Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Sentinel to natywne dla chmury rozwiązanie do zarządzania informacjami o zabezpieczeniach i zdarzeniami (SIEM), które może pozyskiwać i nadzorować analizę zagrożeń oraz zarządzać nią z wielu źródeł.

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Wprowadzenie do analizy zagrożeń

Analiza zagrożeń cybernetycznych (CTI) to informacje opisujące istniejące lub potencjalne zagrożenia dla systemów i użytkowników. Ta analiza przybiera wiele form, takich jak pisemne raporty, w których szczegółowo opisano motywacje, infrastrukturę i techniki określonego aktora zagrożeń. Może to być również konkretne obserwacje adresów IP, domen, skrótów plików i innych artefaktów związanych ze znanymi zagrożeniami cybernetycznymi.

Organizacje używają interfejsu cti, aby zapewnić podstawowy kontekst nietypowej aktywności, dzięki czemu pracownicy ochrony mogą szybko podjąć działania w celu ochrony swoich osób, informacji i zasobów. Możesz pozyskić interfejs CTI z wielu miejsc, takich jak:

- Źródła danych typu open source

- Społeczności zajmujące się udostępnianiem analizy zagrożeń

- Komercyjne źródła danych wywiadowczych

- Lokalna inteligencja zebrana w trakcie dochodzeń w sprawie bezpieczeństwa w organizacji

W przypadku rozwiązań SIEM, takich jak Microsoft Sentinel, najczęstszymi formami cti są wskaźniki zagrożeń, które są również znane jako wskaźniki kompromisu (IOCs) lub wskaźniki ataku. Wskaźniki zagrożeń to dane, które kojarzą zaobserwowane artefakty, takie jak adresy URL, skróty plików lub adresy IP ze znanymi działaniami zagrożeń, takimi jak wyłudzanie informacji, botnety lub złośliwe oprogramowanie. Ta forma analizy zagrożeń jest często nazywana taktyczną inteligencją zagrożeń. Jest ona stosowana do produktów zabezpieczających i automatyzacji na dużą skalę w celu wykrywania potencjalnych zagrożeń dla organizacji i ochrony przed nimi.

Inny aspekt analizy zagrożeń reprezentuje podmioty zajmujące się zagrożeniami, ich techniki, taktykę i procedury , ich infrastrukturę i tożsamość ofiar. Microsoft Sentinel obsługuje zarządzanie tymi aspektami wraz z obiektami IOCs wyrażonymi przy użyciu open source standardu wymiany cti znanego jako ustrukturyzowane wyrażenie informacji o zagrożeniach (STIX). Analiza zagrożeń wyrażona jako obiekty STIX poprawia współdziałanie i umożliwia organizacjom wydajniejsze wyszukiwanie zagrożeń. Użyj obiektów STIX analizy zagrożeń w Microsoft Sentinel, aby wykrywać złośliwe działania obserwowane w środowisku i udostępniać pełny kontekst ataku w celu informowania o decyzjach dotyczących reagowania.

W poniższej tabeli przedstawiono działania wymagane do maksymalnego włączenia analizy zagrożeń w Microsoft Sentinel:

| Akcja | Opis |

|---|---|

| Przechowywanie analizy zagrożeń w obszarze roboczym Microsoft Sentinel |

|

| Zarządzanie analizą zagrożeń |

|

| Korzystanie z analizy zagrożeń |

|

Analiza zagrożeń zapewnia również przydatny kontekst w innych środowiskach Microsoft Sentinel, takich jak notesy. Aby uzyskać więcej informacji, zobacz Wprowadzenie do notesów i biblioteki MSTICPy.

Uwaga

Aby uzyskać informacje o dostępności funkcji w chmurach dla instytucji rządowych USA, zobacz tabele Microsoft Sentinel w temacie Dostępność funkcji w chmurze dla klientów rządowych USA.

Importowanie i łączenie analizy zagrożeń

Większość analizy zagrożeń jest importowana za pośrednictwem łączników danych lub interfejsu API. Skonfiguruj reguły pozyskiwania dla łączników danych, aby zmniejszyć szum i upewnić się, że źródła danych analizy są zoptymalizowane. Oto rozwiązania dostępne dla Microsoft Sentinel.

- Microsoft Defender Threat Intelligence łącznik danych w celu pozyskiwania analizy zagrożeń firmy Microsoft

- Analiza zagrożeń — łącznik danych TAXII dla standardowych źródeł danych STIX/TAXII

- Interfejs API przekazywania analizy zagrożeń dla zintegrowanych i wyselekcjonowanych kanałów informacyjnych TI przy użyciu interfejsu API REST w celu nawiązania połączenia (nie wymaga łącznika danych)

- Łącznik danych platformy analizy zagrożeń łączy również kanały informacyjne TI przy użyciu starszego interfejsu API REST, ale znajduje się na ścieżce wycofywania

Użyj tych rozwiązań w dowolnej kombinacji, w zależności od tego, gdzie twoja organizacja poświadcza analizę zagrożeń. Wszystkie te łączniki danych są dostępne w centrum zawartości w ramach rozwiązania Analizy zagrożeń . Aby uzyskać więcej informacji na temat tego rozwiązania, zobacz wpis Azure Marketplace Threat Intelligence.

Zobacz również ten wykaz integracji analizy zagrożeń, które są dostępne w Microsoft Sentinel.

Dodawanie analizy zagrożeń do Microsoft Sentinel za pomocą łącznika danych usługi Defender Threat Intelligence

Przenieś publiczne, open source i wysokiej wierności IOCs generowane przez usługę Defender Threat Intelligence do obszaru roboczego Microsoft Sentinel przy użyciu łączników danych usługi Defender Threat Intelligence. Dzięki prostej konfiguracji jednym kliknięciem użyj analizy zagrożeń ze standardowych i premium łączników danych usługi Defender Threat Intelligence, aby monitorować, alertować i wyszukiwać.

Dostępne są dwie wersje łącznika danych: standardowa i premium. Istnieje również dowolnie dostępna reguła analizy zagrożeń usługi Defender Threat Intelligence, która udostępnia przykład tego, co zapewnia łącznik danych usługi Defender Threat Intelligence w warstwie Premium. Jednak w przypadku analizy dopasowania tylko wskaźniki zgodne z regułą są pozyskiwane do środowiska.

Łącznik danych usługi Defender Threat Intelligence w warstwie Premium pozyskuje wzbogaconą przez firmę Microsoft open source inteligencję i wyselekcjonowane IOCs firmy Microsoft. Te funkcje w warstwie Premium umożliwiają analizę większej liczby źródeł danych z większą elastycznością i zrozumieniem tej analizy zagrożeń. Poniżej przedstawiono tabelę, która pokazuje, czego można się spodziewać po licencji i włączeniu wersji Premium.

| Wolna | Premium |

|---|---|

| Publiczne IOCs | |

| Analiza typu open source (OSINT) | |

| Microsoft IOCs | |

| OSINT wzbogacony przez firmę Microsoft |

Aby uzyskać więcej informacji, zapoznaj się z następującymi artykułami:

- Aby dowiedzieć się, jak uzyskać licencję premium i poznać wszystkie różnice między wersjami standardowymi i premium, zobacz Eksplorowanie licencji usługi Defender Threat Intelligence.

- Aby dowiedzieć się więcej na temat bezpłatnego środowiska analizy zagrożeń w usłudze Defender, zobacz Introducing Defender Threat Intelligence free experience for Microsoft Defender XDR (Wprowadzenie do bezpłatnej analizy zagrożeń w usłudze Defender Dla Microsoft Defender XDR).

- Aby dowiedzieć się, jak włączyć analizę zagrożeń w usłudze Defender i łączniki danych usługi Defender Threat Intelligence w warstwie Premium, zobacz Włączanie łącznika danych usługi Defender Threat Intelligence.

- Aby dowiedzieć się więcej na temat dopasowywania analiz, zobacz Używanie pasującej analizy do wykrywania zagrożeń.

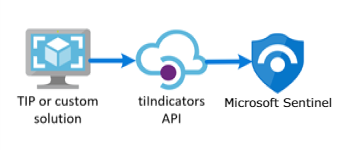

Dodawanie analizy zagrożeń do Microsoft Sentinel przy użyciu interfejsu API przekazywania

Wiele organizacji używa rozwiązań platformy analizy zagrożeń (TIP) do agregowania źródeł wskaźników zagrożeń z różnych źródeł. Z zagregowanego źródła danych dane są nadzorowane w celu zastosowania do rozwiązań zabezpieczeń, takich jak urządzenia sieciowe, rozwiązania EDR/XDR lub SIEM, takie jak Microsoft Sentinel. Za pomocą interfejsu API przekazywania można użyć tych rozwiązań do importowania obiektów STIX analizy zagrożeń do Microsoft Sentinel.

Nowy interfejs API przekazywania nie wymaga łącznika danych i oferuje następujące ulepszenia:

- Pola wskaźnika zagrożeń są oparte na standardowym formacie STIX.

- Aplikacja Microsoft Entra wymaga roli współautora Microsoft Sentinel.

- Punkt końcowy żądania interfejsu API ma zakres na poziomie obszaru roboczego. Wymagane uprawnienia Microsoft Entra aplikacji umożliwiają szczegółowe przypisywanie na poziomie obszaru roboczego.

Aby uzyskać więcej informacji, zobacz Łączenie platformy analizy zagrożeń przy użyciu interfejsu API przekazywania.

Dodawanie analizy zagrożeń do Microsoft Sentinel za pomocą łącznika danych platformy analizy zagrożeń

Uwaga

Ten łącznik danych jest przestarzały.

Podobnie jak w przypadku interfejsu API przekazywania łącznik danych platformy Analizy zagrożeń używa interfejsu API, który umożliwia poradom lub niestandardowemu rozwiązaniu wysyłanie analizy zagrożeń do Microsoft Sentinel. Jednak ten łącznik danych jest ograniczony tylko do wskaźników i jest przestarzały. Skorzystaj z optymalizacji, które oferuje interfejs API przekazywania.

Łącznik danych TIP używa interfejsu API tiIndicators zabezpieczeń programu Microsoft Graph , który nie obsługuje innych obiektów STIX. Użyj go z dowolną niestandardową poradą, która komunikuje się z interfejsem API tiIndicators, aby wysyłać wskaźniki do Microsoft Sentinel (i do innych rozwiązań zabezpieczeń firmy Microsoft, takich jak Defender XDR).

Aby uzyskać więcej informacji na temat rozwiązań TIP zintegrowanych z Microsoft Sentinel, zobacz Produkty zintegrowanej platformy analizy zagrożeń. Aby uzyskać więcej informacji, zobacz Łączenie platformy analizy zagrożeń z Microsoft Sentinel.

Dodawanie analizy zagrożeń do Microsoft Sentinel za pomocą łącznika danych Analiza zagrożeń — TAXII

Najczęściej stosowanym standardem branżowym do transmisji analizy zagrożeń jest połączenie formatu danych STIX i protokołu TAXII. Jeśli Twoja organizacja uzyskuje analizę zagrożeń z rozwiązań, które obsługują bieżącą wersję STIX/TAXII (2.0 lub 2.1), użyj łącznika danych Analiza zagrożeń — TAXII, aby przenieść analizę zagrożeń do Microsoft Sentinel. Korzystając z łącznika danych Analiza zagrożeń — TAXII, Microsoft Sentinel ma wbudowanego klienta TAXII, który importuje analizę zagrożeń z serwerów TAXII 2.x.

Aby zaimportować analizę zagrożeń w formacie STIX do Microsoft Sentinel z serwera TAXII:

- Pobierz identyfikator główny i identyfikator kolekcji interfejsu API serwera TAXII.

- Włącz łącznik danych Analiza zagrożeń — TAXII w Microsoft Sentinel.

Aby uzyskać więcej informacji, zobacz Connect Microsoft Sentinel to STIX/TAXII threat intelligence feeds (Łączenie Microsoft Sentinel z kanałami analizy zagrożeń STIX/TAXII).

Tworzenie analizy zagrożeń i zarządzanie nią

Analiza zagrożeń obsługiwana przez Microsoft Sentinel jest zarządzana obok Microsoft Defender Threat Intelligence (MDTI) i Analizy zagrożeń w portalu Microsoft Defender.

Uwaga

Nadal uzyskujesz dostęp do analizy zagrożeń w Azure Portal z Microsoft Sentinel>Do zarządzania> analizązagrożeń.

Dwa typowe zadania analizy zagrożeń to tworzenie nowych analiz zagrożeń związanych z badaniami zabezpieczeń i dodawaniem tagów. Interfejs zarządzania usprawnia ręczny proces leczenia poszczególnych zagrożeń intel przy użyciu kilku kluczowych funkcji.

- Skonfiguruj reguły pozyskiwania, aby zoptymalizować analizę zagrożeń ze źródeł łącznika danych.

- Zdefiniuj relacje podczas tworzenia nowych obiektów STIX.

- Nadzorować istniejący identyfikator TI przy użyciu konstruktora relacji.

- Skopiuj typowe metadane z nowego lub istniejącego obiektu TI przy użyciu zduplikowanej funkcji.

- Dodaj tagi w postaci dowolnej do obiektów przy użyciu wielokrotnego wybierania.

Następujące obiekty STIX są dostępne w Microsoft Sentinel:

| OBIEKT STIX | Opis |

|---|---|

| Aktor zagrożeń | Od żartów skryptowych do państw narodowych, obiekty aktora zagrożeń opisują motywacje, wyrafinowanie i poziomy zasobów. |

| Wzorzec ataku | Znane również jako techniki, taktyka i procedury, wzorce ataków opisują określony składnik ataku, a mitre att&etapie CK, na który jest używany. |

| Wskaźnik |

Domain name, URL, IPv4 address, , IPv6 addressi File hashesX509 certificates służą do uwierzytelniania tożsamości urządzeń i serwerów w celu bezpiecznej komunikacji przez Internet.

JA3 odciski palców to unikatowe identyfikatory generowane w procesie uzgadniania protokołu TLS/SSL. Ułatwiają one identyfikowanie konkretnych aplikacji i narzędzi używanych w ruchu sieciowym, co ułatwia wykrywanie złośliwych działańJA3S odciski palców rozszerzają możliwości rozwiązania JA3, uwzględniając również cechy specyficzne dla serwera w procesie odcisków palców. To rozszerzenie zapewnia bardziej kompleksowy widok ruchu sieciowego i pomaga w identyfikowaniu zagrożeń zarówno po stronie klienta, jak i serwera.

User agents podaj informacje o oprogramowaniu klienckim, które wysyła żądania do serwera, takie jak przeglądarka lub system operacyjny. Są one przydatne podczas identyfikowania i profilowania urządzeń i aplikacji uzyskujących dostęp do sieci. |

| Tożsamości | Opisz ofiary, organizacje i inne grupy lub osoby prywatne wraz z najbardziej powiązanymi z nimi sektorami biznesowymi. |

| Relacji | Wątki łączące analizę zagrożeń, ułatwiające nawiązywanie połączeń między różnymi sygnałami i punktami danych, są opisane w relacjach. |

Konfigurowanie reguł pozyskiwania

Analizę zagrożeń z łączników danych można zoptymalizować, filtrując i ulepszając obiekty przed ich dostarczeniem do obszaru roboczego. Reguły pozyskiwania mają zastosowanie tylko do łączników danych i nie wpływają na analizę zagrożeń dodawaną za pośrednictwem interfejsu API przekazywania lub utworzoną ręcznie. Reguły pozyskiwania całkowicie aktualizują atrybuty lub filtrują obiekty. W poniższej tabeli wymieniono niektóre przypadki użycia:

| Przypadek użycia reguły pozyskiwania | Opis |

|---|---|

| Redukcja szumu | Odfiltruj stare analizy zagrożeń, które nie są aktualizowane przez sześć miesięcy, które również mają niskie zaufanie. |

| Przedłużanie daty ważności | Promuj wysokiej wierności IOCs z zaufanych źródeł, przedłużając ich Valid until o 30 dni. |

| Zapamiętaj stare czasy | Nowa taksonomia aktora zagrożeń jest świetna, ale niektórzy analitycy chcą mieć pewność, że otaguje stare nazwy. |

Podczas korzystania z reguł pozyskiwania należy pamiętać o następujących wskazówkach:

- Wszystkie reguły mają zastosowanie w kolejności. Pozyskane obiekty analizy zagrożeń będą przetwarzane przez każdą regułę

Deletedo momentu wykonania akcji. Jeśli na obiekcie nie zostanie podjęta żadna akcja, zostanie ona pozyskina ze źródła w następującym zakresie. - Ta akcja

Deleteoznacza, że obiekt analizy zagrożeń jest pomijany w celu pozyskiwania, co oznacza, że został usunięty z potoku. Nie ma to wpływu na wszystkie poprzednie wersje obiektu, które zostały już pozyskane. - Zastosowanie nowych i edytowanych reguł może potrwać do 15 minut.

Aby uzyskać więcej informacji, zobacz Praca z regułami pozyskiwania analizy zagrożeń.

Tworzenie relacji

Wykrywanie zagrożeń i reagowanie na nie można zwiększyć, ustanawiając połączenia między obiektami przy użyciu konstruktora relacji. W poniższej tabeli wymieniono niektóre z jej przypadków użycia:

| Przypadek użycia relacji | Opis |

|---|---|

| Łączenie aktora zagrożeń ze wzorcem ataku | Aktor zagrożeń APT29używa wzorca Phishing via Email ataku w celu uzyskania początkowego dostępu. |

| Łączenie wskaźnika z aktorem zagrożeń | Wskaźnik allyourbase.contoso.com domeny jest przypisywany do aktora APT29zagrożeń . |

| Kojarzenie tożsamości (ofiary) ze wzorcem ataku | Wzorzec Phishing via Email ataku jest FourthCoffeeprzeznaczony dla organizacji. |

Na poniższej ilustracji pokazano, jak konstruktor relacji łączy wszystkie te przypadki użycia.

Nadzorowanie analizy zagrożeń

Skonfiguruj obiekty TI, które można udostępniać odpowiednim odbiorcom, wyznaczając poziom poufności o nazwie Traffic Light Protocol (TLP).

| Kolor TLP | Czułość |

|---|---|

| Biały | Informacje mogą być udostępniane bezpłatnie i publicznie bez żadnych ograniczeń. |

| Zielony | Informacje mogą być udostępniane partnerom i organizacjom partnerskim w społeczności, ale nie publicznie. Jest przeznaczony dla szerszej publiczności w społeczności. |

| Bursztynu | Informacje mogą być udostępniane członkom organizacji, ale nie publicznie. Jest ona przeznaczona do użycia w organizacji w celu ochrony poufnych informacji. |

| Czerwony | Informacje są wysoce poufne i nie powinny być udostępniane poza konkretną grupą lub spotkaniem, na którym zostały pierwotnie ujawnione. |

Ustaw wartości TLP dla obiektów TI w interfejsie użytkownika podczas ich tworzenia lub edytowania. Ustawienie protokołu TLP za pośrednictwem interfejsu API jest mniej intuicyjne i wymaga wybrania jednego z czterech marking-definition identyfikatorów GUID obiektów. Aby uzyskać więcej informacji na temat konfigurowania protokołu TLP za pośrednictwem interfejsu API, zobacz object_marking_refs we wspólnych właściwościach interfejsu API przekazywania.

Innym sposobem korzystania z TI jest użycie tagów. Tagowanie analizy zagrożeń to szybki sposób grupowania obiektów w celu ułatwienia ich znalezienia. Zazwyczaj tagi związane z konkretnym zdarzeniem mogą być stosowane. Jeśli jednak obiekt reprezentuje zagrożenia ze strony określonego znanego aktora lub dobrze znanej kampanii ataku, rozważ utworzenie relacji zamiast tagu. Po wyszukaniu i odfiltrowania analizy zagrożeń, z którą chcesz pracować, otaguj je pojedynczo lub wielokrotnie i otaguj je wszystkie jednocześnie. Ponieważ tagowanie jest bezpłatne, utwórz standardowe konwencje nazewnictwa dla tagów analizy zagrożeń.

Aby uzyskać więcej informacji, zobacz Praca z analizą zagrożeń w Microsoft Sentinel.

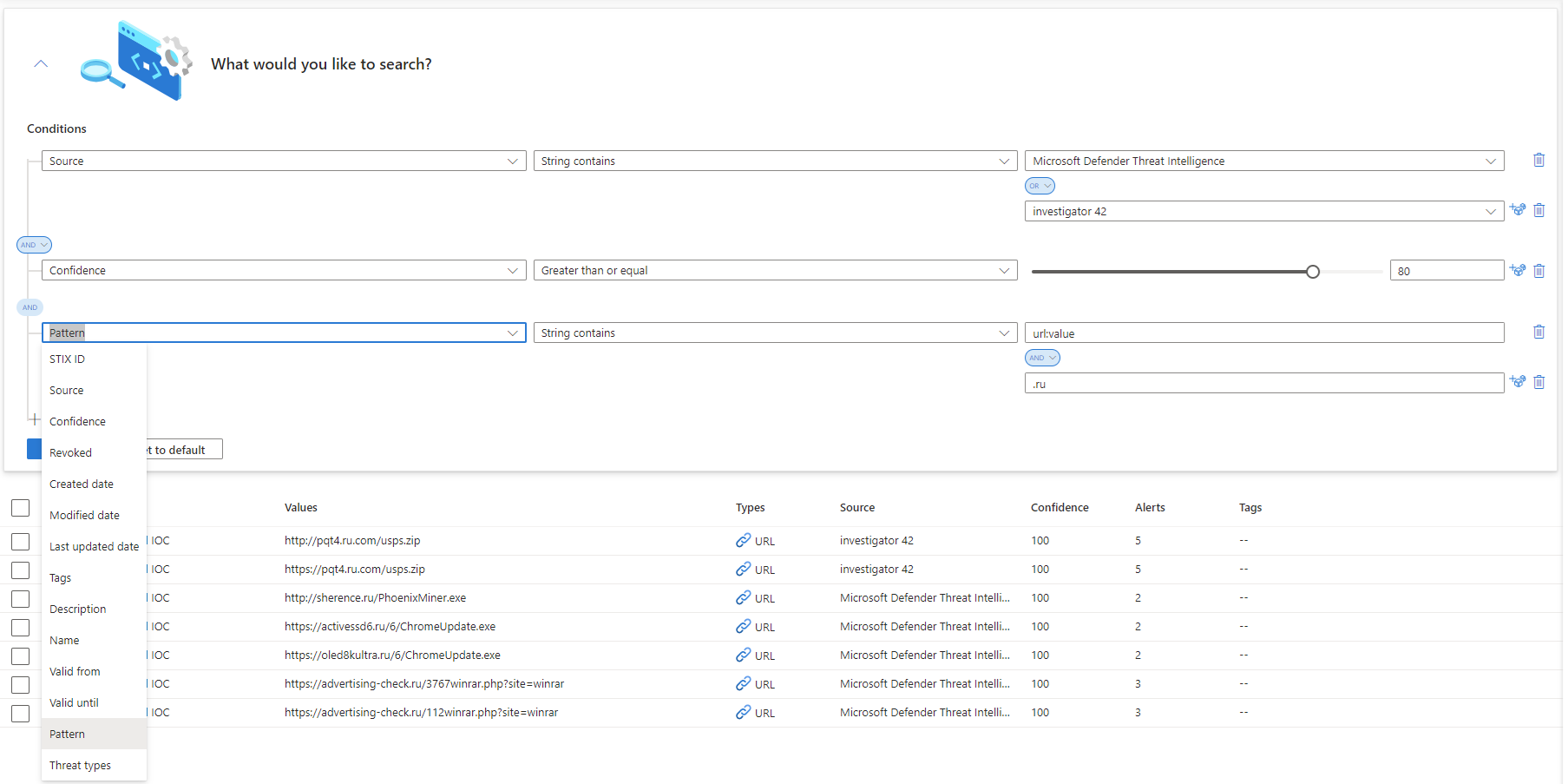

Wyświetlanie analizy zagrożeń

Wyświetlanie analizy zagrożeń za pomocą interfejsu zarządzania lub przy użyciu zapytań:

W interfejsie zarządzania użyj wyszukiwania zaawansowanego, aby sortować i filtrować obiekty analizy zagrożeń bez pisania zapytania usługi Log Analytics.

Użyj zapytań, aby wyświetlić analizę zagrożeń z dzienników w Azure Portal lub zaawansowane wyszukiwanie zagrożeń w portalu usługi Defender.

Tak czy inaczej,

ThreatIntelligenceIndicatortabela w schemacie Microsoft Sentinel przechowuje wszystkie wskaźniki zagrożeń Microsoft Sentinel. Ta tabela stanowi podstawę zapytań analizy zagrożeń wykonywanych przez inne funkcje Microsoft Sentinel, takie jak analiza, zapytania wyszukiwania zagrożeń i skoroszyty.

Ważna

3 kwietnia 2025 r. publicznie wyświetliliśmy podgląd dwóch nowych tabel, aby obsługiwać schematy wskaźników STIX i obiektów: ThreatIntelIndicators i ThreatIntelObjects. Microsoft Sentinel będzie pozyskiwać wszystkie analizy zagrożeń do tych nowych tabel, jednocześnie pozyskując te same dane do starszej ThreatIntelligenceIndicator tabeli do 31 lipca 2025 r.

Pamiętaj, aby zaktualizować niestandardowe zapytania, reguły analizy i wykrywania, skoroszyty i automatyzację, aby korzystać z nowych tabel do 31 lipca 2025 r. Po tej dacie Microsoft Sentinel przestanie pozyskiwać dane do starszej ThreatIntelligenceIndicator tabeli. Aktualizujemy wszystkie gotowe rozwiązania do analizy zagrożeń w Centrum zawartości, aby korzystać z nowych tabel. Aby uzyskać więcej informacji na temat nowych schematów tabeli, zobacz ThreatIntelIndicators i ThreatIntelObjects.

Aby uzyskać informacje na temat używania i migracji do nowych tabel, zobacz Praca z obiektami STIX w celu zwiększenia analizy zagrożeń i wyszukiwania zagrożeń w Microsoft Sentinel (wersja zapoznawcza).

Cykl życia analizy zagrożeń

Microsoft Sentinel przechowuje dane analizy zagrożeń w tabelach analizy zagrożeń i automatycznie pozyskuje wszystkie dane co siedem do 10 dni, aby zoptymalizować wydajność zapytań.

Po utworzeniu, zaktualizowaniu lub usunięciu wskaźnika Microsoft Sentinel tworzy nowy wpis w tabelach. W interfejsie zarządzania jest wyświetlany tylko najbardziej aktualny wskaźnik. Microsoft Sentinel deduplikuje wskaźniki na Id podstawie właściwości (IndicatorIdwłaściwości w starszej wersjiThreatIntelligenceIndicator) i wybiera wskaźnik z najnowszym TimeGenerated[UTC].

Właściwość Id jest łączeniem wartości --- zakodowanej SourceSystem w formacie base64 (trzy kreski) i stixId (która jest wartościąData.Id).

Wyświetlanie wzbogaceń danych GeoLocation i WhoIs (publiczna wersja zapoznawcza)

Firma Microsoft wzbogaca wskaźniki adresów IP i domeny o dodatkowe GeoLocation dane i WhoIs w celu zapewnienia większego kontekstu dla badań, w których znajduje się wybrany mkol.

Wyświetl GeoLocation i WhoIs dane w okienku Analiza zagrożeń dla tych typów wskaźników zagrożeń zaimportowanych do Microsoft Sentinel.

Na przykład użyj GeoLocation danych, aby znaleźć informacje, takie jak organizacja, kraj lub region dla wskaźnika IP. Użyj WhoIs danych, aby znaleźć dane, takie jak rejestrator, i zarejestrować dane tworzenia z poziomu wskaźnika domeny.

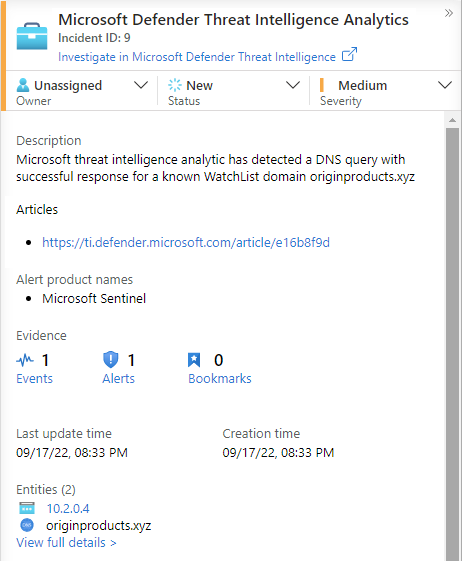

Wykrywanie zagrożeń za pomocą analizy wskaźników zagrożeń

Najważniejszym przypadkiem użycia analizy zagrożeń w rozwiązaniach SIEM, takich jak Microsoft Sentinel, jest zasilanie reguł analizy w celu wykrywania zagrożeń. Te reguły oparte na wskaźnikach porównują nieprzetworzone zdarzenia ze źródeł danych ze wskaźnikami zagrożeń w celu wykrywania zagrożeń bezpieczeństwa w organizacji. W usłudze Microsoft Sentinel Analytics tworzysz reguły analizy obsługiwane przez zapytania uruchamiane zgodnie z harmonogramem i generujące alerty zabezpieczeń. Wraz z konfiguracjami określają one, jak często reguła powinna być uruchamiana, jakiego rodzaju wyniki zapytania powinny generować alerty zabezpieczeń i zdarzenia oraz opcjonalnie, kiedy wyzwolić automatyczną odpowiedź.

Mimo że zawsze można tworzyć nowe reguły analizy od podstaw, Microsoft Sentinel udostępnia zestaw wbudowanych szablonów reguł utworzonych przez inżynierów zabezpieczeń firmy Microsoft, aby korzystać ze wskaźników zagrożeń. Te szablony są oparte na typie wskaźników zagrożeń (domena, adres e-mail, skrót pliku, adres IP lub adres URL) i zdarzeniach źródła danych, które mają być zgodne. Każdy szablon zawiera listę wymaganych źródeł, które są potrzebne do działania reguły. Te informacje ułatwiają ustalenie, czy niezbędne zdarzenia są już importowane w Microsoft Sentinel.

Domyślnie po wyzwoleniu tych wbudowanych reguł tworzony jest alert. W Microsoft Sentinel alerty generowane na podstawie reguł analizy generują również zdarzenia zabezpieczeń. W menu Microsoft Sentinel w obszarze Zarządzanie zagrożeniami wybierz pozycję Incydenty. Zdarzenia są tym, co zespoły ds. operacji zabezpieczeń są klasyfikowane i sprawdzane w celu określenia odpowiednich akcji reagowania. Aby uzyskać więcej informacji, zobacz Samouczek: badanie zdarzeń za pomocą Microsoft Sentinel.

Aby uzyskać więcej informacji na temat używania wskaźników zagrożeń w regułach analizy, zobacz Używanie analizy zagrożeń do wykrywania zagrożeń.

Firma Microsoft zapewnia dostęp do analizy zagrożeń za pośrednictwem reguły analizy zagrożeń w usłudze Defender. Aby uzyskać więcej informacji na temat korzystania z tej reguły, która generuje alerty i zdarzenia o wysokiej wierności, zobacz Używanie pasującej analizy do wykrywania zagrożeń.

Skoroszyty zapewniają szczegółowe informacje na temat analizy zagrożeń

Skoroszyty zapewniają zaawansowane interaktywne pulpity nawigacyjne, które zapewniają wgląd we wszystkie aspekty Microsoft Sentinel, a analiza zagrożeń nie jest wyjątkiem. Użyj wbudowanego skoroszytu analizy zagrożeń , aby zwizualizować kluczowe informacje o analizie zagrożeń. Dostosuj skoroszyt zgodnie z potrzebami biznesowymi. Twórz nowe pulpity nawigacyjne, łącząc wiele źródeł danych, aby ułatwić wizualizowanie danych w unikatowy sposób.

Ponieważ Microsoft Sentinel skoroszyty są oparte na skoroszytach Azure Monitor, dostępna jest już obszerna dokumentacja i wiele innych szablonów. Aby uzyskać więcej informacji, zobacz Tworzenie interaktywnych raportów za pomocą skoroszytów Azure Monitor.

Istnieje również bogaty zasób dla skoroszytów usługi Azure Monitor w usłudze GitHub, w którym można pobrać więcej szablonów i współtworzyć własne szablony.

Aby uzyskać więcej informacji na temat używania i dostosowywania skoroszytu analizy zagrożeń , zobacz Wizualizowanie analizy zagrożeń za pomocą skoroszytów.

Zawartość pokrewna

W tym artykule przedstawiono możliwości analizy zagrożeń obsługiwane przez Microsoft Sentinel. Aby uzyskać więcej informacji, zapoznaj się z następującymi artykułami: