Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Aktywne wyszukiwanie zagrożeń to proces, w którym analitycy zabezpieczeń szukają niewykrytych zagrożeń i złośliwych zachowań. Tworząc hipotezę, przeszukując dane i walidując tę hipotezę, określają, na czym należy działać. Akcje mogą obejmować tworzenie nowych wykryć, nową analizę zagrożeń lub tworzenie nowego incydentu.

Użyj kompleksowego środowiska wyszukiwania zagrożeń w Microsoft Sentinel, aby:

- Proaktywne wyszukiwanie na podstawie określonych technik MITRE, potencjalnie złośliwych działań, ostatnich zagrożeń lub własnej hipotezy niestandardowej.

- Użyj zapytań zagrożeń generowanych przez badacza zabezpieczeń lub niestandardowych zapytań dotyczących wyszukiwania zagrożeń w celu zbadania złośliwego zachowania.

- Przeprowadzaj polowania przy użyciu wielu kart utrwalonych zapytań, które umożliwiają zachowanie kontekstu w czasie.

- Zbieraj dowody, badaj źródła UEBA i adnotuj wyniki przy użyciu zakładek specyficznych dla polowania.

- Współpracuj i dokumentuj wyniki za pomocą komentarzy.

- Działaj zgodnie z wynikami, tworząc nowe reguły analityczne, nowe incydenty, nowe wskaźniki zagrożeń i uruchomione podręczniki.

- Śledź nowe, aktywne i zamknięte polowania w jednym miejscu.

- Wyświetlanie metryk na podstawie zweryfikowanych hipotez i namacalnych wyników.

Ważna

Po 31 marca 2027 r. Microsoft Sentinel nie będą już obsługiwane w Azure Portal i będą dostępne tylko w portalu Microsoft Defender. Wszyscy klienci korzystający z Microsoft Sentinel w Azure Portal zostaną przekierowane do portalu usługi Defender i będą używać Microsoft Sentinel tylko w portalu usługi Defender.

Jeśli nadal używasz Microsoft Sentinel w Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia płynnego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez Microsoft Defender.

Wymagania wstępne

Aby można było korzystać z funkcji wyszukiwania, musisz mieć przypisaną wbudowaną rolę Microsoft Sentinel lub niestandardową rolę rbac Azure. Poniżej przedstawiono opcje:

Przypisz wbudowane przypisanie roli współautora Microsoft Sentinel.

Aby dowiedzieć się więcej na temat ról w Microsoft Sentinel, zobacz Role i uprawnienia w Microsoft Sentinel.Przypisz niestandardową rolę rbac Azure z odpowiednimi uprawnieniami w obszarze Microsoft.SecurityInsights/hunts.

Aby uzyskać więcej informacji, zobacz Role i uprawnienia na platformie Microsoft Sentinel.

Definiowanie hipotezy

Definiowanie hipotezy jest procesem otwartym, elastycznym i może zawierać dowolny pomysł, który chcesz zweryfikować. Typowe hipotezy obejmują:

- Podejrzane zachowanie — zbadaj potencjalnie złośliwe działania widoczne w twoim środowisku, aby ustalić, czy doszło do ataku.

- Nowa kampania zagrożeń — poszukaj typów złośliwych działań opartych na nowo odnalezionych podmiotach zagrożeń, technikach lub lukach w zabezpieczeniach. Może to być coś, o czym słyszałeś w artykule z wiadomościami o zabezpieczeniach.

- Luki w wykrywaniu — zwiększ zasięg wykrywania przy użyciu mapy usługi MITRE ATT&CK, aby zidentyfikować luki.

Microsoft Sentinel zapewnia elastyczność w miarę wyzerowania w odpowiednim zestawie zapytań dotyczących wyszukiwania zagrożeń w celu zbadania hipotezy. Podczas tworzenia wyszukiwania zainicjuj je przy użyciu wstępnie wybranych zapytań wyszukiwania zagrożeń lub dodaj zapytania w miarę postępów. Poniżej przedstawiono zalecenia dotyczące wstępnie wybranych zapytań opartych na najbardziej typowych hipotezach.

Hipoteza — podejrzane zachowanie

W przypadku Microsoft Sentinel w Azure Portal w obszarze Zarządzanie zagrożeniami wybierz pozycję Wyszukiwanie zagrożeń.

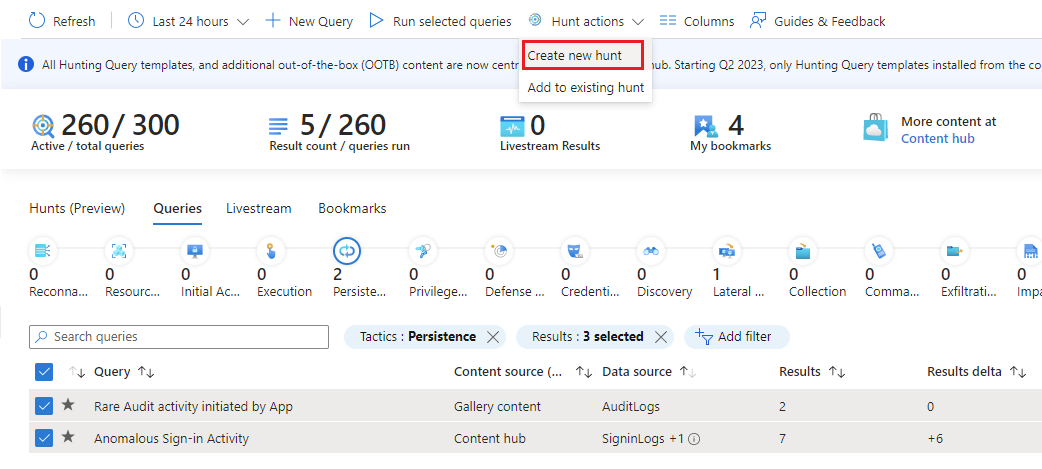

W Microsoft Sentinel w portalu usługi Defender wybierz pozycję Microsoft Sentinel>Zarządzanie wyszukiwaniem>zagrożeń.Wybierz kartę Zapytania . Aby zidentyfikować potencjalnie złośliwe zachowania, uruchom wszystkie zapytania.

Wybierz pozycję Uruchom wszystkie zapytania> , czekając na wykonanie zapytań. Ten proces może trochę potrwać.

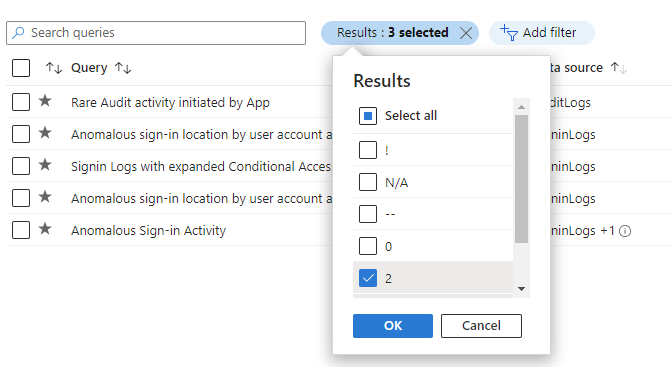

Wybierz pozycję Dodaj filtr>Wyniki> usuń zaznaczenie pól wyboru "!", "N/A", "-" i "0" >Zastosuj

Posortuj te wyniki według kolumny Delta wyników , aby zobaczyć, co ostatnio się zmieniło. Wyniki te zawierają wstępne wskazówki dotyczące polowania.

Hipoteza — nowa kampania zagrożeń

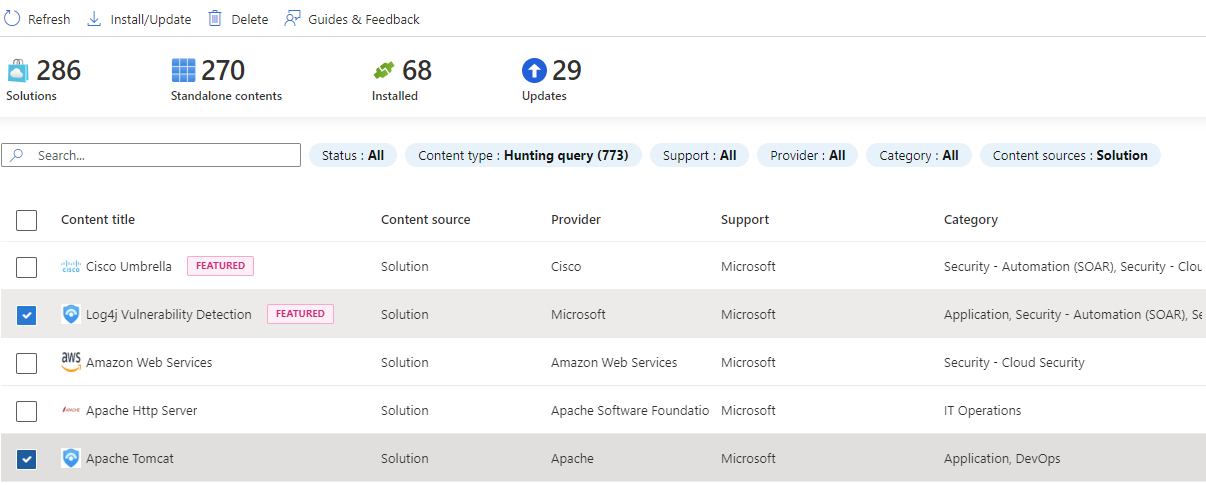

Centrum zawartości oferuje kampanię zagrożeń i rozwiązania oparte na domenie do wyszukiwania konkretnych ataków. W poniższych krokach zainstalujesz jedno z tych typów rozwiązań.

Przejdź do Centrum zawartości.

Zainstaluj kampanię zagrożeń lub rozwiązanie oparte na domenie, takie jak log4J Vulnerability Detection lub Apache Tomcat.

Po zainstalowaniu rozwiązania w Microsoft Sentinel przejdź do obszaru Wyszukiwanie zagrożeń.

Wybierz kartę Zapytania .

Wyszukaj według nazwy rozwiązania lub przefiltruj według nazwy źródła rozwiązania.

Wybierz zapytanie i uruchom zapytanie.

Hipoteza — luki w wykrywaniu

Mapa mitre att&CK pomaga zidentyfikować określone luki w zasięgu wykrywania. Użyj wstępnie zdefiniowanych zapytań wyszukiwania zagrożeń dla określonych technik&CK MITRE ATT jako punktu wyjścia do opracowania nowej logiki wykrywania.

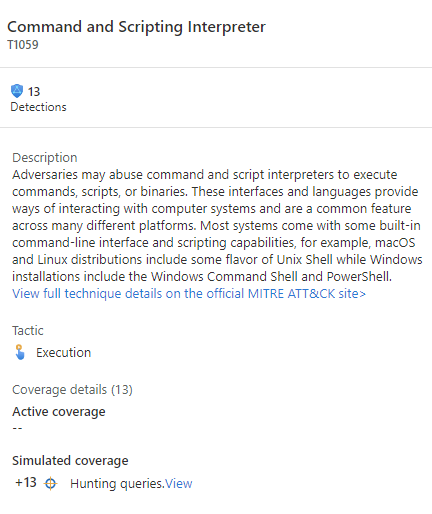

Przejdź do strony MITRE ATT&CK (wersja zapoznawcza ).

Usuń zaznaczenie elementów z menu rozwijanego Aktywne.

Wybierz pozycję Zapytania wyszukiwania zagrożeń w filtrze Symulowane , aby zobaczyć, które techniki mają skojarzone zapytania wyszukiwania zagrożeń.

Wybierz kartę z odpowiednią techniką.

Wybierz link Widok obok pozycji Zapytania wyszukiwania zagrożeń w dolnej części okienka szczegółów. Ten link prowadzi do przefiltrowanego widoku karty Zapytania na stronie Wyszukiwanie zagrożeń w oparciu o wybraną technikę.

Wybierz wszystkie zapytania dotyczące tej techniki.

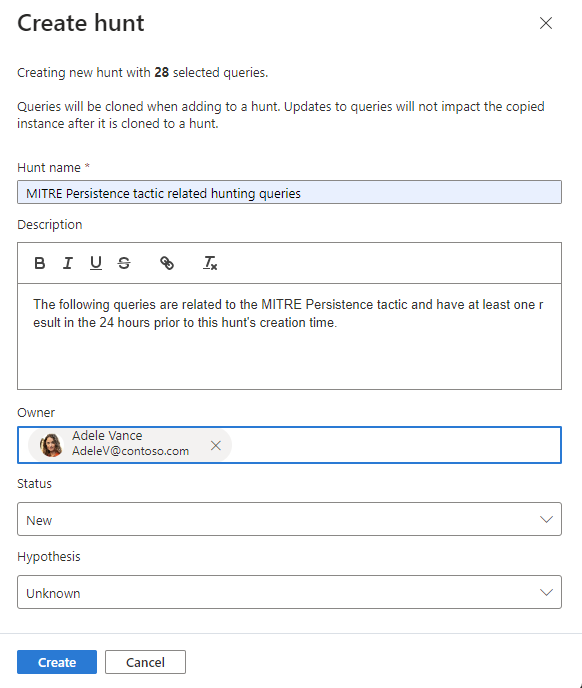

Tworzenie wyszukiwania

Istnieją dwa podstawowe sposoby tworzenia polowania.

Jeśli rozpoczęto pracę z hipotezą, w której wybrano zapytania, wybierz menu > rozwijane Akcje wyszukiwaniaUtwórz nowe wyszukiwanie. Wszystkie wybrane zapytania zostaną sklonowane na potrzeby tego nowego wyszukiwania.

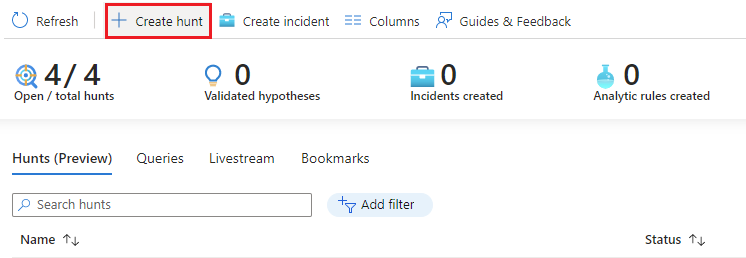

Jeśli nie podjęto jeszcze decyzji o zapytaniach, wybierz kartę >Polowania (wersja zapoznawcza)Nowe wyszukiwanie, aby utworzyć puste polowanie.

Wypełnij nazwę wyszukiwania i pola opcjonalne. Opis jest dobrym miejscem do zwerywilizowania hipotezy. Menu rozwijane Hipoteza to miejsce, w którym ustawiasz stan hipotezy roboczej.

Wybierz pozycję Utwórz , aby rozpocząć pracę.

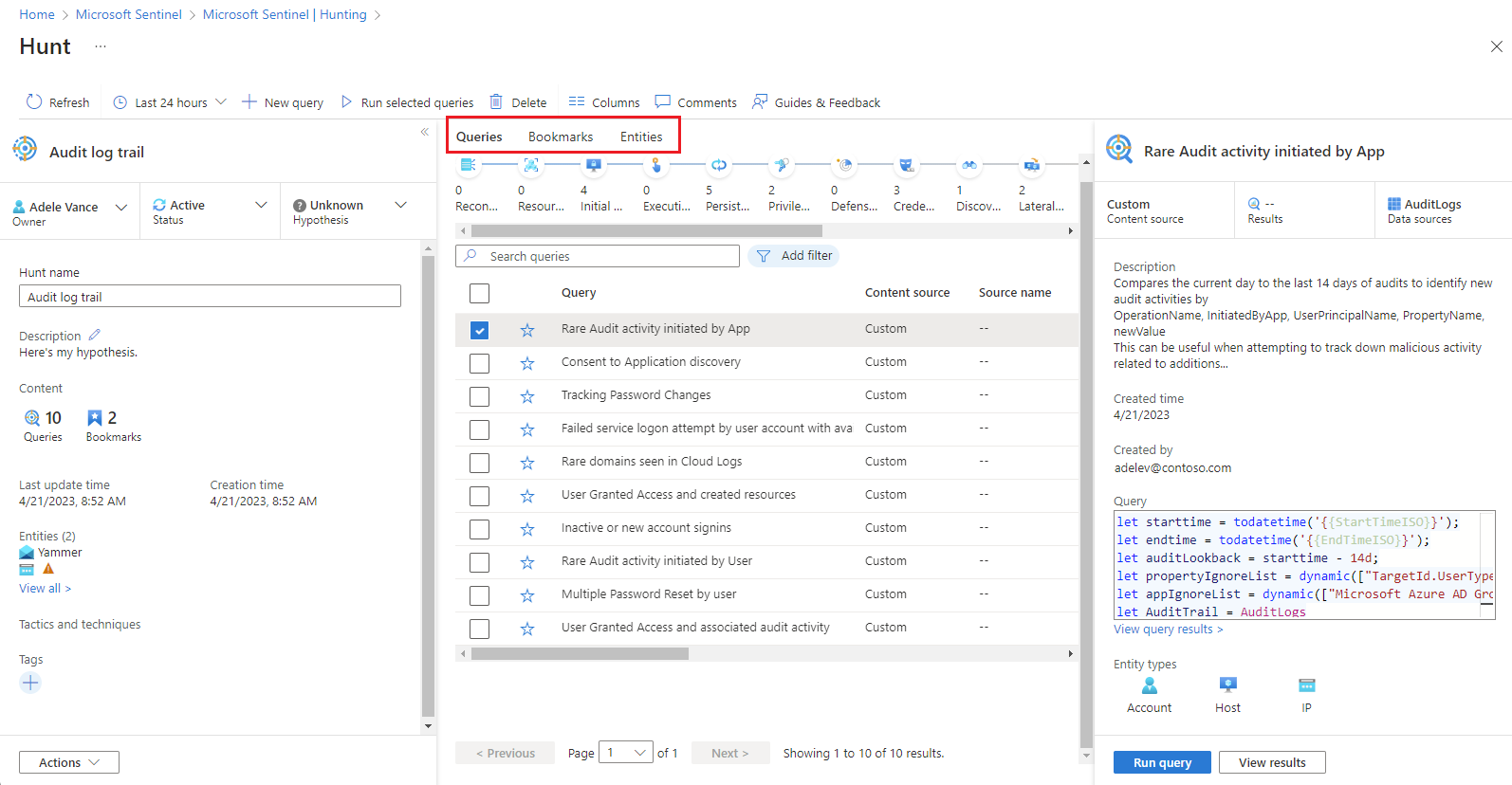

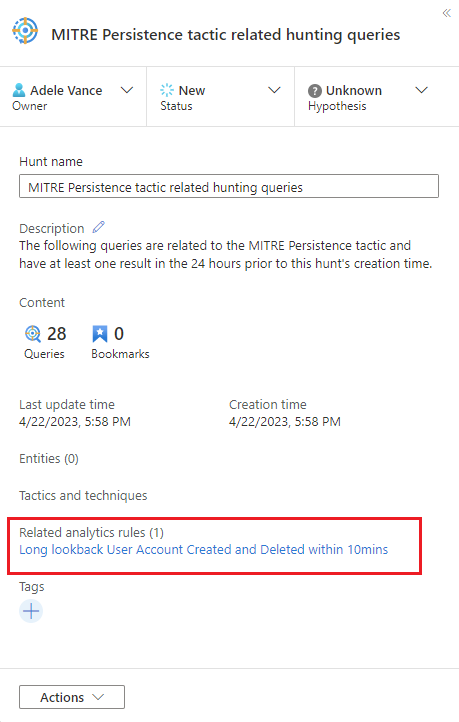

Wyświetlanie szczegółów wyszukiwania

Wybierz kartę Polowania (wersja zapoznawcza), aby wyświetlić nowe wyszukiwanie.

Wybierz link wyszukiwania według nazwy, aby wyświetlić szczegóły i podjąć akcje.

Wyświetl okienko szczegółów z nazwą hunta, opisem, zawartością, godziną ostatniej aktualizacji i godziną utworzenia.

Zanotuj karty zapytań, zakładek i jednostek.

Karta Zapytania

Karta Zapytania zawiera zapytania wyszukiwania zagrożeń specyficzne dla tego wyszukiwania. Te zapytania są klonami oryginałów, niezależnie od wszystkich innych w obszarze roboczym. Zaktualizuj lub usuń je bez wpływu na ogólny zestaw zapytań lub zapytań wyszukiwania zagrożeń w innych polowaniach.

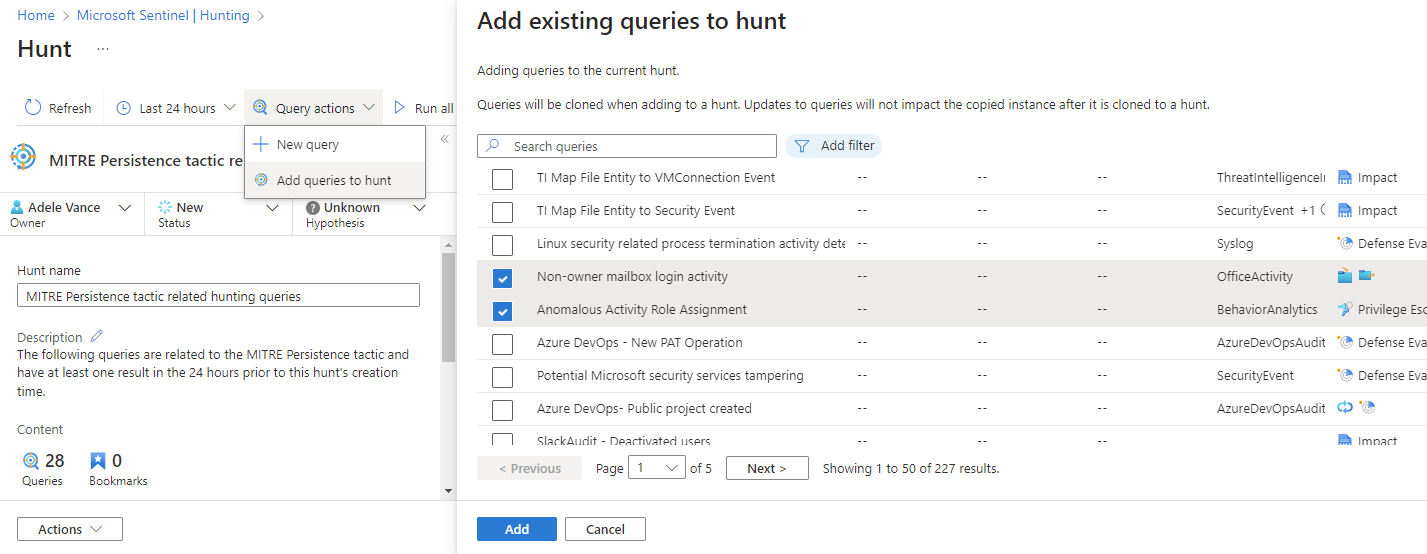

Dodawanie zapytania do wyszukiwania

- Wybierz pozycję Akcje> zapytaniadodaj zapytania do wyszukiwania

- Wybierz zapytania, które chcesz dodać.

Uruchamianie zapytań

- Wybierz pozycję

Uruchom wszystkie zapytania lub wybierz określone zapytania i wybierz pozycję

Uruchom wszystkie zapytania lub wybierz określone zapytania i wybierz pozycję  Uruchom wybrane zapytania.

Uruchom wybrane zapytania. - Wybierz pozycję

Anuluj , aby anulować wykonywanie zapytania w dowolnym momencie.

Anuluj , aby anulować wykonywanie zapytania w dowolnym momencie.

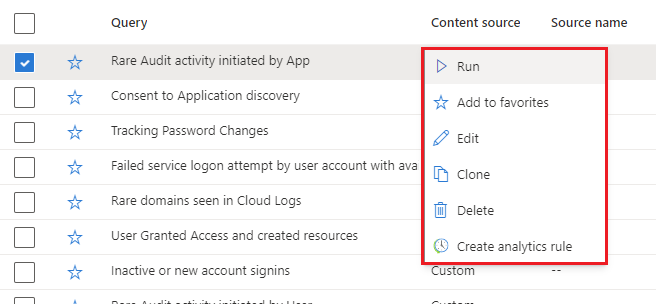

Zarządzanie zapytaniami

Kliknij prawym przyciskiem myszy zapytanie i wybierz jedną z następujących opcji z menu kontekstowego:

- Uruchom

- Edytuj

- Klon

- Usuń

- Tworzenie reguły analizy

Te opcje zachowują się tak samo jak istniejąca tabela zapytań na stronie Wyszukiwanie zagrożeń , z wyjątkiem akcji stosowanych tylko w ramach tego wyszukiwania. Gdy zdecydujesz się utworzyć regułę analizy, nazwa, opis i zapytanie KQL są wstępnie wypełniane podczas tworzenia nowej reguły. Zostanie utworzony link umożliwiający wyświetlenie nowej reguły analizy znajdującej się w obszarze Powiązane reguły analizy.

Wyświetlanie wyników

Ta funkcja umożliwia wyświetlanie wyników zapytań wyszukiwania zagrożeń w środowisku wyszukiwania usługi Log Analytics. W tym miejscu przeanalizuj wyniki, uściślij zapytania i utwórz zakładki w celu rejestrowania informacji i dalszego badania wyników poszczególnych wierszy.

- Wybierz przycisk Wyświetl wyniki .

- Jeśli przestawisz się do innej części portalu Microsoft Sentinel, a następnie przejdź z powrotem do środowiska wyszukiwania dziennika LA ze strony wyszukiwania, wszystkie karty zapytań LA pozostaną.

- Te karty zapytań LA zostaną utracone po zamknięciu karty przeglądarki. Jeśli chcesz utrwalić zapytania na dłuższą metę, musisz zapisać zapytanie, utworzyć nowe zapytanie wyszukiwania zagrożeń lub skopiować je do komentarza do późniejszego użycia w ramach wyszukiwania.

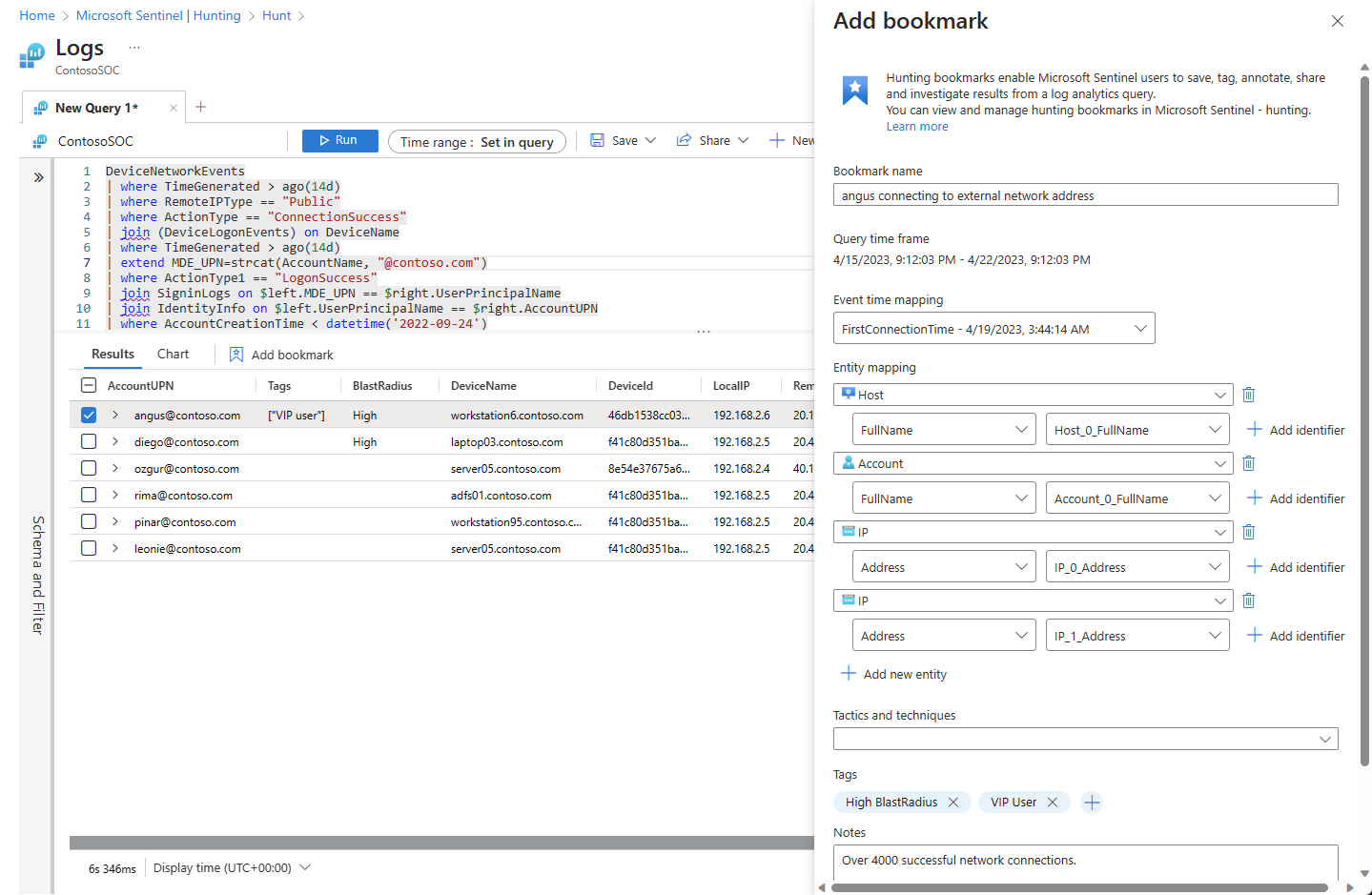

Dodawanie zakładki

Gdy znajdziesz interesujące wyniki lub ważne wiersze danych, dodaj te wyniki do wyszukiwania, tworząc zakładkę. Aby uzyskać więcej informacji, zobacz Używanie zakładek wyszukiwania zagrożeń do badania danych.

Wybierz żądany wiersz lub wiersze.

Nadaj zakładce nazwę.

Ustaw kolumnę czasu zdarzenia.

Mapowanie identyfikatorów jednostek.

Ustaw taktykę i techniki MITRE.

Dodaj tagi i dodaj notatki.

Zakładki zachowują określone wyniki wierszy, zapytanie KQL i zakres czasu, które wygenerowały wynik.

Wybierz pozycję Utwórz , aby dodać zakładkę do wyszukiwania.

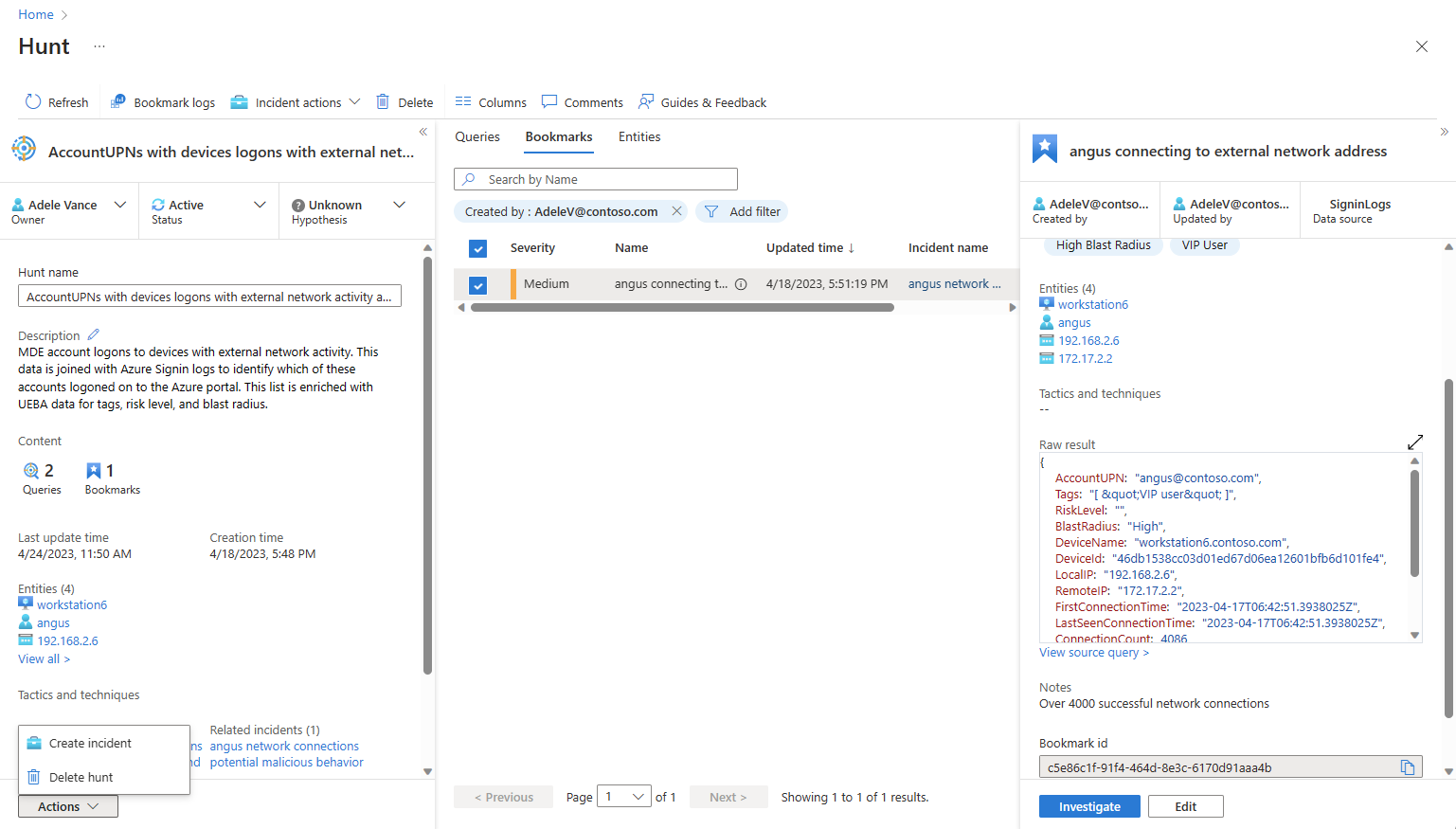

Wyświetlanie zakładek

Przejdź do karty zakładki wyszukiwania, aby wyświetlić zakładki.

Wybierz odpowiednią zakładkę i wykonaj następujące akcje:

- Wybierz łącza jednostek, aby wyświetlić odpowiednią stronę jednostki UEBA.

- Wyświetl nieprzetworzone wyniki, tagi i notatki.

- Wybierz pozycję Wyświetl zapytanie źródłowe , aby wyświetlić zapytanie źródłowe w usłudze Log Analytics.

- Wybierz pozycję Wyświetl dzienniki zakładek , aby wyświetlić zawartość zakładki w tabeli zakładek wyszukiwania zagrożeń w usłudze Log Analytics.

- Wybierz przycisk Zbadaj , aby wyświetlić zakładkę i powiązane jednostki na grafie badania.

- Wybierz przycisk Edytuj , aby zaktualizować tagi, taktykę i techniki MITRE oraz notatki.

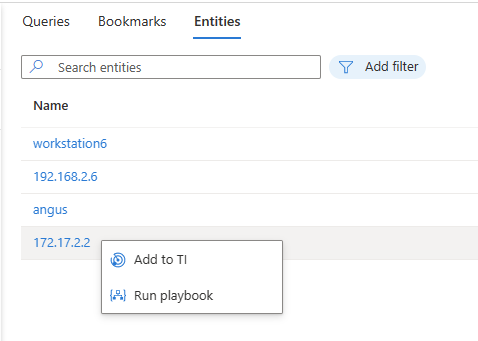

Interakcja z jednostkami

Przejdź do karty Jednostki wyszukiwania, aby wyświetlać, wyszukiwać i filtrować jednostki zawarte w wyszukiwaniu. Ta lista jest generowana na podstawie listy jednostek w zakładkach. Karta Jednostki automatycznie rozpoznaje zduplikowane wpisy.

Wybierz nazwy jednostek, aby odwiedzić odpowiednią stronę jednostki UEBA.

Kliknij prawym przyciskiem myszy jednostkę, aby wykonać akcje odpowiednie dla typów jednostek, takie jak dodanie adresu IP do interfejsu TI lub uruchomienie podręcznika określonego typu jednostki.

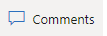

Dodawanie komentarzy

Komentarze to doskonałe miejsce do współpracy ze współpracownikami, zachowywania notatek i ustaleń dokumentów.

Wybierz

Wpisz i sformatuj komentarz w polu edycji.

Dodaj wynik zapytania jako link dla współpracowników, aby szybko zrozumieć kontekst.

Wybierz przycisk Komentarz , aby zastosować komentarze.

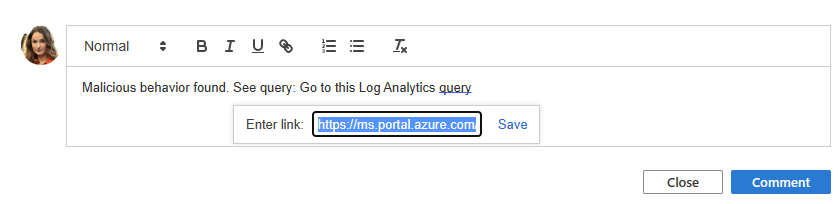

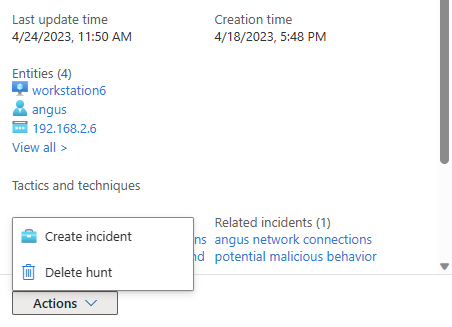

Tworzenie zdarzeń

Istnieją dwie opcje tworzenia zdarzeń podczas wyszukiwania zagrożeń.

Opcja 1. Używanie zakładek.

Wybierz zakładkę lub zakładki.

Wybierz przycisk Akcje zdarzenia.

Wybierz pozycję Utwórz nowe zdarzenie lub Dodaj do istniejącego zdarzenia

- Aby utworzyć nowe zdarzenie, wykonaj kroki z przewodnikiem. Karta Zakładki jest wstępnie wypełniona wybranymi zakładkami.

- W obszarze Dodaj do istniejącego zdarzenia wybierz zdarzenie i wybierz przycisk Akceptuj .

Opcja 2. Użyj akcji polowania.

Wybierz menu >Akcje wyszukiwania akcjiUtwórz zdarzenie i postępuj zgodnie z instrukcjami.

W kroku Dodawanie zakładek użyj akcji Dodaj zakładkę , aby wybrać zakładki z wyszukiwania, aby dodać je do zdarzenia. Ograniczasz się do zakładek, które nie są przypisane do zdarzenia.

Po utworzeniu incydentu zostanie on połączony z listą Powiązanych zdarzeń dla tego polowania.

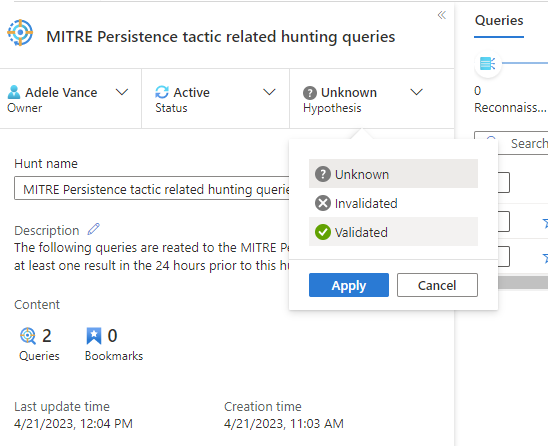

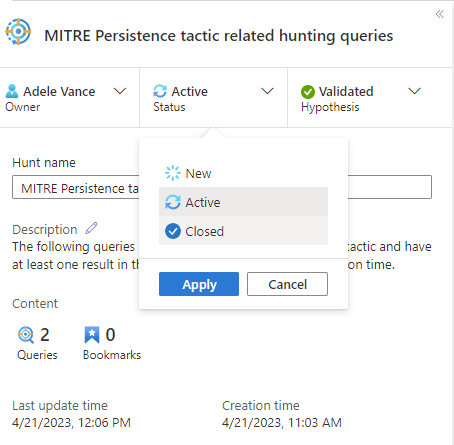

Stan aktualizacji

Po przechwyceniu wystarczającej ilości dowodów, aby zweryfikować lub unieważnić hipotezę, zaktualizuj stan hipotezy.

Po zakończeniu wszystkich akcji związanych z wyszukiwaniem, takich jak tworzenie reguł analizy, zdarzeń lub dodawanie wskaźników naruszenia zabezpieczeń (IOC) do usługi TI, zamknij wyszukiwanie.

Te aktualizacje stanu są widoczne na głównej stronie wyszukiwania zagrożeń i służą do śledzenia metryk.

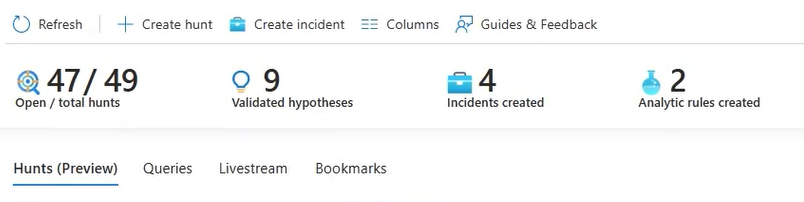

Śledzenie metryk

Śledź namacalne wyniki działania wyszukiwania zagrożeń przy użyciu paska metryk na karcie Polowania . Metryki pokazują liczbę zweryfikowanych hipotez, utworzone nowe zdarzenia i nowe reguły analityczne. Użyj tych wyników, aby ustawić cele lub świętować kamienie milowe programu wyszukiwania zagrożeń.

Następne kroki

W tym artykule przedstawiono sposób prowadzenia badania zagrożeń za pomocą funkcji polowań w Microsoft Sentinel.

Więcej informacji można znaleźć w następujących artykułach: