Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Jeśli używasz zarządzanego uwierzytelniania tożsamości na potrzeby danych wyjściowych Azure Blob Storage, zadania usługi Stream Analytics uzyskują bezpośredni dostęp do konta magazynu bez korzystania z parametry połączenia. Ta funkcja poprawia bezpieczeństwo i umożliwia zapisywanie danych na koncie magazynowym w sieci wirtualnej (VNET) w Azure.

W tym artykule pokazano, jak włączyć tożsamość zarządzaną dla danych wyjściowych blobów danych w zadaniu Stream Analytics za pośrednictwem portalu Azure oraz wdrożenia Azure Resource Manager.

Tworzenie zadania usługi Stream Analytics przy użyciu portalu Azure

Najpierw utwórz tożsamość zarządzaną dla zadania Azure Stream Analytics.

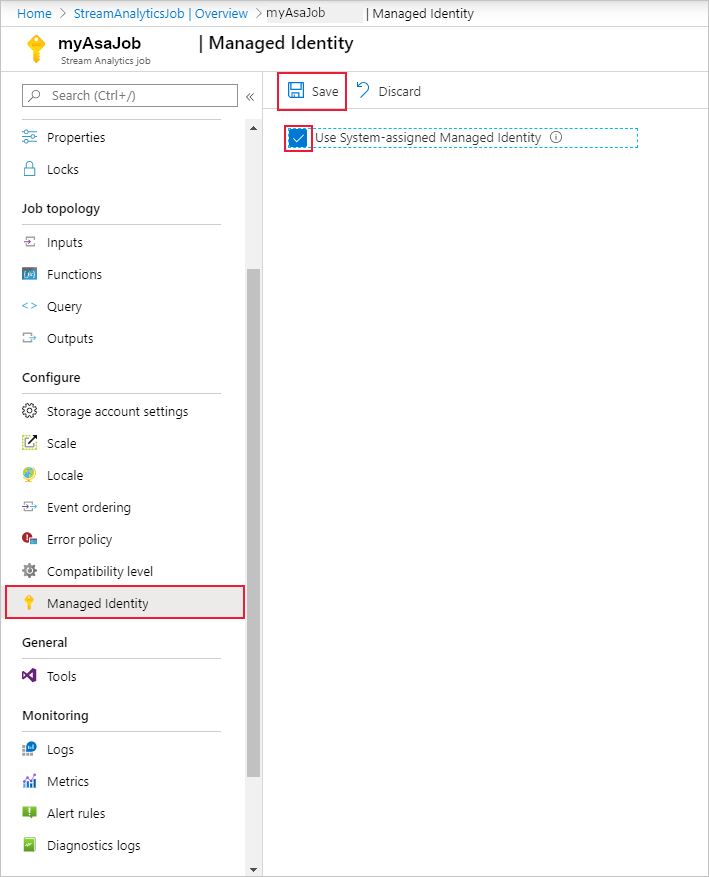

W witrynie Azure Portal otwórz zadanie usługi Azure Stream Analytics.

W menu nawigacji po lewej stronie wybierz pozycję Tożsamość zarządzana znajdującą się w obszarze Konfiguruj. Następnie zaznacz pole wyboru obok pozycji Użyj tożsamości zarządzanej przypisanej przez system i wybierz pozycję Zapisz.

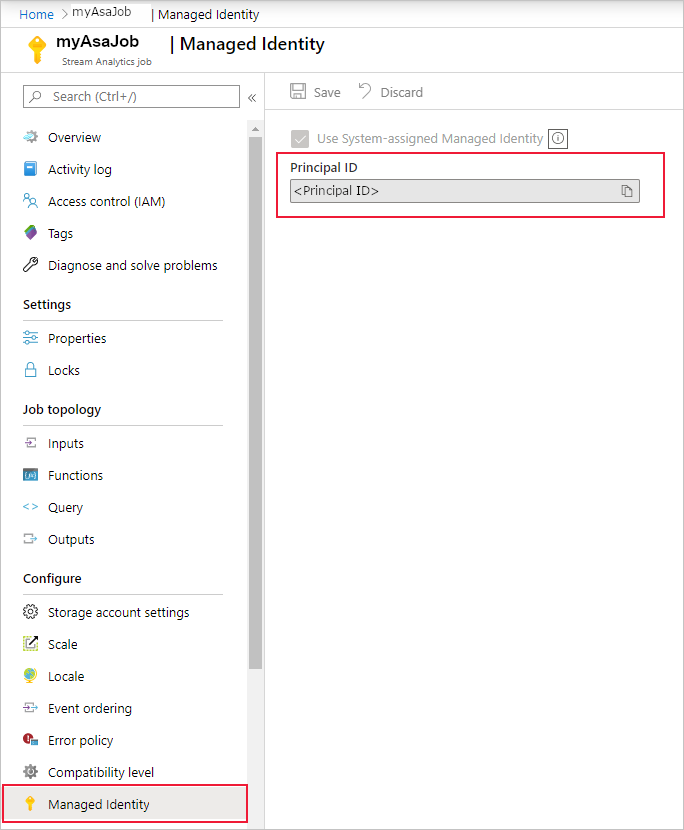

Azure tworzy jednostkę usługi dla tożsamości zadania usługi Stream Analytics w Microsoft Entra ID. Azure zarządza cyklem życia nowo utworzonej tożsamości. Po usunięciu zadania usługi Stream Analytics, Azure automatycznie usuwa związana z nią tożsamość, czyli jednostkę usługi.

Podczas zapisywania konfiguracji identyfikator obiektu (OID) głównego identyfikatora zabezpieczeń usługi jest wyświetlany jako Principal ID, jak pokazano w poniższej sekcji.

Główny element usługi ma taką samą nazwę jak zadanie Stream Analytics. Jeśli na przykład nazwa zadania to

MyASAJob, nazwa jednostki usługi to równieżMyASAJob.

Wdrożenie usługi Azure Resource Manager

Korzystając z Azure Resource Manager, można w pełni zautomatyzować wdrażanie zadania usługi Stream Analytics. Szablony Resource Manager można wdrażać przy użyciu Azure PowerShell lub Azure CLI. W poniższych przykładach użyto Azure CLI.

Utwórz zasób Microsoft.StreamAnalytics/streamingjobs z tożsamością zarządzaną, uwzględniając następującą właściwość w sekcji zasobów szablonu Menadżera zasobów:

"Identity": { "Type": "SystemAssigned", },Ta właściwość informuje usługę Azure Resource Manager o utworzeniu tożsamości zadania usługi Stream Analytics i zarządzaniu nią. W poniższym przykładzie Resource Manager szablon wdraża zadanie usługi Stream Analytics z włączoną tożsamością zarządzaną i ujściem danych wyjściowych obiektu blob używającym tożsamości zarządzanej:

{ "$schema": "http://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#", "contentVersion": "1.0.0.0", "resources": [ { "apiVersion": "2017-04-01-preview", "name": "MyStreamingJob", "location": "[resourceGroup().location]", "type": "Microsoft.StreamAnalytics/StreamingJobs", "identity": { "type": "systemAssigned" }, "properties": { "sku": { "name": "standard" }, "outputs":[ { "name":"output", "properties":{ "serialization": { "type": "JSON", "properties": { "encoding": "UTF8" } }, "datasource":{ "type":"Microsoft.Storage/Blob", "properties":{ "storageAccounts": [ { "accountName": "MyStorageAccount" } ], "container": "test", "pathPattern": "segment1/{date}/segment2/{time}", "dateFormat": "yyyy/MM/dd", "timeFormat": "HH", "authenticationMode": "Msi" } } } } ] } } ] }Powyższe zadanie można wdrożyć w grupie zasobów ExampleGroup za pomocą następującego polecenia Azure CLI:

az deployment group create --resource-group ExampleGroup -template-file StreamingJob.jsonPo utworzeniu zadania użyj Azure Resource Manager, aby pobrać pełną definicję zadania.

az resource show --ids /subscriptions/{SUBSCRIPTION_ID}/resourceGroups/{RESOURCE_GROUP}/providers/Microsoft.StreamAnalytics/StreamingJobs/{RESOURCE_NAME}Poprzednie polecenie zwraca odpowiedź podobną do następującego przykładu:

{ "id": "/subscriptions/{SUBSCRIPTION_ID}/resourceGroups/{RESOURCE_GROUP}/providers/Microsoft.StreamAnalytics/streamingjobs/{RESOURCE_NAME}", "identity": { "principalId": "{PRINCIPAL_ID}", "tenantId": "{TENANT_ID}", "type": "SystemAssigned", "userAssignedIdentities": null }, "kind": null, "location": "West US", "managedBy": null, "name": "{RESOURCE_NAME}", "plan": null, "properties": { "compatibilityLevel": "1.0", "createdDate": "2019-07-12T03:11:30.39Z", "dataLocale": "en-US", "eventsLateArrivalMaxDelayInSeconds": 5, "jobId": "{JOB_ID}", "jobState": "Created", "jobStorageAccount": null, "jobType": "Cloud", "outputErrorPolicy": "Stop", "package": null, "provisioningState": "Succeeded", "sku": { "name": "Standard" } }, "resourceGroup": "{RESOURCE_GROUP}", "sku": null, "tags": null, "type": "Microsoft.StreamAnalytics/streamingjobs" }Zanotuj identyfikator principalId z definicji zadania, która identyfikuje tożsamość zarządzaną zadania w Microsoft Entra ID i jest używana w następnym kroku, aby udzielić usłudze Stream Analytics dostępu do konta magazynu.

Po tym, jak utworzysz zadanie, zapoznaj się z sekcją Nadaj zadaniu Stream Analytics dostęp do konta magazynu w tym artykule.

Nadaj zadaniu Stream Analytics dostęp do konta magazynowego

Można przypisać zadaniu usługi Stream Analytics dwa poziomy dostępu:

- Dostęp na poziomie kontenera: Ten poziom dostępu umożliwia dostęp zadania do określonego istniejącego kontenera.

- Dostęp na poziomie konta: Ten poziom dostępu przyznaje zadaniu ogólny dostęp do konta magazynu, w tym możliwość tworzenia nowych kontenerów.

Jeśli nie potrzebujesz zadania do tworzenia kontenerów, wybierz pozycję Dostęp na poziomie kontenera , aby udzielić zadania minimalnego wymaganego poziomu dostępu. W poniższych sekcjach opisano obie opcje portalu Azure i wiersza polecenia.

Uwaga

Z powodu globalnej replikacji lub opóźnienia buforowania odwołanie lub przyznanie uprawnień może zająć trochę czasu. Zmiany powinny pojawić się w ciągu ośmiu minut.

Udzielanie dostępu za pośrednictwem portalu Azure

Dostęp na poziomie kontenera

Przejdź do okienka konfiguracji pojemnika na swoim koncie magazynowym.

Wybierz pozycję Kontrola dostępu (IAM).

Wybierz Dodaj>Dodaj przypisanie roli, aby otworzyć stronę Dodaj przypisanie roli.

Przypisz następującą rolę. Aby uzyskać szczegółowe instrukcje, zobacz Przypisywanie ról platformy Azure przy użyciu witryny Azure Portal.

Ustawienie Wartość Rola Współautor danych w usłudze Blob Storage Przypisz dostęp do Użytkownik, grupa lub jednostka usługi Członkowie <Nazwa zadania usługi Stream Analytics>

Dostęp na poziomie konta

Przejdź do swojego konta magazynowego.

Wybierz pozycję Kontrola dostępu (IAM).

Wybierz Dodaj>przypisanie roli, aby otworzyć stronę Dodaj przypisanie roli.

Przypisz następującą rolę. Aby uzyskać szczegółowe instrukcje, zobacz Przypisywanie ról platformy Azure przy użyciu witryny Azure Portal.

Ustawienie Wartość Rola Współautor danych w usłudze Blob Storage Przypisz dostęp do Użytkownik, grupa lub jednostka usługi Członkowie <Nazwa zadania usługi Stream Analytics>

Udzielanie dostępu za pośrednictwem wiersza polecenia

Dostęp na poziomie kontenera

Aby udzielić dostępu do określonego kontenera, uruchom następujące polecenie przy użyciu interfejsu wiersza polecenia platformy Azure:

az role assignment create --role "Storage Blob Data Contributor" --assignee <principal-id> --scope /subscriptions/<subscription-id>/resourcegroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/blobServices/default/containers/<container-name>

Dostęp na poziomie konta

Aby udzielić dostępu do całego konta, uruchom następujące polecenie przy użyciu interfejsu wiersza polecenia platformy Azure:

az role assignment create --role "Storage Blob Data Contributor" --assignee <principal-id> --scope /subscriptions/<subscription-id>/resourcegroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>

Tworzenie danych wejściowych lub wyjściowych obiektu blob

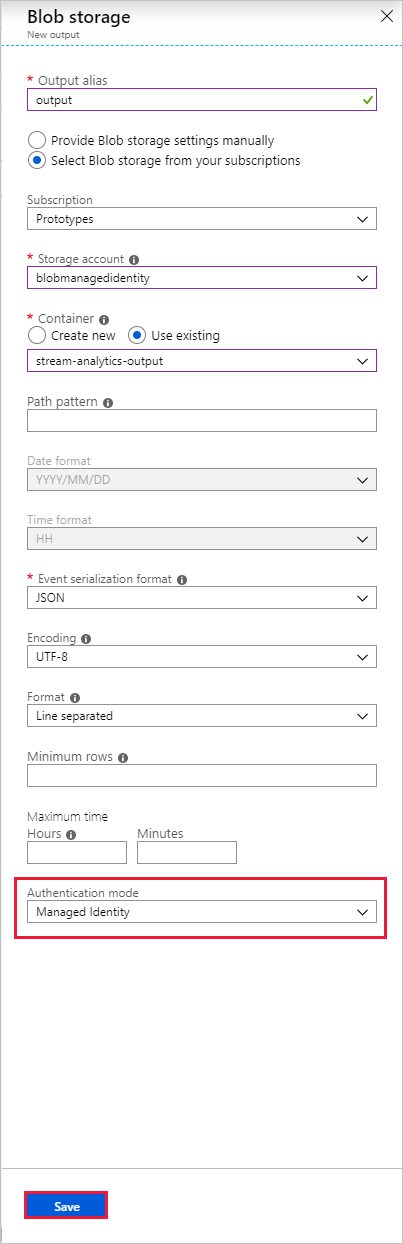

Po skonfigurowaniu tożsamości zarządzanej możesz dodać zasób obiektu blob jako dane wejściowe lub wyjściowe do zadania usługi Stream Analytics.

W oknie właściwości ustawień wyjściowych usługi Azure Blob Storage, z listy rozwijanej Tryb uwierzytelniania, wybierz Managed Identity. Aby uzyskać informacje dotyczące innych właściwości wyjściowych, zobacz Omówienie danych wyjściowych z usługi Azure Stream Analytics. Po zakończeniu wybierz pozycję Zapisz.

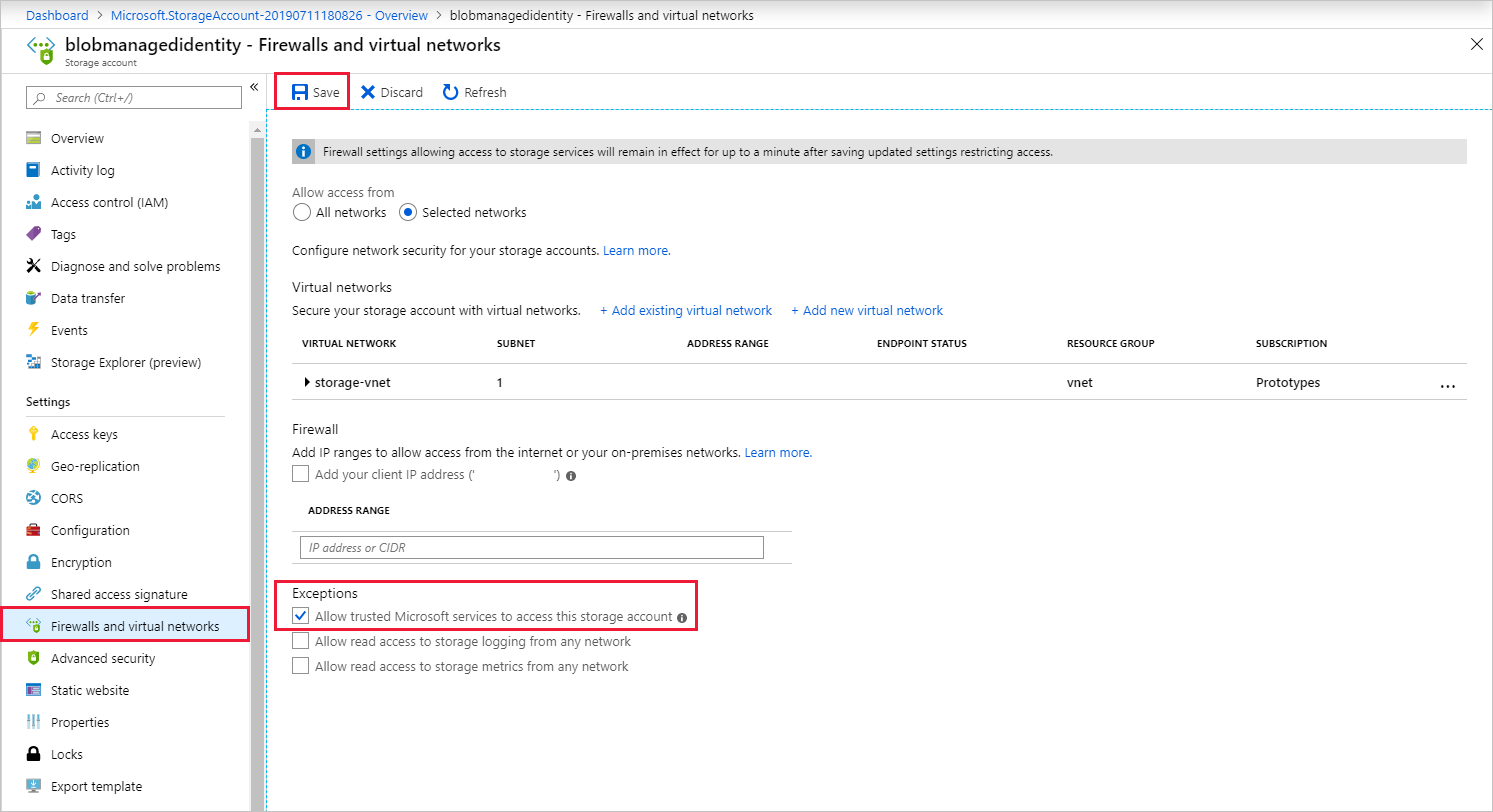

Włączanie dostępu do sieci wirtualnej

Podczas konfigurowania zapór i sieci wirtualnych konta magazynu można opcjonalnie zezwolić na ruch sieciowy z innych zaufanych usług Microsoft. Gdy usługa Stream Analytics uwierzytelnia się przy użyciu tożsamości zarządzanej, zapewnia dowód na to, że żądanie pochodzi z zaufanej usługi. Poniższe instrukcje wyjaśniają, jak włączyć ten wyjątek dostępu do sieci wirtualnej.

- Przejdź do sekcji Zapory i sieci wirtualne w okienku konfiguracji konta magazynu.

- Upewnij się, że opcja Zezwól zaufanym usługom Microsoftu na dostęp do tego konta magazynu danych jest włączona.

- Jeśli ją włączono, wybierz pozycję Zapisz.

Usuń tożsamość zarządzaną

Tożsamość zarządzana utworzona dla zadania usługi Stream Analytics jest usuwana tylko po usunięciu zadania. Nie można usunąć tożsamości zarządzanej bez usuwania zadania. Jeśli nie chcesz już używać tożsamości zarządzanej, możesz zmienić metodę uwierzytelniania danych wyjściowych. Tożsamość zarządzana nadal istnieje do momentu usunięcia zadania i jest używana, jeśli zdecydujesz się ponownie użyć uwierzytelniania tożsamości zarządzanej.

Ograniczenia

Bieżące ograniczenia tej funkcji obejmują:

Klasyczne konta usługi Azure Storage.

Konta platformy Azure bez Microsoft Entra ID.

Dostęp dla wielu dzierżawców nie jest obsługiwany. Jednostka usługi utworzona dla danego zadania usługi Stream Analytics musi znajdować się w tej samej dzierżawie Microsoft Entra, w której utworzono zadanie, i nie można jej używać z zasobem, który znajduje się w innej dzierżawie Microsoft Entra.