Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ochrona punktu końcowego w usłudze Microsoft Defender to platforma zabezpieczeń do inteligentnej ochrony, wykrywania, badania i reagowania. Usługa Defender for Endpoint chroni punkty końcowe przed zagrożeniami cybernetycznymi, wykrywa zaawansowane ataki i naruszenia danych, automatyzuje zdarzenia bezpieczeństwa i poprawia stan bezpieczeństwa.

W tym artykule opisano wbudowaną integrację dostępną między Microsoft Defender for Cloud Apps i Ochrona punktu końcowego w usłudze Microsoft Defender, co upraszcza odnajdywanie w chmurze i włączanie badania opartego na urządzeniach.

Ważna

Ten artykuł koncentruje się na możliwościach odnajdywania w tle it z dzienników usługi Defender dla punktów końcowych. Aby uzyskać więcej informacji na temat możliwości zarządzania w tle it za pośrednictwem usługi Defender for Endpoint, zobacz Zarządzanie odnalezionych aplikacji przy użyciu Ochrona punktu końcowego w usłudze Microsoft Defender.

Wymagania wstępne

licencja Microsoft Defender for Cloud Apps

Urządzenia muszą być dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender

Jedna z następujących czynności:

- Ochrona punktu końcowego w usłudze Microsoft Defender z planem 2

- Microsoft Defender dla Firm (autonomiczna lub jako część Microsoft 365 Business Premium)

Aby uzyskać więcej informacji, zobacz Porównanie planów zabezpieczeń punktu końcowego firmy Microsoft.

Aplikacje korzystające z jednego z następujących systemów operacyjnych:

- Windows 10 wersji 1709 (kompilacja systemu operacyjnego 16299.1085 z KB4493441)

- Windows 10 wersji 1803 (kompilacja systemu operacyjnego 17134.704 z KB4493464)

- Windows 10 wersja 1809 (kompilacja systemu operacyjnego 17763.379 z KB4489899) lub nowsze wersje Windows 10 i Windows 11

- macOS, na urządzeniach z usługą Defender for Endpoint w wersji 20.123072.25.0 lub nowszej

Aby obsługiwać integracje dla aplikacji systemu macOS, należy włączyć funkcje ochrony sieci w Ochrona punktu końcowego w usłudze Microsoft Defender. Ponieważ ochrona sieci przeprowadza inspekcję tylko zdarzeń zamknięcia połączenia TCP, protokoły UDP nie są objęte obsługą systemu macOS. Aby uzyskać więcej informacji, zobacz Włączanie ochrony sieci

(Zalecane) Włącz program antywirusowy Microsoft Defender:

Uwaga

Program antywirusowy Microsoft Defender jest zdecydowanie zalecany do odnajdywania, ale nie jest obowiązkowy. Niektóre dane odnajdywania są nadal dostępne, gdy Program antywirusowy Defender jest wyłączona.

Jak to działa

Samodzielnie Defender for Cloud Apps zbiera dzienniki z punktów końcowych przy użyciu przekazanych dzienników lub przez skonfigurowanie automatycznego przekazywania dzienników. Wbudowana integracja umożliwia korzystanie z dzienników tworzonych przez agenta usługi Defender for Endpoint podczas uruchamiania w systemie Windows i monitorowania transakcji sieciowych. Te informacje są używane do odnajdywania w tle it na urządzeniach z systemem Windows w sieci.

Integracja nie wymaga dodatkowych kroków wdrażania, routingu ani dublowania ruchu z punktów końcowych i działa w następujący sposób:

- Dzienniki z punktów końcowych, które są wysyłane do Defender for Cloud Apps udostępniają informacje o użytkownikach i urządzeniach dla działań związanych z ruchem. Parowanie kontekstu urządzenia z nazwą użytkownika zapewnia pełny obraz w sieci, co pozwala określić, który użytkownik wykonał działanie z którego urządzenia.

- Podczas identyfikowania ryzykownej osoby sprawdź urządzenia, do których użytkownik uzyskiwał dostęp, aby wykryć potencjalne zagrożenia. Jeśli zidentyfikujesz ryzykowne urządzenie, sprawdź wszystkich użytkowników, którzy go używali, aby wykryć dalsze potencjalne zagrożenia.

- Po zebraniu informacji o ruchu możesz szczegółowo poznać użycie aplikacji w chmurze w organizacji. Defender for Cloud Apps korzysta z funkcji usługi Defender for Endpoint Network Protection, aby zablokować dostęp urządzeń punktu końcowego do aplikacji w chmurze. Aby uzyskać więcej informacji na temat zarządzania odnalezionych aplikacji, zobacz Zarządzanie odnalezionych aplikacji przy użyciu Ochrona punktu końcowego w usłudze Microsoft Defender.

Klienci integrujący się z urządzeniami z systemem macOS mogą zaobserwować wzrost zużycia procesora CPU.

Porada

Obejrzyj nasze filmy wideo pokazujące zalety korzystania z usługi Defender for Endpoint z Defender for Cloud Apps.

Integracja Ochrona punktu końcowego w usłudze Microsoft Defender z Defender for Cloud Apps

Aby włączyć integrację usługi Defender for Endpoint z Defender for Cloud Apps:

- W portalu Microsoft Defender w okienku nawigacji wybierz pozycję Ustawienia>Punkty końcowe>Ogólne>funkcje zaawansowane.

- Przełącz Microsoft Defender for Cloud Apps na włączone.

- Wybierz pozycję Zapisz preferencje.

Uwaga

Po włączeniu integracji dane mogą być wyświetlane w Defender for Cloud Apps, potrzeba do dwóch godzin.

Aby skonfigurować ważność alertów wysyłanych do Ochrona punktu końcowego w usłudze Microsoft Defender:

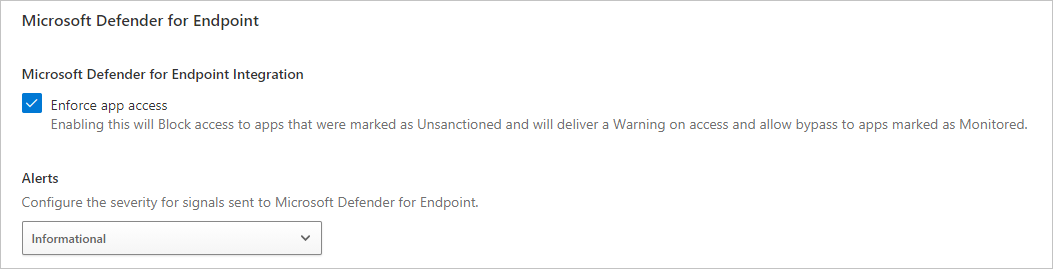

W portalu Microsoft Defender wybierz pozycję Ustawienia>Cloud Apps>Cloud Discovery>Ochrona punktu końcowego w usłudze Microsoft Defender.

W obszarze Alerty wybierz globalny poziom ważności dla alertów.

Wybierz Zapisz.

Następne kroki

Powiązane filmy wideo

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.