Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Jako narzędzie do przechowywania plików w chmurze i do współpracy, rozwiązanie Box umożliwia użytkownikom udostępnianie dokumentów w organizacji i partnerom w usprawniony i wydajny sposób. Użycie usługi Box może uwidoczniać poufne dane nie tylko wewnętrznie, ale także dla zewnętrznych współpracowników, a nawet co gorsza udostępnić je publicznie za pośrednictwem udostępnionego linku. Takie zdarzenia mogą być spowodowane przez złośliwych aktorów lub nieświadomych pracowników.

Połączenie urządzenia Box z Defender for Cloud Apps zapewnia lepszy wgląd w działania użytkowników, zapewnia wykrywanie zagrożeń przy użyciu wykrywania anomalii opartych na uczeniu maszynowym, wykrywania ochrony informacji, takich jak wykrywanie udostępniania informacji zewnętrznych i włączanie zautomatyzowanych kontroli korygowania.

Główne zagrożenia

- Konta z naruszeniem zabezpieczeń i zagrożenia wewnętrzne

- Wyciek danych

- Niewystarczająca świadomość zabezpieczeń

- Złośliwego oprogramowania

- Oprogramowanie wymuszające okup

- Niezarządzane przynieś własne urządzenie (BYOD)

Jak Defender for Cloud Apps pomaga chronić środowisko

- Wykrywanie zagrożeń w chmurze, kont z naruszonymi zabezpieczeniami i złośliwych informacji poufnych

- Odnajdywanie, klasyfikowanie, etykietowanie i ochrona danych regulowanych i poufnych przechowywanych w chmurze

- Wymuszanie zasad DLP i zgodności danych przechowywanych w chmurze

- Ograniczanie ekspozycji udostępnionych danych i wymuszanie zasad współpracy

- Korzystanie ze ścieżki inspekcji działań na potrzeby badań kryminalistycznych

Control Box z wbudowanymi zasadami i szablonami zasad

Do wykrywania i powiadamiania o potencjalnych zagrożeniach można użyć następujących wbudowanych szablonów zasad:

| Wpisać | Name (Nazwa) |

|---|---|

| Wbudowane zasady wykrywania anomalii |

Działanie z anonimowych adresów IP Aktywność z rzadkiego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż Działanie wykonywane przez użytkownika zakończone (wymaga Microsoft Entra ID jako dostawcy tożsamości) Wykrywanie złośliwego oprogramowania Wiele nieudanych prób logowania Wykrywanie oprogramowania wymuszającego okup Nietypowe działania administracyjne Nietypowe działania usuwania plików Nietypowe działania udziału plików Nietypowe działania pobierania wielu plików |

| Szablon zasad działania | Logowanie z ryzykownej adresu IP Pobieranie zbiorcze przez jednego użytkownika Potencjalna aktywność oprogramowania wymuszającego okup |

| Szablon zasad plików | Wykrywanie pliku udostępnionego nieautoryzowanej domenie Wykrywanie pliku udostępnionego osobistym adresom e-mail Wykrywanie plików przy użyciu interfejsu PII/PCI/PHI |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie kontrolek ładu

Oprócz monitorowania potencjalnych zagrożeń można zastosować i zautomatyzować następujące akcje ładu box w celu skorygowania wykrytych zagrożeń:

| Wpisać | Akcja |

|---|---|

| Zarządzanie danymi | — Zmienianie poziomu dostępu do łącza współdzielonego w folderach — Umieszczanie folderów w kwarantannie administratora — Umieszczanie folderów w kwarantannie użytkownika — Usuwanie współpracownika z folderów — Usuwanie bezpośrednich łączy udostępnionych w folderach — Wysyłanie skrótu dopasowania zasad do właścicieli plików — Wysyłanie skrótu naruszenia do ostatniego edytora plików — Ustaw datę wygaśnięcia na link udostępniony folderu - Folder kosza |

| Ład użytkowników | — Wstrzymywanie użytkownika — Powiadamianie użytkownika o alertie (za pośrednictwem Microsoft Entra ID) — Wymagaj od użytkownika ponownego zalogowania się (za pośrednictwem Microsoft Entra ID) — Wstrzymywanie użytkownika (za pośrednictwem Microsoft Entra ID) |

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona urządzenia Box w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi zabezpieczania i współpracy z użytkownikami zewnętrznymi oraz blokowania i ochrony pobierania poufnych danych na urządzenia niezarządzane lub ryzykowne.

Połącz urządzenie Box z Microsoft Defender for Cloud Apps

Ta sekcja zawiera instrukcje dotyczące nawiązywania połączenia Microsoft Defender for Cloud Apps z istniejącym kontem box przy użyciu interfejsów API łącznika aplikacji. To połączenie zapewnia wgląd w użycie urządzenia Box i kontrolę nad tym. Aby uzyskać informacje o tym, jak Defender for Cloud Apps chroni urządzenie Box, zobacz Ochrona urządzenia Box.

Uwaga

Wdrożenie przy użyciu konta, które nie jest kontem Administracja, prowadzi do błędu w teście interfejsu API i nie zezwala Defender for Cloud Apps na skanowanie wszystkich plików w usłudze Box. Jeśli jest to problem dla Ciebie, można wdrożyć z Co-Admin, który ma wszystkie uprawnienia zaznaczone, ale test interfejsu API będzie nadal kończyć się niepowodzeniem i pliki należące do innych administratorów w polu nie będą skanowane.

Konfigurowanie urządzenia Box

- Zaloguj się do konta usługi Box jako użytkownik Administracja.

- Przejdź do ustawień aplikacji niestandardowej. Aby uzyskać więcej informacji, zobacz Zarządzanie aplikacjami niestandardowymi — obsługa box

- Jeśli ustawienia są domyślnie skonfigurowane do wyłączania nieopublikowanych aplikacji, wprowadź klucz interfejsu API Defender for Cloud Apps dla centrum danych, jak wymieniono w poniższej tabeli, i zapisz zmiany.

|

Centrum danych |

klucz interfejsu API Defender for Cloud Apps |

|---|---|

| STANY ZJEDNOCZONE 1 | nduj1o3yavu30dii7e03c3n7p49cj2qh |

| STANY ZJEDNOCZONE 2 | w0ouf1apiii9z8o0r6kpr4nu1pvyec75 |

| STANY ZJEDNOCZONE 3 | dmcyvu1s9284i2u6gw9r2kb0hhve4a0r |

| UE1 | me9cm6n7kr4mfz135yt0ab9f5k4ze8qp |

| EU2 | uwdy5r40t7jprdlzo85v8suw1l4cdsbf |

Szczegóły centrum danych są wyświetlane na stronie Defender for Cloud Apps Informacje w obszarze Ustawienia. Aby uzyskać więcej informacji, zobacz Wyświetlanie centrum danych.

Łączenie Defender for Cloud Apps

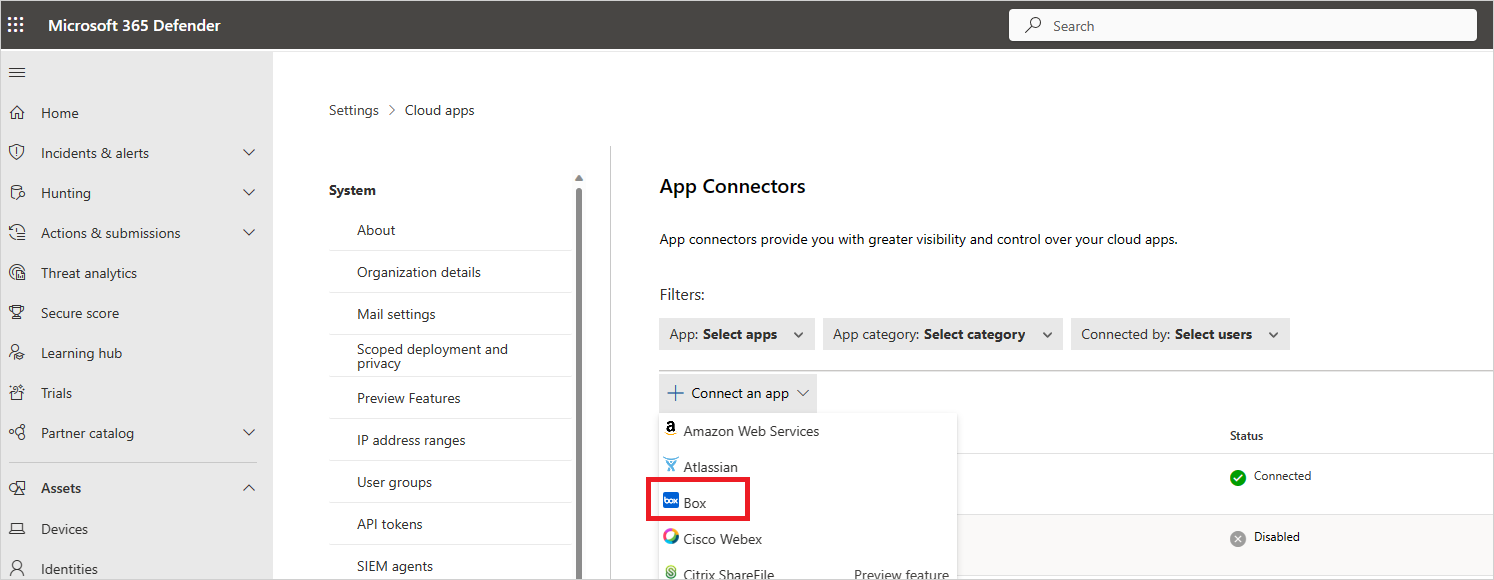

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji.

Na stronie Łączniki aplikacji wybierz pozycję +Połącz aplikację, a następnie wybierz pozycję Box.

Na stronie Nazwa wystąpienia wprowadź nazwę połączenia. Następnie wybierz pozycję Dalej.

W oknie podręcznym Postępuj zgodnie z linkiem wybierz pozycję Połącz Box.

Zostanie otwarta strona logowania Box. Wprowadź swoje poświadczenia, aby umożliwić Defender for Cloud Apps dostęp do aplikacji Box twojego zespołu.

Box, czy chcesz zezwolić Defender for Cloud Apps dostęp do informacji o zespole, dziennik aktywności i wykonywać działania jako członek zespołu. Aby kontynuować, wybierz pozycję Zezwalaj.

Po powrocie do portalu Microsoft Defender powinien zostać wyświetlony komunikat informujący o pomyślnym nawiązaniu połączenia z usługą Box.

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji. Upewnij się, że stan połączonego łącznika aplikacji to Połączony.

Po nawiązaniu połączenia z urządzeniem Box:

- Otrzymasz zdarzenia z 7 dni poprzedzających połączenie.

- Defender for Cloud Apps wykona pełne skanowanie wszystkich plików. W zależności od liczby plików i użytkowników ukończenie pełnego skanowania może trochę potrwać.

Aby włączyć skanowanie niemal w czasie rzeczywistym, pliki, na których wykryto działania, są przenoszone na początek kolejki skanowania. Na przykład plik, który jest edytowany, aktualizowany lub udostępniany, jest skanowany od razu, zamiast czekać na zwykły proces skanowania. Skanowanie niemal w czasie rzeczywistym nie ma zastosowania do plików, które nie są z natury modyfikowane. Na przykład pliki, które są przeglądane, przeglądane, drukowane lub eksportowane, są skanowane w ramach regularnie zaplanowanego skanowania.

Artykuły pokrewne

Jeśli masz jakiekolwiek problemy z połączeniem aplikacji, zobacz Rozwiązywanie problemów z łącznikami aplikacji.