Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

W Microsoft Defender tożsamość reprezentuje osobę lub jednostkę w organizacji. Użytkownicy często mają wiele kont między dostawcami, takimi jak lokalna usługa Active Directory, Microsoft Entra ID, aplikacje SaaS i inne adresy IP. Usługa Defender skoreluje te konta z jedną tożsamością.

Każda tożsamość ma konto podstawowe. Gdy wiele kont jest skojarzonych z tożsamością, Microsoft Defender wyznacza jedno konto jako podstawowe i używa go do szczegółów profilu na poziomie tożsamości.

Strona Tożsamość konsoliduje szczegóły tożsamości, obserwowaną aktywność, alerty i ekspozycję na połączone konta, dzięki czemu zespoły zabezpieczeń mogą szybko ocenić ryzyko, określić możliwe naruszenie zabezpieczeń, zrozumieć dostęp tożsamości w całym środowisku i odpowiedzieć na nie za pomocą akcji korygowania. Możesz otworzyć stronę Tożsamość, wybierając tożsamość z kilku obszarów w portalu Microsoft Defender, w tym:

- Spis tożsamości

- Kolejka alertów

- Poszczególne strony alertów

- Zdarzenia lub urządzenia

- Zaawansowane wyniki wyszukiwania zagrożeń

- Dziennik aktywności

- Centrum akcji

Strona Tożsamość jest zorganizowana w górną sekcję i zestaw kart. W górnej sekcji przedstawiono kontekst tożsamości, taki jak informacje o organizacji i tagi, oraz menu Akcje . Karty umożliwiają przeglądanie szczegółów podsumowania, powiązanych alertów i bardziej szczegółowych widoków badania.

- Informacje o organizacji: stanowisko, dział i inne informacje o tożsamości.

- Tagi konta: tagi usługi Active Directory skojarzone z tożsamością

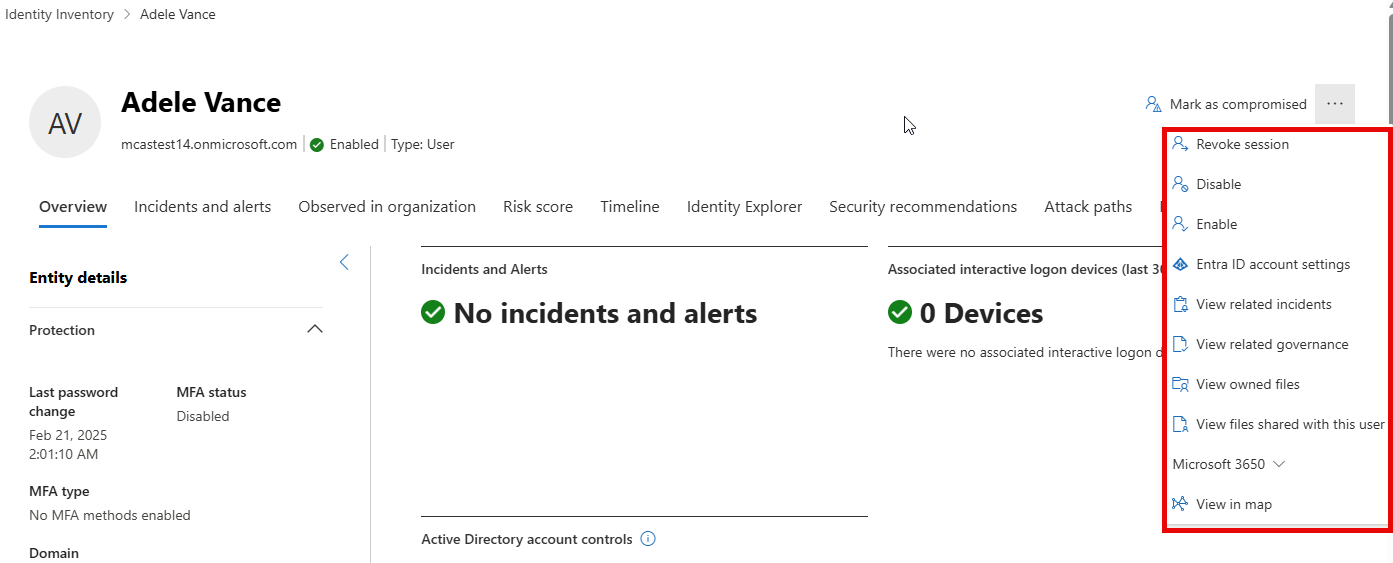

Akcje tożsamości

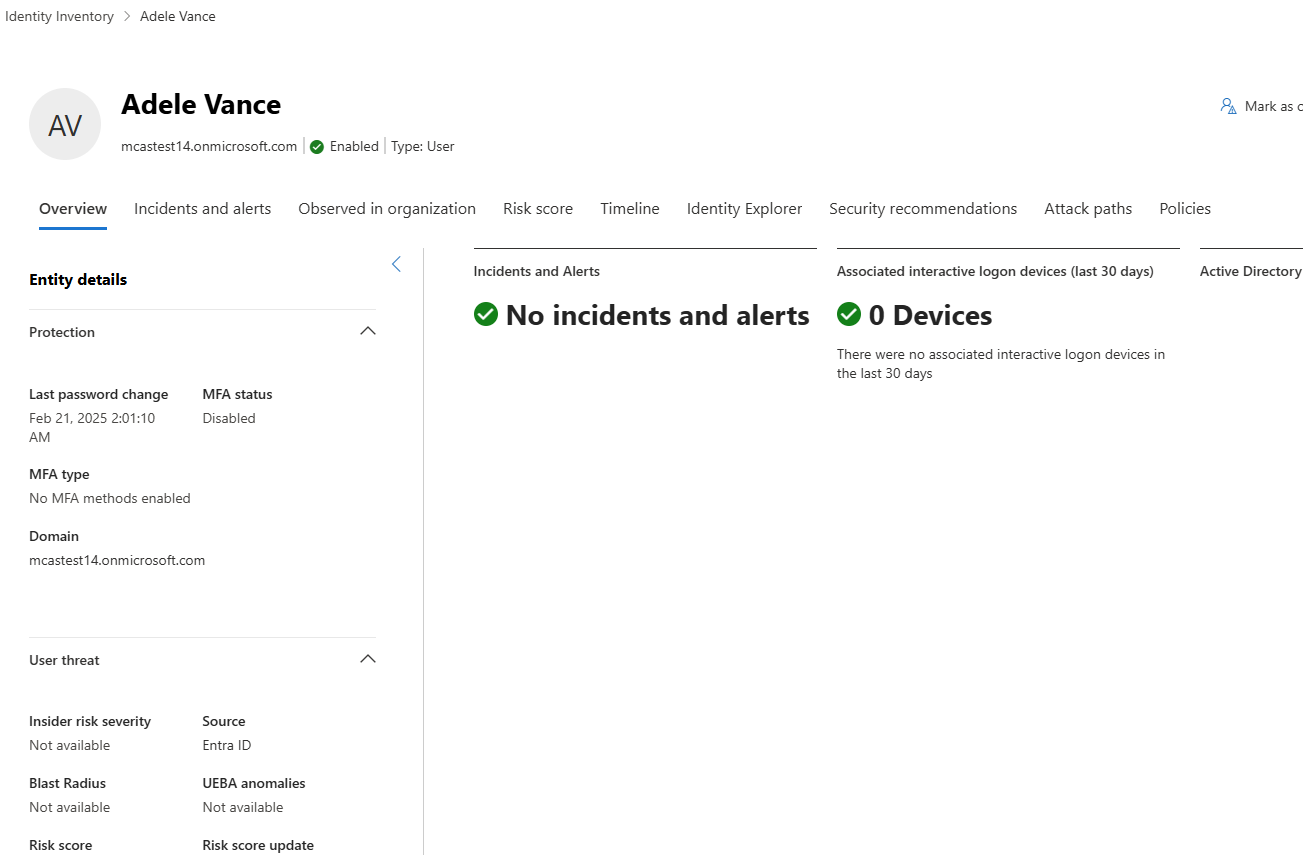

Na stronie Przegląd użyj menu Akcje , aby wyzwolić akcje korygowania. Dostępne akcje obejmują:

- Włączanie, wyłączanie lub zawieszanie użytkownika w Microsoft Entra ID

- Wymagaj od użytkownika ponownego zalogowania się lub wymuszenia resetowania hasła

- Wyświetlanie Microsoft Entra ustawień konta, powiązanego ładu, plików należących do użytkownika lub plików udostępnionych

Karta Przegląd

Karta Przegląd zawiera migawkę wysokiego poziomu, która pomaga analitykom szybko ocenić ryzyko i zdecydować, czy wymagane jest dokładniejsze badanie.

Karta Przegląd zawiera sekcje dotyczące następujących elementów:

- Szczegóły jednostki

- Zdarzenia i alerty

- Skojarzone interaktywne urządzenia logowania

Szczegóły jednostki

Panel Szczegóły jednostki podsumowuje kluczowe informacje o tożsamości i sygnały badania, w tym:

- Microsoft Entra ID atrybutów i informacji kontaktowych

- Wskazówki dotyczące ochrony i zagrożeń dla użytkowników

- Sygnatury czasowe po raz pierwszy i ostatnio widziane

- Liczba urządzeń zalogowanych przez tożsamość

- Połączone konta użytkowników, urządzenia i członkostwo w grupach

- Powiązane alerty i zdarzenia pogrupowane według ważności

Inne szczegóły są wyświetlane w zależności od włączonych usług i funkcji. Przykład:

- Środowiska z Microsoft Defender for Identity mogą zobaczyć:

- Flagi kontroli konta usługi Active Directory, takie jak hasło nigdy nie wygasa lub stan blokady konta

- Drzewo organizacji, które pokazuje pozycję tożsamości w hierarchii raportowania.

- (wersja zapoznawcza) Środowiska z Zarządzanie ryzykiem wewnętrznym w Microsoft Purview mogą zobaczyć ważność ryzyka wewnętrznego użytkownika i uzyskać szczegółowe informacje na temat podejrzanych działań użytkownika na stronie użytkownika. Wybierz ważność ryzyka wewnętrznego, aby wyświetlić szczegółowe informacje o ryzyku dotyczące użytkownika.

- (wersja zapoznawcza) Środowiska z Microsoft Sentinel User and Entity Behavior Analytics (UEBA) mogą zobaczyć:

- Trzy najważniejsze anomalie UEBA użytkownika z ostatnich 30 dni.

- Linki do uruchamiania wstępnie utworzonych zaawansowanych zapytań wyszukiwania zagrożeń i wyświetlania wszystkich nietypowych zachowań związanych z użytkownikiem na karcie zdarzeń Microsoft Sentinel.

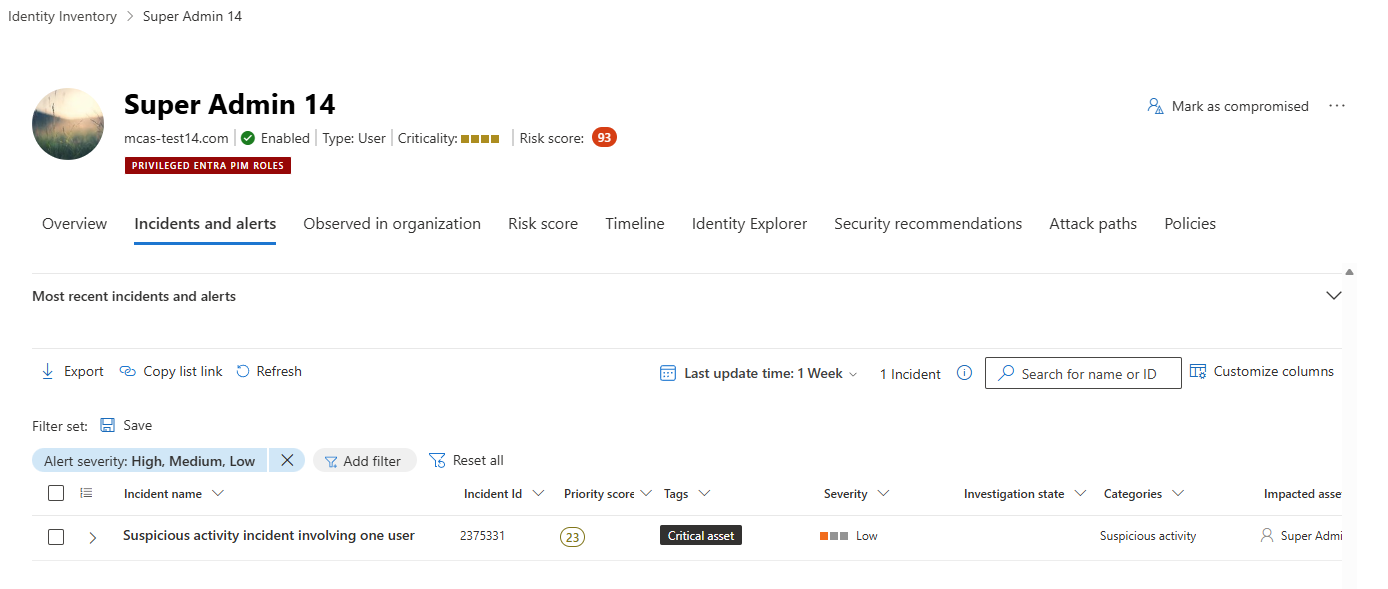

Karta Zdarzenia i alerty

Karta Zdarzenia i alerty zawiera listę wszystkich alertów i zdarzeń dotyczących tożsamości w obsługiwanym oknie przechowywania. Aby uzyskać szczegółowy opis określonego elementu, zobacz stronę zdarzeń lub stronę alertów.

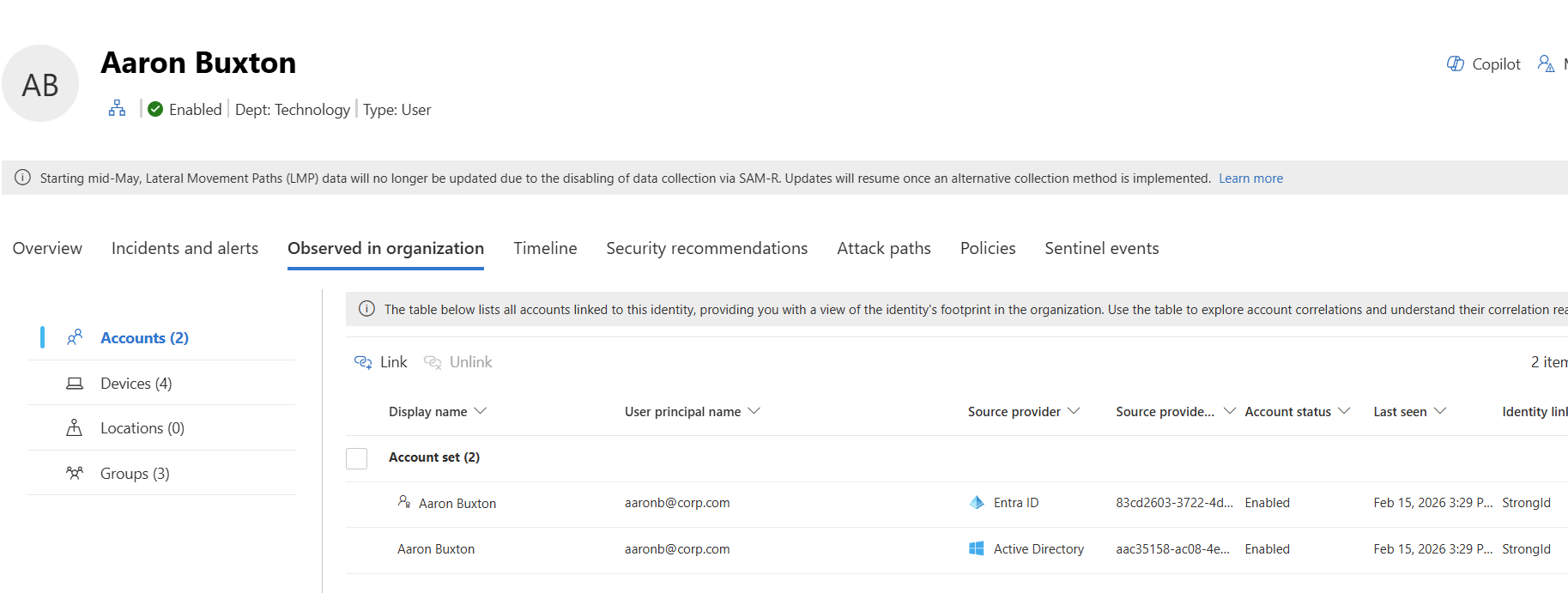

Obserwowane na karcie organizacji

Karta Obserwowane w organizacji pokazuje, gdzie i jak tożsamość pojawia się w całym środowisku, pomagając analitykom zrozumieć promień wybuchu i potencjalny ruch boczny.

Ta karta może zawierać:

| Sekcji | Opis |

|---|---|

| Konta | Wszystkie konta skojarzone z tożsamością w różnych systemach tożsamości, w tym automatycznie i ręcznie skorelowane konta. Analitycy mogą ręcznie łączyć inne powiązane konta. Wskaźnik pokazuje, które konto jest kontem podstawowym. |

| Urządzeń | Urządzenia, na które zalogowano się tożsamość. Zwykle pokazuje to ostatnie działanie, |

| Lokalizacje | Obserwowane lokalizacje dla logowań |

| Grupy | Grupy skojarzone z tożsamością (jeśli są dostępne) |

Konta podstawowe

Każda tożsamość może zawierać wiele powiązanych kont od różnych dostawców tożsamości. Microsoft Defender identyfikuje jedno konto jako konto podstawowe i używa wartości profilu tego konta dla pól na poziomie tożsamości, takich jak nazwa wyświetlana i stanowisko.

Microsoft Defender używa wewnętrznej logiki korelacji do określenia konta podstawowego.

Karta Ocena ryzyka (wersja zapoznawcza)

Karta Ocena ryzyka podsumowuje poziom ryzyka tożsamości, łącząc działanie alertu z atrybutami tożsamości, takimi jak przypisania ról i klasyfikacja poufności. Użyj tej karty, aby zrozumieć wynik ryzyka tożsamości, zidentyfikować czynniki przyczyniające się i ustalić priorytet badania.

| Sekcji | Opis |

|---|---|

| Podsumowanie ryzyka | Wyświetla:

|

| Prawdopodobieństwo naruszenia zabezpieczeń | Pokazuje poziom ważności prawdopodobieństwa i rozkłada alerty według mitre att&etap łańcucha zabijania CK (na przykład dostęp początkowy, trwałość i eskalacja uprawnień) dla każdego zestawu kont. |

| Wpływ naruszenia zabezpieczeń | Pokazuje poziom potencjalnego wpływu na podstawie poziomu krytyczności tożsamości, klasyfikacji (na przykład administratora globalnego) i przypisań ról Microsoft Entra Privileged Identity Management (PIM). |

| Trend ryzyka | Wykres liniowy pokazujący zmianę wyniku ryzyka w konfigurowalnym okresie (na przykład 30 dni). Wybierz pozycję Przejdź do osi czasu , aby wyświetlić pełną oś czasu działania. |

| Prawdopodobieństwo naruszenia szczegółów | Wykres słupkowy pokazujący rozkład alertów w&kategorii CK programu MITRE ATT z tabelą alertów z możliwością filtrowania. Użyj tylko przełącznika Aktywne alerty , aby skupić się na nierozwiązanych alertach. Filtruj według zestawu kont, stanu lub etapu łańcucha zabijania. |

Wybierz pozycję Resetuj ryzyko w górnej części karty, aby ręcznie zresetować wynik ryzyka tożsamości, na przykład po zakończeniu korygowania.

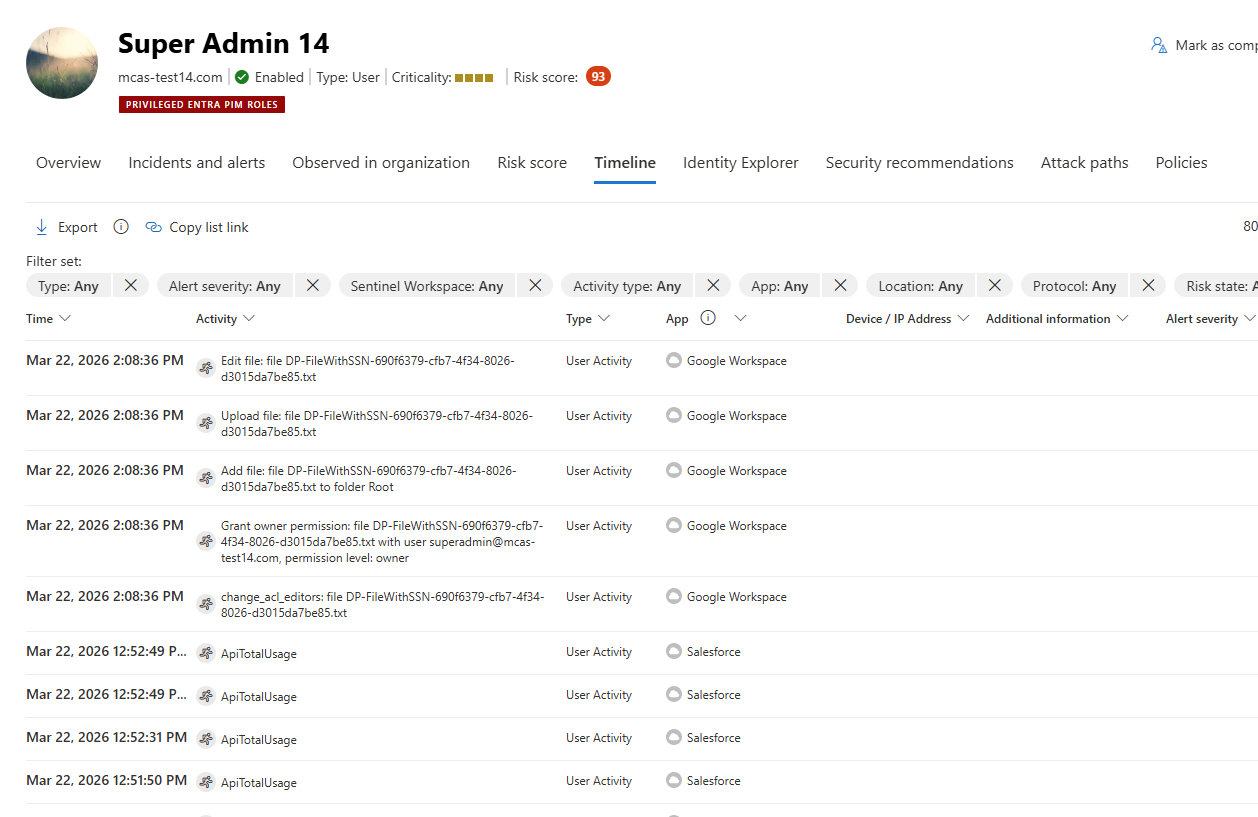

Karta Oś czasu

Karta Oś czasu udostępnia chronologiczny widok działań związanych z tożsamościami i alertów zagregowanych ze zintegrowanych produktów zabezpieczeń firmy Microsoft, takich jak Microsoft Defender for Identity, Ochrona punktu końcowego w usłudze Microsoft Defender, Microsoft Defender for Cloud Apps i Microsoft Sentinel.

Oś czasu pomaga zrekonstruować sekwencje działań i korelować zdarzenia podczas badania.

Typy działań wyświetlanych na osi czasu

Na osi czasu są dostępne następujące typy danych:

- Alerty użytkownika, których dotyczy problem

- Działania usługi Active Directory i Microsoft Entra

- Zdarzenia aplikacji w chmurze

- Zdarzenia logowania urządzenia

- Zmiany usług katalogowych

Informacje wyświetlane dla każdego działania na osi czasu

Na osi czasu są wyświetlane następujące informacje:

- Data i godzina działania

- Opis działania/alertu

- Aplikacja, która wykonała działanie

- Urządzenie źródłowe/adres IP

- MITRE ATT&techniki CK

- Ważność i stan alertu

- Kraj/region, w którym adres IP klienta jest geolokalizowany

- Protokół używany podczas komunikacji

- Urządzenie docelowe (opcjonalne, możliwe do wyświetlenia przez dostosowanie kolumn)

- Ile razy wystąpiło działanie (opcjonalne, możliwe do wyświetlenia przez dostosowanie kolumn)

Praca z osią czasu

Uwaga

Microsoft Defender XDR mogą wyświetlać informacje o dacie i godzinie przy użyciu lokalnej strefy czasowej lub czasu UTC. Wybrana strefa czasowa ma zastosowanie do wszystkich informacji o dacie i godzinie wyświetlanych na osi czasu tożsamości.

Aby ustawić strefę czasowa dla tych funkcji, przejdź do pozycji Ustawienia>Strefaczasowa Centrum > zabezpieczeń.

Niestandardowy selektor zakresu czasu: Wybierz przedział czasu, aby skoncentrować badanie na ostatnich 24 godzinach, ostatnich 3 dniach itd. Możesz też wybrać określony przedział czasu, wybierając pozycję Zakres niestandardowy. Przefiltrowane dane starsze niż 30 dni są wyświetlane w siedmiodniowych interwałach.

Filtry osi czasu: Użyj filtrów osi czasu, aby zawęzić wyniki według typu (alertów i/lub powiązanych działań użytkownika), ważności alertu, typu działania, aplikacji, lokalizacji lub protokołu. Każdy filtr zależy od innych, a opcje w każdym filtrze zawierają tylko dane, które są istotne dla określonego użytkownika.

Dostosowane kolumny: Wybierz przycisk Dostosuj kolumny , aby wybrać kolumny, które mają zostać uwidoczniane na osi czasu.

Eksportu: Wyeksportuj oś czasu do pliku CSV. Eksport jest ograniczony do pierwszych 5000 rekordów i zawiera dane wyświetlane w interfejsie użytkownika (te same filtry i kolumny).

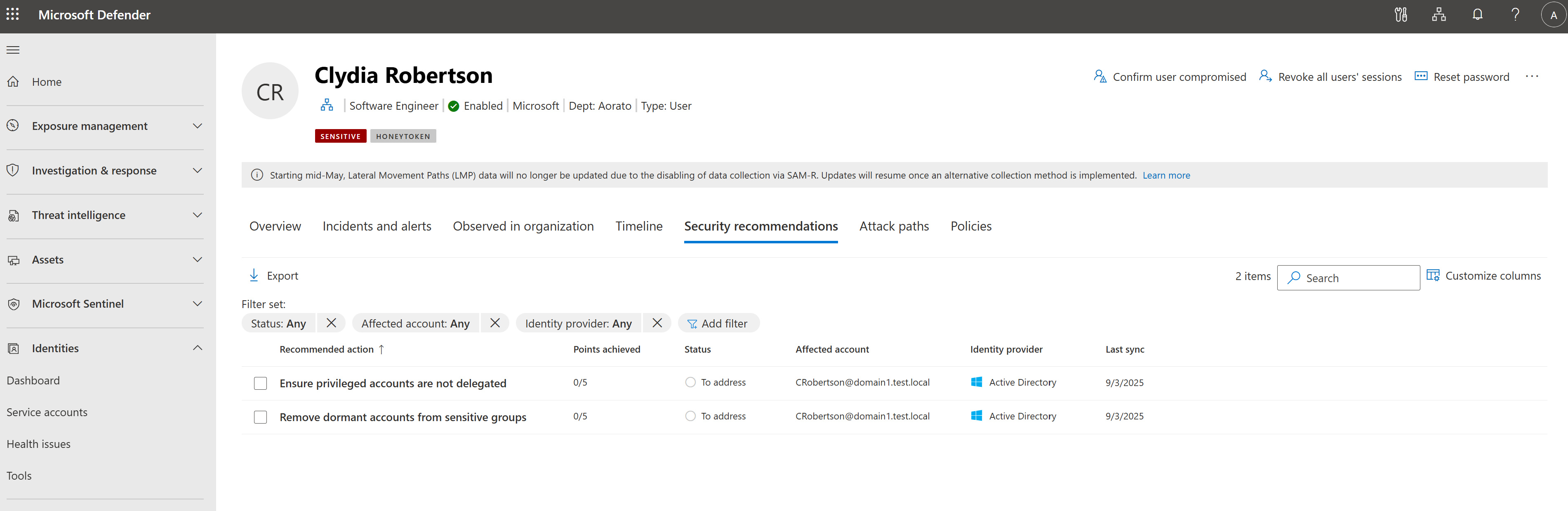

Karta Zalecenia dotyczące zabezpieczeń

Na karcie Zalecenia dotyczące zabezpieczeń są wyświetlane oceny stanu związane z tożsamością identyfikowane za pośrednictwem usługi Identity Security Posture Management (ISPM). Te zalecenia wyróżniają błędne konfiguracje lub ryzykowne ustawienia na kontach tożsamości, a wybranie rekomendacji powoduje otwarcie szczegółów w temacie Microsoft Secure Score for remediation guidance (Wskaźnik bezpieczeństwa firmy Microsoft w celu uzyskania wskazówek dotyczących korygowania).

Karta Ścieżki ataku

Karta Ścieżki ataku wizualizuje potencjalne ścieżki ruchu bocznego, które obejmują tożsamość lub prowadzą do niej. Te szczegółowe informacje ułatwiają zespołom ds. zabezpieczeń zrozumienie możliwych do wykorzystania relacji i zmniejszenie obszaru ataków opartego na tożsamościach.

Karta Zasady

Na karcie Zasady są wyświetlane zasady zabezpieczeń związane z tożsamością, które są istotne dla tożsamości na podstawie jej atrybutów, ról i obserwowanych działań.

Ten widok zapewnia kontekst badania, pokazując, które zasady mają zastosowanie do tożsamości i jak wpływają na dostęp lub ocenę ryzyka. Zasady są zarządzane gdzie indziej; Ta karta ułatwia analitykom korelowanie wymuszania zasad z logowaniem, alertami i ustaleniami badania.

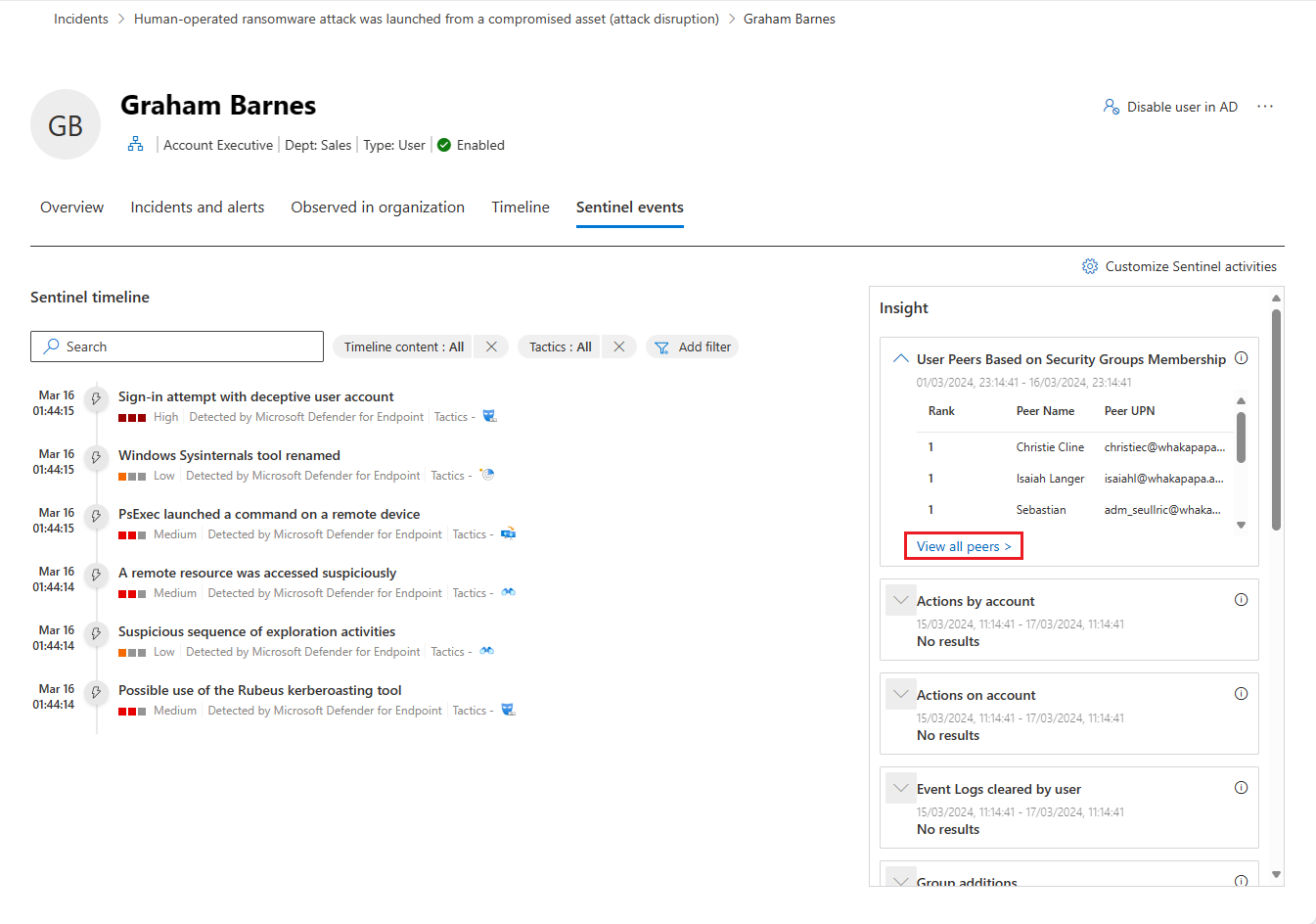

karta zdarzeń Microsoft Sentinel

Gdy Microsoft Sentinel jest połączona z portalem usługi Defender, na tej karcie jest wyświetlana Microsoft Sentinel osi czasu dla tożsamości. Oś czasu zawiera alerty skojarzone z tożsamością, w tym alerty wyświetlane również na karcie Zdarzenia i alerty oraz alerty utworzone przez Microsoft Sentinel. Przedstawia również wyszukiwania z zakładkami, które odwołują się do tożsamości, zdarzeń aktywności z zewnętrznych źródeł danych i nietypowych zachowań zidentyfikowanych przez Microsoft Sentinel reguły anomalii.

Wyniki analizy

W sekcji Insights przedstawiono szczegółowe informacje o jednostkach, które są zapytaniami badawczymi zdefiniowanymi przez badaczy zabezpieczeń firmy Microsoft, aby pomóc analitykom w bardziej wydajnym badaniu tożsamości. Te szczegółowe informacje automatycznie wyróżniają kluczowe sygnały zabezpieczeń, takie jak aktywność logowania, zmiany w grupie i nietypowe zachowanie, oraz przedstawiają wyniki jako tabele i wykresy. Szczegółowe informacje są obsługiwane przez Microsoft Sentinel i połączone ze sobą źródła danych, w tym dzienniki Microsoft Entra ID i Microsoft Sentinel UEBA po włączeniu.

Typy szczegółowych informacji

Poniżej przedstawiono niektóre z przedstawionych szczegółowych informacji:

- Elementy równorzędne użytkowników oparte na członkostwie w grupach zabezpieczeń

- Akcje według konta

- Akcje na koncie

- Dzienniki zdarzeń wyczyszczone przez użytkownika

- Dodatki do grup

- Nietypowo wysoka liczba operacji w biurze

- Dostęp do zasobów

- Nietypowo wysoka Azure liczba wyników logowania

- Szczegółowe informacje o ueba

- Uprawnienia dostępu użytkowników do subskrypcji Azure

- Wskaźniki zagrożeń związane z użytkownikiem

- Szczegółowe informacje dotyczące listy obserwowanych (wersja zapoznawcza)

- Działanie logowania w systemie Windows

Źródła danych na potrzeby szczegółowych informacji

Szczegółowe informacje są oparte na następujących źródłach danych:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Puls (agent Azure Monitor)

- CommonSecurityLog (Microsoft Sentinel)

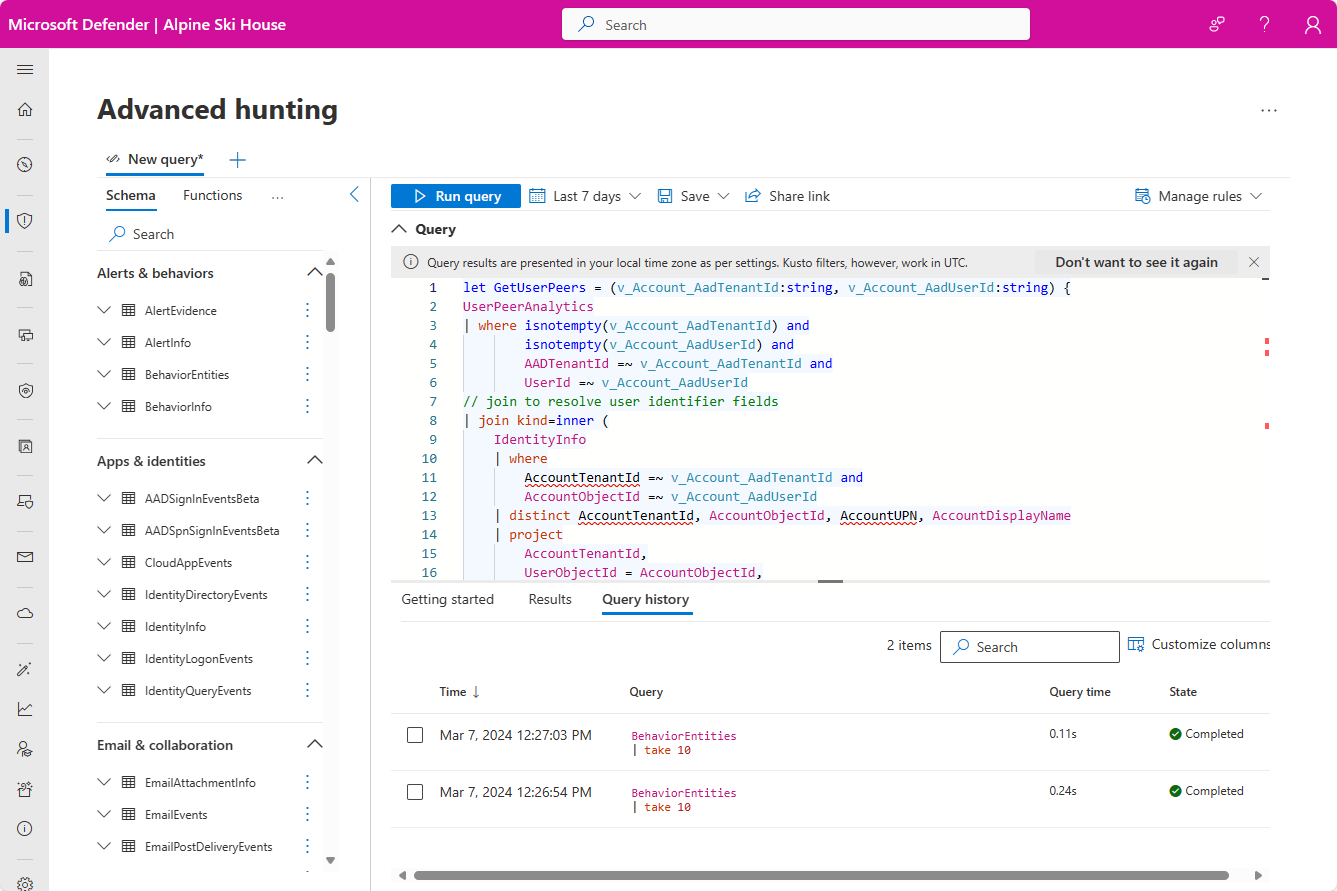

Eksplorowanie szczegółowych informacji w obszarze Zaawansowane wyszukiwanie zagrożeń

Aby dokładniej eksplorować wszelkie szczegółowe informacje, wybierz link towarzyszący szczegółowej analizie. Link otwiera stronę Zaawansowane wyszukiwanie zagrożeń z zapytaniem leżącym u podstaw szczegółowych informacji i jego nieprzetworzonymi wynikami. Możesz zmodyfikować zapytanie lub przejść do szczegółów wyników, aby rozwinąć badanie.