Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Omówienie

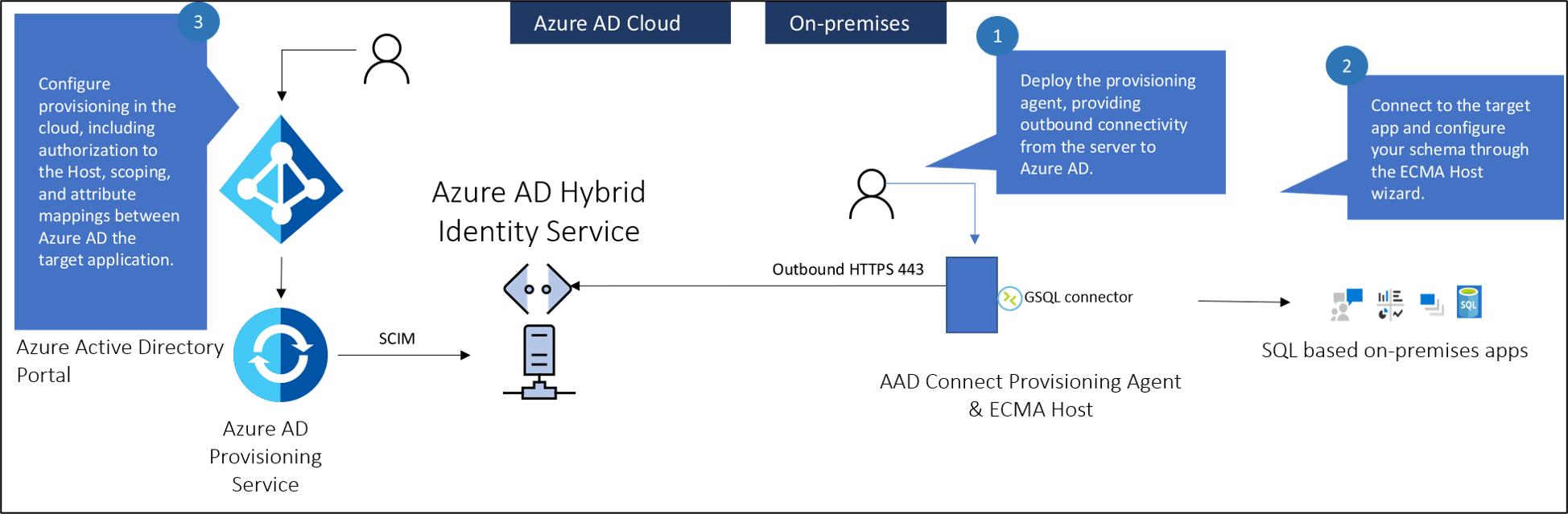

Na poniższym diagramie przedstawiono przegląd sposobu działania aprowizacji aplikacji lokalnych.

Istnieją trzy podstawowe składniki wdrażania użytkowników w lokalnie zainstalowanej aplikacji.

- Agent aprowizacji zapewnia łączność między identyfikatorem Entra firmy Microsoft i środowiskiem lokalnym.

- Host łącznika Extensible Connectivity (ECMA) konwertuje żądania aprowizacyjne z Microsoft Entra ID na żądania kierowane do docelowej aplikacji. Służy jako brama między identyfikatorem Entra firmy Microsoft i aplikacją. Służy do importowania istniejących łączników ECMA2 używanych z programem Microsoft Identity Manager. Host ECMA nie jest wymagany, jeśli utworzono aplikację SCIM lub bramę SCIM.

- Usługa aprowizacji Microsoft Entra służy jako silnik synchronizacji.

Uwaga

Synchronizacja programu Microsoft Identity Manager nie jest wymagana. Można go jednak użyć do skompilowania i przetestowania łącznika ECMA2 przed zaimportowanie go do hosta ECMA. Łącznik ECMA2 jest specyficzny dla programu MIM, gdzie host ECMA jest specyficzny do użycia z agentem aprowizacyjnym.

Wymagania dotyczące zapory

Nie trzeba otwierać połączeń przychodzących do sieci firmowej. Agenci aprowizacji używają tylko połączeń wychodzących do usługi aprowizacji, co oznacza, że nie ma potrzeby otwierania portów zapory dla połączeń przychodzących. Nie potrzebujesz również sieci obwodowej (DMZ), ponieważ wszystkie połączenia są wychodzące i odbywają się za pośrednictwem bezpiecznego kanału.

Wymagane punkty końcowe ruchu wychodzącego dla agentów aprowizacji zostały szczegółowo opisane tutaj.

Architektura hosta łącznika ECMA

Host łącznika ECMA ma kilka obszarów, których używa do osiągnięcia lokalnej aprowizacji. Na poniższym diagramie przedstawiono koncepcyjny rysunek przedstawiający te poszczególne obszary. W poniższej tabeli opisano bardziej szczegółowo obszary.

Host łącznika ECMA

| Obszar | opis |

|---|---|

| Punkty końcowe | Odpowiedzialne za komunikację i transfer danych z usługą aprowizacji Microsoft Entra |

| Pamięć podręczna w RAM | Służy do przechowywania danych importowanych z lokalnego źródła danych |

| Autosynchronizuj | Zapewnia asynchroniczną synchronizację danych między hostem łącznika ECMA i lokalnym źródłem danych |

| Logika biznesowa | Służy do koordynowania wszystkich działań hosta łącznika ECMA. Czas autosync można skonfigurować na hoście ECMA. Znajduje się to na stronie właściwości. |

Informacje o atrybutach kotwicy i nazwach wyróżniających

Poniżej przedstawiono informacje, aby lepiej wyjaśnić atrybuty przypisania i nazwy unikalne używane przez łącznik genericSQL.

Atrybut kotwicy jest unikatowym atrybutem typu obiektu, który nie zmienia się i reprezentuje ten obiekt w pamięci podręcznej hosta łącznika ECMA.

Nazwa wyróżniająca (DN) to nazwa, która jednoznacznie identyfikuje obiekt, wskazując jego bieżącą lokalizację w hierarchii katalogów. Lub za pomocą bazy danych SQL w partycji. Nazwa jest utworzona przez połączenie atrybutu kotwicy na korzeniu partycji katalogu.

Jeśli myślimy o tradycyjnych sieciach DN w tradycyjnym formacie, na przykład w usłudze Active Directory lub LDAP, myślimy o czymś podobnym do:

CN=Lola Jacobson,CN=Users,DC=contoso,DC=com

Jednak w przypadku źródła danych, takiego jak SQL, które jest płaskie, a nie hierarchiczne, nazwa wyróżniająca musi być już obecna w jednej z tabel lub utworzona na podstawie informacji, które udostępniamy hostowi łącznika ECMA.

Można to osiągnąć, zaznaczając pole wyboru Automatycznie wygenerowane podczas konfigurowania łącznika genericSQL. Po wybraniu DN do automatycznego wygenerowania host ECMA generuje DN w formacie LDAP: CN=<anchorvalue>,OBJECT=<type>. Przyjęto również założenie, że nazwa wyróżniająca jest niezaznaczona na stronie Łączność.

Łącznik genericSQL oczekuje, że nazwa wyróżniająca zostanie wypełniona przy użyciu formatu LDAP. Ogólny łącznik SQL używa stylu LDAP o nazwie składnika "OBJECT=". Dzięki temu można używać partycji (każdy typ obiektu jest partycją).

Ponieważ host łącznika ECMA obecnie obsługuje tylko typ obiektu USER, object=type< będzie OBJECT=>USER. DN dla użytkownika z wartością kotwicy ljacobson to:

CN=ljacobson,OBIEKT=UŻYTKOWNIK

Przepływ pracy tworzenia użytkownika

Usługa aprowizacji Microsoft Entra wysyła zapytanie do hosta łącznika ECMA, aby sprawdzić, czy użytkownik istnieje. Używa pasującego atrybutu jako filtru. Ten atrybut jest definiowany w centrum administracyjnym Microsoft Entra w obszarze Aplikacje dla przedsiębiorstw —> Aprowizacja lokalna —> aprowizacja —> dopasowywanie atrybutów. Jest to oznaczane przez 1 dla pasującego pierwszeństwa. Można zdefiniować jeden lub więcej pasujących atrybutów i określić priorytety na podstawie pierwszeństwa. Jeśli chcesz zmienić pasujący atrybut, możesz również to zrobić.

Host łącznika ECMA odbiera żądanie GET i wysyła zapytanie do wewnętrznej pamięci podręcznej, aby sprawdzić, czy użytkownik istnieje i czy został zaimportowany. Odbywa się to przy użyciu odpowiednich atrybutów powyżej. Jeśli zdefiniujesz wiele pasujących atrybutów, usługa aprowizacji Microsoft Entra wysyła żądanie GET dla każdego atrybutu, a host ECMA sprawdza jego pamięć podręczną pod kątem dopasowania, dopóki go nie znajdzie.

Jeśli użytkownik nie istnieje, identyfikator Entra firmy Microsoft wysyła żądanie POST do utworzenia użytkownika. Host łącznika ECMA odpowiada na Microsoft Entra ID kodem HTTP 201 i podaje identyfikator użytkownika. Ten identyfikator pochodzi z wartości odniesienia zdefiniowanej na stronie typów obiektów. Ta kotwica będzie używana przez Microsoft Entra ID do wysyłania zapytań do hosta łącznika ECMA w związku z przyszłymi i kolejnymi żądaniami.

Jeśli u użytkownika nastąpi zmiana w Microsoft Entra ID, to Microsoft Entra ID wysyła żądanie GET w celu pobrania użytkownika przy użyciu kotwicy z poprzedniego kroku, zamiast używać pasującego atrybutu z kroku 1. Umożliwia to na przykład zmianę nazwy UPN bez przerywania połączenia między użytkownikiem w usłudze Microsoft Entra ID i w aplikacji.

Najlepsze rozwiązania dotyczące agentów

-

- Unikaj wszystkich form inspekcji w czasie rzeczywistym komunikacji wychodzącej TLS między agentami a platformą Azure. Ten typ inspekcji wewnętrznej powoduje pogorszenie przepływu komunikacji.

- Agent musi komunikować się zarówno z platformą Azure, jak i z aplikacją, więc umieszczenie agenta wpływa na opóźnienie tych dwóch połączeń. Możesz zminimalizować opóźnienie ruchu end-to-end, optymalizując każde połączenie sieciowe. Sposoby optymalizacji poszczególnych połączeń obejmują:

- Zmniejszenie odległości między dwoma końcami przeskoku.

- Wybieranie odpowiedniej sieci do przemierzania. Na przykład przechodzenie przez sieć prywatną zamiast publicznego Internetu może być szybsze z powodu dedykowanych linków.

- Agent i host ECMA korzystają z certyfikatu do komunikacji. Certyfikat z podpisem własnym wygenerowany przez hosta ECMA powinien być używany tylko do celów testowych. Certyfikat z podpisem własnym wygasa domyślnie za dwa lata i nie można go odwołać. Firma Microsoft zaleca używanie certyfikatu z zaufanego urzędu certyfikacji w przypadku przypadków użycia w środowisku produkcyjnym.

Wysoka dostępność

Poniżej przedstawiono informacje dotyczące scenariuszy wysokiej dostępności/trybu failover.

W przypadku aplikacji lokalnych korzystających z łącznika ECMA: Zaleceniem jest posiadanie jednego aktywnego agenta i jednego pasywnego agenta (skonfigurowanego, ale zatrzymanego, nieprzypisanego do aplikacji przedsiębiorstwa w firmie Microsoft Entra) dla centrum danych.

Podczas przełączania awaryjnego zaleca się wykonanie następujących czynności:

- Zatrzymaj aktywnego agenta (A).

- Anuluj przypisanie agenta A z aplikacji dla przedsiębiorstw.

- Uruchom ponownie agenta pasywnego (B).

- Przypisz agenta B do aplikacji dla przedsiębiorstw.

W przypadku aplikacji lokalnych korzystających z łącznika SCIM: zalecenie dotyczy dwóch aktywnych agentów na aplikację.

Pytania dotyczące agenta aprowizacji

Odpowiedzi na niektóre typowe pytania znajdują się tutaj.

Jak mogę znać wersję mojego agenta aprowizacji?

- Zaloguj się do serwera z systemem Windows, na którym jest zainstalowany agent aprowizacji.

- Przejdź do Panelu sterowania>, Odinstaluj lub zmień program.

- Poszukaj wersji odpowiadającej wpisowi Microsoft Entra Connect Provisioning Agent.

Czy mogę zainstalować agenta aprowizacji na tym samym serwerze z programem Microsoft Entra Connect lub Microsoft Identity Manager?

Tak. Agenta aprowizacji można zainstalować na tym samym serwerze, na którym działa program Microsoft Entra Connect lub Microsoft Identity Manager, ale nie są one wymagane.

Jak mogę skonfigurować agenta aprowizacji do korzystania z serwera proxy na potrzeby wychodzącej komunikacji HTTP?

Agent aprowizacji obsługuje używanie serwera proxy wychodzącego. Można go skonfigurować, edytując plik konfiguracji agenta C:\Program Files\Microsoft Azure AD Connect Provisioning Agent\AADConnectProvisioningAgent.exe.config. Dodaj do niego następujące wiersze na końcu pliku tuż przed tagiem zamykającym </configuration> . Zastąp zmienne [proxy-server] i [proxy-port] wartościami nazwy serwera proxy i portu.

<system.net>

<defaultProxy enabled="true" useDefaultCredentials="true">

<proxy

usesystemdefault="true"

proxyaddress="http://[proxy-server]:[proxy-port]"

bypassonlocal="true"

/>

</defaultProxy>

</system.net>

Jak mogę upewnić się, że agent wdrażania może komunikować się z dzierżawą platformy Microsoft Entra i żadna zapora nie blokuje portów wymaganych przez agenta?

Możesz również sprawdzić, czy wszystkie wymagane porty są otwarte.

Jak mogę odinstalować agenta aprowizacji?

- Zaloguj się do serwera z systemem Windows, na którym jest zainstalowany agent aprowizacji.

- Przejdź do Panelu sterowania>, Odinstaluj lub zmień program.

- Odinstaluj następujące programy:

- Microsoft Entra Connect Provisioning Agent (Agent do zapewniania połączenia Microsoft Entra)

- Aktualizator agenta Microsoft Entra Connect

- Pakiet agenta konfiguracyjnego Microsoft Entra Connect

Historia agenta udostępniania

W tym artykule wymieniono wersje i funkcje programu Microsoft Entra Connect Provisioning Agent, które zostały wydane. Zespół firmy Microsoft Entra regularnie aktualizuje agenta aprowizacji przy użyciu nowych funkcji i funkcji. Upewnij się, że nie używasz tego samego agenta do aprowizacji lokalnej i synchronizacji w chmurze/aprowizacji oprogramowania sterowanej przez HR.

Firma Microsoft zapewnia bezpośrednią obsługę najnowszej wersji agenta oraz jedną wersję wcześniejszą.

Link pobierania

Aprowizowanie aplikacji lokalnych zostało zintegrowane z agentem aprowizacji i jest dostępne w portalu. Zobacz instalowanie agenta aprowizacji.

1.1.892.0

20 maja 2022 r. — wydany do pobrania

Naprawione problemy

- Dodaliśmy obsługę eksportowania zmian do atrybutów liczb całkowitych, co przynosi korzyści klientom korzystającym z ogólnego łącznika LDAP.

1.1.846.0

11 kwietnia 2022 r. — wydany do pobrania

Naprawione problemy

- Dodaliśmy obsługę identyfikatora ObjectGUID jako kotwicy dla ogólnego łącznika LDAP podczas udostępniania użytkowników w usłudze Active Directory Lightweight Directory Services (AD LDS).