Tworzenie magazynu Azure Key Vault do opakowania w Power Apps

Aby automatycznie podpisywać pakiet aplikacji mobilnych systemu Android lub iOS mobile app package podczas kroku 2 kreatora opakowania, trzeba skonfigurować magazyn Azure Key Vault. Azure Key Vault to chmurowa usługa opracowana w celu zapewnienia bezpiecznego rozwiązania do przechowywania tajnych danych, które może obejmować certyfikaty, hasła, klucze i inne informacje poufne. Aby dowiedzieć się więcej o usłudze Azure Key Vault, zobacz Wprowadzenie do usługi Azure Key Vault.

W tym artykule dowiesz się, jak użyć istniejącego magazynu Azure Key Vault lub utworzyć nową witrynę Azure Portal.

Wymagania wstępne

- Subskrypcja Microsoft Entra, aby tworzyć Magazyn kluczy Key Vault.

- Dostęp administratora dzierżawcy.

- Należy zarejestrować konto Apple w programie Apple Developer Program lub Apple Enterprise Developer Program.

- Utwórz certyfikat dystrybucji lub profil inicjowania ad-hoc lub profil korporacyjny.

Tworzenie magazynu Azure Key Vault i konfigurowanie URI usługi KeyVault

Aby utworzyć nową jednostkę usługi Azure dla aplikacji 1P Microsoft Entra 4e1f8dc5-5a42-45ce-a096-700fa485ba20 (WrapKeyVaultAccessApp), zaloguj się do dzierżawy jako administrator. Następnie w programie PowerShell uruchom następujący skrypt:

Connect-AzureAD -TenantId <your tenant ID>

New-AzureADServicePrincipal -AppId 4e1f8dc5-5a42-45ce-a096-700fa485ba20 -DisplayName "Wrap KeyVault Access App"Wykonaj poniższe kroki, aby upewnić się, że jednostka usługi reprezentująca Twoją aplikację, na przykład aplikacja Wrap KeyVault Access App, ma wymagane uprawnienia dostępu, dodaj przypisanie roli Czytelnik w obszarze Kontrola dostępu (Zarządzanie dostępem i tożsamościami) domyślnej subskrypcji. Powinno ono znajdować się również w obszarze Zarządzanie dostępem i tożsamościami subskrypcji i magazynu kluczy.

Po lewej stronie wybierz kartę Kontrola dostępu (Zarządzanie dostępem i tożsamościami), a następnie wybierz opcję Dodaj > Dodaj przypisanie roli.

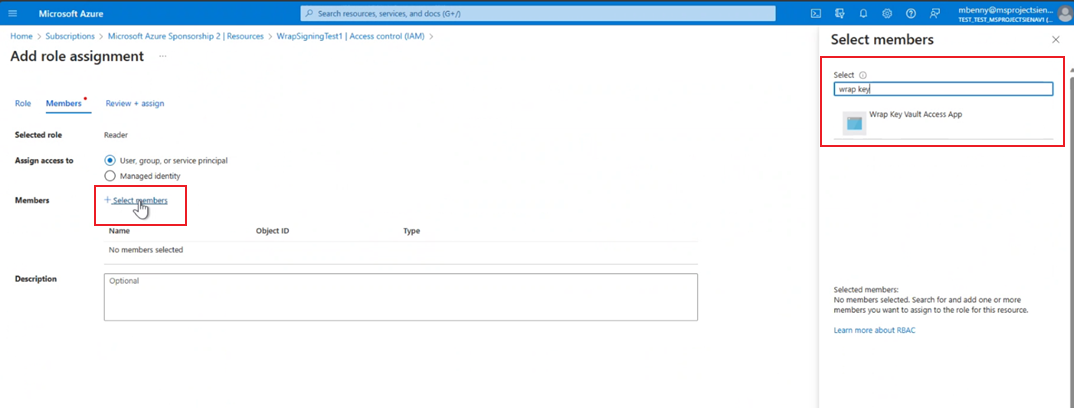

Wybierz kartę Członkowie, a następnie wybierz Role funkcji stanowiska. Upewnij się, że wybrano rolę Czytelnik.

Na karcie Członkowie wybierz opcję Wybierz członka, a następnie w polu tekstowym po prawej stronie wprowadź Wrap KeyVault Access App i wyszukaj tę aplikację.

Wybierz aplikację Wrap KeyVault Access App, a następnie wybierz opcję Przegląd + przypisywanie, aby przypisać rolę Czytelnik.

Utwórz magazyn kluczy lub uzyskaj dostęp do istniejącego. Upewnij się, że ten magazyn kluczy znajduje się w subskrypcji domyślnej Twojej dzierżawy. Więcej informacji: Tworzenie magazynu kluczy przy użyciu witryny Azure Portal.

Dodaj zasady dostępu do magazynu kluczy. W przypadku uprawnień wpisów tajnych i Certyfikatów upewnij się, że uprawnienia Pobierz i Lista są zaznaczone.

Wybierz jedną z poniższych opcji w zależności od urządzenia:

Android

Wygeneruj plik .PFX, a następnie przekaż go do sekcji certyfikatu magazynu kluczy. Aby uzyskać więcej informacji: Generowanie kluczy

Uwaga

Upewnij się, że nazwa certyfikatu jest uwzględniona w kroku tagu i że hasło jest takie jak hasło wprowadzone dla parametru używanego do tworzenia pliku PFX w kroku 2.

iOS

- Wybierz plik CER aplikacji Keychain Access, aby ją zainstalować. Aby uzyskać więcej informacji, zobacz Tworzenie certyfikatu dystrybucyjnego.

- Kliknij prawym przyciskiem myszy plik certyfikatu, aby wyeksportować plik jako plik p12, wybierz polecenie Eksportuj a następnie wybierz format pliku p12.

- Nazwę rozszerzenia certyfikatu iOS (.p12) należy zmienić na .pfx ponieważ jest to format akceptowany przez Key Vault

Uwaga

Podczas przekazywania do magazynu Key Vault należy podać hasło ustawione w poprzednim kroku dla pliku .p12.

Utwórz profil obsługi administracyjnej i uruchom to polecenie w celu zakodowania go do wartości base64:

- Mac:

base64 -i example.mobileprovision - Windows:

certutil -encode data.txt tmp.b64

- Mac:

Przekaż ciąg

base64otrzymany w poprzednim kroku do wpisu tajnego magazynu Key Vault. Następnie przekaż plik .pfx do certyfikatu magazynu Key Vault.

Po utworzeniu i przesłaniu certyfikatów iOS lub Android dodaj trzy tagi z nazwą jako identyfikatorem pakietu oraz wartością odpowiadającą nazwie przesłanego certyfikatu (certyfikatów).

Rozwiązywanie problemów

Aby rozwiązać problemy, zobacz Rozwiązywanie problemów dotyczących funkcji Opakuj w usłudze Power Apps.