Projektowanie architektury koncepcyjnej z modelami wdrażania chmury prywatnej i hybrydowej

W przypadku obciążeń sklasyfikowanych klienci mogą używać usług platformy Azure do zabezpieczania obciążeń docelowych przy jednoczesnym zmniejszeniu zidentyfikowanych zagrożeń. Platforma Azure z usługami Azure Stack Hub i Azure Stack Edge może obsługiwać modele wdrażania chmury prywatnej i hybrydowej i jest odpowiednia dla wielu różnych obciążeń rządowych obejmujących zarówno dane niesklasyfikowane, jak i niejawne. W tej lekcji jest używana następująca taksonomia klasyfikacji danych: poufne, tajne i ściśle tajne. Niesklasyfikowane dane wykraczają poza tę taksonomię, ponieważ nie wymagają dalszej ochrony. Podobne schematy klasyfikacji danych istnieją w wielu krajach/regionach.

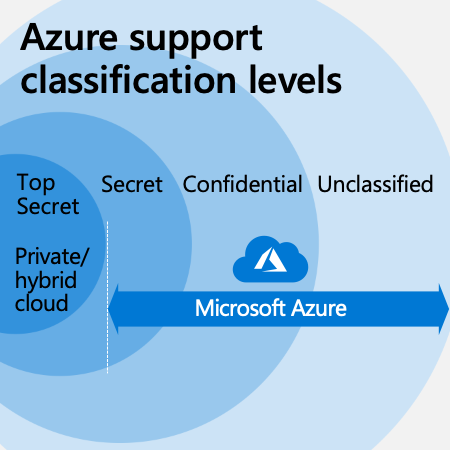

Infografika przedstawia serię pierścieni koncentrycznych, które odpowiadają poziomom klasyfikacji pomoc techniczna platformy Azure. Piasta grafiki ma etykietę "Top Secret — Private/hybrid cloud". Drugi pierścień z środka ma etykietę "Secret", trzeci pierścień z środka ma etykietę "Poufne", a czwarty pierścień z środka ma etykietę "Niesklasyfikowane". Strzałka oznaczona etykietą "Microsoft Azure" obejmuje drugie, trzecie i czwarte pierścienie (odpowiednio oznaczone etykietą "Tajne", "Poufne" i "Niesklasyfikowane"). W górnej części strzałki znajduje się ikona platformy Microsoft Azure.

Wdrażanie poufnych danych i obciążeń

Poniższa lista zawiera kluczowe technologie i usługi umożliwiające klientom wdrażanie poufnych danych i obciążeń na platformie Azure:

- Wszystkie zalecane technologie używane do niesklasyfikowanych danych, zwłaszcza usług, takich jak Sieć wirtualna, Microsoft Defender dla Chmury i Azure Monitor.

- Publiczne adresy IP są wyłączone, zezwalając tylko na ruch za pośrednictwem połączeń prywatnych, w tym bramy usługi ExpressRoute i wirtualnej sieci prywatnej (VPN).

- Szyfrowanie danych magazynowanych i przesyłanych jest zalecane w przypadku kluczy zarządzanych przez klienta (CMK) w usłudze Azure Key Vault wspieranych przez sprzętowe moduły zabezpieczeń z wieloma dzierżawami (HSM), które mają weryfikację standardu FIPS 140-2 poziom 2.

- Włączone są tylko usługi obsługujące opcje integracji z siecią wirtualną. Sieć wirtualna platformy Azure umożliwia klientom umieszczanie zasobów platformy Azure w sieci nieinternetowej, która może być następnie połączona z siecią lokalną klienta przy użyciu technologii sieci VPN. Integracja z siecią wirtualną zapewnia aplikacjom internetowym dostęp do zasobów w sieci wirtualnej.

- Klienci mogą używać usługi Azure Private Link do uzyskiwania dostępu do usług PaaS platformy Azure za pośrednictwem prywatnego punktu końcowego w sieci wirtualnej. Ten link zapewnia, że ruch między siecią wirtualną a usługą jest przesyłany przez globalną sieć szkieletową firmy Microsoft, co eliminuje konieczność uwidocznienia usługi w publicznym Internecie.

- Skrytka klienta dla platformy Azure umożliwia klientom zatwierdzanie/odrzucanie żądań dostępu z podwyższonym poziomem uprawnień dla danych klientów w scenariuszach pomocy technicznej. Jest to rozszerzenie przepływu pracy just in time (JIT), który jest dostarczany z włączonym pełnym rejestrowaniem inspekcji.

Funkcje publicznej chmury wielodostępnej platformy Azure umożliwiają klientom osiągnięcie poziomu izolacji, zabezpieczeń i zaufania wymaganego do przechowywania poufnych danych. Klienci powinni używać Microsoft Defender dla Chmury i usługi Azure Monitor, aby uzyskać wgląd w środowiska platformy Azure, w tym stan zabezpieczeń.

Wdrażanie tajnych danych i obciążeń

Poniższa lista zawiera kluczowe technologie i usługi umożliwiające klientom wdrażanie tajnych danych i obciążeń na platformie Azure:

- Wszystkie zalecane technologie używane do obsługi poufnych danych.

- Użyj zarządzanego modułu HSM usługi Azure Key Vault, który zapewnia w pełni zarządzany, wysoce dostępny moduł HSM z jedną dzierżawą jako usługę, która używa zweryfikowanych modułów HSM fiPS 140–2 poziom 3. Każde wystąpienie zarządzanego modułu HSM jest powiązane z oddzielną domeną zabezpieczeń kontrolowaną przez klienta i odizolowane kryptograficznie od wystąpień należących do innych klientów.

- Usługa Azure Dedicated Host udostępnia serwery fizyczne, które mogą hostować co najmniej jedną maszynę wirtualną platformy Azure i są przeznaczone dla jednej subskrypcji platformy Azure. Klienci mogą aprowizować dedykowane hosty w regionie, strefie dostępności i domenie błędów. Następnie mogą umieścić maszyny wirtualne bezpośrednio na dedykowanych hostach przy użyciu dowolnej konfiguracji, która najlepiej spełnia ich potrzeby. Dedykowany host zapewnia izolację sprzętu na poziomie serwera fizycznego, dzięki czemu klienci mogą umieszczać maszyny wirtualne platformy Azure na izolowanym i dedykowanym serwerze fizycznym, na którym działają tylko obciążenia organizacji, aby spełnić wymagania dotyczące zgodności firmowej.

- Przyspieszona sieć FPGA oparta na usłudze Azure SmartNICs umożliwia klientom odciążanie sieci hostów do dedykowanego sprzętu, włączanie tunelowania dla sieci wirtualnych, zabezpieczeń i równoważenia obciążenia. Odciążanie ruchu sieciowego do dedykowanego mikroukładu zapobiega atakom kanału bocznego na główny procesor CPU.

- Poufne przetwarzanie na platformie Azure oferuje szyfrowanie danych, gdy są używane, zapewniając, że dane są zawsze pod kontrolą klienta. Dane są chronione wewnątrz opartego na sprzęcie zaufanego środowiska wykonawczego (TEE, znanej również jako enklawa) i nie ma możliwości wyświetlania danych lub operacji spoza enklawy.

- Dostęp do maszyny wirtualnej just in time (JIT) może służyć do blokowania ruchu przychodzącego do maszyn wirtualnych platformy Azure przez utworzenie reguł sieciowej grupy zabezpieczeń. Klient wybiera porty na maszynie wirtualnej, które są zablokowane dla ruchu przychodzącego. Gdy użytkownik żąda dostępu do maszyny wirtualnej, Microsoft Defender dla Chmury sprawdza, czy użytkownik ma odpowiednie uprawnienia kontroli dostępu opartej na rolach (RBAC).

Aby pomieścić tajne dane w publicznej chmurze wielodostępnej platformy Azure, klienci mogą wdrażać więcej technologii i usług na podstawie tych, które są używane na potrzeby poufnych danych. Mogą również ograniczyć swoje usługi do tych, które zapewniają wystarczającą izolację. Te usługi oferują opcje izolacji w czasie wykonywania i obsługują szyfrowanie danych magazynowanych. Używają kluczy zarządzanych przez klienta w dedykowanych modułach HSM z jedną dzierżawą, które są wyłącznie pod kontrolą klienta.

Wdrażanie ściśle tajnych danych i obciążeń

Poniższa lista zawiera kluczowe funkcje włączania produktów, które klienci mogą znaleźć przydatne podczas wdrażania ściśle tajnych danych i obciążeń na platformie Azure:

- Użyj wszystkich zalecanych technologii dla tajnych danych.

- Usługa Azure Stack Hub umożliwia klientom uruchamianie obciążeń przy użyciu tej samej architektury i interfejsów API, co na platformie Azure, przy jednoczesnym zachowaniu fizycznie odizolowanej sieci w celu uzyskania najwyższych danych klasyfikacji.

- Usługa Azure Stack Edge umożliwia przechowywanie i przetwarzanie najwyższych danych klasyfikacji, ale także umożliwia klientom przekazywanie wynikowych informacji lub modeli bezpośrednio na platformę Azure. To podejście tworzy ścieżkę do udostępniania informacji między domenami, które ułatwiają i bezpieczniejsze.

- Taktyczne rozwiązanie Azure Stack Hub dotyczy taktycznych wdrożeń brzegowych w celu zapewnienia ograniczonej łączności lub braku łączności, w pełni mobilnych wymagań, trudnych warunków wymagających rozwiązań specyfikacji wojskowej itd.

- Sprzętowe moduły zabezpieczeń (HSM) udostępniane przez użytkownika umożliwiają klientom przechowywanie kluczy szyfrowania i innych wpisów tajnych w modułach HSM wdrożonych lokalnie i kontrolowanych wyłącznie przez klientów.

Przydzielenie ściśle tajnych danych zwykle wymaga odłączonego środowiska, co zapewnia usługa Azure Stack Hub. Usługę Azure Stack Hub można obsługiwać bez połączenia z platformą Azure lub Internetem. Mimo że sieci typu "air-gapped" niekoniecznie zwiększają bezpieczeństwo, wiele rządów może niechętnie przechowywać dane z tą klasyfikacją w środowisku połączonym z Internetem. Platforma Azure oferuje niezrównaną różnorodność modeli wdrażania chmury publicznej, prywatnej i hybrydowej w celu rozwiązania problemów klientów dotyczących kontroli danych.

Teraz podsuńmy zdobytą wiedzę z testem wiedzy.