Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Administratorzy na poziomie przedsiębiorstwa są często odpowiedzialni za zarządzanie zabezpieczeniami na wielu różnych urządzeniach z systemem Windows w organizacji. Istnieje wiele sposobów konfigurowania zasad, które kontrolują, czy nowe funkcje są włączone, gdy staną się dostępne w nowych wersjach systemu Windows. W tym przewodniku opisano ważne informacje o funkcjach woluminu magazynu usługi Dev Drive systemu Windows 11 oraz o sposobie konfigurowania zasad grupy dla organizacji w celu umożliwienia deweloperom korzystania z tego formatu magazynu zoptymalizowanego pod kątem wydajności przy zachowaniu zabezpieczeń i kontroli nad dołączaniem filtrów systemu plików.

Wskazówki dotyczące włączania zasad grupy można znaleźć poniżej przy użyciu preferowanego narzędzia do zarządzania zasadami:

- Microsoft Intune,

- Microsoft Configuration Manager (ConfigMgr, dawniej MEMCM/SCCM) lub

- Edytor lokalnych zasad grupy systemu Windows 11.

Wymagania wstępne

- Windows 11, Kompilacja #10.0.22621.2338 lub nowsza (Sprawdź aktualizacje systemu Windows)

- Zalecane 16 gb pamięci (co najmniej 8 gb)

- Minimum 50 gb wolnego miejsca na dysku

- Dyski deweloperskie są dostępne we wszystkich wersjach Windows SKU.

Tymczasowa kontrola funkcji biznesowych wyłącza Dev Drive

Nowe funkcje i ulepszenia są wprowadzane za pośrednictwem comiesięcznej aktualizacji zbiorczej, aby zapewnić ciągłe innowacje dla systemu Windows 11. Aby dać organizacjom czas na zaplanowanie i przygotowanie, niektóre z tych nowych funkcji są domyślnie wyłączone przy użyciu tymczasowej kontroli funkcji przedsiębiorstwa w systemie Windows 11.

Usługa Dev Drive zostanie automatycznie wyłączona dla urządzeń z aktualizacjami systemu Windows zarządzanymi przez zasady. Wyłączenie możliwości tworzenia dysku deweloperskiego jest tylko tymczasowe, aby umożliwić administratorom zabezpieczeń podjęcie decyzji i wdrożenie nowych aktualizacji zasad. Poniżej przedstawiono wskazówki dotyczące określania i konfigurowania tych aktualizacji zasad.

Określanie zasad grupy użytkowników dla umożliwienia magazynowania Dev Drive oraz zabezpieczeń filtru antywirusowego.

Zasady grupy to funkcja systemu Windows, która umożliwia administratorom przedsiębiorstwa zarządzanie ustawieniami urządzeń służbowych oraz kontrolę nad zmianami ustawień, które lokalni administratorzy — konta użytkowników — mogą wprowadzać w środowisku biznesowym.

Filtry oprogramowania antywirusowego, w tym zarówno microsoft Defender, jak i filtry antywirusowe innych firm, są domyślnie dołączone do dysku deweloperskiego. Domyślne ustawienia woluminów magazynu usługi Dev Drive umożliwiają również administratorom urządzeń lokalnych kontrolowanie dołączonych filtrów. Oznacza to, że administrator urządzenia lokalnego może skonfigurować system w celu usunięcia domyślnych filtrów antywirusowych, aby żadne filtry antywirusowe nie zostały dołączone do dysku deweloperskiego. Jeśli jest to problem, można skonfigurować zasady grupy, aby upewnić się, że filtry antywirusowe pozostaną dołączone po włączeniu dysku deweloperskiego. Ponadto można zdefiniować listę dozwolonych filtrów systemu plików.

Aktualizowanie zasad grupy w celu włączenia dysku deweloperskiego

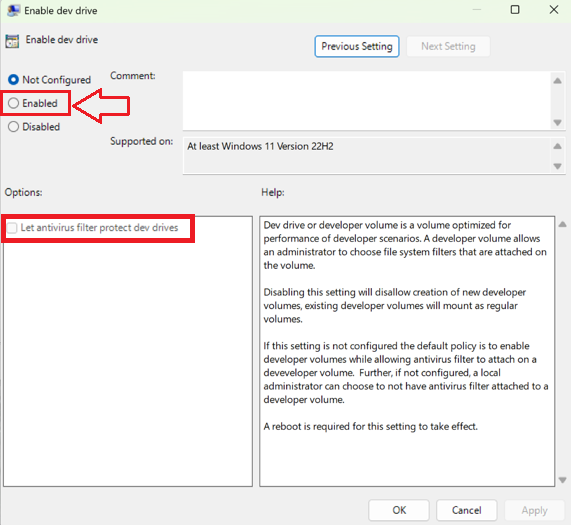

Ustawienia zasad Włącz dysk deweloperski obejmują:

- Nieskonfigurowane: Domyślnie opcja woluminu magazynu usługi Dev Drive będzie wyłączona w ramach tymczasowej polityki kontroli funkcji przedsiębiorstwa, aż do momentu, gdy zostanie włączona przez administratora przedsiębiorstwa w zasadach grupy.

- Włączone: włączenie uruchamia opcję tworzenia woluminów magazynowych Dev Drive.

- Opcje — zezwalaj filtrowi antywirusowemu na ochronę dysków deweloperskich: dyski deweloperskie są zoptymalizowane pod kątem wydajności w scenariuszach deweloperskich, dzięki czemu administrator lokalny (konto użytkownika) może wybrać, które filtry systemu plików są dołączone. Dzięki temu administratorzy lokalni mogą również odłączyć domyślne funkcje antywirusowe, chyba że jest zaznaczona opcja "Zezwalaj filtrowi antywirusowemu na ochronę dysków deweloperskich". Zaznaczenie tej opcji wymusza, aby domyślne filtry antywirusowe pozostały dołączone.

- Wyłączone: wyłączenie tego ustawienia powoduje wyłączenie możliwości tworzenia i używania woluminów magazynu usługi Dev Drive.

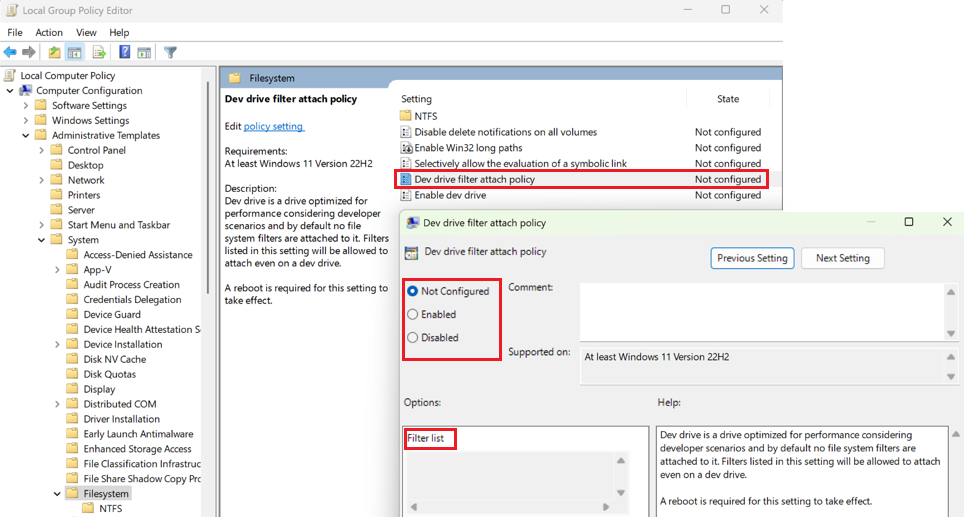

Zaktualizuj zasady dołączania filtru Dev Drive

Ponadto istnieje ustawienie zasady dołączania filtru na dysku deweloperskim, które oferuje administratorom przedsiębiorstwa kontrolę nad tym, jakie filtry można dołączyć do dysku deweloperskiego. Są to następujące ustawienia:

- Nieskonfigurowane: Domyślnie Dev Drive jest zoptymalizowany pod kątem wydajności dzięki dołączonym filtrom antywirusowym Microsoft Defender i filtrom antywirusowym firm trzecich, ale bez innych filtrów systemu plików. To ustawienie domyślne umożliwia administratorom lokalnym dołączanie lub odłączanie filtrów, w tym domyślnych filtrów antywirusowych. Sprawdzenie opcjonalnego ustawienia "Zezwalaj filtrowi antywirusowemu na ochronę dysków deweloperskich" w powyższych zasadach Włącz dysk deweloperski spowoduje, że filtry antywirusowe pozostaną dołączone, nawet jeśli nie zdefiniowano żadnych dalszych zasad filtrowania.

- Włączone: administratorzy lokalni (konta użytkowników) mogą dołączać lub odłączać filtry. Dodanie listy Filtr umożliwia administratorom przedsiębiorstwa (na poziomie domeny zasad grupy) zdefiniowanie, jakie filtry można dołączyć. Niewłączenie listy filtrów pozwoli na dołączenie dowolnego filtra.

- Wyłączone: administratorzy lokalni (konta użytkowników) nie mogą dołączać ani odłączać filtrów.

Istnieje kilka sposobów włączania funkcji dysku deweloperskiego i aktualizowania zasad grupy:

- Aktualizowanie zasad grupy przy użyciu usługi Microsoft Intune

- Aktualizowanie zasad grupy przy użyciu programu Microsoft Configuration Manager

- Aktualizowanie zasad grupy przy użyciu Edytora lokalnych zasad grupy systemu Windows 11

Aktualizowanie zasad grupy dla usługi Dev Drive za pomocą usługi Microsoft Intune

Aby zaktualizować zasady grupy i włączyć dysk deweloperski przy użyciu usługi Microsoft Intune):

Otwórz portal usługi Intune (https://endpoint.microsoft.com) i zaloguj się przy użyciu swoich poświadczeń.

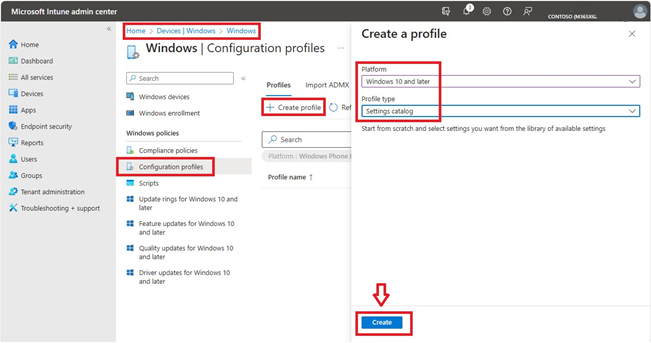

Utwórz profil:

- Urządzenia > Profile konfiguracji > systemu Windows > Tworzenie profilu

- Wybierz platformę > Windows 10 lub nowszą

- Wybierz typ profilu > Katalog ustawień

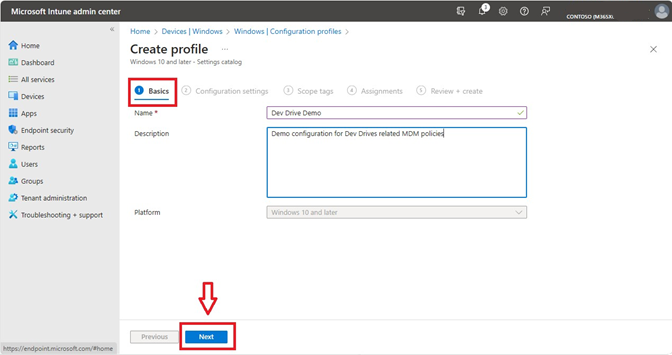

Ustaw niestandardową nazwę profilu i opis.

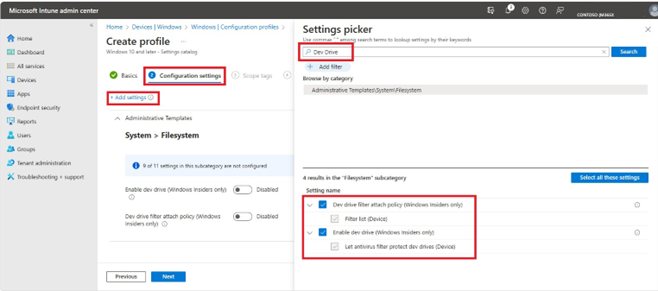

Skonfiguruj ustawienia związane z dyskiem deweloperskim:

- Wyszukaj "Dev Drive" w selektorze ustawień lub przejdź do pozycji "Szablony administracyjne\System\Filesystem"

- Wybierz zasady związane z Dev Drive: Włącz Dev Drive i Pozwól filtrowi antywirusowemu chronić Dev Drive, Zasady dołączania filtru Dev Drive oraz Lista filtrów

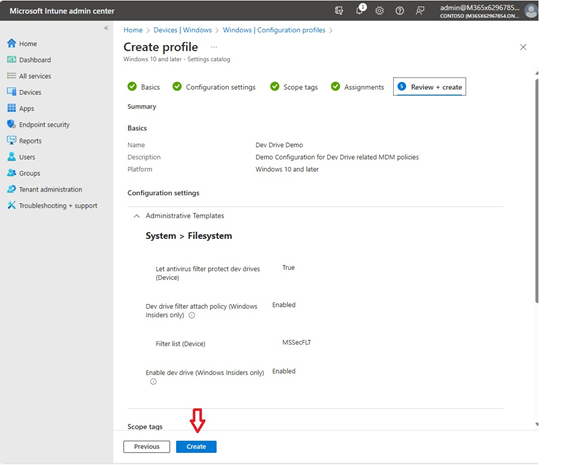

Skonfiguruj ustawienia zasad usługi Dev Drive, ukończ pozostałą konfigurację tagów zakresu i przypisań, a następnie wybierz Utwórz

Aktualizowanie zasad grupy dla dysku deweloperskiego za pomocą programu Microsoft Configuration Manager

Aby zaktualizować zasady grupy i włączyć dysk deweloperski przy użyciu programu Microsoft Configuration Manager (ConfigMgr, dawniej MEMCM/SCCM), możesz użyć następujących skryptów programu PowerShell. (Co to jest program Configuration Manager?)

Konsola programu Configuration Manager ma zintegrowaną możliwość uruchamiania skryptów programu PowerShell w celu zaktualizowania ustawień zasad grupy na wszystkich komputerach w sieci.

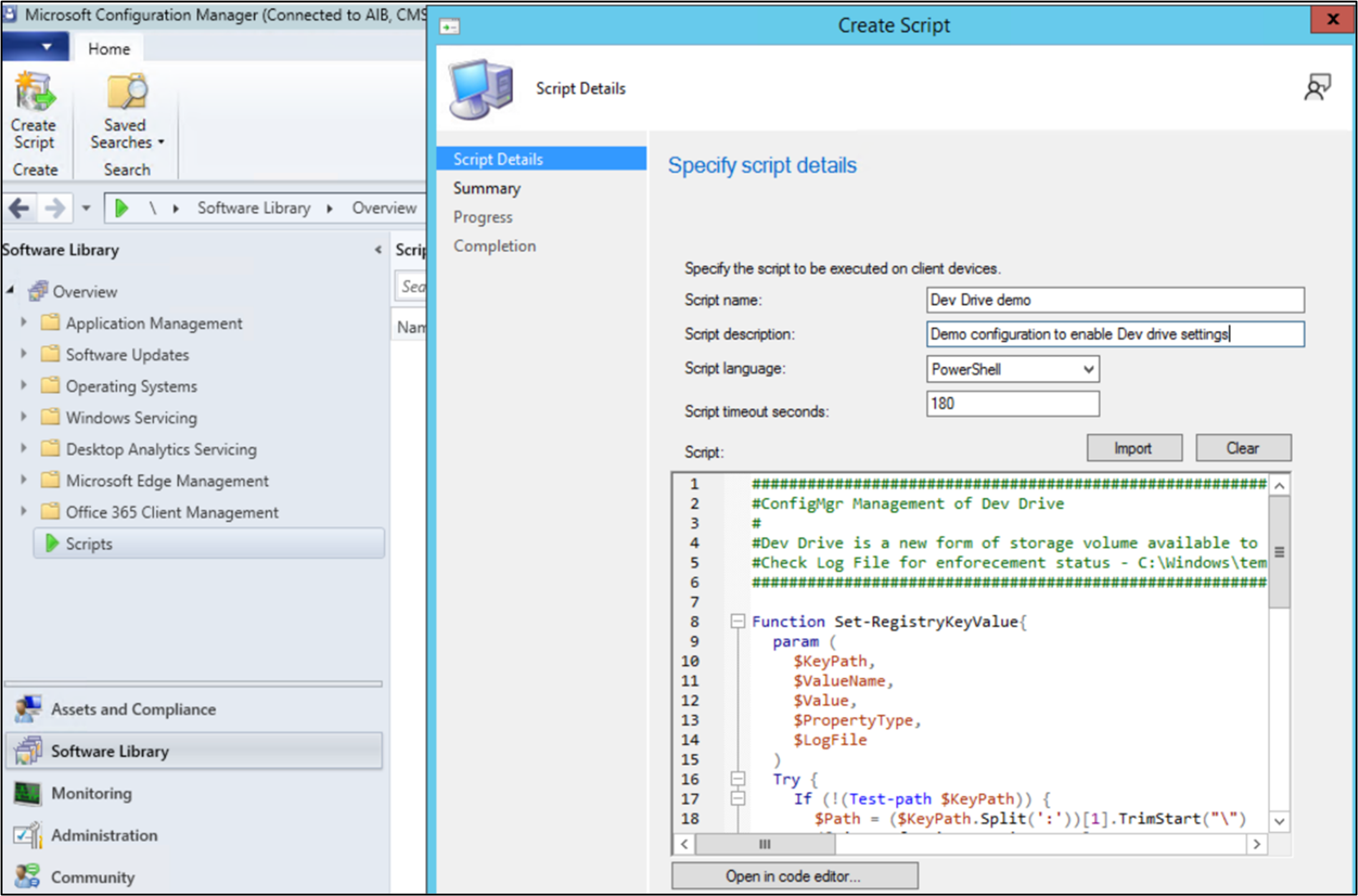

Otwórz konsolę Microsoft Configuration Manager. Wybierz Biblioteka oprogramowania>Skrypty>Utwórz skrypt.

Wprowadź nazwę skryptu (na przykład pokaz usługi Dev Drive), opis (konfiguracja demonstracyjna w celu włączenia ustawień usługi Dev Drive), język (PowerShell), limit czasu (180 sekund), a następnie wklej następujący przykładowy skrypt "Pokaz usługi Dev Drive", który będzie używany jako szablon.

###### #ConfigMgr Management of Dev Drive #Dev Drive is a new form of storage volume available to improve performance for key developer workloads. #Check Log File for enforcement status - C:\Windows\temp\ConfigDevDrive-<TimeStamp>.log ###### Function Set-RegistryKeyValue{ param ( $KeyPath, $ValueName, $Value, $PropertyType, $LogFile ) Try { If (!(Test-path $KeyPath)) { $Path = ($KeyPath.Split(':'))[1].TrimStart("\") ([Microsoft.Win32.RegistryKey]::OpenRemoteBaseKey([Microsoft.Win32.RegistryHive]::LocalMachine,$env:COMPUTERNAME)).CreateSubKey($Path) New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } Else { New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } $TestValue = (Get-ItemProperty -Path $KeyPath)."$ValueName" If ($TestValue -eq $Value){ Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Success" } Else { Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure" } } Catch { $ExceptionMessage = $($PSItem.ToString()) -replace [Environment]::NewLine,""; Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure - $ExceptionMessage" } } $ExecutionTime = Get-Date $StartTime = Get-Date $ExecutionTime -Format yyyyMMdd-HHmmss $LogFile = "C:\Windows\temp\ConfigDevDrive-$StartTime.log" Add-Content -Path $LogFile -Value "------------------------------------V 1.0 $ExecutionTime - Execution Starts -------------------------------------------" Add-Content -Path $LogFile -Value "RegistryKeyPath,ValueName,ExpectedValue,PropertyType,CurrentValue,ComparisonResult" #Set up a Dev Drive Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FsEnableDevDrive" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAllowAntivirusFilter" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAttachPolicy" -Value "PrjFlt, MsSecFlt, WdFilter, bindFlt, wcifs, FileInfo" -PropertyType "MultiString" -LogFile $LogFile $ExecutionTime = Get-Date Add-Content -Path $LogFile -Value "------------------------------------ $ExecutionTime - Execution Ends -------------------------------------------" --------------------Podczas dodawania nowego skryptu należy go wybrać i zatwierdzić. Stan zatwierdzenia zmieni się z "Oczekiwanie na zatwierdzenie" na "Zatwierdzone".

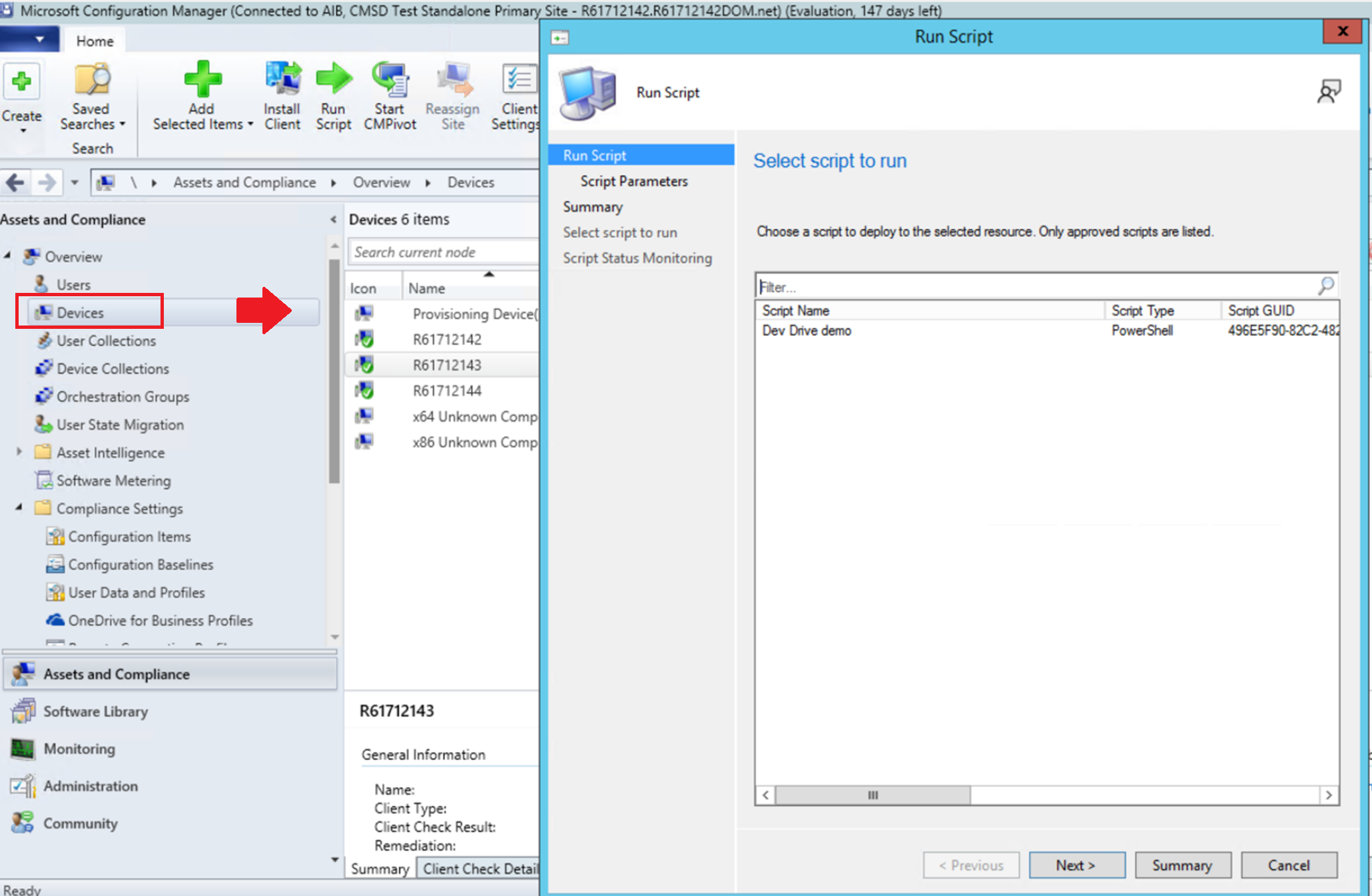

Po zatwierdzeniu kliknij prawym przyciskiem myszy pojedyncze urządzenie lub kolekcję urządzeń i wybierz polecenie Uruchom skrypt.

Na stronie skryptu w kreatorze uruchamiania skryptu, w naszym przykładzie, wybierz skrypt z listy (demo Dev Drive). Wyświetlane są tylko zatwierdzone skrypty. Wybierz przycisk Dalej i ukończ pracę kreatora.

Zobacz Zasady zapytań za pomocą narzędzia FsUtil , aby sprawdzić, czy ustawienia zasad grupy zostały dokładnie zaktualizowane.

Aby dowiedzieć się więcej, zobacz Tworzenie i uruchamianie skryptów programu PowerShell z konsoli programu Configuration Manager.

Aktualizowanie zasad grupy dla dysku deweloperskiego za pomocą edytora lokalnych zasad grupy systemu Windows 11

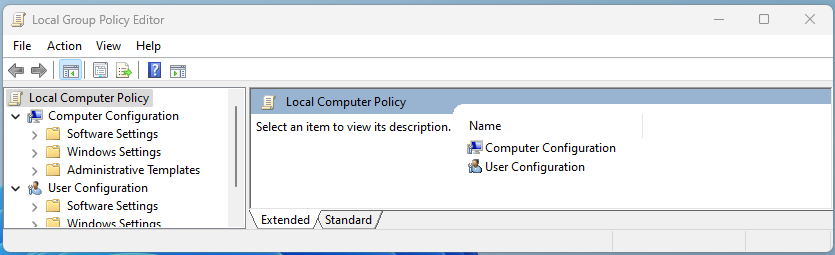

Aby zaktualizować zasady grupy i włączyć dysk deweloperski przy użyciu Edytora lokalnych zasad grupy systemu Windows 11:

Otwórz Edytor lokalnych zasad grupy w Panelu sterowania systemu Windows.

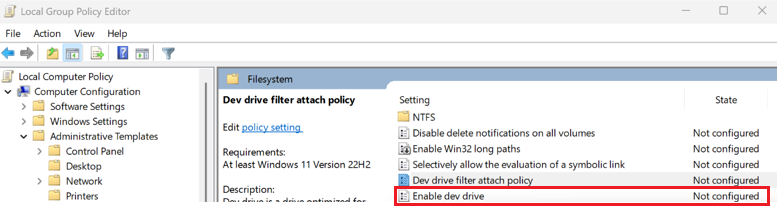

W sekcji Konfiguracja komputera wybierz Szablony administracyjne>System>System plików, a następnie na liście Ustawienia wybierz Włącz dysk deweloperski.

Wybierz Włączone, aby włączyć Dev Drive w zasadach grupy.

Aby zaktualizować te zasady dołączania filtru, wybierz pozycję Zasady dołączania filtru dysku deweloperskiego w Edytorze lokalnych zasad grupy w Panelu sterowania systemu Windows.

Wykonywanie zapytań dotyczących zasad za pomocą narzędzia FsUtil

FSUtil można użyć do zapytań o Politykę Grupową skonfigurowaną dla Dev Drive. Oto dane wyjściowe zapytania FsUtil dla zasad grupy dysku deweloperskiego skonfigurowane do:

- Włączanie dysku deweloperskiego

- Pozwól filtrów programu antywirusowego Microsoft Defender chronić dyski deweloperskie (

WdFilter) -

FileInfominifilter został dodany do listy filtrów jako filtr dozwolony

Wprowadź polecenie FSUtil:

fsutil devdrv query

Wynik:

Developer volumes are enabled.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

To samo zapytanie można uruchomić na określonym dysku deweloperskim, aby wyświetlić dołączone filtry. Aby uruchomić polecenie na określonym dysku deweloperskim, wprowadź polecenie:

fsutil devdrv query d:

Wynik:

This is a trusted developer volume.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

Filters currently attached to this developer volume:

MsSecFlt, WdFilter, FileInfo