Definir as configurações do PIM para Grupos no PIM

No Privileged Identity Management (PIM) para grupos no Microsoft Entra ID, as configurações de função definem as propriedades de associação ou atribuição de propriedade. Essas propriedades incluem a autenticação multifator e os requisitos de aprovação para ativação, duração máxima da atribuição e configurações de notificação. Este artigo mostra como definir as configurações da função e configurar o fluxo de trabalho de aprovação para especificar quem pode aprovar ou negar solicitações de elevação de privilégio.

Você precisa de permissões de gerenciamento de grupo para gerenciar as configurações. Para grupos atribuíveis a funções, você precisa ter a função de Administrador Global ou Administrador de Função com Privilégios, ou ser proprietário do grupo. Para grupos não atribuíveis a funções, você precisa ter a função de Administrador Global, Gravador de Diretório, Administrador de Grupos, Administrador de Governança de Identidade ou Administrador de Usuários, ou ser proprietário do grupo. As atribuições de função para administradores devem ter o escopo definido no nível do diretório (não no nível da unidade administrativa).

Observação

Outras funções com permissões para gerenciar grupos (como administradores do Exchange para grupos do Microsoft 365 não atribuíveis a funções) e administradores com atribuições com escopo no nível da unidade administrativa podem gerenciar grupos por meio da API/UX de Grupos e substituir as alterações feitas no Microsoft Entra Privileged Identity Management.

As configurações de função são definidas por função por grupo. Todas as atribuições para a mesma função (membro ou proprietário) para o mesmo grupo seguem as mesmas configurações de função. As configurações de função de um grupo são independentes das configurações de função de outro grupo. As configurações de função para uma função (membro) são independentes das configurações de função para outra função (proprietário).

Atualizar configurações de função

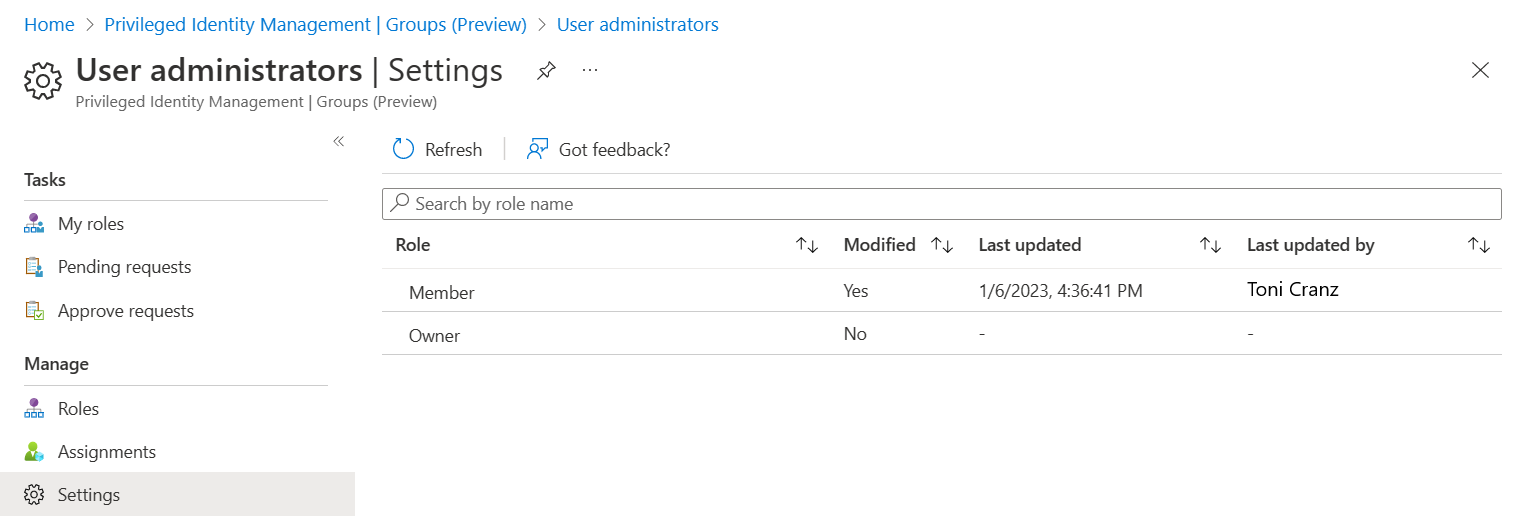

Para abrir as configurações de uma função de grupo:

Navegue até Governança de identidade>Gerenciamento de Identidade Privilegiada>Grupos.

Selecione o grupo para o qual você deseja definir as configurações de função.

Selecione Configurações.

Selecione a função para a qual você precisa definir as configurações de função. As opções são Membro ou Proprietário.

Examine as configurações de função atuais.

Selecione Editar para atualizar as configurações de função.

Selecione Atualizar.

Configurações de função

Esta seção discute as opções de configurações de função.

Duração máxima de ativação

Use o controle deslizante Duração máxima de ativação para definir o tempo máximo, em horas, que uma solicitação de ativação para uma atribuição de função permanece ativa antes de expirar. Esse valor pode ser de uma a 24 horas.

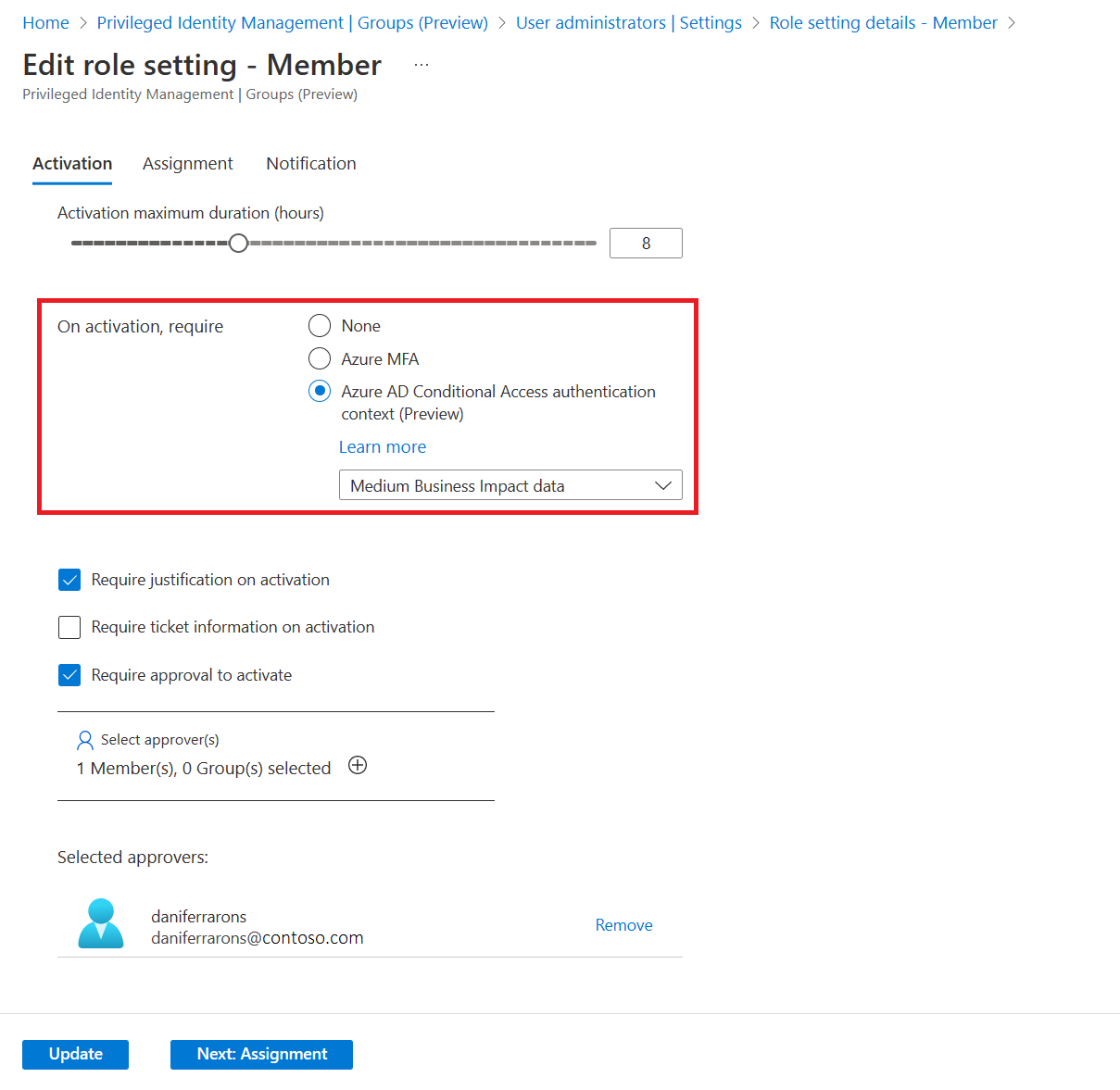

Exigir a autenticação multifator na ativação

Você pode exigir que os usuários qualificados para uma função provem quem são usando o recurso de autenticação multifator no Microsoft Entra ID antes de poderem ser ativados. A autenticação multifator ajuda a proteger o acesso a dados e aplicativos. Ele fornece outra camada de segurança, usando uma segunda forma de autenticação.

Os usuários podem não ser solicitados a usar a autenticação multifator se tiverem se autenticado com credenciais fortes ou fornecido a autenticação multifator anteriormente nessa sessão. Se seu objetivo é garantir que os usuários forneçam autenticação durante a ativação, você pode usar Na ativação, exigir o contexto da autenticação de acesso condicional do Microsoft Entra juntamente com as Forças da Autenticação.

Os usuários são obrigados a autenticar durante a ativação usando métodos diferentes dos usados para entrar no computador. Por exemplo, se os usuários se conectarem ao computador usando o Windows Hello para Empresas, você pode usar Na ativação, exigir o contexto da autenticação de acesso condicional do Microsoft Entra e Forças da Autenticação para exigir que os usuários entrem sem senha com o Microsoft Authenticator quando ativarem a função.

Após o usuário fornecer a entrada sem senha com o Microsoft Authenticator uma vez neste exemplo, ele poderá fazer a próxima ativação nesta sessão sem outra autenticação. A entrada sem senha com o Microsoft Authenticator já faz parte do token.

Recomendamos que você habilite o recurso de autenticação multifator do Microsoft Entra ID para todos os usuários. Para obter mais informações, confira Planejar uma implantação de autenticação multifator do Microsoft Entra.

Na ativação, exija o contexto de autenticação de acesso condicional do Microsoft Entra

Você pode requerer que os usuários qualificados para uma função cumpram os requisitos da política de Acesso Condicional. Por exemplo, você pode exigir que os usuários utilizem um método de autenticação específico aplicado por meio das Forças da Autenticação, elevem a função de um dispositivo compatível com o Intune e cumpram os termos de uso.

Para implementar esse requisito, crie um contexto de autenticação de Acesso Condicional.

Configure uma política de Acesso Condicional que implementaria os requisitos para esse contexto de autenticação.

O escopo da política de Acesso Condicional deve incluir todos ou usuários qualificados para associação/propriedade do grupo. Não crie uma política de Acesso Condicional com escopo para o contexto e o grupo de autenticação ao mesmo tempo. Durante a ativação, um usuário ainda não tem associação de grupo, portanto, a política de Acesso Condicional não se aplicaria.

Configurar o contexto de autenticação nas configurações do PIM para a função.

Se as configurações do PIM tiverem Na ativação, exigir o contexto de autenticação do acesso condicional do Microsoft Entra configurado, as políticas de acesso condicional definirão quais condições os usuários precisam atender para satisfazer os requisitos de acesso.

Isso significa que as entidades de segurança com permissões para gerenciar as políticas de Acesso Condicional, como administradores de Acesso Condicional ou administradores de segurança, podem alterar requisitos, removê-los ou impedir que usuários qualificados ativem sua associação/propriedade de grupo. As entidades de segurança que podem gerenciar políticas de Acesso Condicional devem ser considerados altamente privilegiadas e adequadamente protegidas.

Recomendamos que você crie e habilite uma política de Acesso Condicional para o contexto de autenticação antes de definir o contexto de autenticação nas configurações do PIM. Como um mecanismo de proteção de backup, se não houver políticas de acesso condicional no locatário que direcionem o contexto da autenticação definido nas configurações do PIM, durante a ativação da associação/propriedade de grupo, o recurso de autenticação multifator no Microsoft Entra é necessário, pois a configuração Na ativação, exigir a autenticação multifator seria definida.

Esse mecanismo de reserva da proteção foi projetado exclusivamente para proteger contra uma situação em que as configurações do PIM tenham sido atualizadas antes da criação da política de Acesso Condicional devido a um erro de configuração. Este mecanismo de proteção de backup não será disparado se a política de Acesso Condicional estiver desativada, estiver no modo somente de relatório ou se usuários qualificados forem excluídos da política.

A configuração Na ativação, exigir o contexto de autenticação do acesso condicional do Microsoft Entra define os requisitos do contexto de autenticação que os usuários precisam satisfazer ao ativar a associação/propriedade de grupo. Depois que a associação/propriedade do grupo for ativada, os usuários não são impedidos de usar outra sessão de navegação, dispositivo ou local para usar a associação/propriedade de grupo.

Por exemplo, os usuários podem usar um dispositivo compatível com o Intune para ativar a associação/propriedade do grupo. Em seguida, depois que a função for ativada, eles poderão entrar na mesma conta de usuário de outro dispositivo que não esteja em conformidade com o Intune e usar a propriedade/associação do grupo ativada anteriormente a partir daí.

Para evitar essa situação, você pode definir o escopo das políticas de Acesso Condicional para implementar diretamente determinados requisitos para usuários qualificados. Por exemplo, você pode exigir que os usuários qualificados para determinada associação/propriedade de grupo sempre usem dispositivos em conformidade com o Intune.

Para saber mais sobre o contexto de autenticação de Acesso Condicional, confira Acesso Condicional: aplicativos de nuvem, ações e contexto de autenticação.

Exigir justificativa de ativação

É possível exigir que os usuários insiram uma justificativa comercial quando ativam a atribuição qualificada.

Exigir informações de tíquete na ativação

É possível exigir que os usuários insiram um tíquete de suporte quando ativam a atribuição qualificada. Essa opção é um campo somente de informação. A correlação com as informações em qualquer sistema de emissão de tíquetes não é imposta.

Exigir aprovação para ativar

Você pode exigir aprovação para ativação de uma atribuição qualificada. O aprovador não precisa ser um membro ou proprietário do grupo. Ao usar essa opção, selecione pelo menos um aprovador. É recomendável que você selecione pelo menos dois aprovadores. Não há nenhum aprovador padrão.

Para saber mais sobre aprovações, confira Aprovar solicitações de ativação para membros e proprietários do PIM para Grupos.

Duração dae atribuição

Ao definir as configurações de uma função, você pode escolher entre duas opções de duração de atribuição para cada tipo de atribuição: qualificado e ativo. Essas opções passam a ter a duração máxima padrão quando um usuário é atribuído à função no Privileged Identity Management.

Você pode escolher uma dessas opções de duração de atribuição qualificadas.

| Configuração | Descrição |

|---|---|

| Permitir atribuição qualificada permanente | Os administradores de recursos podem conceder atribuições qualificadas permanentes. |

| Expirar atribuição qualificada após | Os administradores de recursos podem exigir que todas as atribuições qualificadas tenham uma data de início e de término especificadas. |

Você também pode escolher uma dessas opções de duração da atribuição ativa.

| Configuração | Descrição |

|---|---|

| Permitir atribuição ativa permanente | Os administradores de recursos podem conceder atribuições ativas permanentes. |

| Expirar atribuição ativa após | Os administradores de recursos podem exigir que todas as atribuições ativas tenham uma data de início e de término especificadas. |

Todas as atribuições que têm uma data de término especificada poderão ser renovadas por administradores de recursos. Além disso, os usuários podem iniciar solicitações de autoatendimento para estender ou renovar atribuições de função.

Exigir Autenticação Multifator na atribuição ativa

Você pode exigir que um administrador ou proprietário do grupo forneça autenticação multifator ao criar uma atribuição ativa (em vez de qualificada). O Privileged Identity Management não pode impor a autenticação multifator quando o usuário utiliza sua atribuição de função porque ele já está ativo na função desde o momento em que ela foi atribuída.

O administrador ou proprietário do grupo pode não ser solicitado a fornecer autenticação multifator se ele estiver autenticado com credenciais fortes ou tiver fornecido autenticação multifator no início desta sessão.

Exigir justificativa sobre a atribuição ativa

Você pode exigir que os usuários insiram uma justificativa comercial ao criar uma atribuição ativa (em vez de qualificada).

Na guia Notificações da página Configurações de função, o Privileged Identity Management habilita o controle granular sobre quem recebe notificações e quais notificações são recebidas. Você tem as seguintes opções:

- Desativação de um email: você pode desativar emails específicos desmarcando a caixa de seleção do destinatário padrão e excluindo todos os outros destinatários.

- Limitar os emails aos endereços de email especificados: você pode desativar os emails enviados para destinatários padrão desmarcando a caixa de seleção do destinatário padrão. Em seguida, você pode adicionar outros endereços de email como destinatários. Se você quiser adicionar mais de um endereço de email, separe-os usando ponto e vírgula (;).

- Enviar emails para os destinatários padrão e para mais destinatários: você pode enviar emails para o destinatário padrão e para outro destinatário. Marque a caixa de seleção do destinatário padrão e adicione endereços de email para outros destinatários.

- Somente emails críticos: para cada tipo de email, você pode marcar a caixa de seleção para receber apenas emails críticos. O Privileged Identity Management continua a enviar emails para os destinatários especificados somente quando o email exige ação imediata. Por exemplo, os emails que solicitam aos usuários que estendam sua atribuição de função não são disparados. Emails que exigem que os administradores aprovem uma solicitação de extensão são disparados.

Observação

Um evento no Privileged Identity Management pode gerar notificações por email para vários destinatários: destinatários, aprovadores ou administradores. O número máximo de notificações enviadas por evento é 1.000. Se o número de destinatários for superior a 1.000, somente os primeiros 1.000 destinatários receberão uma notificação por email. Isso não impede que outros destinatários, administradores ou aprovadores usem suas permissões no Microsoft Entra ID e no Privileged Identity Management.

Gerenciar as configurações de função usando o Microsoft Graph

Para gerenciar as configurações de função para grupos usando APIs PIM no Microsoft Graph, use o tipo de recurso unifiedRoleManagementPolicy e seus métodos relacionados.

No Microsoft Graph, as configurações de função são chamadas de regras. Elas são atribuídas a grupos por meio de políticas de contêiner. Você pode recuperar todas as políticas com escopo definido para um grupo e para cada política. Recupere a coleção associada de regras usando um parâmetro de consulta $expand. A sintaxe para a solicitação é a seguinte:

GET https://graph.microsoft.com/beta/policies/roleManagementPolicies?$filter=scopeId eq '{groupId}' and scopeType eq 'Group'&$expand=rules

Para obter mais informações sobre como gerenciar as configurações de função por meio das APIs do PIM no Microsoft Graph, confira Configurações de função e PIM. Para obter exemplos de como atualizar as regras, confira Atualizar regras no PIM usando o Microsoft Graph.

Próximas etapas

Atribuir qualificação a um grupo no Privileged Identity Management