Obter suporte remoto para o Azure Stack HCI

Aplica-se a: Azure Stack HCI, versões 23H2 e 22H2

Este artigo fornece diretrizes sobre como obter suporte remoto para seu sistema operacional Azure Stack HCI.

Você pode usar o suporte remoto para permitir que um profissional de suporte da Microsoft resolva seu caso de suporte mais rapidamente, permitindo o acesso ao dispositivo remotamente e executando solução de problemas e reparo limitados. Você pode habilitar esse recurso concedendo consentimento ao controlar o nível de acesso e a duração do acesso. O suporte da Microsoft só poderá acessar seu dispositivo depois que uma solicitação de suporte for enviada.

Depois de habilitado, o suporte da Microsoft obtém acesso JIT (just-in-time) por tempo limitado ao seu dispositivo em um canal seguro, auditado e em conformidade. O suporte remoto usa o protocolo HTTPS pela porta 443. O tráfego é criptografado com o TLS 1.2. As operações executadas são restritas com base no nível de acesso concedido usando jea ( administração suficiente ).

Por que usar o suporte remoto?

O suporte remoto oferece a capacidade de:

- Melhore a velocidade de resolução, pois o suporte da Microsoft não precisa mais organizar uma reunião com você para solução de problemas.

- Exiba a transcrição detalhada de todas as operações executadas a qualquer momento.

- Conceda acesso autenticado just-in-time em uma base incidente por incidente. Você pode definir o nível de acesso e a duração de cada incidente.

- Revogue o consentimento a qualquer momento, o que, por sua vez, encerra a sessão remota. O acesso é desabilitado automaticamente quando a duração do consentimento expira.

Termos e condições de suporte remoto

Veja a seguir os termos e condições de tratamento de dados para acesso remoto. Leia-os cuidadosamente antes de conceder acesso.

Ao aprovar essa solicitação, a organização de suporte da Microsoft ou a equipe de engenharia do Azure que dá suporte a esse recurso ("engenheiro Suporte da Microsoft") terão acesso direto ao seu dispositivo para fins de solução de problemas e/ou para resolver o problema técnico descrito no caso de suporte da Microsoft.

Durante uma sessão de suporte remoto, um engenheiro de Suporte da Microsoft pode precisar coletar logs. Ao habilitar o suporte remoto, você concordou com uma coleção de logs diagnóstico por um engenheiro de Suporte da Microsoft para resolver um caso de suporte. Você também reconhece e consente com o carregamento e a retenção desses logs em uma conta de armazenamento do Azure gerenciada e controlada pela Microsoft. Esses logs podem ser acessados pela Microsoft no contexto de um caso de suporte e para melhorar a integridade do Azure Stack HCI.

Os dados serão usados apenas para solucionar problemas de falhas sujeitas a um tíquete de suporte e não serão usados para marketing, publicidade ou quaisquer outras finalidades comerciais sem o seu consentimento. Os dados podem ser retidos por até noventa (90) dias e serão tratados seguindo nossas práticas de privacidade padrão.

Todos os dados coletados anteriormente com seu consentimento não serão afetados pela revogação de sua permissão.

Para obter mais informações sobre os dados pessoais que a Microsoft processa, como a Microsoft os processa e para quais finalidades, examine a Política de Privacidade da Microsoft.

Pré-requisitos

Para várias ações de suporte remoto, você deve ter uma conta de administrador de domínio. Verifique se sua conta de administrador é membro do grupo Administrativo de Domínio.

Fluxo de trabalho

O fluxo de trabalho de alto nível para habilitar o suporte remoto é o seguinte:

- Enviar uma solicitação de suporte

- Instalar o módulo do PowerShell Az.StackHCI

- Definir configurações de proxy

- Instalar configurações do JEA

- Instalar a extensão de Suporte Remoto

- Conceder acesso de suporte remoto

Enviar uma solicitação de suporte

O suporte da Microsoft só poderá acessar seu dispositivo depois que uma solicitação de suporte for enviada. Para obter informações sobre como criar e gerenciar solicitações de suporte, consulte Criar uma solicitação de Suporte do Azure.

Instalar o módulo do PowerShell

Instale o módulo do PowerShell Az.StackHCI. Verifique se o módulo foi atualizado para a versão mais recente, se já estiver instalado:

Install-Module -Name Az.StackHCI

Se ainda não estiver instalado, execute o seguinte cmdlet como administrador de domínio:

Install-WindowsFeature -Name "RSAT-AD-PowerShell" -IncludeAllSubFeature

Definir configurações de proxy

Se você estiver usando um proxy com o Azure Stack HCI, inclua os seguintes pontos de extremidade em sua lista de permitidos:

- *.servicebus.windows.net

- *.core.windows.net

- login.microsoftonline.com

- https://asztrsprod.westus2.cloudapp.azure.com

- https://asztrsprod.westeurope.cloudapp.azure.com

- https://asztrsprod.eastus.cloudapp.azure.com

- https://asztrsprod.westcentralus.cloudapp.azure.com

- https://asztrsprod.southeastasia.cloudapp.azure.com

- https://edgesupprd.trafficmanager.net

Instalar configurações jea (antes do registro do Azure)

Um administrador de domínio deve instalar as seguintes configurações jea para conceder acesso de suporte remoto. Se o cluster não estiver registrado no Azure, o suporte da Microsoft fornecerá o token SAS (assinatura de acesso compartilhado) necessário para habilitar o suporte remoto.

| Nome | Descrição |

|---|---|

| Install-AzStackHCIRemoteSupport | Instalar o agente de suporte remoto |

Enable-AzStackHCIRemoteSupport -AccessLevel <Access Diagnostics or DiagnosticsRepair> -AgreeToRemoteSupportConsent -ExpireInMinutes <NumberOfMinutes> -SasCredential <SAS> |

Conceder acesso de suporte remoto fornecendo detalhes de consentimento e token SAS |

| Disable-AzStackHCIRemoteSupport | Desabilitar o acesso de suporte remoto revogando o consentimento |

| Get-AzStackHCIRemoteSupportAccess -Cluster -IncludeExpired | Verifique a status de acesso de suporte remoto atual |

Get-AzStackHCIRemoteSupportSessionHistory –FromDate <DateTime> -IncludeSessionTranscript –SessionId <ID> |

Exibir o histórico de sessão de suporte remoto |

| Remove-AzStackHCIRemoteSupport | Desinstalar o agente de suporte remoto |

Por exemplo, cenários que mostram como executar várias operações para conceder acesso de suporte remoto para o suporte da Microsoft, consulte a seção Exemplos de suporte remoto mais adiante neste artigo.

Instalar a extensão de Suporte Remoto (após o registro do Azure)

Instale a extensão de Suporte Remoto do feed Windows Admin Center Extensões. Verifique se a extensão de Suporte Remoto foi atualizada para a versão mais recente, se já estiver instalada.

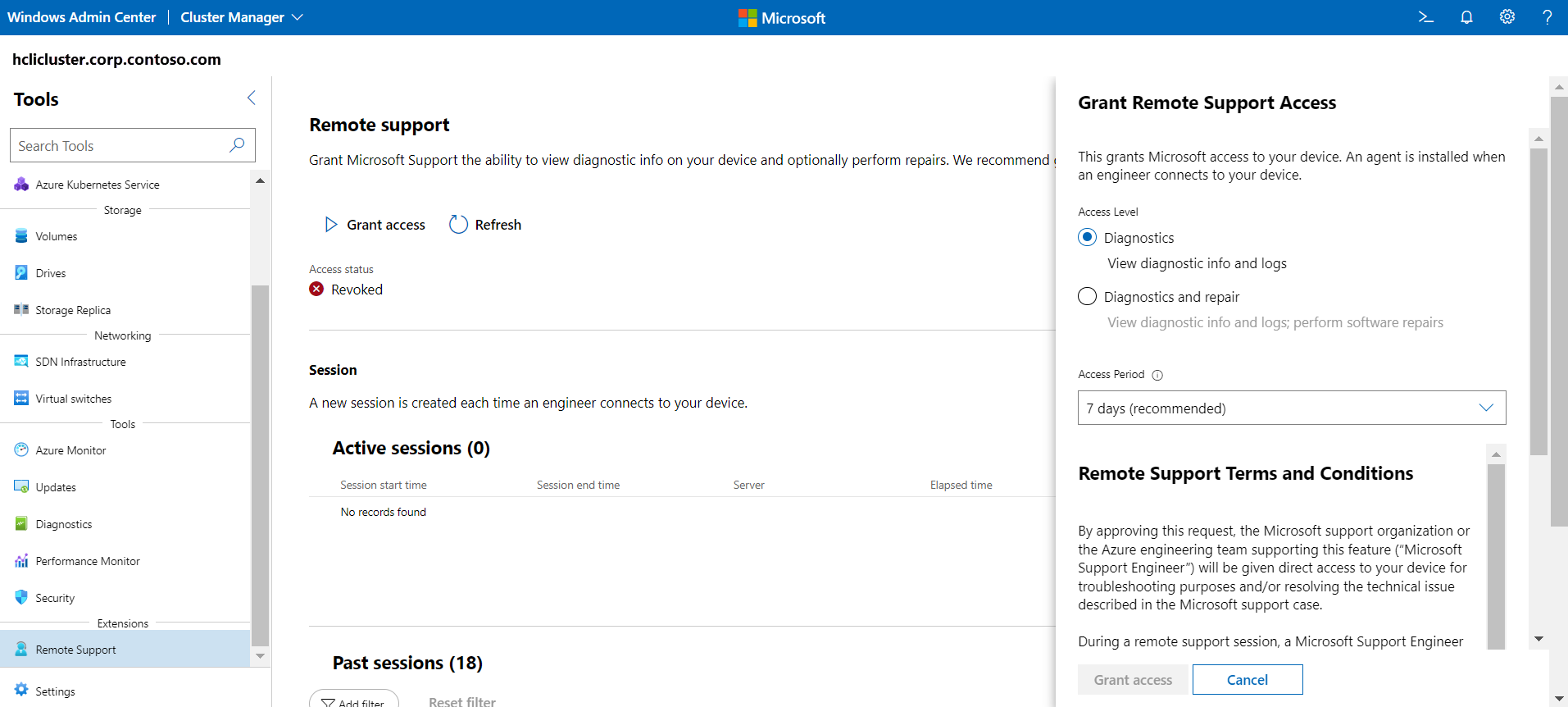

Conceder acesso de suporte remoto

Antes que o suporte remoto seja habilitado, você deve fornecer consentimento para autorizar o suporte da Microsoft a executar comandos de diagnóstico ou reparo. Você deve ter uma conta de administrador de domínio para concluir esta etapa. Leia cuidadosamente os termos e condições de suporte remoto antes de conceder acesso.

Exemplos de suporte remoto

Os cenários de exemplo a seguir mostram como executar várias operações para conceder acesso de suporte remoto para o suporte da Microsoft.

Habilitar o suporte remoto para diagnóstico

Neste exemplo, você concede acesso de suporte remoto somente para operações relacionadas ao diagnóstico. O consentimento expira em 1.440 minutos (um dia) após o qual o acesso remoto não pode ser estabelecido.

Enable-AzStackHCIRemoteSupport -AccessLevel Diagnostics -ExpireInMinutes 1440

Use o parâmetro ExpireInMinutes para definir a duração da sessão. No exemplo, o consentimento expira em 1.440 minutos (um dia). Após um dia, o acesso remoto não pode ser estabelecido.

Você pode definir ExpireInMinutes uma duração mínima de 60 minutos (uma hora) e um máximo de 20.160 minutos (14 dias).

Se a duração não for definida, a sessão remota expirará em 480 (8 horas) por padrão.

Habilitar suporte remoto para diagnóstico e reparo

Neste exemplo, você concede acesso de suporte remoto somente para operações relacionadas ao diagnóstico e reparo. Como a expiração não foi fornecida explicitamente, ela expira em oito horas por padrão.

Enable-AzStackHCIRemoteSupport -AccessLevel DiagnosticsRepair

Recuperar concessões de consentimento existentes

Neste exemplo, você recupera qualquer consentimento concedido anteriormente. O resultado inclui consentimento expirado nos últimos 30 dias.

Get-AzStackHCIRemoteSupportAccess -IncludeExpired

Revogar o consentimento de acesso remoto

Neste exemplo, você revoga o consentimento de acesso remoto. Todas as sessões existentes são encerradas e novas sessões não podem mais ser estabelecidas.

Disable-AzStackHCIRemoteSupport

Listar sessões remotas existentes

Neste exemplo, você lista todas as sessões remotas que foram feitas no dispositivo desde FromDate.

Get-AzStackHCIRemoteSupportSessionHistory -FromDate <Date>

Obter detalhes sobre uma sessão remota específica

Neste exemplo, você obtém os detalhes da sessão remota com a ID SessionID.

Get-AzStackHCIRemoteSupportSessionHistory -IncludeSessionTranscript -SessionId <SessionId>

Observação

Os detalhes da transcrição da sessão são mantidos por noventa dias. Você pode recuperar detalhes de uma sessão remota dentro de noventa dias após a sessão.

Lista de operações de suporte da Microsoft

Você pode conceder suporte à Microsoft a um dos seguintes níveis de acesso para suporte remoto:

- Diagnóstico: para exibir informações de diagnóstico e logs

- Diagnóstico e reparo: para exibir informações de diagnóstico e logs, além de executar reparos de software

A seção a seguir lista os comandos permitidos que o suporte da Microsoft pode executar durante uma sessão de suporte remoto.

Nível de acesso: diagnóstico

O nível de acesso diagnóstico inclui os comandos a seguir que o suporte da Microsoft pode executar durante uma sessão de suporte remoto. Os comandos são listados em ordem alfabética e agrupados por módulo ou funcionalidade.

Tipos padrão

Clear-Host

Exit-PSSession

Format-List

Format-Table

Get-Command

Get-Date

Get-FormatData

Get-Help

Get-Process

Get-Service

Measure-Object

Select-Object

Sort-Object

Out-Default

Where-Object

Azure Stack HCI

Get-AzureStackHCI

Get-AzureStackHCIArcIntegration

Get-AzureStackHCIBillingRecord

Get-AzureStackHCIRegistrationCertificate

Get-AzureStackHCISubscriptionStatus

Send-DiagnosticData

Test-AzStackHCIConnection

Hyper-V

Get-VHD

Get-VHDSet

Get-VHDSnapshot

Get-VM

Get-VMAssignableDevice

Get-VMBios

Get-VMCheckpoint

Get-VMComPort

Get-VMConnectAccess

Get-VMDvdDrive

Get-VMFibreChannelHba

Get-VMFirmware

Get-VMFloppyDiskDrive

Get-VMGpuPartitionAdapter

Get-VMGroup

Get-VMHardDiskDrive

Get-VMHost

Get-VMHostAssignableDevice

Get-VMHostCluster

Get-VMHostNumaNode

Get-VMHostNumaNodeStatus

Get-VMHostPartitionableGpu

Get-VMHostSupportedVersion

Get-VMIdeController

Get-VMIntegrationService

Get-VMKeyProtector

Get-VMKeyStorageDrive

Get-VMMemory

Get-VMMigrationNetwork

Get-VMNetworkAdapter

Get-VMNetworkAdapterAcl

Get-VMNetworkAdapterExtendedAcl

Get-VMNetworkAdapterFailoverConfiguration

Get-VMNetworkAdapterIsolation

Get-VMNetworkAdapterRdma

Get-VMNetworkAdapterRoutingDomainMapping

Get-VMNetworkAdapterTeamMapping

Get-VMNetworkAdapterVlan

Get-VMPartitionableGpu

Get-VMPmemController

Get-VMProcessor

Get-VMRemoteFx3dVideoAdapter

Get-VMRemoteFXPhysicalVideoAdapter

Get-VMReplication

Get-VMReplicationAuthorizationEntry

Get-VMReplicationServer

Get-VMResourcePool

Get-VMSan

Get-VMScsiController

Get-VMSecurity

Get-VMSnapshot

Get-VMStoragePath

Get-VMStorageSettings

Get-VMSwitch

Get-VMSwitchExtension

Get-VMSwitchExtensionPortData

Get-VMSwitchExtensionPortFeature

Get-VMSwitchExtensionSwitchData

Get-VMSwitchExtensionSwitchFeature

Get-VMSwitchTeam

Get-VMSystemSwitchExtension

Get-VMSystemSwitchExtensionPortFeature

Get-VMSystemSwitchExtensionSwitchFeature

Get-VMVideo

Failover Cluster

Export-CauReport

Get-CauClusterRole

Get-CauDeviceInfoForFeatureUpdates

Get-CauPlugin

Get-CauRun

Get-Cluster

Get-ClusterGroup

Get-ClusterNode

Get-ClusterOwnerNode

Get-ClusterResource

Get-ClusterSharedVolume

Test-CauSetup

Adaptador net

Get-ClusteredScheduledTask

Get-DscConfiguration

Get-DscConfigurationStatus

Get-DscLocalConfigurationManager

Get-DscResource

Get-JobTrigger

Get-LogProperties

Get-NCSIPolicyConfiguration

Get-Net6to4Configuration

Get-NetAdapter

Get-NetAdapterAdvancedProperty

Get-NetAdapterBinding

Get-NetAdapterChecksumOffload

Get-NetAdapterDataPathConfiguration

Get-NetAdapterEncapsulatedPacketTaskOffload

Get-NetAdapterHardwareInfo

Get-NetAdapterIPsecOffload

Get-NetAdapterLso

Get-NetAdapterPacketDirect

Get-NetAdapterPowerManagement

Get-NetAdapterQos

Get-NetAdapterRdma

Get-NetAdapterRsc

Get-NetAdapterRss

Get-NetAdapterSriov

Get-NetAdapterSriovVf

Get-NetAdapterStatistics

Get-NetAdapterUso

Get-NetAdapterVmq

Get-NetAdapterVmqQueue

Get-NetAdapterVPort

Get-NetCompartment

Get-NetConnectionProfile

Get-NetDnsTransitionConfiguration

Get-NetDnsTransitionMonitoring

Get-NetEventNetworkAdapter

Get-NetEventPacketCaptureProvider

Get-NetEventProvider

Get-NetEventSession

Get-NetEventVFPProvider

Get-NetEventVmNetworkAdapter

Get-NetEventVmSwitch

Get-NetEventVmSwitchProvider

Get-NetEventWFPCaptureProvider

Get-NetFirewallAddressFilter

Get-NetFirewallApplicationFilter

Get-NetFirewallDynamicKeywordAddress

Get-NetFirewallInterfaceFilter

Get-NetFirewallInterfaceTypeFilter

Get-NetFirewallPortFilter

Get-NetFirewallProfile

Get-NetFirewallRule

Get-NetFirewallSecurityFilter

Get-NetFirewallServiceFilter

Get-NetFirewallSetting

Get-NetIPAddress

Get-NetIPHttpsConfiguration

Get-NetIPHttpsState

Get-NetIPInterface

Get-NetIPsecDospSetting

Get-NetIPsecMainModeCryptoSet

Get-NetIPsecMainModeRule

Get-NetIPsecMainModeSA

Get-NetIPsecPhase1AuthSet

Get-NetIPsecPhase2AuthSet

Get-NetIPsecQuickModeCryptoSet

Get-NetIPsecQuickModeSA

Get-NetIPsecRule

Get-NetIPv4Protocol

Get-NetIPv6Protocol

Get-NetIsatapConfiguration

Get-NetLbfoTeam

Get-NetLbfoTeamMember

Get-NetLbfoTeamNic

Get-NetNat

Get-NetNatExternalAddress

Get-NetNatGlobal

Get-NetNatStaticMapping

Get-NetNatTransitionConfiguration

Get-NetNatTransitionMonitoring

Get-NetNeighbor

Get-NetOffloadGlobalSetting

Get-NetPrefixPolicy

Get-NetQosPolicy

Get-NetRoute

Get-NetSwitchTeam

Get-NetSwitchTeamMember

Get-NetTCPConnection

Get-NetTCPSetting

Get-NetTeredoConfiguration

Get-NetTeredoState

Get-NetTransportFilter

Get-NetUDPEndpoint

Get-NetUDPSetting

Get-NetView

Get-ScheduledJob

Get-ScheduledJobOption

Get-ScheduledTask

Get-ScheduledTaskInfo

Get-SecureBootPolicy

Get-SecureBootUEFI

Test-DscConfiguration

Storage

Get-ClusterAccess

Get-ClusterAffinityRule

Get-ClusterAvailableDisk

Get-ClusterFaultDomain

Get-ClusterFaultDomainXML

Get-ClusterGroupSet

Get-ClusterGroupSetDependency

Get-ClusterHCSVM

Get-ClusterNetwork

Get-ClusterNetworkInterface

Get-ClusterNodeSupportedVersion

Get-ClusterParameter

Get-ClusterQuorum

Get-ClusterResourceDependency

Get-ClusterResourceDependencyReport

Get-ClusterResourceType

Get-ClusterS2D

Get-ClusterSharedVolumeState

Get-ClusterStorageNode

Get-ClusterStorageSpacesDirect

Get-Disk

Get-DiskImage

Get-FileShare

Get-InitiatorId

Get-InitiatorPort

Get-MaskingSet

Get-OffloadDataTransferSetting

Get-Partition

Get-PartitionSupportedSize

Get-ResiliencySetting

Get-SmbClientConfiguration

Get-SmbClientNetworkInterface

Get-SmbConnection

Get-SmbGlobalMapping

Get-SmbMapping

Get-SmbMultichannelConnection

Get-SmbMultichannelConstraint

Get-SmbOpenFile

Get-SmbServerCertificateMapping

Get-SmbServerCertProps

Get-SmbServerConfiguration

Get-SmbServerNetworkInterface

Get-SmbSession

Get-SmbShare

Get-SmbShareAccess

Get-SmbWitnessClient

Get-StorageBusCache

Get-StorageBusClientDevice

Get-StorageBusTargetCacheStore

Get-StorageBusTargetCacheStoresInstance

Get-StorageBusTargetDevice

Get-StorageBusTargetDeviceInstance

Get-StorageEnclosure

Get-StorageFileServer

Get-StorageJob

Get-StorageNode

Get-StoragePool

Get-StorageProvider

Get-StorageSetting

Get-StorageSubsystem

Get-StorageTier

Get-StorageTierSupportedSize

Get-SupportedClusterSizes

Get-SupportedFileSystems

Get-TargetPort

Get-TargetPortal

Get-VirtualDisk

Get-VirtualDiskSupportedSize

Get-Volume

Get-VolumeCorruptionCount

Get-VolumeScrubPolicy

Get-WindowsErrorReporting

Test-ClusterResourceFailure

Nível de acesso: diagnóstico e reparo

O nível de acesso diagnóstico e reparo inclui os seguintes comandos, além dos comandos listados na seção Nível de acesso: diagnóstico . Os comandos são listados em ordem alfabética e agrupados por módulo ou funcionalidade.

Tipos padrão

Start-Service

Stop-Service

Próximas etapas

Saiba mais sobre o suporte ao Azure Stack HCI