Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Importante

A partir de 1º de maio de 2025, o Azure AD B2C não estará mais disponível para compra para novos clientes. Saiba mais em nossas perguntas frequentes.

Antes de começar, use o seletor Escolha um tipo de política na parte superior dessa página para escolher o tipo de política que você está configurando. O Azure Active Directory B2C oferece dois métodos para definir como os usuários interagem com seus aplicativos: por meio de fluxos de usuários predefinidos ou por meio de políticas personalizadas totalmente configuráveis. As etapas necessárias neste artigo são diferentes para cada método.

A limitação de idade no Azure Active Directory B2C (Azure AD B2C) permite identificar menores que desejam usar seu aplicativo, com ou sem consentimento parental. Você pode optar por bloquear o menor de entrar no aplicativo. Ou permitir que os usuários concluam o login e forneçam ao aplicativo o status de menor de idade.

Importante

Esse recurso está em versão prévia pública. Não use o recurso para aplicativos de produção.

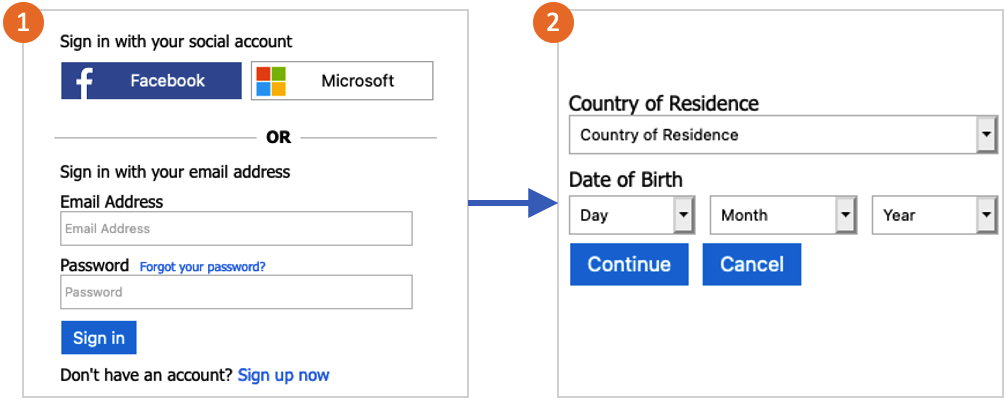

Quando a verificação de idade é habilitada para um fluxo de usuário, os usuários são solicitados a informar a data de nascimento e o país/região de residência. Se um usuário entrar que ainda não inseriu as informações anteriormente, ele precisará inseri-la na próxima vez que entrar. As regras são aplicadas sempre que um usuário entra.

O Azure AD B2C usa as informações inseridas pelo usuário para identificar se ele é menor de idade. O campo Grupoetário, em seguida, é atualizado na sua conta. O valor pode ser null, , Undefined, Minore AdultNotAdult. Os campos ageGroup e consentProvidedForMinor são usados para calcular o valor de legalAgeGroupClassification.

Pré-requisitos

- Criar um fluxo do usuário para que os usuários podem se registrar e entrar no seu aplicativo.

- Registrar um aplicativo da web.

- Conclua as etapas em Comece a usar políticas personalizadas no Active Directory B2C. Esse tutorial mostra como atualizar arquivos de política personalizados para usar sua configuração de locatário do Azure AD B2C.

- Registrar um aplicativo da web.

Configurar seu locatário para restrição etária

Para usar a restrição etária em um fluxo do usuário, você precisa configurar seu locatário para ter propriedades extras.

- Use este link para experimentar a versão prévia da restrição de idade.

- Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para seu locatário do Azure AD B2C no menu Diretórios + assinaturas.

- Selecione Todos os serviços no canto superior esquerdo do portal do Azure, pesquise e selecione O Azure AD B2C.

- Selecione Propriedades para seu locatário no menu à esquerda.

- Em Retenção de idade, selecione Configurar.

- Aguarde a conclusão da operação e seu diretório estará configurado para a restrição etária.

Ativar restrição de idade no fluxo do usuário

Depois que seu locatário estiver configurado para usar a restrição etária, você pode usar esse recurso nos fluxos de usuário onde ele está habilitado. Habilite a restrição de idade seguindo estas etapas:

- Crie um fluxo de usuário que tenha restrição de idade habilitada.

- Depois de criar o fluxo de usuário, selecione Propriedades no menu.

- Na seção Restrição de idade, selecione Habilitado.

- Para se inscrever ou entrar, selecione como deseja gerenciar os usuários:

- Permitir que os menores acessem seu aplicativo.

- Impedir que apenas menores de idade acessem seu aplicativo.

- Impedir que todos os menores acessem seu aplicativo.

- Para No bloco, selecione uma das seguintes opções:

- Enviar um JSON de volta para o aplicativo – essa opção envia uma resposta de volta ao aplicativo de que um menor foi bloqueado.

- Mostrar uma página de erro – o usuário é mostrado uma página informando que não pode acessar o aplicativo.

Teste o fluxo do usuário

- Para testar a política, selecione Executar fluxo de usuário.

- Em Aplicativo, selecione o aplicativo Web denominado testapp1 registrado anteriormente. A URL de resposta deve mostrar

https://jwt.ms. - Selecione o botão Executar fluxo de usuário.

- Entre com uma conta local ou social. Em seguida, selecione seu país/região de residência e a data de nascimento que simula um menor.

- Repita o teste e selecione uma data de nascimento que simula um adulto.

Ao entrar como menor, você deverá ver a seguinte mensagem de erro: Infelizmente, o logon foi bloqueado. As leis de privacidade e segurança online em seu país impedem o acesso a contas pertencentes a crianças.

Habilitar a restrição de idade em sua política personalizada

- Obtenha o exemplo de uma política de classificação etária no GitHub.

- Em cada arquivo, substitua a cadeia de caracteres

yourtenantpelo nome do locatário do Azure AD B2C. Por exemplo, se o nome do seu locatário B2C for contosob2c, todas as instâncias deyourtenant.onmicrosoft.comse tornarãocontosob2c.onmicrosoft.com. - Carregue os arquivos de política.

Próximas etapas

- Saiba como gerenciar o acesso do usuário no Azure AD B2C.