Resgate do convite de colaboração B2B do Microsoft Entra

Este artigo descreve como os usuários convidados podem acessar seus recursos e o processo de consentimento que eles percorrerão. Se você enviar um email de convite ao convidado, ele incluirá um link que o convidado pode resgatar para obter acesso ao seu aplicativo ou portal. O email de convite é apenas uma das maneiras que os convidados podem usar para obter acesso aos seus recursos. Como alternativa, você pode adicionar convidados ao seu diretório e fornecer a eles um link direto para o portal ou aplicativo que deseja compartilhar. Independentemente do método usado, os convidados são guiados durante o processo de consentimento pela primeira vez. Esse processo faz com que seus convidados aceitem os termos de privacidade e eventuais termos de uso que você tenha configurado.

Quando você adiciona um usuário convidado ao seu diretório, a conta de usuário convidado tem um status de consentimento (visível no PowerShell) que é inicialmente definido como PendingAcceptance. Essa configuração permanece até que o convidado aceite seu convite e concorde com a política de privacidade e os termos de uso. Depois disso, o status de consentimento muda para Accepted e as páginas de consentimento não são mais apresentadas ao convidado.

Importante

- A partir de 12 de julho de 2021, se os clientes do Microsoft Entra B2B configurarem novas integrações com o Google para serem usadas com a inscrição por autoatendimento em seus aplicativos personalizados ou de linha de negócios, a autenticação com identidades do Google não funcionará até que as autenticações sejam movidas para as exibições da Web do sistema. Saiba mais.

- A partir de 30 de setembro de 2021, o Google deixará de dar suporte para o logon de exibição da Web integrado. Caso seus aplicativos autentiquem usuários com um modo de exibição da Web inserido e você use a federação do Google com o Azure AD B2C ou o Microsoft Entra B2B para convites de usuário externo ou de inscrição por autoatendimento, os usuários do Gmail não poderão se autenticar. Saiba mais.

- O recurso de senha de uso único por email agora fica ativado por padrão em todos os novos locatários e nos locatários existentes em que você não o desativou explicitamente. Quando esse recurso está desativado, o método de autenticação de fallback é solicitar que os convidados criem uma conta Microsoft.

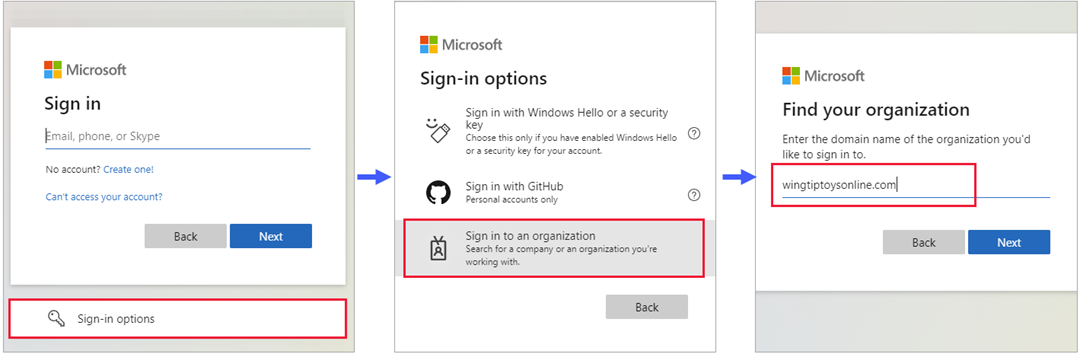

Processo de resgate e conexão por um ponto de extremidade comum

Os usuários convidados agora podem entrar em seus aplicativos multilocatário ou primários da Microsoft por meio de um ponto de extremidade comum (URL), por exemplo https://myapps.microsoft.com. Anteriormente, uma URL comum redirecionaria um usuário convidado para o locatário inicial dele, em vez de para o seu locatário de recursos para autenticação, de modo que era necessário um link específico do locatário, por exemplo, https://myapps.microsoft.com/?tenantid=<tenant id>. Agora, o usuário convidado pode acessar a URL comum do aplicativo, escolher Opções de conexão e selecionar Conectar-se a uma organização. Em seguida, o usuário digita o nome de domínio da sua organização.

Em seguida, ele será redirecionado para o seu ponto de extremidade específico do locatário, no qual poderá se conectar por meio do endereço de e-mail próprio ou selecionando um provedor de identidade configurado por você.

Processo de resgate por meio de um link direto

Como alternativa ao e-mail de convite ou à URL comum de um aplicativo, você pode oferecer a um convidado um link direto para seu aplicativo ou portal. Primeiro, você precisa adicionar o usuário convidado ao seu diretório por meio do centro de administração do Microsoft Entra ou do PowerShell. Em seguida, você pode usar qualquer uma das formas de personalização da implantação de aplicativos para usuários, incluindo links de logon diretos. Quando um convidado usa um link direto em vez do email de convite, ele é igualmente guiado pela experiência de consentimento na primeira vez.

Observação

Um link direto é específico do locatário. Em outras palavras, ele inclui um ID de locatário ou um domínio verificado para que o convidado possa ser autenticado no locatário, que é onde o aplicativo compartilhado está. Veja alguns exemplos de links diretos com o contexto do locatário:

- Painel de acesso aos aplicativos:

https://myapps.microsoft.com/?tenantid=<tenant id> - Painel de acesso aos aplicativos para um domínio verificado:

https://myapps.microsoft.com/<;verified domain> - Centro de administração do Microsoft Entra:

https://entra.microsoft.com/<tenant id> - Aplicativo individual: confira como usar um link de logon direto

Em alguns casos, recomendamos o email de convite em vez de um link direto. Se esses casos especiais forem importantes para sua organização, recomendamos que você convide usuários usando métodos que ainda enviam emails de convite:

- Às vezes, o objeto de usuário convidado não pode ter um endereço de email devido a um conflito com um objeto de contato (por exemplo, um objeto de contato Outlook). Nesse caso, o usuário deve selecionar a URL de resgate no email de convite.

- O usuário pode entrar com um alias do endereço de email que foi convidado. (Um alias é outro endereço de email associado a uma conta de email). Nesse caso, o usuário deve selecionar a URL de resgate no email de convite.

Processo de resgate por meio de email de convite

Quando você adiciona um usuário convidado ao seu diretório por meio do centro de administração do Microsoft Entra, ele recebe um email de convite no processo. Você também pode optar por enviar emails de convite quando usa o PowerShell para adicionar usuários convidados ao seu diretório. Aqui está uma descrição da experiência do convidado ao resgatar o link no email.

- O convidado recebe um email de convite enviado pelo Microsoft Invitations.

- Ele seleciona Aceitar o convite no email.

- O convidado usará suas próprias credenciais para entrar no seu diretório. Se o convidado não tiver uma conta que possa ser federada ao seu diretório e o recurso OTP (senha de uso único) por email não estiver habilitado, será solicitado que o convidado crie uma MSA pessoal. Consulte o fluxo de resgate de convite para obter detalhes.

- O convidado é guiado pela experiência de consentimento descrita abaixo.

Limitação do processo de resgate com objeto Contato conflitante

Às vezes, o email do usuário convidado externo pode entrar em conflito com um objeto Contactexistente, resultando na criação do usuário convidado sem um proxyAddress. Essa é uma limitação conhecida que impede que usuários convidados resgatem um convite por meio de um link direto usando as contas de IdP do SAML/WS-Fed, MSAs, Federação do Google ou Senha de uso único por email.

No entanto, os seguintes cenários devem continuar a funcionar:

- Resgatar um convite através de um link de resgate de email de convite usando as contas de IdP do SAML/WS-Fed, Senha de uso único de email e Google Federation.

- Entre novamente em um aplicativo após o processo de resgate usando as contas IdP do SAML/WS-Fed, Senha de Uso Único de Email e Federação do Google.

Para desbloquear usuários que não podem resgatar um convite devido a um objeto Contact conflitante, siga estas etapas:

- Exclua o objeto Contact conflitante.

- Exclua o usuário convidado no centro de administração do Microsoft Entra (a propriedade "Convite aceito" do usuário deve estar em um estado pendente).

- Convide o usuário convidado novamente.

- Aguarde o usuário resgatar o convite.

- Adicione o email de contato do usuário ao Exchange e as DLs das quais eles devem fazer parte.

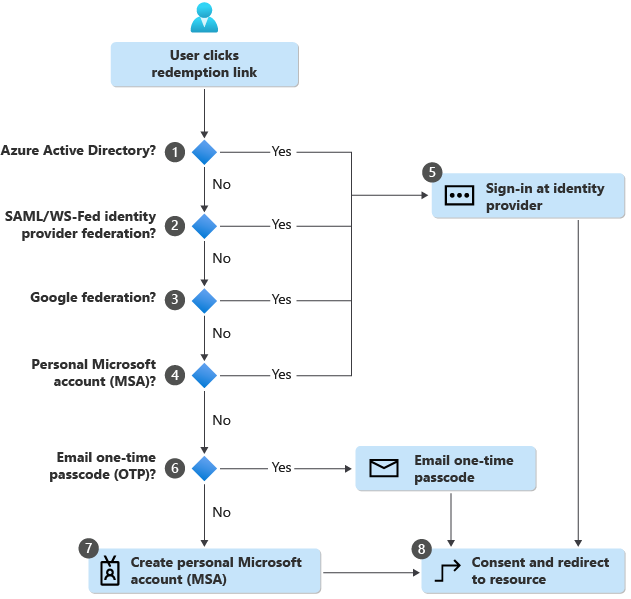

Fluxo de resgate de convite

Quando um usuário seleciona o link Aceitar convite em um email de convite, o Microsoft Entra ID resgata o convite automaticamente com base no pedido de resgate padrão mostrado abaixo:

O Microsoft Entra ID executa a descoberta baseada no usuário para determinar se o usuário já existe em um locatário gerenciado do Microsoft Entra. (As contas não gerenciadas do Microsoft Entra não podem mais ser utilizadas para o fluxo de resgate). Se o nome UPN (UPN) do usuário corresponder a uma conta do Microsoft Entra existente e a uma MSA pessoal, será solicitado que o usuário escolha com qual conta deseja fazer o resgate.

Se um administrador tiver habilitado a Federação de IdP SAML/WS-Fed, o Microsoft Entra ID verificará se o sufixo do domínio do usuário corresponde ao domínio de um provedor de identidade SAML/WS-Fed configurado e redireciona o usuário para o provedor de identidade pré-configurado.

Se um administrador tiver habilitado a Federação do Google, o Microsoft Entra ID verificará se o sufixo do domínio do usuário é gmail.com ou googlemail.com e redirecionará o usuário para o Google.

O processo de resgate verifica se o usuário já tem uma MSA pessoal existente. Se o usuário já tiver uma MSA existente, ele se conectará com ela.

Depois que o diretório base do usuário for identificado, ele será enviado ao provedor de identidade correspondente para se conectar.

Se nenhum diretório base for encontrado e o recurso de senha de uso único por email estiver habilitado para convidados, uma senha será enviada ao usuário por meio do email convidado. O usuário recupera e insere essa senha na página de entrada do Microsoft Entra.

Se nenhum diretório base for encontrado e a senha de uso único por email para convidados estiver desabilitada, o usuário será solicitado a criar uma MSA de consumidor com o email convidado. Damos suporte à criação de uma MSA com emails de trabalho em domínios que não são verificados no Microsoft Entra ID.

Após a autenticação no provedor de identidade correto, o usuário é redirecionado para o Microsoft Entra ID para concluir a experiência de consentimento.

Resgate configurável

O Resgate configurável permite que você personalize o pedido dos provedores de identidade apresentado aos convidados ao resgatarem seus convites. Quando um convidado seleciona o link Aceitar convite, o Microsoft Entra ID resgata o convite automaticamente com base no pedido padrão. Você pode substituir isso alterando o pedido de resgate do provedor de identidade nas suas configurações de acesso entre locatários.

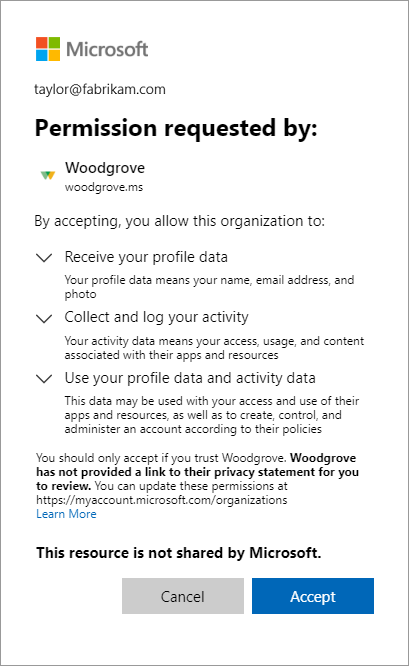

Experiência de consentimento para o convidado

Quando um convidado entra em um recurso em uma organização parceira pela primeira vez, ele se depara com a experiência de consentimento a seguir. Essas páginas de consentimento são mostradas ao convidado somente após a entrada e não são exibidas se o usuário já as aceitou.

O convidado analisa a página Analisar permissões que descreve a política de privacidade da organização que está fazendo o convite. Um usuário precisa aceitar o uso de suas informações de acordo com as políticas de privacidade da organização que está fazendo o convite para continuar.

Observação

Para obter informações sobre como você, como administrador da organização, pode criar um link para a política de privacidade de sua organização, consulte como: adicionar as informações de privacidade da sua organização no Microsoft Entra ID.

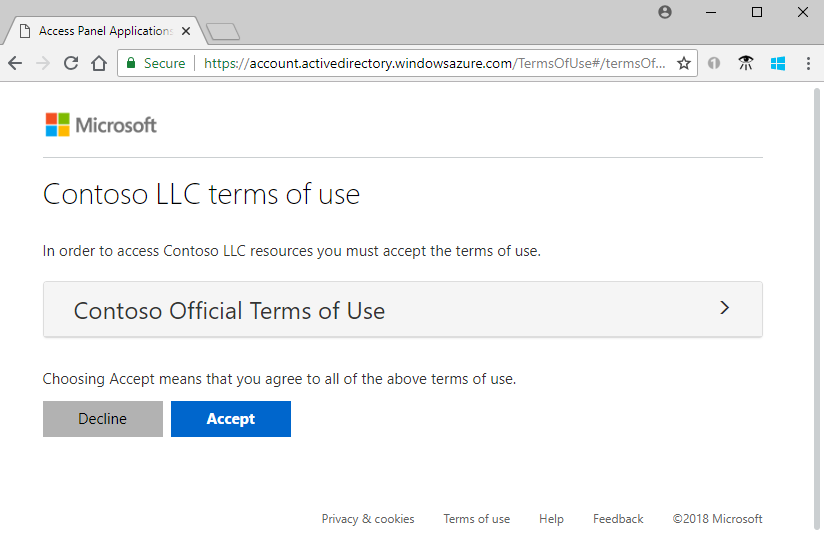

Se os termos de uso estiverem configurados, o convidado abrirá e analisará os termos de uso para depois selecionar Aceitar.

Você pode configurar os termos de uso em Identidades Externas>Termos de uso.

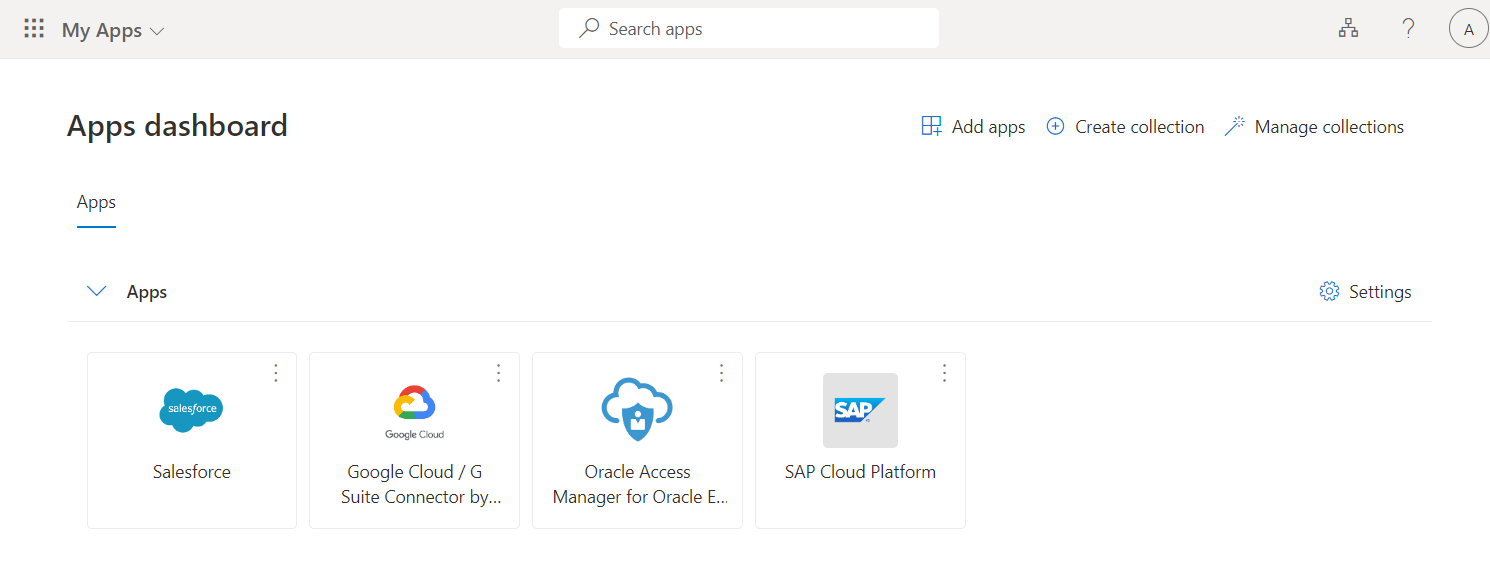

Se não houver especificação em contrário, o convidado será redirecionado para o painel de acesso Aplicativos, que lista os aplicativos que o convidado pode acessar.

No seu diretório, o valor de Convite aceito do convidado muda para Sim. Se uma MSA foi criada, a Origem do convidado aparece como Conta Microsoft. Para obter mais informações sobre as propriedades da conta de usuário convidado, consulte as Propriedades de um usuário de colaboração do Microsoft Entra B2B. Se você receber um erro que solicita o consentimento do administrador ao acessar o aplicativo, consulte como garantir o consentimento do administrador a aplicativos.

Configuração do processo de resgate automático

Talvez você queira resgatar convites automaticamente para que os usuários não precisem aceitar o prompt de consentimento quando forem adicionados a outro locatário para colaboração B2B. Quando configurado, um email de notificação é enviado ao usuário de colaboração B2B que não requer ação do usuário. Os usuários recebem o email de notificação diretamente e não precisam acessar o locatário primeiro antes de receberem o email.

Para obter informações sobre como resgatar convites automaticamente, consulte Visão geral de acesso entre locatários e Definir as configurações de acesso entre locatários para a colaboração B2B.