Configure provedores de credenciais comuns no gerenciador de credenciais

APLICA-SE A: todas as camadas do Gerenciamento de API

Neste artigo, você aprenderá a configurar provedores de identidade para conexões gerenciadas em sua instância do Gerenciamento de API. As configurações para os seguintes provedores comuns são mostradas:

- Provedor do Microsoft Entra

- Provedor OAuth 2.0 genérico

Você pode configurar um provedor de credenciais no gerenciador de credenciais da sua instância do Gerenciamento de API. Para obter um exemplo passo a passo de configuração de um provedor do Microsoft Entra e conexão, confira:

Pré-requisitos

Para configurar qualquer um dos provedores com suporte no Gerenciamento de API, primeiro configure um aplicativo OAuth 2.0 no provedor de identidade que será usado para autorizar o acesso à API. Para obter detalhes de configuração, consulte a documentação do desenvolvedor do provedor.

Se você estiver criando um provedor de credenciais que usa o tipo de concessão de código de autorização, configure uma URL de Redirecionamento (às vezes, chamada URL de Retorno de Chamada de Autorização ou um nome semelhante) no aplicativo. Para obter o valor, insira

https://authorization-manager.consent.azure-apim.net/redirect/apim/<YOUR-APIM-SERVICENAME>.Dependendo do cenário, defina configurações de aplicativo, como escopos (permissões de API).

No mínimo, recupere as seguintes credenciais de aplicativo que serão configuradas no Gerenciamento de API: a ID do cliente e o segredo do cliente do aplicativo.

Dependendo do provedor e do cenário, talvez seja necessário recuperar outras configurações, como escopos ou URLs de ponto de extremidade da autorização.

Provedor do Microsoft Entra

O gerenciador de credenciais de API dá suporte ao provedor de identidade do Microsoft Entra, que é o serviço de identidade no Microsoft Azure que fornece recursos de gerenciamento de identidade e controle de acesso. Isso permite que os usuários entrem com segurança usando protocolos padrão do setor.

- Tipo de concessão com suporte: código de autorização, credenciais do cliente

Observação

Atualmente, o provedor de credenciais do Microsoft Entra dá suporte apenas aos pontos de extremidade do Azure AD v1.0.

Configurações do provedor do Microsoft Entra

| Propriedade | Descrição | Obrigatório | Padrão |

|---|---|---|---|

| Nome do provedor | Nome do recurso do provedor de credenciais no Gerenciamento de API | Sim | N/D |

| Provedor de identidade | Selecione Azure Active Directory v1 | Sim | N/D |

| Tipo de concessão | O tipo de concessão de autorização do OAuth 2.0 a ser usado Dependendo do cenário, selecione Código de autorização ou Credenciais do cliente. |

Sim | Código de Autorização |

| URL de Autorização | https://graph.microsoft.com |

Sim | N/D |

| ID do Cliente | A ID do aplicativo (cliente) usada para identificar o aplicativo Microsoft Entra | Sim | N/D |

| Segredo do cliente | O segredo do cliente usado pelo aplicativo Microsoft Entra | Sim | N/D |

| URL de logon | A URL de logon do Microsoft Entra | Não | https://login.windows.net |

| URL do recurso | A URL do recurso que requer autorização Exemplo: https://graph.microsoft.com |

Sim | N/D |

| ID do locatário | A ID do locatário do aplicativo Microsoft Entra | Não | comum |

| Escopos | Uma ou mais permissões de API para seu aplicativo Microsoft Entra, separadas pelo caractere " " Exemplo: ChannelMessage.Read.All User.Read |

Não | Permissões de API definidas no aplicativo Microsoft Entra |

Provedores OAuth 2.0 genéricos

Você pode usar dois provedores genéricos para configurar conexões:

- OAuth 2.0 genérico

- OAuth 2.0 genérico com PKCE

Um provedor genérico permite que você use seu próprio provedor de identidade OAuth 2.0 com base em suas necessidades específicas.

Observação

É recomendável usar o provedor OAuth 2.0 genérico com PKCE para melhorar a segurança se o provedor de identidade der suporte a ele. Saiba mais

- Tipo de concessão com suporte: código de autorização, credenciais do cliente

Configurações genéricas do provedor de credenciais

| Propriedade | Descrição | Obrigatório | Padrão |

|---|---|---|---|

| Nome do provedor | Nome do recurso do provedor de credenciais no Gerenciamento de API | Sim | N/D |

| Provedor de identidade | Selecione Oauth 2 genérico ou Oauth 2 genérico com PKCE. | Sim | N/D |

| Tipo de concessão | O tipo de concessão de autorização do OAuth 2.0 a ser usado Dependendo do cenário e do provedor de identidade, selecione Código de autorização ou Credenciais do cliente. |

Sim | Código de Autorização |

| URL de autorização | A URL do ponto de extremidade da autorização | Não | UNUSED |

| ID do Cliente | A ID usada para identificar o servidor de autorização do provedor de identidade | Sim | N/D |

| Segredo do cliente | O segredo usado pelo aplicativo para autenticar com o servidor de autorização do provedor de identidade | Sim | N/D |

| URL de Atualização | A URL para a qual seu aplicativo faz uma solicitação para trocar um token de atualização por um token de acesso renovado | Não | UNUSED |

| URL de token | A URL no servidor de autorização do provedor de identidade que é usado para solicitar tokens programaticamente | Sim | N/D |

| Escopos | Uma ou mais ações específicas que o aplicativo tem permissão para fazer ou informações que ele pode solicitar em nome de um usuário de uma API, separadas pelo caractere “ ” Exemplo: user web api openid |

Não | N/D |

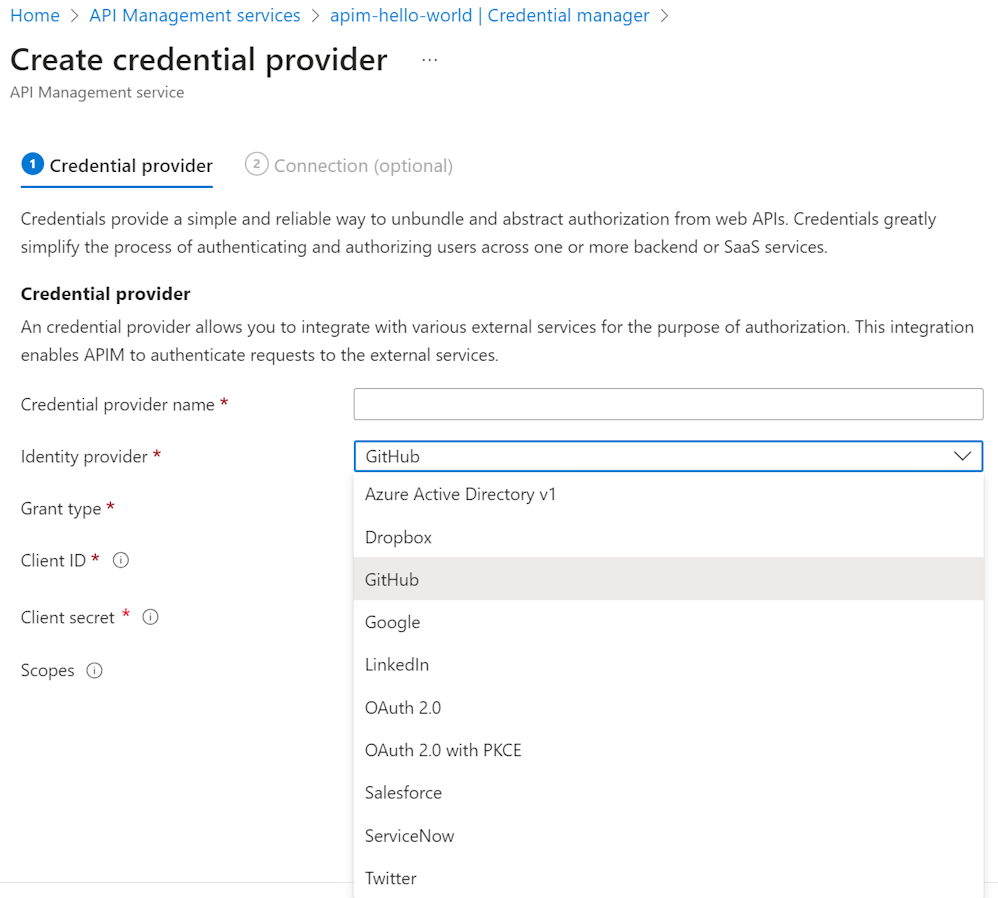

Outros provedores de identidade

O Gerenciamento de API dá suporte a vários provedores para ofertas de SaaS populares, incluindo o GitHub, LinkedIn e outros. Você pode selecionar em uma lista desses provedores no portal do Azure ao criar um provedor de credenciais.

Tipos de concessão com suporte: código de autorização, credenciais do cliente (depende do provedor)

As configurações necessárias para esses provedores diferem de provedor para provedor, mas são semelhantes às dos provedores OAuth 2.0 genéricos. Consulte a documentação do desenvolvedor para cada provedor.

Conteúdo relacionado

- Saiba mais sobre como gerenciar conexões no Gerenciamento de API.

- Crie uma conexão para o Microsoft Entra ID ou GitHub.