Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O Microsoft Defender para Nuvem fornece recomendações de segurança para melhorar a postura de segurança organizacional e reduzir o risco. Um elemento importante na redução de risco é o endurecimento do computador.

O Defender para Nuvem avalia as configurações do sistema operacional em relação às linhas de base de segurança de computação fornecidas pelo Microsoft Cloud Security Benchmark (MCSB). As informações do computador são coletadas para avaliação usando a extensão de configuração de máquina do Azure Policy (anteriormente conhecida como configuração de convidado) no computador. Saiba mais

Este artigo descreve como examinar as recomendações feitas pela avaliação.

Pré-requisitos

| Requisitos | Detalhes |

|---|---|

| Plano | O Plano 2 do Defender para Servidores deve estar habilitado |

| Extensão | A configuração do computador do Azure Policy deve estar instalada nos computadores. |

Este recurso usou anteriormente o agente do Log Analytics (também conhecido como Microsoft Monitoring Agent ou MMA) para coletar informações. Se você ainda tem o MMA em uso, você pode receber recomendações duplicadas para o mesmo computador. Para evitar isso, você pode desabilitar o MMA na máquina.

Examinar e corrigir recomendações de linha de base do sistema operacional

No Defender para Nuvem, abra a página Recomendações.

Selecione a recomendação relevante.

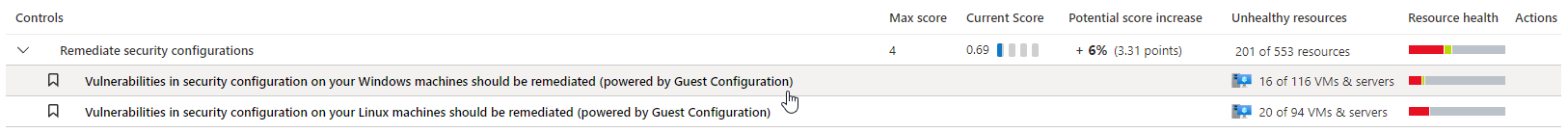

Para computadores Windows, as Vulnerabilidades na configuração de segurança em seus computadores Windows devem ser corrigidas (alimentadas pela Configuração de Convidado).

Para computadores com Linux, É preciso corrigir as vulnerabilidades da configuração de segurança dos computadores Linux (com auxílio da Configuração de Convidado)

Na página de detalhes da recomendação, você pode ver os recursos afetados e as descobertas de segurança específicas. Corrija a recomendação.

Recomendações de consulta

O Defender para Nuvem usa o Azure Resource Graph para API e consultas do portal para consultar informações de recomendação. Você pode utilizar esses recursos para criar suas próprias consultas para recuperar informações.

Você pode aprender como revisar recomendações no Azure Resource Graph.

Aqui estão dois exemplos de consultas que você pode usar:

Consultar todas as regras de não íntegro para um recurso específico

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'Todas as regras de não íntegro e o valor se houver computadores não íntegros para cada

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

Próximas etapas

Saiba mais sobre a linguagem de consulta do Azure Resource Graph.