Configurar link privado

Importante

A API do Azure para FHIR será desativada em 30 de setembro de 2026. Siga as estratégias de migração para fazer a transição para FHIR® dos Serviços de Dados de Saúde do Azure até essa data. Devido à desativação da API do Azure para FHIR, novas implantações não serão permitidas a partir de 1º de abril de 2025. O serviço dos Serviços de Dados de Saúde do Azure para serviço FHIR é a versão evoluída da API do Azure para FHIR que permite aos clientes gerenciar os serviços FHIR, DICOM e serviço de tecnologia médica com integrações a outros serviços do Azure.

O link privado permite que você acesse a API do Azure para FHIR® por meio de um ponto de extremidade privado, que é um adaptador de rede que conecta você de forma privada e segura usando um endereço IP privado de sua rede virtual. Com o link privado, você pode acessar nossos serviços com segurança de sua rede virtual como um serviço primário sem precisar passar por um DNS (Sistema de Nomes de Domínio) público. Este artigo descreve como criar, testar e gerenciar seu ponto de extremidade privado para a API do Azure para FHIR.

Observação

Nem o Link Privado nem a API do Azure para FHIR podem ser movidos de um grupo de recursos ou assinatura para outro depois que o Link Privado estiver habilitado. Para fazer uma movimentação, exclua o Link Privado primeiro e, em seguida, mova a API do Azure para FHIR. Crie um novo Link Privado assim que a movimentação for concluída. Avalie possíveis ramificações de segurança antes de excluir o Link Privado.

Se a exportação de logs e métricas de auditoria estiver habilitada para a API do Azure para FHIR, atualize a configuração de exportação por meio de Configurações de Diagnóstico do portal.

Antes de criar um ponto de extremidade privado, você precisa criar recursos do Azure primeiro.

- Grupo de Recursos – o grupo de recursos do Azure que contém a rede virtual e o ponto de extremidade privado.

- API do Azure para FHIR – o recurso FHIR que você gostaria de colocar atrás de um ponto de extremidade privado.

- VNet (Rede Virtual) – a VNet à qual seus serviços de cliente e Ponto de Extremidade Privado serão conectados.

Para obter mais informações, consulte a documentação do link privado.

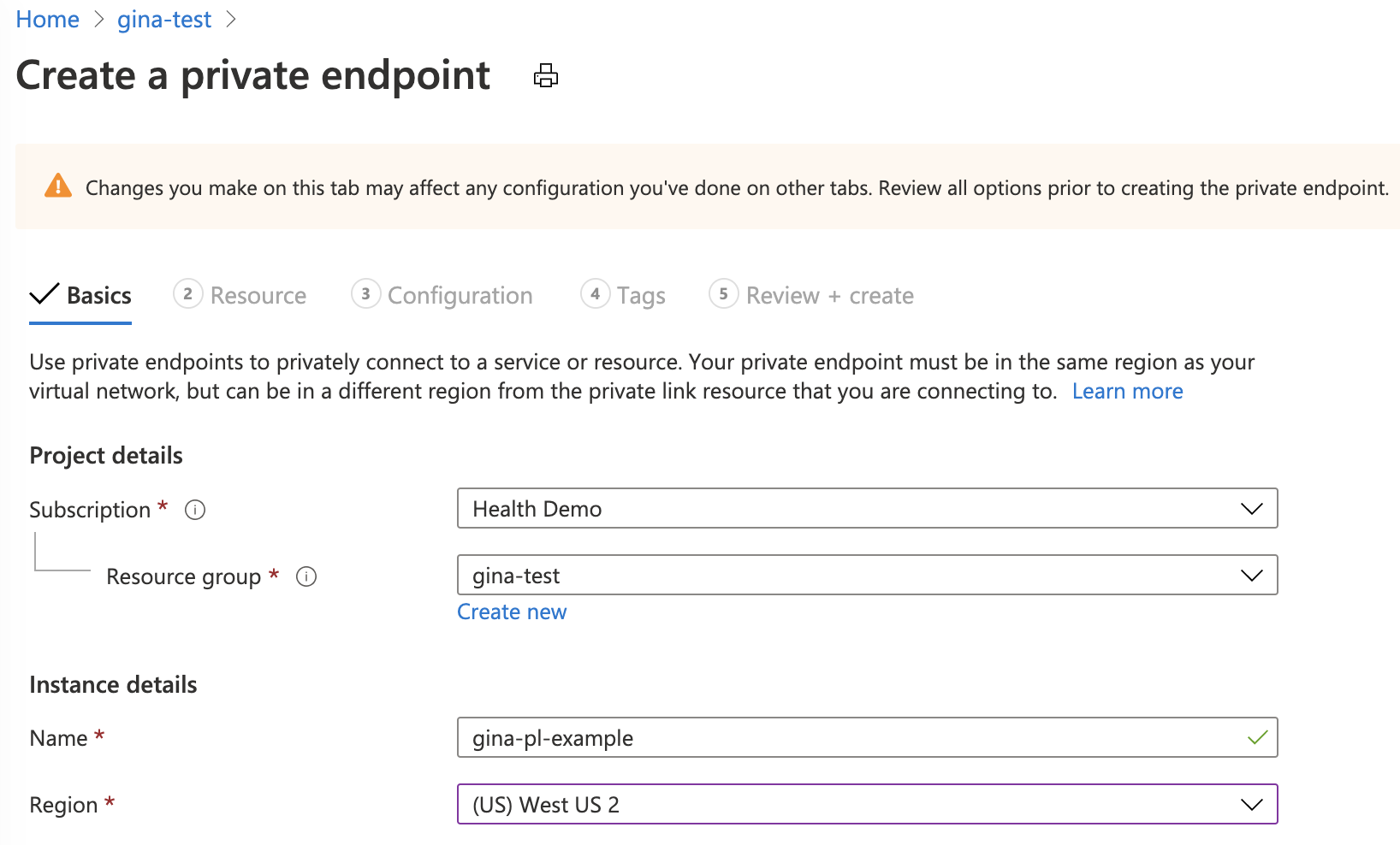

Para criar um ponto de extremidade privado, um desenvolvedor com permissões de RBAC (controle de acesso baseado em função) no recurso FHIR pode usar o portal do Azure, o Azure PowerShell ou a CLI do Azure. Este artigo orienta você pelas etapas sobre como usar o portal do Azure. O portal do Azure é recomendado, pois automatiza a criação e a configuração da Zona DNS Privada. Para obter mais informações, consulte Guias de início rápido de link privado.

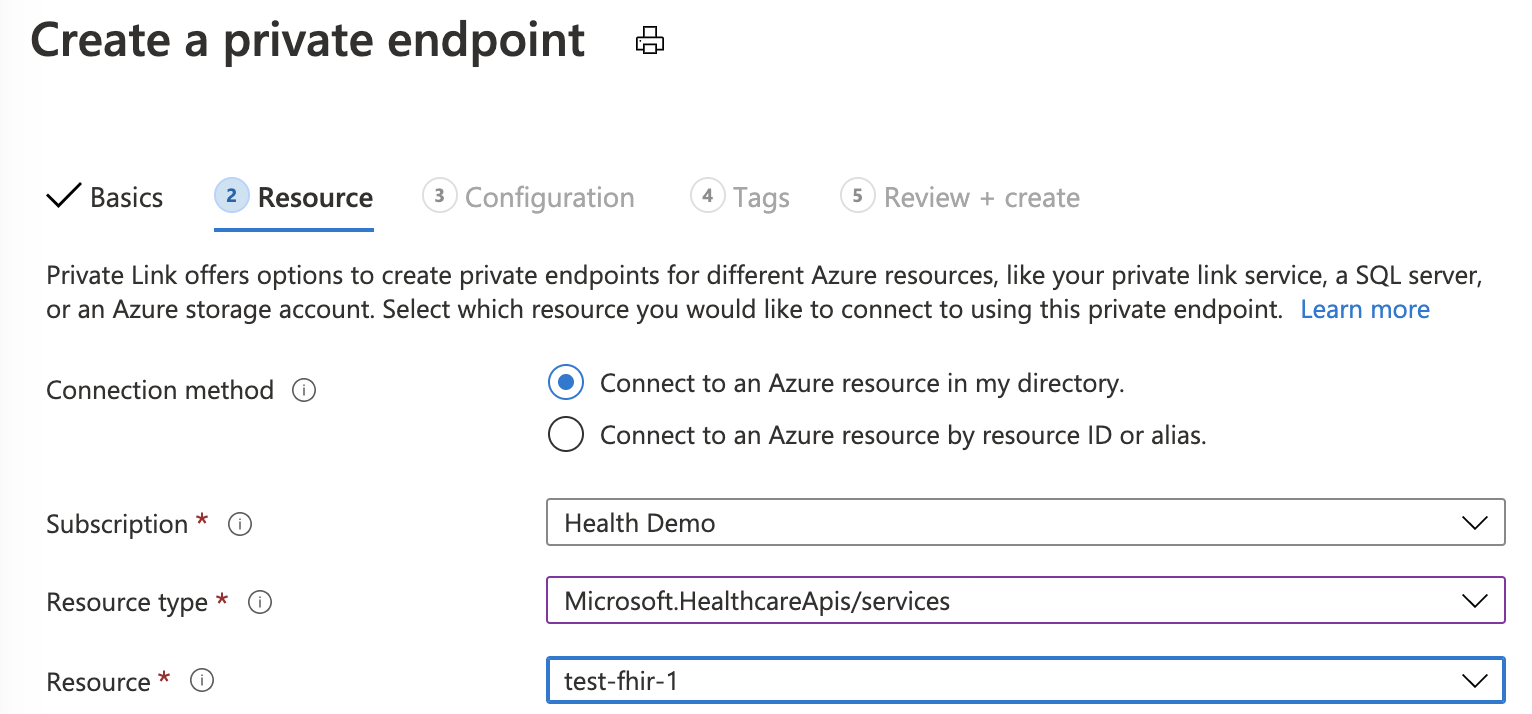

Há duas maneiras de criar um ponto de extremidade privado. O fluxo de Aprovação Automática permite que um usuário que tenha permissões RBAC no recurso FHIR crie um ponto de extremidade privado sem a necessidade de aprovação. O fluxo de aprovação manual permite que um usuário sem permissões no recurso FHIR solicite que um ponto de extremidade privado seja aprovado pelos proprietários do recurso FHIR.

Observação

Quando um ponto de extremidade privado aprovado é criado para a API do Azure para FHIR, o tráfego público para ele é desabilitado automaticamente.

Verifique se a região do novo ponto de extremidade privado é a mesma que a região da sua rede virtual. A região do recurso FHIR pode ser diferente.

Para o tipo de recurso, pesquise e selecione Microsoft.HealthcareApis/services. Para o recurso, selecione o recurso FHIR. Para sub-recurso de destino, selecione FHIR.

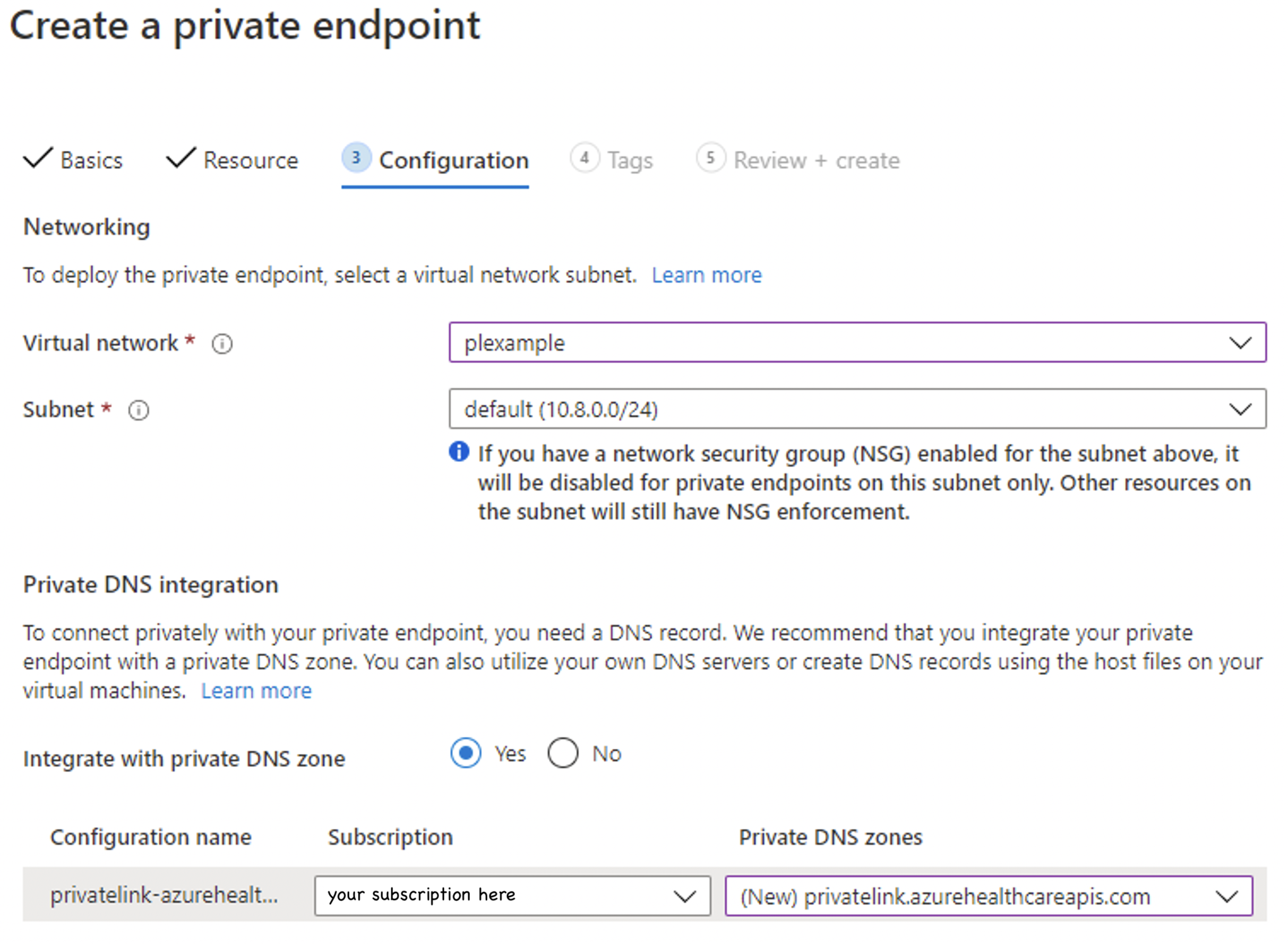

Se você não tiver uma zona DNS privada configurada, selecione (Novo)privatelink.azurehealthcareapis.com. Se você já tiver sua zona DNS privada configurada, poderá selecioná-la na lista. Deve estar no formato de privatelink.azurehealthcareapis.com.

Após a conclusão da implantação, você poderá voltar para a guia Conexões de ponto de extremidade privado, na qual você observará Aprovado como o estado da conexão.

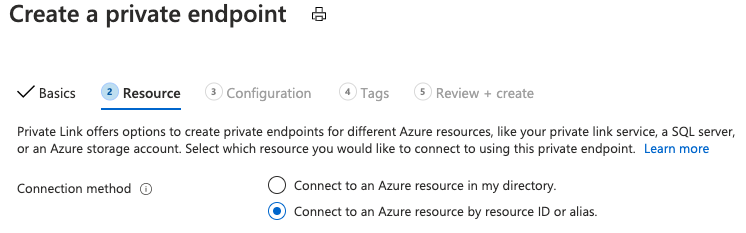

Para aprovação manual, selecione a segunda opção em Recurso, "Conectar-se a um recurso do Azure por ID de recurso ou alias". Em Sub-recurso do Target, insira "fhir" como em Aprovação automática.

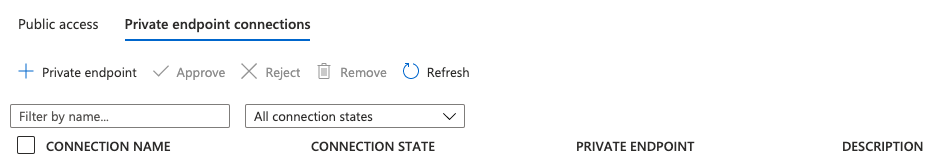

Após a conclusão da implantação, você pode voltar para a guia "Conexões de ponto de extremidade privado", na qual você pode Aprovar, Rejeitar ou Remover sua conexão.

Com o Link Privado configurado, você pode acessar o servidor FHIR na mesma VNet ou em uma VNet diferente emparelhada com a VNet do servidor FHIR. Use as etapas a seguir para definir o emparelhamento VNet e a configuração da zona DNS do Link Privado.

Você pode configurar o emparelhamento VNet no portal ou usando o PowerShell, scripts CLI e um modelo do ARM (Azure Resource Manager). A segunda VNet pode estar na mesma assinatura ou em assinaturas diferentes e nas mesmas regiões ou em regiões diferentes. Certifique-se de conceder a função de colaborador de rede. Para obter mais informações sobre o emparelhamento VNet, consulte Criar um emparelhamento de rede virtual.

No portal do Azure, selecione o grupo de recursos do servidor FHIR. Selecione e abra a zona DNS privada privatelink.azurehealthcareapis.com. Selecione Links de rede virtual na seção de configurações . Selecione o botão Adicionar para adicionar sua segunda VNet à zona DNS privada. Insira o nome do link de sua escolha, selecione a assinatura e a VNet que você criou. Opcionalmente, você pode inserir a ID do recurso para a segunda VNet. Selecione Habilitar registro automático, que adiciona automaticamente um registro DNS para sua VM conectada à segunda VNet. Quando você exclui um link de VNet, o registro DNS da VM também é excluído.

Para obter mais informações sobre como uma zona DNS de link privado resolve o endereço IP do ponto de extremidade privado para o FQDN (nome de domínio totalmente qualificado) do recurso, como o servidor FHIR, consulte Configuração de DNS do Ponto de Extremidade Privado do Azure.

Você pode adicionar mais links de VNet, se necessário, e exibir todos os links de VNet adicionados do portal.

Na folha Visão geral, você pode exibir os endereços IP privados do servidor FHIR e das VMs conectadas a redes virtuais emparelhadas.

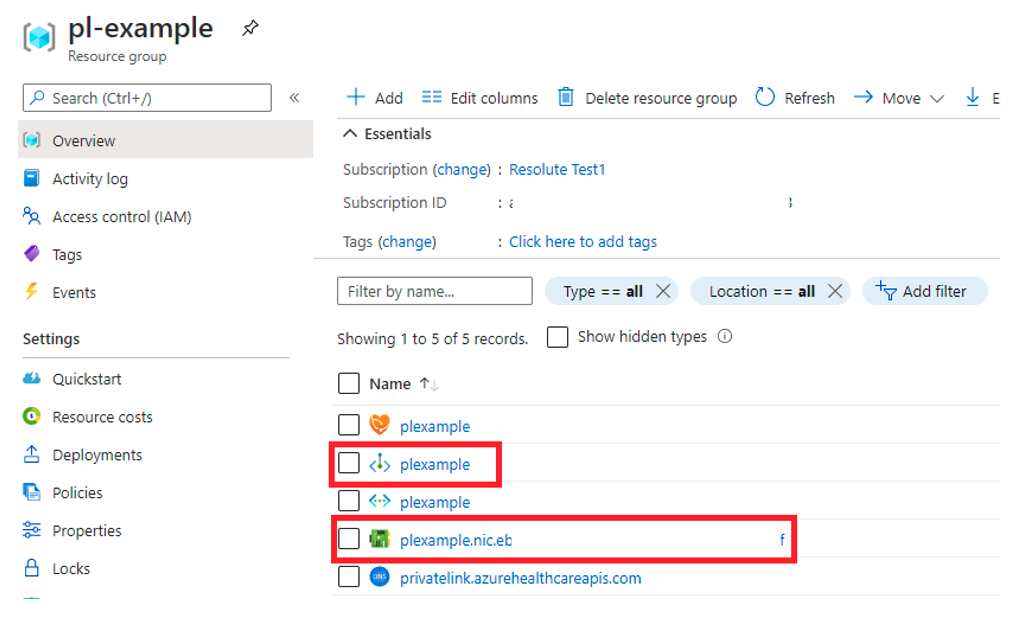

Os pontos de extremidade privados e o NIC (controlador de interface de rede) associado são visíveis no portal do Azure do grupo de recursos em que foram criados.

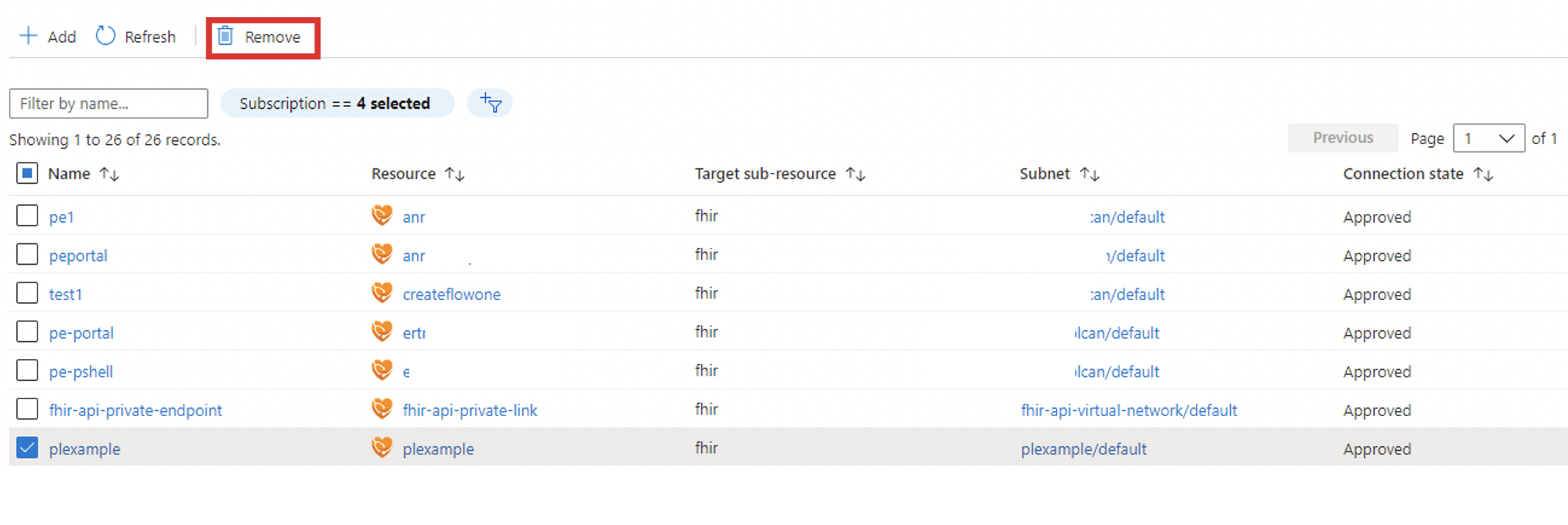

Os pontos de extremidade privados só podem ser excluídos do portal do Azure na folha Visão geral ou selecionando a opção Remover na guia Conexões de ponto de extremidade privado de rede. Selecionar Remover exclui o ponto de extremidade privado e a NIC associada. Se você excluir todos os pontos de extremidade privados do recurso FHIR e da rede pública, o acesso será desabilitado e nenhuma solicitação chegará ao servidor FHIR.

Para garantir que o servidor FHIR não esteja recebendo tráfego público após desabilitar o acesso à rede pública, selecione o ponto de extremidade de metadados do servidor no computador. Você deve receber um 403 Proibido.

Observação

Pode levar até 5 minutos após a atualização do sinalizador de acesso à rede pública antes que o tráfego público seja bloqueado.

Para garantir que seu ponto de extremidade privado possa enviar tráfego para seu servidor:

- Crie uma VM (máquina virtual) conectada à rede virtual e à sub-rede em que seu ponto de extremidade privado está configurado. Para garantir que o tráfego da VM esteja usando apenas a rede privada, desabilite o tráfego de saída da Internet usando a regra NSG (grupo de segurança de rede).

- RDP na VM.

- Acesse o ponto de extremidade /metadata do servidor FHIR da VM. Você deve receber a instrução de capacidade como resposta.

Você pode usar a ferramenta nslookup para verificar a conectividade. Se o link privado estiver configurado corretamente, você verá que a URL do servidor FHIR é resolvida para o endereço IP privado válido, da seguinte maneira. Observe que o endereço IP 168.63.129.16 é um endereço IP público virtual usado no Azure. Para obter mais informações, confira O que é o endereço IP 168.63.129.16.

C:\Users\testuser>nslookup fhirserverxxx.azurehealthcareapis.com

Server: UnKnown

Address: 168.63.129.16

Non-authoritative answer:

Name: fhirserverxxx.privatelink.azurehealthcareapis.com

Address: 172.21.0.4

Aliases: fhirserverxxx.azurehealthcareapis.com

Se o link privado não estiver configurado corretamente, você poderá ver o endereço IP público e alguns aliases, incluindo o ponto de extremidade do Gerenciador de Tráfego. Isso indica que a zona DNS do link privado não pode ser resolvida para o endereço IP privado válido do servidor FHIR. Quando o emparelhamento VNet é configurado, um possível motivo é que a segunda VNet emparelhada não foi adicionada à zona DNS do link privado. Como resultado, você verá o erro HTTP 403, "O acesso a xxx foi negado", ao tentar acessar o ponto de extremidade /metadata do servidor FHIR.

C:\Users\testuser>nslookup fhirserverxxx.azurehealthcareapis.com

Server: UnKnown

Address: 168.63.129.16

Non-authoritative answer:

Name: xxx.cloudapp.azure.com

Address: 52.xxx.xxx.xxx

Aliases: fhirserverxxx.azurehealthcareapis.com

fhirserverxxx.privatelink.azurehealthcareapis.com

xxx.trafficmanager.net

Para obter mais informações, consulte Solucionar problemas de conectividade do Link Privado do Azure.

Neste artigo, você aprendeu a configurar o link privado e o emparelhamento VNet. Você também aprendeu a solucionar problemas de link privado e configurações de VNet.

Com base na configuração do seu link privado e para obter mais informações sobre como registrar seus aplicativos, consulte o seguinte.

- Registrar um aplicativo de recurso

- Registrar um aplicativo cliente confidencial

- Registrar um aplicativo cliente público

- Registrar um aplicativo de serviço

Observação

FHIR® é uma marca registrada da HL7 e é usado com a permissão da HL7.