Adicionar indicadores em massa à inteligência contra ameaças do Microsoft Sentinel de um arquivo CSV ou JSON

Neste artigo, você deve adicionar indicadores de um arquivo CSV ou JSON à inteligência contra ameaças do Microsoft Sentinel. O compartilhamento de inteligência contra ameaças ainda acontece por meio de emails e outros canais informais durante uma investigação em andamento. Você tem a capacidade de importar indicadores diretamente para a inteligência contra ameaças do Microsoft Sentinel para que possa transmitir rapidamente as ameaças emergentes à sua equipe. Você torna as ameaças disponíveis para alimentar outras análises, como a produção de alertas de segurança, incidentes e respostas automatizadas.

Importante

Esse recurso está atualmente na visualização. Consulte os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para obter termos mais legais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou ainda não lançados em disponibilidade geral.

O Microsoft Sentinel agora está disponível em geral na plataforma de operações de segurança unificada da Microsoft no portal do Microsoft Defender. Para saber mais, confira Microsoft Sentinel no portal do Microsoft Defender.

Pré-requisitos

Você precisa ter permissões de leitura e gravação no espaço de trabalho do Microsoft Sentinel para armazenar seus indicadores de ameaça.

Selecionar um modelo de importação para seus indicadores

Adicione vários indicadores à inteligência contra ameaças com um arquivo CSV ou JSON criado especialmente. Baixe os modelos de arquivo para se familiarizar com os campos e como eles são mapeados para os dados que você tem. Revise os campos obrigatórios de cada tipo de modelo para validar seus dados antes de importá-los.

Para o Microsoft Sentinel no portal do Azure, em Gerenciamento de ameaças, selecione Inteligência contra ameaças.

Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Gerenciamento de ameaças>Inteligência contra ameaças.

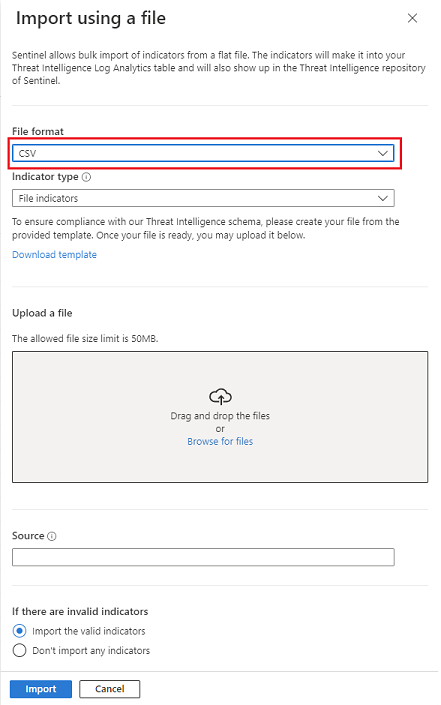

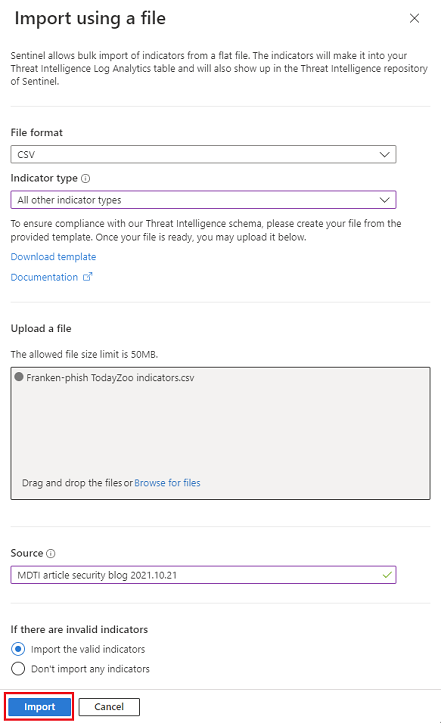

Selecione Importar>Importar usando um arquivo.

No menu suspenso Formato de arquivo, selecione CSV ou JSON.

Depois de escolher um modelo de upload em massa, selecione o link Baixar modelo.

Considere a possibilidade de agrupar seus indicadores por fonte, pois cada upload de arquivo requer um.

Os modelos fornecem todos os campos necessários para criar um único indicador válido, incluindo campos necessários e parâmetros de validação. Replique essa estrutura para preencher mais indicadores em um arquivo. Para obter mais informações sobre os modelos, veja Entenda os modelos de importação.

Carregar arquivo de indicadores

Altere o nome do arquivo de modelo padrão, mas mantenha a extensão de arquivo como .csv ou .json. Ao criar um nome de arquivo exclusivo, é mais fácil monitorar as importações no painel Gerenciar importações de arquivos.

Arraste o arquivo de indicadores para a seção Carregar um arquivo ou procure o arquivo usando o link.

Insira uma origem para os indicadores na caixa de texto Origem. Este valor está marcado em todos os indicadores incluídos no arquivo. Exiba essa propriedade como o campo

SourceSystem. A fonte também é exibida no painel Gerenciar importações de arquivos. Para obter mais informações, veja Trabalhar com indicadores de ameaça.Escolha como deseja que o Microsoft Sentinel trate as entradas inválidas de indicadores, selecionando um dos botões na parte inferior do painel Importar usando um arquivo:

- Importe apenas os indicadores válidos e exclua os indicadores inválidos do arquivo.

- Não importe nenhum indicador se um algum indicador no arquivo for inválido.

Selecione Importar.

Gerenciar importações de arquivo

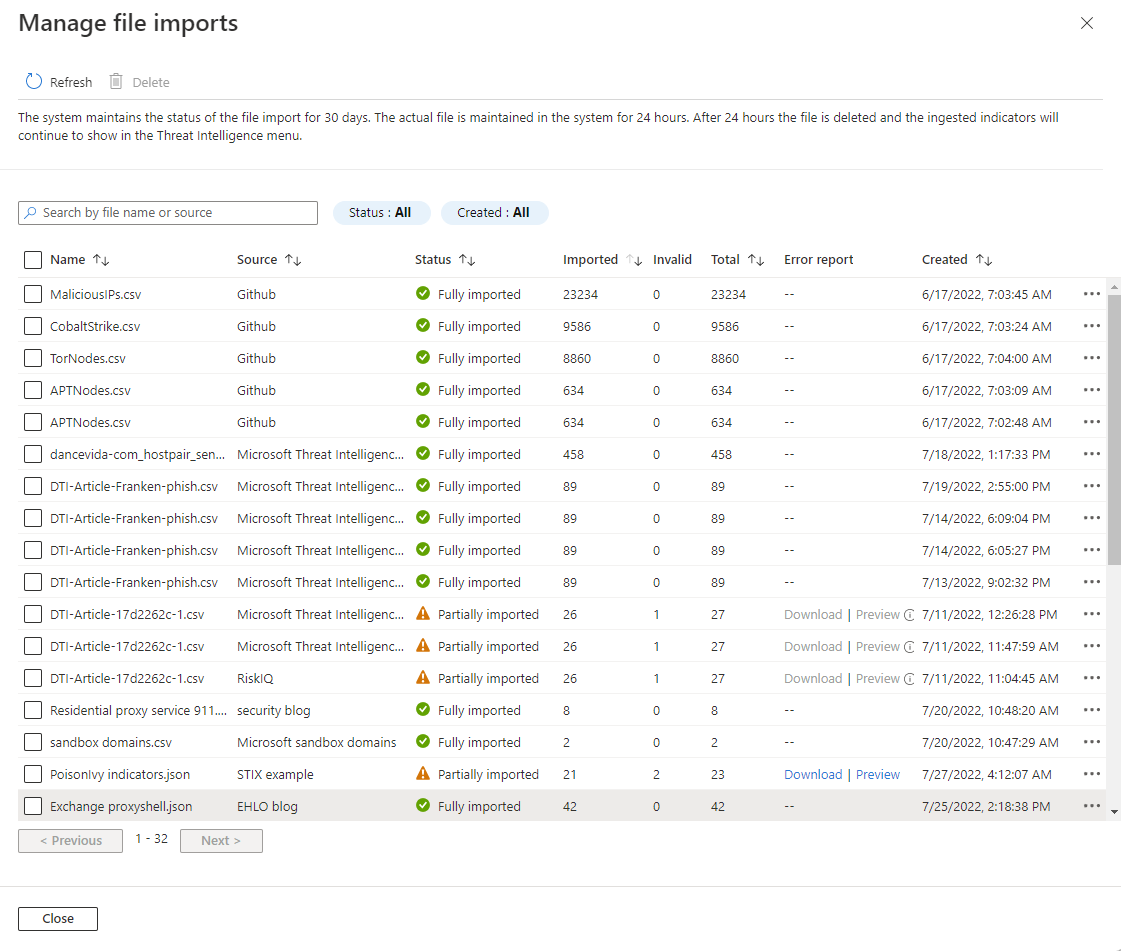

Monitore suas importações e exiba relatórios de erros para importações parciais ou com falha.

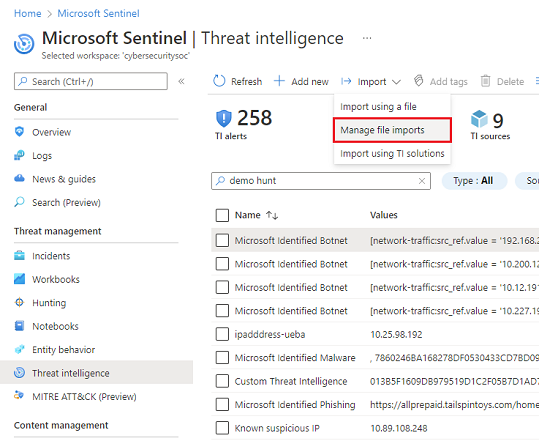

Selecione Importar>Gerenciar importações de arquivo.

Examine o status dos arquivos importados e o número de entradas de indicadores inválidas. A contagem de indicadores válidos é atualizada depois que o arquivo é processado. Aguarde a conclusão da importação para obter a contagem atualizada de indicadores válidos.

Exiba e classifique as importações selecionando Origem, o arquivo do indicador Nome, o número Importado, o número Total de indicadores em cada arquivo ou a data Criado.

Selecione a visualização do arquivo de erro ou faça o download do arquivo de erro que contém os erros sobre indicadores inválidos.

O Microsoft Sentinel mantém o status da importação de arquivos por 30 dias. O arquivo real e o arquivo de erros associados são mantidos no sistema por 24 horas. Após 24 horas, o arquivo e o arquivo de erro são excluídos, mas todos os indicadores ingeridos continuam a ser exibidos na inteligência contra ameaças.

Entender os modelos de importação

Revise cada modelo para garantir que seus indicadores sejam importados com êxito. Consulte as instruções no arquivo de modelo e as orientações complementares a seguir.

Estrutura do modelo CSV

No menu suspenso Tipo de indicador, selecione CSV. Em seguida, escolha entre as opções Indicadores de arquivo ou Todos os outros tipos de indicadores.

O modelo CSV precisa de várias colunas para acomodar o tipo de indicador de arquivo porque os indicadores de arquivo podem ter vários tipos de hash, como MD5 e SHA256. Todos os outros tipos de indicadores, como endereços IP, exigem apenas o tipo observável e o valor observável.

Os títulos de coluna do modelo CSV Todos os outros tipos de indicador incluem campos como

threatTypes,tagsúnico ou múltiplo,confidenceetlpLevel. TLP (Traffic Light Protocol) é uma designação de sensibilidade para ajudar a tomar decisões sobre compartilhamentos da inteligência sobre ameaças.Somente os campos

validFrom,observableTypeeobservableValuesão obrigatórios.Exclua a primeira linha inteira do modelo para remover os comentários antes do upload.

O tamanho máximo do arquivo para importação de um arquivo CSV é de 50 MB.

Aqui está um exemplo de indicador de nome de domínio que usa o modelo CSV:

threatTypes,tags,name,description,confidence,revoked,validFrom,validUntil,tlpLevel,severity,observableType,observableValue

Phishing,"demo, csv",MDTI article - Franken-Phish domainname,Entity appears in MDTI article Franken-phish,100,,2022-07-18T12:00:00.000Z,,white,5,domain-name,1776769042.tailspintoys.com

Estrutura do modelo JSON

Há apenas um modelo JSON para todos os tipos de indicadores. O modelo JSON é baseado no formato STIX 2.1.

O elemento

patterné compatível com os tipos de indicadoresfile,ipv4-addr,ipv6-addr,domain-name,url,user-account,email-addrewindows-registry-key.Remova os comentários do modelo antes do upload.

Feche o último indicador na matriz usando o

}sem vírgula.O tamanho máximo do arquivo para importação de um arquivo JSON é 250 MB.

Aqui está um exemplo de indicador ipv4-addr que usa o modelo JSON:

[

{

"type": "indicator",

"id": "indicator--dbc48d87-b5e9-4380-85ae-e1184abf5ff4",

"spec_version": "2.1",

"pattern": "[ipv4-addr:value = '198.168.100.5']",

"pattern_type": "stix",

"created": "2022-07-27T12:00:00.000Z",

"modified": "2022-07-27T12:00:00.000Z",

"valid_from": "2016-07-20T12:00:00.000Z",

"name": "Sample IPv4 indicator",

"description": "This indicator implements an observation expression.",

"indicator_types": [

"anonymization",

"malicious-activity"

],

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "establish-foothold"

}

],

"labels": ["proxy","demo"],

"confidence": "95",

"lang": "",

"external_references": [],

"object_marking_refs": [],

"granular_markings": []

}

]

Conteúdo relacionado

Neste artigo, você aprendeu como reforçar manualmente sua inteligência contra ameaças importando indicadores reunidos em arquivos simples. Para saber mais sobre como os indicadores potencializam outras análises no Microsoft Sentinel, consulte os artigos a seguir: