Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Aplica-se a: ✔️ compartilhamentos de arquivos SMB

Este artigo explica como você pode usar identidades gerenciadas para permitir que Windows e VMs (máquinas virtuais) linux acessem compartilhamentos de arquivos Azure SMB usando a autenticação baseada em identidade com Microsoft Entra ID.

Uma identidade gerenciada é uma identidade em Microsoft Entra ID que Azure gerencia automaticamente. Normalmente, você usa identidades gerenciadas ao desenvolver aplicativos de nuvem para gerenciar as credenciais para autenticação em serviços de Azure. Arquivos do Azure agora dá suporte a identidades gerenciadas pelo aplicativo e acesso baseado em identidade do usuário final na mesma conta de armazenamento. Aplicativos e usuários são autenticados de forma independente por meio de Microsoft Entra ID e autorizados por meio de um modelo de permissões compartilhadas.

Ao final deste guia, você cria uma conta de armazenamento pronta para acessar com uma identidade gerenciada. Você também aprenderá a criar uma identidade gerenciada para uma VM e gerar um token OAuth para ela. Em seguida, você montará um compartilhamento de arquivos usando autenticação e autorização baseada em identidade gerenciada. O uso de uma identidade gerenciada elimina a necessidade de usar uma chave de conta de armazenamento.

Por que autenticar usando uma identidade gerenciada?

Por motivos de segurança, não recomendamos que você use chaves de conta de armazenamento para acessar um compartilhamento de arquivos. Quando você atribui uma identidade gerenciada a uma VM ou usa uma identidade de aplicativo, pode usar essa identidade para se autenticar no Arquivos do Azure.

Os benefícios incluem:

Segurança aprimorada: não há dependência de chaves de conta de armazenamento para gerenciar ou expor.

Gerenciamento simplificado: nenhuma rotação de chave é necessária.

Controle de acesso refinado: controle de acesso baseado em função no nível de identidade.

Amigável à automação: fácil de integrar com pipelines de integração contínua e entrega contínua (CI/CD), cargas de trabalho do AKS (Serviço de Kubernetes do Azure) e aplicativos do cliente.

Econômico: nenhum custo adicional de armazenamento para identidades gerenciadas.

Identidades gerenciadas atribuídas pelo sistema e pelo usuário

Azure fornece dois tipos de identidades gerenciadas: atribuição de sistema e atribuição de usuário.

Uma identidade gerenciada atribuída pelo sistema é restrita a uma por recurso e está vinculada ao ciclo de vida de um recurso. Você pode conceder permissões à identidade gerenciada usando o controle de acesso baseado em funções do Azure (Azure RBAC). A identidade gerenciada é autenticada com Microsoft Entra ID, portanto, você não precisa armazenar credenciais no código.

Identidades gerenciadas atribuídas a usuários permitem que recursos do Azure se autentiquem nos serviços de nuvem sem armazenar credenciais no código. Você cria esse tipo de identidade gerenciada como um recurso Azure autônomo com seu próprio ciclo de vida. Um único recurso, como uma VM, pode usar várias identidades gerenciadas atribuídas pelo usuário. Além disso, várias VMs podem compartilhar uma única identidade gerenciada atribuída pelo usuário.

Embora você possa configurar identidades gerenciadas atribuídas pelo usuário e atribuídas pelo sistema em uma única VM, é recomendável usar uma ou outra.

Pré-requisitos

Este artigo pressupõe que você tenha uma assinatura Azure com permissões para criar contas de armazenamento e atribuir Azure funções RBAC. Para atribuir funções, você precisa de permissão de gravação para atribuição de funções (Microsoft.Authorization/roleAssignments/write) no escopo necessário.

Os clientes que precisam se autenticar usando uma identidade gerenciada não devem ser unidos a nenhum domínio.

Configurar a propriedade de acesso da identidade gerenciada em sua conta de armazenamento

Para autenticar uma identidade gerenciada, você deve habilitar a propriedade SMBOAuth na conta de armazenamento que contém o compartilhamento de arquivos Azure que você deseja acessar. É recomendável criar uma nova conta de armazenamento para essa finalidade, embora você possa usar uma conta de armazenamento existente.

Para habilitar a propriedade SMBOAuth em sua conta de armazenamento, use o portal Azure ou Azure PowerShell. Para obter instruções, selecione a guia apropriada.

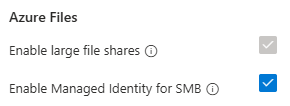

Para criar uma nova conta de armazenamento com a propriedade SMBOAuth habilitada usando o portal Azure, siga as etapas these. Na guia Avançado , selecione a caixa de seleção Habilitar Identidade Gerenciada para SMB .

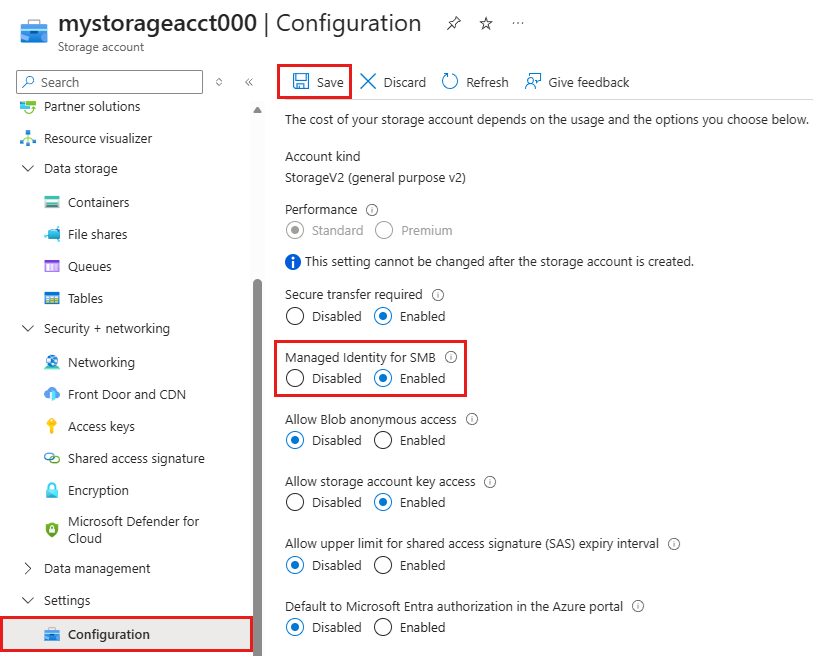

Como alternativa, você pode habilitar a SMBOAuth propriedade em uma conta de armazenamento existente.

Vá para a conta de armazenamento. No menu de serviço, em Configurações, selecione Configuração. Em Identidade Gerenciada para SMB, selecione Habilitado e, em seguida, selecione Salvar.

Em seguida, criar um compartilhamento de arquivo SMB na conta storage.

Configurar uma identidade gerenciada

Você pode usar identidades gerenciadas com Windows ou Linux. Selecione seu sistema operacional no início deste artigo e siga as instruções.

As etapas de habilitação descritas aqui são para Azure VMs. Se você quiser habilitar uma identidade gerenciada em computadores não Azure Windows (local ou em outra nuvem), será necessário ssociá-los para Azure Arc e atribuir uma identidade gerenciada. Você também pode autenticar usando uma identidade de aplicativo em vez de usar uma identidade gerenciada em uma VM ou dispositivo Windows.

Habilitar uma identidade gerenciada em uma VM Azure

A identidade gerenciada pode ser atribuída pelo sistema ou pelo usuário. Se a VM tiver identidades gerenciadas atribuídas pelo sistema e atribuídas pelo usuário, o Azure utiliza por padrão o sistema atribuído. Atribua apenas um para obter melhores resultados.

Habilitar uma identidade gerenciada atribuída ao sistema

Siga estas etapas para habilitar uma identidade gerenciada atribuída pelo sistema em uma VM Windows em execução no Azure:

Entre no portal do Azure e crie uma VM Windows. Sua VM deve executar Windows Server 2019 ou posterior para versões de servidor ou qualquer versão do cliente Windows. Consulte Criar uma máquina virtual Windows no portal Azure.

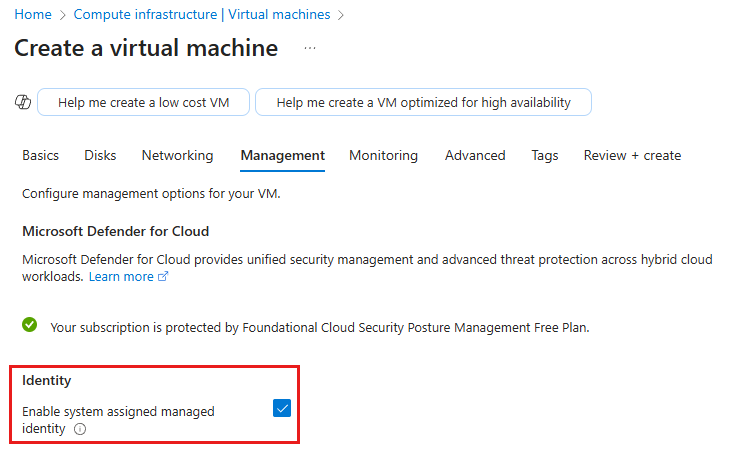

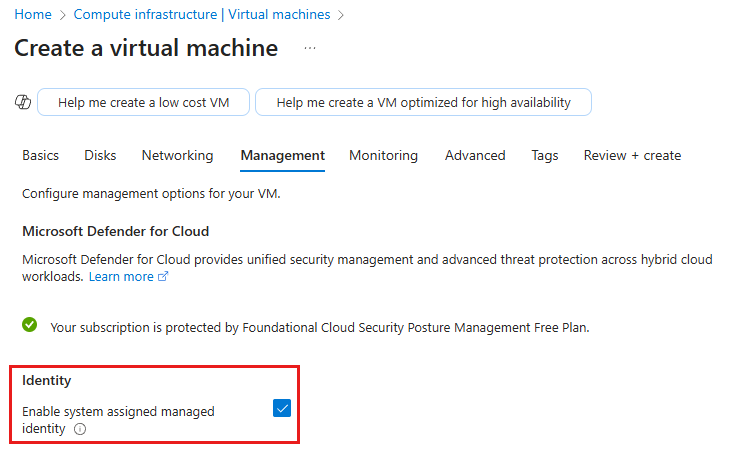

Você pode habilitar uma identidade gerenciada atribuída pelo sistema durante a criação da VM na guia Gerenciamento .

Habilitar uma identidade gerenciada atribuída pelo usuário

Entre no portal Azure e siga as etapas para criar uma identidade gerenciada atribuída pelo usuário.

Vá para a identidade gerenciada atribuída a um usuário que você acabou de criar e copie o valor de ID do cliente. Você precisará desse valor mais tarde.

Atribuir uma função RBAC interna à identidade gerenciada ou à identidade do aplicativo

Depois de habilitar uma identidade gerenciada, conceda todas as permissões necessárias por meio Azure RBAC. Para atribuir as funções, entre no serviço como um usuário que tenha a permissão para gravar as atribuições de função no escopo necessário.

Siga estas etapas para atribuir a função interna do Azure RBAC Storage File Data SMB MI Admin. Essa função fornece acesso em nível de administrador para identidades gerenciadas em arquivos e diretórios no Arquivos do Azure.

Usando uma identidade gerenciada, vá para a conta de armazenamento que contém o compartilhamento de arquivos que você deseja montar. No menu de serviço, selecione Controle de Acesso (IAM).

Em Conceder acesso a este recurso, selecione Adicionar atribuição de função.

Na guia Função, em Funções da função Trabalho, pesquise e selecione Administrador MI de SMB de Dados de Arquivo de Armazenamento. Em seguida, selecione Avançar.

Na guia Members, em Atribuir o acesso a, selecione Identidade gerenciada para identidades de VM ou Azure Arc. Para identidades de aplicativo, selecione Usuário, grupo ou entidade de serviço.

Em Membros, selecione + Selecionar membros.

Para VMs do Azure ou identidades do Azure Arc, selecione a identidade gerenciada para a sua VM ou dispositivo Windows. Para identidades de aplicativo, pesquise e selecione a identidade do aplicativo. Escolha Selecionar.

Verifique se a identidade gerenciada ou a identidade do aplicativo está listada em Membros. Selecione Próximo.

Selecione Review + assign para adicionar a atribuição de função à conta storage.

Adicionar uma identidade gerenciada atribuída pelo usuário a uma VM

Se você criou uma identidade gerenciada atribuída pelo usuário, siga estas etapas para adicioná-la à sua VM:

Vá para sua VM. No menu de serviço, em Segurança, selecione Identidade.

Selecione a guia Atribuída pelo usuário e, em seguida, selecione Adicionar identidade gerenciada atribuída pelo usuário. Selecione a identidade gerenciada que você criou e selecione Adicionar.

Para configurar uma identidade gerenciada em uma VM Linux em execução no Azure, siga estas etapas. Sua VM deve estar executando Azure Linux 3.0, Ubuntu 22.04, Ubuntu 24.04, RHEL 9.6+ ou SLES 15 SP6+.

Habilitar uma identidade gerenciada em uma VM Azure

A identidade gerenciada pode ser atribuída pelo sistema ou pelo usuário. Se a VM tiver identidades gerenciadas atribuídas pelo sistema e atribuídas pelo usuário, o Azure utiliza por padrão o sistema atribuído. Atribua apenas um para obter melhores resultados.

Habilitar uma identidade gerenciada atribuída ao sistema

Entre no portal do Azure.

Você pode habilitar uma identidade gerenciada atribuída pelo sistema durante a criação da VM na guia Management. Consulte Criar uma máquina virtual Linux no Azure portal.

Habilitar uma identidade gerenciada atribuída pelo usuário

Entre no portal Azure e siga as etapas para criar uma identidade gerenciada atribuída pelo usuário.

Vá para a identidade gerenciada atribuída a um usuário que você acabou de criar e copie o valor de ID do cliente. Você precisará desse valor mais tarde.

Atribuir uma função RBAC integrada à identidade gerenciada

Usando uma identidade gerenciada, vá para a conta de armazenamento que contém o compartilhamento de arquivos que você deseja montar. No menu de serviço, selecione Controle de Acesso (IAM).

Em Conceder acesso a este recurso, selecione Adicionar atribuição de função.

Na guia Função, em Funções da função Trabalho, pesquise e selecione Administrador MI de SMB de Dados de Arquivo de Armazenamento. Em seguida, selecione Avançar.

Na guia Members, sob Assign access to, selecione Identidade gerenciada.

Em Membros, selecione + Selecionar membros. O painel Selecionar identidades gerenciadas é exibido.

Em Identidade Gerenciada, selecione a identidade gerenciada e escolha Selecionar.

Verifique se a identidade gerenciada está listada em Membros. Selecione Próximo.

Selecione Review + assign para adicionar a atribuição de função à conta storage.

Adicionar uma identidade gerenciada atribuída pelo usuário a uma VM

Se você criou uma identidade gerenciada atribuída pelo usuário, siga estas etapas para adicioná-la à sua VM:

Vá para sua VM. No menu de serviço, em Segurança, selecione Identidade.

Selecione a guia Atribuída pelo usuário e, em seguida, selecione Adicionar identidade gerenciada atribuída pelo usuário. Selecione a identidade gerenciada que você criou e selecione Adicionar.

Preparar seu cliente para autenticar usando uma identidade gerenciada

As etapas para preparar o sistema para montar o compartilhamento de arquivos usando a autenticação de identidade gerenciada são diferentes para clientes Windows e Linux. Os clientes não devem ser vinculados ao domínio.

Para preparar sua VM cliente ou Windows dispositivo para autenticar usando uma identidade gerenciada, siga estas etapas:

Entre em sua VM ou dispositivo que tenha a identidade gerenciada atribuída e abra uma janela do PowerShell como administrador. Você precisa do PowerShell 5.1+ ou do PowerShell 7+.

Instale o módulo Arquivos do Azure SMB Managed Identity Client PowerShell e importe-o:

Install-Module AzFilesSmbMIClient Import-Module AzFilesSmbMIClientVerifique a política de execução atual do PowerShell executando o seguinte comando:

Get-ExecutionPolicy -ListSe a política de execução em

CurrentUserestiverRestrictedouUndefined, altere-a paraRemoteSigned. Se a política de execução forRemoteSigned,Default,AllSigned,BypassouUnrestricted, você pode ignorar esta etapa.Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUser

Atualizar as credenciais de autenticação

Antes de poder montar a partilha de ficheiros utilizando a identidade gerida, atualize as credenciais de autenticação e especifique o ponto final da sua conta de armazenamento. Para copiar o URI da conta de armazenamento, acesse a conta de armazenamento no portal do Azure e selecione Settings>Endpoints no menu de serviço. Certifique-se de copiar todo o URI, incluindo a barra final: https://<storage-account-name>.file.core.windows.net/.

Para uma identidade gerenciada atribuída pelo sistema, execute o comando a seguir para obter um token OAuth, inseri-lo no cache Kerberos e atualizar automaticamente quando o token estiver perto da expiração. Opcionalmente, você pode omitir refresh.

AzFilesSmbMIClient.exe refresh --uri https://<storage-account-name>.file.core.windows.net/

Para uma identidade gerenciada atribuída pelo usuário, você precisa especificar a ID do cliente. Substitua <client-id> pela ID do cliente da identidade gerenciada.

AzFilesSmbMIClient.exe refresh --uri https://<storage-account-name>.file.core.windows.net/ --clientId <client-id>

Dica

Para exibir informações de uso completas e exemplos, execute o arquivo executável sem parâmetros: AzFilesSmbMIClient.exe.

Para preparar sua VM linux para autenticar usando uma identidade gerenciada, siga estas etapas.

Baixar e instalar os pacotes de autenticação

As etapas de localização e instalação do pacote diferem dependendo da distribuição do Linux.

Azure Linux 3.0

Execute os seguintes comandos para instalar azfilesauth no Azure Linux 3.0:

tdnf update

tdnf install azfilesauth

RHEL 9.6+

Execute os seguintes comandos para instalar azfilesauth no RHEL 9.6+:

curl -sSL -O https://packages.microsoft.com/config/$(source /etc/os-release && echo "$ID/${VERSION_ID%%.*}")/packages-microsoft-prod.rpm

sudo rpm -i packages-microsoft-prod.rpm

rm packages-microsoft-prod.rpm

dnf update

dnf install -y azfilesauth

Às vezes, o RHEL pode bloquear o acesso de upcall do kernel ao arquivo de cache de credenciais. Se ocorrer uma falha, consulte /var/log/messages para possíveis causas.

O RHEL usa uma credencial persistente ou cache KCM por padrão. Você pode alternar para um cache baseado em arquivo para azfilesauth:

sudo tee /etc/krb5.conf.d/00-azfilesauth.conf > /dev/null <<EOF

[libdefaults]

default_ccache_name = FILE:/tmp/krb5cc_%{uid}

EOF

SLES 15 SP6+

Execute os seguintes comandos para instalar azfilesauth no SLES 15 SP6+:

curl -sSL -O https://packages.microsoft.com/config/sles/15/packages-microsoft-prod.rpm

sudo rpm -i packages-microsoft-prod.rpm

rm packages-microsoft-prod.rpm

sudo zypper refresh

sudo zypper install -y azfilesauth

O SLES 15 SP6+ usa uma credencial persistente ou cache KCM por padrão. Você pode alternar para um cache baseado em arquivo para azfilesauth:

sudo tee /etc/krb5.conf.d/00-azfilesauth.conf > /dev/null <<EOF

[libdefaults]

default_ccache_name = FILE:/tmp/krb5cc_%{uid}

EOF

Ubuntu 22.04

Execute os seguintes comandos para instalar azfilesauth no Ubuntu 22.04:

curl -sSL -O https://packages.microsoft.com/config/ubuntu/22.04/packages-microsoft-prod.deb

sudo dpkg -i packages-microsoft-prod.deb

rm packages-microsoft-prod.deb

# the above steps update the sources.list

sudo apt-get update

sudo apt-get install -y azfilesauth

Ubuntu 24.04

Execute os seguintes comandos para instalar azfilesauth no Ubuntu 24.04:

curl -sSL -O https://packages.microsoft.com/config/ubuntu/24.04/packages-microsoft-prod.deb

sudo dpkg -i packages-microsoft-prod.deb

rm packages-microsoft-prod.deb

# the above steps update the sources.list

sudo apt-get update

sudo apt-get install -y azfilesauth

Configurar autenticação

Você tem duas opções para configurar a autenticação no Linux:

- Use uma identidade gerenciada de VM: selecione essa opção se a VM tiver uma identidade gerenciada atribuída.

- Forneça o token OAuth diretamente: selecione essa opção se você estiver gerenciando tokens OAuth por conta própria.

Opção 1: usar uma identidade gerenciada de VM

Você pode usar uma identidade gerenciada atribuída pelo sistema ou atribuída pelo usuário para configurar a autenticação.

Se sua VM tiver uma identidade gerenciada atribuída pelo usuário, execute o comando a seguir para obter um token do IMDS (Serviço de Metadados de Instância) do Azure e armazená-lo automaticamente. Substitua <storage-account-name> pelo nome da sua conta de armazenamento. Substitua <client-id> pela ID do cliente de sua identidade gerenciada. Se você não tiver a ID do cliente, vá para a identidade gerenciada no portal do Azure e copie a ID do cliente.

sudo azfilesauthmanager set https://<storage-account-name>.file.core.windows.net --imds-client-id <client-id>

Se a VM tiver uma identidade gerenciada atribuída pelo sistema, use o --system sinalizador e não forneça uma ID do cliente:

sudo azfilesauthmanager set https://<storage-account-name>.file.core.windows.net --system

Verifique se o tíquete foi criado corretamente:

sudo azfilesauthmanager list

Opção 2: fornecer o token OAuth diretamente

Se você estiver gerenciando tokens por conta própria, forneça o token OAuth diretamente. O valor aud (público-alvo) do token deve ser https://storage.azure.com (sem barra final) e não https://storage.azure.com/, para montar o compartilhamento de arquivos.

Execute os seguintes comandos. Substitua <storage-account-name> e <access-token> por seus valores.

# Insert the token into your credential cache

sudo azfilesauthmanager set https://<storage-account-name>.file.core.windows.net <access-token>

# Verify the ticket is properly stored

sudo azfilesauthmanager list

Montar o compartilhamento de arquivos

Agora você pode montar o compartilhamento de arquivos em Windows ou Linux sem usar uma chave de conta de armazenamento.

Nos clientes Windows, você pode acessar diretamente seu compartilhamento de arquivos do Azure usando o caminho UNC inserindo o caminho a seguir no Explorador de Arquivos do Windows. Substitua <storage-account-name> pelo nome da conta storage e <file-share-name> pelo nome do compartilhamento de arquivo.

\\<storage-account-name>.file.core.windows.net\<file-share-name>

Para obter mais informações, consulte Montar compartilhamento de arquivos SMB do Azure no Windows.

Execute o comando a seguir para montar o compartilhamento de arquivos com as opções de montagem recomendadas. Substitua <storage-account-name> pelo nome da conta storage e <file-share-name> pelo nome do compartilhamento de arquivo. Você pode encontrar sua ID de credencial no seguinte arquivo de configuração: cat /etc/azfilesauth/config.yaml. Para atribuir uma identidade gerenciada a um usuário, inclua a ID do cliente da identidade gerenciada usando a opção de montagem username=<client-id>. Para atribuir uma identidade gerenciada ao sistema, oculte a opção de montagem username=<client-id>.

sudo mount -t cifs //<storage-account-name>.file.core.windows.net/<file-share-name> /mnt/smb -o sec=krb5,cruid=<credential-id>,username=<client-id>,dir_mode=0755,file_mode=0755,serverino,nosharesock,mfsymlinks,actimeo=30

Verifique se a montagem foi bem-sucedida.

ls -la /mnt/smb

Para obter mais informações, consulte Montando compartilhamentos de arquivos SMB do Azure em clientes Linux.

Atualizar suas credenciais

Para evitar interrupções de acesso, você deve atualizar suas credenciais periodicamente. O serviço de atualização detecta e renova credenciais automaticamente conforme necessário.

Depois de montar o compartilhamento de arquivos pela primeira vez, inicie o serviço de atualização:

sudo systemctl start azfilesrefresh

Para garantir que o serviço seja iniciado automaticamente em cada inicialização:

sudo systemctl enable --now azfilesrefresh

A atualização automática de credencial requer uma identidade gerenciada atribuída à sua VM. Se você estiver fornecendo o token OAuth diretamente, deverá atualizar as credenciais manualmente usando o azfilesauthmanager set comando conforme descrito em Configurar autenticação ou programaticamente por meio das APIs de biblioteca compartilhada.

Resolução de problemas

As etapas de solução de problemas são diferentes para clientes Windows e Linux.

Se você encontrar problemas ao montar compartilhamento de arquivos no Windows, siga estas etapas para habilitar registro detalhado e coletar informações de diagnóstico:

Em clientes Windows, use o Editor do Registro para definir o nível de Data para verbosity em

0x00000004(4) paraComputer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Azure\Storage\Files\SmbAuth.Tente montar o compartilhamento novamente e reproduzir o erro.

Agora você deve ter um arquivo chamado

AzFilesSmbMILog.log. Envie o arquivo de log para a equipe Arquivos do Azure para obter assistência.

Se você encontrar problemas ao montar o compartilhamento de arquivos no Linux, siga as etapas de diagnóstico SMB.

Opções de instalação e integração da biblioteca de clientes

As informações a seguir são para desenvolvedores que precisam integrar identidades gerenciadas em seus aplicativos.

Para desenvolvedores que precisam integrar identidades gerenciadas em seus aplicativos Windows, várias abordagens de implementação estão disponíveis. A abordagem escolhida depende da arquitetura e dos requisitos do aplicativo.

Integração de assembly gerenciado: pacote NuGet

Para aplicativos .NET, o pacote NuGet Microsoft.Azure.AzFilesSmbMI inclui um assembly gerenciado (Microsoft.Azure.AzFilesSmbMI.dll) que fornece acesso direto à funcionalidade de autenticação OAuth SMB. Use essa abordagem para C# e outros aplicativos baseados em .NET.

Para instalar o conjunto, use Install-Package Microsoft.Azure.AzFilesSmbMI -version 1.2.3168.94.

Integração de DLL nativa

Para aplicativos nativos que precisam de acesso direto à API, AzFilesSmbMIClient está disponível como uma DLL nativa. Essa opção é particularmente útil para aplicativos ou sistemas C/C++ que precisam de integração de nível inferior. Consulte a implementação do Windows e a referência da API (arquivo de cabeçalho nativo).

Métodos de API nativa

A DLL nativa exporta os seguintes métodos principais para o gerenciamento de credenciais:

extern "C" AZFILESSMBMI_API HRESULT SmbSetCredential(

_In_ PCWSTR pwszFileEndpointUri,

_In_ PCWSTR pwszOauthToken,

_In_ PCWSTR pwszClientID,

_Out_ PDWORD pdwCredentialExpiresInSeconds

);

extern "C" AZFILESSMBMI_API HRESULT SmbRefreshCredential(

_In_ PCWSTR pwszFileEndpointUri,

_In_ PCWSTR pwszClientID

);

extern "C" AZFILESSMBMI_API HRESULT SmbClearCredential(

_In_ PCWSTR pwszFileEndpointUri

);

Os desenvolvedores do Linux podem usar a biblioteca compartilhada instalada automaticamente com o azfilesauth pacote. Você pode vincular-se à biblioteca em seus aplicativos C/C++ para acesso direto à API.

Inclua o cabeçalho public.

Para obter mais informações, consulte o projeto AzFilesAuthenticator.

Métodos de API de biblioteca compartilhada

A biblioteca compartilhada exporta os seguintes métodos principais para o gerenciamento de credenciais:

#ifdef __cplusplus

extern "C" {

#endif

int extern_smb_set_credential_oauth_token(char* file_endpoint_uri,

char* auth_token,

unsigned int* credential_expires_in_seconds);

int extern_smb_clear_credential(char* file_endpoint_uri);

int extern_smb_list_credential(bool is_json);

const char* extern_smb_version();

#ifdef __cplusplus

}

#endif

Descrição da API

A tabela a seguir lista os comandos da API e seu uso. Os valores retornados seguem as convenções padrão C (zero para êxito, sem zero para erros).

| Command | Descrição |

|---|---|

extern_smb_set_credential_oauth_token() |

Defina as credenciais do token OAuth para um ponto de extremidade de armazenamento específico. |

extern_smb_clear_credential() |

Remove as credenciais armazenadas de um ponto de extremidade de armazenamento. |

extern_smb_list_credential() |

Lista todas as credenciais armazenadas. |

extern_smb_version() |

Retorna a cadeia de caracteres de versão da azfilesauth biblioteca. |