Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo mostra-lhe como configurar Link Privado com o Azure Virtual Desktop para ligar em privado aos seus recursos remotos. Para obter mais informações sobre como utilizar Link Privado com o Azure Virtual Desktop, incluindo limitações, veja Link Privado do Azure com o Azure Virtual Desktop.

Pré-requisitos

Para utilizar Link Privado com o Azure Virtual Desktop, precisa das seguintes opções:

Um conjunto de anfitriões existente com anfitriões de sessão, um grupo de aplicações e uma área de trabalho.

Uma rede virtual e sub-rede existentes que pretende utilizar para pontos finais privados.

Uma aplicação suportada num dispositivo local para aceder a uma sessão remota:

- Aplicação ambiente de trabalho remoto em qualquer plataforma. Se estiver a utilizar o cliente de Ambiente de Trabalho Remoto para Windows, tem de utilizar a versão 1.2.4066 ou posterior para se ligar através de um ponto final privado.

- Windows App no macOS ou iOS/iPadOS.

Se quiser utilizar Azure CLI ou Azure PowerShell localmente, veja Utilizar a CLI do Azure e Azure PowerShell com o Azure Virtual Desktop para se certificar de que tem a extensão da CLI de ambiente de trabalho Azure ou o módulo Az.DesktopVirtualization do PowerShell instalado. Em alternativa, utilize o Azure Cloud Shell.

Azure PowerShell cmdlets do Azure Virtual Desktop que suportam Link Privado estão em pré-visualização. Terá de transferir e instalar a versão de pré-visualização do módulo Az.DesktopVirtualization para utilizar estes cmdlets, que foram adicionados na versão 5.0.0.

Ativar Link Privado com o Azure Virtual Desktop numa subscrição

Para utilizar Link Privado com o Azure Virtual Desktop, tem de voltar a registar o fornecedor de recursos Microsoft.DesktopVirtualization em cada subscrição que pretende utilizar Link Privado com o Azure Virtual Desktop.

Selecione o separador relevante para o seu cenário.

Registar novamente o fornecedor de recursos do Azure Virtual Desktop

Antes de poder utilizar Link Privado com o Azure Virtual Desktop, tem de voltar a registar o fornecedor de recursos Microsoft.DesktopVirtualization. Tem de o fazer para cada subscrição que pretende utilizar para Link Privado com o Azure Virtual Desktop:

Entre no portal do Azure.

Na barra de pesquisa, introduza Subscrições e selecione a entrada de serviço correspondente.

Selecione o nome da sua subscrição e, em seguida, na secção Definições, selecione Fornecedores de recursos.

Procure e selecione Microsoft.DesktopVirtualização e, em seguida, selecione Voltar a registar.

Verifique se a status de Microsoft.DesktopVirtualization está Registada.

Criar pontos finais privados

Durante o processo de configuração, tem de criar pontos finais privados para os seguintes recursos, consoante o seu cenário.

Todas as partes da ligação – deteção inicial do feed, transferência de feeds e ligações de sessão remota para clientes e anfitriões de sessão – utilizam rotas privadas. Precisa dos seguintes pontos finais privados:

Objetivo Tipo de recurso Sub-recurso de destino Quantidade de pontos finais Ligações a conjuntos de anfitriões Microsoft.DesktopVirtualization/hostpools ligação Um por conjunto de anfitriões Transferência do feed Microsoft.DesktopVirtualization/workspaces feed Um por área de trabalho Deteção inicial do feed Microsoft.DesktopVirtualization/workspaces global Apenas uma para todas as implementações do Azure Virtual Desktop As ligações de transferência de feeds e de sessão remota para clientes e anfitriões de sessões utilizam rotas privadas, mas a deteção inicial do feed utiliza rotas públicas. Precisa dos seguintes pontos finais privados. Não é necessário o ponto final para a deteção inicial do feed.

Objetivo Tipo de recurso Sub-recurso de destino Quantidade de pontos finais Ligações a conjuntos de anfitriões Microsoft.DesktopVirtualization/hostpools ligação Um por conjunto de anfitriões Transferência do feed Microsoft.DesktopVirtualization/workspaces feed Um por área de trabalho Apenas as ligações de sessão remota para clientes e anfitriões de sessão utilizam rotas privadas, mas a deteção inicial de feeds e transferência de feeds utilizam rotas públicas. Precisa dos seguintes pontos finais privados. Não são necessários pontos finais para áreas de trabalho.

Objetivo Tipo de recurso Sub-recurso de destino Quantidade de pontos finais Ligações a conjuntos de anfitriões Microsoft.DesktopVirtualization/hostpools ligação Um por conjunto de anfitriões Tanto os clientes como as VMs do anfitrião de sessão utilizam rotas públicas. Link Privado não é utilizado neste cenário.

Importante

Se criar um ponto final privado para a deteção inicial do feed, a área de trabalho utilizada para o sub-recurso global rege o Nome de Domínio Completamente Qualificado (FQDN) partilhado, facilitando a deteção inicial de feeds em todas as áreas de trabalho. Deve criar uma área de trabalho separada que só é utilizada para esta finalidade e não tem nenhum grupo de aplicações registados na mesma. A eliminação desta área de trabalho fará com que todos os processos de deteção de feeds deixem de funcionar.

Não pode controlar o acesso à área de trabalho utilizada para a deteção inicial do feed (sub-recurso global). Se configurar esta área de trabalho para permitir apenas acesso privado, a definição é ignorada. Esta área de trabalho está sempre acessível a partir de rotas públicas.

As alocações de endereços IP estão sujeitas a alterações à medida que a procura de endereços IP aumenta. Durante as expansões de capacidade, são necessários endereços adicionais para pontos finais privados. É importante considerar o potencial esgotamento do espaço de endereços e garantir espaço suficiente para o crescimento. Para obter mais informações sobre como determinar a configuração de rede adequada para pontos finais privados numa topologia hub ou spoke, veja Árvore de decisões para Link Privado implementação.

Ligações a conjuntos de anfitriões

Para criar um ponto final privado para o sub-recurso de ligação para ligações a um conjunto de anfitriões, selecione o separador relevante para o seu cenário e siga os passos.

Eis como criar um ponto final privado para o sub-recurso de ligação para ligações a um conjunto de anfitriões com o portal do Azure.

Entre no portal do Azure.

Na barra de pesquisa, escreva Azure Virtual Desktop e selecione a entrada de serviço correspondente para aceder à descrição geral do Azure Virtual Desktop.

Selecione Conjuntos de anfitriões e, em seguida, selecione o nome do conjunto de anfitriões para o qual pretende criar um sub-recurso de ligação .

Na descrição geral do conjunto de anfitriões, selecione Rede, ligações de ponto final privado e, por fim, Novo ponto final privado.

No separador Informações básicas , preencha as seguintes informações:

Parâmetro Valor/Descrição Assinatura Selecione a subscrição na qual pretende criar o ponto final privado na lista pendente. Grupo de recursos Esta predefinição é automaticamente o mesmo grupo de recursos que a área de trabalho para o ponto final privado, mas também pode selecionar um existente alternativo na lista pendente ou criar um novo. Nome Introduza um nome para o novo ponto final privado. Nome da interface de rede O nome da interface de rede é preenchido automaticamente com base no nome que atribuiu ao ponto final privado, mas também pode especificar um nome diferente. Região Esta predefinição é automaticamente a mesma região Azure que a área de trabalho e é onde o ponto final privado é implementado. Esta tem de ser a mesma região que a rede virtual e os anfitriões de sessão. Depois de concluir este separador, selecione Seguinte: Recurso.

No separador Recurso , valide os valores de Subscrição, Tipo de recurso e Recurso e, em seguida, para Sub-recurso de destino, selecione ligação. Depois de concluir este separador, selecione Seguinte: Rede Virtual.

No separador Rede Virtual, preencha as seguintes informações:

Parâmetro Valor/Descrição Rede virtual Selecione a rede virtual na qual pretende criar o ponto final privado na lista pendente. Sub-rede Selecione a sub-rede da rede virtual na qual pretende criar o ponto final privado na lista pendente. Política de rede para pontos finais privados Selecione editar se quiser escolher uma política de rede de sub-rede. Para obter mais informações, veja Gerir políticas de rede para pontos finais privados. Configuração de IP privado Selecione Alocar dinamicamente o endereço IP ou Alocar estaticamente o endereço IP. O espaço de endereços é da sub-rede que selecionou.

Se optar por alocar estaticamente endereços IP, terá de preencher o Nome e o IP Privado para cada membro listado.Grupo de segurança de aplicações Opcional: selecione um grupo de segurança de aplicações existente para o ponto final privado na lista pendente ou crie um novo. Também pode adicionar um mais tarde. Depois de concluir este separador, selecione Seguinte: DNS.

No separador DNS, escolha se pretende utilizar Azure DNS privado Zona ao selecionar Sim ou Não para Integrar com a zona DNS privada. Se selecionar Sim, selecione a subscrição e o grupo de recursos no qual pretende criar a zona

privatelink.wvd.microsoft.comDNS privada . Para obter mais informações, veja Azure configuração do DNS do Ponto Final Privado.Depois de concluir este separador, selecione Seguinte: Etiquetas.

Opcional: no separador Etiquetas , pode introduzir os pares nome/valor necessários e, em seguida, selecionar Seguinte: Rever + criar.

No separador Rever + criar , certifique-se de que a validação é aprovada e reveja as informações utilizadas durante a implementação.

Selecione Criar para criar o ponto final privado para o sub-recurso de ligação.

Importante

Tem de criar um ponto final privado para o sub-recurso de ligação para cada conjunto de anfitriões que pretende utilizar com Link Privado.

Transferência do feed

Para criar um ponto final privado para o sub-recurso do feed para uma área de trabalho, selecione o separador relevante para o seu cenário e siga os passos.

Na descrição geral do Azure Virtual Desktop, selecione Áreas de trabalho e, em seguida, selecione o nome da área de trabalho para a qual pretende criar um sub-recurso de feed.

Na descrição geral da área de trabalho, selecione Rede, ligações de ponto final privado e, por fim, Novo ponto final privado.

No separador Informações básicas , preencha as seguintes informações:

Parâmetro Valor/Descrição Assinatura Selecione a subscrição na qual pretende criar o ponto final privado na lista pendente. Grupo de recursos Esta predefinição é automaticamente o mesmo grupo de recursos que a área de trabalho para o ponto final privado, mas também pode selecionar um existente alternativo na lista pendente ou criar um novo. Nome Introduza um nome para o novo ponto final privado. Nome da interface de rede O nome da interface de rede é preenchido automaticamente com base no nome que atribuiu ao ponto final privado, mas também pode especificar um nome diferente. Região Esta predefinição é automaticamente a mesma região Azure que a área de trabalho e é onde o ponto final privado é implementado. Esta tem de ser a mesma região que a sua rede virtual. Depois de concluir este separador, selecione Seguinte: Recurso.

No separador Recurso , valide os valores de Subscrição, Tipo de recurso e Recurso e, em seguida, para Sub-recurso de destino, selecione feed. Depois de concluir este separador, selecione Seguinte: Rede Virtual.

No separador Rede Virtual, preencha as seguintes informações:

Parâmetro Valor/Descrição Rede virtual Selecione a rede virtual na qual pretende criar o ponto final privado na lista pendente. Sub-rede Selecione a sub-rede da rede virtual na qual pretende criar o ponto final privado na lista pendente. Política de rede para pontos finais privados Selecione editar se quiser escolher uma política de rede de sub-rede. Para obter mais informações, veja Gerir políticas de rede para pontos finais privados. Configuração de IP privado Selecione Alocar dinamicamente o endereço IP ou Alocar estaticamente o endereço IP. O espaço de endereços é da sub-rede que selecionou.

Se optar por alocar estaticamente endereços IP, terá de preencher o Nome e o IP Privado para cada membro listado.Grupo de segurança de aplicações Opcional: selecione um grupo de segurança de aplicações existente para o ponto final privado na lista pendente ou crie um novo. Também pode adicionar um mais tarde. Depois de concluir este separador, selecione Seguinte: DNS.

No separador DNS, escolha se pretende utilizar Azure DNS privado Zona ao selecionar Sim ou Não para Integrar com a zona DNS privada. Se selecionar Sim, selecione a subscrição e o grupo de recursos no qual pretende criar a zona

privatelink.wvd.microsoft.comDNS privada . Para obter mais informações, veja Azure configuração do DNS do Ponto Final Privado.Depois de concluir este separador, selecione Seguinte: Etiquetas.

Opcional: no separador Etiquetas , pode introduzir os pares nome/valor necessários e, em seguida, selecionar Seguinte: Rever + criar.

No separador Rever + criar , certifique-se de que a validação é aprovada e reveja as informações utilizadas durante a implementação.

Selecione Criar para criar o ponto final privado para o sub-recurso do feed.

Importante

Tem de criar um ponto final privado para o sub-recurso do feed para cada área de trabalho que pretende utilizar com Link Privado.

Deteção inicial do feed

Para criar um ponto final privado para o sub-recurso global utilizado para a deteção inicial do feed, selecione o separador relevante para o seu cenário e siga os passos.

Importante

Crie apenas um ponto final privado para o sub-recurso global para todas as implementações do Azure Virtual Desktop.

Um ponto final privado para o sub-recurso global de qualquer área de trabalho controla o nome de domínio completamente qualificado (FQDN) partilhado para a deteção inicial do feed. Isto, por sua vez, permite a deteção de feeds para todas as áreas de trabalho. Uma vez que a área de trabalho ligada ao ponto final privado é tão importante, eliminá-la fará com que todos os processos de deteção de feeds deixem de funcionar. Recomendamos que crie uma área de trabalho de marcador de posição não utilizada para o sub-recurso global.

Na descrição geral do Azure Virtual Desktop, selecione Áreas de trabalho e, em seguida, selecione o nome de uma área de trabalho que pretende utilizar para o sub-recurso global.

- Opcional: em vez disso, crie uma área de trabalho de marcador de posição para terminar o ponto final global ao seguir as instruções para Criar uma área de trabalho.

Na descrição geral da área de trabalho, selecione Rede, ligações de ponto final privado e, por fim, Novo ponto final privado.

No separador Informações básicas , preencha as seguintes informações:

Parâmetro Valor/Descrição Assinatura Selecione a subscrição na qual pretende criar o ponto final privado na lista pendente. Grupo de recursos Esta predefinição é automaticamente o mesmo grupo de recursos que a área de trabalho para o ponto final privado, mas também pode selecionar um existente alternativo na lista pendente ou criar um novo. Nome Introduza um nome para o novo ponto final privado. Nome da interface de rede O nome da interface de rede é preenchido automaticamente com base no nome que atribuiu ao ponto final privado, mas também pode especificar um nome diferente. Região Esta predefinição é automaticamente a mesma região Azure que a área de trabalho e é onde o ponto final privado será implementado. Esta tem de ser a mesma região que a sua rede virtual. Depois de concluir este separador, selecione Seguinte: Recurso.

No separador Recurso , valide os valores de Subscrição, Tipo de recurso e Recurso e, em seguida, para Sub-recurso de destino, selecione global. Depois de concluir este separador, selecione Seguinte: Rede Virtual.

No separador Rede Virtual, preencha as seguintes informações:

Parâmetro Valor/Descrição Rede virtual Selecione a rede virtual na qual pretende criar o ponto final privado na lista pendente. Sub-rede Selecione a sub-rede da rede virtual na qual pretende criar o ponto final privado na lista pendente. Política de rede para pontos finais privados Selecione editar se quiser escolher uma política de rede de sub-rede. Para obter mais informações, veja Gerir políticas de rede para pontos finais privados. Configuração de IP privado Selecione Alocar dinamicamente o endereço IP ou Alocar estaticamente o endereço IP. O espaço de endereços é da sub-rede que selecionou.

Se optar por alocar estaticamente endereços IP, terá de preencher o Nome e o IP Privado para cada membro listado.Grupo de segurança de aplicações Opcional: selecione um grupo de segurança de aplicações existente para o ponto final privado na lista pendente ou crie um novo. Também pode adicionar um mais tarde. Depois de concluir este separador, selecione Seguinte: DNS.

No separador DNS, escolha se pretende utilizar Azure DNS privado Zona ao selecionar Sim ou Não para Integrar com a zona DNS privada. Se selecionar Sim, selecione a subscrição e o grupo de recursos no qual pretende criar a zona

privatelink-global.wvd.microsoft.comDNS privada . Para obter mais informações, veja Azure configuração do DNS do Ponto Final Privado.Depois de concluir este separador, selecione Seguinte: Etiquetas.

Opcional: no separador Etiquetas , pode introduzir os pares nome/valor necessários e, em seguida, selecionar Seguinte: Rever + criar.

No separador Rever + criar , certifique-se de que a validação é aprovada e reveja as informações utilizadas durante a implementação.

Selecione Criar para criar o ponto final privado para o sub-recurso global.

Fechar rotas públicas

Depois de criar pontos finais privados, também pode controlar se o tráfego pode ser proveniente de rotas públicas. Pode controlar isto a um nível granular através do Azure Virtual Desktop ou, mais amplamente, através de um grupo de segurança de rede (NSG) ou Firewall do Azure.

Controlar rotas com o Azure Virtual Desktop

Com o Azure Virtual Desktop, pode controlar de forma independente o tráfego público para áreas de trabalho e conjuntos de anfitriões. Selecione o separador relevante para o seu cenário e siga os passos. Não pode configurar esta opção na CLI do Azure. Tem de repetir estes passos para cada área de trabalho e conjunto de anfitriões que utiliza com Link Privado.

Espaços de trabalho

Na descrição geral do Azure Virtual Desktop, selecione Áreas de trabalho e, em seguida, selecione o nome da área de trabalho para controlar o tráfego público.

Na descrição geral do conjunto de anfitriões, selecione Rede e, em seguida, selecione o separador Acesso público .

Selecione uma das opções a seguir:

Configuração Descrição Ativar o acesso público a partir de todas as redes Os utilizadores finais podem aceder ao feed através da Internet pública ou dos pontos finais privados. Desativar o acesso público e utilizar o acesso privado Os utilizadores finais só podem aceder ao feed através dos pontos finais privados. Selecione Salvar.

Pools de hosts

Na descrição geral do Azure Virtual Desktop, selecione Conjuntos de anfitriões e, em seguida, selecione o nome do conjunto de anfitriões para controlar o tráfego público.

Na descrição geral do conjunto de anfitriões, selecione Rede e, em seguida, selecione o separador Acesso público .

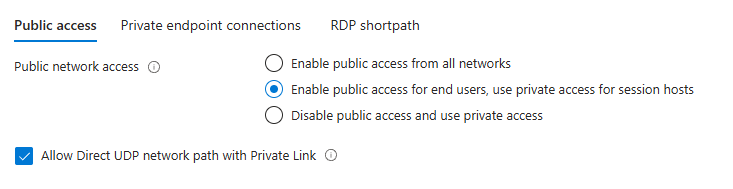

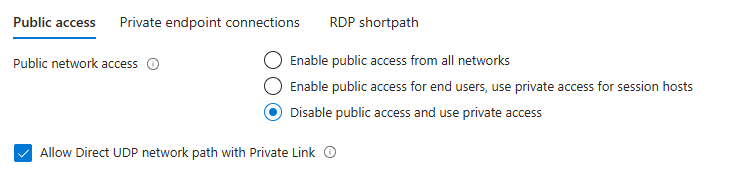

Selecione uma das opções a seguir:

Configuração Descrição Ativar o acesso público a partir de todas as redes Os utilizadores finais podem aceder aos anfitriões de feed e sessão de forma segura através da Internet pública ou dos pontos finais privados. Ativar o acesso público para utilizadores finais, utilizar o acesso privado para anfitriões de sessão Os utilizadores finais podem aceder ao feed de forma segura através da Internet pública, mas têm de utilizar pontos finais privados para aceder a anfitriões de sessão. Desativar o acesso público e utilizar o acesso privado Os utilizadores finais só podem aceder aos anfitriões de feed e sessão através dos pontos finais privados. Selecione Salvar.

Importante

Alterar o acesso dos anfitriões de sessão não afetará as sessões existentes. Depois de alterar um ponto final privado para um conjunto de anfitriões, tem de reiniciar o serviço Carregador de Agente de Ambiente de Trabalho Remoto (RDAgentBootLoader) em cada anfitrião de sessão no conjunto de anfitriões. Também tem de reiniciar este serviço sempre que alterar a configuração de rede de um conjunto de anfitriões. Em vez de reiniciar o serviço, pode reiniciar cada anfitrião de sessão.

Bloquear rotas públicas com grupos de segurança de rede ou Firewall do Azure

Se estiver a utilizar grupos de segurança de rede ou Firewall do Azure para controlar as ligações dos dispositivos cliente do utilizador ou dos anfitriões de sessão para os pontos finais privados, pode utilizar a etiqueta de serviço WindowsVirtualDesktop para bloquear o tráfego da Internet pública. Se bloquear o tráfego público da Internet através desta etiqueta de serviço, todo o tráfego de serviço utiliza apenas rotas privadas.

Cuidado

Certifique-se de que não bloqueia o tráfego entre os pontos finais privados e os endereços na lista de URLs necessários.

Não bloqueie determinadas portas dos dispositivos cliente do utilizador ou dos anfitriões de sessão para o ponto final privado de um recurso do conjunto de anfitriões com o sub-recurso de ligação . Todo o intervalo de portas dinâmicas TCP de 1 a 65535 para o ponto final privado é necessário porque o mapeamento de portas é utilizado para todos os gateways globais através do endereço IP de ponto final privado único correspondente ao sub-recurso de ligação . Se restringir as portas ao ponto final privado, os seus utilizadores poderão não conseguir ligar-se com êxito ao Azure Virtual Desktop.

Validar Link Privado com o Azure Virtual Desktop

Depois de fechar as rotas públicas, deve validar que o Link Privado com o Azure Virtual Desktop está a funcionar. Pode fazê-lo ao verificar o estado de ligação de cada ponto final privado, a status dos anfitriões de sessão e testar se os utilizadores podem atualizar e ligar-se aos respetivos recursos remotos.

Verificar o estado de ligação de cada ponto final privado

Para marcar o estado da ligação de cada ponto final privado, selecione o separador relevante para o seu cenário e siga os passos. Deve repetir estes passos para cada área de trabalho e conjunto de anfitriões que utiliza com Link Privado.

Espaços de trabalho

Na descrição geral do Azure Virtual Desktop, selecione Áreas de trabalho e, em seguida, selecione o nome da área de trabalho para a qual pretende marcar o estado da ligação.

Na descrição geral da área de trabalho, selecione Rede e, em seguida, Ligações de ponto final privado.

Para o ponto final privado listado, marcar o Estado da ligação é Aprovado.

Pools de hosts

Na descrição geral do Azure Virtual Desktop, selecione Conjuntos de anfitriões e, em seguida, selecione o nome do conjunto de anfitriões para o qual pretende marcar o estado da ligação.

Na descrição geral do conjunto de anfitriões, selecione Rede e, em seguida, Ligações de ponto final privado.

Para o ponto final privado listado, marcar o Estado da ligação é Aprovado.

Verificar a status dos anfitriões de sessão

Verifique a status dos anfitriões de sessão no Azure Virtual Desktop.

Na descrição geral do Azure Virtual Desktop, selecione Conjuntos de anfitriões e, em seguida, selecione o nome do conjunto de anfitriões.

Na secção Gerir , selecione Anfitriões de sessões.

Reveja a lista de anfitriões de sessão e marcar o respetivo status está Disponível.

Verificar se os utilizadores se podem ligar

Para testar se os seus utilizadores se podem ligar aos respetivos recursos remotos:

Utilize o cliente de Ambiente de Trabalho Remoto e certifique-se de que pode subscrever e atualizar áreas de trabalho.

Por fim, certifique-se de que os seus utilizadores se podem ligar a uma sessão remota.

Ativar o UDP através de Link Privado (optar ativamente por participar)

Para utilizar transportes baseados em UDP, como o RDP Shortpath para redes geridas através do Azure Virtual Desktop Link Privado, tem de ativar explicitamente o UDP na área de trabalho ou no conjunto de anfitriões e garantir que as opções públicas do Shortpath estão desativadas

Na portal do Azure, abra os conjuntos de Anfitriõesdo Azure Virtual Desktop ou o recurso Áreas de Trabalho.

Aceda a Rede → Acesso público.

Em Acesso público, escolha uma das seguintes opções:

Ativar o acesso público para utilizadores finais, utilizar o acesso privado para anfitriões de sessão ou

Desativar o acesso público e utilizar o acesso privado

When either of these options is selected, the portal displays an additional opt‑in checkbox: Captura de ecrã

Captura de ecrã

Ative Permitir o caminho de rede UDP Direto através de Link Privado para permitir transportes baseados em UDP (por exemplo, RDP Shortpath para redes geridas).

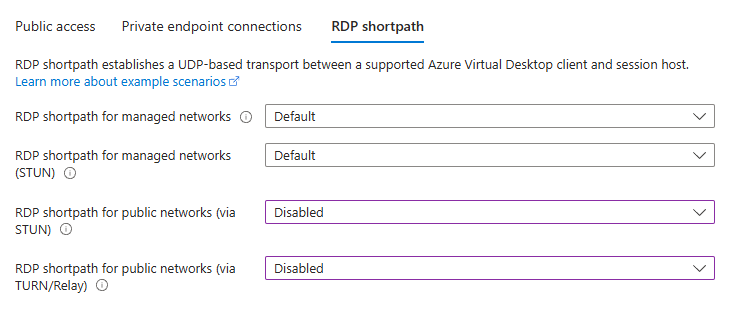

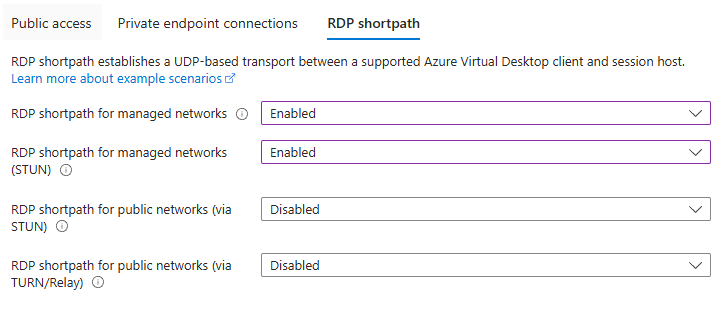

Aceda ao separador RdP Shortpath e desative as opções públicas do Shortpath:

RDP Shortpath para redes públicas (via STUN)

RDP Shortpath para redes públicas (via TURN) O portal bloqueará Guardar e mostrará um Erro de Configuração se estas opções públicas ainda estiverem ativadas.

Selecione Salvar.

RDP Shortpath para redes geridas – validação de configuração

Quando o RDP Shortpath para redes geridas está ativado, o portal impede a ativação das opções públicas do Shortpath (STUN ou TURN) e bloqueia Guardar até resolve o conflito.

Se a opção apenas privada não estiver ativada, todas as opções do Shortpath devem ser desativadas; o portal bloqueia Guardar se não estiverem

Pré-requisitos e limitações

O opt-in é necessário para transportes UDP através de Link Privado: Permitir o caminho de rede UDP Direto através de Link Privado tem de estar ativado na página Rede da área de trabalho/conjunto de anfitriões.

A rede pública Shortpath (STUN/TURN) não é suportada com Link Privado; utilize o RDP Shortpath para redes geridas ou o RDP Shortpath para redes geridas (STUN) com Link Privado.

Importante

A caixa de verificação UDP opt-in tornar-se-á obrigatória para ativar o RDP Shortpath com a Ligação privada. Se a caixa de verificação não estiver selecionada, o RDP Shortpath será bloqueado para Link Privado ligações.

Próximas etapas

Saiba mais sobre como configurar o RDP Shortpath em Configurar o RDP Shortpath.

Saiba mais sobre como Link Privado para Azure Virtual Desktop em Utilizar Link Privado com o Azure Virtual Desktop.

Saiba como configurar Azure DNS de Ponto Final Privado no Link Privado integração de DNS.

Para obter guias gerais de resolução de problemas para Link Privado, veja Resolver problemas de conectividade do Ponto Final Privado Azure.

Compreenda como funciona a conectividade do serviço Azure Virtual Desktop no Azure conectividade de rede do Virtual Desktop.

Veja a lista URL Obrigatório para obter a lista de URLs que precisa de desbloquear para garantir o acesso de rede ao serviço Azure Virtual Desktop.