Sobre VPN Ponto a Site

Uma conexão de gateway de VPN Ponto a Site (P2S) permite que você crie uma conexão segura para sua rede virtual a partir de um computador cliente individual. Uma conexão P2S é estabelecida iniciando-a do computador cliente. Essa solução é útil para pessoas que trabalham remotamente e querem se conectar às Redes Virtuais do Azure de um local remoto, como de casa ou de uma conferência. A VPN P2S também é uma solução útil para usar em vez da VPN site a site (S2S) quando você tem apenas alguns clientes que precisam se conectar a uma rede virtual. As configurações ponto a site exigem um tipo de VPN baseado em rota.

Qual protocolo o P2S usa?

VPN Ponto a Site pode usar um dos seguintes protocolos:

Protocolo de OpenVPN®, um protocolo VPN baseado em SSL/TLS. Uma solução de VPN TLS pode invadir firewalls, desde que a maioria dos firewalls abre a porta de saída 443 TCP, que o TLS usa. O OpenVPN pode ser usado para conexão em dispositivos Android, iOS (versões 11.0 e mais recentes), Windows, Linux e Mac (versões OSX 10.13 e mais recentes).

O SSTP (Secure Socket Tunneling Protocol), que é um protocolo VPN baseado em TLS de proprietário. Uma solução de VPN TLS pode invadir firewalls, desde que a maioria dos firewalls abre a porta de saída 443 TCP, que o TLS usa. SSTP só tem suporte em dispositivos com Windows. O Azure oferece suporte a todas as versões do Windows com SSTP e suporte ao TLS 1.2 (Windows 8.1 e posterior).

IKEv2 VPN, uma solução de VPN IPsec baseada em padrões. A VPN IKEv2 pode ser usada para se conectar em dispositivos Mac (MacOS versões 10.11 e mais recentes).

Como os clientes VPN P2S são autenticados?

Antes de o Azure aceitar uma conexão VPN P2S, o usuário deve autenticar primeiro. Há três tipos de autenticação que você pode selecionar ao configurar o gateway P2S. As opções são:

Você pode selecionar vários tipos de autenticação para a configuração do gateway P2S. Se você selecionar vários tipos de autenticação, o cliente VPN usado deverá ser compatível com pelo menos um tipo de autenticação e o tipo de túnel correspondente. Por exemplo, se você selecionar "IKEv2 e OpenVPN" para os tipos de túnel e "Microsoft Entra ID e Radius" ou "Microsoft Entra ID e Certificado do Azure" para o tipo de autenticação, o Microsoft Entra ID usará somente o tipo de túnel OpenVPN, pois ele não tem suporte pelo IKEv2.

A tabela a seguir mostra os mecanismos de autenticação que são compatíveis com os tipos de túnel selecionados. Cada mecanismo exige que o software cliente VPN correspondente no dispositivo de conexão seja configurado com as definições adequadas disponíveis nos arquivos de configuração do perfil do cliente VPN.

| Tipo de túnel | Mecanismo de autenticação |

|---|---|

| OpenVPN | Qualquer subconjunto do Microsoft Entra ID, Autenticação Radius e Certificação da Microsoft Azure |

| SSTP | Autenticação RADIUS/Certificado do Azure |

| IKEv2 | Autenticação RADIUS/Certificado do Azure |

| IKEv2 e OpenVPN | Autenticação Radius/ Certificado do Azure/ Microsoft Entra ID e Autenticação Radius/ Microsoft Entra ID e Certificado do Azure |

| IKEv2 e SSTP | Autenticação RADIUS/Certificado do Azure |

Autenticação de certificado

Ao configurar o gateway P2S para autenticação de certificado, carregue a chave pública do certificado raiz confiável no gateway do Azure. Você pode usar um certificado raiz que foi gerado usando uma solução corporativa ou você pode gerar um certificado autoassinado.

Para autenticar, cada cliente que se conecta deve ter um certificado de cliente instalado que é gerado a partir do certificado raiz confiável. Isso é um acréscimo ao software do cliente VPN. A validação do certificado do cliente é realizada pelo gateway de VPN e acontece durante o estabelecimento da conexão de VPN P2S.

Fluxo de trabalho de autenticação de certificado

Em um alto nível, é necessário executar as seguintes etapas para configurar a autenticação de certificado:

- Habilitar a autenticação de certificado no gateway P2S, juntamente com as configurações adicionais necessárias (pool de endereços do cliente etc.), e carregar as informações da chave pública da AC raiz.

- Gerar e baixar os arquivos de configuração do perfil do cliente VPN (pacote de configuração do perfil).

- Instale o certificado do cliente em cada computador cliente conectado.

- Configure o cliente VPN no computador cliente usando as definições encontradas no pacote de configurações do perfil VPN.

- Conectar.

Autenticação do Microsoft Entra ID

É possível configurar o gateway P2S para permitir que os usuários de VPN se autentiquem usando as credenciais do Microsoft Entra ID. Com a autenticação do Microsoft Entra ID, você pode usar os recursos de acesso condicional e autenticação multifator (MFA) do Microsoft Entra para VPN. A autenticação do Microsoft Entra ID é compatível apenas com o protocolo OpenVPN. Para autenticar e conectar, os clientes devem usar o Cliente VPN do Azure.

O Gateway de VPN agora dá suporte a uma nova ID do Aplicativo registrada pela Microsoft e aos valores de Público-alvo correspondentes para as versões mais recentes do Cliente VPN do Azure. Ao configurar um gateway de VPN P2S usando os novos valores de Público-alvo, ignore o processo de registro manual do aplicativo Cliente VPN do Azure para o locatário do Microsoft Entra. A ID do aplicativo já foi criada e seu locatário pode usá-lo automaticamente sem etapas extras de registro. Esse processo é mais seguro do que registrar manualmente o Cliente VPN do Azure porque não é necessário autorizar o aplicativo ou atribuir permissões por meio da função de Administrador Global.

Anteriormente, era necessário registrar manualmente (integrar) o aplicativo Cliente VPN do Azure com o locatário do Microsoft Entra. O registro do aplicativo cliente cria uma ID do Aplicativo que representa a identidade do aplicativo Cliente de VPN do Azure e requer autorização usando a função de Administrador Global. Para entender melhor a diferença entre os tipos de objetos de aplicativo, consulte Como e por que os aplicativos são adicionados ao Microsoft Entra ID.

Quando possível, recomendamos que você configure novos gateways P2S usando a ID do aplicativo do cliente VPN do Azure registrado pela Microsoft e seus valores de Público-alvo correspondentes, em vez de registrar manualmente o aplicativo Cliente VPN do Azure com seu locatário. Se você tiver um gateway de VPN do Azure configurado anteriormente que usa a autenticação do Microsoft Entra ID, poderá atualizar o gateway e os clientes para aproveitar a nova ID do Aplicativo registrado pela Microsoft. A atualização do gateway P2S com o novo valor de Público-alvo é necessária se você quiser que os clientes Linux se conectem. O Cliente VPN do Azure para Linux não é compatível com os valores de Público-alvo mais antigos.

Se você tiver um gateway P2S existente que deseja atualizar para usar um novo valor de Público-alvo, consulte Alterar Público-alvo para um gateway de VPN P2S. Se você quiser criar ou modificar um valor de público-alvo personalizado, confira Criar uma ID de aplicativo de público-alvo personalizado para VPN P2S. Se quiser configurar ou restringir o acesso a P2S baseado em usuários e grupos, confira Cenário: Configurar o acesso à VPN P2S baseado em usuários e grupos.

Considerações e limitações

Um gateway de VPN P2S só pode dar suporte a um valor de Público-alvo. Ele não pode dar suporte para vários valores de Público-alvo simultaneamente.

No momento, a ID do aplicativo registrada pela Microsoft mais recente não é compatível com tantos valores de Público-alvo quanto o aplicativo mais antigo registrado manualmente. Se precisar de um valor de Público-alvo para qualquer coisa que não seja Público do Azure ou Personalizado, use o método e os valores registrados manualmente mais antigos.

O Cliente VPN do Azure para Linux não é compatível com versões anteriores de gateways P2S configurados para usar os valores de Público-alvo mais antigos que se alinham com o aplicativo registrado manualmente. O Cliente VPN do Azure para Linux dá suporte para valores de Público-alvo personalizados.

-

Embora seja possível que o Cliente VPN do Azure para Linux funcione em outras distribuições e versões do Linux, o Cliente VPN do Azure para Linux só tem suporte nas seguintes versões:

- Ubuntu 20.04

- Ubuntu 22.04

O Cliente VPN do Azure para macOS e Windows é compatível com versões anteriores de gateways P2S configurados para usar os valores de Público-alvo mais antigos que se alinham com o aplicativo registrado manualmente. Você também pode usar valores de Público-alvo personalizados com esses clientes.

Valores de público do cliente VPN do Azure

A tabela a seguir mostra as versões do Cliente VPN do Azure que são compatíveis com cada ID do Aplicativo e os valores de Público-alvo disponíveis correspondentes.

| ID do Aplicativo | Valores de público-alvo com suporte | Clientes com suporte |

|---|---|---|

| Registrado pela Microsoft | - Público do Azure: c632b3df-fb67-4d84-bdcf-b95ad541b5c8 |

- Linux - Windows - macOS |

| Registrado manualmente | - Público do Azure: 41b23e61-6c1e-4545-b367-cd054e0ed4b4- Azure Governamental: 51bb15d4-3a4f-4ebf-9dca-40096fe32426- Azure Alemanha: 538ee9e6-310a-468d-afef-ea97365856a9- Microsoft Azure operado pela 21Vianet: 49f817b6-84ae-4cc0-928c-73f27289b3aa |

- Windows - macOS |

| Personalizado | <custom-app-id> |

- Linux - Windows - macOS |

Fluxo de trabalho de autenticação do Microsoft Entra ID

Em um nível alto, você precisa executar as seguintes etapas para configurar a autenticação do Microsoft Entra ID:

- Se estiver usando o registro manual do aplicativo, execute as etapas necessárias no locatário do Microsoft Entra.

- Habilitar a autenticação do Microsoft Entra ID no gateway P2S, juntamente com as configurações adicionais necessárias (pool de endereços do cliente, etc.).

- Gerar e baixar os arquivos de configuração do perfil do cliente VPN (pacote de configuração do perfil).

- Faça download, instale e configure o Cliente VPN do Azure no computador cliente.

- Conectar.

RADIUS - Autenticação do servidor de domínio do Active Directory (AD)

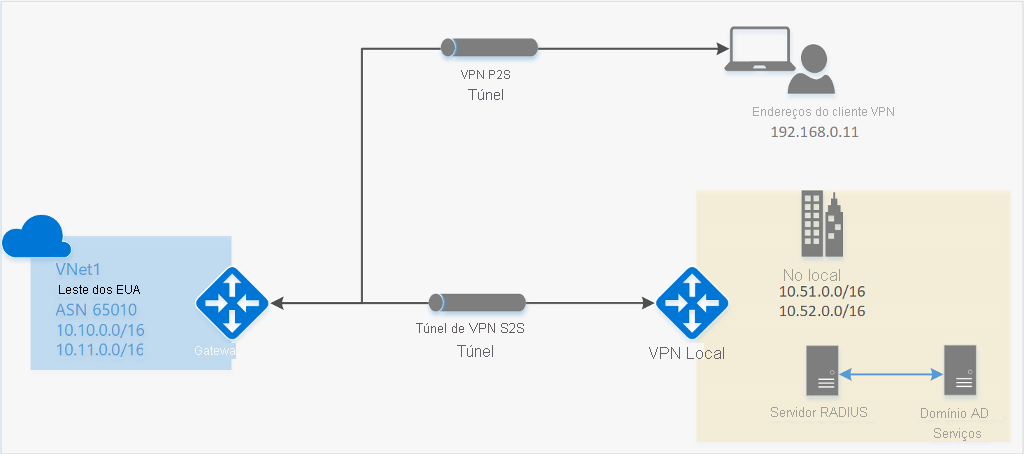

A autenticação de Domínio do AD permite que os usuários se conectem ao Azure usando suas credenciais de domínio da organização. Ela requer um servidor RADIUS que integra-se com o servidor do AD. As organizações também podem usar sua implantação RADIUS existente.

O servidor RADIUS pode ser implantado no local ou na sua rede virtual do Azure. Durante a autenticação, o Gateway de VPN do Azure atua como uma passagem e encaminha as mensagens de autenticação entre o servidor RADIUS e o dispositivo de conexão. Portanto, a capacidade de acesso ao servidor RADIUS pelo Gateway é importante. Se o servidor RADIUS for local, será necessária uma conexão VPN S2S do Azure para o site local para permitir o acesso.

O servidor RADIUS também pode ser integrado aos Serviços de Certificados do AD. Isso permite que você use o servidor RADIUS e sua implantação de certificado corporativo para autenticação de certificado P2S como uma alternativa para a autenticação de certificado do Azure. A vantagem é que você não precisa carregar certificados raiz e certificados revogados no Azure.

Um servidor RADIUS também pode integrar-se com outros sistemas de identidade externa. Isso possibilita várias opções de autenticação para VPNs P2S, incluindo opções de multifator.

Para as etapas de configuração do gateway P2S, consulte Configurar P2S - RADIUS.

Quais são os requisitos de configuração do cliente?

Os requisitos de configuração do cliente variam com base no cliente VPN que você utiliza, no tipo de autenticação e no protocolo. A tabela a seguir mostra os clientes disponíveis e os artigos correspondentes de cada configuração.

| Autenticação | Tipo de túnel | Sistema operacional cliente | Cliente VPN |

|---|---|---|---|

| Certificado | |||

| IKEv2, SSTP | Windows | Cliente VPN nativo | |

| IKEv2 | macOS | Cliente VPN nativo | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows | Cliente VPN do Azure Cliente OpenVPN versão 2.x Cliente OpenVPN versão 3.x |

|

| OpenVPN | macOS | Cliente OpenVPN | |

| OpenVPN | iOS | Cliente OpenVPN | |

| OpenVPN | Linux | Cliente VPN do Azure Cliente OpenVPN |

|

| Microsoft Entra ID | |||

| OpenVPN | Windows | Cliente VPN do Azure | |

| OpenVPN | macOS | Cliente VPN do Azure | |

| OpenVPN | Linux | Cliente VPN do Azure |

Quais versões do Cliente VPN do Azure estão disponíveis?

Para obter informações sobre as versões disponíveis do Azure VPN Client, datas de lançamento e novidades em cada versão, veja Versões do Azure VPN Client.

Quais SKUs de gateway dão suporte à VPN P2S?

A tabela a seguir mostra SKUs de gateways por túnel, conexão e taxa de transferência. Para obter mais informações, consulte Sobre SKUs de gateway.

| VPN Gateway Geração |

SKU | S2S/VNet para VNet Túneis |

P2S Conexões SSTP |

P2S Conexões IKEv2/OpenVPN |

Agregado Benchmark de taxa de transferência |

BGP | Com redundância de zona | Número de VMs com suporte na Rede Virtual |

|---|---|---|---|---|---|---|---|---|

| Geração1 | Basic | Máx. 10 | Máx. 128 | Sem suporte | 100 Mbps | Sem suporte | Não | 200 |

| Geração1 | VpnGw1 | Máx. 30 | Máx. 128 | Máx. 250 | 650 Mbps | Com suporte | Não | 450 |

| Geração1 | VpnGw2 | Máx. 30 | Máx. 128 | Máx. 500 | 1 Gbps | Com suporte | Não | 1300 |

| Geração1 | VpnGw3 | Máx. 30 | Máx. 128 | Máx. 1000 | 1,25 Gbps | Com suporte | Não | 4000 |

| Geração1 | VpnGw1AZ | Máx. 30 | Máx. 128 | Máx. 250 | 650 Mbps | Com suporte | Sim | 1000 |

| Geração1 | VpnGw2AZ | Máx. 30 | Máx. 128 | Máx. 500 | 1 Gbps | Com suporte | Sim | 2000 |

| Geração1 | VpnGw3AZ | Máx. 30 | Máx. 128 | Máx. 1000 | 1,25 Gbps | Com suporte | Sim | 5000 |

| Geração2 | VpnGw2 | Máx. 30 | Máx. 128 | Máx. 500 | 1,25 Gbps | Com suporte | Não | 685 |

| Geração2 | VpnGw3 | Máx. 30 | Máx. 128 | Máx. 1000 | 2,5 Gbps | Com suporte | Não | 2240 |

| Geração2 | VpnGw4 | Máx. 100* | Máx. 128 | Máx. 5.000 | 5 Gbps | Com suporte | Não | 5300 |

| Geração2 | VpnGw5 | Máx. 100* | Máx. 128 | Máx. 10000 | 10 Gbps | Com suporte | Não | 6700 |

| Geração2 | VpnGw2AZ | Máx. 30 | Máx. 128 | Máx. 500 | 1,25 Gbps | Com suporte | Sim | 2000 |

| Geração2 | VpnGw3AZ | Máx. 30 | Máx. 128 | Máx. 1000 | 2,5 Gbps | Com suporte | Sim | 3.300 |

| Geração2 | VpnGw4AZ | Máx. 100* | Máx. 128 | Máx. 5.000 | 5 Gbps | Com suporte | Sim | 4400 |

| Geração2 | VpnGw5AZ | Máx. 100* | Máx. 128 | Máx. 10000 | 10 Gbps | Com suporte | Sim | 9000 |

Observação

A SKU Básica tem limitações e não dá suporte à autenticação IKEv2, IPv6 ou RADIUS. Para obter mais informações, consulte Configurações do Gateway de VPN.

Quais políticas de IKE/IPsec são configuradas em gateways de VPN para P2S?

As tabelas nesta seção mostram os valores das políticas padrão. No entanto, eles não refletem os valores disponíveis com suporte para políticas personalizadas. Para políticas personalizadas, consulte os Valores aceitos listados no cmdlet New-AzVpnClientIpsecParameter do PowerShell.

IKEv2

| Cipher | Integridade | PRF | Grupo DH |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

IPsec

| Cipher | Integridade | Grupo PFS |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

Quais políticas de TLS são configuradas em gateways de VPN para P2S?

TLS

| Políticas |

|---|

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| **TLS_AES_256_GCM_SHA384 |

| **TLS_AES_128_GCM_SHA256 |

**Com suporte somente no TLS1.3 com OpenVPN

Como fazer para configurar uma conexão P2S?

Uma configuração P2S exige algumas etapas específicas. Os artigos a seguir contêm as etapas para orientar você nas etapas comuns de configuração P2S.

Para remover a configuração de uma conexão P2S

Você pode remover a configuração de uma conexão usando o PowerShell ou a CLI. Para obter exemplos, consulte as Perguntas frequentes.

Como funciona o roteamento P2S?

Veja os artigos a seguir:

Perguntas Frequentes

Há várias entradas de perguntas frequentes para ponto a site. Consulte as Perguntas frequentes sobre o Gateway de VPN, prestando atenção especial às seções Autenticação de certificado e RADIUS, conforme apropriado.

Próximas etapas

- Configurar uma conexão P2S – Autenticação de certificado do Azure

- Configurar uma conexão P2S – autenticação do Microsoft Entra ID

"OpenVPN" é uma marca comercial da OpenVPN Inc.