Configurar um cliente VPN para ponto a site: RADIUS – autenticação de senha

Para conectar-se a uma rede virtual via P2S (ponto a site), é necessário configurar o dispositivo do cliente ao qual será conectado. É possível criar conexões VPN P2S de dispositivos cliente do Windows, macOS e Linux. Este artigo ajuda você a criar e instalar a configuração do cliente de VPN para autenticação do RADIUS com nome de usuário/senha.

Ao utilizar a autenticação RADIUS, há várias instruções de autenticação: autenticação de certificado, autenticação de senha e outros protocolos e métodos de autenticação. A configuração do cliente de VPN é diferente para cada tipo de autenticação. Para configurar o cliente VPN, use arquivos de configuração do cliente que contêm as configurações necessárias.

Observação

Começando em 1 de julho de 2018, o suporte está sendo removido para TLS 1.0 e 1.1 do Gateway de VPN do Azure. O Gateway de VPN oferecerá suporte somente ao protocolo TLS 1.2. Somente conexões ponto a site são afetadas; conexões site a site não serão afetadas. Se você estiver usando TLS para VPNs ponto a site em clientes Windows 10 ou posterior, não precisará fazer nada. Se você estiver usando o TLS para conexões ponto a site em clientes Windows 7 e Windows 8, consulte o perguntas frequentes sobre o Gateway de VPN para obter instruções de atualização.

Fluxo de trabalho

O fluxo de trabalho de configuração para a autenticação de RADIUS P2S é o seguinte:

- Configurar o gateway de VPN do Azure para conectividade P2S.

- Configurar o servidor RADIUS para autenticação.

- Obter a configuração de cliente de VPN para a opção de autenticação de sua preferência e usá-la para configurar o cliente de VPN (este artigo).

- Conclua a configuração de P2S e conecte-se.

Importante

Se houver alguma alteração na configuração VPN ponto a site após gerar o perfil de configuração do cliente VPN, como o tipo de protocolo VPN ou o tipo de autenticação, será necessário gerar e instalar uma nova configuração de cliente VPN nos dispositivos dos usuários.

É possível configurar a autenticação de nome de usuário/senha para utilizar o Active Directory ou não utilizar o Active Directory. Em cada cenário, todos os usuários que se conectam devem ter credenciais de nome de usuário e senha que podem ser autenticadas por meio do RADIUS.

Quando configura a autenticação com nome de usuário e senha, você só pode criar uma configuração para o protocolo de autenticação EAP-MSCHAPv2 de nome de usuário e senha. Nos comandos, -AuthenticationMethod é EapMSChapv2.

Gerar os arquivos de configuração de cliente VPN

Você pode gerar os arquivos de configuração de cliente VPN usando o portal do Azure ou usando o Azure PowerShell.

Portal do Azure

- Navegue até o gateway da rede virtual.

- Clique em Configuração de ponto a site.

- Clique em Baixar cliente VPN.

- Selecione o cliente e preencha todas as informações solicitadas.

- Clique em Baixar para gerar o arquivo .zip.

- Geralmente o arquivo .zip é baixado na pasta Downloads.

Azure PowerShell

Gere arquivos de configuração de cliente VPN para usar com a autenticação de nome de usuário e senha. É possível gerar os arquivos de configuração do cliente VPN, utilizando o comando a seguir:

New-AzVpnClientConfiguration -ResourceGroupName "TestRG" -Name "VNet1GW" -AuthenticationMethod "EapMSChapv2"

Executar o comando retorna um link. Copie e cole o link em um navegador da Web para baixar o arquivo VpnClientConfiguration.zip. Descompacte o arquivo para ver as seguintes pastas:

- WindowsAmd64 e WindowsX86: essas pastas contêm os pacotes dos instaladores do Windows de 64 bits e 32 bits, respectivamente.

- Genérica: essa pasta contém informações gerais utilizadas para criar sua própria configuração do cliente VPN. Essa pasta não é necessária para as configurações de autenticação de nome de usuário/senha.

- Mac: se IKEv2 foi configurado ao criar o gateway de rede virtual, você verá uma pasta nomeada Mac que contém um arquivo mobileconfig. Esse arquivo é utilizado para configurar clientes Mac.

Se você já criou arquivos de configuração do cliente, poderá recuperá-los utilizando o cmdletGet-AzVpnClientConfiguration. Porém, se você fizer alterações na configuração VPN do P2S, como o tipo de protocolo VPN ou o tipo de autenticação, a configuração não será atualizada automaticamente. Você deve executar o cmdlet New-AzVpnClientConfiguration para criar um novo download de configuração.

Para recuperar arquivos de configuração de cliente gerados anteriormente, use o seguinte comando:

Get-AzVpnClientConfiguration -ResourceGroupName "TestRG" -Name "VNet1GW"

Ciente VPN do Windows

Você pode usar o mesmo pacote de configuração de cliente VPN em cada computador cliente do Windows, desde que a versão corresponda à arquitetura do cliente. Para obter a lista dos sistemas operacionais clientes com suporte, consulte as Perguntas Frequentes.

Use as seguintes etapas para configurar o cliente VPN do Windows nativo para autenticação de certificado:

Selecione os arquivos de configuração de cliente VPN que correspondem à arquitetura do computador com Windows. Para uma arquitetura de processador de 64 bits, escolha o pacote do instalador VpnClientSetupAmd64. Para uma arquitetura de processador de 32 bits, escolha o pacote do instalador VpnClientSetupX86.

Clique duas vezes no pacote para instalá-lo. Se você visualizar um pop-up do SmartScreen, selecione Mais informações>Executar assim mesmo.

No computador cliente, navegue para Configurações de Rede e selecione VPN. A conexão VPN mostra o nome da rede virtual a que ele se conecta.

Cliente VPN Mac (macOS)

Selecione o arquivo VpnClientSetup mobileconfig e envie-o para cada um dos usuários. Você pode usar o email ou outro método.

Localize o arquivo mobileconfig no Mac.

Etapa opcional – se você quiser especificar um DNS personalizado, adicione as seguintes linhas para o arquivo mobileconfig:

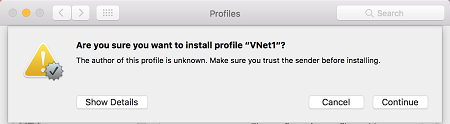

<key>DNS</key> <dict> <key>ServerAddresses</key> <array> <string>10.0.0.132</string> </array> <key>SupplementalMatchDomains</key> <array> <string>TestDomain.com</string> </array> </dict>Clique duas vezes no perfil para instalá-lo, e selecione Continuar. O nome do perfil é o mesmo que o nome da sua rede virtual.

Selecione Continuar para confiar no remetente do perfil e continuar a instalação.

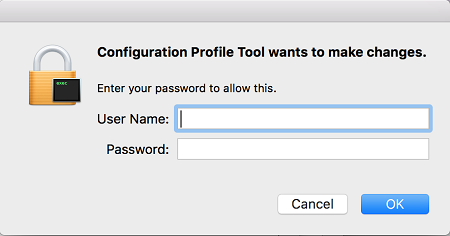

Durante a instalação do perfil, você pode especificar o nome de usuário e senha para autenticação de VPN. Não é obrigatório inserir essas informações. Se você fizer isso, as informações serão salvas e utilizadas automaticamente ao iniciar uma conexão. Selecione Instalar para continuar.

Insira um nome de usuário e senha para os privilégios necessários para instalar o perfil no computador. Selecione OK.

Após a instalação do perfil, ele estará visível na caixa de diálogo Perfis. Também é possível abrir essa caixa de diálogo posteriormente a partir das Preferências do Sistema.

Para acessar a conexão VPN, abra a caixa de diálogo Rede em Preferências do Sistema.

A conexão VPN aparece como IkeV2-VPN. O nome pode ser alterado, atualizando o arquivo mobileconfig.

Selecione Configurações de Autenticação. Selecione Nome de Usuário na lista e insira suas credenciais. Se as credenciais foram inseridas anteriormente, então, o Nome de Usuário será escolhido automaticamente na lista e o nome de usuário e senha serão pré-populados. Selecione OK para salvar as configurações.

Retorne para a caixa de diálogo Rede e selecione Aplicar para salvar as alterações. Para iniciar a conexão, selecione Conectar.

Cliente VPN do Linux – strongSwan

As instruções a seguir foram criadas por meio do forteSwan 5.5.1 no Ubuntu 17.0.4. As telas reais podem ser diferentes, dependendo da sua versão do Linux e do strongSwan.

Abra o Terminal para instalar o strongSwan e seu Gerenciador de Rede executando o comando no exemplo. Se você receber um erro relacionado a

libcharon-extra-plugins, substitua-o porstrongswan-plugin-eap-mschapv2.sudo apt-get install strongswan libcharon-extra-plugins moreutils iptables-persistent network-manager-strongswanSelecione o ícone Gerenciador de rede (seta para cima/seta para baixo) e selecione Editar Conexões.

Clique no botão Adicionar para criar uma nova conexão.

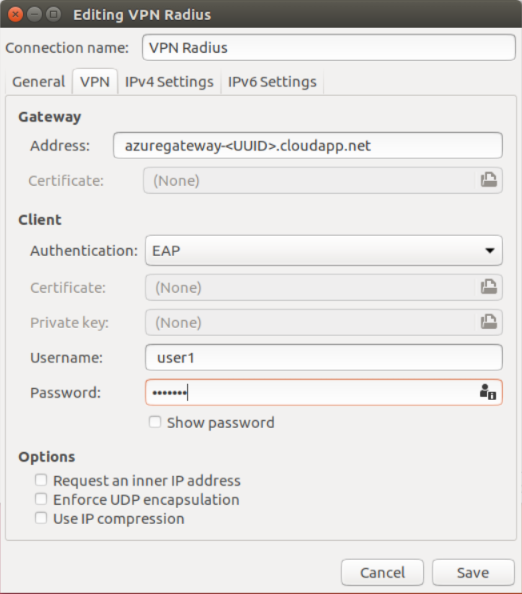

Selecione IPsec/IKEv2 (strongswan) no menu suspenso e, em seguida, selecione Criar. Você pode renomear sua conexão nesta etapa.

Abra o arquivo VpnSettings.xml na pasta Genérico dos arquivos de configuração do cliente baixado. Localize a marca chamada

VpnServere copie o nome, começando comazuregatewaye terminando com.cloudapp.net.Cole esse nome no campo Endereço da sua nova conexão VPN na seção Gateway. Em seguida, selecione o ícone da pasta no final do campo Certificado, navegue até a pasta Genérico e selecione o arquivo VpnServerRoot.

Na seção Cliente da conexão, selecione EAP para Autenticação e insira seu nome de usuário e senha. É possível ter que selecionar o ícone de bloqueio direito para salvar essas informações. Em seguida, selecione Salvar.

Selecione o ícone do Gerenciador de Rede (seta para cima/seta para baixo) e passe o mouse sobre Conexões VPN. Você visualiza a conexão VPN que foi criada. Para iniciar a conexão, selecione-a.

Etapas adicionais para a máquina virtual do Azure

Caso você esteja executando o procedimento em uma máquina virtual do Azure executando o Linux, há etapas adicionais a serem executadas.

Edite o arquivo /etc/netplan/50-cloud-init.yaml para incluir o parâmetro a seguir para a interface

renderer: NetworkManagerDepois de editar o arquivo, execute os dois comandos a seguir para carregar a nova configuração

sudo netplan generatesudo netplan applyParar/Iniciar ou Reimplantar a máquina virtual.

Próximas etapas

Retornar para o artigo concluir a configuração de P2S.

Para obter informações sobre solução de problemas de P2S, consulte Solução de problemas de conexões de ponto a site do Azure.