Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

As Políticas de Ficheiros permitem-lhe impor uma vasta gama de processos automatizados com as APIs do fornecedor de cloud. As políticas podem ser definidas para fornecer análises de conformidade contínuas, tarefas de Deteção de Dados Eletrónicos legais, DLP (Prevenção de perda de dados) para conteúdos confidenciais partilhados publicamente e muitos mais casos de utilização. Defender para Aplicativos de Nuvem pode monitorizar qualquer tipo de ficheiro com base em mais de 20 filtros de metadados. Por exemplo, nível de acesso e tipo de ficheiro.

Tipos de arquivo compatíveis

Defender para Aplicativos de Nuvem motores efetuam a inspeção de conteúdo ao extrair texto de (mais de 100) tipos de ficheiro comuns, incluindo o Office, Abrir o Office, ficheiros comprimidos, vários formatos de texto formatado, XML, HTML e muito mais.

Políticas

O motor combina três aspetos em cada política:

Verificação de conteúdo com base em modelos predefinidos ou expressões personalizadas.

Filtros de contexto, incluindo funções de utilizador, metadados de ficheiros, nível de partilha, integração de grupos organizacionais, contexto de colaboração e atributos personalizáveis adicionais.

Ações automatizadas para governança e correção.

Observação

Só é garantida a ação de governação da primeira política acionada. Por exemplo, se uma política de ficheiros tiver uma etiqueta de confidencialidade aplicada a um ficheiro, uma segunda política de ficheiros não poderá aplicar-lhe outra etiqueta de confidencialidade.

Depois de ativada, a política analisa continuamente o seu ambiente na cloud e identifica ficheiros que correspondem aos filtros de conteúdo e contexto e aplica as ações automatizadas pedidas. Estas políticas detetam e remediam quaisquer violações para informações inativas ou quando são criados novos conteúdos. As políticas podem ser monitoradas usando alertas em tempo real ou usando relatórios gerados pelo console.

Seguem-se exemplos de políticas de ficheiros que podem ser criadas:

Ficheiros partilhados publicamente – receba um alerta sobre qualquer ficheiro na sua cloud que seja partilhado publicamente ao selecionar todos os ficheiros cujo nível de partilha seja público.

Nome de ficheiro partilhado publicamente contém o nome da organização – receba um alerta sobre qualquer ficheiro que contenha o nome da sua organização e seja partilhado publicamente. Selecione arquivos com um nome de arquivo que contenha o nome da sua organização e que sejam compartilhados publicamente.

Partilhar com domínios externos – receba um alerta sobre qualquer ficheiro partilhado com contas pertencentes a domínios externos específicos. Por exemplo, arquivos compartilhados com o domínio de um concorrente. Selecione o domínio externo com o qual você deseja limitar o compartilhamento.

Colocar ficheiros partilhados em quarentena não modificados durante o último período – receba um alerta sobre ficheiros partilhados que ninguém modificou recentemente, para os colocar em quarentena ou optar por ativar uma ação automatizada. Exclua todos os arquivos privados que não foram modificados durante um intervalo de datas especificado. No Google Workspace, você pode optar por colocar esses arquivos em quarentena, usando a caixa de seleção 'arquivo de quarentena' na página de criação de política.

Partilhar com utilizadores não autorizados – receba um alerta sobre ficheiros partilhados com um grupo de utilizadores não autorizado na sua organização. Selecione os usuários para os quais o compartilhamento não é autorizado.

Extensão de ficheiro confidencial – receba um alerta sobre ficheiros com extensões específicas altamente expostas. Selecione a extensão específica (por exemplo, crt para certificados) ou nome de arquivo e exclua esses arquivos com nível de compartilhamento privado.

Pré-requisitos

Para configurar a primeira Política de Ficheiros num inquilino, precisa de:

- Microsoft Entra permissões do Principal de Serviço.

As permissões do Principal de Serviço só são dadas automaticamente se ainda não existir nenhuma política de ficheiros. Após a criação da primeira política de ficheiros, pode criar mais sem precisar dessas permissões.

Criar uma nova política de PIN

Para criar uma nova política de ficheiros, siga este procedimento:

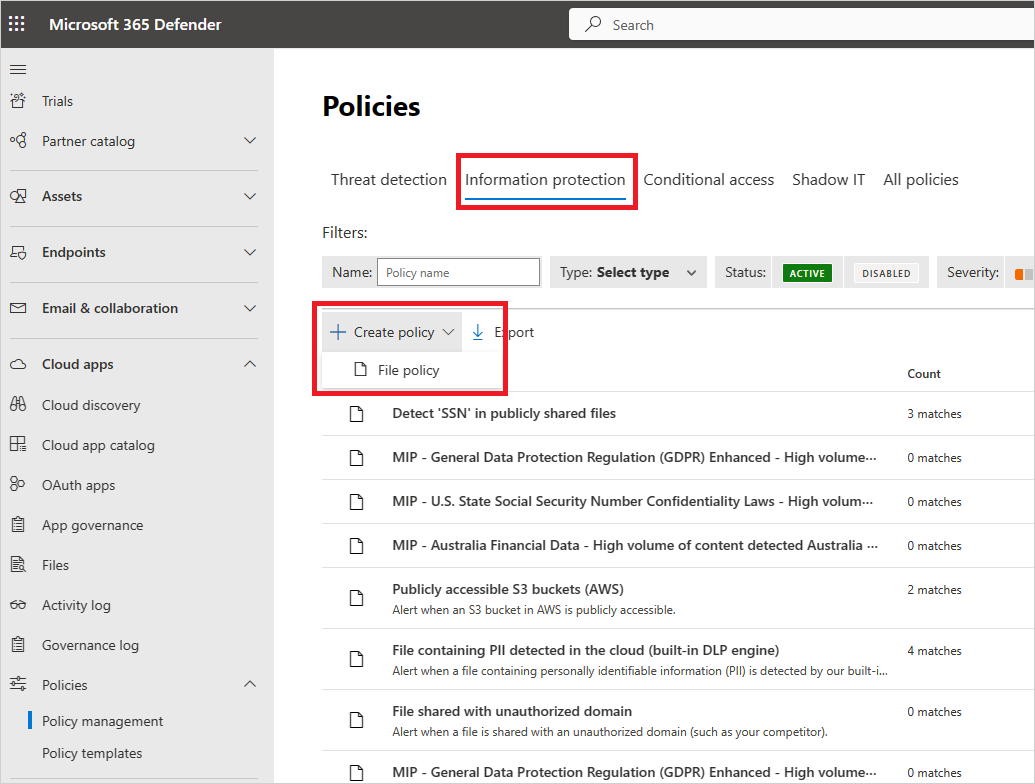

No portal do Microsoft Defender, em Aplicações na Cloud, aceda a Políticas ->Gestão de políticas. Selecione o separador Proteção de Informações.

Selecione Criar política e, em seguida, selecione Política de arquivo.

Atribua um nome e uma descrição à sua política. Também pode baseá-lo num modelo. Para obter mais informações sobre modelos de política, veja Controlar aplicações na cloud com políticas.

Atribua uma gravidade de Política à sua política. Se Defender para Aplicativos de Nuvem estiver configurado para enviar notificações com base num nível de gravidade de política específico, este nível determina se as correspondências para a política acionam uma notificação.

Selecione uma Categoria e ligue a política ao tipo de risco mais adequado. Este campo é informativo apenas e ajuda-o a procurar políticas e alertas específicos mais tarde, com base no tipo de risco. O risco pode já estar pré-selecionado de acordo com a categoria para a qual optou por criar a política. Por predefinição, as Políticas de ficheiros estão definidas como DLP.

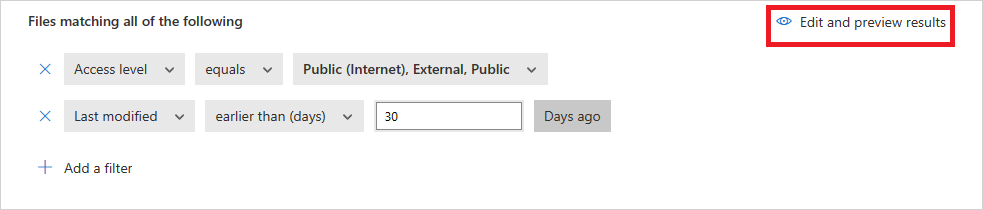

Crie um filtro para os ficheiros em que esta política irá atuar para definir as aplicações detetadas que acionam esta política. Restrinja os filtros de política até chegar a um conjunto preciso de arquivos nos quais deseja agir. Seja o mais restritivo possível para evitar falsos positivos. Por exemplo, se pretender remover permissões públicas, lembre-se de adicionar o filtro Público . Se quiser remover um utilizador externo, utilize o filtro "Externo" e assim sucessivamente.

Observação

A política de ficheiros"Contém" o filtro procura apenas palavras completas. Estas palavras têm de ser separadas por sinais de pontuação, como vírgulas, pontos, hífenes ou espaços.

- Os espaços ou hífenes entre palavras funcionam como OU. Por exemplo, se procurar "vírus malware", este localiza todos os ficheiros com software maligno ou vírus no nome, pelo que encontra malware-virus.exe e virus.exe.

- Se quiser procurar uma cadeia, coloque as palavras entre aspas. Esta função funciona como E. Por exemplo, se procurar "malware" "vírus", este localiza virus-malware-file.exe, mas não encontra malwarevirusfile.exe e não encontra malware.exe. No entanto, procura a cadeia exata. Se procurar "vírus malware", não encontrará "vírus" ou "vírus-malware". \

- Igual a pesquisa apenas para a cadeia de caracteres completa. Por exemplo, se procurar malware.exe encontra malware.exe, mas não malware.exe.txt.

No filtro Aplicar a , selecione todos os ficheiros, todos os ficheiros excluindo pastas selecionadas ou pastas selecionadas para Box, SharePoint, Dropbox ou OneDrive. Esta definição permite-lhe impor a política de ficheiros em todos os ficheiros na aplicação ou em pastas específicas. Em seguida, é-lhe pedido para iniciar sessão na aplicação na cloud e adicionar as pastas relevantes.

No filtro Selecionar grupos de utilizadores , selecione todos os proprietários de ficheiros, proprietários de ficheiros de grupos de utilizadores selecionados ou todos os proprietários de ficheiros, excluindo os grupos selecionados. Em seguida, selecione os grupos de usuários relevantes para determinar quais usuários e grupos devem ser incluídos na política.

Selecione o Método de inspeção de conteúdo. Recomendamos a utilização dos Serviços de Classificação de Dados.

Assim que a inspeção de conteúdo estiver ativada, pode optar por utilizar expressões predefinidas ou procurar outras expressões personalizadas.

Além disso, pode especificar uma expressão regular para excluir um ficheiro dos resultados. Essa opção será altamente útil se você tiver um padrão de palavra-chave de classificação interna que deseja excluir da política.

Pode definir o número mínimo de violações de conteúdo que pretende corresponder antes de o ficheiro ser considerado uma violação. Por exemplo, você pode escolher 10 se quiser ser alertado sobre arquivos com pelo menos 10 números de cartão de crédito encontrados em seu conteúdo.

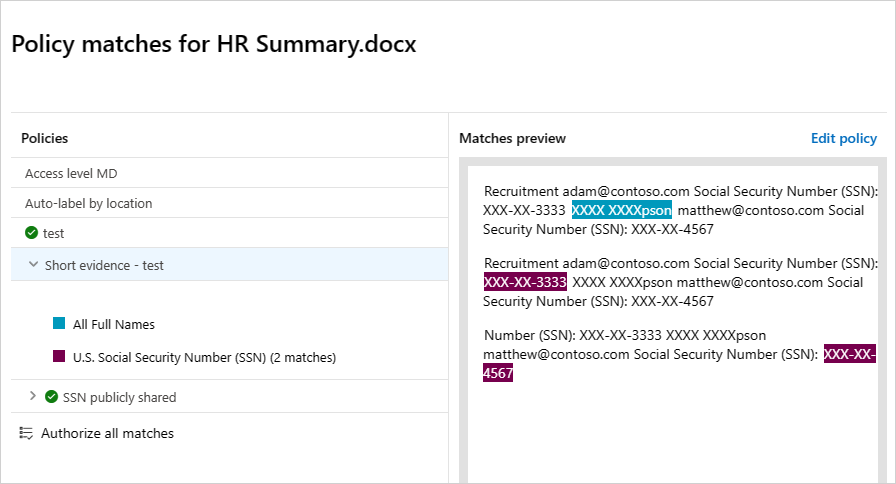

Quando o conteúdo é correspondido com a expressão selecionada, o texto de violação é substituído por caracteres "X". Por padrão, as violações são mascaradas e mostradas em seu contexto exibindo 100 caracteres antes e depois da violação. Os números no contexto da expressão são substituídos por caracteres "#" e nunca são armazenados no Defender para Aplicativos de Nuvem. Pode selecionar a opção para Desmascarar os últimos quatro carateres de uma violação para desmascarar os últimos quatro carateres da violação em si. É necessário definir quais tipos de dados a expressão regular pesquisa: conteúdo, metadados e/ou nome do arquivo. Por padrão, ele pesquisa o conteúdo e os metadados.

Na secção Alertas , configure qualquer uma das seguintes ações conforme necessário:

- Criar um alerta para cada evento correspondente com a gravidade da política

- Enviar um alerta como e-mail

- Limite de alerta diário por política. As ações de governação não são afetadas pelo limite de alertas diários.

- Enviar alertas para o Power Automate

Selecione as ações de Governação que pretende que Defender para Aplicativos de Nuvem efetuar quando for detetada uma correspondência. Tenha cuidado quando definir ações de governação, estas podem levar a uma perda irreversível de permissões de acesso aos seus ficheiros.

Depois de criar a política, pode vê-la ao filtrar o tipo de política Ficheiro . Pode sempre editar uma política, calibrar os respetivos filtros ou alterar as ações automatizadas. A política é ativada automaticamente após a criação e começa a analisar os seus ficheiros na cloud imediatamente. Recomendamos que reduza os filtros através de vários campos de pesquisa para obter os ficheiros com os quais pretende trabalhar. Quando mais estreitos os filtros, melhor. Pode utilizar o botão Editar e pré-visualizar resultados junto aos filtros.

Para ver as correspondências de políticas de ficheiros, aceda a Políticas ->Gestão de políticas. Aqui, pode ver os ficheiros suspeitos de violarem a política. Filtre os resultados para apresentar apenas as políticas de ficheiros com o filtro Tipo na parte superior. Para obter mais informações sobre as correspondências de cada política, na coluna Contar , selecione o número de correspondências de uma política. Em alternativa, selecione os três pontos no final da linha para uma política e selecione Ver todas as correspondências. Esta ação abre o relatório Política de ficheiros. Selecione o separador Agora correspondente para ver os ficheiros que correspondem atualmente à política. Selecione o separador Histórico para ver um histórico de até seis meses de ficheiros correspondentes à política.

Limitações

Está limitado a 50 políticas de ficheiros no Defender para Aplicativos de Nuvem.

Quando cria ou edita uma política de ficheiros ou utiliza a opção "Editar e pré-visualizar resultados", existe uma limitação de tamanho de consulta em vigor para manter o desempenho e impedir a sobrecarga do sistema. Se encontrar um erro de tamanho da consulta, tente remover um filtro de cada vez para isolar o problema. Comece com o filtro "colaboradores", especialmente se incluir grupos amplos como "todos" ou "todos, exceto utilizadores externos", que são mais propensos a exceder o limite de consultas.

Melhores práticas da política de ficheiros

Evite repor a política de ficheiros com a caixa de verificação Repor resultados e aplicar ações novamente em ambientes de produção, a menos que seja necessário. Ao fazê-lo, inicia uma análise completa de todos os ficheiros abrangidos pela política, o que pode afetar negativamente o desempenho.

Ao aplicar etiquetas a ficheiros numa pasta principal específica e respetivas subpastas, utilize a opção Aplicar a>-Selected pastas. Em seguida, adicione cada uma das pastas principais.

Ao aplicar etiquetas a ficheiros apenas numa pasta específica (excluindo as subpastas), utilize o filtro de política de ficheiros Pasta Principal com o operador Igual.

A política de ficheiros é mais rápida quando são utilizados critérios de filtragem estreitos (em comparação com critérios amplos).

Consolide várias políticas de ficheiros para o mesmo serviço (como o SharePoint, OneDrive, Box, etc.) para uma única política.

Ao ativar a monitorização de ficheiros (a partir da página Definições ), crie pelo menos uma política de ficheiros. Quando não existe nenhuma política de ficheiros ou está desativada durante sete dias consecutivos, a monitorização de ficheiros é automaticamente desativada.

Referência da política de ficheiros

Esta secção fornece detalhes de referência sobre políticas, fornecendo explicações para cada tipo de política e os campos que podem ser configurados para cada política.

Uma Política de ficheiros é uma política baseada em API que lhe permite controlar os conteúdos da sua organização na cloud, tendo em conta mais de 20 filtros de metadados de ficheiros (incluindo o nível de proprietário e de partilha) e os resultados da inspeção de conteúdo. Com base nos resultados da política, as ações de governação podem ser aplicadas. O motor de inspeção de conteúdos pode ser expandido através de motores DLP de terceiros e soluções antimalware.

Cada política é composta pelas seguintes partes:

Filtros de ficheiro – permite-lhe criar condições granulares com base nos metadados.

Inspeção de conteúdo – permite-lhe restringir a política, com base nos resultados do motor DLP. Pode incluir uma expressão personalizada ou uma expressão predefinida. As exclusões podem ser definidas e pode escolher o número de correspondências. Também pode utilizar a anonimização para mascarar o nome de utilizador.

Ações – a política fornece um conjunto de ações de governação que podem ser aplicadas automaticamente quando são encontradas violações. Estas ações estão divididas em ações de colaboração, ações de segurança e ações de investigação.

Extensões – a inspeção de conteúdo pode ser efetuada através de motores de terceiros para melhorar as capacidades de DLP ou antimalware.

Ver os resultados da política de ficheiros

Pode aceder ao Centro de políticas para rever as violações da política de ficheiros.

No Portal do Microsoft Defender, em Aplicações na Cloud, aceda a Políticas ->Gestão de políticas e, em seguida, selecione o separador Proteção de informações.

Para cada política de ficheiros, pode ver as violações da política de ficheiros ao selecionar as correspondências.

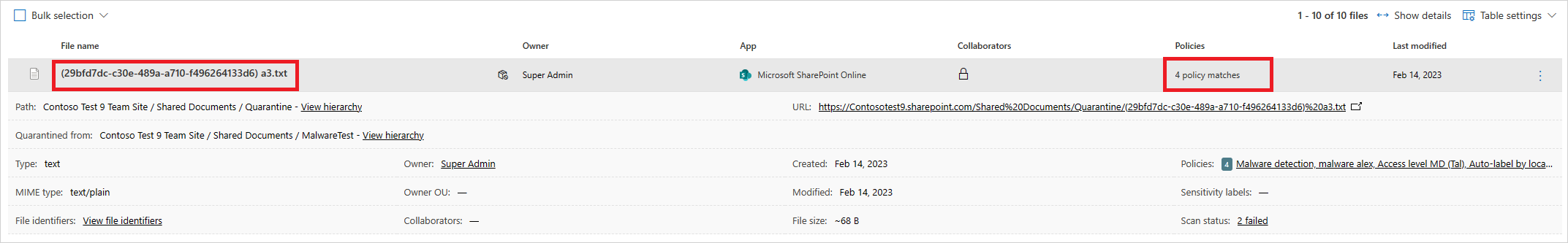

Pode selecionar o próprio ficheiro para obter informações sobre os ficheiros.

Por exemplo, pode selecionar Colaboradores para ver quem tem acesso a este ficheiro e pode selecionar Correspondências para ver os números da Segurança Social.

Filtros de ficheiros

Os filtros de ficheiros permitem-lhe aplicar critérios específicos às políticas de ficheiros e focar-se em ficheiros que cumprem condições como o tipo de ficheiro, o nível de acesso e a partilha de status. Isto inclui tipos de ficheiro como PDF, ficheiros do Office, RTF, HTML e ficheiros de código.

Segue-se uma lista dos filtros de ficheiro que podem ser aplicados:

Nível de acesso – nível de acesso de partilha; público, externo, interno ou privado.

- Interno – todos os ficheiros nos Domínios internos que definiu na configuração Geral.

- Externo – todos os ficheiros guardados em localizações que não estejam dentro dos domínios internos que definiu.

-

Partilhado - Files que têm um nível de partilha acima do privado. O shared inclui:

- Partilha interna - Files partilhada nos seus domínios internos.

- Partilha externa - Files partilhada em domínios que não estão listados nos seus domínios internos.

- Público com uma ligação - Files que podem ser partilhadas com qualquer pessoa através de uma ligação.

- Público - Files que podem ser encontradas através da pesquisa na Internet.

Observação

Files partilhadas nas suas aplicações de armazenamento ligadas por utilizadores externos são processadas da seguinte forma Defender para Aplicativos de Nuvem:

- OneDrive: O OneDrive atribui um utilizador interno como proprietário de qualquer ficheiro colocado no seu OneDrive por um utilizador externo. Uma vez que estes ficheiros são considerados propriedade da sua organização, Defender para Aplicativos de Nuvem analisa estes ficheiros e aplica políticas tal como acontece com qualquer outro ficheiro no seu OneDrive.

- Google Drive: O Google Drive considera estes ficheiros pertencentes ao utilizador externo. Devido a restrições legais a ficheiros e dados que a sua organização não possui, Defender para Aplicativos de Nuvem não tem acesso a estes ficheiros.

- Caixa: Uma vez que o Box considera os ficheiros de propriedade externa como informações privadas, os Administradores Globais do Box não conseguem ver o conteúdo dos ficheiros. Por este motivo, Defender para Aplicativos de Nuvem não tem acesso a estes ficheiros.

- Dropbox: Uma vez que o Dropbox considera os ficheiros de propriedade externa como informações privadas, os Administradores Globais do Dropbox não conseguem ver o conteúdo dos ficheiros. Por este motivo, Defender para Aplicativos de Nuvem não tem acesso a estes ficheiros.

Aplicação – procure apenas ficheiros nestas aplicações.

Colaboradores – incluir/excluir colaboradores ou grupos específicos.

Qualquer um a partir do domínio – se algum utilizador deste domínio tiver acesso direto ao ficheiro.

Observação

- Este filtro não suporta ficheiros que foram partilhados com um grupo, apenas com utilizadores específicos.

- Este filtro não suporta ficheiros partilhados com um utilizador específico através de uma ligação partilhada para o SharePoint e o OneDrive. Quando os ficheiros são carregados para o SharePoint ou OneDrive, o campo Domínios do Colaborador > inclui automaticamente o domínio do proprietário do ficheiro. Uma vez que a maioria dos ficheiros pertence a utilizadores na sua organização, utilizar o filtro Qualquer de domínio com o não contém condição e especificar o domínio da sua organização irá excluir a maioria dos ficheiros da política. Para evitar esta situação, não especifique o domínio da sua organização com esta condição.

Toda a organização – se toda a organização tiver acesso ao ficheiro.

Grupos – se um grupo específico tiver acesso ao ficheiro. Os grupos podem ser importados do Active Directory, aplicações na cloud ou criados manualmente no serviço.

Observação

- Este filtro é utilizado para procurar um grupo de colaboradores como um todo. Não corresponde a membros individuais do grupo.

Utilizadores – determinado conjunto de utilizadores que podem ter acesso ao ficheiro.

Criado – hora de criação de ficheiros. O filtro suporta datas antes/depois e um intervalo de datas.

Extension – foco em extensões de ficheiro específicas. Por exemplo, todos os ficheiros que são executáveis (*.exe). Este filtro é sensível às maiúsculas e minúsculas. Utilize a cláusula OR para aplicar o filtro em mais do que uma única variação de capitalização.

ID do Ficheiro – procure IDs de ficheiro específicos. O ID de Ficheiro é uma funcionalidade avançada que lhe permite controlar determinados ficheiros de valor elevado sem dependência do proprietário, localização ou nome.

Nome do ficheiro – nome de ficheiro ou subcadeia do nome, conforme definido na aplicação na cloud. Por exemplo, todos os ficheiros com uma palavra-passe no respetivo nome.

Etiqueta de confidencialidade – procure ficheiros com etiquetas específicas definidas. Se este filtro for utilizado numa política de ficheiros, a política aplica-se apenas aos ficheiros do Microsoft Office e ignora outros tipos de ficheiro. As etiquetas incluem:

- Proteção de Informações do Microsoft Purview – requer integração com Proteção de Informações do Microsoft Purview.

-

Defender para Aplicativos de Nuvem - Fornece mais informações sobre os ficheiros que analisa. Para cada ficheiro analisado por Defender para Aplicativos de Nuvem DLP, pode saber se a inspeção foi bloqueada porque o ficheiro está encriptado ou danificado. Por exemplo, pode configurar políticas para alertar e colocar em quarentena ficheiros protegidos por palavra-passe que são partilhados externamente.

- Azure RMS encriptado – Files cujo conteúdo não foi inspecionado porque têm um Azure conjunto de encriptação RMS.

- Palavra-passe encriptada – Files cujo conteúdo não foi inspecionado por estarem protegidos por palavra-passe pelo utilizador.

- Ficheiro danificado – Files cujo conteúdo não foi inspecionado porque os respetivos conteúdos não puderam ser lidos.

Tipo de ficheiro – Defender para Aplicativos de Nuvem analisa o ficheiro para determinar se o tipo de ficheiro verdadeiro corresponde ao tipo de MIME recebido (ver tabela) do serviço. Esta análise destina-se a ficheiros relevantes para a análise de dados (documentos, imagens, apresentações, folhas de cálculo, texto e ficheiros zip/arquivo). O filtro funciona por tipo de ficheiro/pasta. Por exemplo, Todas as pastas que são ... ou Todos os ficheiros de folha de cálculo que são...

| Tipo de MIME | Tipo de arquivo |

|---|---|

| - application/vnd.openxmlformats-officedocument.wordprocessingml.document - application/vnd.ms-word.document.macroEnabled.12 - aplicação/msword - application/vnd.oasis.opendocument.text - application/vnd.stardivision.writer - application/vnd.stardivision.writer-global - application/vnd.sun.xml.writer - application/vnd.stardivision.math - application/vnd.stardivision.chart - application/x-starwriter - application/x-stardraw - application/x-starmath - application/x-starchart - application/vnd.google-apps.document - application/vnd.google-apps.kix - aplicação/pdf - aplicação/x-pdf - application/vnd.box.webdoc - application/vnd.box.boxnote - application/vnd.jive.document - texto/rtf - aplicação/rtf |

Documento |

| - application/vnd.oasis.opendocument.image - application/vnd.google-apps.photo - começa com: imagem/ |

Image |

| - application/vnd.openxmlformats-officedocument.presentationml.presentation - application/vnd.ms-powerpoint.template.macroEnabled.12 - aplicação/mspowerpoint - aplicação/powerpoint - application/vnd.ms-powerpoint - application/x-mspowerpoint - aplicação/mspowerpoint - application/vnd.ms-powerpoint - application/vnd.oasis.opendocument.presentation - application/vnd.sun.xml.impress - application/vnd.stardivision.impress - application/x-starimpress - application/vnd.google-apps.presentation |

Apresentação |

| - application/vnd.openxmlformats-officedocument.spreadsheetml.sheet - application/vnd.ms-excel.sheet.macroEnabled.12 - aplicação/excel - application/vnd.ms-excel - aplicação/x-excel - application/x-msexcel - application/vnd.oasis.opendocument.spreadsheet - application/vnd.sun.xml.calc - application/vnd.stardivision.calc - application/x-starcalc - application/vnd.google-apps.spreadsheet |

Planilha |

| - começa por: texto/ | Texto |

| Todos os outros tipos de MIME de ficheiro | Outros |

- No lixo – exclua/inclua ficheiros na pasta do lixo. Estes ficheiros ainda podem ser partilhados e representar um risco. Este filtro não se aplica a ficheiros no SharePoint e no OneDrive.

Última modificação – hora de modificação do ficheiro. O filtro suporta datas anteriores e posteriores, intervalo de datas e expressões de hora relativa. Por exemplo, todos os ficheiros que não foram modificados nos últimos seis meses.

Política correspondida - Files correspondentes a uma política de Defender para Aplicativos de Nuvem ativa.

Tipo mime – tipo de extensões de correio da Internet (MIME) multiusos de ficheiros marcar. Aceita texto livre.

Proprietário – Incluir/excluir proprietários de ficheiros específicos. Por exemplo, controle todos os ficheiros partilhados por rogue_employee_#100.

UO Proprietário – inclua ou exclua proprietários de ficheiros que pertencem a determinadas unidades organizacionais. Por exemplo, todos os ficheiros públicos, exceto os ficheiros partilhados por EMEA_marketing. Aplica-se apenas a ficheiros armazenados no Google Drive.

Pasta principal – incluir ou excluir uma pasta específica (não se aplica a subpastas). Por exemplo, todos os ficheiros partilhados publicamente, exceto os ficheiros nesta pasta.

Observação

Defender para Aplicativos de Nuvem deteta apenas as novas pastas do SharePoint e do OneDrive após a ocorrência de alguma atividade de ficheiro.

Em quarentena – se o ficheiro for colocado em quarentena pelo serviço. Por exemplo, mostre-me todos os ficheiros que estão em quarentena.

Autorizar ficheiros

Depois de Defender para Aplicativos de Nuvem identificar ficheiros como representando um risco de software maligno ou DLP, recomendamos que investigue os ficheiros. Se determinar que os ficheiros são seguros, pode autorizá-los. Autorizar um ficheiro remove-o do relatório de deteção de software maligno e suprime futuras correspondências neste ficheiro.

Para autorizar ficheiros

No portal do Microsoft Defender, em Aplicações na Cloud, selecione Políticas ->Gestão de políticas. Selecione a guia Proteção de Informações do Azure.

Na lista de políticas, na linha em que é apresentada a política que acionou a investigação, na coluna Contagem , selecione a ligação correspondências .

Dica

Pode filtrar a lista de políticas por tipo. A tabela seguinte lista, por tipo de risco, que tipo de filtro utilizar:

Tipo de risco Tipo de filtro DLP Política de arquivo Malware Política de detecção de malware Na lista de ficheiros correspondentes, na linha em que o ficheiro em investigação é apresentado, selecione ✓ para Autorizar.

Trabalhar com a Gaveta de ficheiros

Pode ver mais informações sobre cada ficheiro ao selecionar o próprio ficheiro no registo de ficheiros. Selecionar um ficheiro abre a Gaveta de ficheiros que fornece as seguintes ações que pode efetuar no ficheiro:

- URL – leva-o para a localização do ficheiro.

- Identificadores de ficheiro – abre um pop-up com detalhes de dados não processados sobre o ficheiro, incluindo o ID de ficheiro e as chaves de encriptação quando estão disponíveis.

- Proprietário – veja a página de utilizador do proprietário deste ficheiro.

- Políticas correspondidas – veja uma lista de políticas às quais o ficheiro correspondeu.

- Etiquetas de confidencialidade – veja a lista de etiquetas de confidencialidade de Proteção de Informações do Microsoft Purview encontradas neste ficheiro. Em seguida, pode filtrar por todos os ficheiros correspondentes a esta etiqueta.

Os campos na Gaveta de ficheiros fornecem ligações contextuais para ficheiros e desagregações que poderá querer efetuar diretamente a partir da gaveta. Por exemplo, se mover o cursor junto ao campo Proprietário , pode utilizar o ícone "adicionar ao filtro" ![]() Para adicionar o proprietário imediatamente ao filtro da página atual. Também pode utilizar o ícone de engrenagem de definições

Para adicionar o proprietário imediatamente ao filtro da página atual. Também pode utilizar o ícone de engrenagem de definições ![]() é apresentado para chegar diretamente à página de definições necessária para modificar a configuração de um dos campos, como etiquetas de Confidencialidade.

é apresentado para chegar diretamente à página de definições necessária para modificar a configuração de um dos campos, como etiquetas de Confidencialidade.

Para obter uma lista das ações de governação disponíveis, veja Ações de governação de ficheiros.

Próximas etapas

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, abra um pedido de suporte.