Investigar aplicativos descobertos pelo Microsoft Defender para Ponto de Extremidade

A integração do Microsoft Defender para Aplicativos de Nuvem com o Microsoft Defender para Ponto de Extremidade fornece uma solução perfeita de visibilidade e controle de Shadow IT. Nossa integração permite que os administradores do Defender para Aplicativos de Nuvem investiguem os dispositivos descobertos, os eventos de rede e o uso do aplicativo.

Pré-requisitos

Antes de executar os procedimentos neste artigo, verifique se você integrou o Microsoft Defender para Endpoint ao Microsoft Defender para Aplicativos em Nuvem.

Investigar dispositivos descobertos no Defender para Aplicativos de Nuvem

Após integrar o Defender para Ponto de Extremidade com o Defender para Aplicativos de Nuvem, investigue os dados do dispositivo descoberto no painel de Cloud Discovery.

No portal do Microsoft Defender, em Aplicativos em Nuvem, selecione Painel>Cloud Discovery.

Na parte superior da página, selecione Pontos de extremidade gerenciados do Defender. Esse fluxo contém dados de todos os sistemas operacionais mencionados nos pré-requisitos do Defender para Aplicativos de Nuvem.

Na parte superior, você verá o número de dispositivos descobertos adicionados após a integração.

Clique na guia Dispositivos .

Faça drill down em cada dispositivo listado e use as guias para exibir os dados de investigação. Encontre correlações entre os dispositivos, os usuários, os endereços IP e os aplicativos envolvidos em incidentes:

Visão geral:

- Nível de risco do dispositivo: mostra o quão arriscado é o perfil do dispositivo em relação a outros dispositivos na organização, conforme indicado pela gravidade (alta, média, baixa, informativa). O Defender para Aplicativos de Nuvem usa perfis de dispositivo do Defender para Ponto de Extremidade para cada dispositivo com base em análises avançadas. A atividade anômala para uma linha de base de um dispositivo é avaliada e determina o nível de risco do dispositivo. Use o nível de risco do dispositivo para determinar quais dispositivos devem ser investigados primeiro.

- Transações: fornece informações sobre o número de transações que ocorreram no dispositivo durante o período selecionado.

- Tráfego total: fornece informações sobre o volume total de tráfego (em MB) durante o período selecionado.

- Uploads: fornece informações sobre o volume total de tráfego (em MB) carregado pelo dispositivo durante o período selecionado.

- Downloads: fornece informações sobre o volume total de tráfego (em MB) baixado pelo dispositivo durante o período selecionado.

Aplicativos descobertos: Lista todos os aplicativos descobertos que foram acessados pelo dispositivo.

Histórico do usuário: Lista todos os usuários que se conectaram ao dispositivo.

Histórico de endereços de IP: Lista todos os endereços IP que foram atribuídos ao dispositivo.

Assim como acontece com qualquer outra fonte do Cloud Discovery, é possível exportar os dados do relatório de Pontos de extremidade gerenciados do Defender para mais investigações.

Observação

- O Defender para Ponto de Extremidade encaminha dados ao Defender para Aplicativos de Nuvem em blocos de aproximadamente 4 MB (cerca de 4000 transações de ponto de extremidade)

- Se o limite de 4 MB não for atingido dentro de uma hora, o Defender para Ponto de Extremidade relatará todas as transações realizadas na última hora.

Descubra aplicativos por meio do Defender para Ponto de Extremidade quando o ponto de extremidade estiver atrás de um proxy de rede

O Defender para Aplicativos de Nuvem pode descobrir eventos de rede do Shadow IT detectados em dispositivos Defender para Ponto de Extremidade que estão funcionando no mesmo ambiente que um proxy de rede. Por exemplo, se o seu dispositivo de ponto de extremidade do Windows 10 estiver no mesmo ambiente que o ZScalar, o Defender para Aplicativos de Nuvem poderá descobrir aplicativos na shadow IT por meio do fluxo de Usuários do Ponto de Extremidade do Win10.

Investigar eventos de rede do dispositivo no Microsoft Defender XDR

Observação

Os eventos de rede devem ser usados para investigar aplicativos descobertos e não para depurar dados ausentes.

Use as etapas a seguir para obter visibilidade mais granular sobre a atividade de rede do dispositivo no Microsoft Defender para Ponto de Extremidade.

- No portal do Microsoft Defender, em Aplicativos de Nuvem, selecione Cloud Discovery. Em seguida, selecione a guia Dispositivos.

- Selecione o computador que deseja investigar e, no canto superior esquerdo, escolha Exibir no Microsoft Defender para Ponto de Extremidade.

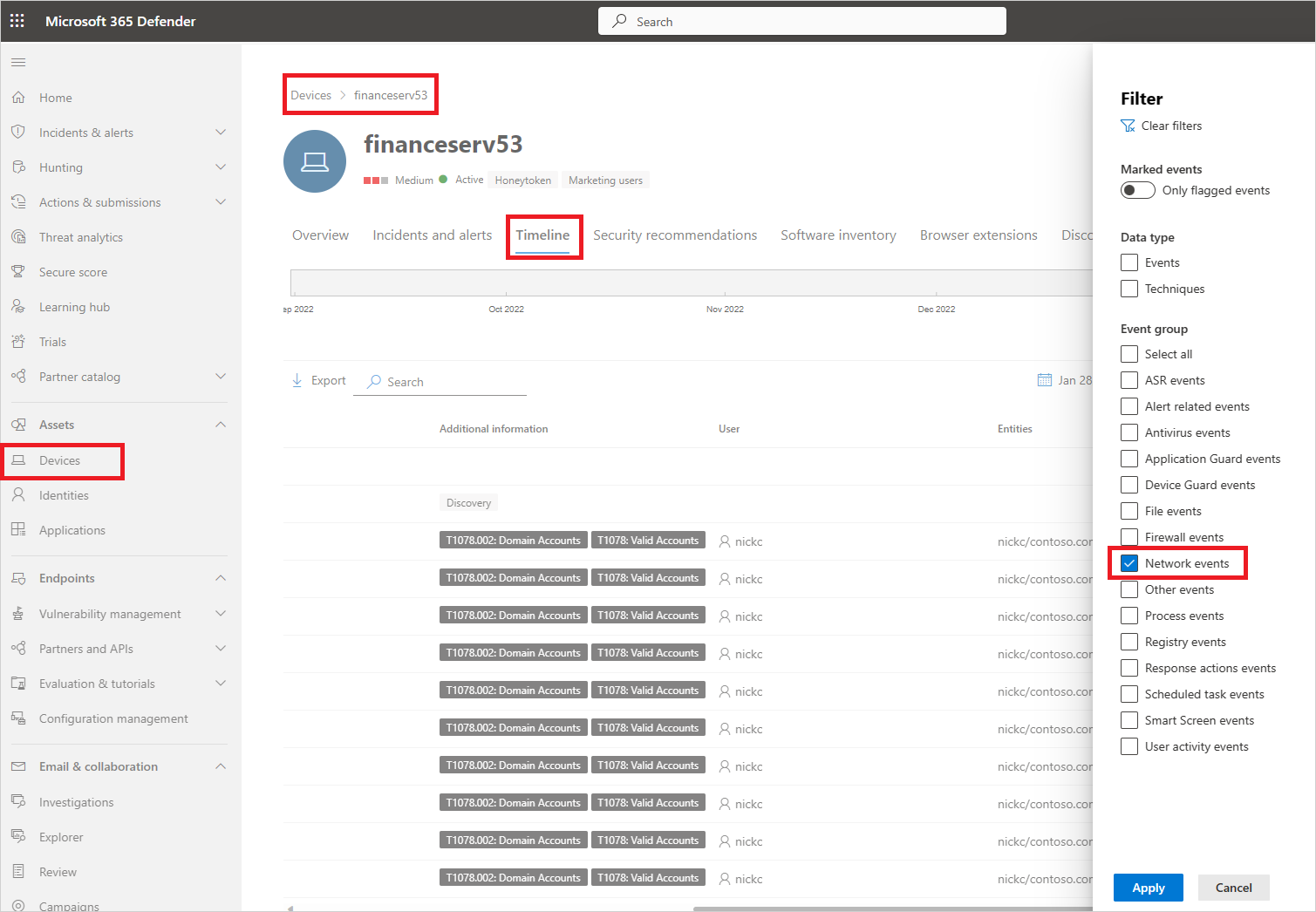

- No Microsoft Defender XDR, em Ativos ->Dispositivos> {dispositivo selecionado}, selecione Linha do tempo.

- Em Filtros, selecione Eventos de rede.

- Investigue os eventos de rede do dispositivo, conforme necessário.

Investigar o uso de aplicativos no Microsoft Defender XDR com a busca avançada de ameaças

Use as etapas a seguir para obter visibilidade mais granular sobre eventos de rede relacionados a aplicativos no Defender para Ponto de Extremidade.

No portal do Microsoft Defender, em Aplicativos de Nuvem, selecione Cloud Discovery. Em seguida, selecione a guia Aplicativos descobertos.

Selecione o aplicativo que deseja investigar para abrir a gaveta.

Selecione a lista Domínio do aplicativo e copie a lista de domínios.

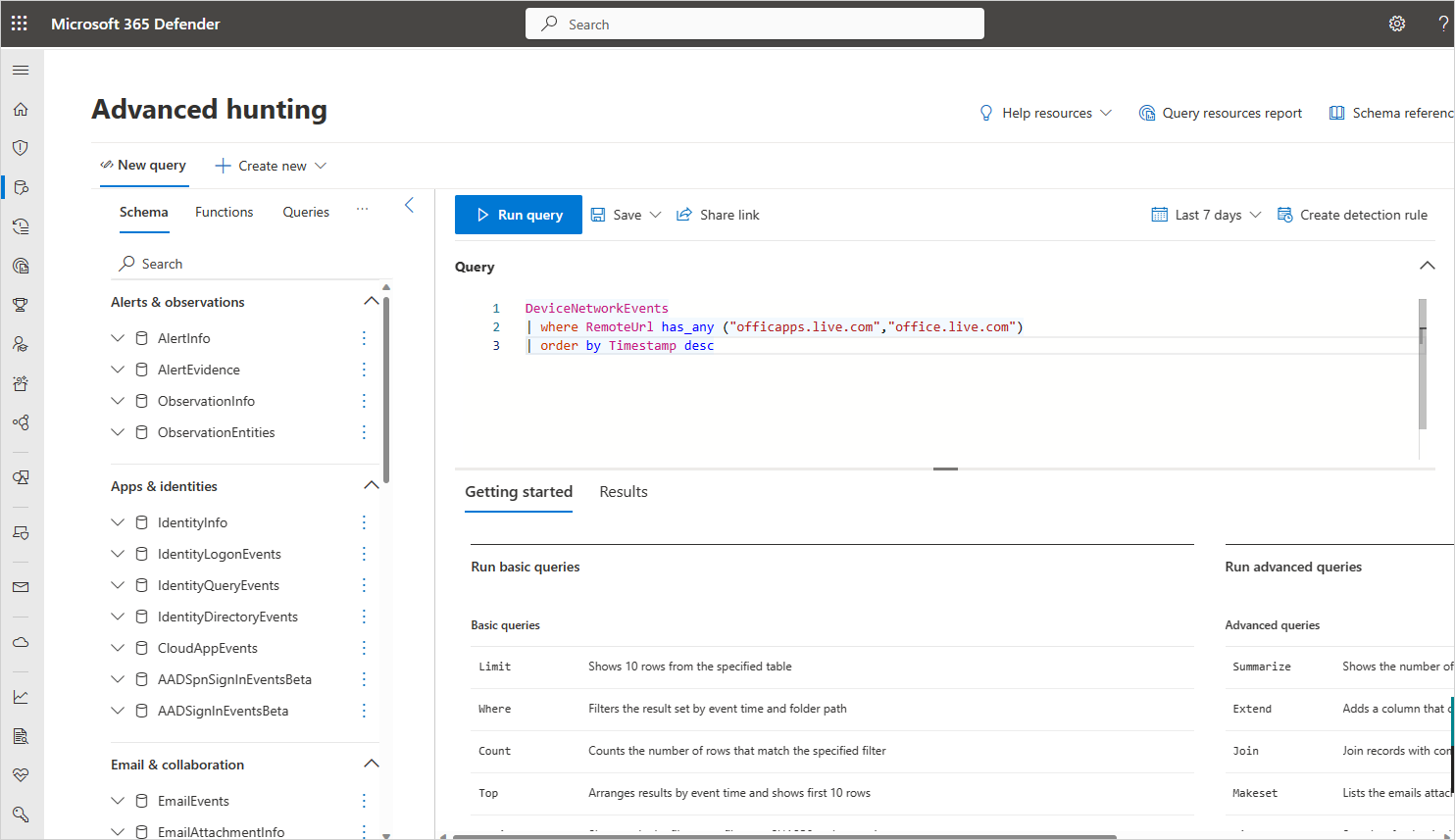

No Microsoft Defender XDR, em Busca, selecione Busca avançada de ameaças.

Cole a consulta a seguir e substitua

<DOMAIN_LIST>pela lista de domínios copiados anteriormente.DeviceNetworkEvents | where RemoteUrl has_any ("<DOMAIN_LIST>") | order by Timestamp descExecute a consulta e investigue os eventos de rede do aplicativo.

Investigar aplicativos não sancionados no Microsoft Defender XDR

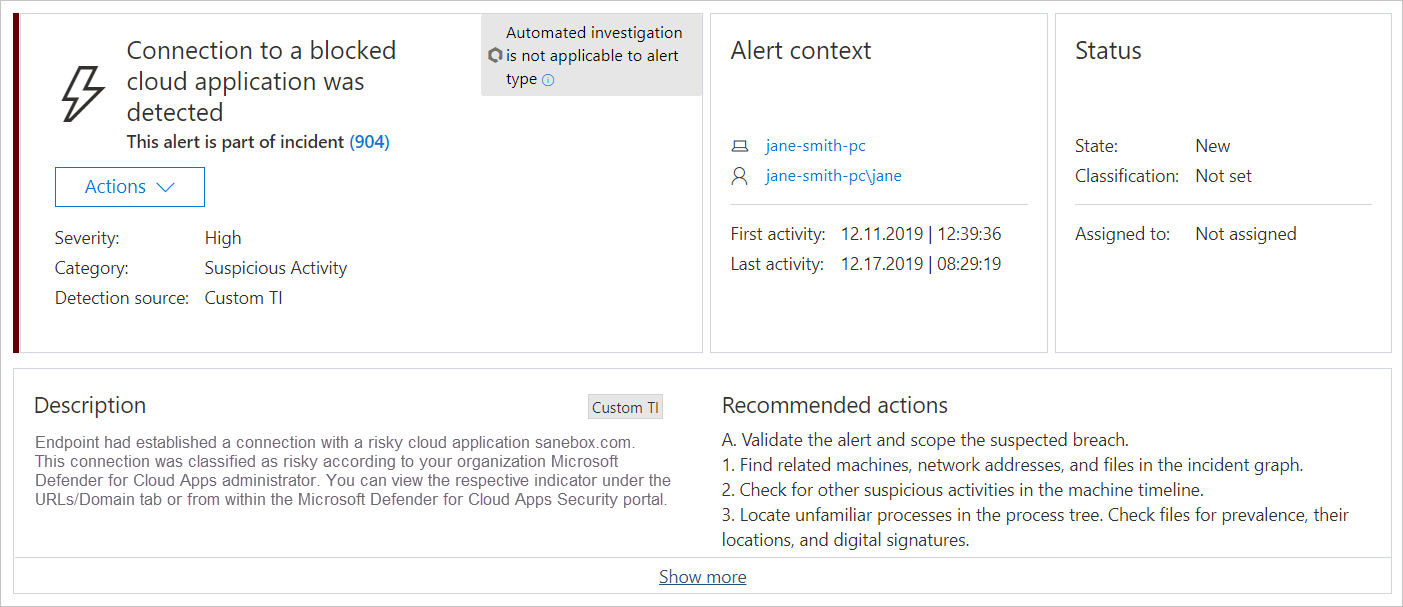

Cada tentativa de acessar um aplicativo não sancionado aciona um alerta no Microsoft Defender XDR com detalhes minuciosos sobre toda a sessão. Isso permite realizar investigações mais aprofundadas sobre tentativas de acessar aplicativos não sancionados, além de fornecer informações adicionais relevantes para usar na investigação de dispositivos de ponto de extremidade.

Às vezes, o acesso a um aplicativo não sancionado não é bloqueado, seja porque o dispositivo de ponto de extremidade não está configurado corretamente ou porque a política de imposição ainda não se propagou para o ponto de extremidade. Neste caso, os administradores do Defender para Ponto de Extremidade receberão um alerta no Microsoft Defender XDR de que o aplicativo não sancionado não foi bloqueado.

Observação

- Leva até duas horas depois de marcar um aplicativo como Não Sancionado para que os domínios de aplicativo se propaguem para dispositivos de ponto de extremidade.

- Por padrão, aplicativos e domínios marcados como Não Sancionados no Defender para Aplicativos de Nuvem serão bloqueados para todos os dispositivos de ponto de extremidade na organização.

- Atualmente, não há suporte para URLs completos em aplicativos não sancionados. Portanto, ao cancelar a sanção de aplicativos configurados com URLs completos, eles não serão propagados para o Defender para Ponto de Extremidade e não serão bloqueados. Por exemplo,

google.com/drivenão tem suporte, masdrive.google.comtem. - As notificações no navegador podem variar entre diferentes navegadores.

Próximas etapas

Vídeos relacionados

Se encontrar algum problema, estamos aqui para ajudar. Para obter ajuda ou suporte para o problema do seu produto, abra um tíquete de suporte.