Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo orienta-o na migração de servidores com Windows Server 2016 ou Windows Server 2012 R2 do Microsoft Monitoring Agent (MMA) para a solução moderna e unificada. Neste artigo, a expressão servidores de nível inferior refere-se a versões mais antigas do Windows Server, como Windows Server 2016 e Windows Server 2012 R2.

Pré-requisitos

- Microsoft Configuration Manager superior a 2207.

- Dispositivos de SO de nível inferior no seu ambiente integrados com o Microsoft Monitoring Agent. Para confirmar, verifique se

MsSenseS.exeestá em execução no Gestor de Tarefas. - Presença do agente MMA. Pode verificar ao verificar se o ID da Área de Trabalho correto está presente no Painel de Controle> Microsoft Monitoring Agent.

- Portal Microsoft Defender ativo com dispositivos integrados.

- Uma Coleção de Dispositivos com servidores de nível inferior, como Windows Server 2012 R2 ou Windows Server 2016 com o agente MMA, é configurada na sua instância de Gerenciador de Configurações.

Para obter mais informações sobre como instalar os pré-requisitos listados, veja a secção de artigos relacionados .

Recolher ficheiros necessários

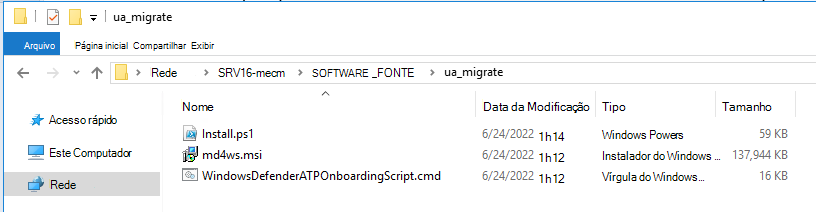

Copie o pacote de solução unificada, o script de inclusão e o script de migração para a mesma origem de conteúdo com a qual implementa outras aplicações com Gerenciador de Configurações.

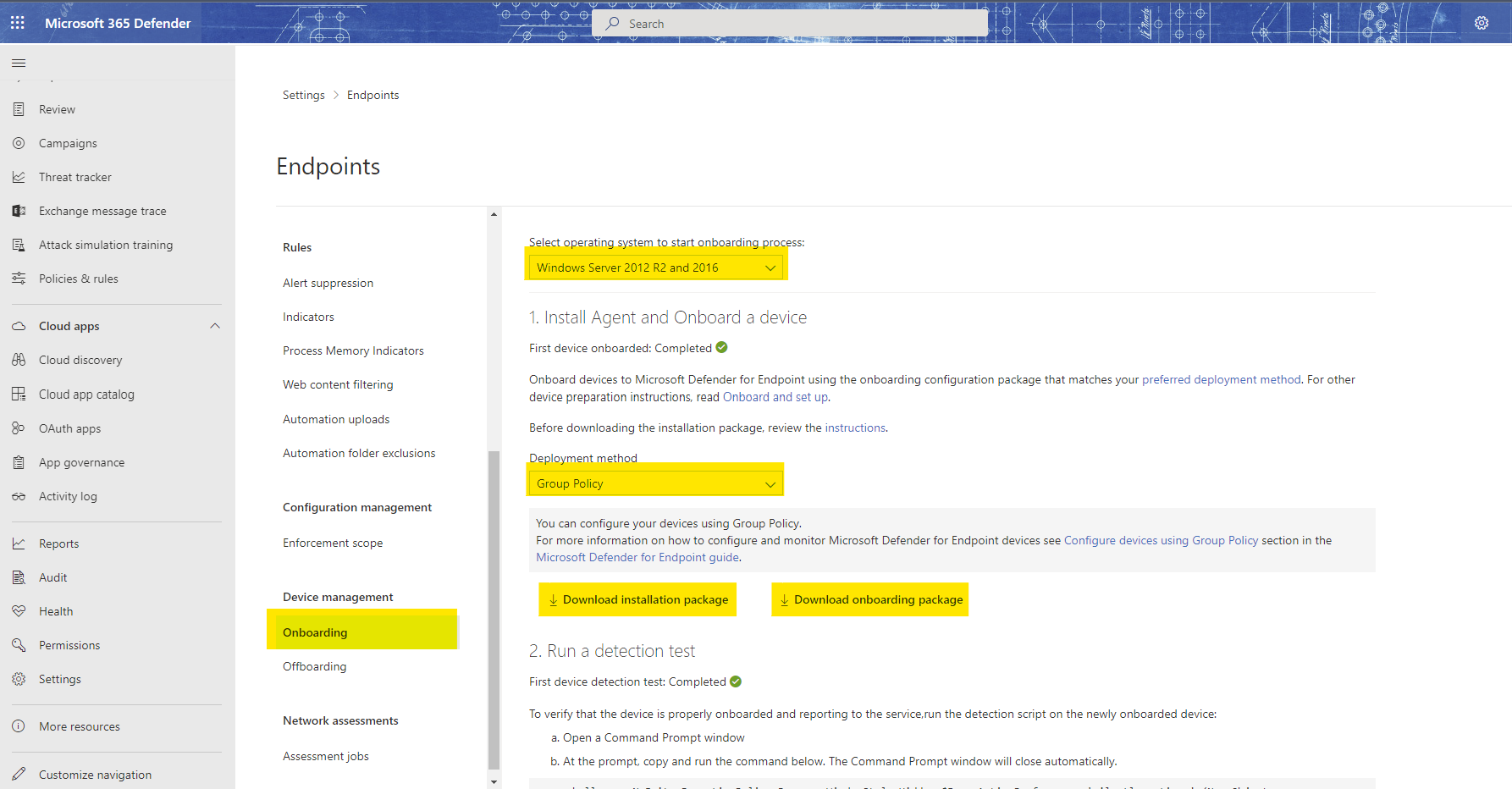

Transfira o Script de Inclusão e a solução unificada a partir da página de definições do portal Microsoft Defender.

Observação

Tem de selecionar o Política de Grupo na lista pendente Método de implementação para obter o ficheiro de .cmd.

Transfira o script de migração a partir do documento: Cenários de migração do servidor da solução de Microsoft Defender para Ponto de Extremidade baseada em MMA anterior. Este script também pode ser encontrado no GitHub: GitHub – microsoft/mdefordownlevelserver.

Guarde os três ficheiros numa pasta partilhada utilizada pelo Gerenciador de Configurações como Origem de Software.

Criar o pacote como uma aplicação

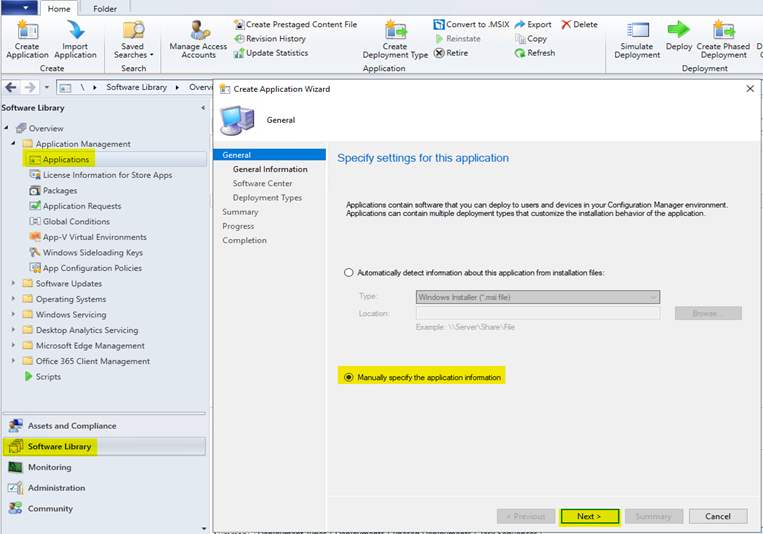

Na consola do Gerenciador de Configurações, aceda aAplicaçõesde Biblioteca> de > SoftwareCriar Aplicação.

Selecione Especificar manualmente as informações da aplicação.

Selecione Seguinte no ecrã Centro de Software do assistente.

Em Tipos de Implementação, selecione Adicionar.

Selecione Manualmente para especificar as informações do tipo de implementação e selecione Seguinte.

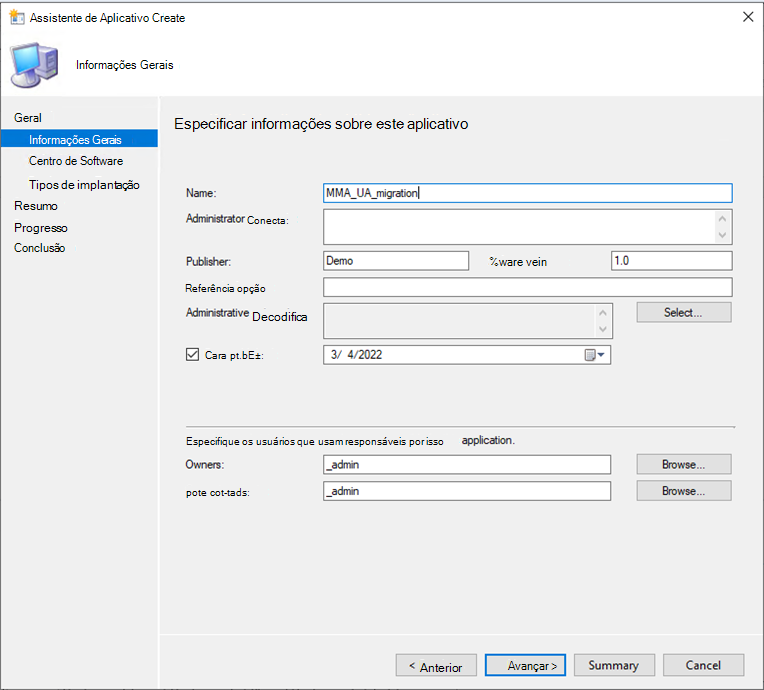

Atribua um nome à implementação do script e selecione Seguinte.

a.

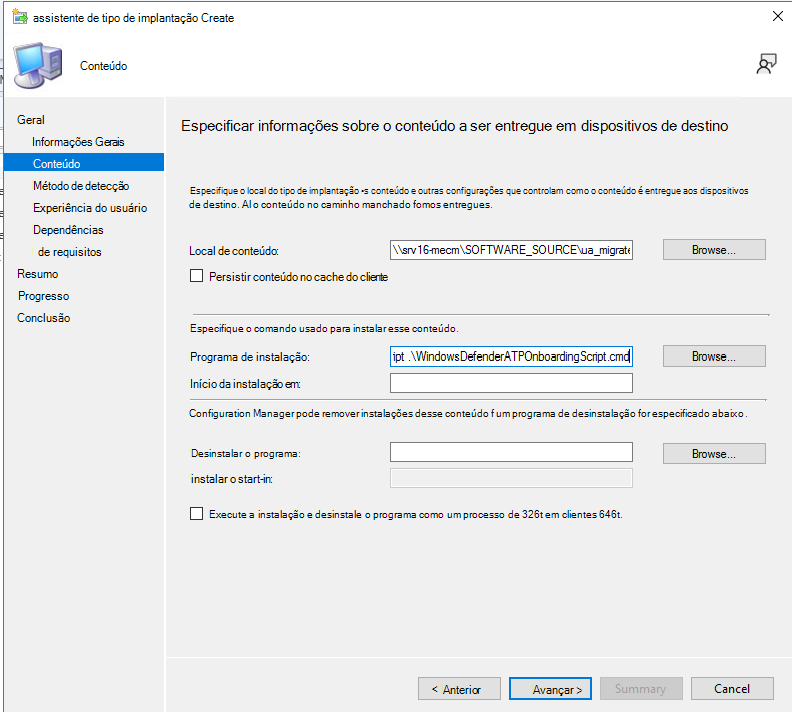

Copie o caminho UNC onde se encontra o seu conteúdo. Exemplo:

\\ServerName\h$\SOFTWARE_SOURCE\path.

Defina o programa de instalação com o seguinte comando:

Powershell.exe -ExecutionPolicy ByPass -File install.ps1 -RemoveMMA <workspace ID> -OnboardingScript .\WindowsDefenderATPOnboardingScript.cmdSelecione Seguinte e certifique-se de que adiciona o seu próprio ID da Área de Trabalho nesta secção.

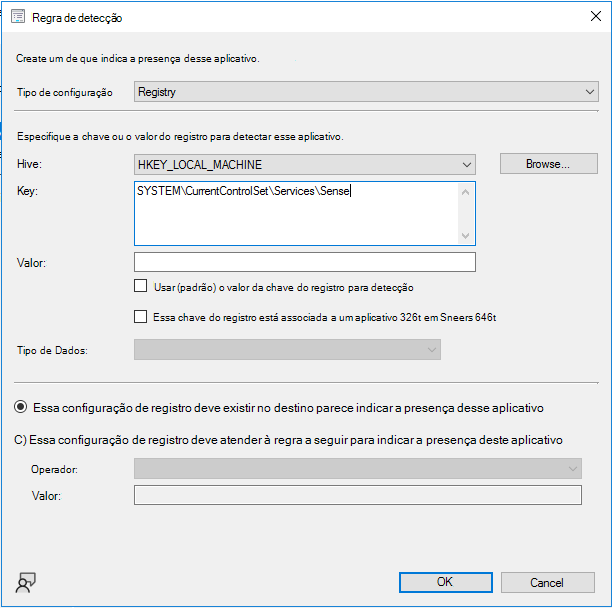

Selecione Seguinte e, em seguida, selecione Adicionar uma cláusula.

O método de deteção baseia-se nesta chave de registo:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Sense.Selecione a opção: esta definição de registo tem de sair no sistema de destino para indicar a presença desta aplicação.

Dica

O valor da chave de registo foi obtido ao executar o seguinte comando do PowerShell num dispositivo com a solução unificada instalada. Também podem ser utilizados outros métodos criativos de deteção. O objetivo é identificar se a solução unificada já foi instalada num dispositivo específico. Pode deixar os campos Valor e Tipo de Dados em branco.

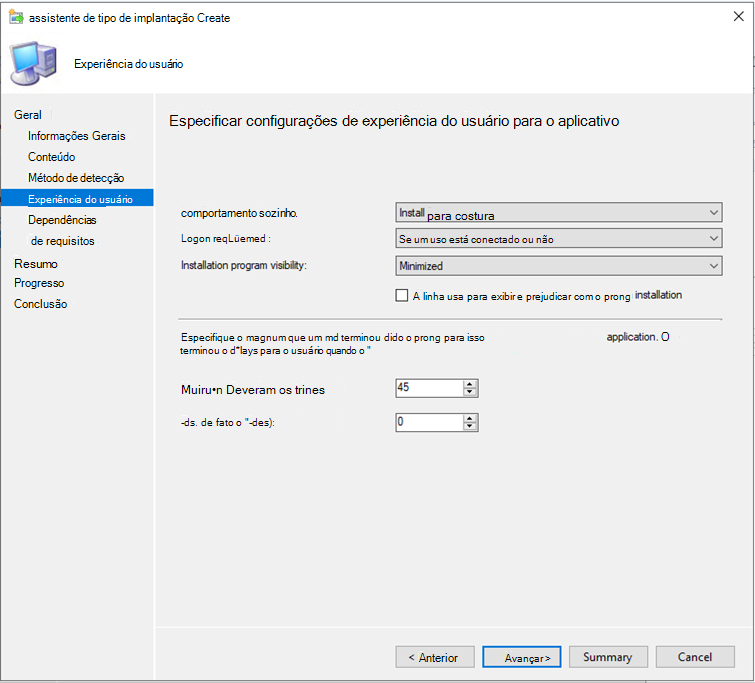

get-wmiobject Win32_Product | Sort-Object -Property Name |Format-Table IdentifyingNumber, Name, LocalPackage -AutoSizeNa secção Experiência do Utilizador, marcar as definições recomendadas apresentadas na captura de ecrã. Pode escolher o que se adequa ao seu ambiente e, em seguida, selecionar Seguinte.

Para visibilidade do programa de instalação, é aconselhável instalar com Normal durante os testes de fase e, em seguida, alterá-lo para Minimizado para implementação geral.

Dica

O runtime máximo permitido pode ser reduzido de (predefinição) de 120 minutos para 60 minutos.

Adicione quaisquer requisitos adicionais e, em seguida, selecione Seguinte.

Na secção Dependências, selecione Seguinte.

Selecione Seguinte até aparecer o ecrã de conclusão e, em seguida, selecione Fechar.

Continue a selecionar Seguinte até à conclusão do Assistente de Aplicações. Verifique se todos foram verificados a verde.

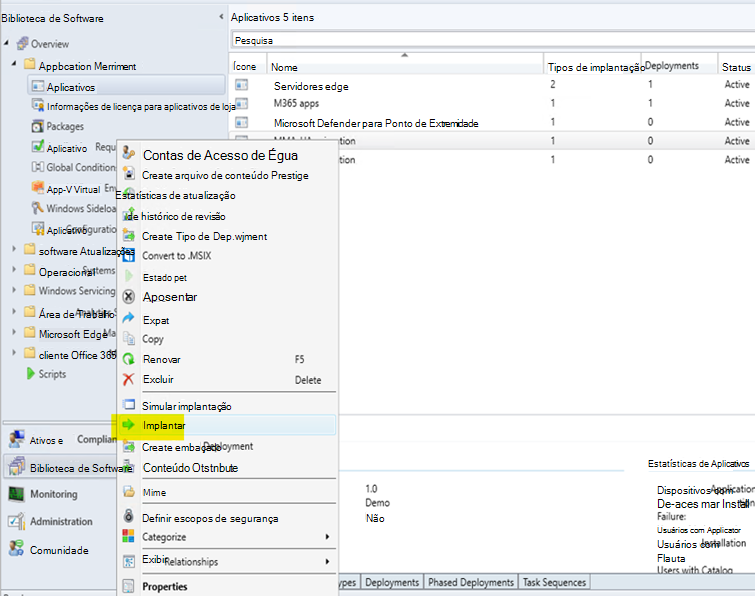

Feche o assistente, clique com o botão direito do rato na aplicação criada recentemente e implemente-a na sua coleção de servidores de nível inferior. Localmente, a instalação pode ser confirmada no Centro de Software. Para obter detalhes, marcar os registos cm em

C:\Windows\CCM\Logs\AppEnforce.log.Verifique a status da migração no Gerenciador de Configurações ao aceder aImplementações de Monitorização>.

Resolução de problemas . Os ficheiros ETL são criados e guardados automaticamente localmente em cada servidor nesta localização

C:\Windows\ccmcache\#\. Estes ficheiros podem ser aproveitados pelo suporte para resolver problemas de inclusão.

Artigos relacionados

- Configuração do Microsoft Monitoring Agent

- Implementar aplicações - Gerenciador de Configurações

- Microsoft Defender para Ponto de Extremidade - Gerenciador de Configurações

- Integrar servidores através da experiência de integração do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender para Ponto de Extremidade: Defender Windows Server 2012 R2 e 2016