Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

As capacidades de controlo de dispositivos no Microsoft Defender para Ponto de Extremidade permitem à sua equipa de segurança controlar se os utilizadores podem instalar e utilizar dispositivos periféricos, como armazenamento amovível (pen USB, CDs, discos, etc.), impressoras, dispositivos Bluetooth ou outros dispositivos com os respetivos computadores. A sua equipa de segurança pode configurar políticas de controlo de dispositivos para configurar regras como estas:

- Impedir que os utilizadores instalem e utilizem determinados dispositivos (como pen USB)

- Impedir que os utilizadores instalem e utilizem dispositivos externos com exceções específicas

- Permitir que os utilizadores instalem e utilizem dispositivos específicos

- Permitir que os utilizadores instalem e utilizem apenas dispositivos encriptados pelo BitLocker com computadores Windows

Esta lista destina-se a fornecer alguns exemplos. Não é uma lista exaustiva; existem outros exemplos a considerar.

O controlo de dispositivos ajuda a proteger a sua organização contra potenciais perdas de dados, software maligno ou outras ameaças cibernéticas ao permitir ou impedir que determinados dispositivos estejam ligados aos computadores dos utilizadores. Com o controlo do dispositivo, a sua equipa de segurança pode determinar se e que dispositivos periféricos os utilizadores podem instalar e utilizar nos respetivos computadores.

Dica

Como complemento a este artigo, consulte o nosso guia de configuração Microsoft Defender para Ponto de Extremidade para rever as melhores práticas e saber mais sobre ferramentas essenciais, como a redução da superfície de ataque e a proteção da próxima geração. Para uma experiência personalizada com base no seu ambiente, pode aceder ao guia de configuração automatizada do Defender para Endpoint no Centro de administração do Microsoft 365.

Capacidades de controlo de dispositivos da Microsoft

As capacidades de controlo de dispositivos da Microsoft podem ser organizadas em três categorias principais: controlo de dispositivos no Windows, controlo de dispositivos no Defender para Ponto Final e Prevenção de Perda de Dados de Ponto Final (DLP de Ponto Final).

Controlo de dispositivos no Windows. O sistema operativo Windows tem capacidades de controlo de dispositivos incorporadas. A sua equipa de segurança pode configurar as definições de instalação do dispositivo para impedir (ou permitir) que os utilizadores instalem determinados dispositivos nos respetivos computadores. As políticas são aplicadas ao nível do dispositivo e utilizam várias propriedades do dispositivo para determinar se um utilizador pode ou não instalar/utilizar um dispositivo.

O controlo de dispositivos no Windows funciona com modelos BitLocker e ADMX e pode ser gerido com Intune.

BitLocker. O BitLocker é uma funcionalidade de segurança do Windows que fornece encriptação para volumes inteiros. A encriptação BitLocker pode ser necessária para escrever em suportes de dados amovíveis. Juntamente com Intune, as políticas podem ser configuradas para impor a encriptação em dispositivos com o BitLocker para Windows. Para obter mais informações, veja Definições de política de encriptação de discos para segurança de pontos finais no Intune.

Instalação do Dispositivo. O Windows fornece a capacidade de impedir a instalação de tipos específicos de dispositivos USB.

Para obter mais informações sobre como configurar a instalação de dispositivos com Intune, consulte Restringir dispositivos USB e permitir dispositivos USB específicos com modelos ADMX no Intune.

Para obter mais informações sobre como configurar a instalação de dispositivos com Política de Grupo, veja Gerir a Instalação de Dispositivos com Política de Grupo.

Controlo de dispositivos no Defender para Endpoint. O controlo de dispositivos no Defender para Endpoint fornece capacidades mais avançadas e é multiplataformas.

- Controlo de acesso granular – crie políticas para controlar o acesso por dispositivo, tipo de dispositivo, operação (leitura, escrita, execução), grupo de utilizadores, localização de rede ou tipo de ficheiro.

- Relatórios e investigação avançada – visibilidade completa para adicionar atividades relacionadas com dispositivos.

- O controlo do dispositivo no Microsoft Defender pode ser gerido com Intune ou Política de Grupo.

Controlo do dispositivo no Microsoft Defender e no Intune. Intune fornece uma experiência avançada para gerir políticas de controlo de dispositivos complexas para organizações. Pode configurar e implementar definições de restrição de dispositivos no Defender para Endpoint, por exemplo. Veja Implementar e gerir o controlo de dispositivos com Microsoft Intune.

Prevenção de perda de dados de ponto final (DLP de ponto final). O DLP de ponto final monitoriza informações confidenciais em dispositivos integrados em soluções do Microsoft Purview. As políticas DLP podem impor ações de proteção em informações confidenciais e onde são armazenadas ou utilizadas. O DLP de ponto final pode capturar provas de ficheiros. Saiba mais sobre o DLP de Ponto Final.

Cenários comuns de controlo de dispositivos

Nas secções seguintes, reveja os cenários e, em seguida, identifique que capacidade da Microsoft utilizar.

- Controlar o acesso a dispositivos USB

- Controlar o acesso ao suporte de dados amovível encriptado do BitLocker (Pré-visualização)

- Controlar o acesso a impressoras

- Controlar o acesso a dispositivos Bluetooth

Controlar o acesso a dispositivos USB

Pode controlar o acesso a dispositivos USB através de restrições de instalação de dispositivos, controlo de dispositivos de multimédia amovível ou DLP de Ponto Final.

Configurar restrições de instalação de dispositivos

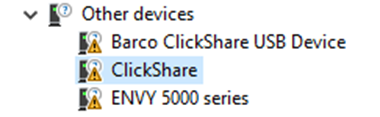

As restrições de instalação de dispositivos disponíveis no Windows permitem ou negam a instalação de controladores com base no ID do dispositivo, no ID da instância do dispositivo ou na classe de configuração. Isto pode bloquear qualquer dispositivo no gestor de dispositivos, incluindo todos os dispositivos amovíveis. Quando são aplicadas restrições de instalação de dispositivos, o dispositivo é bloqueado no gestor de dispositivos, conforme mostrado na seguinte captura de ecrã:

Existem mais detalhes disponíveis ao clicar no dispositivo.

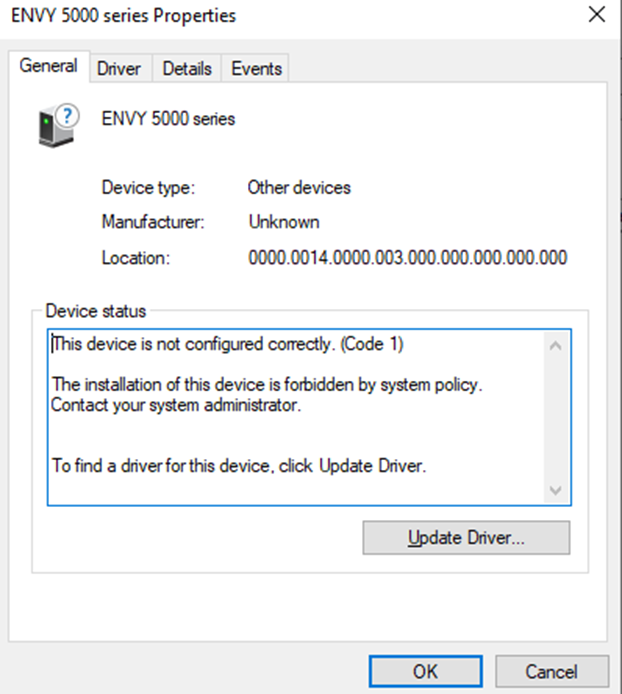

Há também um registo na Investigação Avançada. Para vê-la, utilize a seguinte consulta:

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend MediaSerialNumber = tostring(parsed.SerialNumber)

| extend DeviceInstanceId = tostring(parsed.DeviceInstanceId)

| extend DriverName = tostring(parsed.DriverName)

| extend ClassGUID = tostring(parsed.ClassGuid)

| where ActionType contains "PnPDeviceBlocked"

| project Timestamp, ActionType, DeviceInstanceId, DriverName, ClassGUID

| order by Timestamp desc

Quando são configuradas restrições de instalação de dispositivos e um dispositivo é instalado, é criado um evento com ActionType de PnPDeviceAllowed .

Saiba mais::

Gerir a Instalação de Dispositivos com Política de Grupo – Gestão de Clientes do Windows

Restrinja dispositivos USB e permita dispositivos USB específicos com modelos ADMX no Intune.

Controlar o acesso a suportes de dados amovíveis através do controlo de dispositivos

O controlo de dispositivos do Defender para Endpoint fornece um controlo de acesso mais detalhado a um subconjunto de dispositivos USB. O controlo de dispositivos só pode restringir o acesso a Dispositivos Portáteis Windows, Suportes de Dados Amovíveis, CD/DVDs e Impressoras.

Observação

No Windows, o termo dispositivos multimédia amovíveis não significa qualquer dispositivo USB. Nem todos os dispositivos USB são dispositivos de multimédia amovíveis. Para ser considerado um dispositivo de multimédia amovível e, portanto, no âmbito do MDPE controlo do dispositivo, o dispositivo tem de criar um disco (como E: ) no Windows. O controlo do dispositivo pode restringir o acesso ao dispositivo e aos ficheiros nesse dispositivo ao definir políticas.

Importante

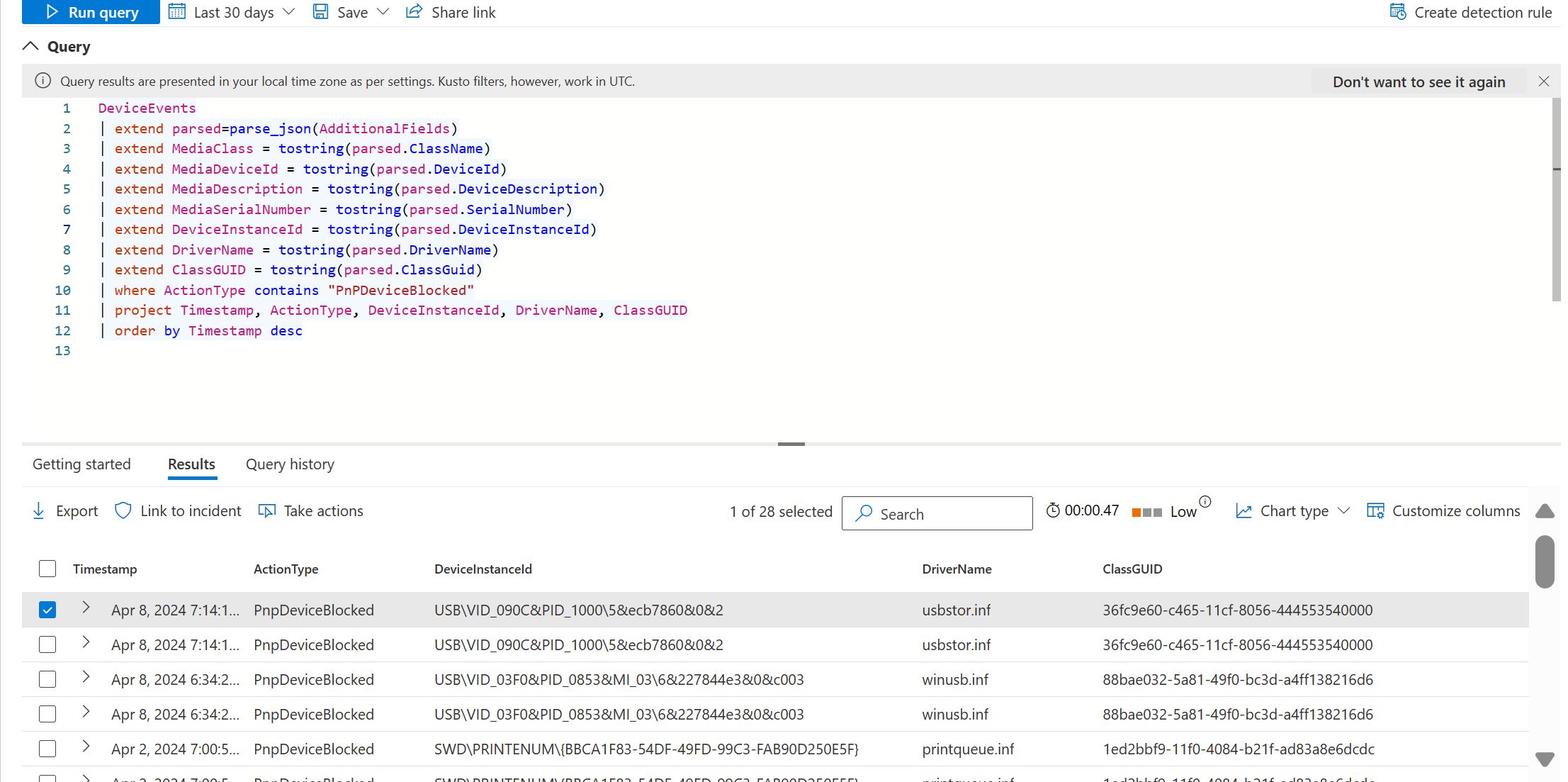

Alguns dispositivos criam múltiplas entradas no gestor de dispositivos Windows (por exemplo, um dispositivo de multimédia amovível e um dispositivo portátil Windows). Para que o dispositivo funcione corretamente, certifique-se de que concede acesso a todas as entradas associadas ao dispositivo físico. Se uma política estiver configurada com uma entrada de auditoria, será apresentado um evento na Investigação Avançada com um ActionType de RemovableStoragePolicyTriggered.

DeviceEvents

| extend parsed=parse_json(AdditionalFields)

| extend MediaClass = tostring(parsed.ClassName)

| extend MediaDeviceId = tostring(parsed.DeviceId)

| extend MediaDescription = tostring(parsed.DeviceDescription)

| extend SerialNumberId = tostring(parsed.SerialNumber)

| extend RemovableStoragePolicy = tostring(parsed.RemovableStoragePolicy)

| extend RemovableStorageAccess =tostring(parsed.RemovableStorageAccess)

| extend RemovableStoragePolicyVerdict = tostring(parsed.RemovableStoragePolicyVerdict)

| extend PID = tostring(parsed.ProductId)

| extend VID = tostring(parsed.VendorId)

| extend VID_PID = strcat(VID,"_",PID)

| extend InstancePathId = tostring(parsed.DeviceInstanceId)

| where ActionType == "RemovableStoragePolicyTriggered"

| project Timestamp, RemovableStoragePolicy, RemovableStorageAccess,RemovableStoragePolicyVerdict, SerialNumberId,VID, PID, VID_PID, InstancePathId

| order by Timestamp desc

Esta consulta devolve o nome da política, o acesso pedido e o veredicto (permitir, negar), conforme mostrado na seguinte captura de ecrã:

Dica

O controlo de dispositivos para Microsoft Defender para Ponto de Extremidade no macOS pode controlar o acesso a dispositivos iOS, dispositivos portáteis, como câmaras e suportes de dados amovíveis, como dispositivos USB. Confira Controle de dispositivos para macOS.

Utilizar o DLP de Ponto Final para impedir a cópia de ficheiros para USB

Para impedir a cópia de ficheiros para USB com base na confidencialidade do ficheiro, utilize o Endpoint DLP.

Controlar o acesso ao suporte de dados amovível encriptado do BitLocker (Pré-visualização)

Utilize o BitLocker para controlar o acesso a suportes de dados amovíveis ou para garantir que os dispositivos são encriptados.

Utilizar o BitLocker para negar o acesso a suportes de dados amovíveis

O Windows permite negar a escrita em todos os suportes de dados amovíveis ou negar o acesso de escrita, a menos que um dispositivo seja encriptado pelo BitLocker. Para obter mais informações, veja Configurar o BitLocker - Segurança do Windows.

Configurar políticas de controlo de dispositivos para o BitLocker (Pré-visualização)

O controlo do dispositivo para Microsoft Defender para Ponto de Extremidade controla o acesso a um dispositivo com base no estado encriptado do BitLocker (encriptado ou simples). Isto permite a criação de exceções para permitir e auditar o acesso a dispositivos não encriptados BitLocker.

Dica

Se estiver a utilizar o Mac, o controlo de dispositivos pode controlar o acesso a suportes de dados amovíveis com base no estado de encriptação APFS. Veja Controlo de Dispositivos para macOS.

Controlar o acesso a impressoras

Pode controlar o acesso a impressoras através de restrições de instalação de impressoras, políticas de controlo de dispositivos para impressão ou DLP de Ponto Final.

Configurar restrições de instalação de impressoras

As restrições de instalação do dispositivo do Windows podem ser aplicadas a impressoras.

Configurar políticas de controlo de dispositivos para impressão

O controlo do dispositivo para Microsoft Defender para Ponto de Extremidade controla o acesso à impressora com base nas propriedades da impressora (VID/PID), o tipo de impressora (Rede, USB, Empresa, etc.).

O controlo do dispositivo também pode restringir os tipos de ficheiros que são impressos. O controlo de dispositivos também pode restringir a impressão em ambientes não empresariais.

Utilizar o DLP de Ponto Final para impedir a impressão de documentos classificados

Para bloquear a impressão de documentos com base na classificação de informações, utilize Endpoint DLP.

Utilizar o DLP de Ponto Final para capturar provas de ficheiros impressos

Para capturar provas de um ficheiro a ser impresso, utilize o DLP de Ponto Final

Controlar o acesso a dispositivos Bluetooth

Pode utilizar o controlo de dispositivos para controlar o acesso aos serviços Bluetooth em dispositivos Windows ou através do DLP de Ponto Final.

Dica

Se estiver a utilizar o Mac, o controlo do dispositivo pode controlar o acesso ao Bluetooth. Veja Controlo de Dispositivos para macOS.

Controlar o acesso aos serviços Bluetooth no Windows

Os administradores podem controlar o comportamento do serviço Bluetooth (permitindo publicidade, deteção, preparação e solicitação), bem como os serviços Bluetooth permitidos. Para obter mais informações, consulte Windows Bluetooth.

Utilizar o DLP de Ponto Final para impedir a cópia de documentos para dispositivos

Para bloquear a cópia de documentos confidenciais para qualquer Dispositivo Bluetooth, utilize o Endpoint DLP.

Utilizar o DLP de Ponto Final para capturar provas de ficheiros copiados para USB

Para capturar provas de que um ficheiro está a ser copiado para um USB, utilize o Endpoint DLP

Exemplos e cenários da política de controlo de dispositivos

O controlo de dispositivos no Defender para Endpoint fornece à sua equipa de segurança um modelo de controlo de acesso robusto que permite uma vasta gama de cenários (veja Políticas de controlo de dispositivos). Criámos um repositório do GitHub que contém exemplos e cenários que pode explorar. Consulte os seguintes recursos:

- Exemplos de controlo de dispositivos README

- Introdução aos exemplos de controlo de dispositivos em dispositivos Windows

- Controlo de dispositivos para exemplos de macOS

Se não estiver familiarizado com o controlo de dispositivos, consulte Instruções sobre o controlo de dispositivos.

Pré-requisitos do controlo de dispositivos

O controlo de dispositivos no Defender para Endpoint pode ser aplicado a dispositivos com Windows 10 ou Windows 11 que tenham a versão 4.18.2103.3 do cliente antimalware ou posterior. (Atualmente, os servidores não são suportados.)

-

4.18.2104ou posterior: AdicioneSerialNumberId,VID_PID, suporte de GPO baseado em filepath eComputerSid. -

4.18.2105ou posterior: adicione suporte de Carateres universais paraHardwareId/DeviceId/InstancePathId/FriendlyNameId/SerialNumberId; a combinação de utilizadores específicos em computadores específicos, suporte SSD amovível (um SSD Extremo sanDisk)/USB Attached SCSI (UAS). -

4.18.2107ou posterior: suporte para Adicionar Dispositivo Portátil Windows (WPD) (para dispositivos móveis, como tablets); adicionarAccountNameà investigação avançada. -

4.18.2205ou posterior: expanda a imposição predefinida para Impressora. Se o definir como Negar, também bloqueia Impressora, por isso, se apenas quiser gerir o armazenamento, certifique-se de que cria uma política personalizada para permitir a Impressora. -

4.18.2207ou posterior: Adicionar suporte de Ficheiros; o caso de utilização comum pode ser "bloquear pessoas do ficheiro específico de acesso de Leitura/Escrita/Execução no armazenamento amovível". Adicionar suporte de Ligação de Rede e VPN; o caso de utilização comum pode ser "bloquear o acesso de pessoas ao armazenamento amovível quando o computador não está a ligar a rede empresarial".

Para Mac, consulte Controlo de Dispositivos para macOS.

Atualmente, o controlo do dispositivo não é suportado nos servidores.