O Microsoft Intune gerencia identidades, aplicativos e dispositivos de forma segura

À medida que as organizações dão suporte a forças de trabalho híbrida e remota, são desafiadas a gerenciar os diferentes dispositivos que acessam os recursos da organização. Os funcionários e estudantes precisam colaborar, trabalhar de qualquer lugar, acessar e se conectar com segurança a esses recursos. Os administradores têm que proteger os dados da organização, gerenciar o acesso de usuários finais e dar suporte aos usuários de onde quer que trabalhem.

✅ Para ajudar com esses desafios e tarefas, use o Microsoft Intune.

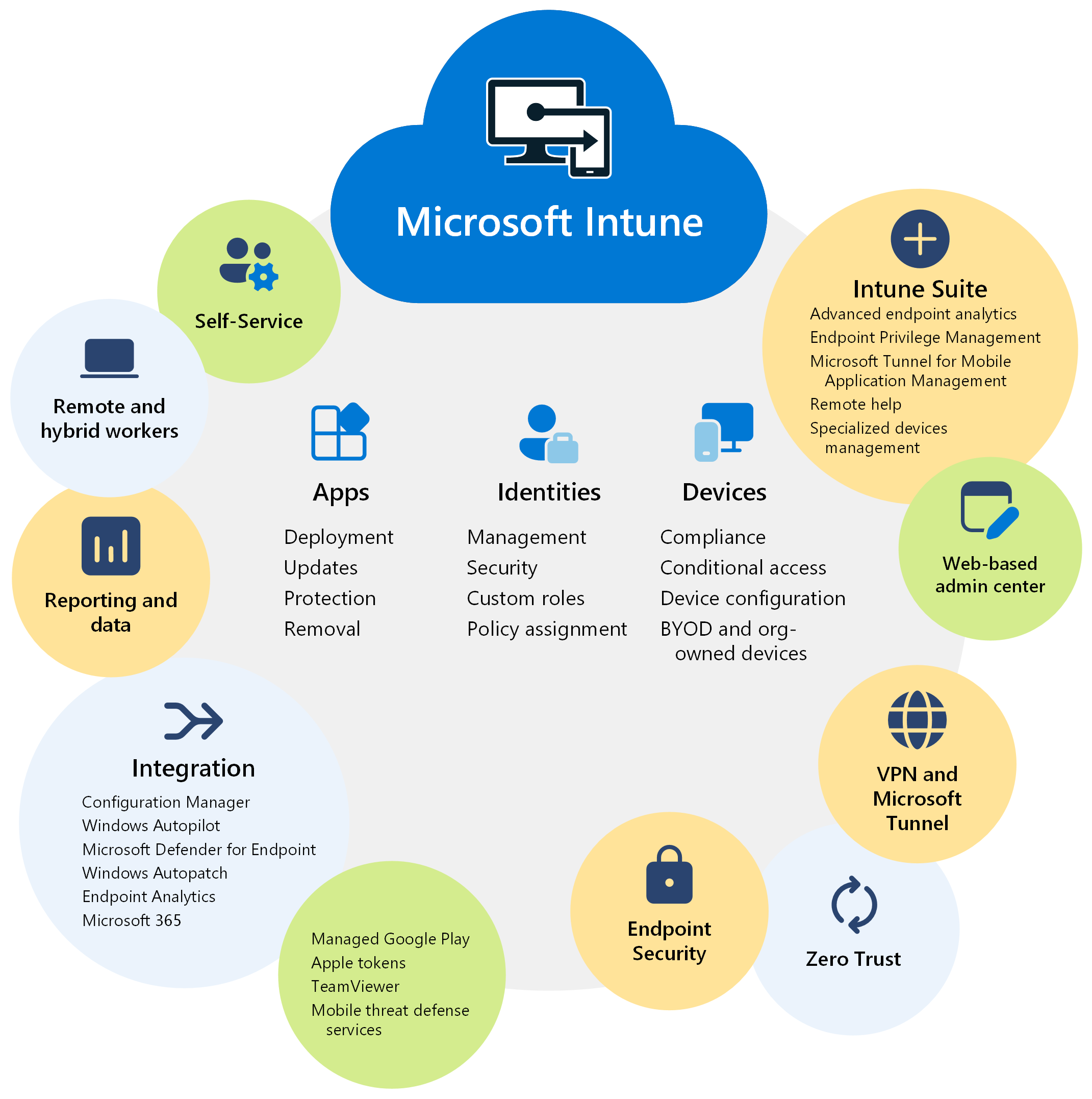

O Microsoft Intune é uma solução de gerenciamento de ponto de extremidade unificado baseada em nuvem. Ele gerencia o acesso do usuário aos recursos organizacionais e simplifica o gerenciamento de aplicativos e dispositivos em vários dispositivos, incluindo dispositivos móveis, computadores desktop e pontos de extremidade virtuais.

Você pode proteger o acesso e os dados em dispositivos de propriedade da organização e dispositivos pessoais de usuários. O Intune tem recursos de conformidade e relatório que dão suporte ao modelo de segurança de Confiança Zero.

Este artigo lista alguns recursos e benefícios do Microsoft Intune.

Dica

- Para obter o Intune, acesse Licenças disponíveis do Microsoft Intune e Avaliação de 30 dias do Intune.

- Para obter mais informações sobre os planos de licenciamento do Intune, acesse Capacidades e planos do Microsoft Intune.

- Para obter informações sobre o que significa ser nativo da nuvem, acesse Saiba mais sobre os pontos de extremidade nativos da nuvem.

Recursos e benefícios principais

Alguns dos principais recursos e benefícios do Intune incluem:

✅ Gerenciar usuários e dispositivos

Com o Intune, você pode gerenciar dispositivos que são propriedade da sua organização e dispositivos que são propriedade dos usuários finais. O Microsoft Intune dá suporte a dispositivos cliente Android, Android Open Source Project (AOSP), iOS/iPadOS, Linux Ubuntu Desktop, macOS e Windows. Com o Intune, você pode usar esses dispositivos para acessar de forma segura os recursos da organização com as políticas que criar.

Para obter mais informações, confira:

- Gerenciar identidades usando o Microsoft Intune

- Gerenciar dispositivos usando o Microsoft Intune

- Sistemas operacionais com suporte no Microsoft Intune

Observação

Se você gerenciar o Windows Server local, pode usar o Configuration Manager.

✅ Simplificar o gerenciamento de aplicativos

O Intune tem uma experiência de aplicativo incorporada, incluindo implantação, atualizações e remoção de aplicativos. Você pode:

- Conecte-se e distribua aplicativos a partir das suas lojas de aplicativos privadas.

- Habilite aplicativos do Microsoft 365, incluindo o Microsoft Teams.

- Implante aplicativos Win32 e de LOB (linha de negócios).

- Crie políticas de proteção de aplicativo que protejam os dados em um aplicativo.

- Gerenciar o acesso a aplicativos e seus dados.

Para obter mais informações, consulte Gerenciar aplicativos usando o Microsoft Intune.

✅ Automatizar a implantação de políticas

Você pode criar políticas para aplicativos, segurança, configuração do dispositivo, conformidade, acesso condicional e muito mais. Quando as políticas estiverem prontas, você pode implantar essas políticas nos grupos de usuários e grupos de dispositivos. Para receber essas políticas, os dispositivos só precisam de acesso à Internet.

Para obter mais informações, consulte Atribuir políticas no Microsoft Intune.

✅ Usar os recursos de autoatendimento

Os funcionários e estudantes podem usar o aplicativo e site do Portal da Empresa para repor um PIN/senha, instalar aplicativos, ingressar em grupos e muito mais. Você pode personalizar o Portal da Empresa para ajudar a reduzir as chamadas de suporte.

Para obter mais informações, consulte Como configurar os aplicativos do Portal da Empresa do Intune, o site do Portal da Empresa e o aplicativo do Intune.

✅ Integrar com a defesa contra ameaças móveis

O Intune se integra ao Microsoft Defender para Ponto de Extremidade e serviços parceiros terceiros. Com esses serviços, o foco está na segurança do ponto de extremidade. Você pode criar políticas que respondam a ameaças, fazem análises de risco em tempo real e automatizam a correção.

Para obter mais informações, acesse Integração da Defesa contra Ameaças Móveis com o Intune.

✅ Usar um centro de administração baseado na Web

O Centro de administração do Intune foca no gerenciamento de pontos de extremidade, incluindo relatórios orientados por dados. Os administradores podem entrar no centro de administração em qualquer dispositivo que tenha acesso à Internet.

Para obter mais informações, consulte a Instruções do centro de administração do Intune. Para entrar no centro de administração, acesse o Centro de administração do Microsoft Intune.

Esse centro de administração usa as APIs REST do Microsoft Graph para acessar programaticamente o serviço do Intune. Toda ação no centro de administração é uma chamada do Microsoft Graph. Se não estiver familiarizado com o Graph e quiser saber mais, consulte Integração do Graph com o Microsoft Intune.

✅ Segurança e gerenciamento de ponto de extremidade avançado

O Microsoft Intune Suite oferece diferentes recursos, como a Ajuda Remota, o Gerenciamento de Privilégios de Ponto de Extremidade, o Microsoft Tunnel para MAM e muito mais.

Para obter mais informações, consulte Recursos de complemento do Intune Suite.

Dica

Siga um módulo de treinamento para saber como você pode se beneficiar do gerenciamento moderno de ponto de extremidade com o Microsoft Intune.

✅ Usar o Microsoft Copilot no Intune para análise gerada por IA

O Copilot no Intune está disponível e tem capacidades com tecnologia Copilot para Segurança.

O Copilot pode resumir as políticas existentes, fornecer mais informações de configuração, incluindo valores recomendados e potenciais conflitos. Você também para ter detalhes do dispositivo e solucionar problemas de um dispositivo.

Para obter mais informações, acesse Microsoft Copilot no Intune.

Integra-se com outros serviços e aplicativos Microsoft

O Microsoft Intune se integra com outros produtos e serviços Microsoft que focam no gerenciamento de pontos de extremidade, incluindo:

Configuration Manager para gerenciamento de ponto de extremidade local e Windows Server, incluindo implementar atualizações de software e gerenciar datacenters

Você pode usar o Intune e o Configuration Manager em um cenário de cogerenciamento, usar a anexação de locatários ou usar ambos. Com essas opções, você obtém as vantagens do centro de administração baseado na Web e pode usar outros recursos baseados na nuvem disponíveis no Intune.

Para obter informações mais específicas, acesse:

Windows Autopilot para implantação e provisionamento de SO modernos

Com o Windows Autopilot, você pode provisionar novos dispositivos e enviá-los diretamente aos usuários a partir de um OEM ou provedor de dispositivos. Para dispositivos existentes, você pode recriar a imagem desses dispositivos para usar o Windows Autopilot e implantar a versão mais recente do Windows.

Para obter informações mais específicas, acesse:

Análise de pontos de extremidade para visibilidade e relatórios sobre experiências do usuário final, incluindo desempenho e confiabilidade do dispositivo

Você pode usar a análise de ponto de extremidade para ajudar a identificar políticas ou problemas de hardware que desaceleram dispositivos. Ele também fornece orientações que podem ajudar você a melhorar proativamente as experiências dos usuários finais e reduzir os tíquetes de suporte técnico.

Para obter informações mais específicas, acesse:

Microsoft 365 para aplicativos do Office de produtividade de usuários finais, incluindo Outlook, Teams, Sharepoint, OneDrive e muito mais

Com o Intune, você pode implantar aplicativos do Microsoft 365 para usuários e dispositivos na sua organização. Você também pode implantar esses aplicativos quando os usuários entrarem pela primeira vez.

Para obter informações mais específicas, acesse:

Microsoft Defender para Ponto de Extremidade para ajudar as organizações a prevenir, detectar, investigar e responder a ameaças

No Intune, você pode criar uma conexão de serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade. Quando estiverem conectados, você pode criar políticas que examinam arquivos, detectam ameaças e relatam níveis de ameaça ao Microsoft Defender para Ponto de Extremidade. Também pode criar políticas de conformidade que definam um nível de risco permitido. Quando combinado com o acesso condicional, você pode impedir o acesso aos recursos da organização a dispositivos sem conformidade.

Para obter informações mais específicas, acesse:

Windows Autopatch para a aplicação automática de patches do Windows, Microsoft 365 Apps para Grandes Empresas, Microsoft Edge e Microsoft Teams

O Windows Autopatch é um serviço baseado na nuvem. Ele mantém o software atualizado, fornece aos usuários as ferramentas de produtividade mais recentes, minimiza a infraestrutura local e ajuda a liberar administradores de TI para se concentrarem em outros projetos. O Windows Autopatch usa o Microsoft Intune para gerenciar a aplicação de patches em dispositivos ou dispositivos registrados no Intune através do cogerenciamento (Intune + Configuration Manager).

Para obter informações mais específicas, acesse:

Integra-se com aplicativos e dispositivos de parceiros terceiros

O Centro de administração do Intune facilita a conexão a diferentes serviços de parceiros, incluindo:

Aplicativos do Google Play gerenciado para Android: quando se conecta à sua conta do Google Play gerenciado, os administradores podem acessar a loja privada da sua organização para aplicativos Android e implantar esses aplicativos nos seus dispositivos.

Para obter mais informações, acesse Adicionar aplicativos do Google Play Gerenciado aos dispositivos Android Enterprise com o Intune.

Tokens e certificados da Apple para registro e aplicativos: quando são adicionados, seus dispositivos iOS/iPadOS e macOS podem se inscrever no Intune e receber políticas do Intune. Os administradores podem acessar as licenças de aplicativos iOS/iPad e macOS compradas em volume e implantá-las nos seus dispositivos.

Para obter mais informações, confira:

TeamViewer para assistência remota: quando se conecta à sua conta do TeamViewer, você pode usar o TeamViewer para ajudar remotamente os dispositivos.

Para obter mais informações, acesse Usar o TeamViewer para administrar remotamente dispositivos do Intune.

Com esses serviços, o Intune:

- Fornece aos administradores acesso simplificado aos serviços de aplicativos de parceiros terceiros.

- Pode gerenciar centenas de aplicativos de parceiros terceiros.

- Suporta aplicativos públicos de loja de varejo, aplicativos de linha de negócio (LOB), aplicativos privados não disponíveis na loja pública, aplicativos personalizados e muito mais.

Para obter mais requisitos específicos da plataforma para registrar dispositivos de parceiros terceiros no Intune, acesse:

- Guia de implantação: Gerenciar dispositivos Android no Microsoft Intune

- Guia de implantação: Registrar dispositivos iOS e iPadOS no Microsoft Intune

- Guia de implantação: registrar dispositivos Linux no Microsoft Intune

- Guia de implantação: gerenciar dispositivos macOS no Microsoft Intune

Registrar no gerenciamento de dispositivos, gerenciamento de aplicativos ou ambos

✅Os dispositivos que são propriedade da organização estão registrados no Intune para MDM (gerenciamento de dispositivo móvel). O MDM é centrado no dispositivo, para os recursos do dispositivo serem configurados com base em quem precisa deles. Por exemplo, pode configurar um dispositivo para permitir o acesso ao Wi-Fi, mas apenas se o usuário com sessão iniciada for uma conta da organização.

No Intune, você cria políticas que definem recursos e configurações e fornecem proteção e segurança. A sua equipe de administração gerencia totalmente os dispositivos, incluindo as identidades de usuário que entram, os aplicativos que estão instalados e os dados acessados.

Quando os dispositivos são registrados, você pode implantar suas políticas durante o processo de registro. Quando o registro for concluído, o dispositivo estará pronto para uso.

✅Para dispositivos pessoais em cenários BYOD (Traga seu próprio dispositivo), você pode usar o Intune para MAM (gerenciamento de aplicativo móvel). O MAM é centrado no usuário, para os dados do aplicativo estarem protegidos independentemente do dispositivo usado para acessar esses dados. Existe um foco nos aplicativos, incluindo o acesso seguro a aplicativos e a proteção de dados nos aplicativos.

Com o MAM, você pode:

- Publicar aplicativos móveis para usuários.

- Configurar aplicativos e atualizar aplicativos automaticamente.

- Ver relatórios de dados que focam no inventário de aplicativos e no uso de aplicativos.

✅Você também pode usar o MDM e o MAM em conjunto. Se seus dispositivos estiverem registrados e houver aplicativos que precisam de segurança adicional, você também pode usar políticas de proteção de aplicativos MAM.

Para obter mais informações, confira:

Proteger dados em qualquer dispositivo

Com o Intune, você pode proteger dados em dispositivos gerenciados (gerenciados no Intune) e proteger dados em dispositivos não gerenciados (não registrados no Intune). O Intune pode separar os dados da organização de dados pessoais. A ideia é proteger as informações da sua empresa usando políticas que você configura e implanta.

Para dispositivos de propriedade da organização, você pode querer ter controle total sobre os dispositivos, principalmente a segurança. Quando os dispositivos são registrados, eles recebem as suas regras e configurações de segurança.

Em dispositivos registrados no Intune, você pode:

- Criar e implementar políticas que definem configurações de segurança, definem requisitos de senha, implantam certificados e muito mais.

- Usar os serviços de defesa contra ameaças móveis para examinar dispositivos, detectar ameaças e corrigir ameaças.

- Ver dados e relatórios que medem a conformidade com as suas configurações e regras de segurança.

- Usar o acesso condicional para permitir apenas o acesso de dispositivos gerenciados e em conformidade a recursos, aplicativos e dados da organização.

- Remover dados da organização se um dispositivo for perdido ou roubado.

Para dispositivos pessoais, os usuários podem não querer que os administradores de TI tenham controle total. Para suportar um ambiente de trabalho híbrido, dê opções aos usuários. Por exemplo, os usuários registram seus dispositivos se quiserem acesso completo aos recursos da sua organização. Alternativamente, se esses usuários desejarem acesso somente ao Outlook ou ao Microsoft Teams, poderão optar por aplicar políticas de proteção de aplicativos que exigem a MFA (autenticação multifator).

Em dispositivos que usam o gerenciamento de aplicativos, você pode:

- Usar os serviços de defesa contra ameaças móveis para proteger os dados da aplicativo. O serviço pode examinar dispositivos, detectar ameaças e avaliar riscos.

- Impedir que os dados da organização sejam copiados e colados em aplicativos pessoais.

- Usar políticas de proteção de aplicativos em aplicativos e em dispositivos não gerenciados registrados em um MDM de terceiros ou parceiros.

- Usar o acesso condicional para restringir os aplicativos que podem acessar o e-mail e arquivos da organização.

- Remover dados da organização em aplicativos.

Para obter mais informações, confira:

- Proteger dados e dispositivos com o Microsoft Intune

- Integração da Defesa contra Ameaças Móveis com o Intune

Simplificar o acesso

O Intune ajuda as organizações a dar suporte a funcionários que podem trabalhar de qualquer lugar. Você pode configurar recursos que permitem que os usuários se conectem a uma organização, onde quer que estejam.

Esta secção inclui alguns recursos comuns que você pode configurar no Intune.

Usar o Windows Hello para Empresas em vez de senhas

O Windows Hello para Empresas ajuda a proteger contra ataques de phishing e outras ameaças de segurança. Ele também ajuda os usuários a iniciar sessão em seus dispositivos e aplicativos de forma mais rápida e fácil.

O Windows Hello para Empresas substitui as senhas por um PIN ou biometria, como reconhecimento facial ou impressão digital. Essas informações biométricas são armazenadas localmente nos dispositivos e nunca são enviadas para dispositivos ou servidores externos.

Para obter mais informações, confira:

- Obter uma visão geral do Windows Hello para Empresas

- Gerenciar o Windows Hello para Empresas em dispositivos quando se registrarem no Intune

- Gerenciar identidades usando o Microsoft Intune

Criar uma conexão VPN para usuários remotos

As políticas de VPNs fornecem aos usuários um acesso remoto seguro à rede da organização.

Com parceiros de conexão de VPN comuns, incluindo Check Point, Cisco, Microsoft Tunnel, NetMotion, Pulse Secure e muito mais, você pode criar uma política de VPN com as configurações de rede. Quando a política estiver pronta, implante esta política nos usuários e dispositivos que precisam se conectar remotamente à sua rede.

Na política de VPN, você pode usar certificados para autenticar a conexão de VPN. Quando você usa certificados, os usuários finais não precisam introduzir nomes de usuário e senhas.

Para obter mais informações, confira:

- Criar perfis VPN para se conectar a servidores VPN no Microsoft Intune

- Usar certificados para autenticação no Intune

- Saiba mais sobre o Microsoft Tunnel para Intune

- Usar o Microsoft Tunnel para MAM

Criar uma conexão Wi-Fi para usuários locais

Para os usuários que precisam se conectar à rede da organização local, você pode criar uma política de Wi-Fi com as configurações de rede. Você pode se conectar a um SSID específico, selecionar um método de autenticação, usar um proxy e muito mais. Você também pode configurar a política para se conectar automaticamente ao Wi-Fi quando o dispositivo estiver no alcance.

Na política de Wi-Fi, você pode usar certificados para autenticar a conexão Wi-Fi. Quando você usa certificados, os usuários finais não precisam introduzir nomes de usuário e senhas.

Quando a política estiver pronta, implante esta política nos usuários e dispositivos locais que precisam se conectar à sua rede local.

Para obter mais informações, confira:

- Criar política de Wi-Fi para se conectar a redes Wi-Fi no Intune

- Usar certificados de autenticação no Microsoft Intune

Ativar o SSO (logon único) para seus aplicativos e serviços

Quando você ativa o SSO, os usuários podem entrar automaticamente em aplicativos e serviços com a respetiva conta corporativa do Microsoft Entra, incluindo alguns aplicativos de parceiros de defesa contra ameaças móveis.

Especificamente:

Em dispositivos Windows, o SSO é automaticamente integrado e usado para iniciar sessão em aplicativos e sites que utilizam o Microsoft Entra ID para autenticação, incluindo Microsoft 365 Apps. Você também pode ativar o SSO em políticas de VPN e de Wi-Fi.

Em dispositivos iOS/iPadOS e macOS, você pode usar o plug-in do SSO do Microsoft Enterprise para entrar automaticamente em aplicativos e sites que usam o Microsoft Entra ID para autenticação, incluindo aplicativos do Microsoft 365.

Para obter mais informações, acesse a Visão geral do SSO (logon único) e opções para dispositivos Apple no Microsoft Intune.

Em dispositivos Android, pode utilizar a Biblioteca de Autenticação da Microsoft (MSAL) para ativar o SSO para aplicativos Android.

Para obter mais informações, confira: