Aplica-se a:  Locatários da força de trabalho (saiba mais)

Locatários da força de trabalho (saiba mais)

Essas perguntas frequentes sobre Microsoft Entra colaboração B2B (negócios para empresas) são atualizadas periodicamente para incluir novos tópicos.

O que está mudando na experiência de entrada do usuário convidado na colaboração B2B?

Em julho de 2025, Microsoft começou a lançar uma atualização para a experiência de entrada do usuário convidado para colaboração B2B. A distribuição continuou até o final de 2025. Com essa atualização, os usuários convidados são redirecionados para a página de entrada da própria organização para fornecer credenciais. Os usuários convidados visualizam a marca e o ponto de extremidade do URL de seu locatário inicial. Esta etapa fornece diretrizes mais claras sobre quais informações de entrada usar. Após a autenticação bem-sucedida em sua própria organização, os usuários convidados são retornados à sua organização para concluir a entrada.

Os usuários de colaboração B2B podem acessar SharePoint Online e OneDrive?

Sim. No entanto, a capacidade de pesquisar usuários convidados existentes no SharePoint Online usando o seletor de pessoas é Off por padrão. Para ativar a opção de pesquisa de usuários convidados existentes, defina ShowPeoplePickerSuggestionsForGuestUsers como Ativado. Ative essa configuração no nível do locatário ou no nível de conjunto de sites. Altere essa configuração usando os cmdlets Set-SPOTenant e Set-SPOSite. Com esses cmdlets, os membros podem pesquisar todos os usuários convidados existentes no diretório. Alterações no escopo do inquilino não afetam os sites do SharePoint Online que já foram provisionados.

Os usuários de colaboração B2B podem acessar conteúdo do Power BI?

Sim, você pode distribute Power BI conteúdo para usuários convidados externos usando a colaboração B2B. Para compartilhar conteúdo do Power BI entre nuvens da Microsoft, você pode usar configurações de nuvem da Microsoft para estabelecer uma colaboração B2B entre sua nuvem e uma nuvem externa.

Ainda há suporte para o recurso de upload de CSV?

Sim. Para obter mais informações sobre como usar o recurso de upload de arquivo .csv, consulte esta amostra do PowerShell.

Como posso personalizar meus emails de convite?

É possível personalizar quase tudo no processo do emissor do convite usando as APIs de convite B2B.

Usuários convidados podem redefinir seu método de autenticação multifator?

Sim. Usuários convidados podem redefinir seu método de autenticação multifator da mesma forma que usuários comuns.

Qual organização é responsável pelas licenças de autenticação multifator?

A organização emissora do convite realiza a autenticação multifator. A organização convidante deve garantir que possui licenças suficientes para seus usuários B2B que estão usando autenticação multifator.

E se uma organização parceira já tiver a autenticação multifator configurada? Podemos confiar na autenticação multifator?

As configurações de acesso entre locatários permitem que você confie na autenticação multifator e nas declarações de dispositivo (declarações compatíveis e declarações híbridas do Microsoft Entra) de outras organizações do Microsoft Entra.

Quantas organizações posso adicionar nas configurações de acesso entre locatários?

As configurações de acesso entre locatários são uma política no diretório que armazena suas configurações de como você colabora com outras organizações. Não há limites para o número de organizações que você pode adicionar nas configurações de acesso entre locatários.

Como fazer para usar convites atrasados?

Talvez uma organização queira adicionar usuários de colaboração B2B, provisioná-los aos aplicativos conforme necessário e, em seguida, enviar convites. Use a API de convite de colaboração B2B para personalizar o fluxo de trabalho de integração.

Posso tornar os usuários convidados visíveis na Lista de Endereços Global do Exchange?

Sim. Por padrão, os objetos convidados não estão visíveis na lista de endereços global da sua organização, mas você pode torná-los visíveis. Para obter detalhes, consulte Adicionar convidados à lista de endereços global no artigo de acesso de convidado por grupo do Microsoft 365.

Posso tornar um usuário convidado um administrador limitado?

Com certeza. Para obter mais informações, consulte Adicionando usuários convidados a uma função.

A colaboração B2B do Microsoft Entra permite que os usuários B2B acessem o Centro de Administração do Microsoft Entra.

A menos que um usuário receba a função de administrador limitado, os usuários de colaboração B2B não exigirão acesso ao Microsoft Entra admin center. No entanto, os usuários de colaboração B2B que são atribuídos à função de administrador limitado podem acessar o portal. Além disso, se um usuário convidado que não tenha uma dessas funções administrativas acessa o portal, o usuário poderá acessar determinadas partes da experiência. A função de usuário convidado tem algumas permissões no diretório.

Posso bloquear o acesso ao Microsoft Entra admin center para usuários convidados?

Sim, você pode criar uma política de acesso condicional que bloqueia o acesso do usuário convidado ao centro de administração ou ao portal. Ao configurar a política de acesso condicional, você tem controle granular sobre os tipos de usuários externos aos quais deseja aplicar a política. Ao configurar essa política, tenha cuidado para evitar o bloqueio acidental do acesso a membros e administradores. Saiba mais sobre o acesso condicional para usuários externos.

A colaboração B2B do Microsoft Entra dá suporte à autenticação multifator e contas de email de consumidores?

Sim. A autenticação multifator e as contas de email do consumidor são suportadas para a colaboração B2B do Microsoft Entra.

Você dá suporte à redefinição de senha para usuários de colaboração B2B Microsoft Entra?

Se o seu locatário do Microsoft Entra for o diretório inicial de um usuário, você poderá redefinir a senha do usuário no centro de administração do Microsoft Entra. Mas você não pode redefinir diretamente uma senha para um usuário convidado que entra com uma conta gerenciada por outro Microsoft Entra diretório ou provedor de identidade externo. Somente o usuário convidado ou um administrador no diretório inicial do usuário pode redefinir a senha. Aqui estão alguns exemplos de como a redefinição de senha funciona para usuários convidados:

Os usuários convidados em um locatário do Microsoft Entra marcados como "Guest" (UserType==Guest) não podem se registrar na SSPR por meio de https://aka.ms/ssprsetup. Esses tipos de usuário convidado só podem executar a SSPR via https://aka.ms/sspr.

Os usuários convidados que entrarem com uma conta da Microsoft (por exemplo, guestuser@live.com) podem redefinir suas próprias senhas usando a redefinição de senha de autoatendimento da conta da Microsoft (SSPR). Consulte Como redefinir sua senha da conta Microsoft.

Os usuários convidados que se conectam com uma conta do Google ou outro provedor de identidade externo podem redefinir as respectivas senhas usando o método da SSPR do provedor de identidade. Por exemplo, um usuário convidado com a Conta do Google guestuser@gmail.com pode redefinir sua senha seguindo as instruções em Alterar ou redefinir sua senha.

Se o inquilino de identidade for um inquilino Just-in-time (JIT) ou "viral" (ou seja, um inquilino separado do Azure não gerenciado), somente o usuário convidado poderá redefinir sua senha. Às vezes, uma organização assumirá o gerenciamento de locatários virais que são criados quando os funcionários usam seus emails de trabalho para se inscrever em serviços. Depois que a organização assumir um locatário viral, somente um administrador da organização poderá redefinir a senha do usuário ou habilitar a SSPR. Se necessário, como a organização de convite, você pode remover a conta de usuário convidado do diretório e reenviar um convite.

Se o diretório inicial do usuário convidado for o seu locatário do Microsoft Entra, você poderá redefinir a senha do usuário. Por exemplo, você pode ter criado um usuário ou sincronizado um usuário de seu on-premises Active Directory e definido seu UserType como Convidado. Como esse usuário reside em seu diretório, você pode redefinir a senha no centro de administração do Microsoft Entra.

O Microsoft Dynamics 365 fornece suporte online para a Microsoft Entra B2B collaboration?

Sim, o Dynamics 365 (online) dá suporte à colaboração B2B do Microsoft Entra. Para obter mais informações, consulte o artigo do Dynamics 365 Convidar usuários com a colaboração B2B do Microsoft Entra.

Qual é o tempo de vida de uma senha inicial para um usuário de colaboração B2B recém-criado?

Microsoft Entra ID tem um conjunto fixo de requisitos de caractere, força de senha e bloqueio de conta que se aplicam igualmente a todas as contas de usuário de nuvem Microsoft Entra. As contas de usuário da nuvem são contas que não são federadas com outro provedor de identidade, como

- Conta Microsoft

- Serviços de Federação do Active Directory (Active Directory Federation Services)

- Outro tenant da nuvem (para colaboração B2B)

Para contas federadas, a política de senha depende da política aplicada no locatário local e das configurações de Microsoft account do usuário.

Uma organização pode desejar ter experiências diferentes em seus aplicativos para usuários locatários e convidados. Existem diretrizes padrão para isso? A presença da declaração do provedor de identidade é o modelo correto a ser usado?

Um usuário convidado pode usar qualquer provedor de identidade para autenticação. Para obter mais informações, consulte Propriedades de um usuário de colaboração B2B. Use a propriedade UserType para determinar a experiência do usuário. A reivindicação UserType não está incluída no token no momento. Os aplicativos devem usar o Microsoft Graph API para consultar o diretório do usuário e obter o UserType.

Onde posso encontrar uma comunidade de colaboração B2B para compartilhar soluções e enviar ideias?

Estamos constantemente ouvindo seus comentários para melhorar a colaboração B2B. Compartilhe seus cenários de usuário, práticas recomendadas e o que você gosta sobre a colaboração B2B do Microsoft Entra. Participe da discussão no Microsoft Tech Community.

Também convidamos você a enviar suas ideias e votar em recursos futuros em B2B Collaboration Ideas.

Podemos enviar um convite resgatado automaticamente, de forma que o usuário simplesmente esteja “pronto para começar”? Ou o usuário sempre deve clicar na URL de resgate?

Você pode convidar outros usuários na organização parceira usando a interface do usuário, os scripts do PowerShell ou as APIs. Você pode então enviar ao usuário convidado um link direto para um aplicativo compartilhado. Na maioria dos casos, não há mais necessidade de abrir o convite por email e clicar em uma URL de resgate. Consulte Resgate do convite de colaboração do Microsoft Entra B2B.

Como funciona a colaboração B2B quando o parceiro convidado estiver utilizando federação para adicionar sua própria autenticação local?

Se o parceiro tiver um locatário Microsoft Entra federado para a infraestrutura de autenticação local, o SSO (logon único) local será obtido automaticamente. Se o parceiro não tiver um locatário Microsoft Entra, uma conta Microsoft Entra será criada para novos usuários.

Uma conta local do Azure AD B2C pode ser convidada para um locatário do Microsoft Entra para colaboração B2B?

Não. Uma conta local do Azure AD B2C pode ser usada apenas para entrar no locatário do Azure AD B2C. A conta não pode ser usada para acessar um tenant do Microsoft Entra. Não há suporte para convidar uma conta local do Azure AD B2C para um locatário do Microsoft Entra para colaboração B2B.

Importante

A partir de 1º de maio de 2025, Azure Active Directory B2C (Azure AD B2C) não está mais disponível para novos clientes comprarem. Para saber mais, consulte Is Azure AD B2C ainda disponíveis para compra? em nossas perguntas frequentes.

Quais aplicativos e serviços dão suporte para usuários convidados B2B do Azure?

Todos os aplicativos integrados ao Microsoft Entra podem dar suporte aos usuários convidados do Azure B2B, mas devem usar um endpoint configurado como um tenant para autenticar usuários convidados. Talvez você também precise personalizar as declarações no token SAML que é emitido quando um usuário convidado se autentica no aplicativo.

Podemos forçar a autenticação multifator para usuários convidados B2B se os parceiros não têm autenticação multifator?

Sim. Para obter mais informações, consulte Acesso condicional para usuários de colaboração B2B.

Em SharePoint, você pode definir uma lista de "permitir" ou "negar" para usuários externos. Podemos fazer isso em Azure?

Sim. A colaboração B2B do Microsoft Entra dá suporte a listas de permitidos e bloqueados.

Quais licenças precisamos usar Microsoft Entra B2B?

Para obter informações sobre quais licenças sua organização precisa usar Microsoft Entra B2B, consulte External ID pricing.

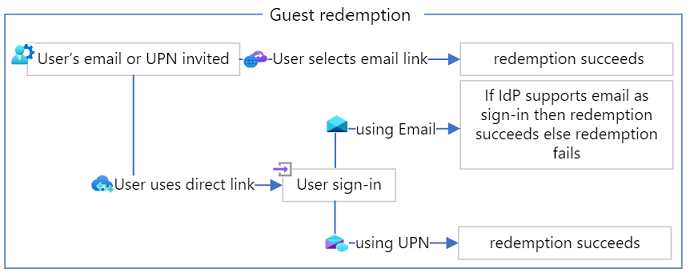

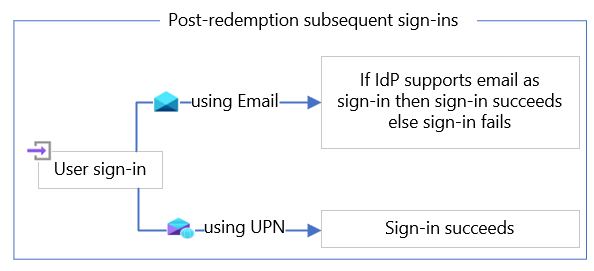

O que acontecerá se eu convidar um usuário cujo email e UPN não coincidem?

Depende. Por padrão, Microsoft Entra ID permite apenas UPN como a ID de logon. Quando o UPN e o email são iguais, os convites B2B e os logins subsequentes da Microsoft Entra funcionam conforme o esperado. No entanto, podem surgir problemas quando o email de um usuário e o UPN não correspondem e o email é usado em vez do UPN para entrar. Quando um usuário é convidado com um email não UPN, ele poderá resgatar o convite se resgatar usando o link de convite por email, mas os resgates por meio de um link direto falharão. No entanto, mesmo que o usuário resgate o convite com êxito, as tentativas de entrada subsequentes usando o email não UPN falharão, a menos que o provedor de identidade (Microsoft Entra ID ou um provedor de identidade federado) esteja configurado para permitir o email como uma ID de logon alternativa. Esse problema pode ser reduzido:

- Habilitar o e-mail como um ID de login alternativo no locatário convidado/principal do Microsoft Entra

- Habilitar o provedor de identidade federado para dar suporte ao e-mail como ID de login (se o Microsoft Entra ID estiver federado com outro provedor de identidade) ou

- Instruir o usuário a resgatar/entrar usando o próprio UPN.

Para evitar esse problema inteiramente, os administradores devem garantir que o UPN e o email dos usuários tenham o mesmo valor.

Observação

Convites e resgates enviados nas nuvens da Microsoft devem usar UPN. Não há suporte para email no momento. Por exemplo, se um usuário de uma hospedagem do governo dos Estados Unidos for convidado para uma hospedagem comercial, ele deve ser convidado usando o seu UPN.

Pergunta rápida: o que pode causar latência de replicação?

Nos fluxos de colaboração B2B, adicionamos usuários ao diretório e os atualizamos dinamicamente durante o processo de resgate dos convites, atribuição de aplicativos, e assim por diante. As atualizações e as gravações em geral ocorrem em uma instância de diretório e devem ser replicadas em todas as instâncias. A replicação estará concluída quando todas as instâncias estiverem atualizadas. Às vezes, quando o objeto é gravado ou atualizado em uma instância e a chamada para recuperar esse objeto for para outra instância, poderão ocorrer latências de replicação. Se isso acontecer, atualize ou tente novamente. Se você estiver desenvolvendo um aplicativo utilizando nossa API, usar tentativas com algum intervalo é uma boa prática defensiva para mitigar esse problema.

Seu aplicativo está pronto para a substituição do WebView do Google e os padrões de OTP do Microsoft?

A partir de 4 de janeiro de 2021, o Google descontinuou o suporte de login do WebView. Se você estiver usando a federação do Google ou a inscrição de autoatendimento com o Gmail, teste seus aplicativos nativos de linha de negócios em relação à compatibilidade. O recurso de senha de uso único por email agora fica ativado por padrão em todos os novos locatários e nos locatários existentes em que você não o desativou explicitamente. Quando esse recurso é desativado, o método de autenticação alternativa é solicitar aos convidados que criem uma conta da Microsoft.