Experiência de autocorreção com o Microsoft Entra ID Protection e o acesso condicional

Com o Microsoft Entra ID Protection e o acesso condicional, você pode:

- Exigir que todos os usuários se registrem na autenticação multifator do Microsoft Entra

- Automatizar a correção de entradas arriscadas e usuários comprometidos

- Bloquear usuários em casos específicos.

As políticas de acesso condicional que integram o risco do usuário e o risco de entrada têm um impacto na experiência de entrada dos usuários. Permitir que os usuários se registrem e usem ferramentas como a autenticação multifator do Microsoft Entra e a redefinição de senha de autoatendimento pode diminuir o impacto. Essas ferramentas, juntamente com as opções de política apropriadas, dão aos usuários uma opção de autocorreção quando eles necessitam, ao mesmo tempo em que impõem controles de segurança fortes.

Registro de autenticação multifator

Quando um administrador habilita a política de Proteção de Identidade que exige o registro de autenticação multifator do Microsoft Entra, ele garante que os usuários possam usar a autenticação multifator do Microsoft Entra para correção automática no futuro. Configurar essa política dá aos seus usuários um período de 14 dias em que eles podem optar por se registrar e, no final, são forçados a se registrar.

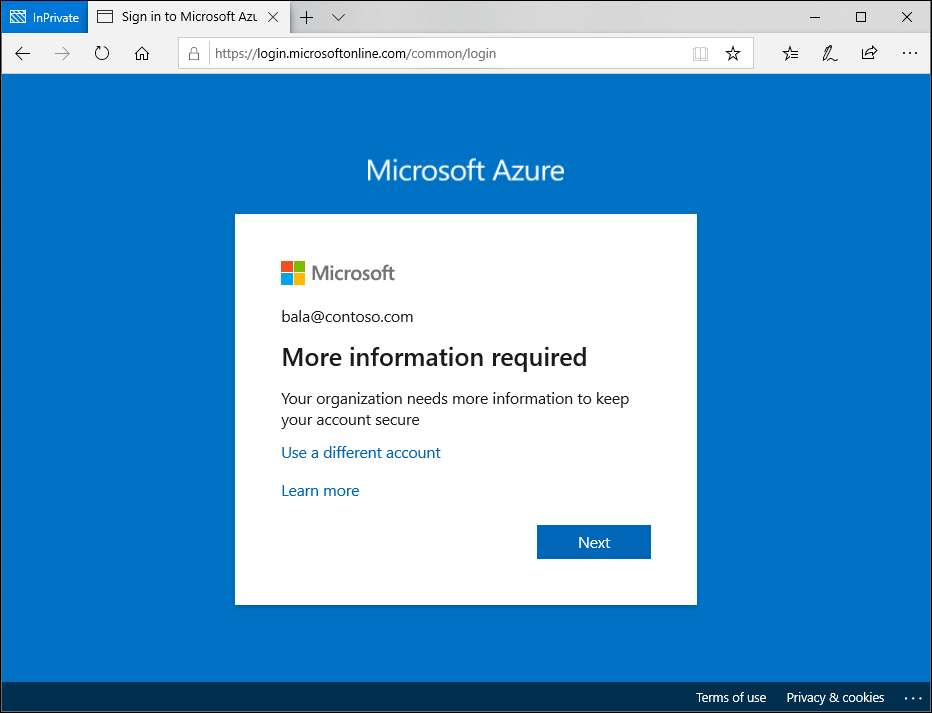

Interrupção de registro

Ao entrar em aplicativos integrados ao Microsoft Entra, o usuário recebe uma notificação sobre o requisito de configurar a autenticação multifator da conta. Essa política também é disparada na Windows Out of Box Experience para novos usuários com um novo dispositivo.

Conclua as etapas guiadas para se registrar na autenticação multifator do Microsoft Entra e conclua sua entrada.

Autocorreção de risco

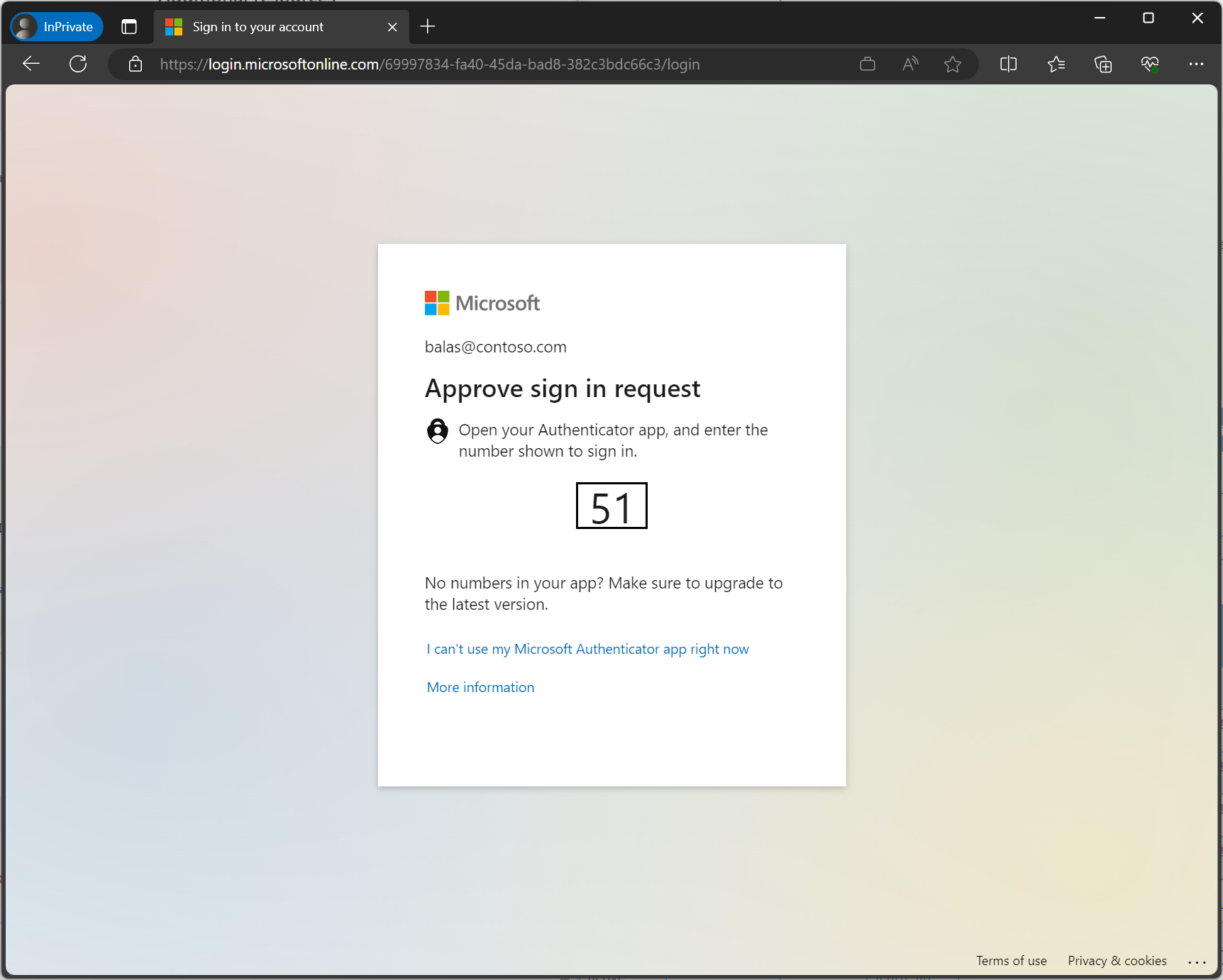

Quando um administrador configura políticas de Acesso Condicional baseadas em risco, os usuários afetados são interrompidos quando atingem o nível de risco configurado. Se os administradores permitirem a correção automática usando a autenticação multifator, esse processo será exibido para um usuário como um prompt de autenticação multifator normal.

Quando o usuário conseguir conclui a autenticação multifator, o risco é corrigido e ele pode entrar.

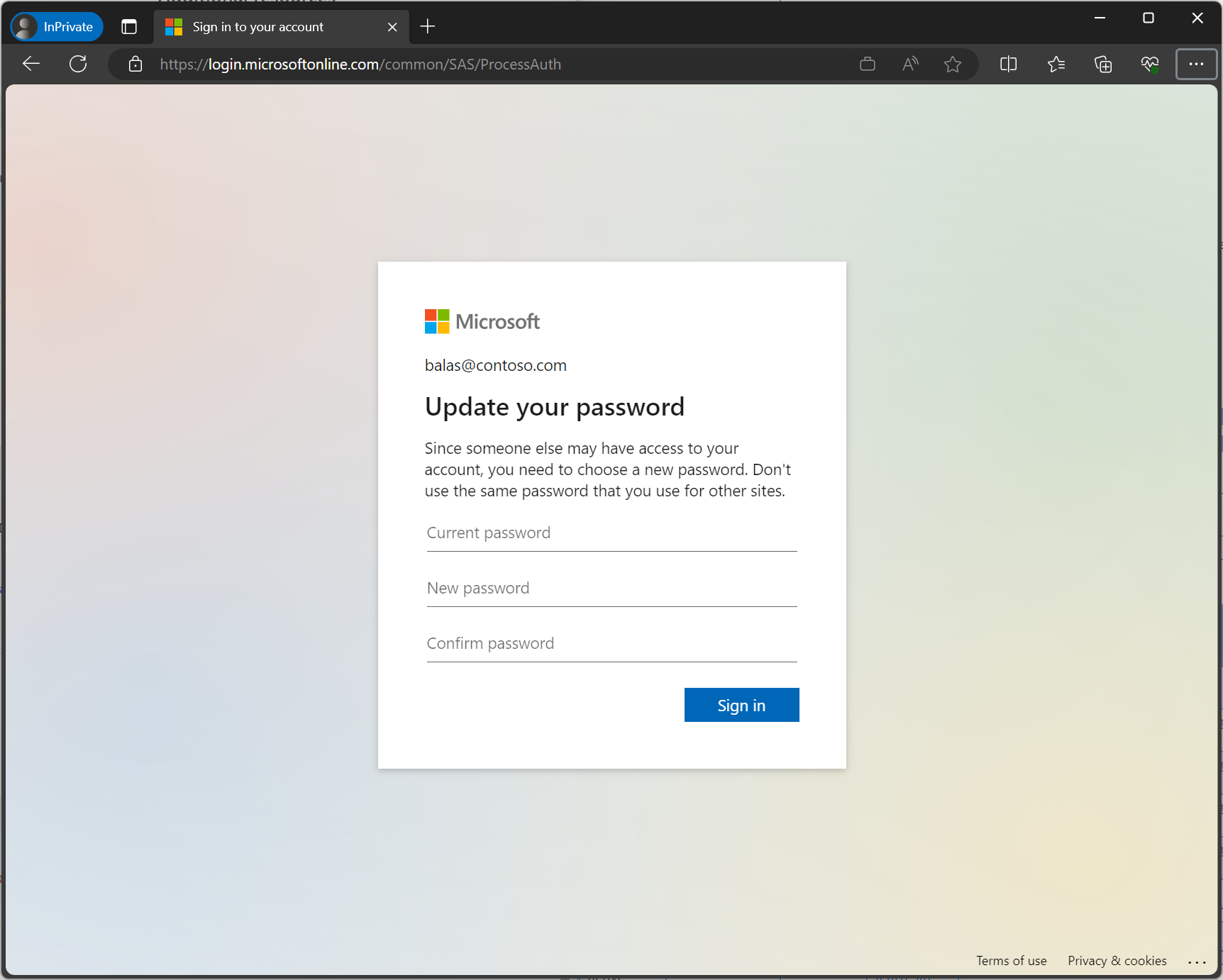

Quando o usuário está em risco, não apenas a entrada, os administradores podem configurar uma política de risco do usuário no acesso condicional para exigir uma alteração de senha, além de executar a autenticação multifator. Nesse caso, um usuário vê a tela extra a seguir.

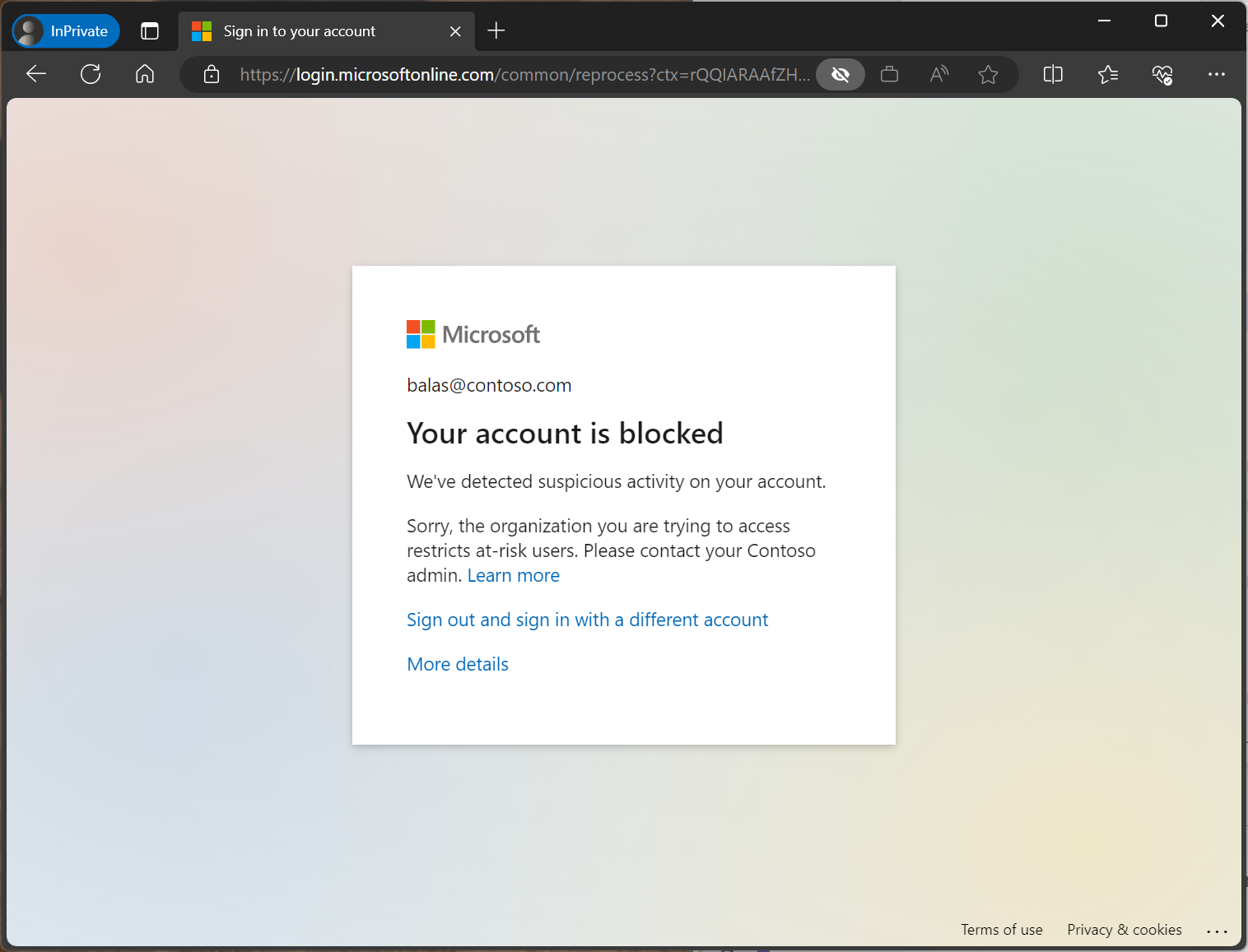

Desbloqueio de administrador para entrada arriscada

Os administradores podem optar por bloquear os usuários após a entrada, dependendo do nível de risco. Para serem desbloqueados, os usuários finais devem entrar em contato com a equipe de TI ou tentar entrar de um dispositivo ou local familiar. A autocorreção não é uma opção neste caso.

A equipe de TI pode seguir as instruções na seção Desbloqueando usuários para permitir que os usuários entrem novamente.

Técnico de alto risco

Se sua organização tiver usuários que têm acesso delegado a outro locatário e dispararem o alto risco, eles podem ser impedidos de entrar nesses outros locatários. Por exemplo:

- Uma organização tem um MSP (provedor de serviços gerenciados) ou CSP (provedor de soluções na nuvem) que cuida da configuração do ambiente de nuvem dela.

- Uma das credenciais dos técnicos do MSPs é vazada e dispara o alto risco. Esse técnico é impedido de entrar em outros locatários.

- O técnico poderá realizar autocorreção e entrar se o locatário doméstico tiver habilitado as políticas apropriadas, exigindo alteração de senha para usuários de alto risco ou MFA para usuários arriscados.

- Se o locatário doméstico não tiver habilitado políticas de autocorreção, um administrador no locatário doméstico do técnico precisa corrigir o risco.