Otimizar o fluxo de tráfego com o proxy de aplicativo do Microsoft Entra

Saiba como otimizar o fluxo de tráfego e confira considerações sobre a topologia de rede ao usar o proxy de aplicativo do Microsoft Entra.

Fluxo de tráfego

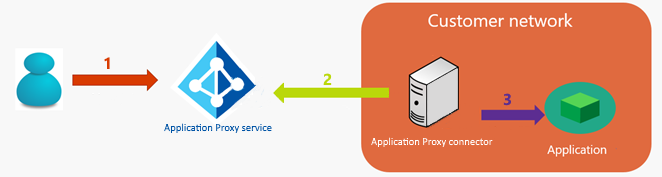

Quando um aplicativo é publicado por meio do proxy de aplicativo do Microsoft Entra, o tráfego dos usuários para os aplicativos flui por meio de três conexões:

- O usuário se conecta ao ponto de extremidade público do serviço de proxy de aplicativo do Microsoft Entra no Azure.

- O conector de rede privada se conecta ao serviço de proxy de aplicativo (de saída)

- O conector de rede privada se conecta ao aplicativo de destino

Otimizar grupos de conectores para usar o serviço de nuvem do proxy de aplicativo mais próximo

Quando você se inscreve para obter um locatário do Microsoft Entra, a região do seu locatário é definida pela região especificada. As instâncias de serviço de nuvem de proxy de aplicativo padrão usam a mesma região, ou a região mais próxima, como o locatário do Microsoft Entra.

Por exemplo, se a região do seu locatário do Microsoft Entra for o Reino Unido, todos os seus conectores de rede privada padrão serão atribuídos para usar as instâncias de serviço em data centers na Europa. Quando os usuários acessarem aplicativos publicados, o tráfego deles passará por instâncias do serviço de nuvem do proxy de aplicativo nessa localização.

Se você tiver conectores instalados em regiões diferentes da sua região padrão, será benéfico alterar em qual região o grupo de conectores é otimizado para melhorar o desempenho do acesso a esses aplicativos. Depois que uma região for especificada para um grupo de conectores, ela se conectará aos serviços de nuvem do Proxy de Aplicativo na região designada.

Para otimizar o fluxo de tráfego e reduzir a latência para um grupo de conectores, atribua o grupo de conectores à região mais próxima. Para atribuir uma região:

Importante

Os conectores devem usar pelo menos a versão 1.5.1975.0 para usar esse recurso.

Entre no Centro de administração do Microsoft Entra pelo menos como um Administrador de Aplicativo.

Escolha o nome de usuário no canto superior direito. Verifique se você está conectado a um diretório que usa o proxy de aplicativo. Se for necessário alterar diretórios, escolha Alterar diretório e escolha um diretório que usa o proxy de aplicativo.

Navegue até Identidade>Aplicativos>Aplicativos empresariais>Proxy de aplicativo.

Selecione Novo Grupo de Conectores e forneça um Nome para o grupo de conectores.

Em Configurações Avançadas, selecione a lista suspensa em Otimizar para uma região específica e selecione a região mais próxima aos conectores e selecione Salvar.

Selecione os conectores a serem atribuídos ao grupo de conectores.

Você só poderá mover os conectores para o grupo se ele estiver em um grupo de conectores que usa a região padrão. Comece com um conector no grupo de conectores padrão. Em seguida, mova-o para o grupo de conectores apropriado.

Você só poderá alterar a região de um grupo de conectores se não houver conectores ou aplicativos atribuídos a ele.

Atribua o grupo de conectores aos aplicativos. O tráfego vai para o serviço de nuvem de proxy de aplicativo na região do grupo de conectores otimizado.

Considerações para redução da latência

Todas as soluções de proxy introduzem a latência em sua conexão de rede. Não importa a solução de proxy ou VPN escolhida como sua solução de acesso remoto, ela sempre incluirá um conjunto de servidores, permitindo a conexão dentro de sua rede corporativa.

As organizações geralmente incluem pontos de extremidade do servidor em sua rede de perímetro. No entanto, com o proxy de aplicativo do Microsoft Entra, o tráfego flui por meio do serviço de proxy na nuvem, enquanto os conectores residem em sua rede corporativa. Nenhuma rede de perímetro é necessária.

As seções a seguir contêm mais sugestões para ajudar você a reduzir a latência ainda mais.

Posicionamento do conector

O proxy de aplicativo escolhe o local das instâncias para você, com base no local de seu locatário. Entretanto, você pode decidir onde instalar o conector, permitindo que você defina as características de latência de seu tráfego de rede.

Ao configurar o serviço de proxy de aplicativo, faça as seguintes perguntas:

- Onde o aplicativo está localizado?

- Onde está localizada a maioria dos usuários que acessam o aplicativo?

- Onde a instância do proxy de aplicativo está localizada?

- Você já tem uma conexão de rede dedicada com os data centers configurados da Microsoft, por exemplo, o Azure ExpressRoute ou uma VPN semelhante?

O conector deve se comunicar com o Microsoft Entra ID e seus aplicativos. As etapas 2 e 3 representam a comunicação no diagrama de fluxo de tráfego. O posicionamento do conector afeta a latência dessas duas conexões. Ao avaliar o posicionamento do conector, lembre-se destes pontos.

- Confirme a "linha de site" entre o conector e o data center para KCD (Delegação Restrita de Kerberos). Além disso, o servidor do conector deve ser ingressado no domínio.

- Instale o conector mais próximo possível do aplicativo.

Abordagem geral para minimizar a latência

Minimize a latência do tráfego de ponta a ponta otimizando cada conexão de rede.

- Reduza a distância entre as duas extremidades do salto.

- Escolha a rede certa para percorrer. Por exemplo, percorrer uma rede privada, em vez da Internet pública, pode ser mais rápido devido aos links dedicados.

Considere usar um link de VPN ou ExpressRoute dedicado entre a Microsoft e sua rede corporativa.

Concentrar-se em sua estratégia de otimização

Não há muito o que você pode fazer para controlar a conexão entre os usuários e o serviço de proxy de aplicativo. Os usuários acessam seus aplicativos de uma rede doméstica, de uma cafeteria ou de uma região diferente. Em vez disso, você pode otimizar as conexões do serviço de proxy de aplicativo para os conectores de rede privada para os aplicativos. Considere a possibilidade de incorporar os padrões a seguir em seu ambiente.

Padrão 1: colocar o conector perto do aplicativo

Coloque o conector perto do aplicativo de destino na rede do cliente. Essa configuração minimiza a etapa 3 no diagrama de topografia porque o conector e o aplicativo estão próximos.

Se seu conector precisar de uma linha de visão para o controlador de domínio, então esse padrão será vantajoso. A maioria de nossos clientes usa esse padrão, porque ele funciona bem para a maioria dos cenários. Esse padrão também pode ser combinado com o padrão 2 para otimizar o tráfego entre o serviço e o conector.

Padrão 2: aproveitar o ExpressRoute com o emparelhamento da Microsoft

Se você tiver configurado o ExpressRoute com o emparelhamento da Microsoft, será possível usar a conexão do ExpressRoute mais rápida para o tráfego entre o proxy de aplicativo e o conector. O conector ainda está em sua rede, perto do aplicativo.

Padrão 3: Aproveitar o ExpressRoute com o emparelhamento privado

Se você tiver uma configuração de VPN ou ExpressRoute dedicada com emparelhamento privado entre o Azure e sua rede corporativa, terá outra opção. Nessa configuração, a rede virtual no Azure é geralmente considerada uma extensão da rede corporativa. Portanto, você pode instalar o conector no data center do Azure e ainda atender aos requisitos de baixa latência da conexão entre o aplicativo e o conector.

A latência não é comprometida, pois o tráfego está fluindo por uma conexão dedicada. Você também obtém uma menor latência de serviço para o conector do proxy de aplicativo porque o conector está instalado em um datacenter do Azure próximo à localização do locatário do Microsoft Entra.

Outras abordagens

Embora o foco deste artigo é a instalação, você também pode alterar o posicionamento do aplicativo para obter os melhores características de latência.

As organizações estão cada vez mais migrando suas redes para ambientes hospedados. A ação permite colocar os aplicativos em um ambiente hospedado que também faz parte da rede corporativa, e ainda ser dentro do domínio. Nesse caso, os padrões discutidos nas seções anteriores podem ser aplicados para o novo local do aplicativo. Se você estiver considerando essa opção, consulte Serviços de Domínio do Microsoft Entra.

Além disso, considere a possibilidade de organizar seus conectores usando grupos de conectores para ter como destino aplicativos que estejam em locais e redes diferentes.

Diagramas para casos de uso comuns

Nesta seção, veremos alguns cenários comuns. Suponha que o locatário do Microsoft Entra (e, portanto, ponto de extremidade de serviço de proxy) esteja localizado nos Estados Unidos (EUA). As considerações discutidas nesses casos de uso também se aplicam a outras regiões pelo mundo.

Nesses cenários, chamamos cada conexão de um "salto" e os numeramos para uma discussão mais fácil:

- Salto 1: usuário para o serviço de proxy de aplicativo

- Salto 2: do serviço de proxy de aplicativo para o conector de rede privada

- Salto 3: do conector de rede privada para o aplicativo de destino

Caso de uso 1

Cenário: o aplicativo está na rede da organização nos EUA, com usuários na mesma região. Não há um ExpressRoute ou uma VPN entre o data center do Azure e a rede corporativa.

Recomendação: siga o padrão 1, explicado na seção anterior. Para melhorar a latência, considere o uso do ExpressRoute, se necessário.

Otimize o salto 3 colocando o conector perto do aplicativo. O conector é normalmente instalado com uma linha de visão para o aplicativo e com o data center para executar operações KCD.

Caso de uso 2

Cenário: o aplicativo está na rede da organização nos EUA, com usuários distribuídos globalmente. Não há um ExpressRoute ou uma VPN entre o data center do Azure e a rede corporativa.

Recomendação: siga o padrão 1, explicado na seção anterior.

Novamente, o padrão mais comum é otimizar o salto 3, onde você coloca o conector perto do aplicativo. O salto 3 não costuma ser caro, se tudo estiver dentro da mesma região. No entanto, o salto 1 poderá ser mais caro dependendo de onde o usuário estiver, pois os usuários pelo mundo precisarão acessar a instância do proxy de aplicativo nos EUA. Vale a pena observar que qualquer solução de proxy tem características semelhantes sobre os usuários que estão sendo distribuídos globalmente.

Caso de uso 3

Cenário: o aplicativo está na rede da organização nos EUA. Há a ExpressRoute com emparelhamento da Microsoft entre o Azure e a rede corporativa.

Recomendação: siga os padrões 1 e 2, explicados na seção anterior.

Primeiro, coloque o conector mais próximo possível do aplicativo. O sistema usará automaticamente o ExpressRoute para o salto 2.

Se o link de ExpressRoute estiver usando o emparelhamento da Microsoft, o tráfego entre o proxy e o conector fluirá por esse link. O salto 2 usa a latência ideal.

Caso de uso 4

Cenário: o aplicativo está na rede da organização nos EUA. Há a ExpressRoute com emparelhamento privado entre o Azure e a rede corporativa.

Recomendação: siga o padrão 3, explicado na seção anterior.

Coloque o conector no data center do Azure que está conectado à rede corporativa por meio de emparelhamento privado do ExpressRoute.

O conector pode ser colocado no datacenter do Azure. Como o conector ainda tem uma linha de visão para o aplicativo e o data center por meio da rede privada, o salto 3 permanece otimizado. Além disso, o salto 2 é ainda mais otimizado.

Caso de uso 5

Cenário: o aplicativo está na rede de uma organização na Europa, a região de locatário padrão é os EUA, com a maioria dos usuários na Europa.

Recomendação: coloque o conector próximo ao aplicativo. Atualize o grupo de conectores para que use instâncias de serviço do proxy de aplicativo na Europa. Para conferir as etapas, confira Otimizar grupos de conectores para usar o serviço de nuvem do proxy de aplicativo mais próximo.

Como os usuários da Europa estão acessando uma instância do Proxy de Aplicativo que está na mesma região, o salto 1 não é muito caro. O salto 3 está otimizado. Considere a possibilidade de usar o ExpressRoute para otimizar o salto 2.

Caso de uso 6

Cenário: o aplicativo está na rede de uma organização na Europa, a região de locatário padrão é os EUA, com a maioria dos usuários nos EUA.

Recomendação: coloque o conector próximo ao aplicativo. Atualize o grupo de conectores para que use instâncias de serviço do proxy de aplicativo na Europa. Para conferir as etapas, confira Otimizar grupos de conectores para usar o serviço de nuvem do proxy de aplicativo mais próximo. O salto número um pode ser mais caro, pois todos os usuários dos EUA devem acessar a instância do proxy de aplicativo na Europa.

Você também pode considerar o uso de uma outra variante nessa situação. Se a maioria dos usuários na organização estiver nos EUA, provavelmente sua rede se “estende” também para os EUA. Coloque o conector nos EUA, continue a usar a região padrão dos EUA para seus grupos de conectores e use a linha de rede corporativa interna dedicada para o aplicativo na Europa. Desta forma, os saltos 2 e 3 são otimizados.