Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Visão geral

Os recursos de destino (anteriormente aplicativos de nuvem, ações e contexto de autenticação) são sinais-chave em uma política de Acesso Condicional. As políticas de Acesso Condicional permitem que os administradores atribuam controles a aplicativos, serviços, ações ou contexto de autenticação específicos.

- Os administradores podem escolher na lista de aplicativos ou serviços que incluem aplicativos integrados da Microsoft internos e aplicativos integrados do Microsoft Entra incluindo aplicativos da galeria, que não são da galeria e os publicados por meio do proxy de aplicativo.

- Os administradores podem definir uma política com base em uma ação do usuário , como Registrar informações de segurança ou registrar ou ingressar dispositivos, permitindo que o Acesso Condicional imponha controles em torno dessas ações.

- Os administradores podem direcionar perfis de encaminhamento de tráfego do Acesso Seguro Global para funcionalidade aprimorada.

- Os administradores podem usar o contexto de autenticação para fornecer uma camada extra de segurança em aplicativos.

aplicativos de nuvem Microsoft

Os administradores podem atribuir uma política de Acesso Condicional a aplicativos de nuvem da Microsoft se a entidade de serviço estiver presente no locatário, com exceção do Microsoft Graph. Microsoft Graph funciona como um recurso guarda-chuva. Use o Relatório de Audiência para ver os serviços subjacentes e direcionar esses serviços em suas políticas. Alguns aplicativos como Microsoft 365/Office 365 e Windows Azure API de Gerenciamento de Serviços incluem vários aplicativos ou serviços filho relacionados. Quando novos aplicativos de nuvem da Microsoft são criados, eles aparecem na lista de seletores de aplicativos assim que a entidade de serviço é criada no locatário.

Office 365

Microsoft 365 oferece serviços de colaboração e produtividade baseados em nuvem, como Exchange, SharePoint e Microsoft Teams. No Acesso Condicional, o conjunto de aplicativos do Microsoft 365 aparece sob 'Office 365'. Microsoft 365 serviços de nuvem estão profundamente integrados para garantir experiências suaves e colaborativas. Essa integração pode causar confusão ao criar políticas porque alguns aplicativos, como Microsoft Teams, dependem de outros, como SharePoint ou Exchange.

O agrupamento de aplicativos Office 365 no Acesso Condicional possibilita direcionar todos esses serviços de uma só vez. Utilize o agrupamento do Microsoft 365, em vez de direcionar aplicativos de nuvem individuais, para evitar problemas com dependências de serviço.

Direcionar esse grupo de aplicativos ajuda a evitar problemas que podem surgir devido a políticas e dependências inconsistentes. Por exemplo: o aplicativo Exchange Online está vinculado a dados de Exchange Online tradicionais, como informações de email, calendário e contato. Metadados relacionados podem ser expostos por meio de recursos diferentes, como pesquisa. Para garantir que todos os metadados estejam protegidos conforme o esperado, os administradores devem atribuir políticas ao aplicativo Microsoft 365.

Os administradores podem excluir todo o conjunto de Microsoft 365 ou aplicativos de nuvem Microsoft 365 específicos das políticas de Acesso Condicional.

Para obter uma lista completa de todos os serviços incluídos, consulte Apps incluídos no pacote de aplicativos Microsoft 365 de Acesso Condicional.

API de Gerenciamento de Serviços do Windows Azure

Quando você direciona o aplicativo de API de Gerenciamento de Serviços do Microsoft Azure, a política é imposta para tokens emitidos para um conjunto de serviços intimamente associados ao portal. Esse agrupamento inclui as IDs do aplicativo de:

- Azure Resource Manager

- Azure portal, que também abrange o centro de administração do Microsoft Entra e o Centro de Microsoft Engage

- Azure Data Lake

- API do Application Insights

- API de Log Analytics

Como a política é aplicada ao portal de gerenciamento Azure e à API, todos os serviços ou clientes que dependem da API de Azure podem ser afetados indiretamente. Por exemplo:

- CLI do Azure

- Portal do Azure Data Factory

- Hubs de Eventos do Azure

- Azure PowerShell

- Barramento de Serviço do Azure

- Banco de Dados SQL do Azure

- Azure Synapse

- APIs de modelo de implantação clássico

- Centro de administração do Microsoft 365

- Microsoft IoT Central

- gerenciamento multilocatário do Microsoft Defender

- Instância Gerenciada de SQL

- Visual Studio portal do administrador de assinaturas

Cuidado

As políticas de Acesso Condicional associadas à API de Gerenciamento de Serviço Windows Azure não abrangem mais Azure DevOps.

Note

O aplicativo Windows Azure API de Gerenciamento de Serviços se aplica a Azure PowerShell, que chama a API Azure Resource Manager. Ele não se aplica a Microsoft Graph PowerShell, que chama a API Microsoft Graph.

Para o Azure Governamental, você deve ter como destino o aplicativo API de Gerenciamento de Nuvem do Azure Governamental.

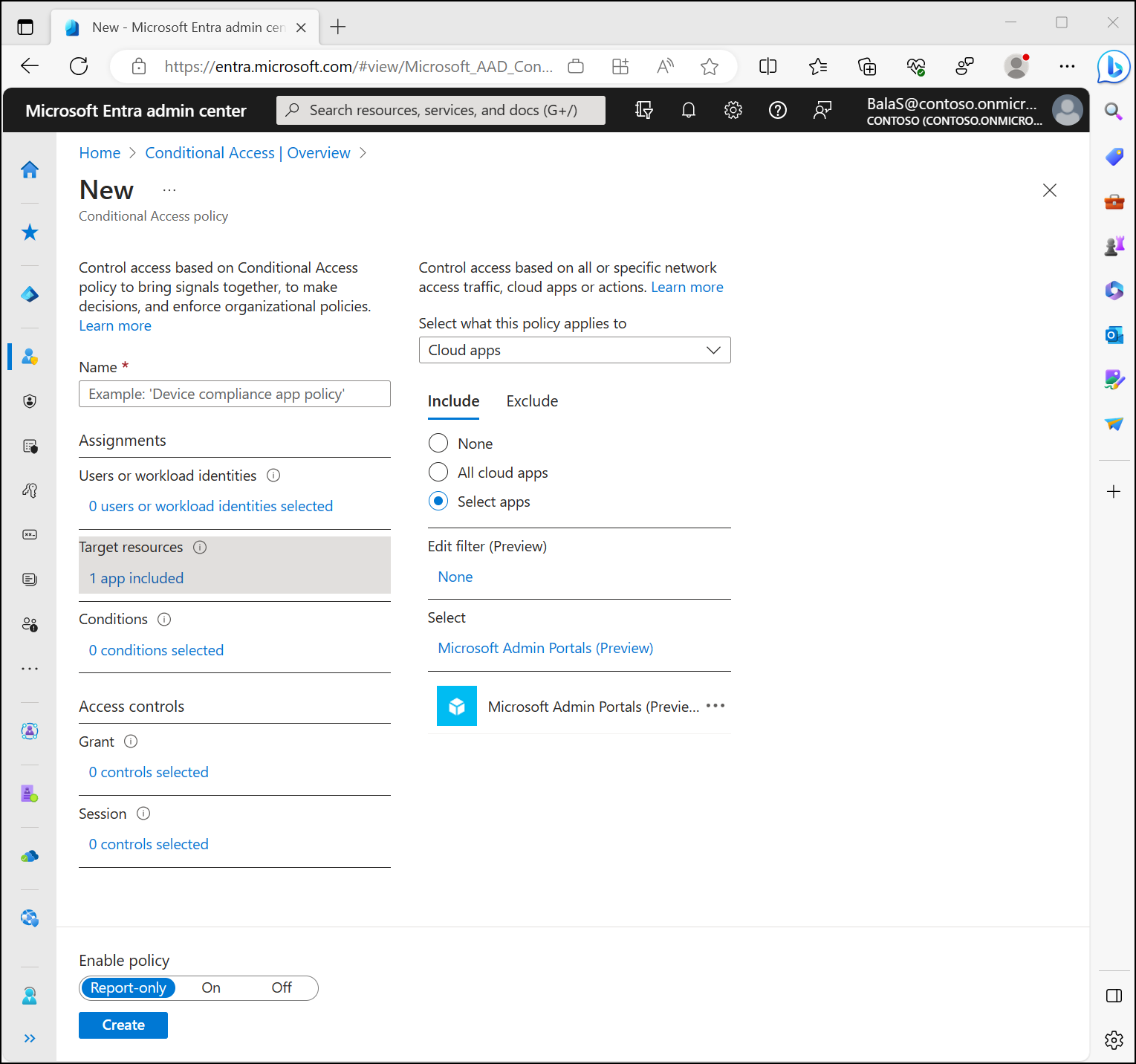

Portais de administração do Microsoft

Quando uma política de acesso condicional é direcionada ao aplicativo de nuvem dos portais de administração da Microsoft, a política é imposta para tokens emitidos para IDs de aplicativos de recursos subjacentes específicos associados a portais de administração da Microsoft. O agrupamento de aplicativos não inclui os serviços de back-end dos quais esses portais podem chamar ou dependem. Para identificar as dependências de serviço dos portais de administração, use o relatório de público de acesso condicional nos logs de início de sessão.

Os aplicativos a seguir compõem os portais de administração do Microsoft:

- ID do aplicativo do Centro de Administração Exchange: 497effe9-df71-4043-a8bb-14cf78c4b63b

- ID do aplicativo do portal Azure: c44b4083-3bb0-49c1-b47d-974e53cbdf3c

- ID do aplicativo Portal do Microsoft Office 365: 00000006-0000-0ff1-ce00-000000000000

- ID do aplicativo da Central de Segurança e Conformidade do Microsoft 365 (Central de Proteção): 80ccca67-54bd-44ab-8625-4b79c4dc7775

O agrupamento de portais de administração destina-se principalmente a cenários de inclusão, para uma forma simplificada de direcionar um ou mais portais de administração com políticas de Acesso Condicional (por exemplo, impor a MFA). Esse agrupamento é usado na política MFA gerenciada pela Microsoft para administradores para simplificar a criação de políticas.

Essa opção não se destina a funcionar como um mecanismo de exclusão em massa para todos os serviços de back-end associados às IDs de aplicativo subjacentes.

Note

As políticas de bloqueio direcionadas aos portais de administração do Microsoft impedirão que os usuários finais acessem a página de auto-instalação do Microsoft 365, pois esta página está localizada no Centro de administração do Microsoft 365. Para obter informações sobre opções de implantação alternativas, consulte Planetar sua implantação empresarial de Microsoft 365 Apps.

Outros aplicativos

Os administradores podem adicionar qualquer aplicativo Microsoft Entra registrado às políticas de Acesso Condicional. Esses aplicativos podem incluir:

- Aplicativos publicados por meio do proxy de aplicativo do Microsoft Entra

- Aplicativos adicionados da galeria

- Aplicativos personalizados que não estão na galeria

- Aplicativos herdados publicados por meio de redes e controladores de entrega de aplicativos

- Aplicativos que usam logon único baseado em senha

Note

Como a política de Acesso Condicional define os requisitos para acessar um serviço, você não pode aplicá-lo a um aplicativo cliente (público/nativo). Em outras palavras, a política não é definida diretamente em um aplicativo cliente (público/nativo), mas é aplicada quando um cliente chama um serviço. Por exemplo, um conjunto de políticas no serviço SharePoint se aplica a todos os clientes que chamam SharePoint. Um conjunto de políticas em Exchange se aplica à tentativa de acessar o email usando Outlook cliente. É por isso que os aplicativos cliente (público/nativo) não estão disponíveis para seleção no seletor de aplicativo e a opção acesso condicional não está disponível nas configurações de aplicativo para o aplicativo cliente (público/nativo) registrado em seu locatário.

Alguns aplicativos não aparecem no seletor. A única maneira de incluir esses aplicativos em uma política de Acesso Condicional é incluir Todos recursos (anteriormente 'Todos os aplicativos de nuvem') ou adicionar a entidade de serviço ausente usando o New-MgServicePrincipal cmdlet do PowerShell ou usando o Microsoft API do Graph.

Acesso condicional para diferentes tipos de cliente

O Acesso Condicional aplica-se a recursos e não a clientes, exceto quando o cliente é um cliente confidencial solicitando um token de ID.

- Cliente público

- Os clientes públicos são aqueles que são executados localmente em dispositivos como Microsoft Outlook na área de trabalho ou aplicativos móveis, como Microsoft Teams.

- As políticas de Acesso Condicional não se aplicam aos próprios clientes públicos, mas se baseiam nos recursos que eles solicitam.

- Cliente confidencial

- O Acesso Condicional se aplica aos recursos solicitados pelo cliente e ao próprio cliente confidencial se ele solicitar um token de ID.

- Por exemplo: se Outlook Web solicitar um token para escopos

Mail.ReadeFiles.Read, o Acesso Condicional aplicará políticas para Exchange e SharePoint. Além disso, se Outlook Web solicitar um token de ID, o Acesso Condicional também aplicará as políticas para Outlook Web.

Para exibir os logs de entrada para esses tipos de cliente no Centro de administração do Microsoft Entra:

- Entre no centro de administração do Microsoft Entra como no mínimo um Leitor de Relatórios.

- Navegue até Entra ID>Monitoramento e saúde>Registros de entrada.

- Adicionar um filtro para o tipo de credencial do cliente .

- Ajuste o filtro para exibir um conjunto específico de logs com base na credencial do cliente usada na entrada.

Para obter mais informações, consulte o artigo Cliente público e aplicativos cliente confidenciais.

Acesso condicional para todos os recursos

A aplicação de uma política de Acesso Condicional a Todos os recursos (anteriormente 'Todos os aplicativos de nuvem') sem exclusões de recursos impõe a política para todas as solicitações de token de sites e serviços, incluindo perfis de encaminhamento de tráfego do Acesso Seguro Global. Essa opção inclui aplicativos que não são direcionados individualmente na política de Acesso Condicional, como Windows Azure Active Directory (000000002-0000-0000-c0000-0000000000000).

Important

Microsoft recomenda a criação de uma política de autenticação multifator básica direcionada a todos os usuários e a todos os recursos (sem exclusões de recursos), como a explicada em Exigir autenticação multifator para todos os usuários.

Comportamento de acesso condicional herdado quando a política de TODOS os recursos tiver uma exclusão de recursos

Warning

O comportamento de Acesso Condicional a seguir será alterado. Esses escopos com baixos privilégios que foram excluídos anteriormente da imposição da política não serão mais excluídos. Essa alteração significa que os usuários anteriormente capazes de acessar o aplicativo sem qualquer imposição de Acesso Condicional agora podem receber desafios de Acesso Condicional. A alteração está sendo distribuída em fases a partir de março de 2026.

Se qualquer aplicativo for excluído da política, para evitar bloquear inadvertidamente o acesso do usuário, determinados escopos de privilégios baixos foram excluídos anteriormente da imposição da política. Esses escopos permitiram chamadas para as APIs subjacentes do Graph, como User.Read possa exibir as informações básicas da conta do usuário atual.

A maioria dos aplicativos tem uma dependência semelhante, razão pela qual esses escopos de baixo privilégio foram excluídos automaticamente em Todas as políticas de recursos. Os escopos excluídos anteriormente são listados da seguinte maneira, o consentimento ainda é necessário para que os aplicativos usem essas permissões.

- Os SPAs (clientes nativos e aplicativos de página única) têm acesso aos seguintes escopos de privilégios baixos:

- Azure AD Graph:

email,offline_access,openid,profile,User.Read - Microsoft Graph:

email,offline_access,openid,profile,User.Read,People.Read

- Azure AD Graph:

- Os clientes confidenciais terão acesso aos seguintes escopos de privilégios baixos, se forem excluídos de uma política Todos os recursos :

- Azure AD Graph:

email,offline_access,openid,profile,User.Read,User.Read.All,User.ReadBasic.All - Microsoft Graph:

email,offline_access,openid,profile,User.Read,User.Read.All,User.ReadBasic.All,People.Read,People.Read.All,GroupMember.Read.All,Member.Read.Hidden

- Azure AD Graph:

Novo comportamento de acesso condicional quando uma política de todos os recursos tem uma exclusão de um recurso

Os escopos listados na seção anterior agora são avaliados como acesso ao diretório e mapeados para Azure AD Graph (recurso: Windows Azure Active Directory, ID: 00000002-0000-0000-c0000-0000000000000) para fins de avaliação de Acesso Condicional.

As políticas de Acesso Condicional direcionadas a Todos os recursos com uma ou mais exclusões de recursos ou políticas que direcionam explicitamente Azure AD Graph são impostas em fluxos de entrada do usuário em que o aplicativo cliente solicita apenas esses escopos. Não há nenhuma alteração no comportamento quando um aplicativo solicita qualquer escopo adicional além daqueles listados acima.

Para obter diretrizes sobre como avaliar o impacto, identificar aplicativos afetados e manter o comportamento herdado, consulte Melhoria na imposição de políticas com exclusões de recursos.

Note

A desativação do Azure AD Graph não afeta o recurso Azure AD Graph (Windows Azure Active Directory) registrado em seu tenant.

Experiência do usuário

Nos fluxos de entrada do usuário em que os aplicativos cliente solicitam apenas os escopos listados acima, os usuários agora podem receber desafios de Acesso Condicional (como MFA ou conformidade do dispositivo). O desafio exato depende dos controles de acesso configurados em suas políticas direcionadas a Todos os recursos (com ou sem exclusões de recursos), ou políticas que visam explicitamente a Azure AD Graph.

No exemplo a seguir, o locatário tem uma política de Acesso Condicional com os seguintes detalhes:

- Alvo: Todos os usuários e todos os recursos

- Exclusões de recursos para um aplicativo cliente confidencial e Exchange Online

- A MFA está configurada como o controle de concessão

Cenários de exemplo

| Cenário de exemplo | Impacto do usuário (antes de → depois) | Avaliação do Acesso Condicional |

|---|---|---|

| Um usuário entra no cliente de desktop do Visual Studio Code, que solicita os escopos openid e de perfil. |

Antes: o usuário não é solicitado a fornecer MFA Após: o usuário é solicitado a fornecer MFA |

O acesso condicional agora é avaliado usando Windows Azure Active Directory como o público-alvo de imposição. |

Um usuário entra usando CLI do Azure, que solicita apenas User.Read. |

Antes: o usuário não é solicitado a fornecer MFA Após: o usuário é solicitado a fornecer MFA |

O acesso condicional agora é avaliado usando Windows Azure Active Directory como o público-alvo de imposição. |

Um usuário entra por meio de um aplicativo cliente confidencial (excluído da política) que solicita somente User.Read e People.Read. |

Antes: o usuário não é solicitado a fornecer MFA Após: o usuário é solicitado a fornecer MFA |

O acesso condicional agora é avaliado usando Windows Azure Active Directory como o público-alvo de imposição. |

Não há nenhuma alteração no comportamento quando um aplicativo cliente solicita um escopo além daqueles listados anteriormente, conforme ilustrado nos exemplos a seguir.

Cenários de exemplo

| Cenário de exemplo | Impacto do usuário | Avaliação do Acesso Condicional |

|---|---|---|

Um usuário entra em um aplicativo cliente confidencial (excluído da política) que solicita acesso a offline e ao SharePoint (Files.Read). |

Nenhuma alteração no comportamento | O Acesso Condicional continua a ser imposto com base no recurso SharePoint. |

Um usuário entra no cliente de sincronização da área de trabalho OneDrive. OneDrive solicita acesso off-line e acesso ao Exchange Online (Mail.Read). |

Nenhuma alteração no comportamento | O Acesso Condicional não é imposto porque Exchange Online é excluído da política. |

A maioria dos aplicativos solicita escopos além dos escopos listados anteriormente e já estão sujeitos à imposição de Acesso Condicional, a menos que o aplicativo seja explicitamente excluído da política. Nesses casos, não há nenhuma alteração no comportamento.

Aplicativos personalizados projetados intencionalmente para solicitar apenas os escopos listados anteriormente e não foram projetados para lidar com desafios de Acesso Condicional podem precisar ser atualizados para que possam lidar com os desafios de Acesso Condicional. Consulte as diretrizes do desenvolvedor do Microsoft Acesso Condicional para obter detalhes da implementação.

Como identificar aplicações afetadas pela mudança na aplicação do escopo de baixo privilégio

Os aplicativos podem ser pré-autorizados a solicitar apenas um ou mais dos escopos listados anteriormente. Use as opções a seguir para identificar os aplicativos afetados.

Use o script do PowerShell a seguir para listar todos os aplicativos em seu locatário pré-autorizados a solicitar apenas um ou mais dos escopos afetados por essa alteração.

Note

Os aplicativos podem solicitar escopos adicionais dinamicamente (com consentimento do administrador). Esse script não identificará esses aplicativos.

# ==============================

# Inventory of apps whose delegated consent grants include ONLY

# the OIDC scopes + specific directory scopes listed below.

#

# Enhancements incorporated:

# - Supported both PowerShell 5.1 and 7.x

# - Add user sign-in count (last 7 days) per app

#

# Output:

# - ServicePrincipalObjectId (oauth2PermissionGrants.clientId = SP object id)

# - AppId

# - AppDisplayName

# - AppOwnerOrganizationId (for classification)

# - Scopes (union of delegated scopes granted)

# - UserSigninsLast7Days (Successful + Failed)

# ==============================

$TenantId = Read-Host "Enter your Microsoft Entra tenant ID (GUID)"

$BaselineScopes = @(

"openid", "profile", "email", "offline_access",

"User.Read", "User.Read.All", "User.ReadBasic.All",

"People.Read", "People.Read.All",

"GroupMember.Read.All", "Member.Read.Hidden"

)

Disconnect-MgGraph -ErrorAction SilentlyContinue

Connect-MgGraph -TenantId $TenantId -Scopes @(

"DelegatedPermissionGrant.Read.All",

"Directory.Read.All",

"Reports.Read.All"

)

# ------------------------------

# Pull oauth2PermissionGrants (paging)

# ------------------------------

$uri = "https://graph.microsoft.com/beta/oauth2PermissionGrants?`$select=clientId,scope,consentType"

$grants = @()

while ($uri) {

$resp = Invoke-MgGraphRequest -Method GET -Uri $uri

$grants += $resp.value

$uri = $resp.'@odata.nextLink'

}

# ------------------------------

# Build baseline-only candidate set (Jun: HashSet per clientId)

# ------------------------------

$scopesByClient = @{} # key: clientId (SP objectId), value: HashSet[string] (case-insensitive)

foreach ($g in $grants) {

$cid = $g.clientId.ToString().Trim()

if (-not $cid) { continue }

if (-not $scopesByClient.ContainsKey($cid)) {

$scopesByClient[$cid] = [System.Collections.Generic.HashSet[string]]::new(

[System.StringComparer]::OrdinalIgnoreCase

)

}

foreach ($s in ($g.scope -split '\s+')) {

if ($s -and $s.Trim().Length -gt 0) {

[void]$scopesByClient[$cid].Add($s.Trim())

}

}

}

$candidates = foreach ($cid in $scopesByClient.Keys) {

$scopes = $scopesByClient[$cid]

if ($scopes.Count -le 0) { continue }

$outside = $scopes | Where-Object { $_ -notin $BaselineScopes }

if ($outside.Count -eq 0) {

[PSCustomObject]@{

ServicePrincipalObjectId = $cid

Scopes = ($scopes -join ' ')

}

}

}

# ------------------------------

# Pull per-app sign-in summary for last 7 days (Graph REST via Invoke-MgGraphRequest)

# Endpoint: GET /beta/reports/getAzureADApplicationSignInSummary(period='D7')

# In this API output, 'id' corresponds to the appId (clientId)

# ------------------------------

$signInSummary = @()

$signInUri = "https://graph.microsoft.com/beta/reports/getAzureADApplicationSignInSummary(period='D7')"

while ($signInUri) {

$resp = Invoke-MgGraphRequest -Method GET -Uri $signInUri

if ($resp -and $resp.value) {

$signInSummary += $resp.value

}

# Paging (if present)

$signInUri = $resp.'@odata.nextLink'

}

# appId -> total sign-ins (7d)

$signInCountByAppId = @{}

foreach ($s in $signInSummary) {

$appId = $s.id

if (-not $appId) { continue }

# PS5.1-safe null handling

$success = 0

$failed = 0

if ($null -ne $s.successfulSignInCount) { $success = [int]$s.successfulSignInCount }

if ($null -ne $s.failedSignInCount) { $failed = [int]$s.failedSignInCount }

$signInCountByAppId[$appId] = $success + $failed

}

$resultsTenantOwned = @()

$resultsNotTenantOwned = @()

# ------------------------------

# Filter to tenant-owned or external apps; enrich with appId/displayName + sign-in counts

# ------------------------------

foreach ($c in $candidates) {

try {

$spUri = "https://graph.microsoft.com/beta/servicePrincipals/$($c.ServicePrincipalObjectId)?`$select=id,appId,displayName,appOwnerOrganizationId"

$sp = Invoke-MgGraphRequest -Method GET -Uri $spUri

$signinCount7d = 0

if ($sp.appId -and $signInCountByAppId.ContainsKey($sp.appId)) {

$signinCount7d = $signInCountByAppId[$sp.appId]

}

$row = [PSCustomObject]@{

ServicePrincipalObjectId = $c.ServicePrincipalObjectId

AppId = $sp.appId

AppDisplayName = $sp.displayName

AppOwnerOrganizationId = $sp.appOwnerOrganizationId

Scopes = $c.Scopes

UserSigninsLast7Days = $signinCount7d

}

if ($sp.appOwnerOrganizationId -eq $TenantId) {

$resultsTenantOwned += $row

}

else {

$resultsNotTenantOwned += $row

}

}

catch {

# Ignore non-enumerable / missing service principals

}

}

# ------------------------------

# Output

# ------------------------------

'=== Tenant-owned apps whose delegated consent grants include ONLY baseline scopes + user sign-ins (last 7 days) ==='

$resultsTenantOwned |

Sort-Object UserSigninsLast7Days -Descending |

Format-Table -AutoSize

'=== External apps whose delegated consent grants include ONLY baseline scopes + user sign-ins (last 7 days) ==='

$resultsNotTenantOwned |

Sort-Object UserSigninsLast7Days -Descending |

Format-Table -AutoSize

Proteger informações de diretório

Note

A seção a seguir se aplica até que a implementação da mudança na imposição de escopo de baixo privilégio seja concluída.

Se a política de MFA de linha de base recomendada sem exclusões de recursos não pode ser configurada por motivos comerciais, e a política de segurança da sua organização deve incluir escopos de baixo privilégio relacionados ao diretório (User.Read, User.Read.All, User.ReadBasic.All, People.Read, People.Read.All, GroupMember.Read.All, Member.Read.Hidden), crie uma política de Acesso Condicional separada direcionada para Windows Azure Active Directory (00000002-0000-0000-c000-000000000000). Windows Azure Active Directory (também chamado Azure AD Graph) é um recurso que representa os dados armazenados no diretório, como usuários, grupos e aplicativos. O recurso Windows Azure Active Directory é incluído em Todos recursos mas pode ser direcionado individualmente em políticas de Acesso Condicional usando as seguintes etapas:

- Entre no centro de administração do Microsoft Entra como Administrador de Definição de Atributo e Administrador de Atribuição de Atributo.

- Navegue até Entra ID>Atributos de segurança personalizados.

- Crie um novo conjunto de atributos e uma definição de atributo. Para obter mais informações, consulte Add ou desativar definições de atributo de segurança personalizadas em Microsoft Entra ID.

- Navegue até Entra ID>Enterprise apps.

- Remova o filtro de tipo de aplicativo e pesquise pela ID de aplicativo que começa com 00000002-0000-0000-c000-000000000000.

- Selecione Windows Azure Active Directory>Atributos de segurança personalizados>Adicionar atribuição.

- Selecione o conjunto de atributos e o valor do atributo que você planeja usar na política.

- Navegue até Entra ID>Acesso Condicional>Políticas.

- Criar ou modificar uma política existente.

- Em Recursos de destino>(anteriormente aplicativos de nuvem)>Incluir, selecione >Selecionar recursos> e Editar filtro.

- Ajuste o filtro para incluir seu conjunto de atributos e definição mencionada anteriormente.

- Em Controles de acesso>Conceder, selecione Conceder acesso, Exigir força de autenticação, selecione Autenticação Multifator e, em seguida, Selecione.

- Confirme suas configurações e defina Habilitar política como Apenas para relatório.

- Selecione Criar para habilitar sua política.

Note

Configure essa política conforme descrito nas diretrizes acima. Quaisquer desvios na criação da política conforme descrito (como definir exclusões de recursos) podem resultar na exclusão de escopos de privilégios baixos e na não aplicação da política conforme o esperado.

Todos os recursos da Internet com Acesso Seguro Global

A opção Todos os recursos da Internet com Acesso Global Seguro permite que os administradores direcionem o perfil de encaminhamento de tráfego de acesso à Internet do Acesso à Internet do Microsoft Entra.

Esses perfis no Acesso Seguro Global permitem que os administradores definam e controlem como o tráfego é roteado por Acesso à Internet do Microsoft Entra e Acesso privado do Microsoft Entra. Os perfis de encaminhamento de tráfego podem ser atribuídos a dispositivos e redes remotas. Para obter um exemplo de como aplicar uma política de Acesso Condicional a esses perfis de tráfego, consulte o artigo Como aplicar políticas de Acesso Condicional ao perfil de tráfego Microsoft 365.

Para obter mais informações sobre esses perfis, consulte o artigo Perfis de encaminhamento de tráfego do Acesso Seguro Global.

Todos os recursos do agente (versão prévia)

A aplicação de uma política de acesso condicional a todos os recursos de agentes impõe a política para todas as solicitações de token para entidades do modelo de identidade de agentes e identidades de agentes.

Ações do usuário

As ações do usuário são tarefas executadas por um usuário. O Acesso Condicional dá suporte a duas ações de usuário:

- Registrar informações de segurança: essa ação do usuário permite que as políticas de Acesso Condicional imponham regras quando os usuários tentam registrar suas informações de segurança. Para obter mais informações, consulte o registro combinado de informações de segurança.

Note

Se os administradores aplicarem uma política com foco em ações de usuários para o registro de informações de segurança e a conta de usuário for um convidado com uma MSA (Conta pessoal da Microsoft), o controle "Exigir autenticação multifator" requer que o usuário MSA registre informações de segurança na organização. Se o usuário convidado for de outro provedor, como o Google, o acesso será bloqueado.

-

Registrar ou ingressar dispositivos: essa ação do usuário permite que os administradores imponham a política de Acesso Condicional quando os usuários registram ou ingressam dispositivos no Microsoft Entra ID. Ele permite que os administradores configurem a autenticação multifator para registrar ou conectar-se a dispositivos com mais granularidade do que uma política no escopo de locatário. Há três considerações importantes com essa ação do usuário:

-

Require multifactor authenticationeRequire auth strengthsão os únicos controles de acesso disponíveis com essa ação do usuário e todos os outros estão desabilitados. Essa restrição impede conflitos com controles de acesso que são dependentes do registro de dispositivo do Microsoft Entra ou que não são aplicáveis ao registro de dispositivo do Microsoft Entra.- Não há suporte para as chaves de Windows Hello para Empresas e associadas ao dispositivo porque esses cenários exigem que o dispositivo já esteja registrado.

-

Client apps,Filters for devices, eDevice stateas condições não estão disponíveis com esta ação do usuário porque dependem do registro do dispositivo Microsoft Entra para impor políticas de acesso condicional.

-

Warning

Se uma política de Acesso Condicional estiver configurada com a ação do usuário Registrar ou associar dispositivos, defina Entra ID>Devices>Overview>Device Settings - Require Multifactor Authentication to register or join devices with Microsoft Entra para Não. Caso contrário, as políticas de Acesso Condicional com essa ação de usuário não serão aplicadas corretamente. Saiba mais sobre essa configuração de dispositivo em Definir configurações de dispositivo.

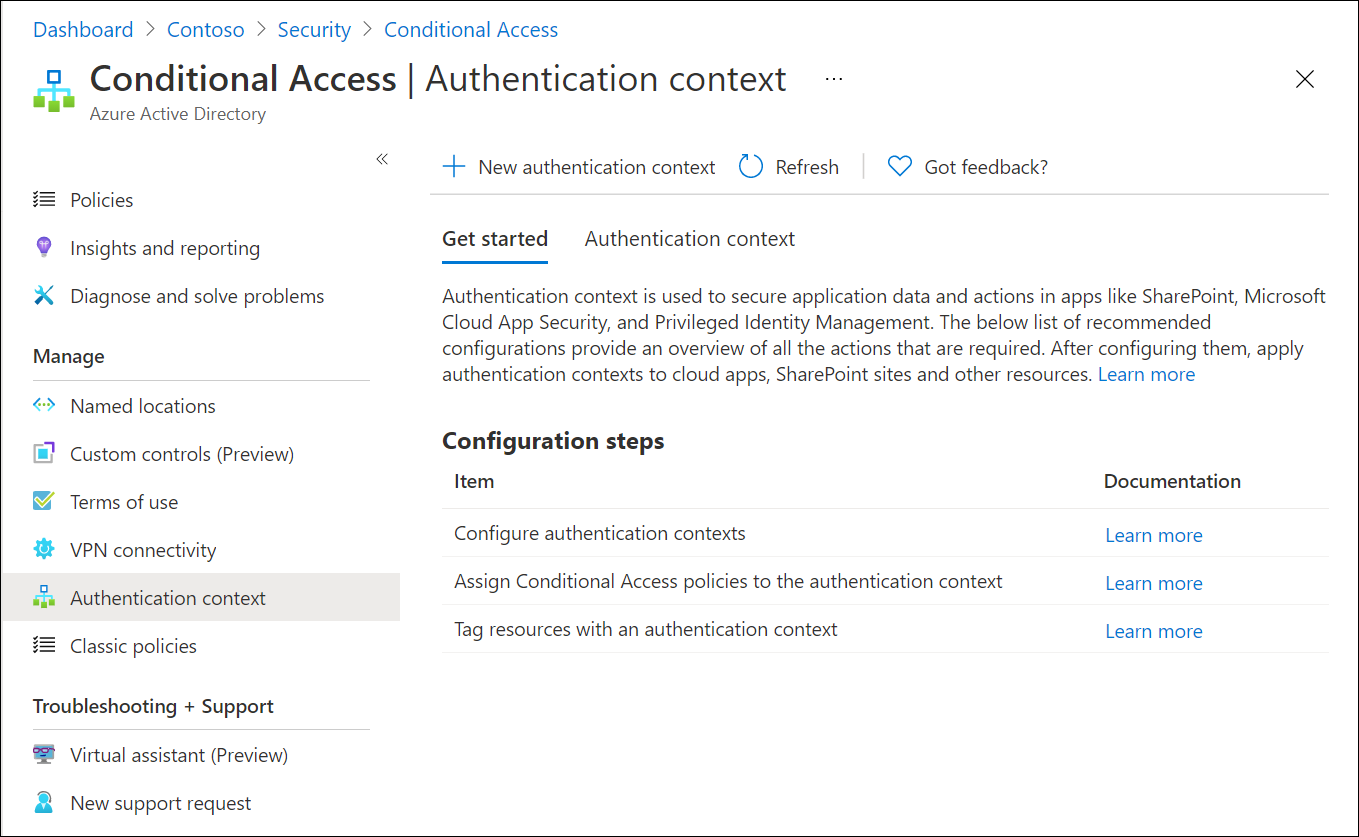

Contexto de autenticação

O contexto de autenticação protege dados e ações em aplicativos. Esses aplicativos incluem aplicativos personalizados, aplicativos LOB (linha de negócios), SharePoint ou aplicativos protegidos por Microsoft Defender para Aplicativos de Nuvem. Ele também pode ser usado com o PIM (Microsoft Entra Privileged Identity Management) para impor políticas de Acesso Condicional durante a ativação da função.

Por exemplo, uma organização pode armazenar arquivos em SharePoint sites como um menu de almoço ou uma receita secreta de molho de churrasco. Todos podem acessar o site de menus de almoço, mas os usuários que acessam o site de receitas de molho de churrasco secreto podem precisar usar um dispositivo gerenciado e concordar com termos específicos de uso. Da mesma forma, um administrador que ativa uma função privilegiada por meio do PIM pode precisar executar a autenticação multifator ou usar um dispositivo em conformidade.

O contexto de autenticação funciona com usuários ou identidades de carga de trabalho, mas não na mesma política de Acesso Condicional.

Configurar contextos de autenticação

Gerencie contextos de autenticação acessando Entra ID>Conditional Access>Authentication context.

Selecione Novo contexto de autenticação para criar uma definição de contexto de autenticação. As organizações podem criar até 99 definições de contexto de autenticação (c1-c99). Configure estes atributos:

- Display name é o nome usado para identificar o contexto de autenticação no Microsoft Entra ID e em aplicativos que consomem contextos de autenticação. Use nomes que podem ser usados entre recursos, como dispositivos confiáveis, para reduzir o número de contextos de autenticação necessários. Ter um conjunto reduzido limita o número de redirecionamentos e fornece uma experiência melhor para o usuário final.

- A descrição fornece mais informações sobre as políticas. Essas informações são usadas por administradores e aqueles que aplicam contextos de autenticação aos recursos.

- A caixa de seleção Publicar nos aplicativos, quando marcada, anuncia o contexto de autenticação para aplicativos e os disponibiliza para serem atribuídos. Se não estiver selecionado, o contexto de autenticação não estará disponível para recursos downstream.

- A ID é somente leitura e usada em tokens e aplicativos para definições de contexto de autenticação específicas da solicitação. Listado aqui para casos de uso de solução de problemas e desenvolvimento.

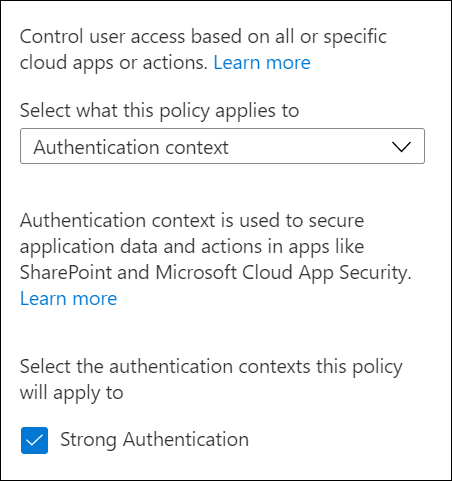

Adicionar à política de Acesso Condicional

Os administradores podem selecionar contextos de autenticação publicados em políticas de Acesso Condicional acessando Atribuições>Recursos de destino e selecionando contexto de autenticação no menu Selecionar a que esta política se aplica.

Excluir um contexto de autenticação

Antes de excluir um contexto de autenticação, certifique-se de que nenhum aplicativo o use. Caso contrário, o acesso aos dados do aplicativo não será protegido. Confirme isso verificando os logs de entrada do usuário em busca de casos em que as políticas de acesso condicional aplicadas ao contexto de autenticação são aplicadas.

Para excluir um contexto de autenticação, verifique se ele não tem políticas de Acesso Condicional atribuídas e não está publicado em aplicativos. Isso impede a exclusão acidental de um contexto de autenticação ainda em uso.

Marcar recursos com contextos de autenticação

Para saber mais sobre como usar contextos de autenticação, consulte os artigos a seguir.

- Use rótulos de confidencialidade para proteger o conteúdo em Microsoft Teams, grupos Microsoft 365 e sites SharePoint

- Microsoft Defender para Aplicativos de Nuvem

- Aplicativos personalizados

- Privileged Identity Management - Ao ativar, exija o contexto de autenticação do Acesso condicional do Microsoft Entra

Conteúdo relacionado

- Acesso Condicional: Condições – Saiba como configurar condições para refinar suas políticas.

- Políticas comuns de acesso condicional – explore modelos de política comuns para começar rapidamente.

- Dependências do aplicativo cliente – entenda como as dependências afetam as políticas de Acesso Condicional.