Microsoft Entra Connect: configurar as Permissões de Conta do AD DS Connector

O novo módulo do PowerShell chamado ADSyncConfig.psm1 foi introduzido com o build 1.1.880.0 (lançado em agosto de 2018) que inclui uma coleção de cmdlets para ajudá-lo a configurar as permissões do Active Directory corretas para sua implantação do Microsoft Entra Connect.

Visão geral

Os seguintes cmdlets do PowerShell podem ser usados para configurar as permissões do Active Directory da conta do Conector AD DS em cada recurso que você selecionar para ativar no Microsoft Entra Connect. Para evitar problemas, você deve preparar as permissões do Active Directory com antecedência sempre que quiser instalar o Microsoft Entra Connect usando uma conta de domínio personalizada para se conectar à sua floresta. O módulo ADSyncConfig também pode ser usado para configurar as permissões após a implantação do Microsoft Entra Connect.

Para instalar o Microsoft Entra Connect Express, uma conta gerada automaticamente (MSOL_nnnnnnnnnnnnnnnn) é criada no Active Directory com todas as permissões necessárias, por isso, não há necessidade de usar o módulo ADSyncConfig, a menos que você tenha bloqueado a herança de permissões em unidades organizacionais ou em objetos específicos do Active Directory que você quer sincronizar com a ID do Microsoft Entra.

Resumo de permissões

A tabela a seguir fornece um resumo das permissões necessárias nos objetos do AD:

| Recurso | Permissões |

|---|---|

| recurso ms-DS-ConsistencyGuid | Permissões de leitura e gravação para o atributo ms-DS-ConsistencyGuid documentado em Conceitos de Design – Usar ms-DS-ConsistencyGuid como sourceAnchor. |

| Sincronização de hash de senha | |

| Implantação híbrida do Exchange | Permissões de leitura e gravação para os atributos documentados em Write-back híbrido do Exchange para usuários, grupos e contatos. |

| Pasta pública do Exchange Mail | Permissões de leitura para os atributos documentados na Pasta pública do Exchange Mail para pastas públicas. |

| write-back de senha | Permissões de leitura e gravação para os atributos documentados em Introdução ao gerenciamento de senhas para usuários. |

| Write-back de dispositivo | Permissões de leitura e gravação para objetos de dispositivo e contêineres documentados em write-back de dispositivo. |

| Write-back de grupo | Ler, criar, atualizar e excluir objetos de grupo para grupos do Office 365 sincronizados. |

Usar o módulo do PowerShell ADSyncConfig

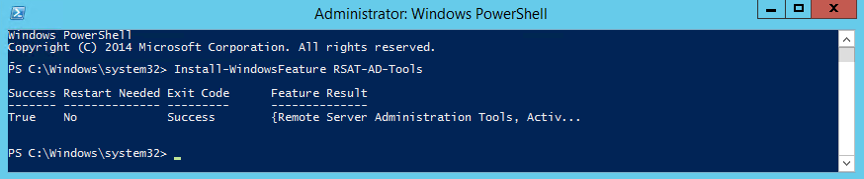

O módulo ADSyncConfig requer o Ferramentas de Administração de Servidor Remoto (RSAT) para o AD DS, pois ele depende do módulo do PowerShell do AD DS e ferramentas. Para instalar o RSAT para o AD DS, abra uma janela do Windows PowerShell com “Executar como administrador” e execute:

Install-WindowsFeature RSAT-AD-Tools

Observação

Você também pode copiar o arquivo C:\Programs Files\Microsoft Azure Active Directory Connect\AdSyncConfig\ADSyncConfig.psm1 em um controlador de domínio que já tenha o RSAT para AD DS instalado e usar esse módulo do PowerShell a partir dele. Lembre-se de que alguns cmdlets só podem ser executados no computador que está hospedando o Microsoft Entra Connect.

Para começar a usar o ADSyncConfig, você precisará carregar o módulo em uma janela do Windows PowerShell:

Import-Module "C:\Program Files\Microsoft Azure Active Directory Connect\AdSyncConfig\AdSyncConfig.psm1"

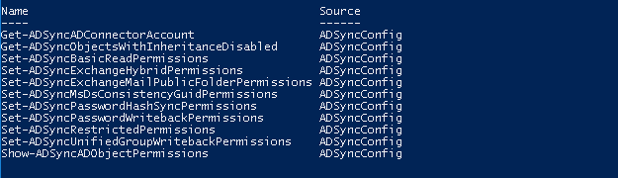

Para verificar todos os cmdlets incluídos neste módulo, você pode digitar:

Get-Command -Module AdSyncConfig

Cada cmdlet tem os mesmos parâmetros de entrada de conta de conector do AD DS e um comutador de AdminSDHolder. Para especificar sua conta do conector do AD DS, você pode fornecer o nome da conta e o domínio ou apenas a conta de nome diferenciado (DN),

Por exemplo,:

Set-ADSyncPasswordHashSyncPermissions -ADConnectorAccountName <ADAccountName> -ADConnectorAccountDomain <ADDomainName>

ou,

Set-ADSyncPasswordHashSyncPermissions -ADConnectorAccountDN <ADAccountDN>

Substitua <ADAccountName>, <ADDomainName> e <ADAccountDN> pelos valores adequados para seu ambiente.

Caso não deseje modificar as permissões no contêiner AdminSDHolder, use a opção -IncludeAdminSdHolders. Observe que isso não é recomendado.

Por padrão, todos os cmdlets de permissões do conjunto de tentar configurar permissões do AD DS na raiz de cada domínio na floresta, que significa que o usuário que executa a sessão do PowerShell requer direitos de administrador de domínio em cada domínio na floresta. Devido a esse requisito, é recomendável usar um administrador de empresa da raiz da floresta. Se sua implantação do Microsoft Entra Connect tiver vários Conectores do AD DS, ela será necessária para executar o mesmo cmdlet em cada floresta que tenha um Conector do AD DS.

Você também pode definir permissões em um objeto específico de UO ou o AD DS usando o parâmetro -ADobjectDN seguido o DN do objeto de destino no qual você deseja definir permissões. Ao usar um destino ADobjectDN, o cmdlet definirá permissões nesse objeto e não no domínio raiz ou contêiner AdminSDHolder. Esse parâmetro pode ser útil quando você tiver determinadas UOs ou objetos do AD DS que a herança de permissão tiver desabilitada (consulte Localizar objetos AD DS com a herança de permissão desabilitada)

As exceções para esses parâmetros comuns são as Set-ADSyncRestrictedPermissions cmdlet que são usadas para definir as permissões na conta de conector do AD DS em si, e o Set-ADSyncPasswordHashSyncPermissions cmdlet, pois as permissões necessárias para a sincronização de Hash de senha só são definidas na raiz do domínio, portanto, esse cmdlet não inclui o -ObjectDN ou -IncludeAdminSdHolders parâmetros.

Determine sua conta do Conector AD DS

Se o Microsoft Entra Connect já estiver instalado e você quiser verificar qual é a conta do Conector do AD DS atualmente em uso pelo Microsoft Entra Connect, poderá executar o cmdlet:

Get-ADSyncADConnectorAccount

Localize os objetos do AD DS com a herança de permissão desabilitada

Caso você deseje verificar se há qualquer objeto do AD DS com herança de permissão desabilitado, você pode executar:

Get-ADSyncObjectsWithInheritanceDisabled -SearchBase '<DistinguishedName>'

Por padrão, esse cmdlet só procurará as UOs com herança desabilitada, mas você pode especificar outras classes de objeto do AD DS no -ObjectClass parâmetro ou use ' *' para todos os objeto classes, da seguinte maneira:

Get-ADSyncObjectsWithInheritanceDisabled -SearchBase '<DistinguishedName>' -ObjectClass *

Exibir permissões do AD DS de um objeto

Você pode usar o cmdlet abaixo para exibir a lista de permissões definidas no momento em um objeto do Active Directory fornecendo seu DistinguishedName:

Show-ADSyncADObjectPermissions -ADobjectDN '<DistinguishedName>'

Configurar as permissões de Conta do AD DS Connector

Configurar permissões de somente leitura básicas

Para definir as permissões básicas de somente leitura na conta do Conector do AD DS quando não estiver usando recursos do Microsoft Entra Connect, execute:

Set-ADSyncBasicReadPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncBasicReadPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos de dispositivo descendente |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos descendentes de InetOrgPerson |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos de computador descendentes |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos descendentes de foreignSecurityPrincipal |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos de grupo descendentes |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos de usuário descendentes |

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos de contato descendentes |

| Allow | Conta do AD DS conector | Replicar alterações de diretório | Apenas este objeto (raiz de domínio) |

Configurar permissões do MS-DS-Consistency-Guid

Para definir permissões para a conta do Conector do AD DS ao usar o atributo ms-Ds-Consistency-Guid como âncora de origem (também conhecido como a opção "Permitir que o Azure gerencie a âncora de origem para mim"), execute:

Set-ADSyncMsDsConsistencyGuidPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncMsDsConsistencyGuidPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Propriedade de leitura/gravação | Objetos de usuário descendentes |

Permissões para sincronização de hash de senha

Para definir permissões para a conta do conector do AD DS ao usar a sincronização de Hash de senha, execute:

Set-ADSyncPasswordHashSyncPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [<CommonParameters>]

ou;

Set-ADSyncPasswordHashSyncPermissions -ADConnectorAccountDN <String> [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Replicar alterações de diretório | Apenas este objeto (raiz de domínio) |

| Allow | Conta do AD DS conector | Replicar todas as alterações de diretório | Apenas este objeto (raiz de domínio) |

Permissões para write-back de senha

Para definir permissões para a conta do conector do AD DS ao usar a sincronização de Write-back de senha, execute:

Set-ADSyncPasswordWritebackPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncPasswordWritebackPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Redefinir senha | Objetos de usuário descendentes |

| Allow | Conta do AD DS conector | Gravar lockoutTime de propriedade | Objetos de usuário descendentes |

| Allow | Conta do AD DS conector | Gravar pwdLastSet de propriedade | Objetos de usuário descendentes |

Permissões para write-back de grupo

Para definir permissões para a conta do conector do AD DS ao usar a executar Grupo Writeback:

Set-ADSyncUnifiedGroupWritebackPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncUnifiedGroupWritebackPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Leitura/gravação genérica | Todos os atributos do grupo do tipo de objeto e subobjetos |

| Allow | Conta do AD DS conector | Excluir também objetos filho | Todos os atributos do grupo do tipo de objeto e subobjetos |

| Allow | Conta do AD DS conector | Excluir/Excluir objetos da árvore | Todos os atributos do grupo do tipo de objeto e subobjetos |

Permissões para Exchange híbrido

Para definir permissões para a conta do conector do AD DS ao usar a implantação híbrida do Exchange, execute:

Set-ADSyncExchangeHybridPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncExchangeHybridPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Leitura/gravação de todas as propriedades | Objetos de usuário descendentes |

| Allow | Conta do AD DS conector | Leitura/gravação de todas as propriedades | Objetos descendentes de InetOrgPerson |

| Allow | Conta do AD DS conector | Leitura/gravação de todas as propriedades | Objetos de grupo descendentes |

| Allow | Conta do AD DS conector | Leitura/gravação de todas as propriedades | Objetos de contato descendentes |

Permissões para Pastas Públicas do Exchange Mail

Para definir permissões para a conta do conector do AD DS ao usar o recurso pastas públicas do Exchange Mail, execute:

Set-ADSyncExchangeMailPublicFolderPermissions -ADConnectorAccountName <String> -ADConnectorAccountDomain <String> [-IncludeAdminSdHolders] [<CommonParameters>]

ou;

Set-ADSyncExchangeMailPublicFolderPermissions -ADConnectorAccountDN <String> [-ADobjectDN <String>] [<CommonParameters>]

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | Conta do AD DS conector | Leia todas as propriedades | Objetos PublicFolder descendentes |

Restringir as permissões de Conta do AD DS Connector

Este script do PowerShell apertará as permissões para a conta de conector do AD fornecido como um parâmetro. Reforçar as permissões envolve as seguintes etapas:

Desabilite herança no objeto especificado

Remova todas as ACEs no objeto específico, exceto as ACEs específicas ao SELF, pois queremos manter as permissões padrão intactas quando se trata de para si mesmo.

O parâmetro -ADConnectorAccountDN é a conta do AD cujas permissões precisam ser reforçadas. Isso normalmente é a conta de domínio MSOL_nnnnnnnnnnnn que está configurada no conector do AD DS (consulte a determinar sua conta do conector do AD DS). O parâmetro de credenciamento é necessário para especificar a conta de administrador que tem os privilégios necessários para restringir as permissões do Active Directory no objeto de destino do AD (essa conta deve ser diferente da conta ADConnectorAccountDN). Esse normalmente é o administrador Corporativo ou de Domínio.

Set-ADSyncRestrictedPermissions [-ADConnectorAccountDN] <String> [-Credential] <PSCredential> [-DisableCredentialValidation] [-WhatIf] [-Confirm] [<CommonParameters>]

Por exemplo:

$credential = Get-Credential

Set-ADSyncRestrictedPermissions -ADConnectorAccountDN 'CN=ADConnectorAccount,OU=Users,DC=Contoso,DC=com' -Credential $credential

Esse cmdlet definirá as seguintes permissões:

| Type | Nome | Acesso | Aplica-se A |

|---|---|---|---|

| Allow | SYSTEM | Controle Total | Este objeto |

| Allow | Administradores Corporativos | Controle Total | Este objeto |

| Allow | Administradores de Domínio | Controle Total | Este objeto |

| Allow | Administradores | Controle Total | Este objeto |

| Allow | Controladores de Domínio Corporativo | Listar Conteúdo | Este objeto |

| Allow | Controladores de Domínio Corporativo | Ler Todas as Propriedades | Este objeto |

| Allow | Controladores de Domínio Corporativo | Permissões de Leitura | Este objeto |

| Allow | Usuários Autenticados | Listar Conteúdo | Este objeto |

| Allow | Usuários Autenticados | Ler Todas as Propriedades | Este objeto |

| Allow | Usuários Autenticados | Permissões de Leitura | Este objeto |

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de