Visão geral da implantação de regras de redução de superfície de ataque

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

Superfícies de ataque são todos os lugares em que sua organização está vulnerável a ameaças cibernéticas e ataques. Reduzir a superfície de ataque significa proteger os dispositivos e a rede da sua organização, o que deixa os invasores com menos maneiras de atacar. Configurar Microsoft Defender para Ponto de Extremidade regras de redução da superfície de ataque pode ajudar.

As regras de redução de superfície de ataque visam determinados comportamentos de software, como:

- Iniciar arquivos executáveis e scripts que tentam baixar ou executar arquivos

- Executando scripts ofuscados ou suspeitos

- Comportamentos que os aplicativos normalmente não ocorrem durante o trabalho normal do dia a dia

Ao reduzir as diferentes superfícies de ataque, você pode ajudar a evitar que ataques aconteçam em primeiro lugar.

Esta coleção de implantação fornece informações sobre os seguintes aspectos das regras de redução da superfície de ataque:

- requisitos de regras de redução de superfície de ataque

- planejar a implantação de regras de redução de superfície de ataque

- testar regras de redução de superfície de ataque

- configurar e habilitar regras de redução de superfície de ataque

- melhores práticas de redução de superfície de ataque

- atacar regras de redução de superfície de ataque caça avançada

- visualizador de eventos de regras de redução de superfície de ataque

Etapas de implantação de regras de redução de superfície de ataque

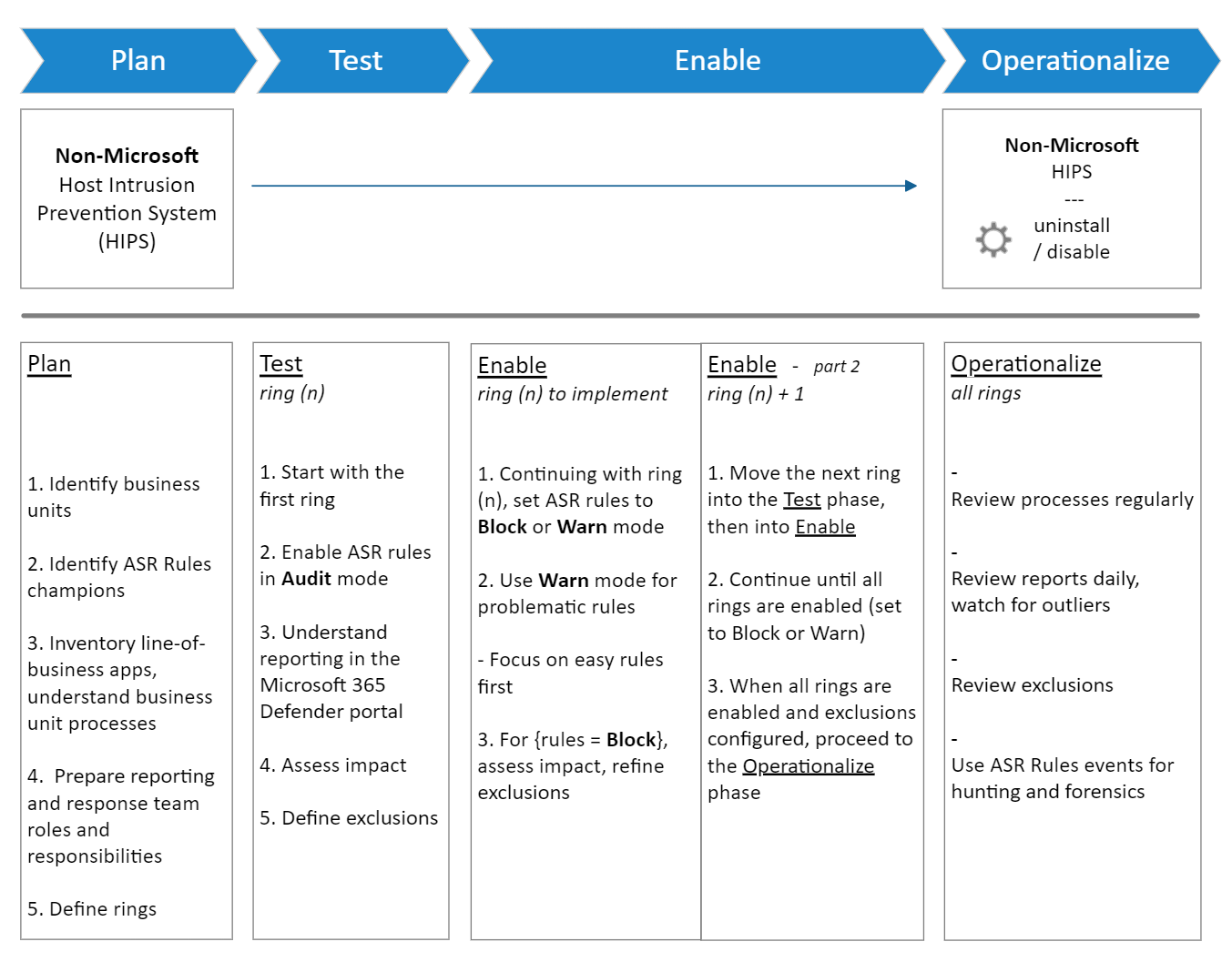

Assim como acontece com qualquer implementação em larga escala, que poderia afetar potencialmente suas operações de linha de negócios, é importante ser metódico em seu planejamento e implementação. O planejamento cuidadoso e a implantação de regras de redução de superfície de ataque são necessários para garantir que elas funcionem melhor para seus fluxos de trabalho exclusivos do cliente. Para trabalhar em seu ambiente, você precisa planejar, testar, implementar e operacionalizar cuidadosamente as regras de redução da superfície de ataque.

Importante ressalva de pré-implantação

Recomendamos que você habilite as três regras de proteção padrão a seguir. Consulte Regras de redução de superfície de ataque por tipo para obter detalhes importantes sobre os dois tipos de regras de redução da superfície de ataque.

- Bloquear o roubo de credenciais do subsistema da autoridade de segurança local do Windows (lsass.exe)

- Bloquear o abuso de motoristas conectados vulneráveis explorados

- Bloquear a persistência por meio da assinatura de evento WMI (Instrumentação de Gerenciamento do Windows)

Normalmente, você pode habilitar as regras de proteção padrão com impacto mínimo a nenhum perceptível para o usuário final. Para obter um método fácil para habilitar as regras de proteção padrão, consulte Opção de proteção padrão simplificada.

Observação

Para clientes que estão usando um HIPS não Microsoft e estão fazendo a transição para Microsoft Defender para Ponto de Extremidade regras de redução de superfície de ataque, a Microsoft aconselha a execução da solução HIPS juntamente com a implantação de regras de redução de superfície de ataque até o momento em que você muda do modo auditoria para o modo Bloquear. Tenha em mente que você deve entrar em contato com seu provedor antivírus não Microsoft para obter recomendações de exclusão.

Antes de começar a testar ou habilitar regras de redução de superfície de ataque

Durante sua preparação inicial, é vital entender as funcionalidades dos sistemas que você colocou em prática. Entender os recursos ajuda você a determinar quais regras de redução de superfície de ataque são mais importantes para proteger sua organização. Além disso, há vários pré-requisitos que você deve atender na preparação da implantação de redução da superfície de ataque.

Importante

Este guia fornece imagens e exemplos para ajudá-lo a decidir como configurar regras de redução de superfície de ataque; essas imagens e exemplos podem não refletir as melhores opções de configuração para seu ambiente.

Antes de começar, examine Visão geral da redução da superfície de ataque e Desmistificando regras de redução da superfície de ataque – Parte 1 para obter informações fundamentais. Para entender as áreas de cobertura e potencial impacto, familiarize-se com o conjunto atual de regras de redução de superfície de ataque; consulte Referência de regras de redução de superfície de ataque. Enquanto você estiver se familiarizando com o conjunto de regras de redução de superfície de ataque, anote os mapeamentos GUID por regra; consulte Regra de redução de superfície de ataque para matriz GUID.

As regras de redução da superfície de ataque são apenas uma funcionalidade das funcionalidades de redução da superfície de ataque em Microsoft Defender para Ponto de Extremidade. Este documento entra em mais detalhes sobre a implantação de regras de redução de superfície de ataque efetivamente para parar ameaças avançadas, como ransomware operado por humanos e outras ameaças.

Lista de regras de redução de superfície de ataque por categoria

A tabela a seguir mostra regras de redução de superfície de ataque por categoria:

| Ameaças polimórficas | Movimentação lateral & roubo de credencial | Regras de aplicativos de produtividade | Email regras | Regras de script | Regras incorretas |

|---|---|---|---|---|---|

| Bloquear a execução de arquivos executáveis, a menos que eles atendam a uma prevalência (1.000 computadores), idade ou critérios de lista confiáveis | Bloquear criações de processo originadas de comandos PSExec e WMI | Bloquear aplicativos do Office de criar conteúdo executável | Bloquear conteúdo executável do cliente de email e do webmail | Bloquear código JS/VBS/PS/macro ofuscado | Bloquear o abuso de motoristas conectados vulneráveis explorados [1] |

| Bloquear processos não confiáveis e sem sinal que são executados no USB | Bloquear o roubo de credenciais do subsistema da autoridade de segurança local do Windows (lsass.exe)[2] | Bloquear aplicativos do Office de criar processos filho | Bloquear somente aplicativos de comunicação do Office de criar processos filho | Bloquear JS/VBS de iniciar conteúdo executável baixado | |

| Usar proteção avançada contra ransomware | Bloquear a persistência por meio da assinatura de evento WMI | Bloquear aplicativos do Office de injetar código em outros processos | Impedir que aplicativos de comunicação do Office criem processos filho | ||

| Impedir o Adobe Reader de criar processos filho |

(1) O abuso de bloqueio de drivers conectados vulneráveis explorados agora está disponível emRedução de Superfície de Ataque de Segurança> do Ponto de Extremidade.

(2) Algumas regras de redução de superfície de ataque geram ruído considerável, mas não bloqueiam a funcionalidade. Por exemplo, se você estiver atualizando o Chrome, o Chrome acessarálsass.exe; as senhas são armazenadas em lsass no dispositivo. No entanto, o Chrome não deve acessar o dispositivo local lsass.exe. Se você habilitar a regra para bloquear o acesso ao lsass, verá muitos eventos. Esses eventos são bons eventos porque o processo de atualização de software não deve acessar lsass.exe. O uso dessa regra impede que as atualizações do Chrome acessem o lsass, mas não impedem a atualização do Chrome. Isso também vale para outros aplicativos que fazem chamadas desnecessárias para lsass.exe. O acesso de bloco à regra lsass bloqueia chamadas desnecessárias para lsass, mas não impede a execução do aplicativo.

Requisitos de infraestrutura de redução de superfície de ataque

Embora vários métodos de implementação de regras de redução de superfície de ataque sejam possíveis, este guia é baseado em uma infraestrutura que consiste em

- Microsoft Entra ID

- Microsoft Intune

- dispositivos Windows 10 e Windows 11

- Microsoft Defender para Ponto de Extremidade licenças E5 ou Windows E5

Para aproveitar ao máximo as regras e relatórios de redução de superfície de ataque, recomendamos usar uma licença E5 ou Windows E5 Microsoft Defender XDR e A5. Saiba mais em Requisitos mínimos para Microsoft Defender para Ponto de Extremidade.

Observação

Há vários métodos para configurar regras de redução de superfície de ataque. As regras de redução da superfície de ataque podem ser configuradas usando: Microsoft Intune, PowerShell, Política de Grupo, Microsoft Configuration Manager (ConfigMgr), Intune OMA-URI. Se você estiver usando uma configuração de infraestrutura diferente do listado para requisitos de infraestrutura, saiba mais sobre como implantar regras de redução de superfície de ataque usando outras configurações aqui: Habilitar regras de redução de superfície de ataque.

Dependências de regras de redução de superfície de ataque

Microsoft Defender Antivírus deve ser habilitado e configurado como solução antivírus primária e deve estar no seguinte modo:

- Solução antivírus/antimalware primário

- Estado: modo ativo

Microsoft Defender Antivírus não deve estar em nenhum dos seguintes modos:

- Passiva

- Modo Passivo com EDR (detecção e resposta) de ponto de extremidade no modo de bloco

- LPS (verificação periódica limitada)

- Desligado

Consulte Proteção fornecida pela nuvem e Microsoft Defender Antivírus para obter mais informações.

O MAPS (Cloud Protection) deve ser habilitado para habilitar regras de redução de superfície de ataque

Microsoft Defender Antivírus funciona perfeitamente com os serviços de nuvem da Microsoft. Esses serviços de proteção na nuvem, também conhecidos como MAPS (Serviço de Proteção Avançada da Microsoft), aprimoram a proteção padrão em tempo real, sem dúvida fornecendo a melhor defesa antivírus. A proteção de nuvem é fundamental para evitar violações de malware e um componente crítico das regras de redução da superfície de ataque. Ative a proteção fornecida pela nuvem no Microsoft Defender Antivírus.

Microsoft Defender componentes antivírus devem ser versões atuais para regras de redução de superfície de ataque

As seguintes versões do componente Microsoft Defender Antivírus não devem ser mais do que duas versões mais antigas do que a versão mais atualmente disponível:

- Microsoft Defender versão de atualização da Plataforma Antivírus – Microsoft Defender plataforma Antivírus é atualizada mensalmente.

- Microsoft Defender versão do mecanismo Antivírus – Microsoft Defender mecanismo Antivírus é atualizado mensalmente.

- Microsoft Defender inteligência de segurança antivírus – a Microsoft atualiza continuamente Microsoft Defender inteligência de segurança (também conhecida como, definição e assinatura) para lidar com as ameaças mais recentes e refinar a lógica de detecção.

Manter Microsoft Defender versões antivírus atuais ajuda a reduzir as regras de redução de superfície de ataque resultados falsos positivos e melhora Microsoft Defender recursos de detecção antivírus. Para obter mais detalhes sobre as versões atuais e como atualizar os diferentes componentes Microsoft Defender Antivírus, visite Microsoft Defender suporte à plataforma Antivírus.

Ressalva

Algumas regras não funcionarão bem se aplicativos e scripts não assinados e desenvolvidos internamente estiverem em alto uso. É mais difícil implantar regras de redução de superfície de ataque se a assinatura de código não for imposta.

Outros artigos nesta coleção de implantação

Testar regras de redução de superfície de ataque

Habilitar regras da redução da superfície de ataque

Operacionalizar regras de redução de superfície de ataque

Referência de regras de redução de superfície de ataque

Referências

Blogs

Desmistificar regras de redução de superfície de ataque – Parte 1

Desmistificar regras de redução de superfície de ataque – Parte 2

Desmistificar regras de redução da superfície de ataque – Parte 3

Desmistificar regras de redução da superfície de ataque – Parte 4

Coleção de regras de redução de superfície de ataque

Visão geral da redução da superfície de ataque

Usar regras de redução da superfície de ataque para evitar a infecção por malware

Habilitar regras de redução de superfície de ataque – configurações alternativas

Referência de regras de redução de superfície de ataque

Perguntas frequentes sobre a redução da superfície de ataque

Microsoft Defender

Endereços falsos positivos/negativos no Microsoft Defender para Ponto de Extremidade

Proteção fornecida pela nuvem e o Microsoft Defender Antivírus

Ativar a proteção fornecida pela nuvem no Microsoft Defender Antivírus

Configurar e validar exclusões com base em extensão, nome ou local

Suporte da plataforma Microsoft Defender Antivírus

Visão geral do inventário no centro de administração Microsoft 365 Apps

Create um plano de implantação para Windows

Use o RBAC (controle de acesso baseado em função) e marcas de escopo para TI distribuída em Intune

Atribuir perfis de dispositivo no Microsoft Intune

Sites de gerenciamento

Microsoft Intune centro de administração

Redução de superfície de ataque

Configurações de regras de redução de superfície de ataque

Exclusões de regras de redução de superfície de ataque

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de