Introdução ao gerenciamento de riscos internos

Importante

Gerenciamento de Risco Interno do Microsoft Purview correlaciona vários sinais para identificar potenciais riscos internos maliciosos ou inadvertidos, como roubo de IP, fuga de dados e violações de segurança. A gestão de riscos internos permite que os clientes criem políticas para gerir a segurança e a conformidade. Criados com privacidade por predefinição, os utilizadores são pseudonimizados por predefinição e os controlos de acesso baseados em funções e os registos de auditoria estão implementados para ajudar a garantir a privacidade ao nível do utilizador.

Utilize políticas de gestão de riscos internos para identificar atividades de risco e ferramentas de gestão para agir em alertas de risco na sua organização. Conclua os seguintes passos para configurar os pré-requisitos e configurar uma política de gestão de riscos internos.

Importante

A solução de gestão de riscos internos fornece uma opção ao nível do inquilino para ajudar os clientes a facilitar a governação interna ao nível do utilizador. Os administradores ao nível do inquilino podem configurar permissões para fornecer acesso a esta solução para os membros da sua organização e configurar conectores de dados no portal do Microsoft Purview ou no portal de conformidade do Microsoft Purview para importar dados relevantes para suportar a identificação ao nível do utilizador de atividade potencialmente arriscada. Os clientes reconhecem que as informações relacionadas com o comportamento, caráter ou desempenho do utilizador individual relacionadas materialmente com o emprego podem ser calculadas pelo administrador e disponibilizadas a outras pessoas na organização. Além disso, os clientes reconhecem que devem realizar a sua própria investigação completa relacionada com o comportamento, caráter ou desempenho do utilizador individual materialmente relacionado com o emprego e não apenas depender de informações do serviço de gestão de riscos internos. Os clientes são os únicos responsáveis pela utilização do serviço de gestão de riscos internos e por qualquer funcionalidade ou serviço associado em conformidade com todas as leis aplicáveis, incluindo leis relativas à identificação de utilizadores individuais e quaisquer ações de remediação.

Para obter mais informações sobre como as políticas de risco interno podem ajudá-lo a gerir riscos na sua organização, consulte Saiba mais sobre a gestão de riscos internos.

Dica

Se você não é um cliente E5, use a avaliação das soluções do Microsoft Purview de 90 dias para explorar como os recursos adicionais do Purview podem ajudar sua organização a gerenciar as necessidades de segurança e conformidade de dados. Comece agora no hub de testes do portal de conformidade do Microsoft Purview. Saiba mais detalhes sobre os termos de inscrição e avaliação.

Subscrições e licenciamento

Antes de começar a utilizar a gestão de riscos internos, deve confirmar a sua subscrição do Microsoft 365 e quaisquer suplementos. Para aceder e utilizar a gestão de riscos internos, os administradores têm de verificar se a sua organização tem uma subscrição suportada e as licenças adequadas são atribuídas aos utilizadores. Para obter mais informações sobre subscrições e licenciamento, veja os requisitos de subscrição para a gestão de riscos internos.

Importante

Atualmente, a gestão de riscos internos está disponível em inquilinos alojados em regiões geográficas e países suportados pelas dependências de serviço do Azure. Para verificar se a gestão de riscos internos é suportada para a sua organização, veja Disponibilidade das dependências do Azure por país/região.

Se não tiver um plano Microsoft 365 Enterprise E5 existente e quiser experimentar a gestão de riscos internos, pode adicionar o Microsoft 365 à sua subscrição existente ou inscrever-se numa avaliação do Microsoft 365 Enterprise E5.

Faturação pay as you go

Alguns indicadores incluídos na gestão de riscos internos só estão disponíveis se ativar o modelo de faturação pay as you go para a sua organização. Para obter mais informações, veja Configurar indicadores de política na gestão de riscos internos.

Ações recomendadas

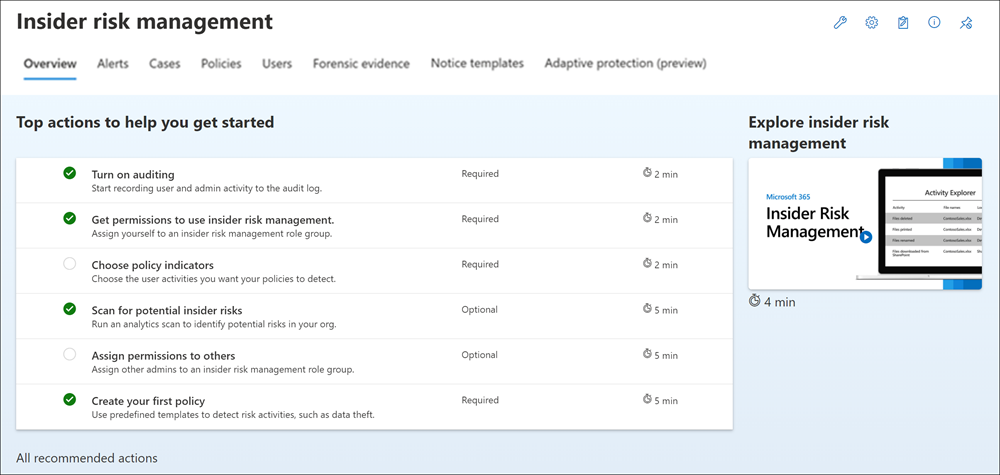

As ações recomendadas podem ajudar a sua organização a obter rapidamente a gestão de riscos internos. As ações recomendadas, incluídas na página Descrição geral , ajudam a orientá-lo através dos passos para configurar e implementar políticas.

As seguintes recomendações estão disponíveis para ajudá-lo a começar ou maximizar a configuração de gestão de riscos internos:

- Ativar a auditoria: quando ativada, a atividade de utilizador e administrador na sua organização é registada no registo de auditoria do Microsoft 365. As políticas de risco interno e as análises de análise utilizam este registo para detetar atividades de risco.

- Obter permissões para utilizar a gestão de riscos internos: o nível de acesso que tem às funcionalidades de gestão de riscos internos depende do grupo de funções que lhe foi atribuído. Para aceder e configurar as ações recomendadas, os utilizadores têm de ser atribuídos aos grupos de funções Gestão de Risco Interno ou Administradores de Gestão de Risco Interno .

- Escolher indicadores de política: os indicadores são essencialmente as atividades de gestão de riscos que pretende detetar e investigar. Pode escolher indicadores para detetar atividade em várias localizações e serviços do Microsoft 365.

- Analisar potenciais riscos internos: execute uma análise de análise para detetar potenciais riscos internos que ocorram na sua organização. Depois de avaliar os resultados, reveja as políticas recomendadas para configurar.

- Atribuir permissões a outras pessoas: se existirem membros de equipa adicionais que serão responsáveis pela gestão de funcionalidades de risco interno, terá de atribuí-las aos grupos de funções adequados.

- Criar a sua primeira política: para receber alertas sobre atividades potencialmente arriscadas, tem de configurar políticas com base em modelos predefinidos que definem as atividades de utilizador que pretende detetar e investigar.

Cada ação recomendada incluída nesta experiência tem quatro atributos:

- Ação: nome e descrição da ação recomendada.

- Estado: Estado da ação recomendada. Os valores não são iniciados, Em curso, Guardados para mais tarde ou Concluídos.

- Obrigatório ou opcional: se a ação recomendada é necessária ou opcional para que as funcionalidades de gestão de riscos internos funcionem conforme esperado.

- Tempo estimado para concluir: tempo estimado para concluir a ação recomendada em minutos.

Selecione uma recomendação na lista para começar a configurar o gerenciamento de riscos internos. Cada ação recomendada orienta-o através da ação necessária para a recomendação, incluindo quaisquer requisitos, o que esperar e o impacto da configuração da funcionalidade na sua organização. Cada ação recomendada é marcada automaticamente como concluída quando configurada ou terá de selecionar manualmente a ação como concluída quando configurada.

Etapa 1 (obrigatório): Habilitar permissões para gerenciamento de risco interno

Importante

Depois de configurar os grupos de funções, poderá demorar até 30 minutos para que as permissões do grupo de funções se apliquem aos utilizadores atribuídos na sua organização.

Existem seis grupos de funções utilizados para configurar funcionalidades de gestão de riscos internos. Para disponibilizar a gestão de riscos do Insider como uma opção de menu no Microsoft Purview e para continuar com estes passos de configuração, tem de ser atribuído a uma das seguintes funções ou grupos de funções:

- Microsoft Entra ID função de Administrador Global

- função de Administrador de Conformidade do Microsoft Entra ID

- Grupo de funções da Gestão de Organizações do Microsoft Purview

- Grupo de funções administrador de conformidade do Microsoft Purview

- Grupo de funções de Gestão de Riscos Internos

- Grupo de funções administradores da Gestão de Riscos Internos

Consoante a forma como pretende gerir alertas e políticas de gestão de riscos internos, terá de atribuir utilizadores a grupos de funções específicos para gerir diferentes conjuntos de funcionalidades de gestão de riscos internos. Pode atribuir utilizadores com diferentes responsabilidades de conformidade a grupos de funções específicos para gerir diferentes áreas de funcionalidades de gestão de riscos internos. Em alternativa, pode optar por atribuir todas as contas de utilizador para administradores designados, analistas, investigadores e visualizadores ao grupo de funções Gestão de Riscos Internos. Utilize um único grupo de funções ou vários grupos de funções para se adequar melhor aos seus requisitos de gestão de conformidade.

Escolha entre estas opções de grupo de funções e ações de solução ao trabalhar com a gestão de riscos internos:

| Ações | Gerenciamento de Risco Interno | Administradores da Gestão de Riscos Internos | Analistas do Gerenciamento de Risco Interno | Investigadores do Gerenciamento de Risco Interno | Auditores de Gestão de Riscos Internos | Aprovadores da Gestão de Riscos Internos |

|---|---|---|---|---|---|---|

| Configurar políticas e definições | Sim | Sim | Não | Não | Não | Não |

| Informações de análise do Access | Sim | Sim | Sim | Não | Não | Não |

| Aceder & investigar alertas | Sim | Não | Sim | Sim | Não | Não |

| Casos de investigação do Access & | Sim | Não | Sim | Sim | Não | Não |

| Aceder & ver a Explorer conteúdo | Sim | Não | Não | Sim | Não | Não |

| Configurar modelos de aviso | Sim | Não | Sim | Sim | Não | Não |

| Ver & exportar registos de auditoria | Sim | Não | Não | Não | Sim | Não |

| Access & ver capturas de provas forenses | Sim | Não | Não | Sim | Não | Não |

| Criar pedido de captura de provas forenses | Sim | Sim | Não | Não | Não | Não |

| Aprovar provas forenses que captam pedidos | Sim | Não | Não | Não | Não | Sim |

| Configurar a Proteção Adaptável | Sim | Sim | Não | Não | Não | Não |

| Ver o separador Utilizadores da Proteção Adaptável | Sim | Não | Sim | Sim | Não | Não |

Importante

Certifique-se de que tem sempre, pelo menos, um utilizador nos grupos de funções De Gestão de Risco Interno ou Gestão de Riscos Internos incorporados (consoante a opção que escolher) para que a sua configuração de gestão de riscos internos não entre num cenário de "administrador zero" se utilizadores específicos saírem da sua organização.

Os membros das seguintes funções podem atribuir utilizadores a grupos de funções de gestão de riscos internos e ter as mesmas permissões de solução incluídas no grupo de funções Administradores da Gestão de Riscos Internos :

- Administrador Global do Microsoft Entra ID

- Administrador de Conformidade do Microsoft Entra ID

- Gestão da Organização do Microsoft Purview

- Administrador de Conformidade do Microsoft Purview

Importante

A Microsoft recomenda que você use funções com o menor número de permissões. Minimizar o número de utilizadores com a função de Administrador Global ajuda a melhorar a segurança da sua organização. Saiba mais sobre as funções e permissões do Microsoft Purview.

Adicionar utilizadores ao grupo de funções Gestão de Riscos Internos

Selecione a guia apropriada para o portal que você está usando. Para saber mais sobre o portal do Microsoft Purview, consulte o portal do Microsoft Purview. Para saber mais sobre o Portal de conformidade, consulte Portal de conformidade do Microsoft Purview.

- Entre no portal do Microsoft Purview usando credenciais para uma conta de administrador em sua organização do Microsoft 365.

- Selecione Definições no canto superior direito da página, selecione Funções e grupos e, em seguida, selecione Grupos de funções no painel de navegação esquerdo.

- Selecione o grupo de funções Gestão de Riscos Internos e, em seguida, selecione Editar.

- Selecione Escolher utilizadores e, em seguida, selecione as caixas de verificação para todos os utilizadores que pretende adicionar ao grupo de funções.

- Selecione Selecionar e, em seguida, selecione Seguinte.

- Selecione Guardar para adicionar os utilizadores ao grupo de funções e, em seguida, selecione Concluído.

Considere unidades administrativas se quiser definir o âmbito das permissões de utilizador para uma região ou departamento

Pode utilizar unidades administrativas na gestão de riscos internos (pré-visualização) para definir o âmbito das permissões de utilizador para uma determinada geografia ou departamento. Por exemplo, uma empresa global que tenha subsidiárias em todo o mundo pode querer criar uma unidade de administração que fornece um âmbito alemão para os investigadores, para que apenas vejam a atividade dos utilizadores alemães.

Para utilizar unidades de administração na gestão de riscos internos, primeiro tem de criar as unidades de administração (se ainda não tiverem sido criadas) e, em seguida, atribuir as unidades de administrador aos membros dos grupos de funções. Depois de atribuir unidades de administrador a membros de grupos de funções, esses membros tornam-se administradores restritos e têm acesso limitado a definições de gestão de riscos internos, políticas e dados de utilizador na organização. Os membros que não têm unidades administrativas atribuídas são administradores sem restrições e têm acesso a todas as definições, políticas e dados de utilizador.

Importante

Os administradores restritos não podem aceder a alertas para os utilizadores que lhes foram atribuídos através de grupos de segurança ou grupos de distribuição adicionados em unidades administrativas. Estes alertas de utilizador são visíveis apenas para administradores sem restrições. A Microsoft recomenda adicionar utilizadores diretamente a unidades administrativas para garantir que os respetivos alertas também estão visíveis para administradores restritos com unidades administrativas atribuídas.

Efeito do âmbito da unidade de administração nas funções de gestão de riscos internos

A tabela seguinte mostra como as unidades de administração, quando impostas, afetam cada combinação de tarefa/função de gestão de risco interno.

Observação

No âmbito, na tabela seguinte, significa que as ações de administrador para essa função são limitadas pela unidade de administração atribuída.

| Tarefa | Gestão de Riscos Internos no Âmbito | Administração de Gestão de Riscos Internos no Âmbito | Analistas de Gestão de Riscos Internos no Âmbito | Investigadores de Gestão de Riscos Internos no Âmbito | Aprovadores de Gestão de Riscos Internos no Âmbito |

|---|---|---|---|---|---|

| Configurar definições globais | Irrestrito | Irrestrito | Nunca permitido | Nunca permitido | Nunca permitido |

| Configurar políticas | No âmbito | No âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Iniciar a atividade de classificação para os utilizadores | No âmbito | No âmbito | No âmbito | No âmbito | Nunca permitido |

| Informações de análise do Access | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido |

| Aceder e investigar alertas | No âmbito | Nunca permitido | No âmbito | No âmbito | Nunca permitido |

| Investigar a atividade do utilizador | No âmbito | Nunca permitido | Nunca permitido | No âmbito | Nunca permitido |

| Aceder e investigar casos | No âmbito | Nunca permitido | No âmbito | No âmbito | Nunca permitido |

| Aceder e ver o Explorador de conteúdos | Irrestrito | Nunca permitido | Nunca permitido | Irrestrito | Nunca permitido |

| Configurar modelos de aviso | Irrestrito | Nunca permitido | Irrestrito | Irrestrito | Nunca permitido |

| Aceder e ver capturas de provas forenses | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Não permitido, se estiver no âmbito | Nunca permitido |

| Criar pedido de captura de provas forenses | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Aprovar provas forenses que captam pedidos | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido | Não permitido, se estiver no âmbito |

| Configurar a Proteção Adaptável | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Ver o separador Utilizadores da Proteção Adaptável | Não permitido, se estiver no âmbito | Nunca permitido | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido |

| Ver relatório de estado de funcionamento do dispositivo | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Criar políticas rápidas | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Configurar políticas prioritárias específicas do utilizador | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Configurar grupos de utilizadores prioritários | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido | Nunca permitido | Nunca permitido |

| Atribuir ou reatribuir alertas | Não permitido, se estiver no âmbito | Nunca permitido | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido |

| Atribuir ou reatribuir casos | Não permitido, se estiver no âmbito | Nunca permitido | Não permitido, se estiver no âmbito | Não permitido, se estiver no âmbito | Nunca permitido |

Observação

Pode utilizar âmbitos adaptáveis (pré-visualização para gestão de riscos internos) juntamente com unidades de administração. Se os grupos de funções estiverem no âmbito de uma ou mais unidades de administração para a sua organização, os âmbitos ajustáveis que pode selecionar quando cria ou edita uma política são limitados pelas unidades de administração.

Passo 2 (obrigatório): Ativar o registo de auditoria do Microsoft 365

A gestão de riscos internos utiliza registos de auditoria do Microsoft 365 para informações de utilizador e atividades de gestão de riscos identificadas nas informações de políticas e análises. Os registos de auditoria do Microsoft 365 são um resumo de todas as atividades na sua organização e as políticas de gestão de riscos internos podem utilizar estas atividades para gerar informações de política.

A auditoria está habilitada para organizações do Microsoft 365 por padrão. Algumas organizações podem ter desabilitado a auditoria por motivos específicos. Se a auditoria estiver desativada para sua organização, pode ser que outro administrador a desativou. Recomendamos confirmar que não há problema em ativar a auditoria novamente ao concluir esta etapa.

Para obter instruções passo a passo para ativar a auditoria, confira Ativar ou desativar a pesquisa de log de auditoria. Após a ativação, será exibida uma mensagem informando que o log de auditoria está sendo preparado e que você poderá executar uma pesquisa dentro algumas horas quando a preparação estiver concluída. Você só precisa fazer essa ação uma vez. Para obter mais informações sobre como usar o log de auditoria do Microsoft 365, confira Pesquisar o log de auditoria.

Passo 3 (opcional): Ativar e ver informações de análise de risco interno

Se ativar a análise de gestão de riscos internos, pode:

- Procure potenciais riscos internos antes de criar políticas. Pode realizar uma avaliação de potenciais riscos internos na sua organização sem configurar políticas de risco interno. Esta avaliação pode ajudar a sua organização a identificar potenciais áreas de maior risco de utilizador e ajudar a determinar o tipo e o âmbito das políticas de gestão de riscos internos que poderá querer configurar. Esta avaliação também pode ajudá-lo a determinar as necessidades de licenciamento adicional ou otimização futura das políticas existentes. Os resultados da análise podem levar até 48 horas antes que as informações sejam disponibilizadas como relatórios para revisão. Para saber mais sobre as informações de análise, veja Definições de gestão de riscos internos: Análise e marcar o vídeo da Análise de Gestão de Riscos Internos para ajudar a compreender como a análise pode ajudar a acelerar a identificação de potenciais riscos internos e ajudá-lo a tomar medidas rapidamente.

- Receber recomendações em tempo real para definições de limiar de indicador. Otimizar manualmente as políticas para reduzir o "ruído" pode ser uma experiência muito demorada que requer que faça muitas tentativas e erros para determinar a configuração pretendida para as suas políticas. Se a análise estiver ativada, a gestão de riscos internos pode fornecer recomendações em tempo real para limiares de indicadores. Também pode ajustar manualmente as recomendações fornecidas e ver em tempo real quantos utilizadores serão colocados no âmbito da política com base nas alterações que fizer. Saiba mais sobre as recomendações de limiar de indicadores em tempo real

Observação

Para ativar a análise de riscos internos, tem de ser membro do grupo de funções Gestão de Risco Interno, Administradores de Gestão de Riscos Internos ou Administradores Globais do Microsoft 365.

Importante

A Microsoft recomenda que você use funções com o menor número de permissões. Minimizar o número de utilizadores com a função de Administrador Global ajuda a melhorar a segurança da sua organização. Saiba mais sobre as funções e permissões do Microsoft Purview.

Ativar a análise de riscos internos

Selecione a guia apropriada para o portal que você está usando. Para saber mais sobre o portal do Microsoft Purview, consulte o portal do Microsoft Purview. Para saber mais sobre o Portal de conformidade, consulte Portal de conformidade do Microsoft Purview.

- Entre no portal do Microsoft Purview usando credenciais para uma conta de administrador em sua organização do Microsoft 365.

- Aceda à solução Gestão de Riscos Internos.

- No separador Descrição geral, no separador Analisar riscos internos na sua organização card, selecione Executar análise. Esta ação ativa a análise de análise para a sua organização. Também pode ativar a análise ao aceder a Definições> de risco do InsiderAnálise e ativar Analisar a atividade do utilizador do seu inquilino para identificar potenciais riscos internos.

- No painel Detalhes da análise, selecione Executar análise para iniciar a análise da sua organização. Os resultados da análise podem levar até 48 horas antes que as informações sejam disponibilizadas como relatórios para revisão.

Depois de rever as informações de análise, escolha as políticas de risco interno e configure os pré-requisitos associados que melhor cumprem a estratégia de mitigação de riscos internos da sua organização.

Passo 4 (recomendado): Configurar pré-requisitos para políticas

A maioria das políticas de gestão de riscos internos tem pré-requisitos que têm de ser configurados para indicadores de política para gerar alertas de atividade relevantes. Configure os pré-requisitos adequados consoante as políticas que planeia configurar para a sua organização.

Ligar a aplicações na cloud no Microsoft Defender

A gestão de riscos internos inclui os seguintes indicadores de cloud (pré-visualização):

- Indicadores de armazenamento na cloud, incluindo Google Drive, Box e Dropbox

- Indicadores do serviço cloud, incluindo o Amazon S3 e o Azure (Armazenamento e SQL Server)

Indicadores de armazenamento na cloud

Utilize indicadores de armazenamento na cloud para detetar as seguintes atividades no Google Drive, Box e Dropbox:

- Deteção: Técnicas utilizadas para descobrir o ambiente

- Coleção: Técnicas utilizadas para recolher dados de interesse

- Exfiltração: Técnicas utilizadas para roubar dados, como documentos confidenciais

- Eliminação (impacto): Técnicas utilizadas para interromper a disponibilidade ou comprometer a integridade de um sistema

Indicadores do serviço cloud

Utilize indicadores de serviço cloud para detetar as seguintes atividades no Amazon S3 e no Azure:

- Evasão da defesa: Técnicas utilizadas para evitar a deteção de atividades de risco ao desativar os registos de rastreio ou ao atualizar ou eliminar SQL Server regras de firewall

- Exfiltração: Técnicas utilizadas para roubar dados, como documentos confidenciais

- Eliminação (impacto): Técnicas utilizadas para interromper a disponibilidade ou comprometer a integridade de um sistema

- Escalamento de privilégios: Técnicas utilizadas para obter permissões de nível superior para sistemas e dados

Pré-requisitos para aceder aos indicadores da cloud

Para selecionar a partir de indicadores da cloud em definições e políticas de gestão de riscos internos, primeiro tem de se ligar às aplicações na cloud relevantes no Microsoft Defender, caso ainda não o tenha feito.

Depois de ligar às aplicações, os indicadores estarão disponíveis na página Definições de indicadores de política e a partir de políticas individuais.

Configurar o conector indicador de risco interno (pré-visualização)

Pode expandir a gestão de riscos internos ao importar deteções para cargas de trabalho não Microsoft (de terceiros). Por exemplo, poderá querer expandir as suas deteções para incluir atividades do Salesforce e do Dropbox e utilizá-las juntamente com as deteções incorporadas fornecidas pela solução de gestão de riscos internos, que se concentra em serviços Microsoft como o SharePoint Online e Exchange Online.

Para levar as suas próprias deteções para a solução de gestão de riscos internos, importe deteções agregadas e pré-processadas de soluções de gestão de informações e eventos de segurança (SIEM), como Microsoft Sentinel ou Splunk. Pode fazê-lo ao importar um ficheiro de exemplo para o assistente do conector Indicadores de Risco Interno. O assistente do conector analisa o ficheiro de exemplo e configura o esquema necessário.

Observação

Atualmente, não pode importar sinais de deteção "não processados" para a gestão de riscos internos. Só pode importar agregações pré-processadas como um ficheiro.

Pode utilizar um indicador personalizado como:

- Um acionador utilizado para colocar um utilizador no âmbito de uma política.

- Um indicador de política utilizado para classificar o utilizador como risco.

Veja o artigo Do conector Indicadores de Risco Interno para obter orientações passo a passo para configurar o conector Indicadores de Risco Interno para a sua organização. Depois de configurar o conector, regresse a estes passos de configuração.

Configurar o conector de RH do Microsoft 365

A gestão de riscos internos suporta a importação de dados de utilizador e de registo importados de plataformas de gestão de riscos e recursos humanos de terceiros. O conector de dados de Recursos Humanos (RH) do Microsoft 365 permite-lhe extrair dados de recursos humanos de ficheiros CSV, incluindo datas de cessação de utilizadores, datas de último emprego, notificações de planos de melhoria de desempenho, ações de revisão de desempenho e alteração ao nível do trabalho status. Esses dados ajudam a impulsionar indicadores de alerta nas políticas de gerenciamento de riscos internas e são uma parte importante da configuração da cobertura completa de gerenciamento de riscos em sua organização. Se configurar mais do que um conector de RH para a sua organização, a gestão de riscos internos obtém automaticamente indicadores de todos os conectores de RH.

O conector de RH do Microsoft 365 é necessário ao utilizar os seguintes modelos de política:

- Fugas de dados por utilizadores de risco

- Roubo de dados de utilizador de partida

- Utilização indevida de dados do paciente

- Violações da política de segurança por usuários em processo de desligamento

- Violações da política de segurança por utilizadores de risco

Consulte o artigo Configurar um conector para importar dados de RH para obter orientações passo a passo para configurar o conector de RH do Microsoft 365 para a sua organização. Depois de configurar o conector de RH, regresse a estes passos de configuração.

Configurar um conector de dados específico dos cuidados de saúde

A gestão de riscos internos suporta a importação de dados de utilizador e de registo importados de terceiros em sistemas de registos médicos eletrónicos (EMR) existentes. Os conectores de dados Microsoft Healthcare e Epic permitem-lhe obter dados de atividade do seu sistema EMR com ficheiros CSV, incluindo acesso incorreto ao registo do paciente, atividades de volume suspeitas e atividades de edição e exportação. Esses dados ajudam a impulsionar indicadores de alerta nas políticas de gerenciamento de riscos internas e são uma parte importante da configuração da cobertura completa de gerenciamento de riscos em sua organização.

Se configurar mais do que um conector Healthcare ou Epic para a sua organização, a gestão de riscos internos suporta automaticamente sinais de eventos e atividades de todos os conectores Healthcare e Epic. O conector Microsoft 365 Healthcare ou Epic é necessário ao utilizar os seguintes modelos de política:

- Utilização indevida de dados do paciente

Consulte o artigo Configurar um conector para importar dados de cuidados de saúde para obter orientações passo a passo para configurar um conector específico de cuidados de saúde para a sua organização. Depois de configurar um conector, regresse a estes passos de configuração.

Configurar políticas de Prevenção de Perda de Dados (DLP)

A gestão de riscos internos suporta a utilização de políticas DLP para ajudar a identificar a exposição intencional ou acidental de informações confidenciais a entidades indesejadas para alertas DLP de alto nível de gravidade. Ao configurar uma política de gestão de riscos internos com qualquer um dos modelos fugas de dados , pode atribuir uma política DLP específica à política para estes tipos de alertas.

Dica

Também pode utilizar a Proteção Adaptável na gestão de riscos internos para aplicar dinamicamente controlos de proteção DLP a utilizadores de alto risco, mantendo a produtividade para utilizadores de menor risco. Saiba mais sobre a Proteção Adaptável

As políticas de perda de dados ajudam a identificar os utilizadores para ativar a classificação de risco na gestão de riscos internos para alertas DLP de alta gravidade para informações confidenciais e são uma parte importante da configuração da cobertura de gestão de risco total na sua organização. Para obter mais informações sobre gestão de riscos internos e considerações de planeamento e integração de políticas DLP, veja Políticas de gestão de riscos internos.

Importante

Certifique-se de que concluiu o seguinte:

- Compreende e configura corretamente os utilizadores no âmbito nas políticas de gestão de risco interno e DLP para produzir a cobertura de política esperada.

- A definição Relatórios de incidentes na política DLP para a gestão de riscos internos utilizada com estes modelos está configurada para alertas de alto nível de gravidade. Os alertas de gestão de riscos internos não serão gerados a partir de políticas DLP com o campo Relatórios de incidentes definido como Baixo ou Médio.

Uma política DLP é opcional ao utilizar os seguintes modelos de política:

- Vazamentos de dados

- - Vazamento de dados por usuários prioritários

Veja o artigo Criar e Implementar políticas de prevenção de perda de dados para obter orientações passo a passo para configurar políticas DLP para a sua organização. Depois de configurar uma política DLP, regresse a estes passos de configuração.

Observação

O DLP de ponto final suporta agora ambientes virtualizados, o que significa que a solução de gestão de riscos internos suporta ambientes virtualizados através de DLP de ponto final. Saiba mais sobre o suporte para ambientes virtualizados no DLP de ponto final.

Configurar a partilha de níveis de risco interno com alertas de Microsoft Defender e DLP

Pode partilhar níveis de risco interno da gestão de riscos internos (pré-visualização) para trazer contexto de utilizador exclusivo para alertas de Microsoft Defender e DLP. A gestão de riscos internos analisa as atividades dos utilizadores durante um período de 90 a 120 dias e procura comportamentos anómalos durante esse período de tempo. Adicionar estes dados a alertas de Microsoft Defender e DLP melhora os dados disponíveis nessas soluções para ajudar os analistas a priorizar alertas. Saiba mais sobre como partilhar níveis de gravidade de risco do utilizador com alertas de Microsoft Defender e DLP.

A partilha de níveis de gravidade de risco interno do utilizador também melhora a Microsoft Copilot de Segurança. Por exemplo, no Copilot for Security, poderá querer começar por pedir ao Copilot para resumir um alerta DLP e, em seguida, pedir ao Copilot para mostrar o nível de risco interno associado ao utilizador sinalizado no alerta. Em alternativa, poderá querer perguntar por que motivo o utilizador é considerado um utilizador de alto risco. As informações de risco do utilizador neste caso provêm da gestão de riscos internos. O Copilot for Security integra totalmente a gestão de riscos internos com o DLP para ajudar nas investigações. Saiba mais sobre como utilizar a versão autónoma do Copilot para investigações combinadas de gestão de riscos DLP/insider.

Configurar grupos de utilizadores prioritários

A gestão de riscos internos inclui suporte para atribuir grupos de utilizadores prioritários a políticas para ajudar a identificar atividades de risco exclusivas para o utilizador com posições críticas, níveis elevados de dados e acesso à rede ou um histórico anterior de comportamento de risco. Criar um grupo de utilizadores prioritário e atribuir utilizadores ao grupo ajuda a definir políticas de âmbito para as circunstâncias exclusivas apresentadas por estes utilizadores.

Pode criar um grupo de utilizadores prioritário e atribuir utilizadores ao grupo para o ajudar a definir o âmbito de políticas específicas das circunstâncias exclusivas apresentadas por estes utilizadores identificados. Para ativar o reforço da classificação de risco dos grupos de utilizadores prioritários , aceda à página Definições de gestão de riscos internos e, em seguida, selecione Indicadores de política e Impulsionadores da classificação de risco. Estes utilizadores identificados são mais propensos a receber alertas, pelo que os analistas e investigadores podem rever e priorizar a gravidade de risco destes utilizadores para ajudar a fazer a triagem de alertas de acordo com as políticas e normas de risco da sua organização.

É necessário um grupo de utilizadores prioritário ao utilizar os seguintes modelos de política:

- Violações da política de segurança por usuários prioritários

- - Vazamento de dados por usuários prioritários

Veja o artigo Introdução às definições de gestão de riscos internos para obter orientações de configuração passo a passo.

Configurar o conector de badging físico

A gestão de riscos internos suporta a importação de dados de utilizador e de registo de plataformas de controlo físico e acesso. O conector de Badging Físico permite-lhe obter dados de acesso de ficheiros JSON, incluindo IDs de utilizador, IDs de ponto de acesso, datas e hora de acesso e acesso status. Esses dados ajudam a impulsionar indicadores de alerta nas políticas de gerenciamento de riscos internas e são uma parte importante da configuração da cobertura completa de gerenciamento de riscos em sua organização. Se configurar mais do que um conector de Badging físico para a sua organização, a gestão de riscos internos obtém automaticamente indicadores de todos os conectores de Badging físicos. As informações do conector de badging físico complementam outros sinais de risco interno ao utilizar todos os modelos de políticas de risco interno.

Importante

Para que as políticas de gestão de riscos internos utilizem e correlacionem dados de sinal relacionados com utilizadores de saída e terminados com dados de eventos das suas plataformas de controlo físico e acesso, também tem de configurar o conector de RH do Microsoft 365. Se ativar o conector de Badging físico sem ativar o conector de RH do Microsoft 365, as políticas de gestão de riscos internos só processarão eventos para acesso físico não autorizado para utilizadores na sua organização.

Veja o artigo Configurar um conector para importar dados de badging físicos para obter orientações passo a passo para configurar o conector de badging físico para a sua organização. Depois de configurar o conector, regresse a estes passos de configuração.

Configurar o Microsoft Defender para Ponto de Extremidade

Microsoft Defender para Ponto de Extremidade é uma plataforma de segurança de ponto final empresarial concebida para ajudar as redes empresariais a impedir, detetar, investigar e responder a ameaças avançadas. Para ter uma melhor visibilidade das violações de segurança na sua organização, pode importar e filtrar alertas do Defender para Endpoint para atividades utilizadas em políticas criadas a partir de modelos de políticas de violação de segurança de gestão de riscos internos.

Se criar políticas de violação de segurança, terá de ter Microsoft Defender para Ponto de Extremidade configurados na sua organização e ativar o Defender para Endpoint para integração de gestão de riscos internos no Centro de Segurança do Defender para importar alertas de violação de segurança. Para obter mais informações sobre os requisitos, veja o artigo Requisitos mínimos para Microsoft Defender para Ponto de Extremidade.

Veja o artigo Configurar funcionalidades avançadas no Defender para Endpoint para obter orientações passo a passo para configurar o Defender para Endpoint para integração de gestão de riscos internos. Depois de configurar o Microsoft Defender para Ponto de Extremidade, regresse a estes passos de configuração.

Configurar provas forenses

Ter contexto visual é crucial para as equipas de segurança durante as investigações forenses obterem melhores informações sobre atividades de utilizadores de risco que possam levar a um incidente de segurança. Com acionadores de eventos personalizáveis e controlos de proteção de privacidade de utilizadores incorporados, as provas forenses permitem a captura personalizável em todos os dispositivos para ajudar a sua organização a mitigar, compreender e responder a potenciais riscos de dados, como a transferência não autorizada de dados não autorizados de dados confidenciais.

Consulte o artigo Introdução à gestão de riscos internos de provas forenses para obter orientações passo a passo para configurar provas forenses para a sua organização.

Configurar o reconhecimento ótico de carateres

O Microsoft Purview pode procurar conteúdos confidenciais em documentos para ajudar a proteger esses documentos contra exposição inadequada. Quando ativa o reconhecimento ótico de carateres (OCR) no Microsoft Purview, os classificadores de dados, como tipos de informações confidenciais e classificadores treináveis, também podem detetar carateres em imagens autónomas. Depois de configurar as definições de OCR (pré-visualização), as políticas de risco interno existentes serão aplicadas a imagens e documentos.

Para a pré-visualização do OCR, a gestão de riscos internos suporta a análise nas seguintes localizações: Dispositivos de ponto final do Windows, SharePoint Online e Teams. Exchange Online e o OneDrive não são suportados para a pré-visualização.

As definições de OCR não se aplicam a clips de provas forenses na gestão de riscos internos.

Saiba mais sobre como configurar a análise de OCR e a faturação pay as you go.

Passo 5 (obrigatório): Configurar definições de risco interno

As definições de risco interno aplicam-se a todas as políticas de gestão de riscos internos, independentemente do modelo que escolher ao criar uma política. As definições são configuradas através das Definições localizadas na parte superior das páginas de gestão de riscos internos. Estas definições controlam a privacidade, os indicadores, as exclusões globais, os grupos de deteção, as deteções inteligentes e muito mais. Saiba mais sobre as definições a considerar antes de criar uma política.

Passo 6 (obrigatório): Criar uma política de gestão de riscos internos

As políticas de gerenciamento de riscos internas incluem usuários atribuídos e definem quais tipos de indicadores de risco são configurados para alertas. Antes de as atividades potencialmente arriscadas poderem acionar alertas, tem de ser configurada uma política. Utilize o assistente de políticas para criar novas políticas de gestão de riscos internos.

Observação

Para criar um acionador ou indicador personalizado para uma carga de trabalho que não seja da Microsoft, veja Indicadores personalizados.

Criar uma política

Selecione a guia apropriada para o portal que você está usando. Para saber mais sobre o portal do Microsoft Purview, consulte o portal do Microsoft Purview. Para saber mais sobre o Portal de conformidade, consulte Portal de conformidade do Microsoft Purview.

Entre no portal do Microsoft Purview usando credenciais para uma conta de administrador em sua organização do Microsoft 365.

Aceda à solução Gestão de Riscos Internos.

Selecione Políticas na navegação à esquerda.

Selecione Criar política para abrir o assistente de política.

Na página Modelo de política, escolha uma categoria de política e depois selecione o modelo para a nova política. Esses modelos são compostos por condições e indicadores que definem as atividades de risco que você deseja detectar e investigar. Revise os pré-requisitos do modelo, eventos de disparo e atividades detectadas para confirmar se este modelo de política atende às suas necessidades.

Importante

Alguns modelos de políticas têm pré-requisitos que devem ser configurados para que a política gere alertas relevantes. Se não tiver configurado os pré-requisitos da política aplicável, veja o Passo 4 acima.

Selecione Avançar para continuar.

Na página Nom e descrição, complete os seguintes campos:

- Nome (obrigatório): Digite um nome amigável para a política. Este nome não pode ser alterado após a criação da política.

- Descrição (opcional): Insira uma descrição para a política.

Selecione Avançar para continuar.

Se tiverem sido criadas unidades de administração para o seu inquilino, verá a página Administração unidades. Caso contrário, verá a página Utilizadores e grupos e poderá avançar para o passo seguinte.

Se quiser definir o âmbito da política para uma ou mais unidades de administração, selecione Adicionar unidades de administração e, em seguida, selecione as unidades de administrador que pretende aplicar à política.

Observação

Só pode ver as unidades de administração que estão confinadas à sua função. Se for um administrador sem restrições, pode ver todas as unidades de administração do inquilino. Para ver um resumo dos grupos de funções e das unidades de administrador a que está atribuído, selecione Ver as minhas permissões.

Selecione Avançar para continuar.

Na página Utilizadores e grupos , selecione uma das seguintes opções:

Inclua todos os utilizadores e grupos. Selecionar esta opção faz com que a gestão de riscos internos procure acionar eventos para todos os utilizadores e grupos na sua organização começarem a atribuir classificações de risco para a política.

Se a sua política for confinada por uma ou mais unidades de administração, esta opção seleciona todos os utilizadores e grupos nas unidades administrativas.

Observação

Para tirar partido da análise em tempo real (pré-visualização) das definições de limiar de indicador, tem de definir o âmbito da política para Incluir todos os utilizadores e grupos. A análise em tempo real permite-lhe ver estimativas do número de utilizadores que podem corresponder potencialmente a um determinado conjunto de condições de política em tempo real. Isto ajuda-o a ajustar eficientemente a seleção de indicadores e limiares de ocorrência de atividade para que não tenha poucos ou demasiados alertas de política. O âmbito da sua política para Incluir todos os utilizadores e grupos também fornece uma melhor proteção geral em todo o seu inquilino. Para obter mais informações sobre a análise em tempo real das definições de limiar de indicador, veja Definições de nível de indicador.

Inclua utilizadores e grupos específicos. Selecione esta opção para definir que utilizadores ou grupos estão incluídos na política.

Se a política estiver confinada por uma ou mais unidades de administração, só pode escolher utilizadores no âmbito da unidade de administração.

Observação

As contas de convidado não são suportadas.

Âmbito adaptável. Esta opção (pré-visualização para gestão de riscos internos) é apresentada se selecionar a opção Incluir utilizadores e grupos específicos . Selecione Adicionar ou editar âmbitos adaptáveis para aplicar um âmbito adaptável à política. O âmbito adaptável tem de ser criado antes de criar ou editar a política. Se a política também estiver confinada por uma ou mais unidades de administração, os âmbitos ajustáveis disponíveis serão limitados pelas unidades de administração. Saiba como os âmbitos adaptáveis funcionam em conjunto com unidades de administração.

Adicionar ou editar grupos de utilizadores prioritários. Esta opção só será apresentada se escolher o modelo Fugas de dados por utilizadores prioritários . Selecione esta opção e, em seguida, adicione ou edite grupos de utilizadores prioritários.

Observação

Se o modelo de política for baseado em grupos de utilizadores prioritários, não pode selecionar uma unidade de administrador para definir o âmbito da política. Atualmente, os grupos de utilizadores prioritários não são suportados para utilização com unidades de administração.

Selecione Avançar para continuar.

Se tiver selecionado Incluir todos os utilizadores e grupos no passo anterior, será apresentada a página Excluir utilizadores e grupos (opcional) (pré-visualização ).

Observação

Neste momento, tem de selecionar Incluir todos os utilizadores e grupos para excluir utilizadores e grupos.

Utilize esta página se quiser excluir determinados utilizadores ou grupos do âmbito da política. Por exemplo, poderá querer criar uma política que detete ações potencialmente arriscadas para pessoas em toda a organização, mas exclua gestores de vendas de nível executivo. Selecione Adicionar ou editar utilizadores ou Adicionar ou editar grupos para selecionar os utilizadores ou grupos que pretende excluir. Se a política estiver confinada por uma ou mais unidades de administração, só pode excluir utilizadores ou grupos que estejam dentro do âmbito da unidade de administração.

Na página Conteúdo a priorizar, você pode atribuir (se necessário) as fontes a serem priorizadas, o que aumenta a chance de gerar um alerta de alta severidade para essas fontes. Selecione uma das seguintes opções:

Quero dar prioridade ao conteúdo. Selecionar esta opção permite-lhe atribuir prioridades a sites do SharePoint, etiquetas de confidencialidade, tipos de informações confidenciais e tipos de conteúdo de Extensões de ficheiros . Se escolher esta opção, tem de selecionar, pelo menos, um tipo de conteúdo prioritário.

Não quero especificar conteúdo prioritário neste momento. Se selecionar esta opção, as páginas de detalhes de conteúdo de prioridade no assistente são ignoradas.

Selecione Avançar para continuar.

Se tiver selecionado Quero atribuir prioridades aos conteúdos no passo anterior, verá as páginas de detalhes dos sites do SharePoint, etiquetas de confidencialidade, tipos de informações confidenciais, extensões de ficheiro e Classificação. Utilize estas páginas de detalhes para definir o SharePoint, tipos de informações confidenciais, etiquetas de confidencialidade, classificadores treináveis e extensões de ficheiros para atribuir prioridades na política. A página Detalhes da classificação permite-lhe definir o âmbito da política para atribuir apenas classificações de risco e gerar alertas para atividades especificadas que incluam conteúdo prioritário.

Sites do SharePoint: Selecione Adicionar site do SharePoint e selecione os sites SharePoint aos quais você tem acesso e deseja priorizar. Por exemplo, "group1@contoso.sharepoint.com/sites/group1".

Observação

Se a sua política for confinada por uma ou mais unidades de administração, continuará a ver todos os sites do SharePoint e não apenas os sites do SharePoint no âmbito das unidades de administração, uma vez que as unidades de administração não suportam sites do SharePoint.

Tipo de informação confidencial: Selecione Adicionar o tipo de informação confidencial e selecione os tipos de informações confidenciais que você deseja priorizar. Por exemplo, "Número de Conta Bancária nos EUA" e "Número do Cartão de Crédito".

Rótulos de confidencialidade: Selecione Adicionar o rótulo de confidencialidade e selecione os rótulos que você deseja priorizar. Por exemplo, "Confidencial" e "Secreto".

Classificadores treináveis: selecione Adicionar classificador treinável e selecione os classificadores treináveis que pretende atribuir prioridades. Por exemplo, Código fonte.

Extensões de ficheiro: adicione até 50 extensões de ficheiro. Pode incluir ou omitir o '.' com a extensão de ficheiro. Por exemplo, .py ou py atribuiria prioridades a ficheiros Python.

Classificação: decida se pretende atribuir classificações de risco a todas as atividades de gestão de riscos detetadas por esta política ou apenas para atividades que incluam conteúdo prioritário. Selecione Obter alertas para toda a atividade ou Obter alertas apenas para atividade que inclua conteúdo prioritário.

Selecione Avançar para continuar.

Se tiver selecionado os modelos Fugas de dados ou Fugas de dados por utilizadores prioritários , verá opções na página Acionadores para esta política para eventos de acionamento personalizado e indicadores de política. Pode optar por selecionar uma política ou indicadores DLP para acionar eventos que levem os utilizadores atribuídos à política no âmbito para a classificação de atividade. Se selecionar a opção de evento de acionamento de uma política de prevenção de perda de dados (DLP), tem de selecionar uma política DLP na lista pendente política DLP para ativar os indicadores de acionamento da Política DLP para esta política de gestão de riscos internos. Se selecionar a opção O utilizador efetua uma atividade de exfiltração que aciona o evento , tem de selecionar um ou mais dos indicadores listados para o evento de acionamento da política.

Observação

Atualmente, os grupos de utilizadores prioritários não são suportados para unidades de administração. Se estiver a criar uma política com base no modelo Fugas de dados por utilizadores prioritários ou o modelo Violações da política de segurança por utilizadores prioritários , não pode selecionar unidades de administração para definir o âmbito da política. Os administradores sem restrições podem selecionar grupos de utilizadores prioritários sem selecionar unidades de administração, mas os administradores restritos ou com âmbito não podem criar estas políticas.

Importante

Se não conseguir selecionar um indicador ou sequência listado, é porque não estão atualmente ativados para a sua organização. Para as disponibilizar para selecionar e atribuir à política, selecione o pedido Ativar indicadores .

Se tiver selecionado outros modelos de política, os eventos de acionamento personalizados não são suportados. Aplicam-se os eventos de acionamento da política incorporada. Avance para o Passo 15 sem definir atributos de política.

Se tiver selecionado as Fugas de dados por utilizadores de risco ou Violações de políticas de segurança por modelos de utilizadores de risco , verá opções na página Acionadores para esta política para integração com eventos de conformidade de comunicação e conector de dados de RH. Pode optar por atribuir classificações de risco quando os utilizadores enviam mensagens que contêm linguagem potencialmente ameaçadora, assediada ou discriminatória ou para colocar os utilizadores no âmbito da política depois de os eventos de utilizadores de risco serem comunicados no seu sistema de RH. Se selecionar a opção Acionadores de risco a partir da conformidade de comunicação (pré-visualização ), pode aceitar a política de conformidade de comunicação predefinida (criada automaticamente), escolher um âmbito de política criado anteriormente para este acionador ou criar outra política de âmbito. Se selecionar eventos do conector de dados de RH, tem de configurar um conector de dados de RH para a sua organização.

Selecione Avançar para continuar.

Se tiver selecionado os modelos Fugas de dados ou Fugas de dados por utilizadores prioritários e tiver selecionado o Utilizador efetua uma atividade de exfiltração e indicadores associados, pode escolher limiares personalizados ou predefinidos para o indicador que aciona eventos que selecionou. Escolha Utilizar limiares predefinidos (Recomendado) ou Utilizar limiares personalizados para os eventos de acionamento.

Selecione Avançar para continuar.

Se tiver selecionado Utilizar limiares personalizados para os eventos de acionamento, para cada indicador de evento acionador que selecionou no Passo 10, escolha o nível adequado para gerar o nível pretendido de alertas de atividade. Pode utilizar os limiares recomendados, limiares personalizados ou limiares com base em atividades anómalas (para determinados indicadores) acima da norma diária para os utilizadores.

Selecione Avançar para continuar.

Na página Indicadores de política, verá os indicadores que definiu como disponíveis na páginaIndicadores de definições> de risco interno, que incluirão variantes de indicador se tiver definido alguma. Selecione os indicadores que deseja aplicar à política.

Importante

Se os indicadores nesta página não puderem ser selecionados, você precisará selecionar os indicadores que deseja habilitar para todas as políticas. Pode utilizar a opção Ativar indicadores no assistente ou selecionar indicadores na páginaIndicadores da Política deDefinições> de gestão> de riscos internos.

Se você selecionou pelo menos um indicador doOffice ou Dispositivo, selecione o indicador Impulsionador da pontuação de risco, conforme o caso. Os impulsionadores de pontuação de risco são aplicáveis apenas para indicadores selecionados. Se você selecionou um modelo de política de Furto de dados ou Vazamento de dados, selecione um ou mais métodos de Detecção de sequência e um método de Detecção de exfiltração cumulativa a ser aplicado à política. Se tiver selecionado o modelo de política de utilização de browsers de risco , selecione um ou mais dos indicadores de Navegação.

Selecione Avançar para continuar.

Na página Decidir se pretende utilizar limiares de indicadores predefinidos ou personalizados , selecione limiares personalizados ou predefinidos para os indicadores de política que selecionou. Escolha Utilizar limiares predefinidos para todos os indicadores ou Especificar limiares personalizados para os indicadores de política selecionados. Se tiver selecionado Especificar limiares personalizados, escolha o nível adequado para gerar o nível pretendido de alertas de atividade para cada indicador de política.

Dica

Selecione a ligação Ver impacto nas informações abaixo de cada conjunto de definições de limiar para ver um gráfico que o pode ajudar a determinar as definições de limiar adequadas. Saiba mais sobre como personalizar manualmente limiares.

Selecione Avançar para continuar.

Na página Revisão, revise as configurações que você escolheu para a política e quaisquer sugestões ou avisos para suas seleções. Selecione Editar para alterar qualquer um dos valores da política ou selecione Enviar para criar e ativar a política.

Próximas etapas

Depois de concluir estes passos para criar a sua primeira política de gestão de riscos internos, começará a receber alertas de indicadores de atividade após cerca de 24 horas. Configure políticas adicionais conforme necessário com a documentação de orientação no Passo 4 deste artigo ou os passos em Criar uma nova política de risco interno.

Para saber mais sobre como investigar alertas de risco interno e os alertas dashboard, veja Atividades de gestão de riscos internos.