Acesso privilegiado: contas

A segurança da conta é um componente crítico para proteger o acesso privilegiado. A segurança de Confiança Zero de ponta a ponta para sessões requer um estabelecimento forte de que a conta que está sendo usada na sessão está, na verdade, sob o controle do proprietário humano e não um invasor que os representa.

A segurança da conta forte começa com o provisionamento seguro e o gerenciamento completo do ciclo de vida até o desprovisionamento, e cada sessão deve estabelecer uma forte garantia de que a conta não está comprometida no momento com base em todos os dados disponíveis, incluindo padrões de comportamento histórico, inteligência contra ameaças disponíveis e uso na sessão atual.

Segurança da conta

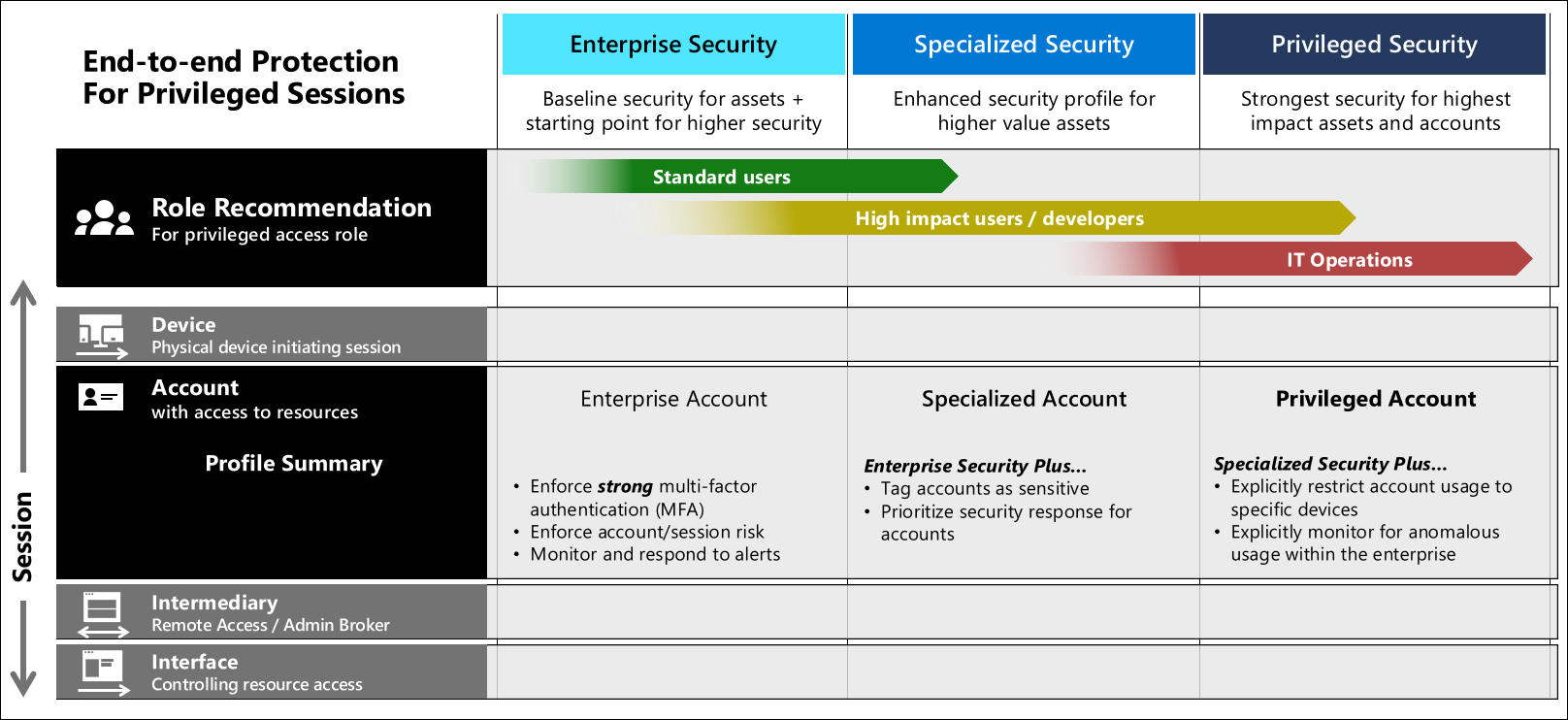

Essa orientação define três níveis de segurança para segurança de conta que você pode usar para ativos com diferentes níveis de sensibilidade:

Esses níveis estabelecem perfis de segurança claros e implementáveis apropriados para cada nível de sensibilidade ao qual você pode atribuir funções e expandir rapidamente. Todos esses níveis de segurança de conta são projetados para manter ou melhorar a produtividade para as pessoas, limitando ou eliminando a interrupção de fluxos de trabalho de usuário e administrador.

Planejando a segurança da conta

Estas diretrizes descrevem os controles técnicos necessários para atender a cada nível. As diretrizes de implementação estão no roteiro de acesso privilegiado.

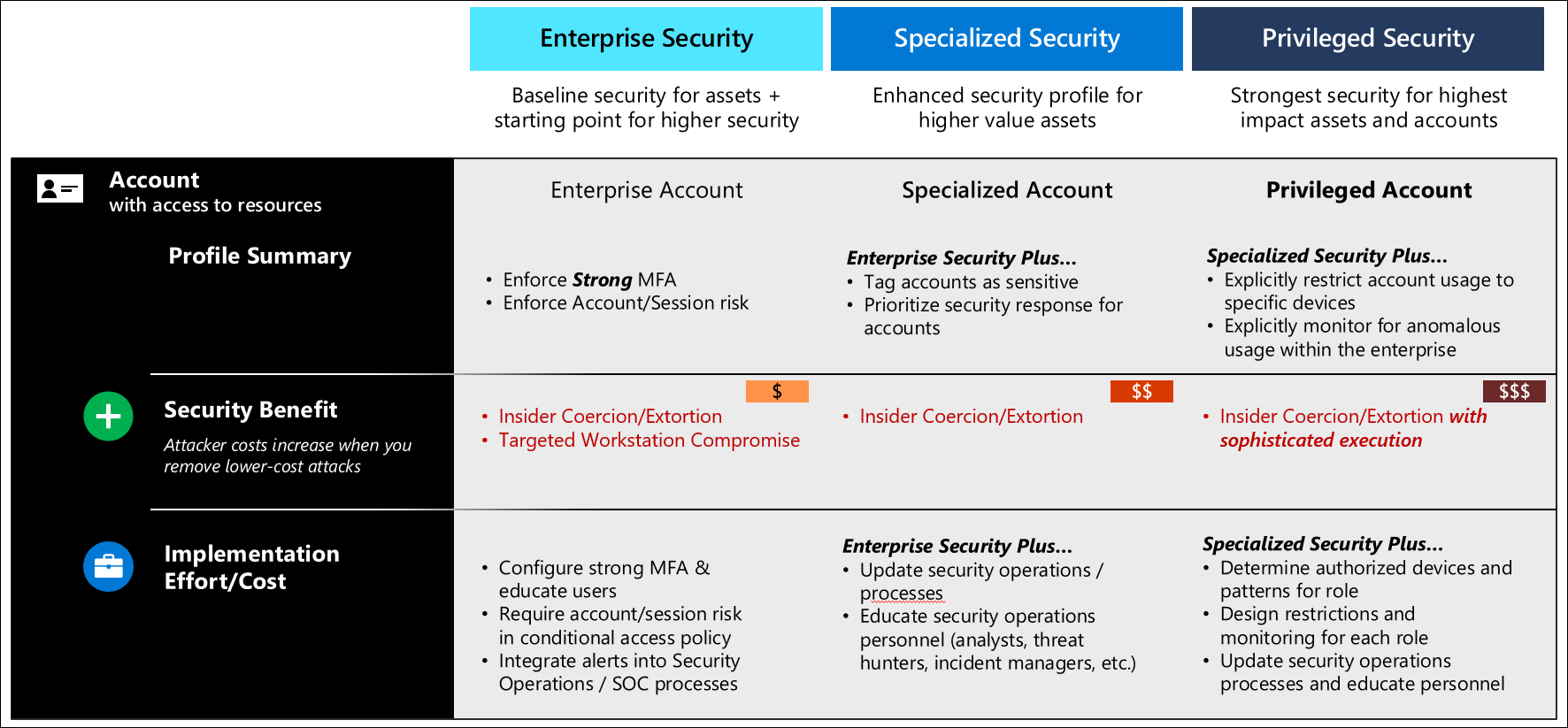

Controles de segurança da conta

A obtenção de segurança para as interfaces requer uma combinação de controles técnicos que protegem as contas e fornecem sinais a serem usados em uma decisão de política de Confiança Zero (confira Protegendo interfaces para referência de configuração de política).

Os controles usados nesses perfis incluem:

- Autenticação multifator: fornece diversas fontes de prova de que o (projetado para ser o mais fácil possível para os usuários, mas difícil de ser imitado por um adversário).

- Risco da conta: monitoramento de ameaças e anomalias usando UEBA e inteligência contra ameaças para identificar cenários arriscados

- Monitoramento personalizado: para contas mais confidenciais, definir explicitamente comportamentos/padrões permitidos/aceitos permite a detecção antecipada de atividade anômala. Esse controle não é adequado para contas de uso geral na empresa, pois essas contas precisam de flexibilidade para suas funções.

A combinação de controles também permite melhorar a segurança e a usabilidade. Por exemplo, um usuário que permanece dentro de seu padrão normal (usando o mesmo dispositivo no mesmo local dia após o dia) não precisa ser solicitado a fazer MFA sempre que for autenticado.

Contas de segurança corporativa

Os controles de segurança para contas corporativas são criados para criar uma linha de base segura para todos os usuários e fornecer uma base segura para segurança especializada e privilegiada:

Impor autenticação multifator (MFA) forte: o usuário deve ser autenticado com uma MFA forte fornecida por um sistema de identidade gerenciado pela empresa (detalhado no diagrama abaixo). Para obter mais informações sobre a autenticação multifator, confira Melhor prática de segurança do Azure 6.

Observação

Embora sua organização possa optar por usar uma forma mais fraca existente de MFA durante um período de transição, os invasores estão cada vez mais desativando as proteções de MFA mais fracas, de modo que todo o investimento novo no MFA deve estar nas formas mais fortes.

Impor risco de conta/sessão: verifique se a conta não é capaz de autenticar a menos que esteja em um nível de risco baixo (ou médio). Confira Níveis de segurança de interface para obter detalhes sobre a segurança da conta empresarial condicional.

Monitorar e responder a alertas: as operações de segurança devem integrar alertas de segurança de conta e obter treinamento suficiente sobre como esses protocolos e sistemas funcionam para garantir que eles possam compreender rapidamente o que um alerta significa e reagir de acordo.

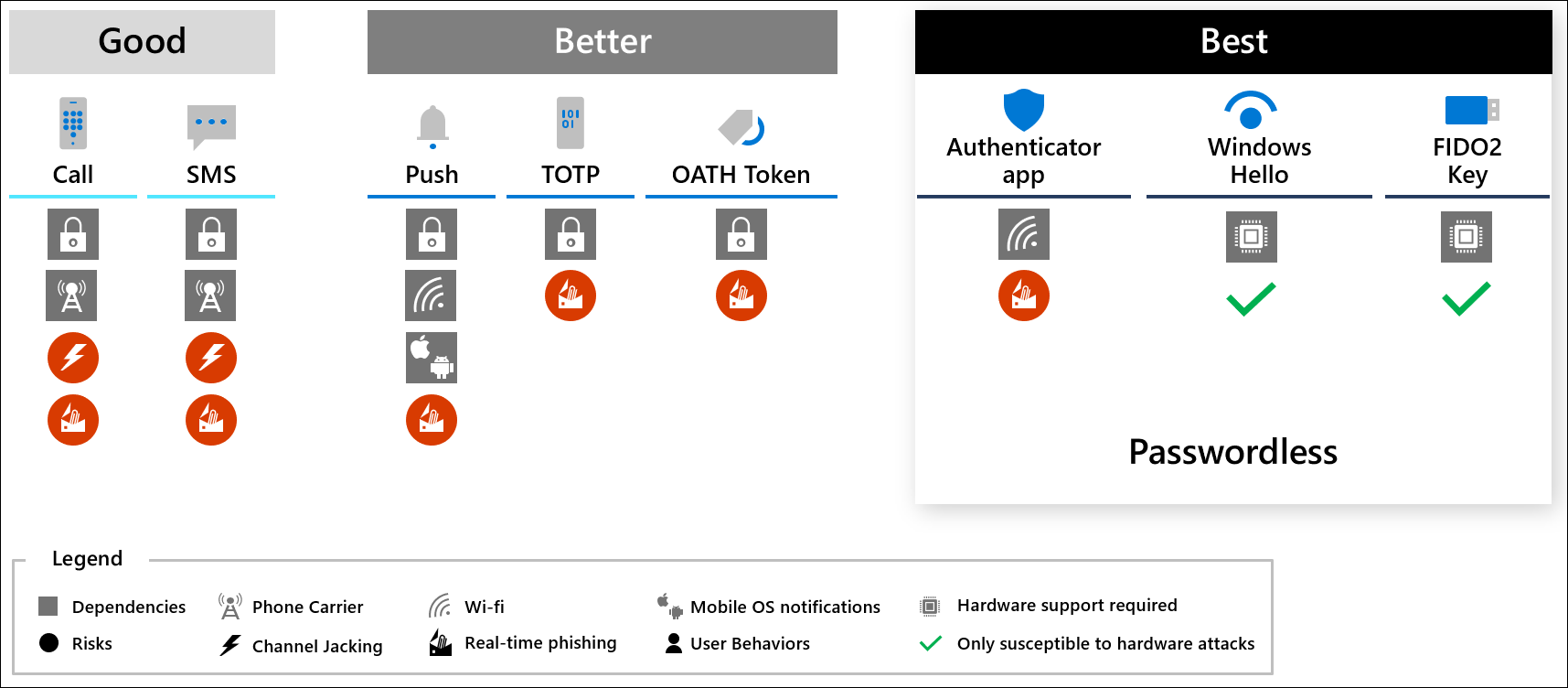

O diagrama a seguir apresenta uma comparação com diferentes formas de MFA e autenticação com senha. Cada opção na melhor caixa é considerada alta segurança e alta usabilidade. Cada uma tem requisitos de hardware diferentes, portanto, talvez você queira misturar e combinar quais se aplicam a diferentes funções ou indivíduos. Todas as soluções sem senha da Microsoft são reconhecidas pelo acesso condicional como autenticação multifator porque exigem a combinação de algo que você tem com a biometria, algo que você conhece ou ambos.

Observação

Para obter mais informações sobre por que o SMS e outras autenticações baseadas em telefone são limitadas, confira a postagem do blog É hora de acabar com o entusiasmo pela autenticação por telefone.

Contas especializadas

Contas especializadas são um nível mais alto de proteção adequado para usuários confidenciais. Devido a seu maior impacto nos negócios, as contas especializadas garantem o monitoramento e a priorização adicionais durante alertas de segurança, investigações de incidentes e busca de ameaças.

A segurança especializada é baseada na MFA forte na segurança corporativa, identificando as contas mais confidenciais e garantindo que os alertas e processos de resposta sejam priorizados:

- Identificar contas confidenciais: confira diretrizes especializadas no nível de segurança para identificar essas contas.

- Marcar contas especializadas: verifique se cada conta confidencial está marcada

- Configurar as watchlists do Microsoft Sentinel para identificar essas contas confidenciais

- Configurar a proteção da conta de prioridade no Microsoft Defender para Office 365 e designar contas especializadas e privilegiadas como contas de prioridade

- Atualizar processos de operações de segurança: para garantir que esses alertas recebam a prioridade mais alta

- Configurar governança: atualizar ou criar processo de governança para garantir que

- Todas as novas funções são avaliadas com classificações especializadas ou privilegiadas à medida que são criadas ou alteradas

- Todas as novas contas são marcadas conforme são criadas

- Verificações contínuas ou periódicas fora de banda para garantir que as funções e contas não sejam perdidas por processos de governança normais.

Contas privilegiadas

As contas com privilégios têm o nível mais alto de proteção, pois representam um impacto significativo ou material em potencial nas operações da organização, se comprometidas.

Contas com privilégios sempre incluem administradores de TI com acesso à maioria ou a todos os sistemas empresariais, incluindo a maioria ou todos os sistemas de negócios críticos. Outras contas com alto impacto nos negócios também podem garantir esse nível adicional de proteção. Para obter mais informações sobre quais funções e contas devem ser protegidas em qual nível, confira o artigo Segurança privilegiada.

Além da segurança especializada, a segurança de conta com privilégios aumenta:

- Prevenção: adicione controles para restringir o uso dessas contas aos dispositivos, estações de trabalho e intermediários designados.

- Resposta: monitore atentamente essas contas em busca de atividades anômalas e investigue e corrija o risco rapidamente.

Configurando a segurança da conta com privilégios

Siga as diretrizes no Plano de modernização rápida de segurança para aumentar a segurança de suas contas privilegiadas e diminuir o custo de gerenciamento.