Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo ajuda você, como desenvolvedor, a proteger seu ambiente de desenvolvimento para que você possa implementar princípios de Confiança Zero (verificar explicitamente, usar acesso de privilégios mínimos, assumir violação). Ele apresenta conteúdo do nosso eBook Segurança de Ambientes de DevOps Corporativos e destaca as melhores práticas para a segurança de branches, além da confiança em ferramentas, extensões e integrações.

A velocidade do desenvolvedor depende de sua capacidade de trabalhar como e onde você deseja maximizar os resultados dos negócios. Você deseja computadores avançados e personalizáveis com acesso raiz ou de administrador. No entanto, as demandas do desenvolvedor podem ser executadas de forma contrária às regulamentações de conformidade e à necessidade de auditar e controlar o acesso e o armazenamento do ambiente de funcionários privados.

Computadores não gerenciados que se conectam à rede da organização desafiam equipes de segurança, compras e o conselho de governança. O melhor cenário ao fornecer aos desenvolvedores ambientes padrão e protegidos para funcionários gera insatisfação em ambos os lados. Quando os funcionários se conectam de qualquer lugar, redes Wi-Fi vulneráveis são uma porta aberta para ataques cibernéticos. Roubo e perda de hardware são grandes preocupações.

As vulnerabilidades se estendem às integrações do ambiente de desenvolvimento. Ferramentas de desenvolvimento que apresentam requinte de extensibilidade podem ter integrações não mantidas em seus marketplaces. Extensões mal-intencionadas podem colocar em risco ferramentas de desenvolvedor e causar violações em toda a empresa.

No diagrama a seguir, observe como o ambiente do desenvolvedor se conecta ao ambiente de ferramentas de DevOps para afetar branches do Git. Ele amplia a superfície do ambiente por meio da conexão com pacotes de software livre e extensões de aplicativo. As extensões apresentam vulnerabilidades de dependência e vulnerabilidades em aplicativos de extensão.

Dar aos membros da equipe de DevOps flexibilidade e controle, evitando ataques mal-intencionados, é um desafio fundamental para os escritórios de segurança. O DevOps pode controlar o ambiente do desenvolvedor com um ambiente de nuvem (consulte o lançamento confiável para VMs do Azure e o GitHub Enterprise Cloud Docs) e proteger o ambiente do desenvolvedor com contêineres (consulte a Documentação de Codespaces do GitHub).

Além disso, os desenvolvedores podem implementar as seguintes medidas de Confiança Zero para ajudar a proteger o ambiente do desenvolvedor:

- Configurar privilégios mínimos.

- Limite quem pode alterar e aprovar o código com a segurança do branch.

- Adote apenas ferramentas, extensões e integrações confiáveis.

Práticas recomendadas para privilégios mínimos

Os desenvolvedores geralmente acreditam que podem capturar malware, phishing e violações em seus ambientes. Grandes superfícies de ameaça em ambientes de desenvolvimento fazem com que seja irrealista para os desenvolvedores manterem um conhecimento abrangente do sistema. Uma organização perde um precioso tempo de correção quando detecta uma violação depois que um ataque compromete um ambiente de desenvolvedor que tem acesso de administrador a todos os sistemas.

Para mitigar possíveis oportunidades de acesso que levam agentes mal-intencionados a focar na função de desenvolvedor de software, considere as seguintes práticas recomendadas de segurança baseadas no princípio de privilégio mínimo do modelo de Confiança Zero para aplicativos.

- Implemente o princípio do menor privilégio e acesso just-in-time para DevOps. Verifique se os membros da equipe mantêm apenas o acesso mínimo aos ambientes pelo menor tempo necessário. Coloque políticas em vigor para cobrir os direitos de acesso do administrador em dispositivos principais, ferramentas de DevOps, pipelines de versão, repositórios de código, ambientes, repositórios de segredos e bancos de dados. Para as equipes do DevOps, o requisito base é uma conexão com o repositório de identidades da organização. Use a federação de identidade para integração com ambientes SaaS para evitar a duplicação de identidades em plataformas que não são da Microsoft e reduzir o risco de exposição.

- Não use tokens de acesso pessoal para acesso ao código-fonte. As práticas seguras para equipes de DevOps incluem acesso a ferramentas de DevOps baseadas em SaaS, repositórios de código (via SSH, HTTPS ou token de acesso pessoal). Para acesso ao ambiente baseado em SaaS, tenha instruções claras sobre como os princípios de acesso determinam quem pode baixar (clonar) repositórios de código de sistemas e de quais dispositivos (local, nuvem e contêiner). Por exemplo, o OneDrive pode bloquear ou limitar o acesso a dispositivos não gerenciados.

- Padronizar e sincronizar contas de usuário do EMU (GitHub Enterprise Managed User) com identidades corporativas. Com Usuários Gerenciados pela Empresa, você pode controlar as contas de usuário de seus membros da empresa por meio do IdP (provedor de identidade). No repositório de identidade da sua organização, defina explicitamente nomes de usuário, emails e nomes de exibição do GitHub. Em seguida, os usuários identificam facilmente os colaboradores.

- Para as três maneiras pelas quais um desenvolvedor pode se conectar a um ambiente SaaS (HTTPS com uma identidade, token de acesso pessoal, conectando-se com a chave SSH), faça conexões com o repositório de identidades da organização. Com o GitHub (exceto as contas da EMU do GitHub), sua identidade é sempre sua identidade pública. O acesso controlado por meio do SSO (logon único) requer conexão com o repositório de identidades da organização.

- Use uma AC (autoridade de certificação) SSH para fornecer certificados SSH assinados para que os membros acessem com segurança os recursos com o Git. Um certificado SSH é um mecanismo utilizado para uma chave SSH assinar outra chave SSH. O GitHub Enterprise Cloud dá suporte a certificados SSH para dar às organizações mais controle sobre como os membros acessam repositórios. Os administradores podem carregar a chave pública da Autoridade Certificadora (CA) SSH e emitir certificados para os membros usarem para autenticação Git. Os certificados só podem acessar repositórios que pertencem à organização. Os administradores podem exigir que os membros usem certificados ao acessar seus repositórios.

- Use um gerenciador de credenciais git para proteger o acesso ao seu código. Ferramentas como o VS (Visual Studio) têm suporte interno à identidade. O VS Code delega a um gerenciador de credenciais do Git.

Práticas recomendadas para segurança de branch

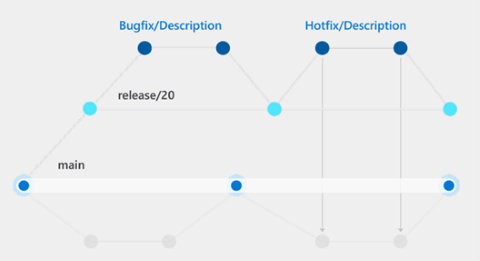

Quando os maus atores obtêm acesso ao repositório de código, eles podem estudar a segurança do sistema e modificar o código sem que as equipes percebam. Para impedir o acesso não autorizado ao repositório de código, implemente uma estratégia de ramificação para estabelecer controle sobre as alterações de código (veja o exemplo ilustrado no diagrama a seguir).

Para remediar possíveis oportunidades de acesso ao repositório, considere as práticas recomendadas de segurança de ramificação a seguir.

- Proteja branches com revisões de código para dar às equipes do DevOps controle sobre alterações de código e avanços de auditoria. A estratégia de ramificação no diagrama anterior articula um fluxo controlado de alterações que oferece uma cadeia clara de comando e um plano detalhado para lidar com alterações de código. Entre as diferentes abordagens para a estratégia de ramificação, um ponto em comum é que os branches protegidos servem como fonte para novas versões para produção.

- Permitir que os administradores dos repositórios Git controlem as autorizações de aprovação. O mecanismo de controle de estratégias de ramificação está no fluxo de trabalho de aprovação. Os branches protegidos exigem validações, revisões e aprovações antes de aceitarem alterações. Uma opção é criar uma regra de proteção de ramificação para aplicar fluxos de trabalho. Por exemplo, exija uma revisão de aprovação ou um passe de verificação de status para todas as solicitações de pull mescladas no branch protegido. As políticas de branch ajudam as equipes a proteger ramificações importantes do desenvolvimento. As políticas impõem a qualidade de código e os padrões de gerenciamento de alterações da sua equipe.

Práticas recomendadas para ferramentas, extensões e integrações confiáveis

A extensibilidade em IDE (ambientes de desenvolvedor integrado) é tão produtiva que é essencialmente um recurso obrigatório. Você depende da capacidade de aplicar e fazer a curadoria de extensões no marketplace de um IDE específico para projetar seu ambiente de trabalho ideal.

Para corrigir IDEs seguras, considere as seguintes práticas recomendadas de ferramenta, extensão e integração.

- Certifique-se de integrar apenas ferramentas de marketplaces e publicadores confiáveis. Por exemplo, o marketplace do VS Code tem milhares de extensões para facilitar sua vida. No entanto, quando suas equipes adotam novas ferramentas ou extensões, o aspecto mais importante pode ser verificar a confiabilidade de um editor.

- Configure práticas seguras para controlar o uso da extensão para limitar a superfície de ataque de ambientes de desenvolvedor. A maioria das extensões de IDE exige a aprovação de determinados privilégios para funcionar, geralmente como um arquivo com permissões de leitura no sistema para analisar o código. As extensões exigem conexões com ambientes de nuvem para funcionar (comum em ferramentas de métrica). A aprovação de funcionalidades extras sobre o IDE abre as organizações para mais ameaças.

- Em computadores desenvolvedores, acompanhe o número e a maturidade das extensões usadas para entender a superfície de ataque potencial. Incorpore somente extensões do marketplace do VS Code de publicadores verificados. Ao instalar extensões de aplicativo com o VS Code, verifique regularmente as extensões que você está executando com a linha de comando, o código

--list-extensions --show-versions. Tenha uma boa compreensão dos componentes extensíveis que você está executando em seu ambiente de desenvolvedor.

Próximas Etapas

- Inserir a segurança de Confiança Zero no fluxo de trabalho do desenvolvedor ajuda você a inovar de forma rápida e segura.

- Proteger o ambiente da plataforma DevOps ajuda você a implementar princípios de Confiança Zero em seu ambiente de plataforma DevOps e realça as práticas recomendadas para o gerenciamento de segredo e certificado.

- Ambientes seguros de DevOps para Confiança Zero descrevem as práticas recomendadas para proteger seus ambientes de DevOps com uma abordagem de Confiança Zero para impedir que maus atores comprometam caixas de desenvolvedor, infectem pipelines de lançamento com scripts mal-intencionados e obtenham acesso aos dados de produção por meio de ambientes de teste.

- Acelere e proteja seu código com o Azure DevOps com ferramentas que oferecem aos desenvolvedores a experiência de codificação mais rápida e segura para a nuvem.

- Configure o Azure para confiar no OIDC do GitHub como uma identidade federada. O OIDC (OpenID Connect) permite que os fluxos de trabalho do GitHub Actions acessem recursos no Azuresem a necessidade de armazenar as credenciais do Azure como segredos do GitHub de longa duração.