Migre seus playbooks de disparo de alerta do Microsoft Sentinel para regras de automação

Recomendamos que você migre playbooks existentes criados em gatilhos de alerta e migre-os de serem invocados por regras de análise para serem invocados por regras de automação. Este artigo explica por que recomendamos essa ação e como migrar seus playbooks.

Se você estiver migrando um manual usado por apenas uma regra de análise, siga as instruções em Criar uma regra de automação a partir de uma regra de análise.

Se você estiver migrando um manual usado por várias regras de análise, siga as instruções em Criar uma nova regra de automação na página Automação.

Importante

O Microsoft Sentinel agora está disponível em geral na plataforma de operações de segurança unificada da Microsoft no portal Microsoft Defender. Para obter mais informações, consulte Microsoft Sentinel no portal do Microsoft Defender.

Porquê migrar

Os playbooks que são invocados por regras de automação em vez de regras de análise têm as seguintes vantagens:

Gestão de automação a partir de um único ecrã, independentemente do tipo ("painel único de vidro").

Use uma única regra de automação acionando playbooks para várias regras de análise, em vez de configurar cada regra de análise separadamente.

Defina a ordem em que os playbooks de alerta devem ser executados.

Suporte para cenários que definem uma data de expiração para executar um playbook.

Migrar o gatilho do playbook não altera em nada o playbook e apenas altera o mecanismo que invoca o playbook para executar alterações.

A capacidade de invocar playbooks a partir de regras de análise será preterida a partir de março de 2026. Até lá, os playbooks já definidos a partir de regras de análise continuarão a ser executados, mas a partir de junho de 2023 você não poderá mais adicionar playbooks à lista daqueles invocados a partir de regras de análise. A única opção restante é invocá-los a partir de regras de automação.

Pré-requisitos

Você vai precisar de:

Função de Colaborador de Aplicativos Lógicos para criar e editar playbooks

Função de Colaborador do Microsoft Sentinel para anexar um manual a uma regra de automação

Para obter mais informações, consulte os pré-requisitos do manual do Microsoft Sentinel.

Criar uma regra de automação a partir de uma regra de análise

Use este procedimento se estiver migrando um manual usado por apenas uma regra de análise. Caso contrário, use Criar uma nova regra de automação na página Automação.

Para o Microsoft Sentinel no portal do Azure, selecione a página Análise de Configuração>. Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Configuration>Analytics.

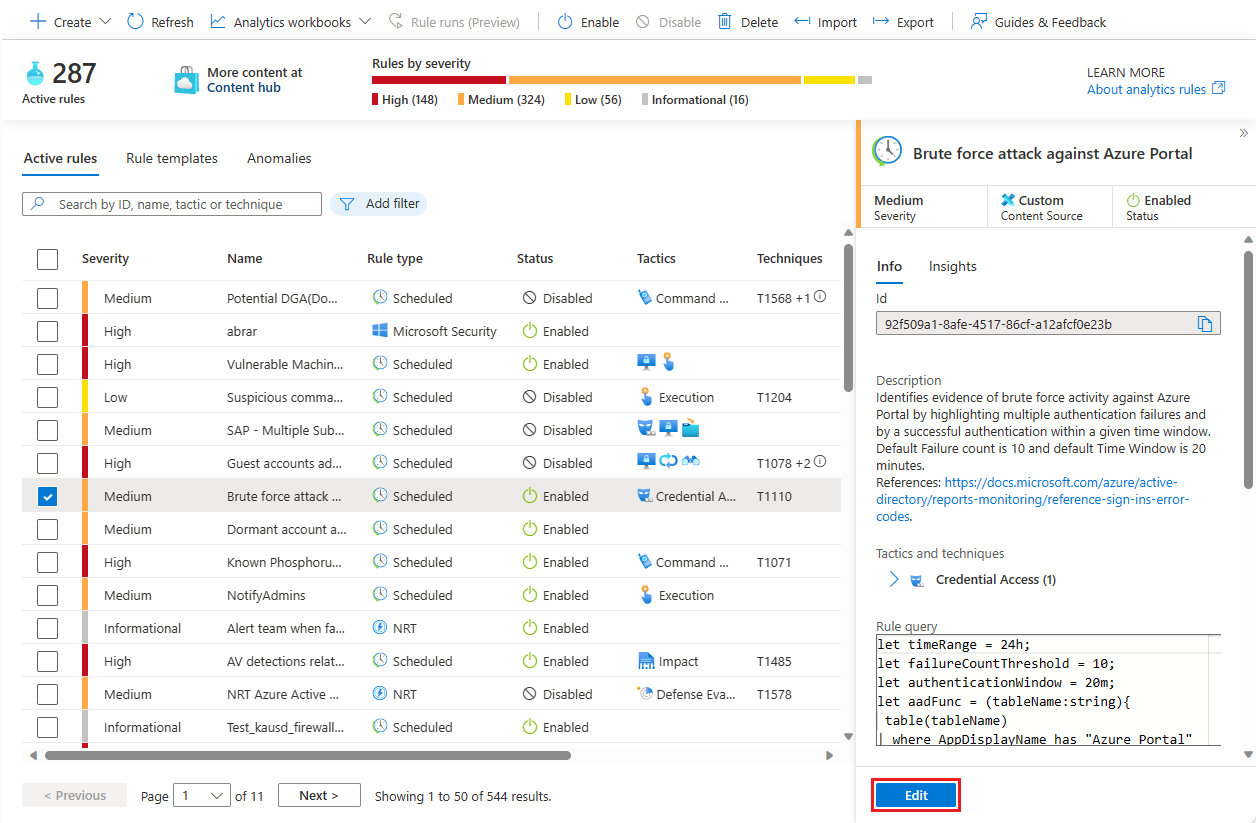

Em Regras ativas, localize uma regra de análise já configurada para executar um manual e selecione Editar.

Selecione a guia Resposta automatizada. Os playbooks diretamente configurados para serem executados a partir desta regra de análise podem ser encontrados em Automação de alertas (clássica). Observe o aviso sobre a depreciação.

Na metade superior da tela, selecione + Adicionar novo em Regras de automação para criar uma nova regra de automação.

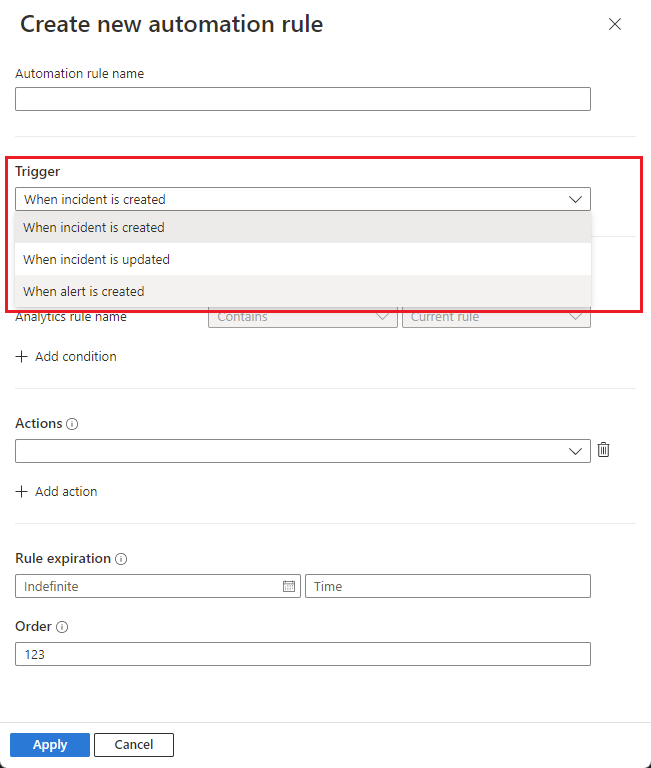

No painel Criar nova regra de automação, em Gatilho, selecione Quando o alerta for criado.

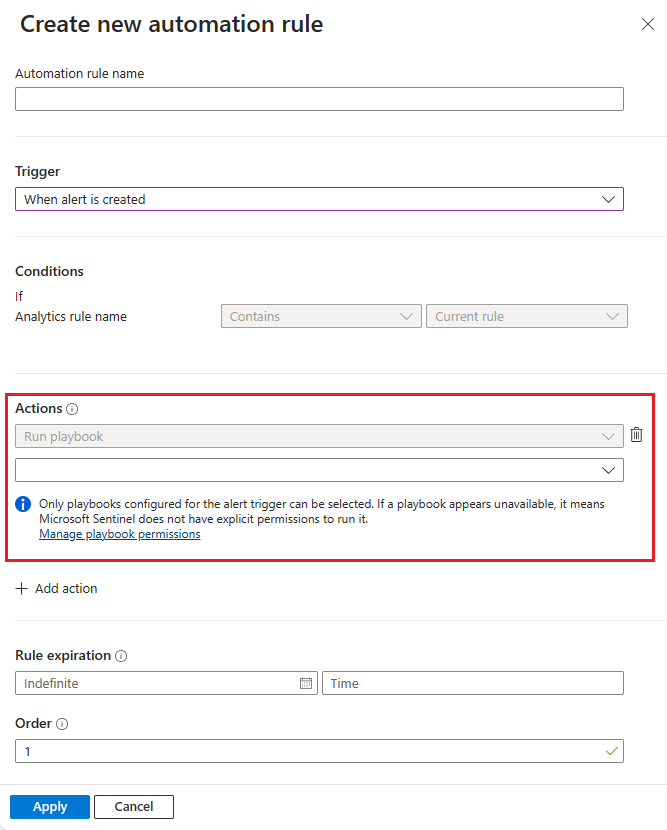

Em Ações, veja que a ação Executar playbook , sendo o único tipo de ação disponível, é selecionada automaticamente e esmaecida. Selecione o seu playbook entre os disponíveis na lista suspensa na linha abaixo.

Selecione Aplicar. A nova regra é exibida na grade de regras de automação.

Remova o manual da seção Automação de alertas (clássica).

Revise e atualize a regra de análise para salvar suas alterações.

Criar uma nova regra de automação a partir da página Automação

Use este procedimento se estiver migrando um manual usado por várias regras de análise. Caso contrário, use Criar uma regra de automação a partir de uma regra de análise

Para o Microsoft Sentinel no portal do Azure, selecione a página Análise de Configuração>. Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Configuration>Analytics.

Na barra de menu superior, selecione Criar -> Regra de automação.

No painel Criar nova regra de automação, na lista suspensa Gatilho, selecione Quando o alerta for criado.

Em Condições, selecione as regras de análise nas quais deseja executar um playbook específico ou um conjunto de playbooks.

Em Ações, para cada manual que você deseja que essa regra invoque, selecione + Adicionar ação. A ação Executar playbook é selecionada automaticamente e esmaecida.

Selecione a partir da lista de playbooks disponíveis na lista suspensa na linha abaixo. Ordene as ações de acordo com a ordem em que deseja que os playbooks sejam executados, selecionando as setas para cima/para baixo ao lado de cada ação.

Selecione Aplicar para salvar a regra de automação.

Edite a regra ou regras de análise que invocaram esses playbooks (as regras especificadas em Condições), removendo o playbook da seção Automação de alertas (clássica) da guia Resposta automatizada.

Conteúdos relacionados

Para obter mais informações, consulte:

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários