Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O Microsoft Defender fornece uma solução unificada de segurança cibernética que integra proteção de endpoint, segurança na nuvem, proteção de identidade, segurança de e-mail, inteligência contra ameaças, gerenciamento de exposição e SIEM em uma plataforma centralizada. Ele usa a defesa orientada por IA para ajudar as organizações a antecipar e parar ataques, garantindo operações de segurança eficientes e eficazes.

O Microsoft Sentinel está geralmente disponível no portal do Microsoft Defender, seja com o Microsoft Defender XDR ou por conta própria, oferecendo uma experiência unificada em SIEM e XDR para deteção e resposta a ameaças mais rápidas e precisas, fluxos de trabalho simplificados e eficiência operacional aprimorada.

Este artigo descreve a experiência do Microsoft Sentinel no portal Defender.

Importante

O Microsoft Sentinel está geralmente disponível no portal do Microsoft Defender, inclusive para clientes sem o Microsoft Defender XDR ou uma licença E5.

A partir de julho de 2026, todos os clientes que usam o Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e usarão o Microsoft Sentinel somente no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal Defender.

Se você ainda estiver usando o Microsoft Sentinel no portal do Azure, recomendamos que comece a planejar sua transição para o portal do Defender para garantir uma transição suave e aproveitar ao máximo a experiência unificada de operações de segurança oferecida pelo Microsoft Defender. Para obter mais informações, consulte É hora de mover: desativando o portal do Azure do Microsoft Sentinel para maior segurança.

Capacidades novas e melhoradas

A tabela a seguir descreve os recursos novos ou aprimorados disponíveis no portal do Defender com a integração do Microsoft Sentinel. A Microsoft continua a inovar nesta nova experiência com funcionalidades que podem ser exclusivas do portal Defender.

| Capacidades | Descrição | Mais informações |

|---|---|---|

| Operações simplificadas | Gerencie todos os incidentes de segurança, alertas e investigações a partir de uma interface única e unificada. - As páginas de entidade unificadas para dispositivos, usuários, endereços IP e recursos do Azure no portal do Defender exibem informações de fontes de dados do Microsoft Sentinel e do Defender. Estas páginas de entidades fornecem um contexto expandido para as suas investigações de incidentes e alertas no portal do Defender. - Os incidentes unificados permitem gerenciar e investigar incidentes de segurança em um único local e a partir de uma única fila no portal do Defender. Use o Security Copilot para resumir, responder e relatar. Os incidentes unificados incluem dados da variedade de fontes, ferramentas de análise de IA de gerenciamento de eventos e informações de segurança (SIEM) e ferramentas de contexto e mitigação oferecidas pela deteção e resposta estendidas (XDR). - Use a caça avançada para consultar a partir de um único portal em diferentes conjuntos de dados para tornar a caça mais eficiente e remover a necessidade de mudança de contexto. Use o Security Copilot para ajudar a gerar seu KQL, exibir e consultar todos os dados, incluindo dados dos serviços de segurança da Microsoft e do Microsoft Sentinel, e usar todo o conteúdo existente do espaço de trabalho do Microsoft Sentinel, incluindo consultas e funções, para investigar. |

-

Investigar entidades com páginas de entidade no Microsoft Sentinel - Resposta a incidentes no portal do Microsoft Defender - Investigar incidentes do Microsoft Sentinel no Security Copilot - Caça avançada no portal do Microsoft Defender Copiloto de segurança em caça avançada |

| Deteção de ameaças aprimorada | Use IA avançada e aprendizado de máquina para deteção e resposta a ameaças mais rápidas e precisas. Beneficie-se de uma melhor relação sinal-ruído e de uma correlação de alerta aprimorada, garantindo que as ameaças críticas sejam abordadas prontamente. | Deteção de ameaças para operações de segurança unificadas |

| Novas funcionalidades | Aceda a ferramentas robustas e valiosas, como a gestão de casos para organizar e gerir incidentes de segurança, a interrupção automática de ataques para remediar entidades comprometidas com verdadeiros positivos de alta fidelidade e uma experiência integrada do Security Copilot para um resumo automatizado de incidentes e ações de resposta guiadas, e muito mais. Por exemplo, ao investigar incidentes no portal do Defender, use o Security Copilot para analisar scripts, analisar arquivos e criar relatórios de incidentes. Ao procurar ameaças na caça avançada, crie consultas KQL prontas para executar usando o assistente de consulta. |

-

Gestão de casos - Interrupção automática de ataques - Resumo automatizado de incidentes - Ações de resposta guiada - Analise scripts - Analise arquivos - Criar relatórios de incidentes - Crie consultas KQL prontas para execução |

| Visibilidade melhorada e exposição ao risco reduzida | Analise os caminhos de ataque para ver como um invasor cibernético pode explorar vulnerabilidades. Use recomendações guiadas de otimização de SOC para reduzir custos e exposição e priorize ações com base no impacto potencial. |

-

Otimize suas operações de segurança - Utilizar otimizações SOC de forma programática - Referência de recomendações para otimização de SOC |

| Recomendações personalizadas pós-incidente | Previna ataques cibernéticos semelhantes ou repetidos com recomendações personalizadas vinculadas às iniciativas de Gerenciamento de Exposição de Segurança da Microsoft. | Gestão de Exposição à Segurança da Microsoft para fortalecer a postura de segurança |

| Otimização de custos e dados | Os clientes podem acessar os dados do Microsoft Sentinel e do Defender XDR em um esquema unificado e consistente no portal do Defender. Os logs brutos de caça avançados estão disponíveis por 30 dias para caçar gratuitamente, sem a necessidade de ingeri-los no Microsoft Sentinel. |

O que esperar das tabelas XDR do Defender transmitidas para o Microsoft Sentinel |

Recursos limitados ou indisponíveis com o Microsoft Sentinel somente no portal do Defender

Quando você integra o Microsoft Sentinel ao portal do Defender sem o Defender XDR ou outros serviços habilitados, os seguintes recursos são limitados ou indisponíveis:

- Gerenciamento de exposição de segurança da Microsoft

- Regras de deteção personalizadas, fornecidas pelo Microsoft Defender XDR

- A Central de ações, fornecida pelo Microsoft Defender XDR

Referência rápida

Alguns recursos do Microsoft Sentinel, como a fila de incidentes unificada, são integrados ao Microsoft Defender XDR no portal do Defender. Muitos outros recursos do Microsoft Sentinel estão disponíveis na seção Microsoft Sentinel do portal do Defender.

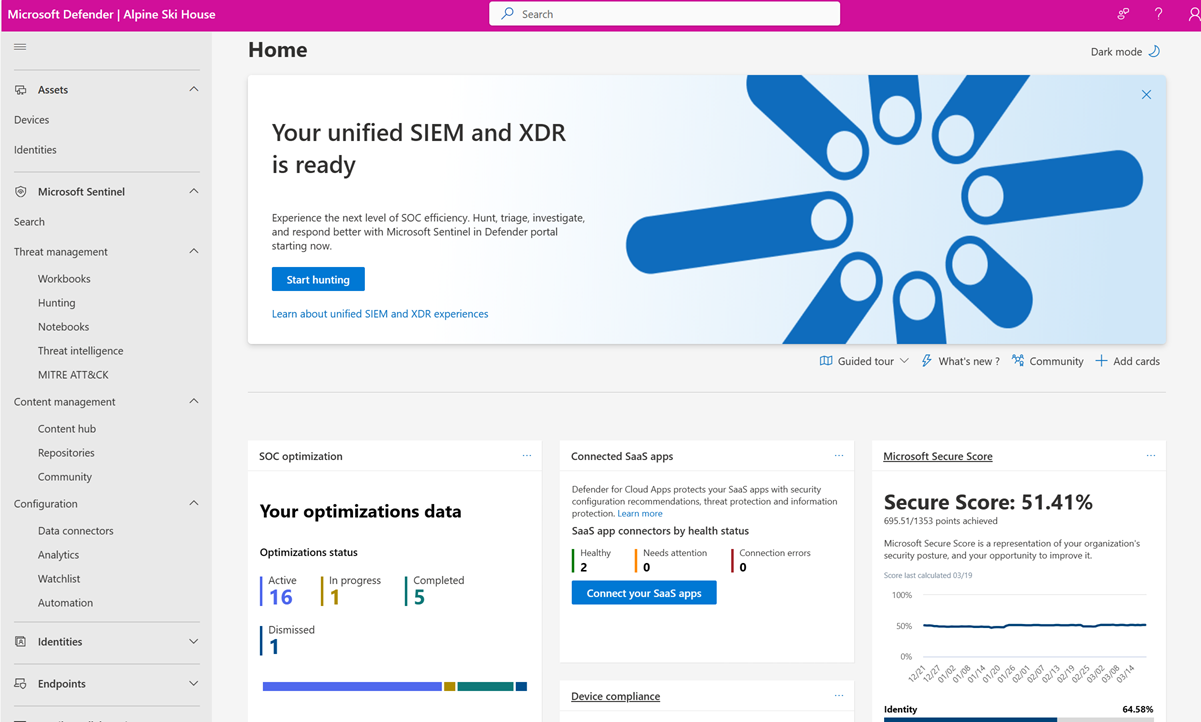

A imagem a seguir mostra o menu do Microsoft Sentinel no portal do Defender:

As seções a seguir descrevem onde encontrar os recursos do Microsoft Sentinel no portal do Defender e destinam-se a clientes existentes que estão migrando para o portal do Defender. No portal do Azure, as secções estão organizadas da mesma forma que no Microsoft Sentinel.

Para obter mais informações, consulte Fazer a transição do ambiente Microsoft Sentinel para o portal do Defender.

Geral

A tabela a seguir lista as alterações na navegação entre os portais do Azure e do Defender para a seção Geral no portal do Azure.

| portal do Azure | Portal do Defender |

|---|---|

| Descrição geral | Descrição geral |

| Registos | Investigação e resposta>Caça>Caça avançada |

| Notícias e guias | Não disponível |

| Pesquisar | Sentinela> da MicrosoftPesquisar |

Gestão de ameaças

A tabela a seguir lista as alterações na navegação entre os portais do Azure e do Defender para a seção Gerenciamento de ameaças no portal do Azure.

| portal do Azure | Portal do Defender |

|---|---|

| Incidentes | Investigação e resposta>Incidentes & alertas>Incidentes |

| Cadernos de Exercícios | Sentinela> da MicrosoftGestão de> ameaçasPastas de trabalho |

| Caça | Microsoft Sentinel>Gestão de Ameaças>Investigação |

| Computadores portáteis | Sentinela> da MicrosoftGestão de> ameaçasComputadores portáteis |

| Comportamento da entidade |

Página de entidade do utilizador:Ativos>Identidades>{user}>Eventos sentinela E AINDA Página da entidade do dispositivo:Ativos>Dispositivos>{device}>Eventos do Sentinel Além disso, localize as páginas de entidade para os tipos de entidade de usuário, dispositivo, IP e recursos do Azure a partir de incidentes e alertas à medida que aparecem. |

| Informações sobre ameaças | Inteligência de ameaças>Gestão de Inteligência |

| MITRE ATT&CK | Microsoft Sentinela>Gestão de Ameaças>MITRE ATT&CK |

Content management (Gestão de conteúdos)

A tabela a seguir lista as alterações na navegação entre os portais do Azure e do Defender para a seção Gerenciamento de conteúdo no portal do Azure.

| portal do Azure | Portal do Defender |

|---|---|

| Hub de conteúdo | Sentinela> da MicrosoftGestão de> conteúdosHub de conteúdo |

| Repositórios | Sentinela> da MicrosoftGestão de> conteúdosRepositórios |

| Comunidade | Sentinela> da MicrosoftGestão de> conteúdosComunidade |

Configuração

A tabela a seguir lista as alterações na navegação entre os portais do Azure e do Defender para a seção Configuração no portal do Azure.

| portal do Azure | Portal do Defender |

|---|---|

| Gestor de espaços de trabalho | Não disponível |

| Conectores de dados | Sentinela> da MicrosoftConfiguração>Conectores de dados |

| Análise |

Sentinela> da MicrosoftConfiguração>Análise E AINDA Investigação e resposta>Caça>Regras de deteção personalizadas |

| Listas de observação | Sentinela> da MicrosoftConfiguração>Listas de observação |

| Automatização | Sentinela> da MicrosoftConfiguração>Automação |

| Configurações | Sistema>Configurações>Sentinela da Microsoft |