Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

A investigação de marcadores no Microsoft Sentinel ajuda-o a preservar as consultas e os resultados da consulta que considera relevantes. Também pode registar as suas observações contextuais e referenciar as suas descobertas ao adicionar notas e etiquetas. Os dados marcados são visíveis para si e para os seus colegas de equipa para uma colaboração fácil. Para obter mais informações, consulte Marcadores.

Nota

Os marcadores só podem ser criados no portal do Azure. Embora não possa adicionar marcadores no portal do Microsoft Defender, pode ver os marcadores que já foram criados.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Adicionar um marcador (apenas portal do Azure)

Crie um marcador para preservar as consultas, os resultados, as observações e os resultados.

Em Gestão de ameaças, selecione Investigação.

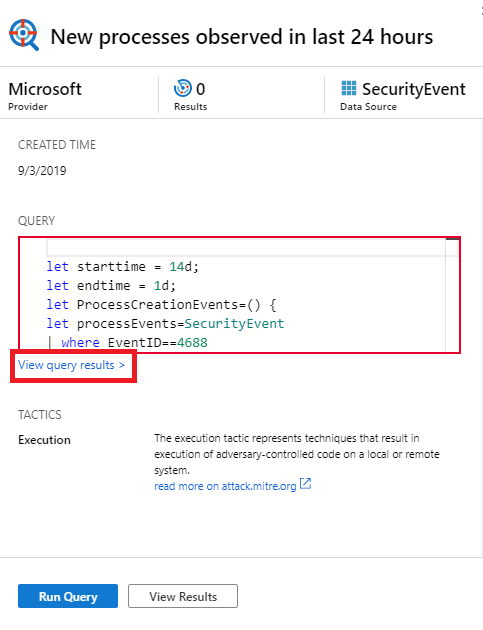

No separador Consultas , selecione uma ou mais das consultas de investigação.

Na barra de comandos superior, selecione Executar consultas selecionadas.

Selecione Ver resultados da consulta. Por exemplo:

Esta ação abre os resultados da consulta no painel Registos .

Na lista de resultados da consulta de registo, utilize as caixas de verificação para selecionar uma ou mais linhas que contenham as informações que acha interessantes.

Em portal do Azure, selecione Adicionar marcador:

À direita, no painel Adicionar marcador , opcionalmente, atualize o nome do marcador, adicione etiquetas e notas para o ajudar a identificar o que era interessante sobre o item.

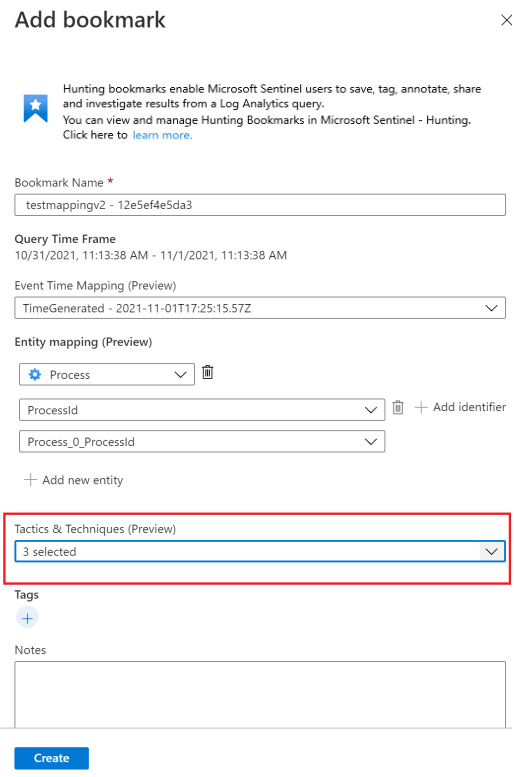

Opcionalmente, os marcadores podem ser mapeados para mitre ATT&técnicas CK ou sub-técnicas. MITRE ATT&os mapeamentos CK são herdados de valores mapeados em consultas de investigação, mas também pode criá-los manualmente. Selecione a tática MITRE ATT&CK associada à técnica pretendida no menu pendente na secção Táticas & Técnicas do painel Adicionar marcador . O menu expande-se para mostrar todas as técnicas MITRE ATT&CK e pode selecionar múltiplas técnicas e sub-técnicas neste menu.

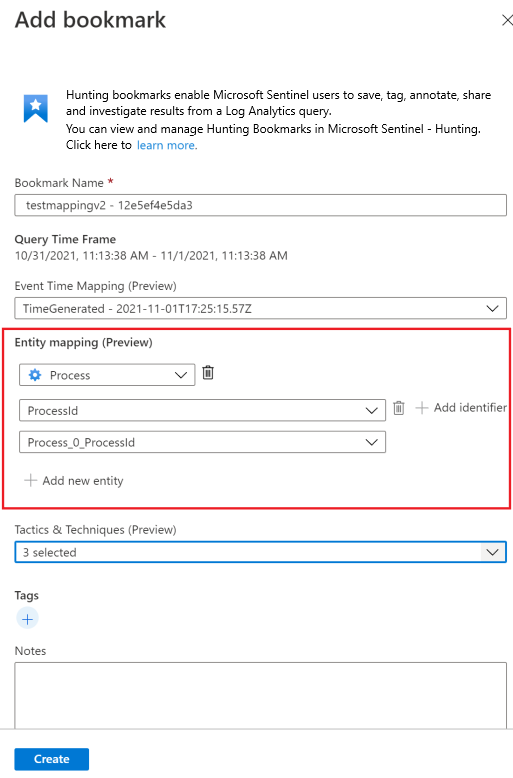

Agora, um conjunto expandido de entidades pode ser extraído dos resultados da consulta com marcadores para uma investigação mais aprofundada. Na secção Mapeamento de entidades , utilize as listas pendentes para selecionar tipos de entidade e identificadores. Em seguida, mapeie a coluna nos resultados da consulta que contêm o identificador correspondente. Por exemplo:

Para ver o marcador no gráfico de investigação, tem de mapear pelo menos uma entidade. Os mapeamentos de entidades para os tipos de entidade de conta, anfitrião, IP e URL que criou são suportados, preservando a retrocompatibilidade.

Selecione Criar para consolidar as alterações e adicionar o marcador. Todos os dados marcados são partilhados com outros analistas e são um primeiro passo para uma experiência de investigação colaborativa.

Os resultados da consulta de registo suportam marcadores sempre que este painel é aberto a partir de Microsoft Sentinel. Por exemplo, se selecionarRegistosGerais> na barra de navegação, selecione ligações de eventos no gráfico de investigações ou selecione um ID de alerta a partir dos detalhes completos de um incidente. Não pode criar marcadores quando o painel Registos é aberto a partir de outra localização, como diretamente a partir do Azure Monitor.

Ver e atualizar marcadores

Localize e atualize um marcador a partir do separador marcador.

Para Microsoft Sentinel no portal do Azure, em Gestão de ameaças, selecione Investigação.

Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel> At managementHunting (Investigação de gestão>).Selecione o separador Marcadores para ver a lista de marcadores.

Procure ou filtre para localizar um marcador ou marcadores específicos.

Selecione marcadores individuais para ver os detalhes do marcador no painel direito.

Faça as suas alterações conforme necessário. As suas alterações são guardadas automaticamente.

Nota

Só pode ver até 1000 marcadores no separador marcador. Pode ver os restantes dados marcados nos seus registos. Saiba mais

Explorar marcadores no gráfico de investigação

Visualize os seus dados marcados ao iniciar a experiência de investigação na qual pode ver, investigar e comunicar visualmente as suas descobertas através de um diagrama interativo de grafo de entidade e linha cronológica.

No separador Marcadores , selecione o marcador ou marcadores que pretende investigar.

Nos detalhes do marcador, certifique-se de que, pelo menos, uma entidade está mapeada.

Selecione Investigar para ver o marcador no gráfico de investigação.

Para obter instruções para utilizar o gráfico de investigação, veja Utilizar o grafo de investigação para obter uma descrição aprofundada.

Adicionar marcadores a um incidente novo ou existente (apenas portal do Azure)

Adicione marcadores a um incidente a partir do separador marcadores na página Investigação .

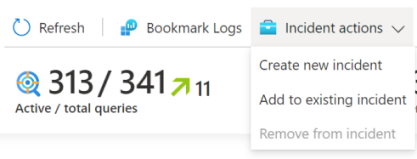

No separador Marcadores , selecione o marcador ou marcadores que pretende adicionar a um incidente.

Selecione Ações de incidentes na barra de comandos:

Selecione Criar novo incidente ou Adicionar ao incidente existente, conforme adequado. Em seguida:

- Para um novo incidente: opcionalmente, atualize os detalhes do incidente e, em seguida, selecione Criar.

- Para adicionar um marcador a um incidente existente: selecione um incidente e, em seguida, selecione Adicionar.

Para ver o marcador no incidente,

- Aceda a Microsoft Sentinel> AtuarIncidentesde gestão>.

- Selecione o incidente com o marcador e Ver todos os detalhes.

- Na página do incidente, no painel esquerdo, selecione Os Marcadores.

Ver dados com marcadores nos registos

Ver consultas, resultados ou o respetivo histórico marcados.

No separadorMarcadores de Investigação>, selecione o marcador.

No painel de detalhes, selecione as seguintes ligações:

Veja a consulta de origem para ver a consulta de origem no painel Registos .

Veja os registos de marcadores para ver todos os metadados de marcadores, incluindo quem fez a atualização, os valores atualizados e a hora em que a atualização ocorreu.

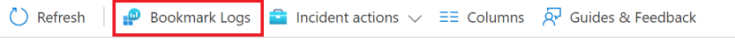

Na barra de comandos no separadorMarcadores de Investigação>, selecione Registos de Marcadores para ver os dados de marcadores não processados de todos os marcadores.

Esta vista mostra todos os marcadores com metadados associados. Pode utilizar consultas Linguagem de Pesquisa Kusto (KQL) para filtrar até à versão mais recente do marcador específico que procura.

Pode haver um atraso significativo (medido em minutos) entre o momento em que cria um marcador e quando é apresentado no separador Marcadores .

Eliminar um marcador

Eliminar o marcador remove o marcador da lista no separador Marcador . A tabela HuntingBookmark da área de trabalho do Log Analytics continua a conter entradas de marcadores anteriores, mas a entrada mais recente altera o valor SoftDelete para verdadeiro, o que facilita a filtragem de marcadores antigos. Eliminar um marcador não remove quaisquer entidades da experiência de investigação associadas a outros marcadores ou alertas.

Para eliminar um marcador, conclua os seguintes passos.

No separadorMarcadores de Investigação>, selecione o marcador ou marcadores que pretende eliminar.

Clique com o botão direito do rato e selecione a opção para eliminar os marcadores selecionados.

Conteúdos relacionados

Neste artigo, aprendeu a executar uma investigação de investigação com marcadores no Microsoft Sentinel. Para saber mais sobre Microsoft Sentinel, consulte os seguintes artigos: