Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

O Microsoft Purview fornece às organizações visibilidade sobre onde as informações confidenciais são armazenadas, ajudando a priorizar dados em risco para proteção. Integre o Microsoft Purview com o Microsoft Sentinel para ajudar a reduzir o alto volume de incidentes e ameaças surgidos no Microsoft Sentinel e entenda as áreas mais críticas para começar.

Comece por ingerir os seus registos do Microsoft Purview no Microsoft Sentinel através de um conector de dados. Em seguida, use uma pasta de trabalho do Microsoft Sentinel para exibir dados como ativos verificados, classificações encontradas e rótulos aplicados pelo Microsoft Purview. Use regras de análise para criar alertas para alterações na sensibilidade de dados.

Personalize a pasta de trabalho e as regras de análise do Microsoft Purview para melhor atender às necessidades da sua organização e combine os logs do Microsoft Purview com dados ingeridos de outras fontes para criar insights enriquecidos no Microsoft Sentinel.

Pré-requisitos

Antes de começar, verifique se você tem um espaço de trabalho do Microsoft Sentinel e o Microsoft Purview integrados e se o usuário tem as seguintes funções:

Uma função de Proprietário ou Colaborador da conta Microsoft Purview, para definir as configurações de diagnóstico e configurar o conector de dados.

Uma função de Colaborador do Microsoft Sentinel, com permissões de gravação para habilitar o conector de dados, exibir a pasta de trabalho e criar regras analíticas.

A solução Microsoft Purview instalada no espaço de trabalho do Log Analytics habilitado para o Microsoft Sentinel.

A solução Microsoft Purview é um conjunto de conteúdo agregado, incluindo um conector de dados, pasta de trabalho e regras de análise configuradas especificamente para dados do Microsoft Purview. Para obter mais informações, consulte Sobre o conteúdo e as soluções do Microsoft Sentinel e Descubra e gerencie o conteúdo pronto para uso do Microsoft Sentinel.

Instruções para ativar o seu conector de dados também estão disponíveis no Microsoft Sentinel, na página do conector de dados do Microsoft Purview.

Comece a ingerir dados do Microsoft Purview no Microsoft Sentinel

Configure as definições de diagnóstico para que os logs de sensibilidade de dados do Microsoft Purview fluam para o Microsoft Sentinel e, em seguida, execute uma varredura do Microsoft Purview para começar a ingerir os seus dados.

As configurações de diagnóstico enviam eventos de log somente depois que uma verificação completa é executada ou quando uma alteração é detetada durante uma verificação incremental. Normalmente, leva cerca de 10 a 15 minutos para que os logs comecem a aparecer no Microsoft Sentinel.

Para permitir que os logs de confidencialidade de dados fluam para o Microsoft Sentinel:

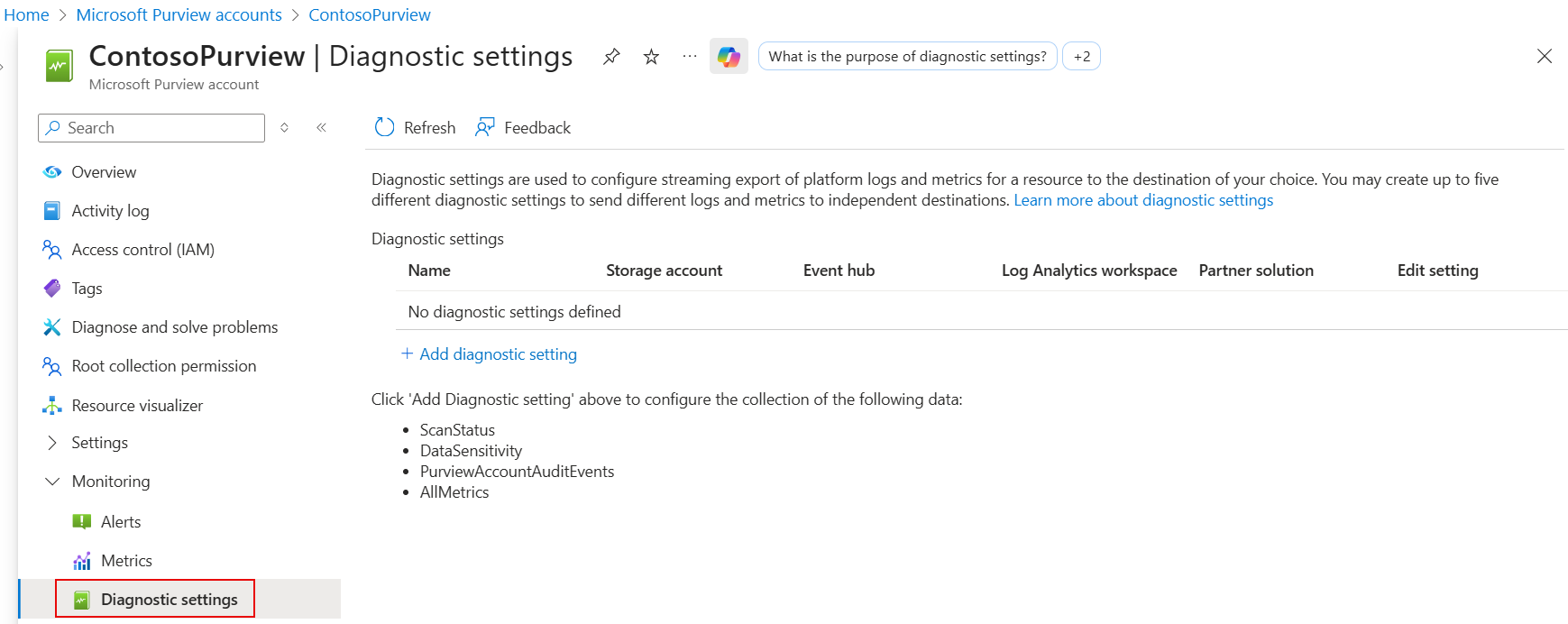

Navegue até sua conta do Microsoft Purview no portal do Azure e selecione Configurações de diagnóstico.

Selecione + Adicionar configuração de diagnóstico e configure a nova configuração para enviar logs do Microsoft Purview para o Microsoft Sentinel:

- Insira um nome significativo para sua configuração.

- Em Logs, selecione DataSensitivityLogEvent.

- Em Detalhes do destino, selecione Enviar para o espaço de trabalho do Log Analytics e selecione os detalhes da assinatura e do espaço de trabalho usados para o Microsoft Sentinel.

Selecione Guardar.

Para obter mais informações, consulte Conectar o Microsoft Sentinel a outros serviços da Microsoft usando conexões baseadas em configurações de diagnóstico.

Para executar uma verificação do Microsoft Purview e exibir dados no Microsoft Sentinel:

No Microsoft Purview, execute uma verificação completa de seus recursos. Para obter mais informações, consulte Verificar fontes de dados no Microsoft Purview.

Após a conclusão das verificações do Microsoft Purview, volte para o conector de dados do Microsoft Purview no Microsoft Sentinel e confirme se os dados foram recebidos.

Ver dados recentes descobertos pelo Microsoft Purview

A solução Microsoft Purview fornece dois modelos de regras de análise prontos para uso que você pode habilitar, incluindo uma regra genérica e uma regra personalizada.

- A versão genérica, Dados confidenciais descobertos nas últimas 24 horas, monitora a deteção de quaisquer classificações encontradas em seu conjunto de dados durante uma verificação do Microsoft Purview.

- A versão personalizada, Dados Sensíveis Descobertos nas Últimas 24 Horas - Personalizados, monitora e gera alertas cada vez que a classificação especificada, como Número de Segurança Social, é detetada.

Use este procedimento para personalizar as consultas das regras de análise do Microsoft Purview para detetar ativos com classificação específica, rótulo de sensibilidade, região de origem e muito mais. Combine os dados gerados com outros dados no Microsoft Sentinel para enriquecer suas deteções e alertas.

Nota

As regras de análise do Microsoft Sentinel são consultas KQL que disparam alertas quando atividades suspeitas são detetadas. Personalize e agrupe suas regras para criar incidentes para sua equipe SOC investigar.

Modificar os modelos de regra de análise do Microsoft Purview

No Microsoft Sentinel, abra a solução Microsoft Purview e, em seguida, localize e selecione a regra Dados confidenciais descobertos nas últimas 24 horas - personalizados . No painel lateral, selecione Criar regra para criar uma nova regra com base no modelo.

Vá para a página Configuração>Análise e selecione Regras ativas. Procure uma regra chamada Dados confidenciais descobertos nas últimas 24 horas - Personalizado.

Por padrão, as regras de análise criadas pelas soluções Microsoft Sentinel são definidas como desabilitadas. Certifique-se de habilitar a regra para seu espaço de trabalho antes de continuar:

Selecione a regra. No painel lateral, selecione Editar.

No assistente de regras de análise, na parte inferior da guia Geral, alterne o Estado para Ativado.

Na guia Definir Lógica da regra, ajuste a consulta Regra para consultar os campos de dados e as classificações para as quais pretende gerar alertas. Para obter mais informações sobre o que pode ser incluído na sua consulta, consulte:

- Os campos de dados suportados são as colunas da tabela PurviewDataSensitivityLogs

- Classificações suportadas

As consultas formatadas têm a seguinte sintaxe:

| where {data-field} contains {specified-string}.Por exemplo:

PurviewDataSensitivityLogs | where Classification contains “Social Security Number” | where SourceRegion contains “westeurope” | where SourceType contains “Amazon” | where TimeGenerated > ago (24h)Veja mais informações sobre os seguintes itens usados no exemplo anterior, na documentação do Kusto:

Para obter mais informações sobre o KQL, consulte Visão geral da Kusto Query Language (KQL).

Outros recursos:

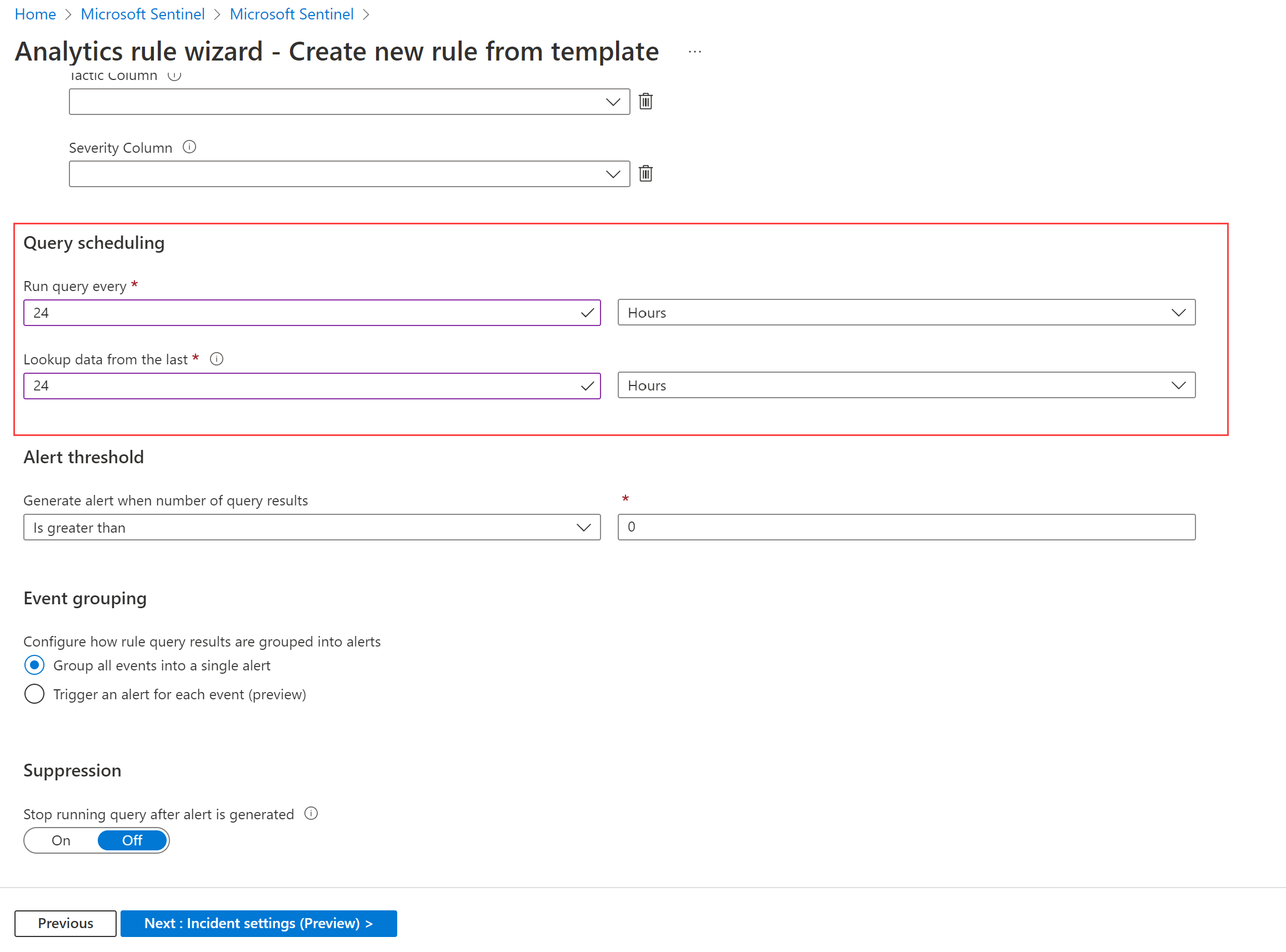

Em Agendamento de consultas, defina as configurações para que as regras mostrem os dados descobertos nas últimas 24 horas. Também recomendamos que você defina o agrupamento de eventos para agrupar todos os eventos em um único alerta.

Se necessário, personalize as guias Configurações de Incidente e Resposta Automatizada. Por exemplo, na guia Configurações de incidentes , verifique se a opção Criar incidentes a partir de alertas acionados por esta regra de análise está selecionada.

No separador Rever + criar, selecione Guardar.

Para obter mais informações, consulte Criar regras de análise personalizadas para detetar ameaças.

Exibir dados do Microsoft Purview em pastas de trabalho do Microsoft Sentinel

No Microsoft Sentinel, abra a solução Microsoft Purview e, em seguida, localize e selecione a pasta de trabalho Microsoft Purview . No painel lateral, selecione Configuração para adicionar a pasta de trabalho ao seu espaço de trabalho.

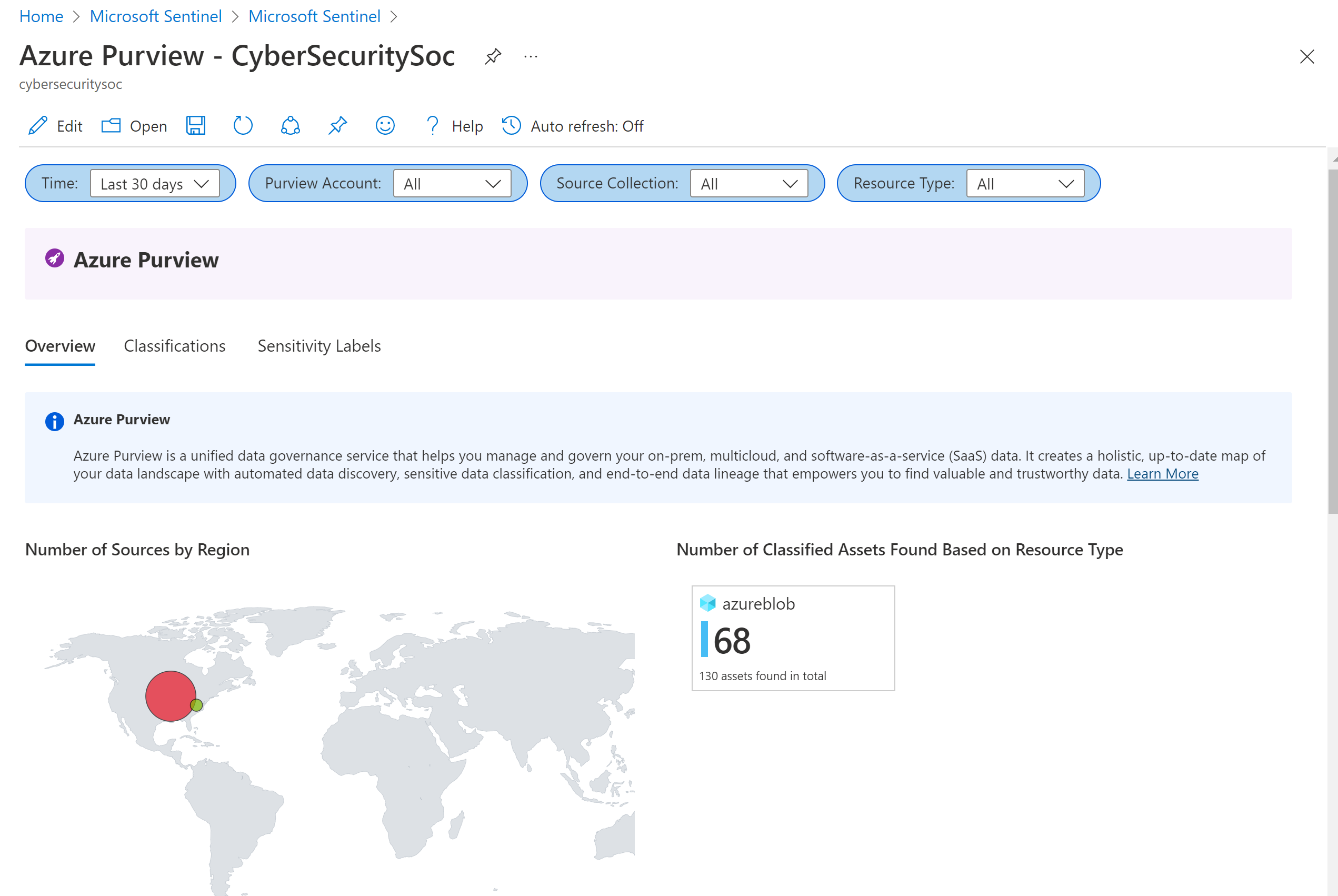

No Microsoft Sentinel, em Gestão de ameaças, selecione Cadernos de trabalho, >, e localize o caderno de trabalho do Microsoft Purview. Guarde o livro na sua área de trabalho e, em seguida, selecione Ver livro guardado. Por exemplo:

A pasta de trabalho do Microsoft Purview exibe as seguintes guias:

- Visão geral: Exibe as regiões e os tipos de recursos onde os dados estão localizados.

- Classificações: Exibe ativos que contêm classificações especificadas, como números de cartão de crédito.

- Rótulos de sensibilidade: Exibe os ativos que têm rótulos confidenciais e os ativos que atualmente não têm rótulos.

Para detalhar na pasta de trabalho do Microsoft Purview:

- Selecione uma fonte de dados específica para ir para esse recurso no Azure.

- Selecione um link de trajeto do recurso para mostrar mais detalhes, com todos os campos de dados partilhados nos logs ingeridos.

- Selecione uma linha nas tabelas Fonte de Dados, Classificação ou Rótulo de Sensibilidade para filtrar os dados de Nível de Ativo conforme configurados.

Investigar incidentes acionados por eventos do Microsoft Purview

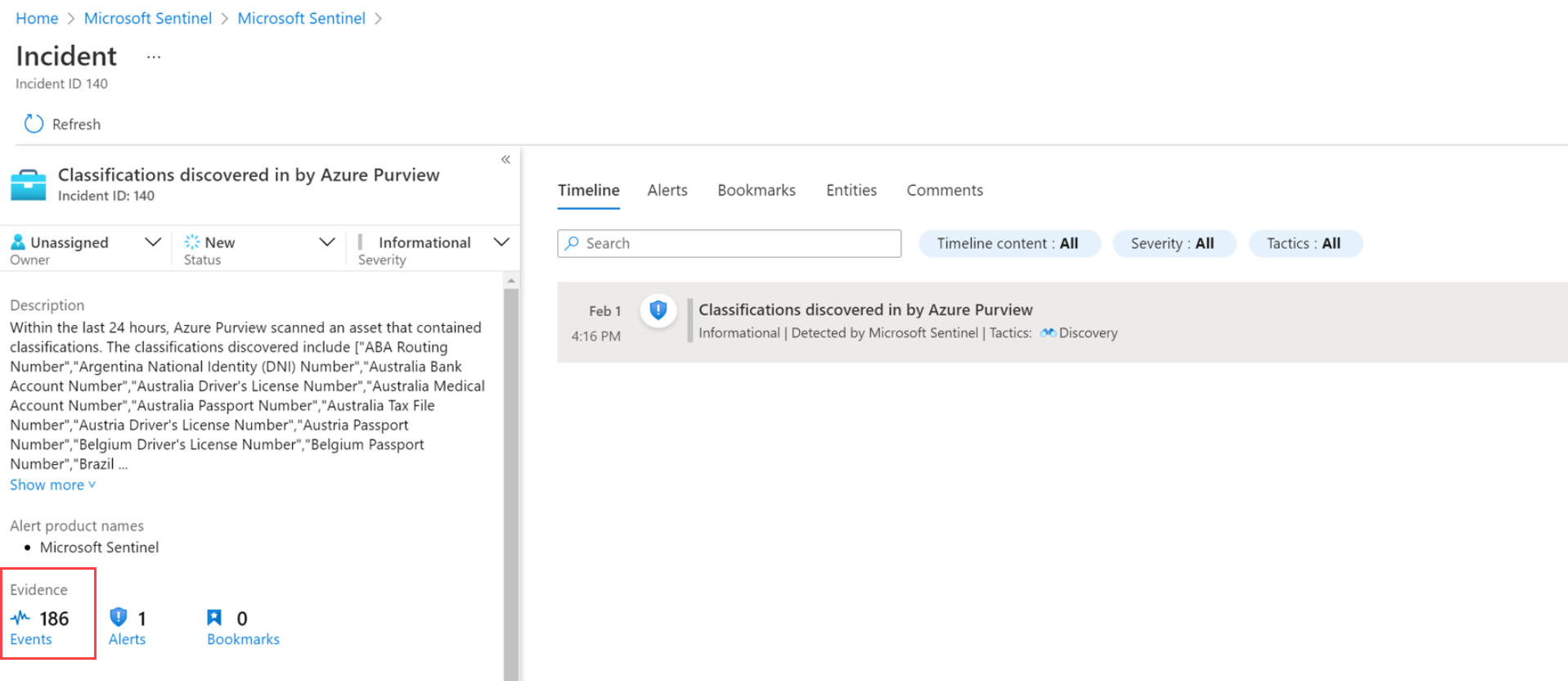

Ao investigar incidentes acionados pelas regras de análise do Microsoft Purview, encontre informações detalhadas sobre os ativos e classificações encontrados nos Eventos do incidente.

Por exemplo:

Conteúdos relacionados

Para obter mais informações, consulte: