Integre o Defender for Cloud Apps com o Zscaler

Se você trabalha com o Microsoft Defender for Cloud Apps e o Zscaler, integre os dois para aprimorar sua experiência de descoberta na nuvem. O Zscaler, como proxy na nuvem autónomo, monitoriza o tráfego da sua organização e permite-lhe definir políticas para bloquear transações. Em conjunto, o Defender for Cloud Apps e o Zscaler disponibilizam as seguintes capacidades:

- Descoberta perfeita na nuvem: use o Zscaler para fazer proxy do seu tráfego e enviá-lo para o Defender for Cloud Apps. A integração dos dois serviços significa que você não precisa instalar coletores de log em seus pontos de extremidade de rede para habilitar a descoberta na nuvem.

- Bloqueio automático: Depois de configurar a integração, as capacidades de bloqueio do Zscaler são aplicadas automaticamente a todas as aplicações que definir como não autorizadas no Defender for Cloud Apps.

- Dados Zscalar melhorados: Melhore o seu portal Zscaler com a avaliação de risco das Defender for Cloud Apps para as principais aplicações na nuvem, que podem ser visualizadas diretamente no portal Zscaler.

Pré-requisitos

- Uma licença válida para o Microsoft Defender for Cloud Apps ou uma licença válida para o Microsoft Entra ID P1

- Uma licença válida para o Zscaler Cloud 5.6

- Uma subscrição Zscaler NSS ativa

Implementar a integração Zscaler

No portal Zscalar, configure a integração Zscaler para o Defender for Cloud Apps. Para mais informações, consulte a documentação do Zscaler.

No Microsoft Defender XDR, conclua a integração com as seguintes etapas:

Selecione Configurações, Aplicativos>na nuvem, Descoberta>na nuvem,>Upload> automático de logs+Adicionar fonte de dados.

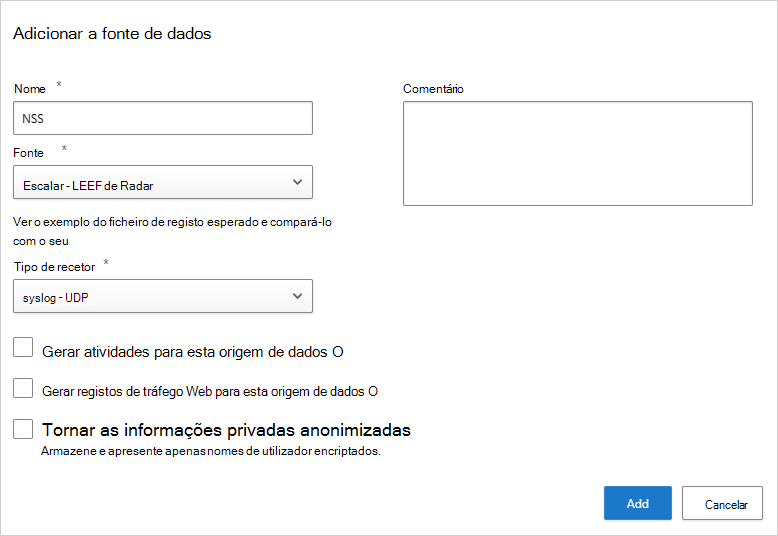

Na página Adicionar fonte de dados, insira as seguintes configurações:

- Nome = NSS

- Fonte = Zscaler QRadar LEEF

- Tipo de recetor = Syslog - UDP

Por exemplo:

Nota

Verifique se o nome da fonte de dados é NSS. Para obter mais informações sobre como configurar feeds NSS, consulte Adicionando feeds NSS do Defender for Cloud Apps.

Para exibir um log de descoberta de exemplo, selecione Exibir amostra do arquivo>de log esperado Baixar log de exemplo. Certifique-se de que o log de exemplo baixado corresponde aos seus arquivos de log.

Depois de concluir os passos de integração, qualquer aplicação que defina como não sancionada no Defender for Cloud Apps é submetida a ping pelo Zscaler a cada duas horas e, em seguida, bloqueada pelo Zscaler de acordo com a sua configuração Zscalar. Para obter mais informações, consulte Sancionar/cancelar a sanção de um aplicativo.

Continue investigando os aplicativos na nuvem descobertos na sua rede. Para obter mais informações e etapas de investigação, consulte Trabalhando com o Cloud Discovery.

Próximos passos

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do seu produto, abra um ticket de suporte.