Restrições universais de inquilinos

As restrições universais de locatário aprimoram a funcionalidade da restrição de locatário v2 usando o Acesso Seguro Global para marcar todo o tráfego, independentemente do sistema operacional, navegador ou fator de forma do dispositivo. Ele permite suporte para conectividade de rede remota e cliente. Os administradores não precisam mais gerenciar configurações de servidor proxy ou configurações de rede complexas.

As Restrições Universais de Locatário fazem essa imposição usando a sinalização de política baseada em Acesso Seguro Global para o plano de autenticação (Geralmente Disponível) e o plano de dados (Visualização). As restrições de locatário v2 permitem que as empresas impeçam a exfiltração de dados por usuários que usam identidades de locatário externo para aplicativos integrados do Microsoft Entra, como Microsoft Graph, SharePoint Online e Exchange Online. Essas tecnologias trabalham juntas para evitar a exfiltração de dados universalmente em todos os dispositivos e redes.

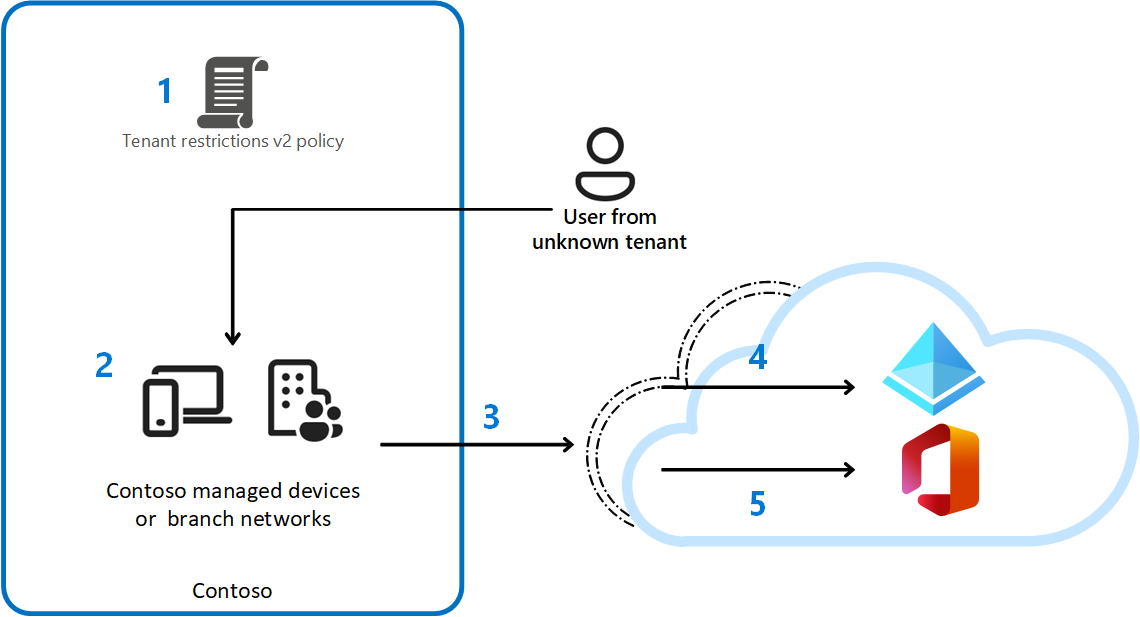

A tabela a seguir explica as etapas executadas em cada ponto do diagrama anterior.

| Passo | Description |

|---|---|

| 1 | A Contoso configura uma política **tenant restrictions v2 ** em suas configurações de acesso entre locatários para bloquear todas as contas externas e aplicativos externos. A Contoso aplica a política usando restrições de locatário universal do Acesso Seguro Global. |

| 2 | Um usuário com um dispositivo gerenciado pela Contoso tenta acessar um aplicativo integrado do Microsoft Entra com uma identidade externa não autorizada. |

| 3 | Proteção do plano de autenticação: usando a ID do Microsoft Entra, a política da Contoso impede que contas externas não autorizadas acessem locatários externos. |

| 4 | Proteção de plano de dados: se o usuário tentar acessar novamente um aplicativo externo não sancionado copiando um token de resposta de autenticação obtido fora da rede da Contoso e colando-o no dispositivo, ele será bloqueado. A incompatibilidade de token aciona a reautenticação e bloqueia o acesso. Para o SharePoint Online, qualquer tentativa de acessar recursos anonimamente será bloqueada. |

As restrições universais de locatários ajudam a evitar a exfiltração de dados entre navegadores, dispositivos e redes das seguintes maneiras:

- Ele permite que o ID do Microsoft Entra, Contas da Microsoft e aplicativos da Microsoft pesquisem e apliquem a política v2 de restrições de locatário associadas. Essa pesquisa permite uma aplicação de política consistente.

- Funciona com todas as aplicações de terceiros integradas do Microsoft Entra no plano de autenticação durante o início de sessão.

- Funciona com Exchange, SharePoint e Microsoft Graph para proteção de plano de dados (visualização)

Pré-requisitos

- Os administradores que interagem com os recursos do Global Secure Access devem ter uma ou mais das seguintes atribuições de função, dependendo das tarefas que estão executando.

- A função de Administrador de Acesso Seguro Global para gerenciar os recursos de Acesso Seguro Global.

- O Administrador de Acesso Condicional para criar e interagir com políticas de Acesso Condicional.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

Limitações conhecidas

- Os recursos de proteção do plano de dados estão em pré-visualização (a proteção do plano de autenticação está geralmente disponível)

- Se tiver ativado as restrições de inquilino universal e estiver a aceder ao centro de administração do Microsoft Entra para um dos inquilinos permitidos listados, poderá ver um erro "Acesso negado". Adicione o seguinte sinalizador de recurso ao centro de administração do Microsoft Entra:

?feature.msaljs=true&exp.msaljsexp=true- Por exemplo, você trabalha para a Contoso e permitiu listar a Fabrikam como locatária parceira. Poderá ver a mensagem de erro para o centro de administração Microsoft Entra do inquilino da Fabrikam.

- Se você recebeu a mensagem de erro "acesso negado" para este URL:

https://entra.microsoft.com/em seguida, adicione o sinalizador de recurso da seguinte maneira:https://entra.microsoft.com/?feature.msaljs%253Dtrue%2526exp.msaljsexp%253Dtrue#home

- Se você recebeu a mensagem de erro "acesso negado" para este URL:

Configurar política de Restrições de Locatário v2

Antes que uma organização possa usar restrições universais de locatário, ela deve configurar as restrições de locatário padrão e as restrições de locatário para quaisquer parceiros específicos.

Para obter mais informações sobre como configurar essas políticas, consulte o artigo Configurar restrições de locatário v2.

Ativar marcação para Restrições de Locatário v2

Depois de criar as políticas de restrição de locatário v2, você pode utilizar o Acesso Seguro Global para aplicar a marcação para restrições de locatário v2. Um administrador com as funções de Administrador de Acesso Seguro Global e Administrador de Segurança deve executar as seguintes etapas para habilitar a imposição com o Acesso Seguro Global.

- Entre no centro de administração do Microsoft Entra como um Administrador de Acesso Seguro Global.

- Navegue até Configurações>Globais de Acesso>Seguro Gerenciamento de Sessão Restrições> Universais de Locatários.

- Selecione a alternância para Ativar restrições de locatário para o Entra ID (abrangendo todos os aplicativos na nuvem).

Experimente as restrições universais de locatário

As restrições de locatário não são impostas quando um usuário (ou um usuário convidado) tenta acessar recursos no locatário onde as políticas estão configuradas. As políticas de Restrições de Locatário v2 são processadas somente quando uma identidade de um locatário diferente tenta entrar e/ou acessar recursos. Por exemplo, se você configurar uma política de Restrições de Locatário v2 no locatário contoso.com para bloquear todas as organizações, exceto fabrikam.com, a política será aplicada de acordo com esta tabela:

| User | Type | Inquilino | Política TRv2 processada? | Acesso autenticado permitido? | Acesso anónimo permitido? |

|---|---|---|---|---|---|

alice@contoso.com |

Membro | contoso.com | Não(mesmo inquilino) | Sim | No |

alice@fabrikam.com |

Membro | fabrikam.com | Sim | Sim(inquilino permitido pela política) | Não |

bob@northwinds.com |

Membro | northwinds.com | Sim | Não(inquilino não permitido pela política) | Não |

alice@contoso.com |

Membro | contoso.com | Não(mesmo inquilino) | Sim | No |

bob_northwinds.com#EXT#@contoso.com |

Convidado | contoso.com | Não(utilizador convidado) | Sim | No |

Validar a proteção do plano de autenticação

- Verifique se a sinalização de Restrições Universais de Locatário está desativada nas configurações de Acesso Seguro Global.

- Use seu navegador para navegar e

https://myapps.microsoft.com/entrar com a identidade de um locatário diferente do seu que não está listado em uma política v2 de restrições de locatário. Observe que talvez seja necessário usar uma janela privada do navegador e/ou sair da sua conta principal para executar esta etapa.- Por exemplo, se o seu locatário for a Contoso, entre como um usuário da Fabrikam no locatário da Fabrikam.

- O usuário da Fabrikam deve ser capaz de acessar o portal MyApps, uma vez que a sinalização de Restrições de Locatário está desabilitada no Acesso Seguro Global.

- Ative as restrições universais de locatário no centro de administração do Microsoft Entra -> Acesso Seguro Global -> Gerenciamento de Sessão -> Restrições Universais de Locatários.

- Saia do portal MyApps e reinicie o navegador.

- Como usuário final, com o cliente Global Secure Access em execução, acesse

https://myapps.microsoft.com/usando a mesma identidade (usuário da Fabrikam no locatário da Fabrikam).- O usuário da Fabrikam deve ser impedido de se autenticar em MyApps com a mensagem de erro: O acesso está bloqueado, o departamento de TI da Contoso restringiu quais organizações podem ser acessadas. Entre em contato com o departamento de TI da Contoso para obter acesso.

Validar a proteção do plano de dados

- Verifique se a sinalização de Restrições Universais de Locatário está desativada nas configurações de Acesso Seguro Global.

- Use seu navegador para navegar

https://yourcompany.sharepoint.com/e entrar com a identidade de um locatário diferente do seu que não está listado em uma política de Restrições de Locatário v2. Observe que talvez seja necessário usar uma janela privada do navegador e/ou sair da sua conta principal para executar esta etapa.- Por exemplo, se o seu locatário for a Contoso, entre como um usuário da Fabrikam no locatário da Fabrikam.

- O usuário da Fabrikam deve ser capaz de acessar o SharePoint, uma vez que a sinalização Restrições de Locatário v2 está desabilitada no Acesso Seguro Global.

- Opcionalmente, no mesmo navegador com o SharePoint Online aberto, abra Ferramentas de Desenvolvedor ou pressione F12 no teclado. Comece a capturar os logs de rede. Você verá solicitações HTTP retornando status

200enquanto navega no SharePoint quando tudo estiver funcionando conforme o esperado. - Verifique se a opção Preservar log está marcada antes de continuar.

- Mantenha a janela do navegador aberta com os logs.

- Ative as Restrições de Inquilino Universal no centro de administração do Microsoft Entra -> Acesso Seguro Global -> Gestão de Sessões -> Restrições de Inquilino Universal.

- Como usuário da Fabrikam, no navegador com o SharePoint Online aberto, em poucos minutos, novos logs aparecem. Além disso, o navegador pode se atualizar com base na solicitação e nas respostas que acontecem no back-end. Se o navegador não atualizar automaticamente após alguns minutos, atualize a página.

- O usuário da Fabrikam vê que seu acesso agora está bloqueado com a mensagem: O acesso está bloqueado, O departamento de TI da Contoso restringiu quais organizações podem ser acessadas. Entre em contato com o departamento de TI da Contoso para obter acesso.

- Nos logs, procure um Status de

302. Esta linha mostra restrições universais de locatário sendo aplicadas ao tráfego.- Na mesma resposta, verifique nos cabeçalhos as seguintes informações que identificam que as restrições universais de locatário foram aplicadas:

Restrict-Access-Confirm: 1x-ms-diagnostics: 2000020;reason="xms_trpid claim was not present but sec-tenant-restriction-access-policy header was in requres";error_category="insufficiant_claims"

- Na mesma resposta, verifique nos cabeçalhos as seguintes informações que identificam que as restrições universais de locatário foram aplicadas: