evento

9/04, 15 - 10/04, 12

Codifique o futuro com IA e conecte-se com colegas e especialistas em Java no JDConf 2025.

Registar-se agoraEste browser já não é suportado.

Atualize para o Microsoft Edge para tirar partido das mais recentes funcionalidades, atualizações de segurança e de suporte técnico.

Neste artigo, você aprenderá como integrar o Confluence SAML SSO da Microsoft com o Microsoft Entra ID. Ao integrar o Confluence SAML SSO da Microsoft com o Microsoft Entra ID, você pode:

Use sua conta Microsoft Entra com o servidor Atlassian Confluence para habilitar o logon único. Dessa forma, todos os usuários da sua organização podem usar as credenciais do Microsoft Entra para entrar no aplicativo Confluence. Este plugin usa SAML 2.0 para federação.

O cenário descrito neste artigo pressupõe que você já tenha os seguintes pré-requisitos:

Nota

Para testar as etapas neste artigo, não recomendamos o uso de um ambiente de produção do Confluence. Teste a integração primeiro no ambiente de desenvolvimento ou preparo do aplicativo e, em seguida, use o ambiente de produção.

Nota

Essa integração também está disponível para uso no ambiente Microsoft Entra US Government Cloud. Pode encontrar esta aplicação na Microsoft Entra US Government Cloud Application Gallery e configurá-la da mesma forma que faz a partir da nuvem pública.

Para começar, você precisa dos seguintes itens:

Nota

Para obter informações sobre a configuração proxy de aplicativo para o Confluence, consulte este artigo.

A partir de agora, as seguintes versões do Confluence são suportadas:

Nota

Por favor, note que o nosso plugin Confluence também funciona no Ubuntu versão 16.04

Neste artigo, você configura e testa o Microsoft Entra SSO em um ambiente de teste.

Para configurar a integração do Confluence SAML SSO by Microsoft no Microsoft Entra ID, você precisa adicionar o Confluence SAML SSO by Microsoft da galeria à sua lista de aplicativos SaaS gerenciados.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativo Empresarial. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções, bem como percorrer a configuração do SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configure e teste o Microsoft Entra SSO com o Confluence SAML SSO da Microsoft usando um utilizador de teste chamado B.Simon. Para que o SSO funcione, você precisa estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado no Confluence SAML SSO da Microsoft.

Para configurar e testar o Microsoft Entra SSO com o Confluence SAML SSO da Microsoft, execute as seguintes etapas:

Siga estas etapas para habilitar o Microsoft Entra SSO.

Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

Navegue até Identity>Applications>Enterprise applications>Confluence SAML SSO da Microsoft>Início de sessão único.

Na página Selecione um método de logon único, selecione SAML.

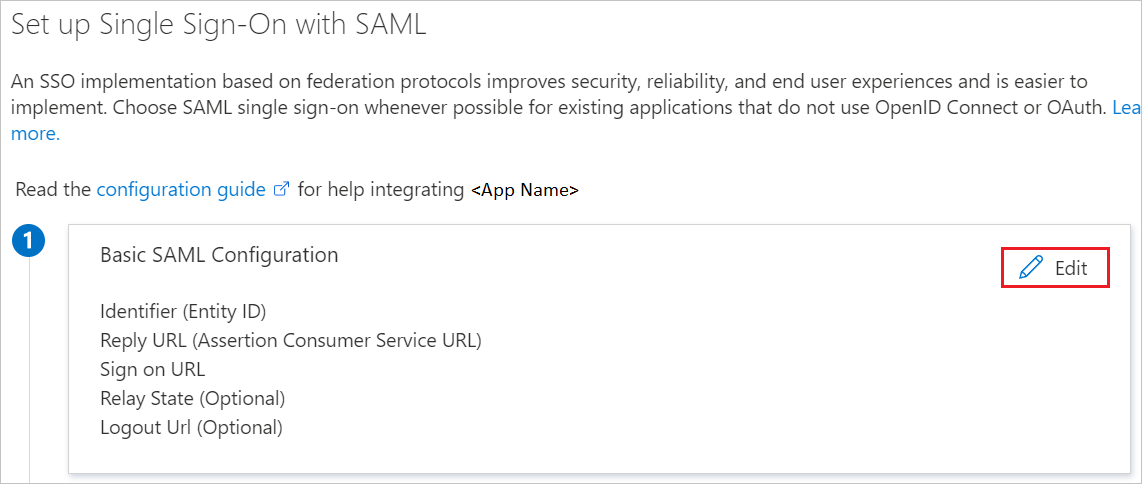

Na página Configurar logon único com SAML, clique no ícone do lápis para Configuração SAML Básica para editar as definições.

Na seção Configuração Básica do SAML, execute as seguintes etapas:

a.

Na caixa Identificador, digite uma URL usando o seguinte padrão:https://<DOMAIN:PORT>/

b. Na caixa de texto URL de resposta, digite uma URL usando o seguinte padrão:https://<DOMAIN:PORT>/plugins/servlet/saml/auth

c. Na caixa de texto do endereço de início de sessão, escreva um endereço utilizando o seguinte padrão: https://<DOMAIN:PORT>/plugins/servlet/saml/auth

Nota

Estes valores não são reais. Atualize esses valores com o Identificador, URL de resposta e URL de logon reais. O porto é opcional no caso de ser um URL com nome. Esses valores são recebidos durante a configuração do plug-in Confluence, que é explicado mais adiante no artigo.

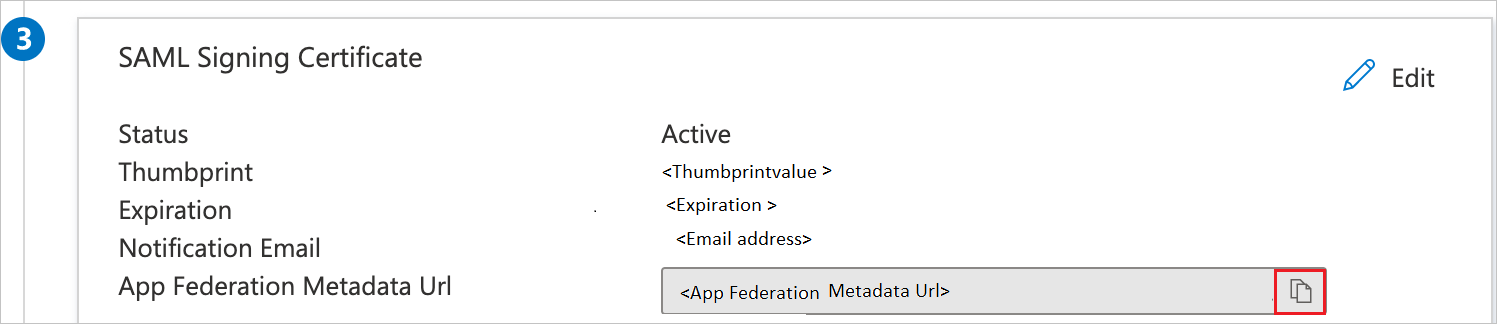

Na página Configurar logon único com SAML, na secção Certificado de Assinatura SAML, clique no botão copiar para copiar a URL de Metadados de Federação de Aplicativos e guardá-la no seu computador.

Nesta seção, você criará um usuário de teste chamado B.Simon.

B.Simon.B.Simon@contoso.com.Nesta seção, você habilitará B.Simon a usar o logon único concedendo acesso ao Confluence SAML SSO da Microsoft.

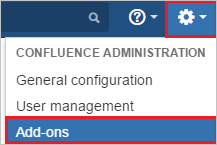

Em uma janela diferente do navegador da Web, entre na instância do Confluence como administrador.

Passe o cursor sobre a engrenagem e clique nos Complementos.

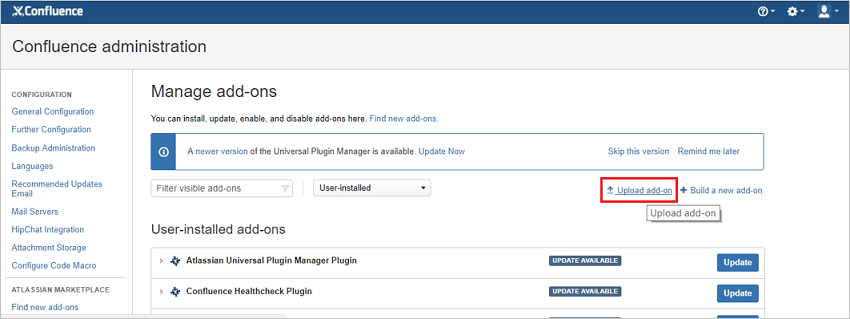

Transfira o plug-in a partir do Centro de Transferências da Microsoft. Carregue manualmente o plug-in fornecido pela Microsoft usando o menu Carregar complemento. O download do plug-in é coberto pelo Contrato de Serviço da Microsoft.

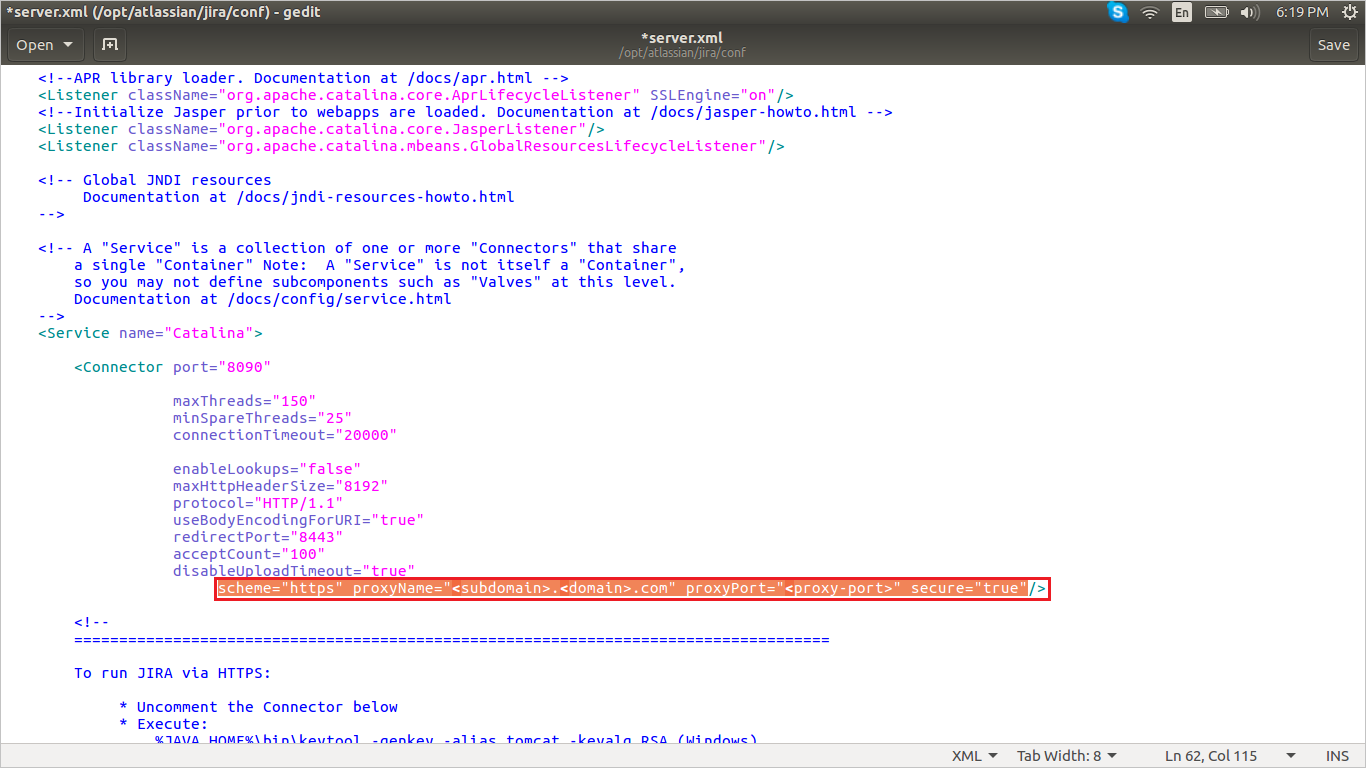

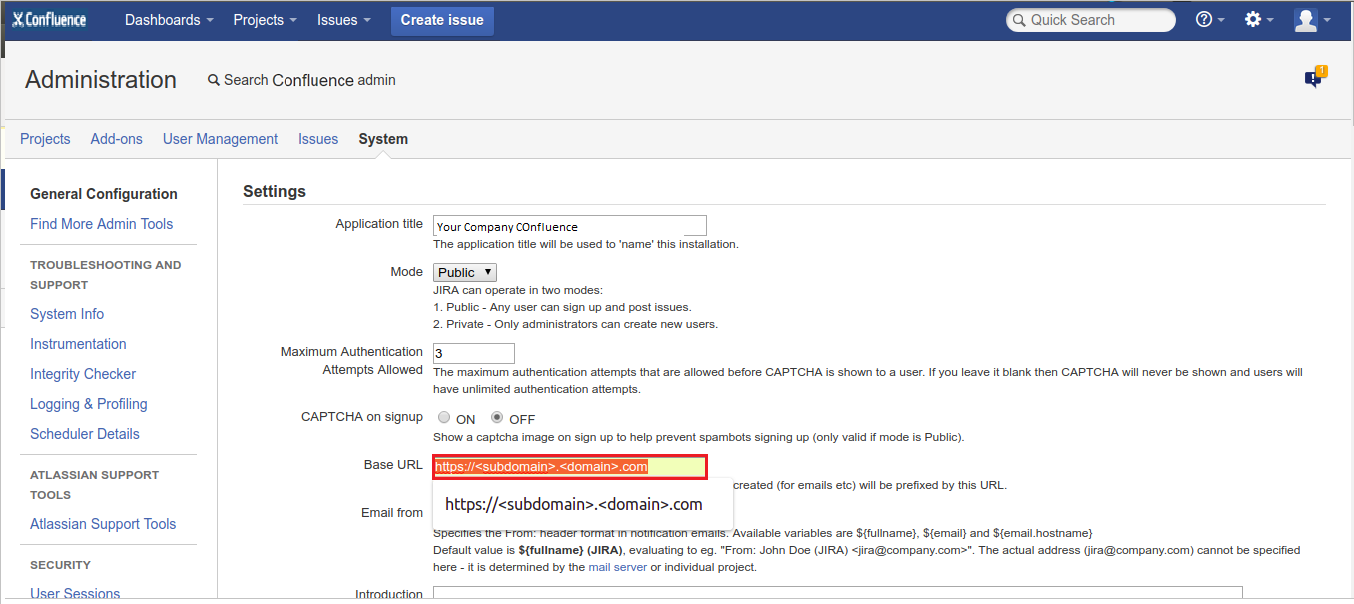

Para executar o cenário de proxy reverso do Confluence ou o cenário do balanceador de carga, execute as seguintes etapas:

Nota

Você deve configurar o servidor primeiro com as instruções abaixo e, em seguida, instalar o plugin.

a. Adicione o atributo na porta do conector no ficheiro server.xml da aplicação do servidor JIRA abaixo.

scheme="https" proxyName="<subdomain.domain.com>" proxyPort="<proxy_port>" secure="true"

b. Altere a URL Base nas Configurações do Sistema de acordo com o proxy/balanceador de carga.

Uma vez instalado, o plug-in aparece na seção Complementos instalados pelo usuário da seção Gerenciar complemento. Clique em Configurar para configurar o novo plug-in.

Execute as seguintes etapas na página de configuração:

Gorjeta

Certifique-se de que há apenas um certificado mapeado no aplicativo para que não haja erro na resolução dos metadados. Se houver vários certificados, o administrador receberá um erro ao resolver os metadados.

Na caixa de texto URL de Metadados, cola o valor URL de Metadados de Federação de Aplicativo que copiaste e clica no botão Resolver. Ele lê a URL de metadados do IdP e preenche todas as informações dos campos.

Copie os valores do Identificador, URL de resposta e URL de logon e cole-os respetivamente nas caixas de texto Identificador, URL de resposta e URL de logon na secção Configuração básica de SAML.

Em Nome do botão de login, digite o nome do botão que sua organização deseja que os usuários vejam na tela de login.

Em Descrição do botão de login, digite a descrição do botão que sua organização deseja que os usuários vejam na tela de login.

Em Grupo Padrão Selecione o Grupo Padrão da sua organização para atribuir a novos usuários (Os grupos padrão facilitam os direitos de acesso organizado à nova conta de usuário).

No recurso Auto-create User (JIT User Provisioning): Ele automatiza a criação de conta de usuário em aplicativos Web autorizados, sem a necessidade de provisionamento manual. Isso reduz a carga administrativa e aumenta a produtividade. Como o JIT depende da resposta de logon do Azure AD, insira os valores do atributo SAML-response, que incluem o endereço de email, o sobrenome e o nome do usuário.

Em SAML User ID Locations, selecione ID de utilizador está no elemento NameIdentifier da declaração Subject ou ID de utilizador está num elemento Attribute. Este ID tem de ser o ID de utilizador do Confluence. Se o ID do usuário não corresponder, o sistema não permitirá que os usuários entrem.

Nota

O local padrão do ID de Usuário SAML é Identificador de Nome. Você pode alterar isso para uma opção de atributo e inserir o nome do atributo apropriado.

Se você selecionar User ID is in an Attribute element option, na caixa de texto Nome do atributo , digite o nome do atributo onde o User ID é esperado.

Se você estiver usando o domínio federado (como ADFS e assim por diante) com o ID do Microsoft Entra, clique na opção Ativar Descoberta de Território Doméstico e configure o Nome de Domínio.

Em Nome de Domínio, digite o nome de domínio aqui no caso do login baseado em ADFS.

Marque Ativar Logout Único se desejar sair da ID do Microsoft Entra quando um utilizador sair do Confluence.

Ative a caixa de seleção Forçar Login no Azure, se desejar entrar apenas através das credenciais do Microsoft Entra.

Nota

Para ativar o formulário de login padrão do administrador na página de logon quando o login forçado do Azure estiver habilitado, adicione o parâmetro de consulta na URL do navegador.

https://<DOMAIN:PORT>/login.action?force_azure_login=false

Habilite a caixa de seleção Usar Proxy de Aplicação, se o utilizador tiver configurado a sua aplicação Atlassian local numa configuração de proxy de aplicação. Para a configuração do proxy de aplicativo, siga as etapas na Documentação do proxy de aplicativo do Microsoft Entra.

Clique no botão Salvar para salvar as configurações.

Para permitir que os usuários do Microsoft Entra entrem no servidor local do Confluence, eles devem ser provisionados no Confluence SAML SSO pela Microsoft. Para o Confluence SAML SSO da Microsoft, o provisionamento é uma tarefa manual.

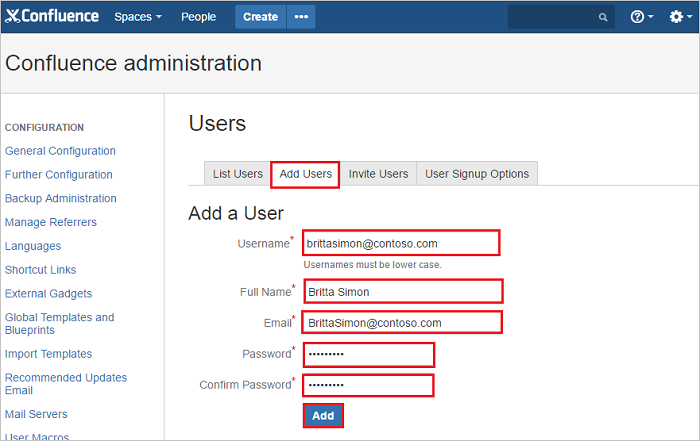

Para provisionar uma conta de usuário, execute as seguintes etapas:

Entre no servidor local do Confluence como administrador.

Passe o cursor sobre a engrenagem e clique no Gerenciamento de usuários.

Na seção Usuários, clique na guia Adicionar usuários . Na página de diálogo Adicionar um usuário , execute as seguintes etapas:

a. Na caixa de texto Nome de usuário, digite o e-mail do usuário como B.Simon.

b. Na caixa de texto Nome Completo, digite o nome completo do utilizador, como, por exemplo, B.Simon.

c. Na caixa de texto E-mail, digite o endereço de e-mail do usuário como B.Simon@contoso.com.

d. Na caixa de texto Palavra-passe, digite a palavra-passe para B.Simon.

e. Clique em Confirmar palavra-passe e introduza a palavra-passe.

f. Clique no botão Adicionar .

Nesta seção, você testa sua configuração de logon único do Microsoft Entra com as seguintes opções.

Clique em Testar este aplicativo, isso redirecionará para o Confluence SAML SSO pela URL de logon da Microsoft, onde você pode iniciar o fluxo de login.

Vá diretamente para o Confluence SAML SSO by Microsoft Sign-on URL e inicie o fluxo de login a partir daí.

Você pode usar o Microsoft My Apps. Quando se clica no azulejo Confluence SAML SSO by Microsoft em As Minhas Aplicações, isso redirecionará para a URL de Logon do Confluence SAML SSO by Microsoft. Para obter mais informações sobre os Meus Aplicativos, consulte Introdução aos Meus Aplicativos.

Depois de configurar o Confluence SAML SSO da Microsoft, você pode impor o controle de sessão, que protege a exfiltração e a infiltração dos dados confidenciais da sua organização em tempo real. O controle de sessão se estende do Acesso Condicional. Saiba como impor o controlo de sessão com o Microsoft Defender for Cloud Apps.

evento

9/04, 15 - 10/04, 12

Codifique o futuro com IA e conecte-se com colegas e especialistas em Java no JDConf 2025.

Registar-se agoraFormação

Módulo

Implementar e monitorar a integração de aplicativos corporativos para SSO - Training

Implantar e monitorar aplicativos corporativos em soluções do Azure pode garantir a segurança. Explore como implantar aplicativos locais e baseados em nuvem para os usuários.

Certificação

Certificado pela Microsoft: Associado de Administrador de Identidade e Acesso - Certifications

Demonstre os recursos do Microsoft Entra ID para modernizar soluções de identidade, implementar soluções híbridas e implementar governança de identidade.

Documentação

Integração do Microsoft Entra SSO com o JIRA SAML SSO da Microsoft - Microsoft Entra ID

Saiba como configurar o logon único entre o Microsoft Entra ID e o JIRA SAML SSO da Microsoft.

Guia de administração do Atlassian Jira/Confluence - Microsoft Entra ID

Guia do administrador para usar o Atlassian Jira e o Confluence com o Microsoft Entra ID..

Integração de Microsoft Entra SSO com Atlassian Cloud - Microsoft Entra ID

Saiba como configurar o logon único entre o Microsoft Entra ID e o Atlassian Cloud.

Configurar o Atlassian Cloud para provisionamento automático de usuários - Microsoft Entra ID

Saiba como provisionar e desprovisionar automaticamente contas de usuário do Microsoft Entra ID para o Atlassian Cloud.