Tutorial: Integração do Microsoft Entra SSO com FortiGate SSL VPN

Neste tutorial, você aprenderá como integrar o FortiGate SSL VPN com o Microsoft Entra ID. Ao integrar FortiGate SSL VPN com o Microsoft Entra ID, você pode:

- Use o Microsoft Entra ID para controlar quem pode acessar o FortiGate SSL VPN.

- Permita que seus usuários entrem automaticamente no FortiGate SSL VPN com suas contas Microsoft Entra.

- Gerencie suas contas em um local central: o portal do Azure.

Para começar, você precisa dos seguintes itens:

- Uma assinatura do Microsoft Entra. Se não tiver uma subscrição, pode obter uma conta gratuita.

- Uma VPN SSL FortiGate com logon único (SSO) habilitado.

Neste tutorial, você configurará e testará o Microsoft Entra SSO em um ambiente de teste.

FortiGate SSL VPN suporta SSO iniciado por SP.

Para configurar a integração do FortiGate SSL VPN no Microsoft Entra ID, você precisa adicionar o FortiGate SSL VPN da galeria à sua lista de aplicativos SaaS gerenciados:

- Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

- Navegue até Identity>Applications>Enterprise applications>Novo aplicativo.

- Na seção Adicionar da galeria, digite FortiGate SSL VPN na caixa de pesquisa.

- Selecione FortiGate SSL VPN no painel de resultados e, em seguida, adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Como alternativa, você também pode usar o Assistente de Configuração de Aplicativo Empresarial. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções, bem como percorrer a configuração do SSO. Saiba mais sobre os assistentes do Microsoft 365.

Você configurará e testará o Microsoft Entra SSO com FortiGate SSL VPN usando um usuário de teste chamado B.Simon. Para que o SSO funcione, você precisa estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o grupo de usuários SAML SSO correspondente no FortiGate SSL VPN.

Para configurar e testar o Microsoft Entra SSO com FortiGate SSL VPN, você concluirá estas etapas de alto nível:

- Configure o Microsoft Entra SSO para habilitar o recurso para seus usuários.

- Crie um usuário de teste do Microsoft Entra para testar o logon único do Microsoft Entra.

- Conceda acesso ao usuário de teste para habilitar o logon único do Microsoft Entra para esse usuário .

- Configure FortiGate SSL VPN SSO no lado do aplicativo.

- Crie um grupo de usuários FortiGate SAML SSO como uma contrapartida para a representação do usuário do Microsoft Entra.

- Teste o SSO para verificar se a configuração funciona.

Siga estas etapas para habilitar o Microsoft Entra SSO no portal do Azure:

Entre no centro de administração do Microsoft Entra como pelo menos um administrador de aplicativos na nuvem.

Navegue até a página de integração de aplicativos Identity>Applications>Enterprise FortiGate>SSL VPN, na seção Gerenciar, selecione logon único.

Na página Selecione um método de logon único, selecione SAML.

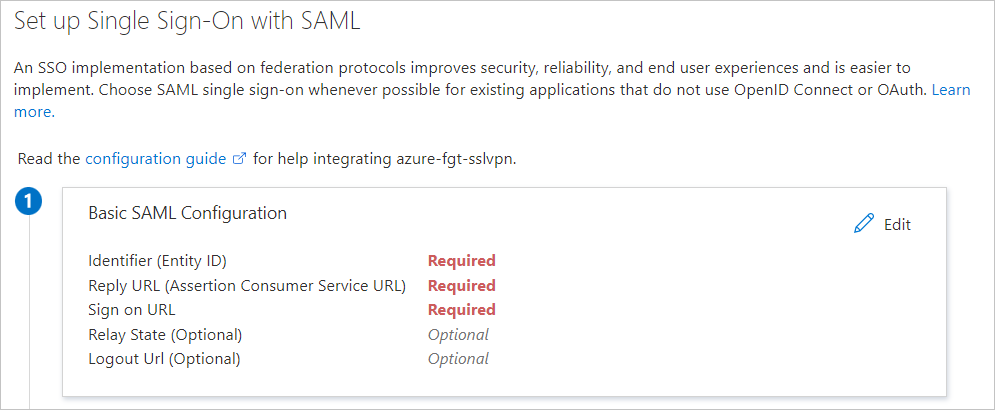

Na página Configurar Logon Único com SAML, selecione o botão Editar para Configuração Básica de SAML para editar as configurações:

Na página Configurar Logon Único com SAML, insira os seguintes valores:

a. Na caixa Identificador, insira uma URL no padrão

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/metadata.b. Na caixa URL de resposta, insira uma URL no padrão

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/login.c. Na caixa URL de início de sessão, introduza um URL no padrão

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port>/remote/saml/login.d. Na caixa URL de logout, insira um URL no padrão

https://<FortiGate IP or FQDN address>:<Custom SSL VPN port><FQDN>/remote/saml/logout.Nota

Estes valores são apenas padrões. Você precisa usar a URL de Logon real, Identificador, URL de resposta e URL de logout que está configurada no FortiGate.

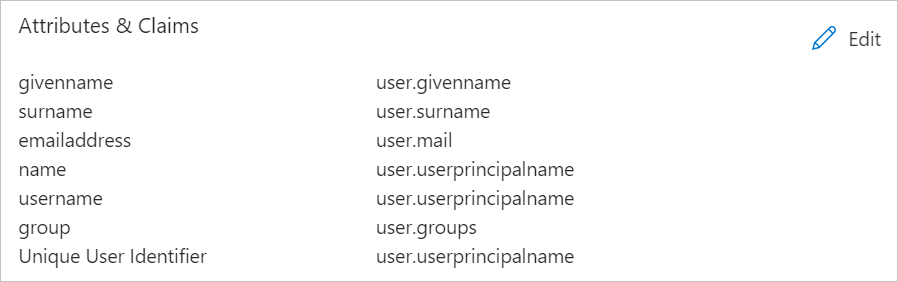

O aplicativo FortiGate SSL VPN espera asserções SAML em um formato específico, o que requer que você adicione mapeamentos de atributos personalizados à configuração. A captura de tela a seguir mostra a lista de atributos padrão.

As declarações exigidas pelo FortiGate SSL VPN são mostradas na tabela a seguir. Os nomes dessas declarações devem corresponder aos nomes usados na seção de configuração de linha de comando Perform FortiGate deste tutorial. Os nomes são sensíveis às maiúsculas e minúsculas.

Nome Atributo Source nome de utilizador user.userprincipalname grupo usuário.grupos Para criar essas declarações adicionais:

a. Ao lado de Atributos do Usuário & Declarações, selecione Editar.

b. Selecione Adicionar nova declaração.

c. Em Nome, digite nome de usuário.

d. Para Source attribute, selecione user.userprincipalname.

e. Selecione Guardar.

Nota

Atributos do usuário & Declarações permitem apenas uma declaração de grupo. Para adicionar uma declaração de grupo, exclua a declaração de grupo existente user.groups [SecurityGroup] já presente nas declarações para adicionar a nova declaração ou editar a existente em Todos os grupos.

f. Selecione Adicionar uma declaração de grupo.

g. Selecione Todos os grupos.

h. Em Opções avançadas, marque a caixa de seleção Personalizar o nome da declaração de grupo.

i. Em Nome, insira grupo.

j. Selecione Guardar.

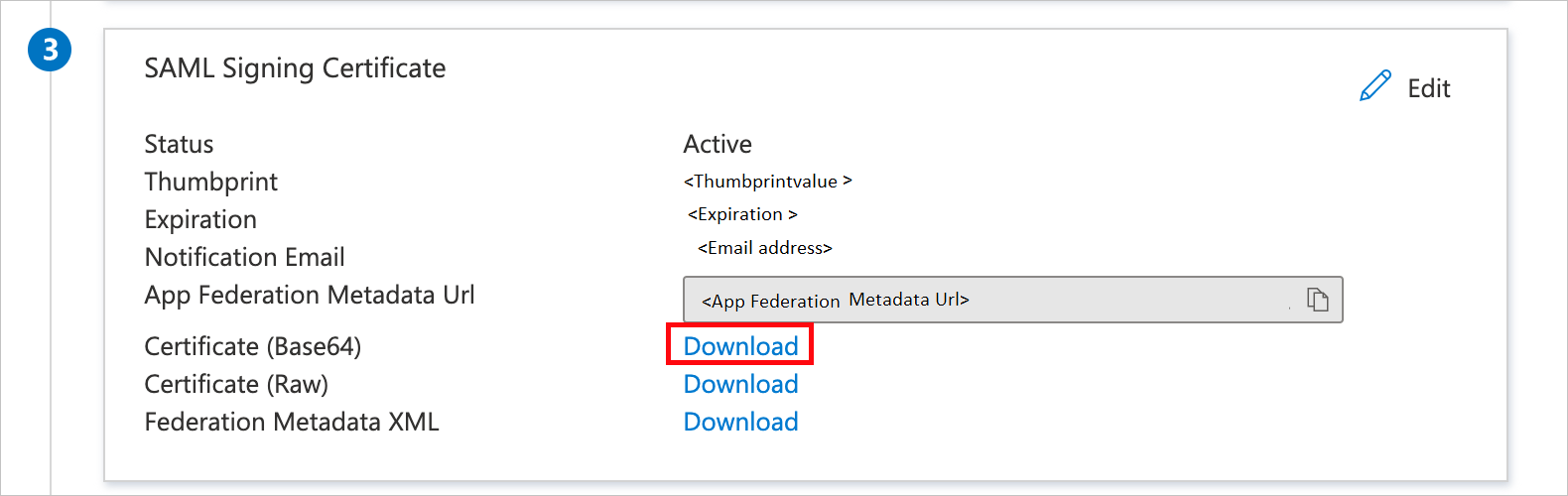

Na página Configurar Logon Único com SAML, na seção Certificado de Assinatura SAML, selecione o link Download ao lado de Certificado (Base64) para baixar o certificado e salvá-lo em seu computador:

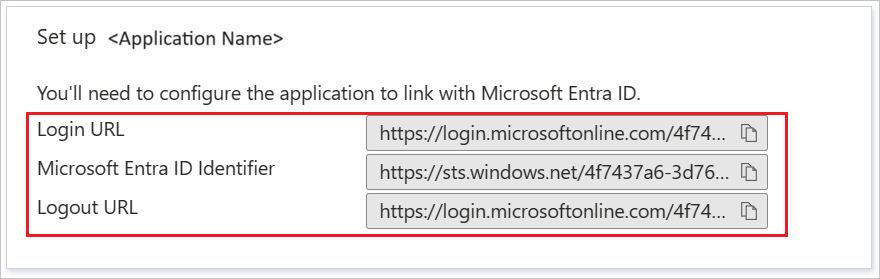

Na seção Configurar FortiGate SSL VPN, copie o URL ou URLs apropriados, com base em suas necessidades:

Nesta seção, você criará um usuário de teste chamado B.Simon.

- Entre no centro de administração do Microsoft Entra como pelo menos um Administrador de Usuário.

- Navegue até Identidade>de usuários Todos os usuários.>

- Selecione Novo usuário Criar novo usuário>, na parte superior da tela.

- Nas propriedades do usuário , siga estas etapas:

- No campo Nome para exibição , digite

B.Simon. - No campo Nome principal do usuário, digite o username@companydomain.extensionarquivo . Por exemplo,

B.Simon@contoso.com. - Marque a caixa de seleção Mostrar senha e anote o valor exibido na caixa Senha .

- Selecione Rever + criar.

- No campo Nome para exibição , digite

- Selecione Criar.

Nesta seção, você permitirá que B.Simon use o logon único concedendo a esse usuário acesso à FortiGate SSL VPN.

- Navegue até Aplicativos de identidade>>Aplicativos corporativos.

- Na lista de aplicativos, selecione FortiGate SSL VPN.

- Na página de visão geral do aplicativo, na seção Gerenciar, selecione Usuários e grupos.

- Selecione Adicionar usuário e, em seguida, selecione Usuários e grupos na caixa de diálogo Adicionar atribuição .

- Na caixa de diálogo Usuários e grupos, selecione B.Simon na lista Usuários e clique no botão Selecionar na parte inferior da tela.

- Se você estiver esperando qualquer valor de função na asserção SAML, na caixa de diálogo Selecionar Função , selecione a função apropriada para o usuário na lista. Clique no botão Selecionar na parte inferior da tela.

- Na caixa de diálogo Adicionar Atribuição, selecione Atribuir.

Nesta seção, você criará um grupo de segurança no Microsoft Entra ID para o usuário de teste. A FortiGate usará esse grupo de segurança para conceder ao usuário acesso à rede por meio da VPN.

- No centro de administração do Microsoft Entra, navegue até Novo grupo de Grupos de Identidade>>.

- Nas propriedades de Novo Grupo , conclua estas etapas:

- Na lista Tipo de grupo, selecione Segurança.

- Na caixa Nome do grupo, digite FortiGateAccess.

- Na caixa Descrição do grupo, insira Grupo para conceder acesso ao FortiGate VPN.

- Para as funções do Microsoft Entra que podem ser atribuídas às configurações de grupo (Visualização ), selecione Não.

- Na caixa Tipo de associação , selecione Atribuído.

- Em Membros, selecione Nenhum membro selecionado.

- Na caixa de diálogo Usuários e grupos, selecione B.Simon na lista Usuários e clique no botão Selecionar na parte inferior da tela.

- Selecione Criar.

- Depois de voltar à seção Grupos no Microsoft Entra ID, localize o grupo FortiGate Access e anote a ID do objeto. Você precisará dele mais tarde.

Depois de concluir a configuração SAML do aplicativo FortiGate em seu locatário, você baixou o certificado SAML codificado em Base64. Você precisa carregar este certificado para o dispositivo FortiGate:

- Inicie sessão no portal de gestão do seu dispositivo FortiGate.

- No painel esquerdo, selecione Sistema.

- Em Sistema, selecione Certificados.

- Selecione Importar>certificado remoto.

- Navegue até o certificado baixado da implantação do aplicativo FortiGate no locatário do Azure, selecione-o e selecione OK.

Depois que o certificado for carregado, anote seu nome em Certificado remoto de certificados>do sistema>. Por padrão, ele será chamado REMOTE_Cert_N, onde N é um valor inteiro.

Embora você possa configurar o SSO a partir da GUI desde o FortiOS 7.0, as configurações da CLI se aplicam a todas as versões e, portanto, são mostradas aqui.

Para concluir essas etapas, você precisará dos valores registrados anteriormente:

| Configuração da CLI SAML do FortiGate | Configuração equivalente do Azure |

|---|---|

ID da entidade do SP (entity-id) |

Identificador (ID de Entidade) |

URL de Logon Único do SP (single-sign-on-url) |

URL de resposta (URL de serviço ao consumidor de asserção) |

URL de logout único do SP (single-logout-url) |

URL de fim de sessão |

ID da entidade IdP (idp-entity-id) |

Identificador Microsoft Entra |

URL de Logon Único do IdP (idp-single-sign-on-url) |

Azure Login URL |

URL de logout único do IdP (idp-single-logout-url) |

Azure Logout URL |

Certificado IdP (idp-cert) |

Nome do certificado SAML Base64 (REMOTE_Cert_N) |

Atributo de nome de usuário (user-name) |

nome de utilizador |

Atributo de nome do grupo (group-name) |

grupo |

Nota

A URL de logon em Configuração SAML Básica não é usada nas configurações do FortiGate. Ele é usado para acionar o logon único iniciado pelo SP para redirecionar o usuário para a página do portal de VPN SSL.

Estabeleça uma sessão SSH no seu dispositivo FortiGate e inicie sessão com uma conta de Administrador FortiGate.

Execute estes comandos e substitua o

<values>pelas informações que você coletou anteriormente:config user saml edit azure set cert <FortiGate VPN Server Certificate Name> set entity-id < Identifier (Entity ID)Entity ID> set single-sign-on-url < Reply URL Reply URL> set single-logout-url <Logout URL> set idp-entity-id <Azure AD Identifier> set idp-single-sign-on-url <Azure Login URL> set idp-single-logout-url <Azure Logout URL> set idp-cert <Base64 SAML Certificate Name> set user-name username set group-name group next end

Nesta seção, você configurará o FortiGate para reconhecer a ID do objeto do grupo de segurança que inclui o usuário de teste. Essa configuração permitirá que o FortiGate tome decisões de acesso com base na associação ao grupo.

Para concluir essas etapas, você precisará da ID do objeto do grupo de segurança FortiGateAccess criado anteriormente neste tutorial.

Estabeleça uma sessão SSH no seu dispositivo FortiGate e inicie sessão com uma conta de Administrador FortiGate.

Execute estes comandos:

config user group edit FortiGateAccess set member azure config match edit 1 set server-name azure set group-name <Object Id> next end next end

Nesta seção, você configurará uma Política de Firewall e Portais VPN FortiGate que conceda acesso ao grupo de segurança FortiGateAccess criado anteriormente neste tutorial.

Nesta seção, você testa sua configuração de logon único do Microsoft Entra com as seguintes opções.

Na Etapa 5) da configuração do SSO do Azure, *Testar logon único com seu aplicativo, clique no botão Teste . Isso redirecionará para o URL de logon do FortiGate VPN, onde você poderá iniciar o fluxo de login.

Vá diretamente para o URL de início de sessão do FortiGate VPN e inicie o fluxo de início de sessão a partir daí.

Você pode usar o Microsoft My Apps. Quando você clica no bloco FortiGate VPN em Meus Aplicativos, isso redirecionará para a URL de Logon do FortiGate VPN. Para obter mais informações sobre os Meus Aplicativos, consulte Introdução aos Meus Aplicativos.

Depois de configurar o FortiGate VPN, você pode aplicar o controle de sessão, que protege a exfiltração e a infiltração de dados confidenciais da sua organização em tempo real. O controle de sessão se estende do Acesso Condicional. Saiba como impor o controlo de sessão com o Microsoft Defender for Cloud Apps.