Registrar um dispositivo Windows automaticamente usando Política de Grupo

Você pode usar um Política de Grupo para disparar o registro automático em dispositivos ingressados em domínio do MDM (Mobile Gerenciamento de Dispositivos) para AD (Active Directory).

O registro em Intune é disparado por uma política de grupo criada no AD local e acontece sem qualquer interação do usuário. Esse mecanismo de causa e efeito significa que você pode registrar automaticamente em massa um grande número de dispositivos corporativos ingressados no domínio em Microsoft Intune. O processo de registro começa em segundo plano depois que você entra no dispositivo com sua conta Microsoft Entra.

Requisitos:

- O dispositivo ingressado do Active Directory deve estar executando uma versão com suporte do Windows.

- A empresa configurou um serviço MDM (Mobile Gerenciamento de Dispositivos).

- O Active Directory local deve ser integrado ao Microsoft Entra ID (via Microsoft Entra Connect).

- Configuração do SCP (ponto de conexão de serviço). Para obter mais informações, confira configurando o SCP usando Microsoft Entra Connect. Para ambientes que não publicam dados SCP no AD, consulte Microsoft Entra implantação de destino de junção híbrida.

- O dispositivo ainda não deve ser registrado no Intune usando os agentes clássicos (dispositivos gerenciados usando agentes falham no registro com

error 0x80180026). - O requisito mínimo de versão do Windows Server baseia-se no requisito de junção híbrida Microsoft Entra. Para obter mais informações, consulte Como planejar sua implementação de junção híbrida Microsoft Entra.

Dica

Para saber mais, veja os seguintes tópicos:

O registro automático depende da presença de um serviço MDM e do registro de Microsoft Entra para o computador. Depois que a empresa tiver registrado seu AD com Microsoft Entra ID, um computador Windows ingressado no domínio é automaticamente Microsoft Entra registrado.

Observação

No Windows 10, versão 1709, o protocolo de registro foi atualizado para marcar se o dispositivo está ingressado no domínio. Para obter detalhes, consulte [MS-MDE2]: Protocolo de Registro de Dispositivo Móvel Versão 2. Para obter exemplos, confira a seção 4.3.1 RequestSecurityToken da documentação do protocolo MS-MDE2.

Quando o Política de Grupo de registro automático é habilitado, uma tarefa é criada em segundo plano que inicia o registro de MDM. A tarefa usa a configuração de serviço MDM existente das informações Microsoft Entra do usuário. Se a autenticação multifator for necessária, o usuário será solicitado a concluir a autenticação. Depois que o registro for configurado, o usuário poderá marcar o status na página Configurações.

- A partir de Windows 10, versão 1709, quando a mesma política está configurada em Política de Grupo e MDM, Política de Grupo política tem precedência sobre MDM.

- A partir de Windows 10, versão 1803, uma nova configuração permite alterar a precedência para MDM. Para obter mais informações, consulte Windows Política de Grupo vs. Intune Política de MDM que ganha?.

Para que essa política funcione, você deve verificar se o provedor de serviços MDM permite Política de Grupo registro de MDM iniciado para dispositivos ingressados no domínio.

Configurar o registro automático para um grupo de dispositivos

Para configurar o registro automático usando uma política de grupo, use as seguintes etapas:

- Crie um GPO (objeto Política de Grupo) e habilite osmodelos administrativos>> de configuração> do computador Política de GrupoMDM>Habilitar o registro automático de MDM usando credenciais de Microsoft Entra padrão.

- Crie um grupo de segurança para os PCs.

- Vincule o GPO.

- Filtrar usando grupos de segurança.

Se você não vir a política, obtenha o ADMX mais recente para sua versão do Windows. Para corrigir o problema, use os procedimentos a seguir. O MDM.admx mais recente é compatível com o inverso.

Baixe os modelos administrativos para a versão desejada:

Instale o pacote no Controlador de Domínio.

Navegue até

C:\Program Files (x86)\Microsoft Group Policy, e localize o subdiretório apropriado dependendo da versão instalada.Copie a pasta PolicyDefinitions para

\\contoso.com\SYSVOL\contoso.com\policies\PolicyDefinitions.Se essa pasta não existir, copie os arquivos para o repositório de políticas central do seu domínio.

Aguarde a conclusão da replicação do SYSVOL DFSR para que a política esteja disponível.

Configurar o Política de Grupo de registro automático para um único computador

Esse procedimento é apenas para fins de ilustração para mostrar como a nova política de registro automático funciona. Não é recomendado para o ambiente de produção na empresa.

Execute

GPEdit.msc. Escolha Iniciar e, em seguida, no tipogpeditde caixa de texto .Em Melhor correspondência, selecione Editar política de grupo para iniciá-la.

Em Política de Computador Local, selecione Modelos Administrativos>MDMde Componentes> do Windows.

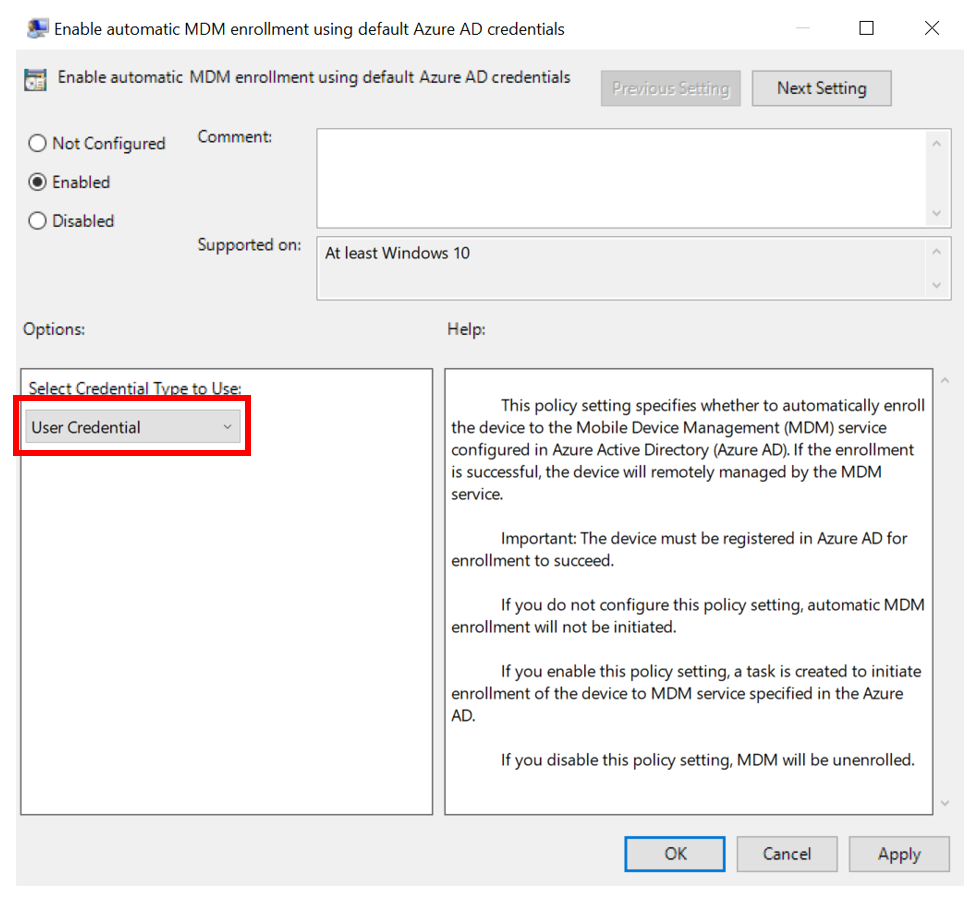

Clique duas vezes em Habilitar o registro automático de MDM usando credenciais de Microsoft Entra padrão. Selecione Habilitar, selecione Credencial de Usuário na lista suspensa Selecione Tipo de Credencial para Usar e selecione OK.

Observação

Em Windows 10, versão 1903 e posterior, o arquivo MDM.admx foi atualizado para incluir a opção Credencial de Dispositivo para selecionar qual credencial é usada para registrar o dispositivo. O comportamento padrão para versões mais antigas é reverter à Credencial de Usuário.

A Credencial de Dispositivo só tem suporte para Microsoft Intune registro em cenários com pools de host de várias sessões da Área de Trabalho Virtual do Azure ou cogerenciamento porque a assinatura Intune é centrada no usuário. Há suporte para credenciais de usuário para pools de host pessoais da Área de Trabalho Virtual do Azure.

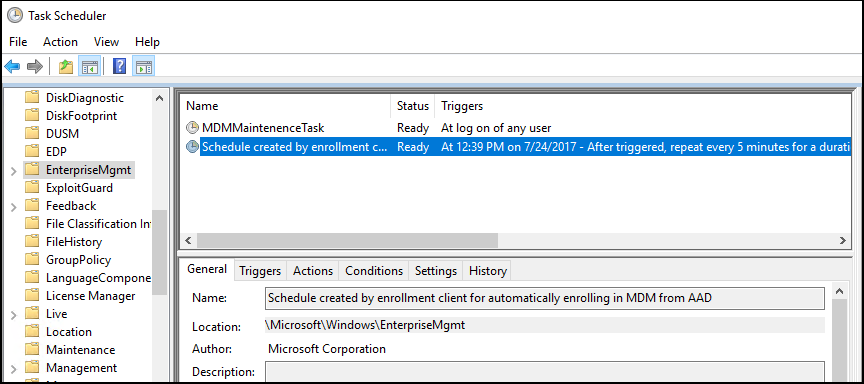

Quando ocorre uma atualização de política de grupo no cliente, uma tarefa é criada e agendada para ser executada a cada cinco minutos por um dia. A tarefa se chama Agendar criada pelo cliente de registro para registrar-se automaticamente no MDM de Microsoft Entra ID. Para ver a tarefa agendada, inicie o aplicativo Agendador de Tarefas.

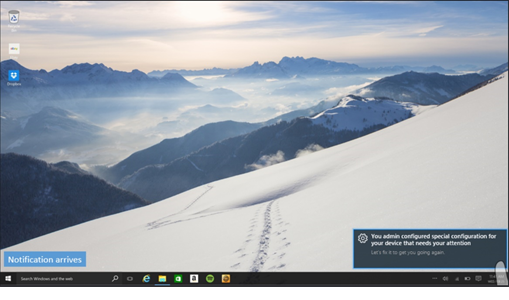

Se a autenticação de dois fatores for necessária, você será solicitado a concluir o processo. Aqui está uma captura de tela de exemplo.

Dica

Você pode evitar esse comportamento usando políticas de acesso condicional em Microsoft Entra ID. Saiba mais lendo O que é o Acesso Condicional?.

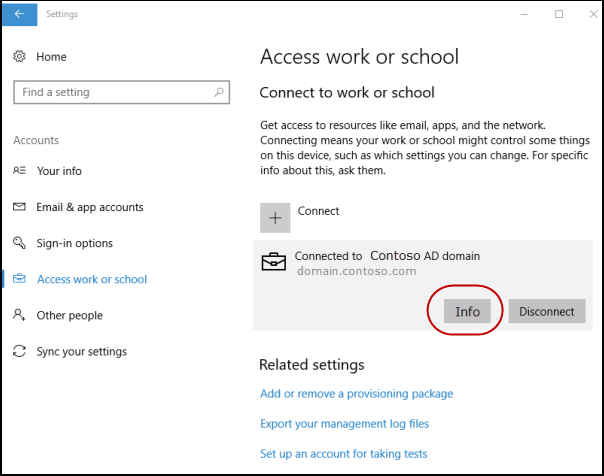

Verificar registro

Para verificar o registro bem-sucedido no MDM, acesse Iniciar>Configurações>Contas>Acesso ao trabalho ou à escola e selecione sua conta de domínio. Selecione Informações para ver as informações de registro do MDM.

Observação

Se você não vir o botão Informações ou as informações de registro, o registro pode ter falhado. Verifique o status no aplicativo Agendador de Tarefas e consulte Diagnosticar registro de MDM.

Aplicativo Agendador de Tarefas

Selecione Iniciar e, em seguida, no tipo task schedulerde caixa de texto . Em Melhor correspondência, selecione Agendador de Tarefas para iniciá-lo.

Na Biblioteca do Agendador de Tarefas, abra o Microsoft > Windows e selecione EnterpriseMgmt.

Para ver o resultado da tarefa, mova a barra de rolagem para ver o Resultado da Última Execução. Você pode ver os logs na guia Histórico .

A mensagem 0x80180026 é uma mensagem de falha (MENROLL_E_DEVICE_MANAGEMENT_BLOCKED), que pode ser causada pela habilitação da política Desabilitar o Registro de MDM .

Observação

O console GPEdit não reflete o status de políticas definidas pela sua organização em seu dispositivo. Ele é usado apenas pelo usuário para definir políticas.

Artigos relacionados

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários