Ограничение доступа к содержимому с помощью меток конфиденциальности для применения шифрования

Руководство по лицензированию Microsoft 365 для обеспечения безопасности и соответствия требованиям.

При создании метки конфиденциальности можно ограничить доступ к содержимому, к которому будет применена метка. Например, используя параметры шифрования для метки конфиденциальности, можно защитить содержимое таким образом, чтобы:

- только пользователи организации могли открывать конфиденциальные документы или сообщения электронной почты;

- только пользователи в отделе маркетинга могли редактировать и выводить на печать документы рекламных объявлений или сообщения электронной почты, а всем остальным пользователям вашей организации они были доступны только для чтения;

- Пользователи не могли пересылать сообщения электронной почты или копировать данные из них, если в них содержатся новости о внутренней реорганизации;

- действующий прейскурант, отправляемый бизнес-партнерам, нельзя было открыть после определенной даты.

- Только те, кто отправил приглашение на собрание, чтобы запустить конфиденциальный проект, могут открыть приглашение на собрание, и они не могут переслать его другим пользователям.

Если документ, сообщение электронной почты или приглашение на собрание шифруется, доступ к содержимому ограничен, поэтому:

- его могли расшифровать только пользователи, которым были предоставлены соответствующие права доступа с помощью параметров шифрования метки;

- оно оставалось зашифрованным независимо от того, где находится, в вашей организации или за ее пределами, даже если файл будет переименован;

- оно оставалось зашифрованным во время хранения (например, в учетной записи OneDrive) и при передаче (например, когда почта передается по Интернету).

Наконец, являясь администратором, при настройке метки конфиденциальности для применения шифрования вы можете по своему усмотрению выбрать одно из действий ниже.

- Назначить разрешения, чтобы указать конкретных пользователей и разрешения, которые они получат на содержимое с такой меткой.

- Разрешить пользователям назначать разрешения при применении метки к содержимому. Таким образом, вы обеспечите пользователям вашей организации определенную гибкость, которая может быть необходима для совместной работы и выполнения рабочих задач.

Параметры шифрования доступны при создании метки конфиденциальности на портале Microsoft Purview или Портал соответствия требованиям Microsoft Purview.

Примечание.

Метка конфиденциальности в Outlook может применять защиту S/MIME, а не шифрование и разрешения из службы Azure Rights Management. Дополнительные сведения см. в разделе Настройка метки для применения защиты S/MIME в Outlook.

Совет

Если вы не являетесь клиентом E5, используйте 90-дневную пробную версию решений Microsoft Purview, чтобы узнать, как дополнительные возможности Purview могут помочь вашей организации управлять безопасностью данных и соответствием требованиям. Начните сейчас, перейдя в центр пробных версий на портале соответствия требованиям Microsoft Purview. Сведения о регистрации и условиях пробной версии.

Как осуществляется шифрование

Если вы не используете S/MIME для Outlook, шифрование, которое применяется метками конфиденциальности к документам, сообщениям электронной почты и приглашениям на собрания, использует службу Azure Rights Management (Azure RMS) из Защита информации Microsoft Purview. Это решение защиты использует политики шифрования, удостоверений и авторизации. Дополнительные сведения см. в статье Что такое Azure Rights Management?.

При использовании этого решения шифрования функция суперпользователей гарантирует, что авторизованные пользователи и службы всегда смогут считывать и проверять данные, зашифрованные для вашей организации. При необходимости шифрование затем можно удалить или изменить. Дополнительные сведения см. в статье Настройка суперпользователей для Azure Information Protection и служб обнаружения или восстановления данных.

Важно!

Вы также можете использовать метки конфиденциальности для шифрования аудио- и видеопотоков для собраний Teams, но при этом используется другой метод шифрования, а не служба Azure Rights Management, которая используется для сообщений электронной почты, приглашений на собрания и документов. Дополнительные сведения о шифровании, используемом для собраний Teams, см. в разделе Шифрование мультимедиа из руководства по безопасности Teams.

Важные предварительные условия

Прежде чем вы сможете использовать шифрование, вам может понадобиться выполнить некоторые задачи настройки. При настройке параметров шифрования не выполняется проверка соответствия этим предварительным условиям.

Активация Azure Rights Management

Чтобы метки конфиденциальности применяли шифрование с помощью управления правами, необходимо активировать службу Azure Rights Management из Защита информации Microsoft Purview для клиента. В новых клиентах этот параметр используется по умолчанию, но вам может потребоваться активировать службу вручную. Дополнительные сведения см. в статье Активация службы защиты из Azure Information Protection.

Проверка требований к сети

Возможно, потребуется внести некоторые изменения на сетевых устройствах, таких как брандмауэры. Дополнительные сведения см. в разделе Брандмауэры и сетевая инфраструктура.

Проверка конфигурации Microsoft Entra

Существуют некоторые конфигурации Microsoft Entra, которые могут запретить авторизованный доступ к зашифрованным содержимому. Например, параметры доступа между клиентами и политики условного доступа. Дополнительные сведения см. в разделе Microsoft Entra конфигурации для зашифрованного содержимого.

Настройка Exchange для Azure Rights Management

Exchange не требуется настраивать для Azure Rights Management, прежде чем пользователи смогут применять метки в Outlook для шифрования электронной почты. Тем не менее, пока Exchange не настроен для Azure Rights Management, вы не получите полную функциональность шифрования с помощью управления правами.

Например, пользователи не могут просматривать зашифрованные сообщения электронной почты или зашифрованные приглашения на собрания на мобильных телефонах или с помощью Outlook в Интернете, зашифрованные сообщения электронной почты не могут быть проиндексированы для поиска, и вы не можете настроить Exchange Online защиты от потери данных для защиты Rights Management.

Чтобы служба Exchange могла поддерживать такие дополнительные сценарии, выполните следующие действия.

- Для Exchange Online см. инструкции для Exchange Online: настройка IRM.

- Для использования Exchange в локальной среде необходимо развертывание соединителя RMS и настройка серверов Exchange.

Настройка метки для шифрования

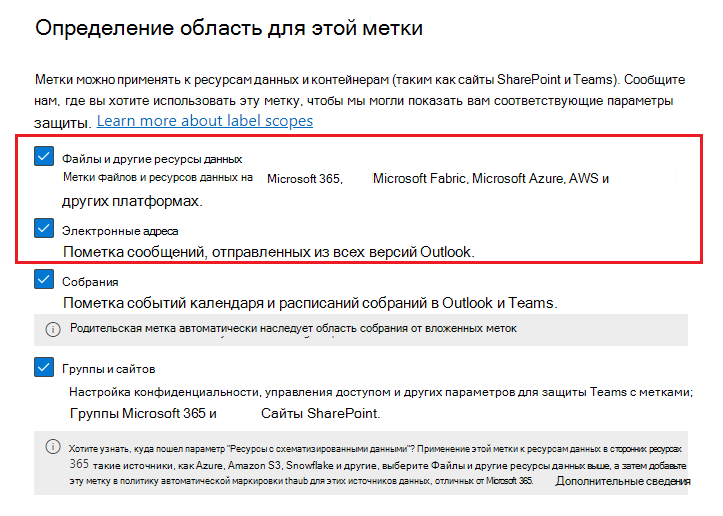

Следуйте общим инструкциям, чтобы создать или изменить метку конфиденциальности и убедитесь, что для область метки выбран параметр Файлы & другие ресурсы данных.

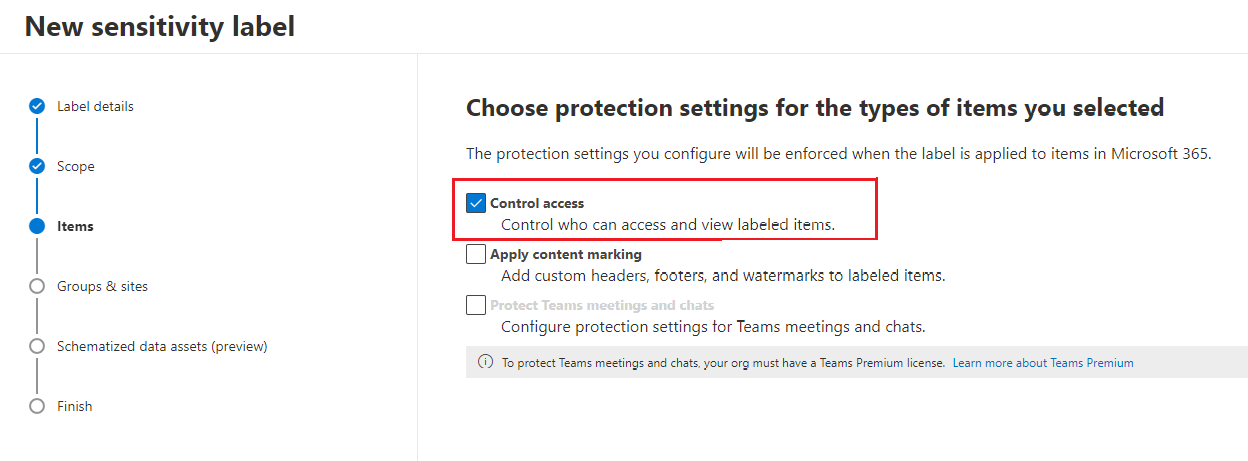

Затем на странице Выбор параметров защиты для выбранных типов элементов установите флажок Управление доступом.

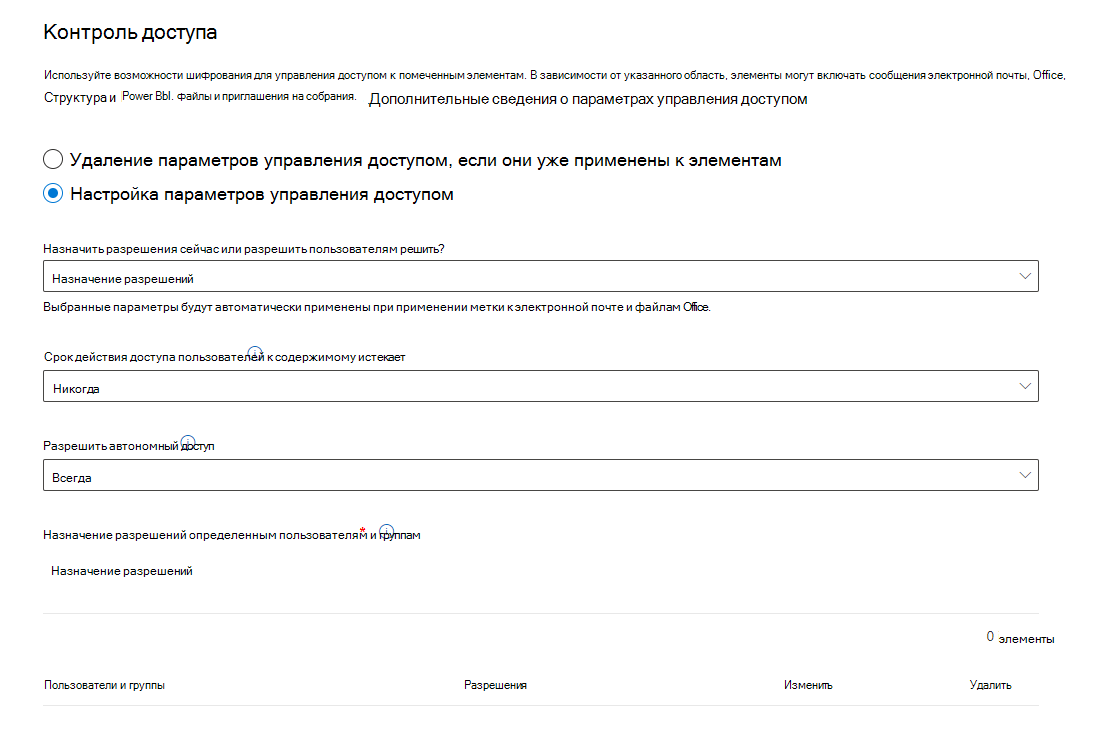

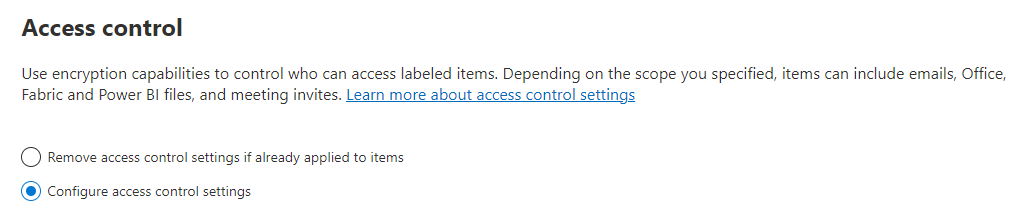

На странице Управление доступом выберите один из следующих параметров:

Удаление параметров управления доступом, если они уже применены к элементам. При выборе этого параметра применение метки удаляет существующее шифрование, даже если оно было применено независимо от метки конфиденциальности.

Важно понимать, что этот параметр может привести к метке конфиденциальности, которую пользователи не смогут применить, если у них недостаточно разрешений для удаления существующего шифрования. Дополнительные сведения об этом сценарии см. в разделе Что происходит с существующим шифрованием при применении метки.

Настройка параметров управления доступом. Включает шифрование с управлением правами и делает видимыми следующие параметры:

Инструкции по настройке этих параметров см. в разделе Настройка параметров шифрования ниже.

Изменение меток для нового применения шифрования или изменение существующих параметров шифрования

Обычной стратегией развертывания является первоначальная настройка меток конфиденциальности, которые не применяют шифрование, а затем изменение некоторых из существующих меток для применения шифрования. Когда изменения меток достигнут ваших приложений, измененные метки будут применять это шифрование для новых помеченных элементов.

Для файлов, доступных в SharePoint и OneDrive при включении SharePoint и OneDrive меток конфиденциальности , новое состояние шифрования файлов автоматически изменяется при следующем доступе к этим файлам. Например, они открываются в Office для Интернета или скачиваются. Нет необходимости удалять метку и повторно ее применить. Например, файлы, которые ранее были незашифрованы, шифруются.

Для других элементов, которые уже помечены, они сохраняют свое предыдущее состояние шифрования, если вы не удалите метку и не примените ее повторно. Например, после изменения метки конфиденциальности для применения шифрования при открытии ранее помеченных и незашифрованных документов или сообщений электронной почты в Office Desktop или Office Mobile эти элементы остаются незашифрованными, если вы не удалите метку и не примените ее повторно. Аналогичным образом, если изменить параметры метки конфиденциальности, чтобы не применять шифрование (удалить параметр для управления доступом), эти элементы останутся зашифрованными, если вы не удалите метку и не примените ее повторно.

Для элементов, которые уже помечены как шифрование и параметр назначить разрешения сейчас, при изменении параметров шифрования для пользователей или разрешений новые параметры будут применяться к существующим элементам при проверке подлинности пользователей в службе шифрования. В большинстве случаев нет необходимости удалять и повторно использовать метку. Однако если пользователи уже открыли зашифрованный документ или сообщение электронной почты, они не получат новые параметры, пока не истечет срок действия лицензии на использование и они не должны пройти повторную проверку подлинности. Дополнительные сведения об этом сценарии см. в соответствующем часто задаваемых вопросе о том, как работает шифрование.

При каждом изменении параметров шифрования, разрешающих пользователям назначать разрешения, это изменение применяется только к новым помеченным или повторно помеченным элементам. Например:

- Вы измените метку с назначения разрешений сейчас, чтобы разрешить пользователям назначать разрешения, или наоборот

- Вы измените метку с Не пересылать на Encrypt-Only или наоборот.

Что происходит с существующим шифрованием при применении метки

Если метка конфиденциальности применяется к незашифрованным содержимому, результат для параметров шифрования, который можно выбрать, будет понятным. Например, если вы не выбрали управление доступом, содержимое останется незашифрованным.

Но содержимое может быть уже зашифрованным. Например, другой пользователь мог применить:

- Собственные разрешения, в том числе определяемые пользователем разрешения по запросу метки, пользовательские разрешения клиента Защита информации Microsoft Purview и защита документов с ограниченным доступом из приложения Office.

- Шаблон управления правами, который шифрует содержимое независимо от метки. В эту категорию входят правила потока обработки почты, применяющие шифрование с помощью защиты прав.

- Метку, применяющую шифрование с разрешениями, назначенными администратором.

В следующей таблице указано, что происходит с существующим шифрованием при применении к содержимому метки конфиденциальности.

| Шифрование: не выбрано | Шифрование: настроено | Шифрование: удаление | |

|---|---|---|---|

| Разрешения, указанные пользователем | Исходное шифрование удаляется | Применяется новое шифрование | Исходное шифрование удаляется |

| Шаблон управления правами | Исходное шифрование сохраняется | Применяется новое шифрование | Исходное шифрование удаляется |

| Метка с разрешениями, определенными администратором | Исходное шифрование удаляется | Применяется новое шифрование | Исходное шифрование удаляется |

В случаях применения нового шифрования с меткой или удаления исходного шифрования эти действия выполняются, только если у пользователя, применяющего метку, есть соответствующее право на использование или роль:

- Право на использование экспорта или полного доступа.

- Роль издателя в службе управления правами или владельца в службе управления правами или суперпользователя.

Если у пользователя нет одного из этих прав или ролей, метка не может быть применена и поэтому сохраняется исходное шифрование. Для пользователя отображается следующее сообщение: У вас нет разрешения на внесение изменений в метку конфиденциальности. Обратитесь к владельцу содержимого.

Например, пользователь, применяющий параметр "Не пересылать" к сообщению электронной почты, может изменить метку цепочки, чтобы заменить шифрование или удалить его, поскольку является владельцем в службе управления правами для электронной почты. Но получатели этого сообщения, за исключением суперпользователей, не смогут изменять его метку, так как у них нет необходимых прав на использование.

Email вложения для зашифрованных сообщений электронной почты и приглашений на собрания

Когда сообщение электронной почты или приглашение на собрание шифруется любым способом, все незашифрованные документы Office, присоединенные к сообщению электронной почты или приглашению, автоматически наследуют те же параметры шифрования. Вы не можете отключить это наследование шифрования, например с помощью параметра или метки области.

Любая метка конфиденциальности из сообщения электронной почты или приглашения на собрание не наследуется вложением, но может автоматически применяться, когда пользователь в том же клиенте открывает документ. Дополнительные сведения см. в разделе Сопоставление меток на основе шифрования для документов.

Предварительно зашифрованные документы, добавленные в качестве вложений, всегда сохраняют исходное шифрование.

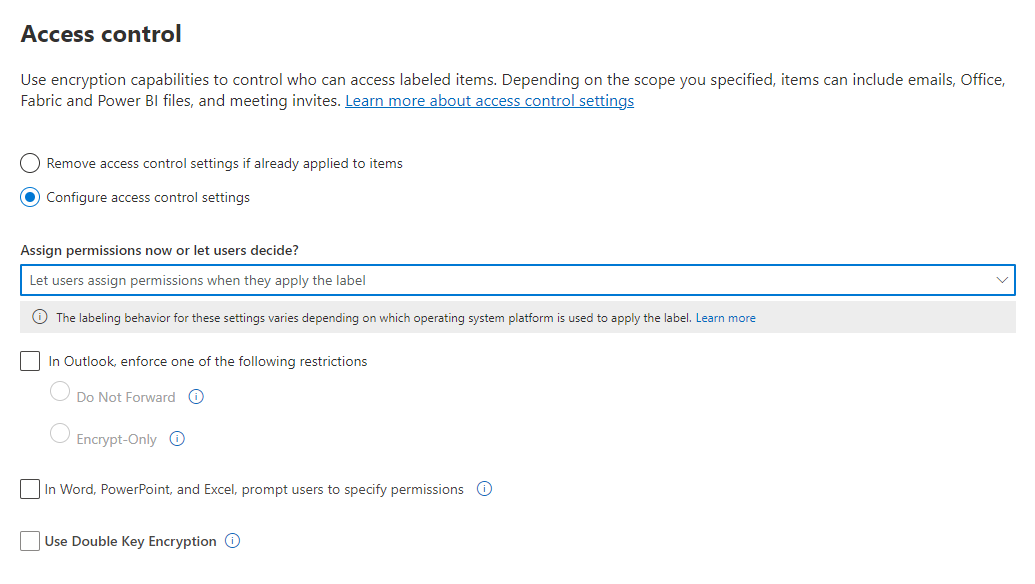

Настройка параметров шифрования

При выборе параметра Настройка параметров управления доступом на странице Управление доступом для создания или изменения метки конфиденциальности выберите один из следующих параметров:

- Назначить разрешения сразу, чтобы указать конкретных пользователей и разрешения, которые они получат на содержимое с примененной меткой. Дополнительные сведения см. в следующем разделе Назначение разрешений.

- Разрешить пользователям назначать разрешения, когда они применяют метку к содержимому. С помощью этого параметра вы обеспечите пользователям вашей организации определенную гибкость, которая может быть необходима для совместной работы и выполнения рабочих задач. Дополнительные сведения см. в разделе Предоставление пользователям возможности назначать разрешения на этой странице.

Например, если у вас метка конфиденциальности с именем Строго конфиденциально, которая будет применяться к данным самого высокого уровня конфиденциальности, вам может понадобиться сразу указать пользователей, которые получат разрешение на такое содержимое, а также тип разрешений.

Альтернативное решение: если у вас есть метка конфиденциальности Деловые контракты, а рабочий процесс организации требует, чтобы пользователи работали над таким содержимым совместно с разными специалистами по мере необходимости, вы можете позволить пользователям самостоятельно указывать, кто получит разрешения, при назначении метки. Такая гибкость способствует продуктивной работе пользователей и сокращает количество обращений к администраторам с просьбой обновить или создать новые метки конфиденциальности в соответствии с определенными сценариями.

Выбор, нужно ли назначать разрешения сразу или разрешить пользователям назначать разрешения:

Назначение разрешений

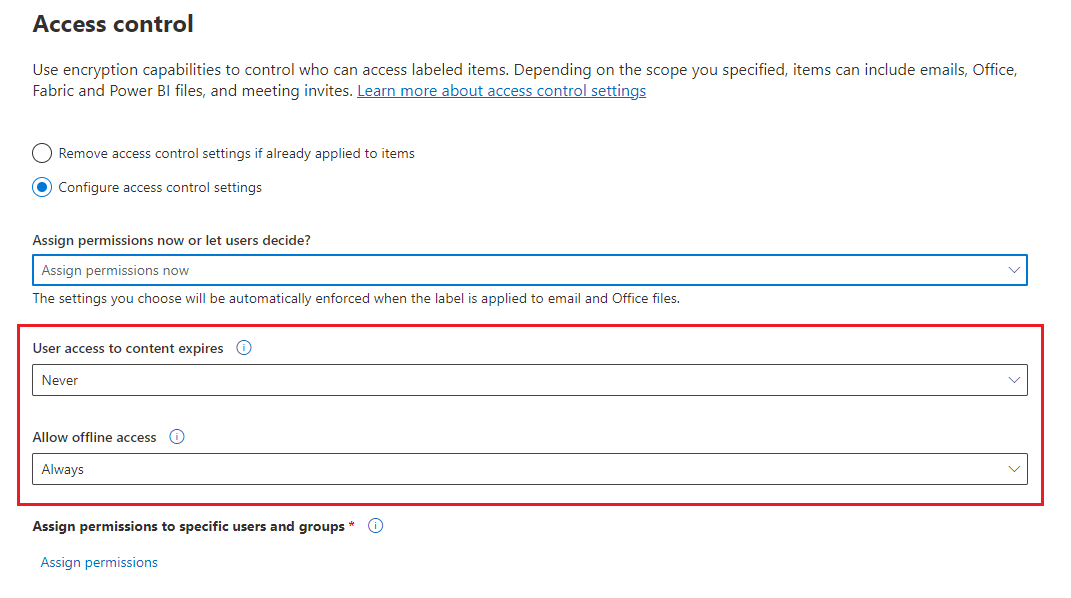

Используйте следующие параметры для управления доступом к электронной почте, приглашениям на собрания (если они включены) или документам, к которым применяется эта метка. Варианты действий:

Разрешите срок действия доступа к содержимому с метками либо в определенную дату, либо через определенное число дней после применения метки. По истечении этого времени пользователи не смогут открыть помеченный элемент. Если вы укажете дату, она вступает в силу в полночь для этой даты в текущем часовом поясе. Некоторые почтовые клиенты могут не применять срок действия и отображать сообщения электронной почты после даты окончания срока действия из-за механизмов кэширования.

Разрешать автономный доступ никогда, всегда или в течение определенного количества дней после применения метки. Используйте этот параметр, чтобы найти компромисс между требованиями безопасности и возможностью открывать зашифрованное содержимое, если у пользователя нет подключения к Интернету. Если вы ограничиваете доступ в режиме автономной работы вариантом "никогда" или "на определенное количество дней", при достижении соответствующего порогового значения пользователи должны снова пройти проверку подлинности, а сведения об их доступе записываются в журнал. Дополнительные сведения о том, как работает этот процесс, см. в следующем разделе, посвященном Управлению лицензионными правами.

Параметры управления доступом для зашифрованного содержимого:

Рекомендации для параметров срока действия и автономного доступа:

| Параметр | Рекомендуемый параметр |

|---|---|

| Срок действия прав пользователей на доступ к содержимому истекает. | Никогда, если для содержимого не указано определенное требование по времени. |

| Разрешить автономный доступ. | Зависит от конфиденциальности содержимого: - В течение определенного числа дней = 7 для конфиденциальных бизнес-данных, передача которых неавторизованным пользователям может нанести ущерб бизнесу. Эта рекомендация обеспечивает сбалансированный компромисс между гибкостью и безопасностью. Примеры: контракты, отчеты системы безопасности, прогнозные сводки и данные о продажах клиентам. - Никогда для строго конфиденциальных бизнес-данных, предоставление которых неавторизованным пользователям может нанести ущерб организации. Эта рекомендация определяет приоритет безопасности над гибкостью и гарантирует, что при удалении доступа одного или нескольких пользователей к документу они не смогут открыть его. Примеры: информация о сотрудниках и клиентах, пароли, исходный код и финансовые отчеты, о которых объявляется заранее. - Всегдадля менее конфиденциального содержимого, если не имеет значения, могут ли пользователи продолжать открывать зашифрованное содержимое в течение 30 дней (или иного настроенного срока действия лицензии для клиента), если их доступ был отменен, но ранее они открывали зашифрованное содержимое. |

Только метки, настроенные для назначения разрешений, теперь поддерживают разные значения для автономного доступа. Метки, которые позволяют пользователям назначать разрешения, автоматически используют срок действия управления лицензионными правами клиента. Например, метки, которые настроены с параметрами "Не пересылать", "Только шифрование" и просят пользователей задать собственные разрешения. Значение по умолчанию для этого параметра — 30 дней.

Служба управления правами использует лицензию для доступа в режиме автономной работы

Примечание.

Вы можете настроить параметр шифрования, чтобы разрешить автономный доступ, но некоторые приложения могут не поддерживать автономный доступ для зашифрованного содержимого. Например, помеченные и зашифрованные файлы в Power BI Desktop не будут открываться, если вы в автономном режиме.

Когда пользователь открывает элемент, защищенный шифрованием из службы Azure Rights Management, пользователю предоставляется лицензия на использование Azure Rights Management для этого содержимого. Эта лицензия на использование является сертификатом, содержащим права пользователя на использование документа или сообщения электронной почты, а также ключ шифрования, примененный для шифрования содержимого. Лицензия на использование также содержит дату окончания срока действия, если она установлена, и срок действия лицензии на использование.

Если дата окончания срока действия не установлена, срок действия лицензии на использование по умолчанию для клиента составляет 30 дней. В течение срока действия лицензии на использование пользователь не будет повторно авторизации или повторно авторизации для содержимого. Этот процесс позволяет пользователю продолжать открывать защищенный документ или электронную почту без подключения к Интернету. По истечении срока действия лицензии на использование при следующем доступе пользователя к защищенному документу или электронной почте пользователь должен пройти повторную проверку подлинности и повторно авторизации.

Помимо повторной проверки подлинности переоцениваются параметры шифрования и принадлежность пользователя к группе. Это означает, что пользователи могут столкнуться с различными результатами доступа для одного и того же элемента, если в параметрах шифрования или членстве в группах произошли изменения с момента последнего доступа к содержимому.

Чтобы узнать, как изменить стандартный параметр 30-дневного срока действия, см. раздел Лицензия на использования службы Microsoft Azure AD Rights Management.

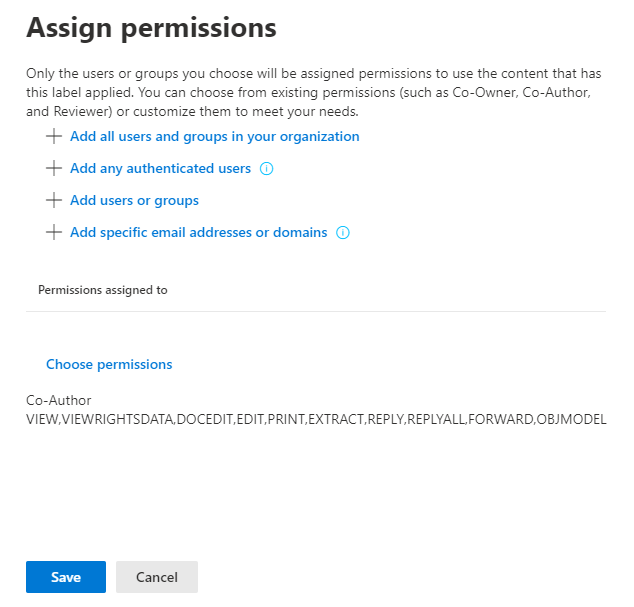

Назначение разрешений определенным пользователям или группам

Вы можете предоставить разрешения определенным людям, чтобы только они могли работать с содержимым, которому присвоена метка:

Сначала добавьте пользователей или группы, которым будут назначены разрешения в отношении содержимого с присвоенной меткой.

Затем выберите, какие разрешения должны быть у этих пользователей в отношении содержимого с присвоенной меткой.

Назначение разрешений:

Добавление пользователей или групп

Когда вы назначаете разрешения, вы можете выбрать один из приведенных ниже вариантов.

Все в вашей организации (все участники клиента). Этот параметр исключает гостевые учетные записи.

Все прошедшие проверку подлинности пользователи. Изучите требования и ограничения этого параметра перед его выбором.

Любой конкретный пользователь или группа безопасности с поддержкой электронной почты, группа рассылки или группа Microsoft 365 в Microsoft Entra ID. В группах Microsoft 365 может быть статическое или динамическое членство. Нельзя использовать динамическую группу рассылки из Exchange, так как этот тип группы не синхронизирован с Microsoft Entra ID. Вы также не можете использовать группы безопасности, для которых не включена электронная почта.

Вы можете указать группы, содержащие почтовые контакты, в качестве удобного метода предоставления доступа нескольким людям за пределами вашей организации, но в настоящее время существует известная проблема с этой конфигурацией. Дополнительные сведения см. в разделе Контакты почты в группах с периодическим доступом к зашифрованному содержимому.

Любой адрес электронной почты или домен. Используйте этот параметр, чтобы указать всех пользователей в другой организации, которые используют Microsoft Entra ID, введя любое доменное имя из этой организации. Вы также можете использовать этот вариант для поставщиков социальных служб, указав их доменное имя, например gmail.com, hotmail.com или outlook.com.

Примечание.

Если указать домен из организации, которая использует Microsoft Entra ID, вы не сможете ограничить доступ к конкретному домену. Вместо этого все проверенные домены в Microsoft Entra ID автоматически включаются для клиента, которому принадлежит указанное доменное имя.

Если вы выбираете всех пользователей и группы в своей организации или указываете каталог, пользователи или группы должны иметь адрес электронной почты.

Рекомендуется использовать группы, а не пользователей. Эта стратегия упрощает настройку.

Требования и ограничения для параметра "Добавление всех пользователей, прошедших проверку подлинности"

Этот параметр не ограничивает список пользователей, которым доступно содержимое, зашифрованное меткой, при этом он шифрует содержимое и предоставляет возможности ограничить использование содержимого (разрешения) и доступ к нему (срок действия и автономный доступ). Однако приложение, открывающее зашифрованное содержимое, должно поддерживать используемую проверку подлинности. По этой причине федеративные поставщики социальных сетей, такие как Google, и однократная проверка подлинности секретного кода работают только для сообщений электронной почты и приглашений на собрания и только при использовании Exchange Online. Учетные записи Майкрософт можно использовать с приложениями Office 365 и средством просмотра Защита информации Microsoft Purview.

Примечание.

Рассмотрите возможность использования этого параметра с интеграцией SharePoint и OneDrive с Microsoft Entra B2B, если для файлов Office в SharePoint и OneDrive включены метки конфиденциальности.

Некоторые типичные сценарии для параметра добавления всех пользователей, прошедших проверку подлинности:

- Вы разрешаете всем пользователям просматривать содержимое, но хотите ограничить способ его использования. Например, вы не хотите, чтобы содержимое изменялось, копировалось или распечатывалось.

- Вам не нужно ограничивать получателей доступа к содержимому, но требуется возможность подтверждения тех, кто его открывает.

- Вам требуется, чтобы содержимое было зашифровано при хранении и перемещении, но нет необходимости в элементах управления доступом.

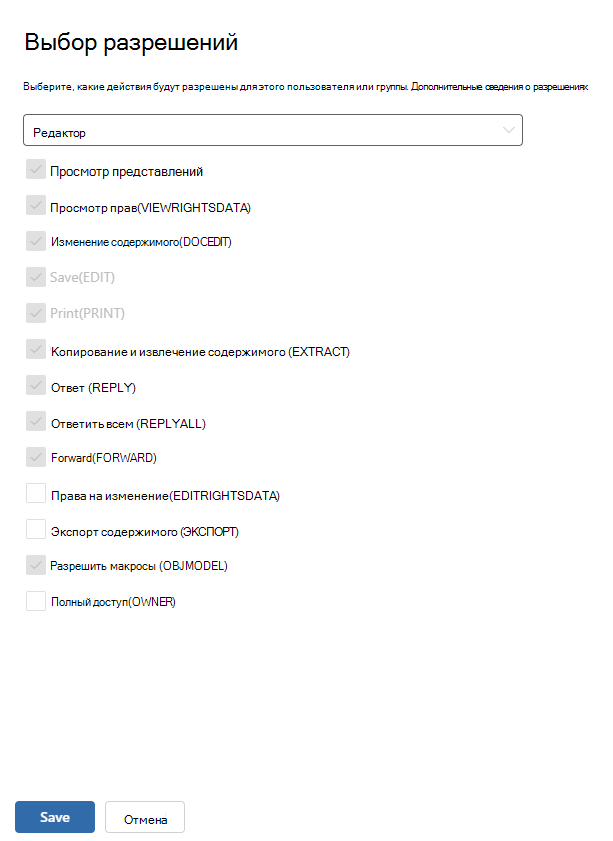

Выбор разрешений

При выборе того, какие разрешения следует предоставить определенным пользователям или группам, вы можете выбрать один из приведенных ниже вариантов.

- Предопределенный уровень разрешений с предустановленной группой прав, например Редактор или ограниченный Редактор.

- Настраиваемые разрешения, в которых можно выбрать одно или несколько прав использования.

Дополнительные сведения о выборе соответствующих разрешений см. в разделе Права на использование и их описание.

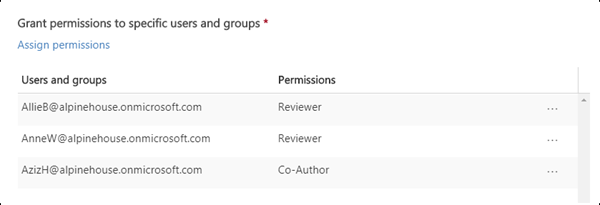

Обратите внимание, что одна и та же метка может предоставлять разные разрешения для разных пользователей. Например, одна метка может назначить некоторых пользователей ограниченным Редактор и другого пользователя в качестве владельца, как показано на следующем снимке экрана.

Для этого добавьте пользователей или группы, назначьте им разрешения и сохраните эти параметры. Затем повторите эти действия, добавляя пользователей и назначая им разрешения, сохраняя параметры каждый раз. Эту конфигурацию можно повторять так часто, как это необходимо, чтобы определить различные разрешения для разных пользователей.

У издателя в службе управления правами (пользователь, применяющий метку конфиденциальности) всегда остается полный контроль

По умолчанию для шифрования метки конфиденциальности используется служба Azure Rights Management из Защита информации Microsoft Purview. Когда пользователь применяет метку конфиденциальности для защиты документа или электронной почты с помощью шифрования, он становится издателем в службе управления правами для такого содержимого.

Издателю в службе управления правами всегда предоставляются разрешения на полный доступ для документа или электронной почты, а также приведенные ниже полномочия.

- Если в параметрах шифрования есть дата окончания срока действия, издатель в службе управления правами по-прежнему может открывать и редактировать документ или сообщения электронной почты после этой даты.

- Издатель в службе управления правами всегда может получить доступ к документу или электронной почте в режиме автономной работы.

- Издатель в службе управления правами по-прежнему может открывать документ после того, как тот будет отозван.

Дополнительные сведения см. в статье Издатель в службе управления правами и владелец в службе управления правами.

Динамические водяные знаки

Примечание.

Это предварительная версия параметра, которая может быть изменена.

Определите необходимые минимальные версии с помощью таблиц возможностей и строки Динамические водяные знаки.

Когда пользователь обращается к файлу с этой меткой конфиденциальности, по умолчанию его имя участника-пользователя (UPN) динамически вставляется в виде подложки на каждой странице файла. Как правило, имя участника-пользователя совпадает с адресом электронной почты пользователя. При необходимости с помощью командлета PowerShell Set-Label с параметром DynamicWatermarkDisplay можно указать настраиваемую строку, которая также поддерживает переменные, включающие дату и время.

Эта подложка хорошо видна при просмотре файла на устройстве и сохраняется при печати, но не при экспорте. Эта подложка более безопасна, чем стандартная маркировка содержимого для метки, так как пользователь не может вручную удалить или изменить ее.

Единственный способ удалить водяной знак заключается в повторной маркировке документа, выбор метки конфиденциальности, которая применяет другой динамический водяной знак, или без динамического водяного знака. Однако, как и в случае со всем зашифрованным содержимым, пользователь должен иметь право на использование экспорт или полный доступ, чтобы удалить существующее шифрование.

Эта защитная подложка поддерживается только для меток конфиденциальности, которые применяют шифрование, и с конфигурацией Назначение разрешений сейчас , которая иногда называется "разрешениями, определенными администратором". Используйте его для самых конфиденциальных документов в качестве визуального сдерживающего фактора для захвата экрана человеком, открывшим документ. Однако следует учитывать следующие аспекты.

Чтобы открыть документ с метками, в который применяются динамические водяные знаки, необходимо выполнить одно из следующих действий:

Пользователь является владельцем Rights Management, что в большинстве случаев означает, что он применил метку самостоятельно. Дополнительные сведения см. в статье Издатель в службе управления правами и владелец в службе управления правами.

Пользователь открывает документ с приложением, которое понимает динамические водяные знаки. Используйте таблицы возможностей и строку Динамические водяные знаки для подтверждения поддерживаемых версий.

Пользователь открывает документ в Office в Интернете.

Если ни одно из этих условий не выполняется, когда пользователь открывает документ в приложении Office, документ не открывается. Убедитесь, что вы понимаете это ограничение, прежде чем использовать эту конфигурацию меток.

Предостережение

Приложения Microsoft Office либо запретят доступ, если они не поддерживают динамические водяные знаки, либо принудительно применяют динамические водяные знаки, если они это делают.

Рекомендации по ранее помеченным документам:

Как и все измененные параметры шифрования, только что настроенная динамическая подложка не сразу применяется, если у вас уже есть действительная лицензия на использование rights Management для документа. По истечении срока действия лицензии на использование необходимо повторно пройти проверку подлинности в службе Azure Rights Management, чтобы открыть документ, после чего будет применен параметр динамической подложки.

Автоматическое обнаружение и разрешение отсутствуют, если метка конфиденциальности ранее применяла стандартный водяной знак в качестве маркировки содержимого.

Шифрование с двойным ключом

Примечание.

Для встроенной маркировки определите необходимые минимальные версии с помощью таблиц возможностей и строки Шифрование двойного ключа (DKE).

Выберите параметр Метка шифрования двойного ключа только после того, как вы настроили службу шифрования двойных ключей и вам потребуется использовать это шифрование с двойным ключом для файлов и сообщений электронной почты, к которым будет применена эта метка. После настройки и сохранения метки вы не сможете ее изменить.

Дополнительные сведения, предварительные требования и инструкции по настройке см. в статье Шифрование с двойным ключом (DKE).

Предоставление пользователям возможности назначать разрешения

Важно!

Не все клиенты применения меток поддерживают все параметры, разрешающие пользователям назначать собственные разрешения. Используйте этот раздел, чтобы узнать больше.

Вы можете использовать следующие варианты, чтобы позволить пользователям назначать разрешения, когда они вручную применяют метку конфиденциальности к содержимому.

В Outlook пользователь может выбрать ограничения, эквивалентные параметру Не пересылать или Только шифрование для определенных получателей.

Параметр "Не пересылать" поддерживается всеми почтовыми клиентами, которые поддерживают метки конфиденциальности. Однако применение параметра "Только шифрование " с меткой конфиденциальности является более поздним выпуском. В почтовых клиентах, не поддерживающих эту возможность, метка не отображается.

Чтобы проверить минимальный номер версии приложений Outlook, использующих встроенное применение меток для поддержки применения параметра "Только шифрование" с меткой конфиденциальности, см. таблицу возможностей для Outlook и строку Предоставление пользователям возможности назначать разрешения: только шифрование.

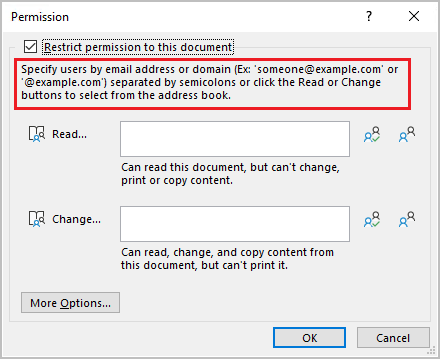

В Word, PowerPoint и Excel пользователю предлагается выбрать собственные разрешения для определенных пользователей, групп или организаций.

Для приложений Office, которые не поддерживают эту возможность, метка либо не будет видна для пользователей, либо метка отображается для согласованности, но ее нельзя применить с сообщением с объяснением для пользователей.

Чтобы проверка, какие приложения Office поддерживают этот параметр, используйте таблицу возможностей для Word, Excel и PowerPoint, а также строки для параметра Разрешить пользователям назначать разрешения.

Примечание.

Вы не сможете использовать эти конфигурации, если метка область исключает электронную почту (не пересылать и только шифровать) или исключает файлы (для запроса пользователей в Word, PowerPoint и Excel). Дополнительные сведения см. в разделе Область меток только для файлов или сообщений электронной почты.

Если параметры поддерживаются, используйте следующую таблицу, чтобы определить, когда пользователям будет отображаться метка конфиденциальности:

| Параметр | Метка отображается в Outlook | Метка отображается в Word, Excel, PowerPoint |

|---|---|---|

| В Outlook применить ограничения с помощью параметра "Не пересылать" или "Только шифрование" | Да | Нет |

| В Word, PowerPoint и Excel предлагать пользователям задать разрешения | Нет | Да |

При выборе обоих параметров метка будет отображаться как в Outlook, так и в Word, Excel и PowerPoint.

Метку конфиденциальности, которая позволяет пользователям назначать разрешения, можно рекомендовать пользователям, но она может автоматически применяться только для параметров Не пересылать и Encrypt-Only.

Настройка назначаемых пользователем разрешений:

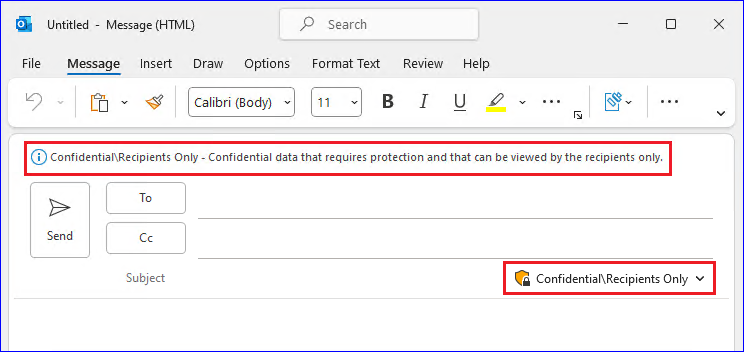

Ограничения для Outlook

В Outlook, когда пользователь применяет метку конфиденциальности, которая позволяет ему назначать разрешения сообщению, вы можете выбрать Не пересылать или Только шифрование. Пользователь видит имя и описание метки в верхней части сообщения, что указывает на защиту содержимого. В отличие от Word, PowerPoint и Excel (см. следующий раздел), пользователям не предлагается выбрать определенные разрешения. Для этой конфигурации разрешениями управляет администратор, но не тот, кто имеет доступ.

Если к сообщению электронной почты применяется любой из этих параметров, оно зашифровано, а получатели будут должны пройти проверку подлинности. После этого получателям автоматически будут присвоены ограниченные права на использование:

Не пересылать: получатели не смогут ни пересылать, ни печатать сообщение электронной почты, ни копировать из него фрагменты. Например, в клиенте Outlook кнопка "Переслать", пункты меню "Сохранить как" и "Печать" будут недоступны, и вы не сможете ни добавить, ни изменить получателей в полях "Кому", "Копия" или "СК".

Дополнительные сведения о том, как работает этот параметр, см. в разделе Параметр "Не пересылать" для электронной почты.

Только шифрование: у получателей есть все права на использование, кроме "Сохранить как", "Экспорт" и "Полный доступ". Такое сочетание прав на использование означает, что у получателей нет ограничений, за исключением того, что они не могут удалить защиту. Например, получатель может копировать фрагменты из сообщения электронной почты, распечатать его, а также перенаправить.

Дополнительные сведения о том, как работает этот параметр, см. в разделе Параметр "Только шифрование" для электронной почты.

Незашифрованные документы Office, прикрепленные к сообщению электронной почты или приглашению на собрание, автоматически наследуют те же ограничения. Для параметра "Не пересылать" права на использование, применяемые к таким документам: "Редактировать содержимое", "Редактировать", "Сохранить", "Просмотреть", "Открыть", "Прочесть" и "Разрешить макросы". Если пользователю нужны другие права на использование для вложения или вложение не является документом Office, поддерживающим эту унаследованную защиту, пользователю необходимо зашифровать файл, прежде чем вложить его в сообщение электронной почты или приглашение на собрание.

Разрешения для Word, PowerPoint и Excel

В Word, PowerPoint и Excel, когда пользователь применяет метку конфиденциальности, позволяющую назначать разрешения документу, ему предлагается выбрать пользователей и разрешения для шифрования. В этой конфигурации пользователь, а не администратор, определяет, кто может получить доступ к документу, и какие у него есть разрешения.

Поддержка настраиваемых разрешений для всей организации.

Для встроенной маркировки в Windows пользователи могут дополнительно указать доменное имя при появлении запроса на выбор пользователей и разрешений. При вводе доменного имени разрешения будут применяться ко всем пользователям в организации, которая владеет доменом и находится в Microsoft Entra ID. Чтобы определить минимальные версии, поддерживающие этот параметр, используйте таблицу возможностей и строку Разрешить пользователям назначать разрешения:- Запрашивать у пользователей настраиваемые разрешения (пользователи, группы и организации).

Примечание.

Отображаемое диалоговое окно обновляется в последних версиях приложений Office, но поддержка настраиваемых разрешений для всей организации сохраняется при вводе доменного имени. Сведения об этой поддержке содержатся во всплывающем окне со сведениями.

Например, пользователь вводит @contoso.com (или contoso.com) и предоставляет доступ на чтение. Так как корпорация Contoso владеет доменом contoso.com, всем пользователям в этом домене и всем остальным доменам, принадлежащим организации в Microsoft Entra ID, будет предоставлен доступ на чтение.

Примечание.

При указании этих значений не заключайте их в кавычки.

Важно, чтобы пользователи знали, что доступ не ограничивается только пользователями в указанном домене. Например, @sales.contoso.com не будет ограничивать доступ пользователей только в поддомене продаж, но также предоставляет доступ пользователям в домене marketing.contoso.com и даже пользователям с несвязанным пространством имен в том же Microsoft Entra клиенте.

Примеры настроек параметров шифрования

Для каждого приведенного ниже примера выполните настройку на странице Управление доступом , если выбран параметр Настроить параметры управления доступом :

Пример 1. Метка, применяющая параметр "Не пересылать" при отправке зашифрованного письма в учетную запись Gmail

Эта метка отображается только в Outlook и Outlook в Интернете, и необходимо использовать Exchange Online. Проинструктируйте пользователей о необходимости выбора этой метки, когда требуется отправить зашифрованное письмо пользователю, применяющему учетную запись Gmail (или другую учетную запись электронной почты за пределами вашей организации).

Ваши пользователи вводят адрес электронной почты Gmail в поле Кому. Затем они выбирают метку, и параметр "Не пересылать" автоматически добавляется в письмо. В результате получатели не смогут переслать письмо, распечатать его, копировать из него, а также сохранять письмо за пределами своего почтового ящика с помощью операции Сохранить как.

На странице Управление доступом . Для параметра Назначить разрешения сейчас или разрешить пользователям решить? выберите Разрешить пользователям назначать разрешения при применении метки.

Установите флажок В Outlook применить ограничения, эквивалентные параметру "Не пересылать".

Если установлен флажок В Word, PowerPoint и Excel предлагать пользователям задать разрешения, снимите его.

Щелкните Далее и завершите настройку.

Пример 2. Метка, допускающая разрешения только для чтения для всех пользователей из другой организации

Эта метка подходит для предоставления общего доступа к конфиденциальным документам с разрешением только для чтения, и для просмотра документов всегда требуется подключение к Интернету.

Эта метка не подходит для сообщений электронной почты.

На странице *Управление доступом выберите Назначить разрешения сейчас или разрешить пользователям решить? Выберите Назначить разрешения сейчас.

Для параметра Разрешить автономный доступ выберите Никогда.

Щелкните Назначить разрешения.

В области Назначение разрешений выберите Добавить конкретные адреса электронной почты или домены.

В текстовом поле введите имя домена из другой организации, например fabrikam.com. Затем нажмите Добавить.

Нажмите кнопку Выбрать разрешения.

В области Выбор разрешений щелкните раскрывающийся список, выберите Пользователь с правом просмотра и нажмите Сохранить.

В области Назначить разрешения нажмите Сохранить.

На странице Управление доступом нажмите кнопку Далее и завершите настройку.

Пример 3. Добавление внешних пользователей в существующую метку, шифрующую содержимое

Добавляемые новые пользователи смогут открывать документы и сообщения электронной почты, уже защищенные с помощью этой метки. Разрешения, предоставляемые этим пользователям, могут отличаться от разрешений существующих пользователей.

На странице Управление доступом установите флажок Назначить разрешения сейчас или разрешить пользователям решить? убедитесь, что выбран параметр Назначить разрешения .

Щелкните Назначить разрешения.

В области Назначение разрешений выберите Добавить конкретные адреса электронной почты или домены.

В текстовом поле введите адрес электронной почты первого пользователя (или группы) для добавления и нажмите Добавить.

Нажмите кнопку Выбрать разрешения.

В области Выбор разрешений выберите разрешения для этого пользователя (или группы) и нажмите Сохранить.

В области Назначить разрешения повторите действия 3–6 для каждого пользователя (или группы), которого нужно добавить в эту метку. Затем нажмите кнопку Сохранить.

На странице Управление доступом нажмите кнопку Далее и завершите настройку.

Пример 4. Метка, шифрующая содержимое, но не ограничивающая доступ к нему

Преимущество этой настройки состоит в том, что вам не требуется указывать пользователей, группы или домены, чтобы зашифровать сообщение электронной почты или документ. Содержимое будет зашифровано, и вы по-прежнему указываете права на использование, срок действия и возможность автономного доступа.

Используйте эту настройку только в том случае, если вам не требуется ограничивать, кто может открывать защищенный документ или сообщение электронной почты. См. дополнительные сведения об этой настройке.

На странице Управление доступом установите флажок Назначить разрешения сейчас или разрешить пользователям решить? убедитесь, что выбран параметр Назначить разрешения .

Настройте параметры Срок действия прав пользователей на доступ к содержимому истекает и Разрешить автономный доступ в соответствии с требованиями.

Щелкните Назначить разрешения.

В области Назначить разрешения выберите Добавить пользователей, прошедших проверку подлинности.

В области Пользователи и группы автоматически добавится раздел Пользователи, прошедшие проверку подлинности. Вы не можете изменить это значение. Его можно только удалить, что отменяет выбор параметра Добавить пользователей, прошедших проверку подлинности.

Нажмите кнопку Выбрать разрешения.

В области Выбор разрешений щелкните раскрывающийся список, выберите нужные разрешения и нажмите Сохранить.

В области Назначить разрешения нажмите Сохранить.

На странице Управление доступом нажмите кнопку Далее и завершите настройку.

Сведения для зашифрованного содержимого

Шифрование наиболее конфиденциальных документов и писем позволяет гарантировать, что только авторизованные пользователи смогут получить доступ к этим данным. Однако следует учитывать некоторые моменты:

Если в вашей организации не включены метки конфиденциальности для файлов Office в SharePoint и OneDrive:

- Поиск, обнаружение электронных данных и Delve не будут поддерживать зашифрованные файлы.

- Политики защиты от потери данных применяются к метаданным этих зашифрованных файлов, включая сведения о метках хранения (но не к содержимому файлов, например номерам кредитных карт).

- Пользователи не могут открывать зашифрованные файлы с помощью Office для Интернета. Если включены метки конфиденциальности для файлов Office в SharePoint и OneDrive, пользователи могут использовать Office для Интернета для открытия зашифрованных файлов с некоторыми ограничениями, включая шифрование, примененное с помощью локального ключа (известного как "хранение собственного ключа" или HYOK), шифрование с двойным ключом и шифрование, примененное независимо от метки конфиденциальности.

При совместном использовании зашифрованных документов с людьми за пределами вашей организации может потребоваться создать гостевые учетные записи и изменить политики условного доступа. Дополнительные сведения см. в разделе Совместное использование зашифрованных документов с внешними пользователями.

Когда авторизованные пользователи открывают зашифрованные документы в приложениях Office, в верхней части приложения на желтой панели сообщений отображается название и описание метки. Если разрешения функции шифрования действуют и для пользователей за пределами вашей организации, внимательно проверьте названия и описания меток, которые будут отображаться на панели сообщений при открытии документа.

Чтобы несколько пользователей одновременно редактировали зашифрованный файл, все они должны использовать Office в Интернете, либо вам следует включить совместную работу над файлами, зашифрованными с помощью меток конфиденциальности, а у всех пользователей должны быть приложения Office, поддерживающие эту функцию. В противном случае, если файл уже открыт:

- В приложениях Office (Windows, Mac, Android и iOS) для пользователей отобразится сообщение Файл используется с именем пользователя, который извлек файл. После этого они смогут просмотреть копию файла, предназначенную только для чтения, или сохранить и изменить копию файла, а также получать уведомления о доступности файла.

- В Office в Интернете пользователям выводится ошибка с сообщением о том, что они не могут редактировать документ с другими людьми. После этого они смогут выбрать команду Открыть в режиме чтения.

Функция автосохранения в приложениях Office отключена для зашифрованных файлов, если вы не включили совместное редактирование для файлов, зашифрованных с помощью меток конфиденциальности. Для пользователей отображается сообщение о том, что в файле есть ограниченные разрешения, которые требуется удалить, чтобы можно было включить автосохранение.

Office для Windows поддерживает метки, которые применяют шифрование, если пользователи не подключены к Интернету. Но для других платформ (macOS, iOS, Android) пользователи должны быть подключены к сети, чтобы применить эти метки в приложениях Office. Клиент Защита информации Microsoft Purview также должен быть подключен к сети, чтобы применить эти метки в проводник и PowerShell. Для открытия зашифрованного содержимого пользователям не нужно быть в сети. Дополнительные сведения об автономном доступе см. в разделе Лицензия на использование Rights Management для автономного доступа.

Открытие зашифрованных файлов в приложениях Office (Windows, Mac, Android и iOS) может выполняться дольше.

Если метка, применяющая шифрование, добавлена с помощью приложения Office, когда документ извлечен из SharePoint и пользователь отменяет извлечение, документ сохраняет метку и остается зашифрованным.

Если вы не включили совместное редактирование для файлов, зашифрованных с помощью меток конфиденциальности, следующие действия для зашифрованных файлов не поддерживаются в приложениях Office (Windows, Mac, Android и iOS), и пользователи увидят сообщение об ошибке о том, что что-то пошло не так. Однако в качестве альтернативы можно использовать возможности SharePoint:

- Просмотр, восстановление и сохранение копий предыдущих версий. В качестве альтернативы пользователи могут выполнять эти действия с помощью Office для Интернета при включении и настройке управления версиями для списка или библиотеки.

- Изменение имени или расположения файлов. В качестве альтернативы пользователи могут переименовать файл, папку или ссылку в библиотеке документов в SharePoint.

Для оптимальной совместной работы над файлами, зашифрованными с помощью меток конфиденциальности, рекомендуется использовать метки конфиденциальности для файлов Office в SharePoint и OneDrive и Office в Интернете.

Дальнейшие действия

Требуется предоставить общий доступ к помеченным зашифрованным документам пользователям за пределами вашей организации? См. раздел Совместное использование зашифрованных документов с внешними пользователями.

Сведения об использовании меток конфиденциальности для шифрования видео- и аудиопотоков для собраний Teams см. в статье Использование меток конфиденциальности для защиты элементов календаря, собраний Teams и чата.