Непрерывная оценка доступа

Истечение срока действия и обновление маркеров — это стандартный для отрасли механизм. Когда клиентское приложение, например Outlook, подключается к службе, такой как Exchange Online, запросы API авторизуются с помощью маркеров доступа OAuth 2.0. По умолчанию маркеры доступа действительны в течение одного часа, когда срок действия клиента перенаправляется в Microsoft Entra, чтобы обновить их. Такой период обновления дает возможность повторно оценить политики доступа пользователей. Например, мы можем не обновить маркер из-за политики условного доступа или, так как пользователь отключен в каталоге.

Клиенты выражают озабоченность по поводу задержки между изменением условий для пользователя и применением изменений политики. Корпорация Майкрософт поэкспериментировала с подходом "тупого объекта" с уменьшенным временем существования маркеров, но обнаружила, что они ухудшают взаимодействие с пользователем и надежность без устранения рисков.

Своевременное реагирование на нарушения политики или проблемы безопасности действительно требует "беседы" между издателем токенов Microsoft Entra и проверяющей стороной (просвещенное приложение). Такой диалог предоставляет две важные возможности. Проверяющая сторона может увидеть, когда изменяются такие свойства, как сетевое расположение, и сообщить издателю маркера. Это также дает издателю возможность сообщить проверяющей стороне о необходимости прекратить учитывать маркеры для данного пользователя из-за компрометации учетной записи, выведения ее из строя или по другим причинам. Механизм для этой беседы — это непрерывная оценка доступа (CAE), стандарт отрасли на основе профиля оценки непрерывного доступа open ID (CAEP). Целью оценки критических событий является реагирование почти в режиме реального времени, но задержка до 15 минут может наблюдаться из-за времени распространения событий; Однако принудительное применение политики IP-адресов является мгновенным.

Начальная реализация непрерывной оценки доступа сосредоточена на Exchange, Teams и SharePoint Online.

Чтобы подготовить приложения к использованию CAE, изучите статью Использование API-интерфейсов с поддержкой оценки непрерывного доступа в приложениях.

Ключевые преимущества

- Завершение работы пользователя или сброс пароля: отзыв сеанса пользователя применяется практически в режиме реального времени.

- Изменение сетевого расположения: политики расположения условного доступа применяются практически в режиме реального времени.

- Экспорт маркера на компьютер за пределами надежной сети можно предотвратить с помощью политик расположения условного доступа.

Сценарии

Существуют два сценария для непрерывной оценки доступа: оценка критических событий и оценка политики условного доступа.

Оценка критических событий

Оценка непрерывного доступа реализуется путем включения таких служб, как Exchange Online, SharePoint Online и Teams, для подписки на критически важные события Microsoft Entra. Затем эти события можно оценивать и применять почти в реальном времени. Оценка критических событий не зависит от политик Условного доступа и поэтому доступна в любом клиенте. В настоящее время оцениваются следующие события:

- удаление или отключение учетной записи пользователя;

- изменение или сброс пароля пользователя;

- Многофакторная проверка подлинности включена для пользователя

- явный отзыв всех маркеров обновления для пользователя администратором;

- Высокий риск пользователя, обнаруженный Защита идентификации Microsoft Entra

Этот процесс разрешает сценарий, в котором пользователи теряют доступ к файлам SharePoint Online, электронной почте, календарю или задачам организации, а также к службе Teams из клиентских приложений Microsoft 365 через несколько минут после критического события.

Примечание.

SharePoint Online не поддерживает события рисков для пользователей.

Оценка политики условного доступа

Exchange Online, SharePoint Online, Teams и MS Graph могут синхронизировать ключевые политики условного доступа для выполнения оценки в самой службе.

Этот процесс позволяет использовать сценарий, в котором пользователи теряют доступ к файлам, электронной почте, календарю или задачам из клиентских приложений Microsoft 365 или SharePoint Online сразу после изменения сетевого расположения.

Примечание.

Поддерживаются не все сочетания клиентских приложений и поставщиков ресурсов. См. следующие таблицы. Первый столбец этой таблицы относится к веб-приложениям, которые запускаются через веб-браузер (например, PowerPoint в окне браузера), а остальные четыре столбца относятся к собственным приложениям на каждой из указанных платформ. Кроме того, все упоминания "Office" включают продукты Word, Excel и PowerPoint.

| Outlook Web | Outlook Win32 | Outlook для iOS | Outlook для Android | Outlook для Mac | |

|---|---|---|---|---|---|

| SharePoint Online | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживаемые | Поддерживается |

| Exchange Online | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживаемые | Поддерживается |

| Office Web Apps | Приложения Office Win32 | Office для iOS | Office для Android | Office для Mac | |

|---|---|---|---|---|---|

| SharePoint Online | Не поддерживается * | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживается |

| Exchange Online | Не поддерживается | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживается |

| OneDrive Web | OneDrive Win32 | OneDrive для iOS | OneDrive для Android | OneDrive для Mac | |

|---|---|---|---|---|---|

| SharePoint Online | Поддерживается | Не поддерживается | Поддерживается | Поддерживается | Не поддерживается |

| Веб-приложение Teams | Teams для Win32 | Teams для iOS | Teams для Android | Teams для Mac | |

|---|---|---|---|---|---|

| Служба Teams | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается |

| SharePoint Online | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается |

| Exchange Online | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается | Частично поддерживается |

* Время существования маркеров для веб-приложений Office сокращается до 1 часа, если задана политика условного доступа.

Примечание.

Teams состоит из нескольких служб, и среди этих звонков и служб чата не соответствуют политикам условного доступа на основе IP-адресов.

Оценка непрерывного доступа также доступна в Azure для государственных организаций клиентах (GCC High и DOD) для Exchange Online.

Возможности клиента

Запрос на утверждение на стороне клиента

Перед непрерывной оценкой доступа клиенты будут воспроизводить маркер доступа из своего кэша до тех пор, пока срок его действия не истек. С CAE мы представляем новый случай, когда поставщик ресурсов может отклонить маркер, если срок его действия не истек. Чтобы сообщить клиентам об обходе кэша, даже если срок действия кэшированных маркеров не истек, мы введем механизм вызова запроса , чтобы указать, что маркер был отклонен, а новый маркер доступа должен быть выдан Microsoft Entra. Для использования CAE необходимо обновить клиент, чтобы обрабатывать запросы на утверждение. Последние версии следующих приложений поддерживают вызов утверждений:

| Сеть | Win32 | iOS | Android | Mac | |

|---|---|---|---|---|---|

| Outlook | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживаемые | Поддерживается |

| Рабочие группы | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживаемые | Поддерживается |

| Office | Не поддерживается | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживается |

| OneDrive | Поддерживается | Поддерживаемые | Поддерживаемые | Поддерживаемые | Поддерживается |

Время существования маркера

Так как риск и политика оцениваются в режиме реального времени, клиенты, которые согласовывают сеансы, поддерживающие непрерывную оценку доступа, больше не полагаются на политики времени существования статического маркера доступа. Это изменение означает, что настраиваемая политика времени существования маркера не учитывается для клиентов, которые выполняют согласование сеансов, поддерживающих CAE.

Время существования маркера увеличивается до длительного времени до 28 часов в сеансах ЦС. Критические события и отзыв диска оценки политики, а не только произвольный период времени. Это изменение повышает стабильность приложений, не влияя на безопасность.

Если вы не используете клиенты с поддержкой ЦС, время существования маркера доступа по умолчанию остается 1 час. Значение по умолчанию меняется только в том случае, если вы настроили время существования маркера доступа с помощью предварительной версии возможности настраиваемого времени жизни маркеров.

Примеры схем потоков

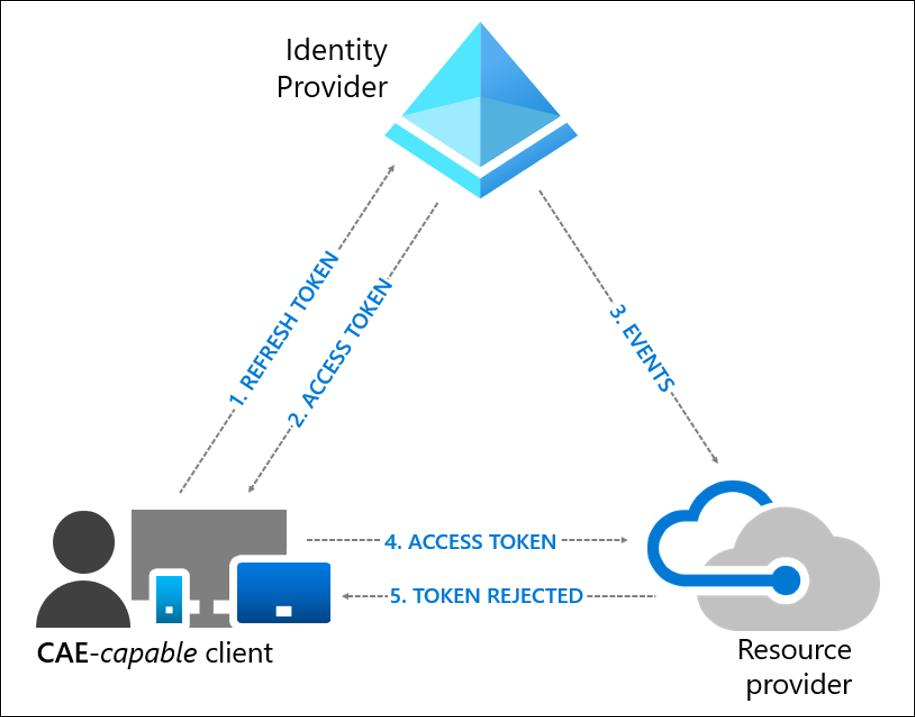

Поток событий отзыва пользователя

- Клиент, поддерживающий ЦС, предоставляет учетные данные или маркер обновления в Microsoft Entra, запрашивающий маркер доступа для определенного ресурса.

- Маркер доступа возвращается клиенту вместе с другими артефактами.

- Администратор istrator явно отменяет все маркеры обновления для пользователя, а затем событие отзыва отправляется поставщику ресурсов из Microsoft Entra.

- Маркер доступа предоставляется поставщику ресурсов. Поставщик ресурсов оценивает допустимость маркера и проверяет наличие события отзыва для пользователя. Поставщик ресурсов использует эти сведения для принятия решения о предоставлении доступа к ресурсу.

- В этом случае поставщик ресурсов запрещает доступ и отправляет клиенту запрос на утверждение 401+.

- Клиент с поддержкой CAE понимает запрос на утверждение 401+. Он проходит кэши и возвращается к шагу 1, отправляя маркер обновления вместе с запросом утверждения обратно в Microsoft Entra. Затем Microsoft Entra переоценит все условия и предложит пользователю повторно выполнить проверку подлинности в этом случае.

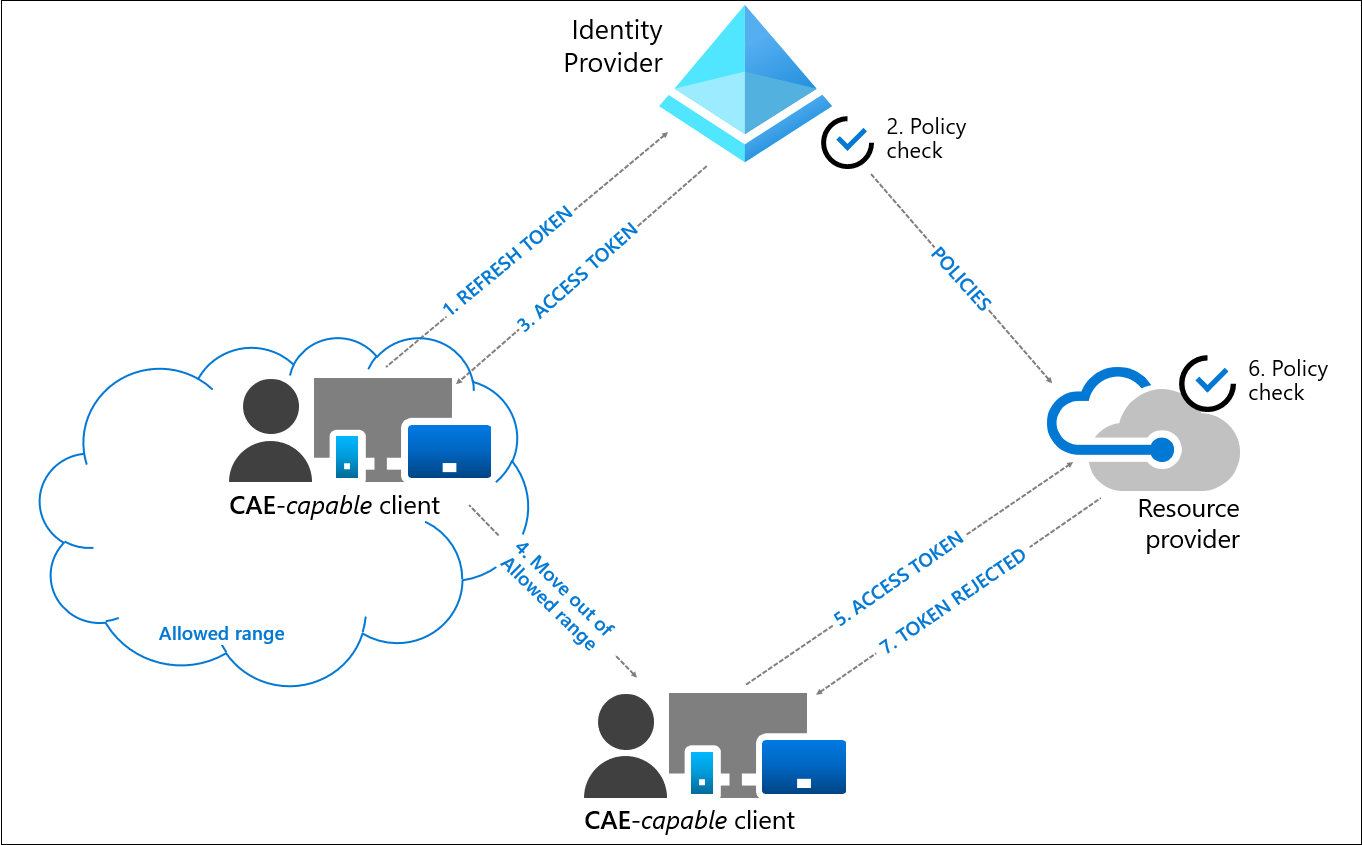

Поток изменения условий пользователя

В следующем примере условный доступ Администратор istrator настраивает политику условного доступа на основе расположения, чтобы разрешить доступ только из определенных диапазонов IP-адресов:

- Клиент, поддерживающий ЦС, предоставляет учетные данные или маркер обновления в Microsoft Entra, запрашивающий маркер доступа для определенного ресурса.

- Microsoft Entra оценивает все политики условного доступа, чтобы узнать, соответствует ли пользователь и клиент условиям.

- Маркер доступа возвращается клиенту вместе с другими артефактами.

- Пользователь выходит из допустимого диапазона IP-адресов

- Клиент предоставляет поставщику ресурсов маркер доступа за пределами допустимого диапазона IP-адресов.

- Поставщик ресурсов оценивает допустимость маркера и проверка политику расположения, синхронизированную с Microsoft Entra.

- В этом случае поставщик ресурсов запрещает доступ и отправляет клиенту запрос на утверждение 401+. Клиент получает запрос, так как он не поступает из допустимого диапазона IP-адресов.

- Клиент с поддержкой CAE понимает запрос на утверждение 401+. Он проходит кэши и возвращается к шагу 1, отправляя маркер обновления вместе с запросом утверждения обратно в Microsoft Entra. Microsoft Entra переоценивает все условия и запрещает доступ в этом случае.

Исключение для вариантов IP-адресов и отключение исключения

На шаге 8 выше, когда Microsoft Entra повторно оценивает условия, он запрещает доступ, так как новое расположение, обнаруженное Microsoft Entra, находится за пределами допустимого диапазона IP-адресов. Это не всегда так. Из-за некоторых сложных топологий сети запрос проверки подлинности может поступать из разрешенного IP-адреса исходящего трафика даже после того, как запрос доступа, полученный поставщиком ресурсов, прибыл из IP-адреса, который не разрешен. В этих условиях Microsoft Entra интерпретирует, что клиент продолжает находиться в разрешенном расположении и должен быть предоставлен доступ. Поэтому Microsoft Entra выдает маркер за один час, который приостанавливает проверка IP-адреса на ресурсе до истечения срока действия маркера. Microsoft Entra продолжает применять проверка IP-адреса.

Если вы отправляете трафик в ресурсы, отличные от Microsoft 365 через глобальный безопасный доступ, поставщики ресурсов не знают о исходном IP-адресе пользователя, так как восстановление исходного IP-адреса в настоящее время не поддерживается для этих ресурсов. В этом случае, если пользователь находится в надежном IP-расположении (как показано в Microsoft Entra), Microsoft Entra выдает маркер за один час, который приостанавливает проверка IP-адреса на ресурсе до истечения срока действия маркера. Microsoft Entra продолжает применять проверка IP-адреса для этих ресурсов.

Стандартный и строгий режим. Предоставление доступа в рамках этого исключения (то есть допустимое расположение, обнаруженное между идентификатором Microsoft Entra с запрещенным расположением, обнаруженным поставщиком ресурсов), защищает производительность пользователей путем поддержания доступа к критически важным ресурсам. Это стандартное применение расположения. С другой стороны, Администратор istrator, которые работают в стабильных топологиях сети и хотят удалить это исключение, могут использовать строгое применение расположения (общедоступная предварительная версия).

Включение и отключение CAE

Параметр CAE перемещен в условный доступ. Новые клиенты CAE могут получать доступ и переключать параметр CAE напрямую при создании политик условного доступа. Но некоторые существующие клиенты должны выполнить миграцию, прежде чем они смогут получить доступ к возможностям CAE через условный доступ.

Миграция

Клиенты, которые настроили параметры ЦС в разделе "Безопасность" перед переносом параметров в новую политику условного доступа.

В следующей таблице описывается процесс миграции каждой группы клиентов на основе ранее настроенных параметров CAE.

| Существующий параметр CAE | Требуется ли миграция | Автоматическое включение для CAE | Ожидаемый интерфейс миграции |

|---|---|---|---|

| Новые клиенты, которые ничего не настраивали в старом интерфейсе. | No | Да | Старый параметр CAE скрыт, учитывая, что эти клиенты, скорее всего, не видели возможности до общедоступной доступности. |

| Клиенты, явно включенные для всех пользователей с прежним интерфейсом. | No | Да | Старый параметр CAE неактивен. Так как эти клиенты явно включили этот параметр для всех пользователей, они не нуждаются в миграции. |

| Клиенты, которые явно включили некоторых пользователей в своих клиентах с использованием старого интерфейса. | Да | Нет | Старые параметры ЦС неактивны. При нажатии кнопки "Миграция " запускается новый мастер политики условного доступа, который включает всех пользователей, исключая пользователей и группы, скопированные из ЦС. Для параметра Настройка непрерывной оценки доступа значение Отключено. |

| Клиенты, которые явно отключили предварительную версию. | Да | Нет | Старые параметры ЦС неактивны. При нажатии кнопки "Миграция " запускается новый мастер политики условного доступа, который включает всех пользователей и задает для нового элемента управления сеанса непрерывного доступа значение "Отключено". |

Дополнительные сведения о непрерывной оценке доступа в качестве управления сеансами можно найти в разделе о настройке непрерывной оценки доступа.

Ограничения

Время обновления членства в группах и политик

Действие изменений в политиках условного доступа и членстве в группах, внесенные администраторами, может продлиться до одного дня. Задержка от реплика между Microsoft Entra и поставщиками ресурсов, такими как Exchange Online и SharePoint Online. Для обновлений политики была выполнена оптимизация, что сокращает задержку до двух часов. Тем не менее она еще не охватывает все сценарии.

Если изменения политики условного доступа или членства в группах необходимо немедленно применить для определенных пользователей, у вас есть два варианта.

- Выполнить команду PowerShell revoke-mgusersign, чтобы отменить все токены обновления указанного пользователя.

- Выберите "Отменить сеанс" на странице профиля пользователя, чтобы отменить сеанс пользователя, чтобы убедиться, что обновленные политики применяются немедленно.

Варианты IP-адресов и сети с общим или неизвестным IP-адресом ip-адресов исходящего трафика

Современные сети часто оптимизируют подключение и сетевые пути для приложений по-разному. Эта оптимизация часто приводит к вариациям маршрутизации и исходных IP-адресов подключений, как показано поставщиком удостоверений и поставщиками ресурсов. Этот вариант разделенного пути или IP-адреса может наблюдаться в нескольких топологиях сети, включая, но не ограничивается следующими способами:

- Локальные и облачные прокси-серверы.

- Реализации виртуальной частной сети (VPN), например разделение туннелирования.

- Развертывания программно-определяемой широкой сети (SD-WAN).

- Подсистема балансировки нагрузки или избыточность сетевых топологий исходящего трафика, например с помощью SNAT.

- Развертывания филиалов, которые позволяют напрямую подключаться к Интернету для определенных приложений.

- Сети, поддерживающие клиенты IPv6.

- Другие топологии, которые обрабатывают трафик приложения или ресурса по-разному от трафика к поставщику удостоверений.

Помимо вариантов IP-адресов, клиенты также могут использовать сетевые решения и службы, которые:

- Используйте IP-адреса, которые могут предоставляться другим клиентам. Например, облачные прокси-службы, в которых исходящие IP-адреса совместно используются клиентами.

- Используйте легко разнообразные или неопределенные IP-адреса. Например, топологии, в которых есть большие динамические наборы IP-адресов исходящего трафика, используемые, например крупные корпоративные сценарии или разделение VPN и локальный исходящий трафик.

Сети, в которых исходящие IP-адреса могут часто изменяться или совместно использовать условный доступ Microsoft Entra и продолжить оценку доступа (CAE). Эта изменчивость может повлиять на работу этих функций и их рекомендуемые конфигурации. Разделение туннелирования также может привести к непредвиденным блокам, если среда настроена с помощью рекомендаций по использованию vpn-подключения с разделением туннелирования. Для предотвращения сбоя блоков, связанных с insufficient_claims или мгновенным применением IP-адресов проверка, может потребоваться маршрутизация оптимизированных IP-адресов через доверенный IP-адрес или VPN.

В следующей таблице приведены общие сведения о поведении функций условного доступа и ЦС для различных типов сетевых развертываний и поставщиков ресурсов (RP):

| Тип сети | Пример | Ip-адреса, просмотренные Microsoft Entra | IP-адреса, видимые RP | Применимая конфигурация условного доступа (надежное именованное расположение) | Принудительное применение ЦС | Маркер доступа CAE | Рекомендации |

|---|---|---|---|---|---|---|---|

| 1. Ip-адреса исходящего трафика выделены и перечисляются как для Microsoft Entra, так и для всего трафика RP | Весь сетевой трафик в Microsoft Entra и RPs исходят через 1.1.1.1 и/или 2.2.2.2.2 | 1.1.1.1 | 2.2.2.2 | 1.1.1.1 2.2.2.2 |

Критические события Изменения в IP-расположении |

Долгоживущие – до 28 часов | Если определены именованные расположения условного доступа, убедитесь, что они содержат все возможные IP-адреса исходящего трафика (видимые Microsoft Entra и все RP) |

| 2. Ip-адреса исходящего трафика выделены и перечисляются для Microsoft Entra, но не для трафика RP | Сетевой трафик к Microsoft Entra исходят через 1.1.1.1.1. Исходящий трафик RP через x.x.x.x.x | 1.1.1.1 | x.x.x.x | 1.1.1.1 | Критические события | Время существования маркера доступа по умолчанию — 1 час | Не добавляйте не выделенные или неизменяемые IP-адреса исходящего трафика (x.x.x.x.x) в правила условного доступа доверенного именованного расположения, так как это может ослаблять безопасность. |

| 3. IP-адреса исходящего трафика не являются выделенными или общими или не перечисляются как для трафика Microsoft Entra, так и для трафика RP | Сетевой трафик в Microsoft Entra исходят через y.y.y.y.y. исходящий трафик RP через x.x.x.x.x | y.y.y.y | x.x.x.x | N/A -no IP-условный доступ политики или надежные расположения настроены | Критические события | Долгоживущие – до 28 часов | Не добавляйте не выделенные или неизменяемые IP-адреса исходящего трафика (x.x.x.x.x/y.y.y.y.y)) в правила условного доступа доверенного именованного расположения, так как это может ослабить безопасность. |

Сети и сетевые службы, используемые клиентами, подключающимися к поставщикам удостоверений и ресурсов, продолжают развиваться и изменяться в ответ на современные тенденции. Эти изменения могут повлиять на конфигурации условного доступа и ЦС, которые используют базовые IP-адреса. При принятии решения об этих конфигурациях фактор в будущих изменениях в технологии и обновлении определенного списка адресов в вашем плане.

Поддерживаемые политики расположения

CAE обладает аналитическими сведениями только об именованных расположениях, основанных на IP-адресах. CAE не имеет сведений о других условиях расположения, таких как доверенные IP-адреса MFA или расположения на основе стран или регионов. Когда пользователь поступает из доверенного IP-адреса MFA, надежное расположение, включающее доверенные IP-адреса MFA или расположение страны или региона, ЦС не будет применяться после перехода пользователя в другое расположение. В этих случаях Microsoft Entra выдает маркер доступа за один час без мгновенного применения IP-адресов проверка.

Внимание

Если вы хотите, чтобы ваши политики расположения применялись в реальном времени путем непрерывной оценки доступа, используйте только условие расположения условного доступа на основе IP-адресов и настройте все IP-адреса, включая IPv4 и IPv6, которые могут видеть ваш поставщик удостоверений и поставщик ресурсов. Не используйте условия расположения страны или региона или функцию надежных IP-адресов, доступную на странице параметров службы многофакторной проверки подлинности Microsoft Entra.

Ограничения именованного расположения

Если сумма всех диапазонов IP-адресов, указанных в политиках расположения, превышает 5000, CAE не может применять поток расположения пользователя в режиме реального времени. В этом случае Microsoft Entra выдает одночасовый маркер ЦС. CAE продолжает применять все другие события и политики , помимо событий изменения расположения клиента. При этом изменении вы по-прежнему сохраняете более сильную защиту по сравнению с традиционными маркерами в течение одного часа, так как другие события по-прежнему оцениваются практически в режиме реального времени.

Параметры Office и диспетчера учетных веб-записей

| Канал обновления Office | DisableADALatopWAMOverride | DisableAADWAM |

|---|---|---|

| Полугодовой канал (корпоративный) | Если задано значение "Включено" или "1", CAE не поддерживается. | Если задано значение "Включено" или "1", CAE не поддерживается. |

| Текущий канал или Ежемесячный канал (корпоративный) |

CAE поддерживается при любом параметре | CAE поддерживается при любом параметре |

Описание каналов обновления Office см. в разделе Обзор каналов обновления приложений Microsoft 365. Рекомендация заключается в том, чтобы организации не отключали Диспетчер учетных веб-записей (WAM).

Совместное редактирование в приложениях Office

При одновременном взаимодействии нескольких пользователей с документом ЦС может не отменять доступ к документу немедленно на основе событий изменения политики. В этом случае пользователь полностью теряет доступ после:

- Закрытия документа

- Закрытия приложения Office

- Через 1 час, если задана политика условного доступа по IP-адресам

Чтобы сократить это время, sharePoint Администратор istrator может сократить максимальное время существования сеансов совместного редактирования для документов, хранящихся в SharePoint Online и Microsoft OneDrive, путем настройки политики расположения сети. После изменения этой конфигурации максимальное время существования сеансов совместного редактирования уменьшается до 15 минут и может быть изменено дальше с помощью команды SharePoint Online PowerShell Set-SPOTenant –IPAddressWACTokenLifetime.

Включение после отключения пользователя

Если вы включили пользователя сразу после его отключения, прежде чем учетная запись будет признана включенной в нисходящих службах Майкрософт, возникнет задержка.

- В SharePoint Online и Teams обычно случается 15-минутная задержка.

- Задержка в Exchange Online обычно длится на протяжении 35–40 минут.

Push-уведомления

Политика IP-адресов не оценивается до выпуска push-уведомлений. Такой сценарий существует, так как push-уведомления являются исходящими и не имеют связанного IP-адреса для оценки. Если пользователь выбирает это push-уведомление, например электронную почту в Outlook, политики IP-адресов CAE по-прежнему применяются до отображения сообщения электронной почты. В push-уведомлениях отображается предварительная версия сообщения, которая не защищена политикой IP-адресов. Все остальные проверки CAE выполняются до отправки push-уведомлений. Если доступ к пользователю или устройству был удален, применение выполняется в пределах задокументированного периода.

Гостевые пользователи

CAE не поддерживает учетные записи гостевых пользователей. События отзыва CAE и политики условного доступа на основе IP-адресов не применяются мгновенно.

CaE и частота входа

Частота входа учитывается с ЦС или без нее.