Политика Azure для проверки подлинности только для Microsoft Entra с помощью SQL Azure

Применимо к: База данных SQL Azure Управляемый экземпляр SQL Azure

Политика Azure может принудительно создать База данных SQL Azure или Управляемый экземпляр SQL Azure с включенной проверкой подлинности только для Microsoft Entra во время подготовки. С помощью этой политики все попытки создания логического сервера в Azure или управляемом экземпляре завершаются ошибкой, если она не создана с включенной проверкой подлинности только для Microsoft Entra.

Примечание.

Хотя Azure Active Directory (Azure AD) переименован в идентификатор Microsoft Entra, имена политик в настоящее время содержат исходное имя Azure AD, поэтому в этой статье используется проверка подлинности только для Microsoft Entra и Azure AD.

Политику Azure можно применить ко всей подписке Azure или только в пределах группы ресурсов.

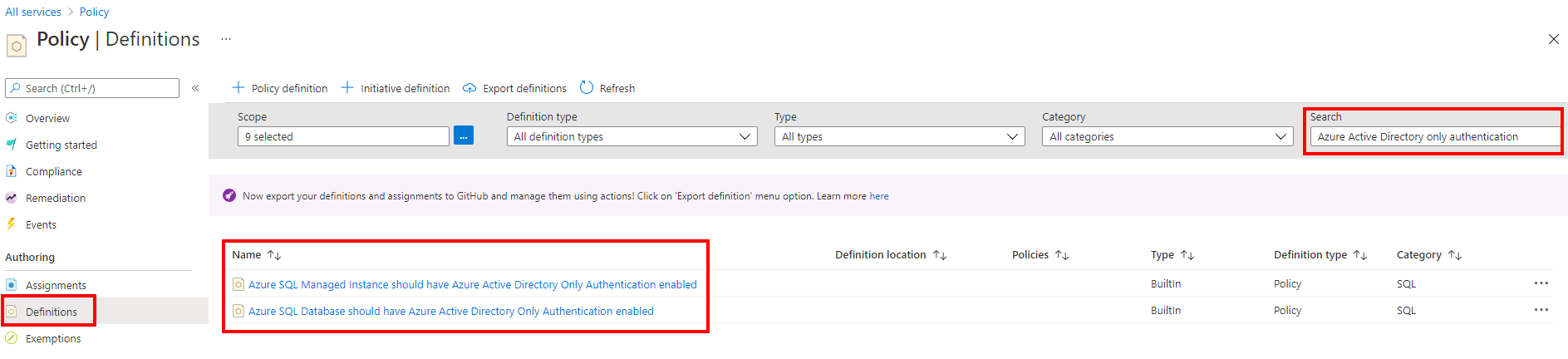

В Политике Azure реализованы две новые встроенные политики:

- Для Базы данных SQL Azure должна быть включена проверка подлинности с поддержкой только Azure Active Directory.

- Для Управляемого экземпляра SQL Azure должна быть включена проверка подлинности с поддержкой только Azure Active Directory.

Дополнительные сведения о Политике Azure см. в статьях Что такое служба "Политика Azure"? и Структура определения Политики Azure.

Разрешения

Общие сведения о разрешениях, необходимых для управления политикой в службе "Политика Azure", см. в разделе Разрешения Azure RBAC в Политике Azure.

Действия

Если управление политикой в службе "Политика Azure" осуществляется с помощью настраиваемой роли, необходимы следующие действия:

- */чтение

- Microsoft.Authorization/policyassignments/*

- Microsoft.Authorization/policydefinitions/*

- Microsoft.Authorization/policyexemptions/*;

- Microsoft.Authorization/policysetdefinitions/*

- Microsoft.PolicyInsights/*

Дополнительные сведения о настраиваемых ролях см. в статье Настраиваемые роли Azure.

Управление политикой в службе "Политика Azure" для проверки подлинности с поддержкой только Azure AD

Чтобы управлять политиками проверки подлинности с поддержкой только Azure AD, перейдите на портал Azure и выполните поиск службы Политика. В разделе "Определения" найдите проверку подлинности только для Azure Active Directory.

Руководство см. в статье "Использование Политика Azure для принудительной проверки подлинности только Azure AD с помощью SQL Azure".

У этих политик есть три варианта применения:

- Аудит. Параметр по умолчанию, согласно которому журналы действий Политики Azure охватывают только отчет об аудите.

- Запрет . Запрещает создание логического сервера или управляемого экземпляра без включения проверки подлинности только для Microsoft Entra

- Отключен. Отключит политику и не будет ограничивать пользователей созданием логического сервера или управляемого экземпляра без включения проверки подлинности только для Microsoft Entra

Если Политика Azure для проверки подлинности только для Azure AD задано значение "Запретить", создание логического сервера или управляемого экземпляра завершается сбоем. Сведения об этом сбое записываются в журнале действий группы ресурсов.

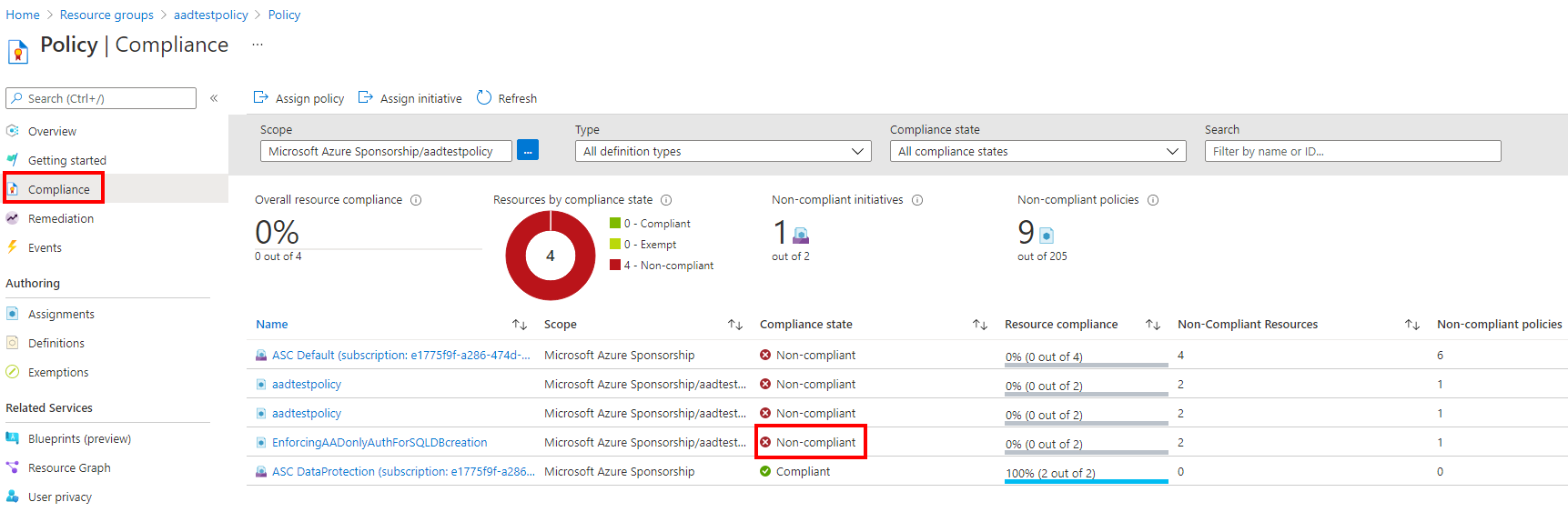

Соответствие политике

Чтобы узнать состояние соответствия требованиям, можно просмотреть параметр Соответствие в разделе службы Политика. Состояние соответствия указывает, включен ли сервер или управляемый экземпляр в соответствии с включенной проверкой подлинности только для Microsoft Entra.

Политика Azure может предотвратить создание нового логического сервера или управляемого экземпляра без включения проверки подлинности только для Microsoft Entra, но эту функцию можно изменить после создания сервера или управляемого экземпляра. Если пользователь отключил проверку подлинности только для Microsoft Entra после создания сервера или управляемого экземпляра, состояние соответствия будет иметь Non-compliant значение "Запретить" Политика Azure.

Ограничения

- Политика Azure позволяет применить проверку подлинности с поддержкой только Azure AD во время создания логического сервера или управляемого экземпляра. После создания сервера авторизованные пользователи Microsoft Entra со специальными ролями (например, диспетчер безопасности SQL) могут отключить функцию проверки подлинности только для Azure AD. Политика Azure допускает это, но в этом случае сервер или управляемый экземпляр будет указан в отчете о соответствии как

Non-compliant. Кроме того, в отчете будет указано имя сервера или управляемого экземпляра. - Дополнительные примечания, известные проблемы и необходимые разрешения см. в статье microsoft Entra-only authentication.

Следующие шаги

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по