Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Аналитика поведения пользователей и сущностей (UEBA) в Microsoft Sentinel анализирует журналы и оповещения из подключенных источников данных для создания базовых профилей поведения сущностей организации, таких как пользователи, узлы, IP-адреса и приложения. С помощью машинного обучения UEBA определяет аномальные действия, которые могут указывать на скомпрометированный ресурс.

Вы можете включить аналитику поведения пользователей и сущностей двумя способами с одинаковым результатом:

- В параметрах рабочей области Microsoft Sentinel: включите UEBA для рабочей области и выберите источники данных для подключения на портале Microsoft Defender или портал Azure.

- Из поддерживаемых соединителей данных. Включите UEBA при настройке соединителей данных, поддерживаемых UEBA, на портале Microsoft Defender.

В этой статье объясняется, как включить UEBA и настроить источники данных из параметров рабочей области Microsoft Sentinel и из поддерживаемых соединителей данных.

Дополнительные сведения о UEBA см. в статье Определение угроз с помощью аналитики поведения сущностей.

Примечание.

Сведения о доступности функций в облаках для государственных организаций США см. в Microsoft Sentinel таблицах доступности облачных функций для клиентов из государственных организаций США.

Важно!

После 31 марта 2027 г. Microsoft Sentinel больше не будут поддерживаться в портал Azure и будут доступны только на портале Microsoft Defender. Все клиенты, использующие Microsoft Sentinel в портал Azure, будут перенаправлены на портал Defender и будут использовать Microsoft Sentinel только на портале Defender.

Если вы по-прежнему используете Microsoft Sentinel в портал Azure, рекомендуется начать планирование перехода на портал Defender, чтобы обеспечить плавный переход и в полной мере воспользоваться преимуществами унифицированных операций безопасности, предлагаемых Microsoft Defender.

Предварительные условия

Чтобы включить или отключить эту функцию (эти предварительные требования не требуются для использования этой функции):

Пользователю должна быть назначена роль администратора безопасности Microsoft Entra ID в клиенте или эквивалентные разрешения.

Пользователю должна быть назначена по крайней мере одна из следующих ролей Azure (дополнительные сведения о Azure RBAC):

- Владелец на уровне группы ресурсов или выше.

- Участник на уровне группы ресурсов или выше.

- (с наименьшими привилегиями) Microsoft Sentinel Участник на уровне рабочей области или выше и Участник Log Analytics на уровне группы ресурсов или выше.

К рабочей области не должна применяться блокировка ресурсов Azure. Дополнительные сведения о блокировке ресурсов Azure.

Примечание.

- Для добавления функций UEBA в Microsoft Sentinel не требуется специальная лицензия, и за ее использование не взимается дополнительная плата.

- Однако, так как UEBA создает новые данные и сохраняет их в новых таблицах, создаваемых UEBA в рабочей области Log Analytics, взимается дополнительная плата за хранение данных .

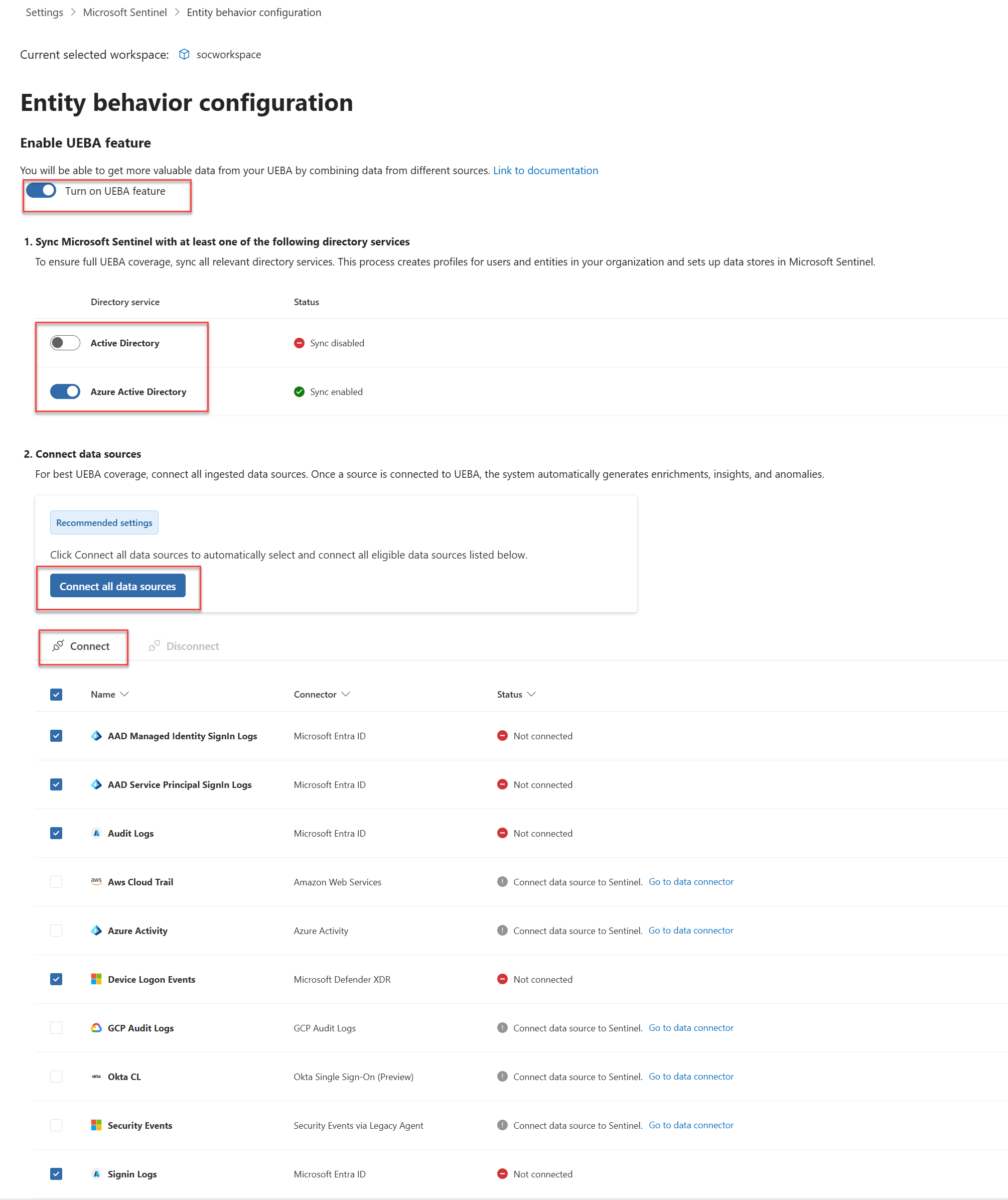

Включение UEBA из параметров рабочей области

Чтобы включить UEBA из параметров рабочей области Microsoft Sentinel:

Перейдите на страницу Конфигурация поведения сущностей .

Используйте один из следующих трех способов, чтобы открыть страницу конфигурации поведения сущностей :

Выберите Поведение сущностей в меню навигации Microsoft Sentinel, а затем выберите Параметры поведения сущностей в верхней строке меню.

Выберите Параметры в меню навигации Microsoft Sentinel, перейдите на вкладку Параметры, а затем в раскрывающемся списке Аналитика поведения сущностей выберите Задать UEBA.

На странице соединителя данных Microsoft Defender XDR выберите ссылку Перейти на страницу конфигурации UEBA.

На странице Конфигурация поведения сущностей установите переключатель Включить функцию UEBA.

Выберите службы каталогов, из которых необходимо синхронизировать сущности пользователей с Microsoft Sentinel.

- Локальная служба Active Directory (предварительная версия)

- Microsoft Entra ID

Чтобы синхронизировать сущности пользователей из локальная служба Active Directory, необходимо подключить клиент Azure к Microsoft Defender для удостоверений (автономному или в составе Microsoft Defender XDR) и на контроллере домена Active Directory должен быть установлен датчик MDI. Дополнительные сведения см. в разделе предварительные требования Microsoft Defender для удостоверений.

Выберите Подключить все источники данных , чтобы подключить все соответствующие источники данных, или выберите конкретные источники данных из списка.

Эти источники данных можно включить только на порталах Defender и Azure:

- Журналы входа

- Журналы аудита

- Действия Azure

- События безопасности

Эти источники данных можно включить только на портале Defender (предварительная версия):

- Журналы входа в управляемое удостоверение AAD (Microsoft Entra ID)

- Журналы входа субъекта-службы AAD (Microsoft Entra ID)

- AWS CloudTrail

- События входа устройства

- Okta CL

- Журналы аудита GCP

Дополнительные сведения об источниках данных и аномалиях UEBA см. в Microsoft Sentinel справочнике по UEBA и аномалиях UEBA.

Примечание.

После включения UEBA можно включить поддерживаемые источники данных для UEBA непосредственно на панели соединителя данных или на странице Параметры портала Defender, как описано в этой статье.

Нажмите Подключиться.

Включите обнаружение аномалий в рабочей области Microsoft Sentinel:

- В меню навигации на портале Microsoft Defender выберите Параметры>Microsoft Sentinel>СИЕМ рабочие области.

- Выберите рабочую область, которую нужно настроить.

- На странице конфигурации рабочей области выберите Аномалии и установите переключатель Обнаружение аномалий.

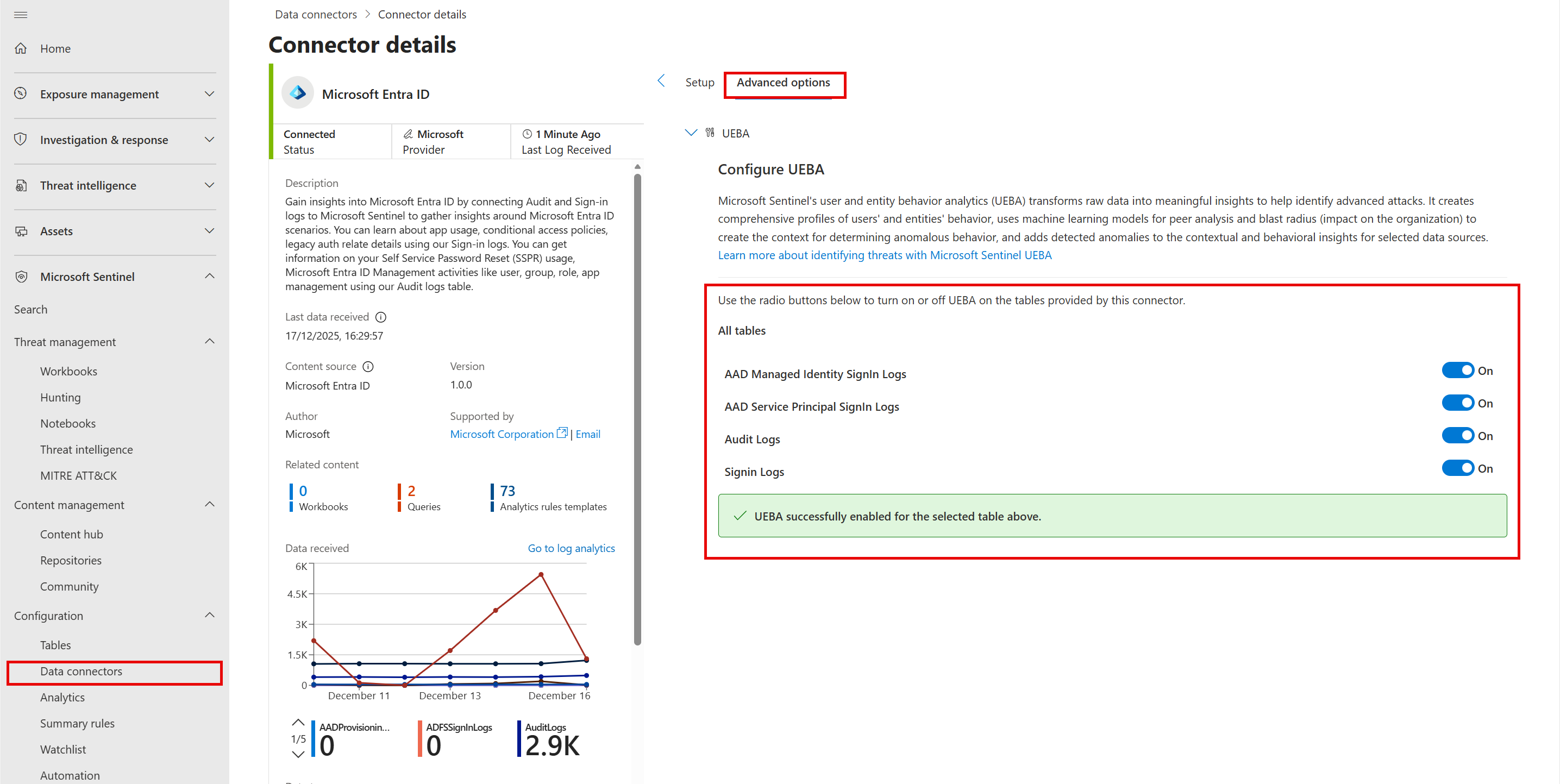

Включение UEBA из поддерживаемых соединителей

Чтобы включить UEBA из поддерживаемых соединителей данных на портале Microsoft Defender, выполните следующие действия.

В меню навигации на портале Microsoft Defender выберите Microsoft Sentinel > соединители данных конфигурации>.

Выберите поддерживаемый соединитель данных UEBA, поддерживающий UEBA. Дополнительные сведения о поддерживаемых UEBA соединителях данных и таблицах см. в Microsoft Sentinel справочнике по UEBA.

В области соединителя данных выберите Открыть страницу соединителя.

На странице Сведения о соединителе выберите Дополнительные параметры.

В разделе Настройка UEBA переключитесь на таблицы, которые нужно включить для UEBA.

Дополнительные сведения о настройке соединителей данных Microsoft Sentinel см. в статье Подключение источников данных к Microsoft Sentinel с помощью соединителей данных.

Установка решения UEBA Essentials (необязательно)

Решение UEBA Essentials — это коллекция десятков предварительно созданных охотничьих запросов, курируемых и обслуживаемых экспертами майкрософт по безопасности. Решение включает запросы обнаружения аномалий в нескольких облаках в Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) и Okta.

Установите решение, чтобы быстро приступить к поиску угроз и исследованиям с помощью данных UEBA, а не создавать эти возможности обнаружения с нуля.

Дополнительные сведения см. в статье Установка или обновление решений Microsoft Sentinel.

Включение уровня поведения UEBA (предварительная версия)

Уровень поведения UEBA создает расширенные сводки действий, наблюдаемых в нескольких источниках данных. В отличие от оповещений или аномалий, поведение не обязательно указывает на риск. Оно создает уровень абстракции, который оптимизирует данные для исследования, охоты и обнаружения, повышая ясность, контекст и корреляцию.

Дополнительные сведения о уровне поведения UEBA и его включении см. в статье Включение уровня поведения UEBA в Microsoft Sentinel.

Дальнейшие действия

Узнайте, как исследовать аномалии UEBA и использовать данные UEBA в своих исследованиях: