Рекомендации по Центру ИИ Microsoft Purview, а также защиты данных и соответствия требованиям для Microsoft Copilot

Руководство по лицензированию Microsoft 365 для обеспечения соответствия требованиям безопасности &

Когда вы понимаете, как использовать Центр ИИ Microsoft Purview и другие возможности для управления безопасностью данных и защитой соответствия для Copilot для Microsoft 365, используйте следующие подробные сведения для всех предварительных требований, рекомендаций и исключений, которые могут применяться к вашей организации. Для Microsoft Copilot обязательно ознакомьтесь с требованиями Microsoft Copilot для Microsoft 365.

Сведения о лицензировании для использования этих возможностей для Copilot см. по ссылкам на лицензирование и описание службы в верхней части страницы. Сведения о лицензировании для Copilot см. в описании службы Microsoft Copilot для Microsoft 365.

Предварительные требования и рекомендации для Центра ИИ

По большей части, центр ИИ прост в использовании и понятен для самостоятельного пояснения, помогая вам выполнить предварительные требования и предварительно настроенные отчеты и политики. Используйте этот раздел, чтобы дополнить эту информацию и предоставить дополнительные сведения, которые могут потребоваться.

Предварительные требования для центра ИИ

Чтобы использовать центр ИИ на портале Microsoft Purview или на портале соответствия требованиям Microsoft Purview, необходимо выполнить следующие предварительные требования:

У вас есть необходимые разрешения.

Требуется для мониторинга взаимодействия с Copilot для Microsoft 365:

Пользователям назначается лицензия на Microsoft Copilot для Microsoft 365.

Аудит Microsoft Purview включен для вашей организации. Хотя это значение по умолчанию, вам может потребоваться ознакомиться с инструкциями по включению или отключению аудита.

Требуется для мониторинга взаимодействия со сторонними генерируемыми сайтами ИИ:

Устройства подключены к Microsoft Purview, что требуется для:

- Получение видимости конфиденциальной информации, которая предоставляется сторонним сайтам искусственного интеллекта. Например, пользователь вставляет номера кредитных карт в ChatGPT.

- Применение политик защиты от потери данных на конечных точках для предупреждения или запрета доступа пользователей к конфиденциальной информации сторонним генерируемым сайтам ИИ. Например, пользователь, идентифицированный как повышенный риск в адаптивной защите, блокируется с возможностью переопределения при вставке номеров кредитных карт в ChatGPT.

Расширение браузера Microsoft Purview развертывается для пользователей и требуется для обнаружения посещений сайтов сторонних генерируемых сайтов ИИ.

Дополнительные сведения о предварительных требованиях для аудита, подключения устройств и расширения браузера можно найти в самом центре ИИ: Переход к разделу Аналитика>Начало работы .

Список поддерживаемых в настоящее время сторонних приложений ИИ см. в статье Поддерживаемые сайты ИИ Microsoft Purview для защиты данных и обеспечения соответствия требованиям.

Разрешения для центра ИИ

Членам ваших групп безопасности и соответствия требованиям, которые отвечают за управление приложениями ИИ, требуются разрешения для центра ИИ при входе на портал Microsoft Purview или на портал соответствия требованиям Microsoft Purview.

| Действия центра ИИ | Член одной из этих групп ролей |

|---|---|

| Все действия | — Администратор соответствия требованиям Microsoft Entra — Глобальный администратор Microsoft Entra — Администратор соответствия требованиям Microsoft Purview * |

| Просмотр событий управления внутренними рисками в обозревателе действий | — Аналитики управления внутренними рисками — Следователи по управлению внутренними рисками |

* Чтобы включить аудит и просмотреть его состояние, также требуется роль Журналы аудита из Центра администрирования Exchange.

Чтобы помочь вам назначить нужные разрешения пользователям, используйте следующие рекомендации в зависимости от используемого портала:

- Разрешения на портале Microsoft Purview

- Разрешения на портале соответствия требованиям Microsoft Purview

- Назначение ролей Microsoft Entra пользователям

Политики одним щелчком из центра ИИ

После создания политик по умолчанию их можно просмотреть и изменить в любое время из соответствующих областей решения на портале. Например, вы хотите ограничить политики определенными пользователями во время тестирования или для бизнес-требований. Вы также хотите добавить или удалить классификаторы, которые используются для обнаружения конфиденциальной информации. Используйте страницу Политики , чтобы быстро перейти в нужное место на портале.

Для меток конфиденциальности и их политик просмотрите и измените их независимо от центра ИИ, перейдя к Information Protection на портале. Для получения дополнительных сведений используйте ссылки на конфигурацию в разделе Метки и политики по умолчанию для защиты данных.

Примечание.

Политики защиты от потери данных (DLP) поддерживают обнаружение конфиденциальной информации, вставленной в браузер или передаваемой на сторонние сайты, но в настоящее время не поддерживают обнаружение конфиденциальной информации, введенной в возвращенные запросы или ответы.

Дополнительные сведения о поддерживаемых действиях защиты от потери данных и о том, какие платформы поддерживают их, см. в первых двух строках таблицы из раздела Действия конечных точек, которые можно отслеживать и выполнять.

Политики по умолчанию для обнаружения данных для ИИ

Политика защиты от потери данных: Центр ИИ Майкрософт — обнаружение конфиденциальных запросов в помощниках по ИИ

Эта политика обнаруживает конфиденциальное содержимое, вставленное или передаваемое в Edge, Chrome и Firefox другим помощникам по ИИ. Эта политика распространяется только на всех пользователей и группы в вашей организации в режиме аудита.

Политика управления внутренними рисками: Центр ИИ Майкрософт — просмотр в помощниках по ИИ

Эта политика создает политику управления внутренними рисками, чтобы определить, когда пользователи используют браузер для посещения других помощников по искусственному интеллекту.

Политики безопасности данных по умолчанию для защиты конфиденциальных данных, используемые в генеративном ИИ

Политика защиты от потери данных Центр ИИ Майкрософт — адаптивная защита в помощниках по ИИ

Эта политика использует адаптивную защиту для предоставления предупреждения с переопределением пользователям с повышенным уровнем риска, пытающимся вставить или передать конфиденциальную информацию другим помощникам по искусственному интеллекту в Edge, Chrome и Firefox. Эта политика распространяется на всех пользователей и группы в организации в тестовом режиме.

Адаптивная защита включена, если она еще не включена, с использованием уровней риска по умолчанию для всех пользователей и групп для динамического применения действий защиты. Дополнительные сведения см. в статье Быстрая настройка.

Защита информации

Этот параметр создает метки конфиденциальности по умолчанию и политики меток конфиденциальности.

Если вы уже настроили метки конфиденциальности и их политики, эта конфигурация будет пропущена.

События обозревателя действий

Используйте следующие сведения, чтобы понять события, которые могут отображаться в обозревателе действий центра ИИ. Ссылки на генерируемый сайт ИИ могут включать сайты Microsoft Copilot и сторонних разработчиков.

| Событие | Описание |

|---|---|

| Взаимодействие с ИИ | Пользователь взаимодействовал с генерируемым сайтом ИИ. |

| Визит по искусственному интеллекту | Пользователь просматривает сайт генеративного ИИ. |

| Классификация с меткой | Типы конфиденциальной информации были найдены во время взаимодействия пользователя с генеративным сайтом ИИ. |

| Соответствие правил защиты от потери данных | Правило защиты от потери данных сопоставлялось, когда пользователь взаимодействовал с генерируемым сайтом ИИ. |

Известные проблемы, связанные с предварительной версией:

- Событие с меткой классификации не отображает уровень риска пользователя

- События соответствия правил защиты от потери данных и посещений ИИ не отображают рабочую нагрузку

- Событие сопоставления правил защиты от потери данных не отображается для дочерних сайтов. Например, он не будет отображаться для bing.com/chat, так как /chat является дочерним сайтом из bing.com.

Рекомендации по защите информации для Copilot

Microsoft Copilot для Microsoft 365 имеет возможность доступа к данным, хранящимся в клиенте Microsoft 365, включая почтовые ящики в Exchange Online и документы в SharePoint или OneDrive.

Помимо доступа к содержимому Microsoft 365, Copilot также может использовать содержимое из конкретного файла, над которым вы работаете, в контексте сеанса приложения Office, независимо от того, где хранится этот файл. Например, локальное хранилище, сетевые ресурсы, облачное хранилище или USB-накопитель. Когда файлы открываются пользователем в приложении, доступ часто называется используемыми данными.

Перед развертыванием Copilot для Microsoft 365 убедитесь, что вы знакомы со следующими сведениями, которые помогут вам укрепить ваши решения для защиты данных:

Если содержимое предоставляет пользователю права на использование VIEW, но не extract:

- Если у пользователя открыто это содержимое в приложении, он не сможет использовать Copilot.

- Copilot не будет суммировать это содержимое, но может ссылаться на него по ссылке, чтобы пользователь затем смог открыть и просмотреть содержимое за пределами Copilot.

Как и в приложениях Office, Copilot для Microsoft 365 может получать доступ к меткам конфиденциальности из вашей организации, но не из других организаций. Дополнительные сведения о поддержке маркировки в организациях см. в разделе Поддержка внешних пользователей и содержимого с метками.

Расширенный параметр PowerShell для меток конфиденциальности может запретить приложениям Office отправлять содержимое в некоторые подключенные интерфейсы, включая Copilot для Microsoft 365.

Пока SharePoint и OneDrive не будут поддерживать поиск неактивных данных, помеченных и зашифрованных с пользовательскими разрешениями, Copilot не сможет получить доступ к этим документам. Copilot может получать доступ к документам, зашифрованным с пользовательскими разрешениями, когда они открыты в приложении (используемые данные).

Метки конфиденциальности, применяемые к группам и сайтам (также называемые метками контейнеров), не наследуются элементами в этих контейнерах. В результате элементы не будут отображать метку контейнера в Copilot и не могут поддерживать наследование меток конфиденциальности. Например, сообщения чата канала Teams, которые были обобщены командой, помеченной как Конфиденциальные, не будут отображаться для контекста конфиденциальности в чате Microsoft Copilot Graph. Аналогичным образом на страницах сайтов и в списках SharePoint не отображается метка конфиденциальности метки контейнера.

Если вы используете параметры библиотеки управления правами на доступ к данным SharePoint (IRM), которые запрещают пользователям копировать текст, имейте в виду, что права на использование применяются при скачивании файлов, а не при их создании или отправке в SharePoint. Если вы не хотите, чтобы Copilot обобщал эти файлы, когда они неактивные, используйте метки конфиденциальности, которые применяют шифрование без права использования EXTRACT.

В отличие от других сценариев автоматического применения меток, наследуемая метка при создании нового содержимого заменит метку с более низким приоритетом, примененную вручную.

Если наследуемая метка конфиденциальности не может быть применена, текст не будет добавлен в целевой элемент. Например:

- Конечный элемент доступен только для чтения

- Целевой элемент уже зашифрован, и у пользователя нет разрешений на изменение метки (требуются права на использование EXPORT или FULL CONTROL).

- Наследуемая метка конфиденциальности не публикуется для пользователя

Если пользователь просит Copilot создать новое содержимое из помеченных и зашифрованных элементов, наследование меток не поддерживается, если шифрование настроено для определенных пользователем разрешений или если шифрование было применено независимо от метки. Пользователь не сможет отправить эти данные в целевой элемент.

Так как шифрование с двойным ключом (DKE) предназначено для наиболее конфиденциальных данных, на которые распространяются самые строгие требования к защите, Copilot не может получить доступ к этим данным. В результате Copilot не вернет элементы, защищенные DKE, и если элемент DKE открыт (используются данные), вы не сможете использовать Copilot в приложении.

Метки конфиденциальности, защищающие собрания и чат Teams , в настоящее время не распознаны Copilot. Например, данные, возвращаемые из чата собрания или чата канала, не будут отображать связанную метку конфиденциальности, копирование данных чата для целевого элемента невозможно, а метка конфиденциальности не может быть унаследована. Это ограничение не применяется к приглашениям на собрания, ответам и событиям календаря, защищенным метками конфиденциальности.

Для чата Microsoft Copilot Graph (прежнее название — Microsoft 365 Chat):

- Если к приглашениям на собрание применяется метка конфиденциальности, метка применяется к тексту приглашения на собрание, но не к метаданным, таким как дата и время или получатели. В результате вопросы, основанные только на метаданных, возвращают данные без метки. Например, "Какие собрания у меня есть в понедельник?" Вопросы, включающие текст собрания, например повестку дня, возвращают данные как помеченные.

- Если содержимое шифруется независимо от примененной метки конфиденциальности и это шифрование не предоставляет пользователю права на использование EXTRACT (но включает право view usage), содержимое может быть возвращено Copilot и, следовательно, отправлено в исходный элемент. Пример такой конфигурации может возникнуть, если пользователь применил ограничения Office в службе управления правами на доступ к данным, когда документ помечен как "Общий", а эта метка не применяет шифрование.

- Если для возвращаемого содержимого применена метка конфиденциальности, пользователи не увидят параметр Изменить в Outlook , так как эта функция в настоящее время не поддерживается для помеченных данных.

- Если вы используете возможности расширения, включающие подключаемые модули и соединитель Microsoft Graph, метки конфиденциальности и шифрование, применяемые к этим данным из внешних источников, не распознаются чатом Copilot Graph. В большинстве случаев это ограничение не применяется, так как данные вряд ли поддерживают метки конфиденциальности и шифрование, хотя одним из исключений являются данные Power BI. Вы всегда можете отключить внешние источники данных с помощью Центра администрирования Microsoft 365, чтобы отключить эти подключаемые модули для пользователей и отключить подключения, использующие соединитель API Graph.

Исключения, относящиеся к приложению:

Copilot в Outlook. Пользователи не могут использовать Copilot для зашифрованных элементов в Outlook (классической) для Windows или в Outlook Mobile. Copilot в Outlook поддерживает зашифрованные элементы для других платформ:

- Outlook для Mac: версия 16.86.609+

- Outlook в Интернете: Да

- Новый Outlook для Windows: Да

Copilot в Edge, Copilot в Windows: если в Edge не используется защита от потери данных (DLP), Copilot может ссылаться на зашифрованное содержимое на активной вкладке браузера в Edge, если это содержимое не предоставляет пользователю права на использование EXTRACT. Например, зашифрованное содержимое из Office для Интернета или Outlook для Интернета.

Будет ли существующую метку переопределяться для наследования меток конфиденциальности?

Сводка результатов, когда Copilot автоматически применяет защиту с наследованием меток конфиденциальности:

| Существующая метка | Переопределение с наследованием меток конфиденциальности |

|---|---|

| Применение вручную с более низким приоритетом | Да |

| Применение вручную с более высоким приоритетом | Нет |

| Применяется автоматически, более низкий приоритет | Да |

| Применяется автоматически, более высокий приоритет | Нет |

| Метка по умолчанию из политики, более низкий приоритет | Да |

| Метка по умолчанию из политики, более высокий приоритет | Нет |

| Метка конфиденциальности по умолчанию для библиотеки документов, более низкий приоритет | Да |

| Метка конфиденциальности по умолчанию для библиотеки документов с более высоким приоритетом | Нет |

Copilot учитывает существующую защиту с правом использования EXTRACT

Хотя вы, возможно, не очень знакомы с отдельными правами на использование зашифрованного содержимого, они уже давно. От Windows Server Rights Management до Active Directory Rights Management до облачной версии, которая стала Azure Information Protection со службой Azure Rights Management.

Если вы когда-либо получали сообщение "Не пересылать", оно использует права на использование, чтобы предотвратить пересылку сообщения после проверки подлинности. Как и в случае с другими упакованными правами на использование, которые сопоставляются с распространенными бизнес-сценариями, электронная почта "Не пересылать" предоставляет получателю права на использование, которые определяют, что они могут делать с содержимым, и не включает право использования FORWARD. Помимо не переадресации, вы не можете распечатать сообщение не пересылать сообщение электронной почты или скопировать текст из него.

Право на использование, предоставляющее разрешение на копирование текста, — EXTRACT, с более понятным общим именем Copy. Именно это право на использование определяет, может ли Copilot для Microsoft 365 отображать текст для пользователя из зашифрованного содержимого.

Примечание.

Так как право на использование полный доступ (ВЛАДЕЛЕЦ) включает все права на использование, функция EXTRACT автоматически включается в полный доступ.

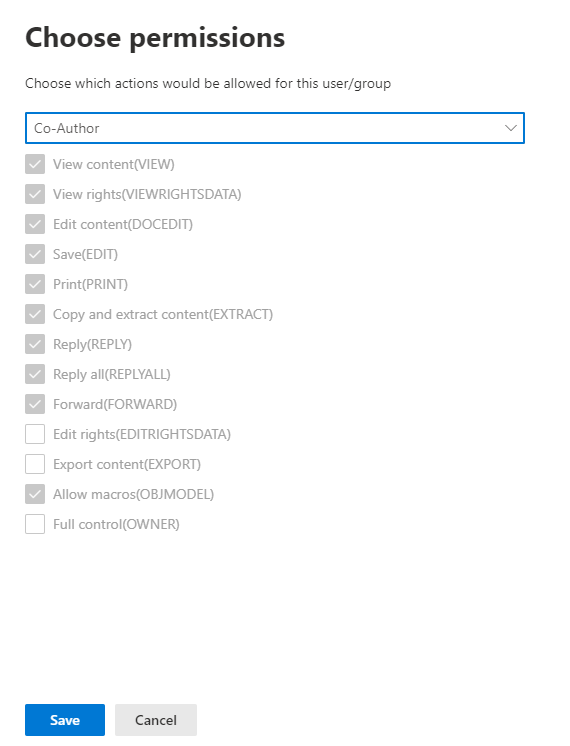

При использовании портала Microsoft Purview или портала соответствия требованиям Microsoft Purview для настройки метки конфиденциальности для применения шифрования первым вариантом является назначение разрешений сейчас или разрешение пользователям назначить разрешения. Если вы назначите разрешения сейчас, вы можете настроить их, выбрав предопределенный уровень разрешений с предустановленной группой прав на использование, например Co-Author или Рецензент. Кроме того, можно выбрать настраиваемые разрешения, в которых можно выбрать доступные права на использование по отдельности.

На портале право использования EXTRACT отображается в виде копирования и извлечения содержимого (ИЗВЛЕЧЕНИЕ). Например, выбранный по умолчанию уровень разрешений — Совместное редактирование, где отображается элемент Копирование и извлечение содержимого (EXTRACT) включен. В результате copilot для Microsoft 365 может вернуть содержимое, защищенное с помощью этой конфигурации шифрования:

Если выбрать Пользовательский в раскрывающемся списке, а затем полный доступ(ВЛАДЕЛЕЦ) в списке, эта конфигурация также предоставит право использования EXTRACT.

Примечание.

Пользователь, применяющий шифрование, всегда имеет право на использование EXTRACT, так как он является владельцем Rights Management. Эта специальная роль автоматически включает в себя все права на использование и некоторые другие действия. Это означает, что содержимое, зашифрованное пользователем, всегда может быть возвращено им Copilot для Microsoft 365. Настроенные ограничения на использование применяются к другим пользователям, которым разрешен доступ к содержимому.

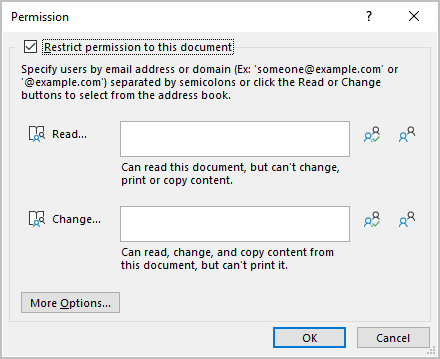

Кроме того, если выбрать конфигурацию шифрования, чтобы разрешить пользователям назначать разрешения, для Outlook эта конфигурация включает предопределенные разрешения для параметра Не пересылать и только шифровать. Параметр Encrypt-Only, в отличие от Не пересылать, включает право на использование EXTRACT.

При выборе пользовательских разрешений для Word, Excel и PowerPoint пользователи выбирают собственные разрешения в приложении Office при применении метки конфиденциальности. Они получают информацию о том, что из двух выбранных вариантов чтение не включает разрешение на копирование содержимого, но изменение делает. Эти ссылки для копирования ссылаются на право использования EXTRACT. Если пользователь выбирает Дополнительные параметры, он может добавить право extract usage (Извлечение использования) в раздел Чтение, выбрав Разрешить пользователям с доступом на чтение копировать содержимое.

Совет

Если вам нужно проверить, содержит ли документ, который вы имеете право на просмотр, право на использование EXTRACT, откройте его в приложении Windows Office и настройте строку состояния, чтобы отобразить разрешения. Щелкните значок рядом с именем метки конфиденциальности, чтобы отобразить мое разрешение. Просмотрите значение параметра Копировать, которое сопоставляется с правому использованию EXTRACT, и убедитесь, что отображается значение "Да" или "Нет".

Если для сообщений электронной почты разрешения не отображаются в верхней части сообщения в Outlook для Windows, выберите информационный баннер с именем метки, а затем выберите Просмотр разрешения.

Copilot соблюдает право на использование EXTRACT для пользователя, однако оно было применено к содержимому. В большинстве случаев, когда содержимое помечено, предоставленные пользователю права на использование соответствуют правам из конфигурации меток конфиденциальности. Однако существуют некоторые ситуации, которые могут привести к тому, что права на использование содержимого отличаются от примененной конфигурации меток:

- Метка конфиденциальности применяется после того, как уже применены права на использование

- Права на использование применяются после применения метки конфиденциальности

Дополнительные сведения о настройке метки конфиденциальности для шифрования см. в статье Ограничение доступа к содержимому с помощью меток конфиденциальности для применения шифрования.

Технические сведения о правах на использование см. в статье Настройка прав на использование для Azure Information Protection.

Рекомендации по управлению соответствием требованиям для Copilot

Управление соответствием требованиям для взаимодействия Copilot для Microsoft 365 распространяется на Copilot в Word, Excel, PowerPoint, Outlook, Teams, Loop, Доска, OneNote и Microsoft Copilot Graph (ранее — Microsoft 365 Chat).

Примечание.

Управление соответствием требованиям для чата на основе Copilot Graph включает в себя запросы и ответы на общедоступный веб-сайт и из нее, когда пользователи вошли в систему и выбирают параметр Работа , а не Интернет.

Средства соответствия требованиям определяют исходные взаимодействия Copilot по имени приложения. Например, Copilot в Word, Copilot в Teams и Microsoft 365 Chat (для чата Microsoft Copilot Graph).

Перед развертыванием Copilot для Microsoft 365 убедитесь, что вы знакомы со следующими сведениями для поддержки ваших решений по управлению соответствием требованиям.

Политики хранения для взаимодействий Copilot в настоящее время не информируют пользователей о том, что сообщения удаляются в результате политики хранения.

Аудит фиксирует действия Copilot при поиске, но не фактический запрос или ответ пользователя. Для получения этих сведений используйте обнаружение электронных данных.

Изменения, связанные с администратором, для аудита Copilot пока не поддерживаются.

Сведения об идентификации устройства в настоящее время не включаются в сведения об аудите.

Исключения, относящиеся к приложению:

- Copilot в Teams:

- Если расшифровка отключена, возможности аудита, обнаружения электронных данных и хранения не поддерживаются.

- Если ссылки на расшифровки имеются, это действие не записывается для аудита.

- Для чата на основе Graph в Teams Copilot в настоящее время не может хранить в виде облачных вложений файлы, ссылки на которые он возвращает пользователям. Файлы, на которые ссылаются пользователи, поддерживаются для хранения в виде облачных вложений.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по